NISTサイバーセキュリティフレームワーク 2.0:概要

目次

NISTフレームワークは、組織がサイバーセキュリティのリスクを管理するための指針となるものです。このフレームワークは、組織の規模、セクター、成熟度にかかわらず、あらゆる組織が利用できるハイレベルなサイバーセキュリティの成果の分類法を備えています。これにより、組織はサイバーセキュリティの取り組みをより良く理解、評価、優先順位付け、伝達できるようになり、サイバーセキュリティ体制の向上につながります。.

NIST CSF 2.0とは何ですか?

NIST CSF 2.0 の適用範囲は、当初の米国重要インフラへの焦点を超え、グローバルなサイバーセキュリティの課題に対応するために拡大されました。これにより、あらゆる組織が、業種を問わず NIST のプラクティスを活用できるようになりました。.

サイバーフレームワーク 以下のコンポーネントが含まれています:

- CSF コア. 組織がサイバーセキュリティリスクを管理するのに役立つ、高レベルのサイバーセキュリティ成果の分類法。CSF のコア・コンポーネントは、機能、カテゴリ、サブカテゴリの階層構造になっており、すべての情報技術(IT)システムに適用される各成果の詳細を示している。.

- CSF組織プロファイル. 組織のサイバーセキュリティの目標態勢を記述するためのメカニズムを詳述する。.

- CSFティア。. ティアは、組織がサイバーセキュリティのリスクをどのように捉えているか、そしてガバナンスや管理慣行を含むリスク管理プロセスをどのように捉えているかについて、コンテキストを提供します。.

なぜサイバーセキュリティのコンプライアンスにNISTフレームワークが不可欠なのか?

NIST CSF 2.0は、以下のような重要なリソースとして広く認識されている。 サイバーセキュリティの態勢を改善しようとしている組織。.

組織は、サイバーセキュリティインシデントの特定、検出、回復に関する規制要件を遵守するために、さまざまなサイバーセキュリティ標準をNISTフレームワークにマッピングできます。.

NISTのコンプライアンスは、GDPR、HIPAA、ISO、および以下のような多くの既存のコンプライアンス標準と整合する包括的な基盤を提供します。 CISコントロール.

ガバナンスは、NIST CSF 2.0の新たな中核機能である。

新しいNISTサイバーセキュリティフレームワークを開発するために、NISTは最新のサイバーセキュリティの課題に対応するために、ステークホルダーと直接協力しました。.

フレームワークにおける一つの重要な変更点は、新しい機能の追加です 統治 機能。新しいキー機能は、組織がサイバーセキュリティ戦略全体に沿ったポリシーと管理プラクティスに関する情報に基づいた意思決定を行うのに役立ちます。これには、組織のコンテキスト、リスク管理戦略、サプライチェーンリスク管理が含まれます。.

NIST 2.0は、欧州の組織がサイバーセキュリティのベストプラクティスを実装するのに役立ちます

欧州連合は実施しました NIS 2指令 2024年10月に、EU全域の18の重要分野におけるサイバーセキュリティを確保するための統一的な法的枠組みを確立する。しかし、この指令はそれ自体が枠組みではなく、むしろ, 組織が遵守しなければならない要件のセット。.

について NIST CSF 2.0フレームワークはEU諸国を支援できます と組織がNIS 2指令を実施する。NISTは多くの 実装例 さまざまな組織の規模や分野から、最高のサイバーセキュリティプラクティスを支援するために.

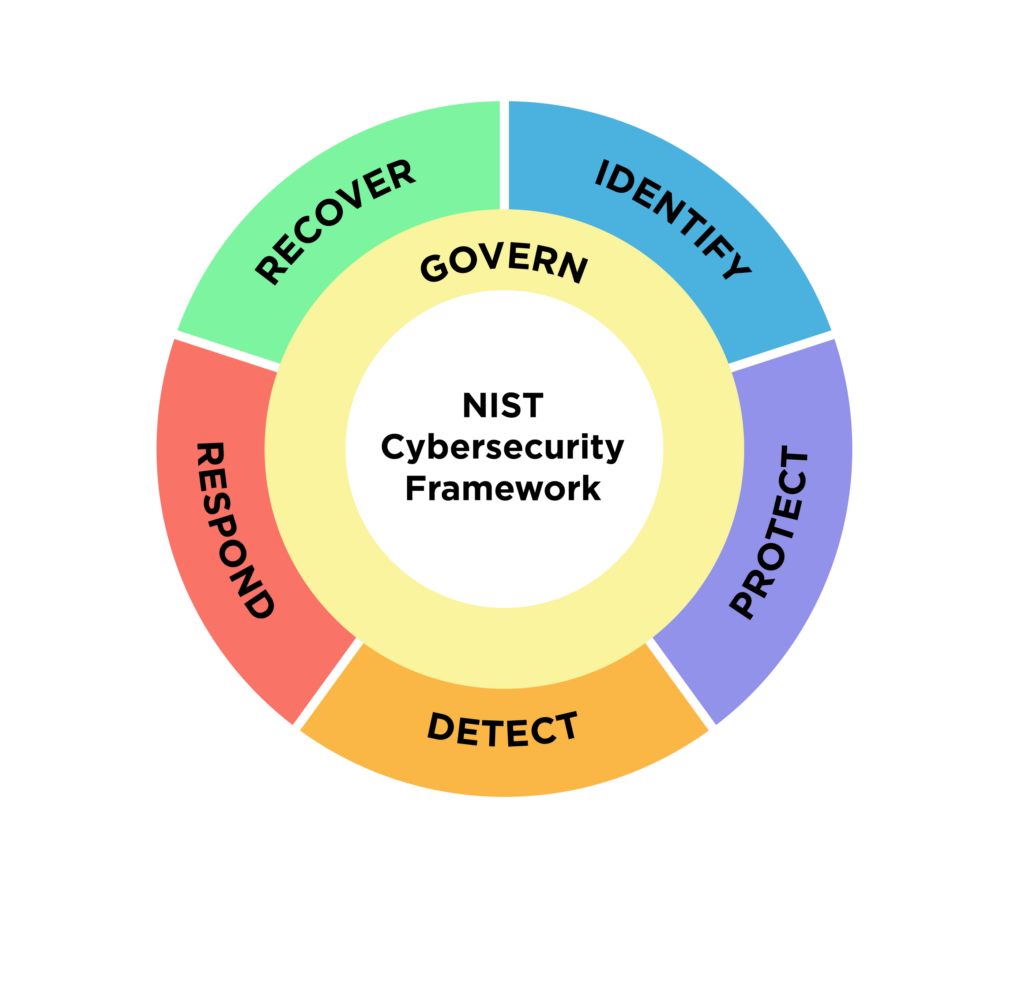

NIST CSF 2.0の5つの柱は以下の通りです。 1. **Identify (特定)** 2. **Protect (防御)** 3. **Detect (検知)** 4. **Respond (対応)** 5. **Recover (復旧)**

NISTフレームワーク は、バージョン1.1からの5つのコア機能に加え、新しい 統治 バージョン2.0に追加された機能。.

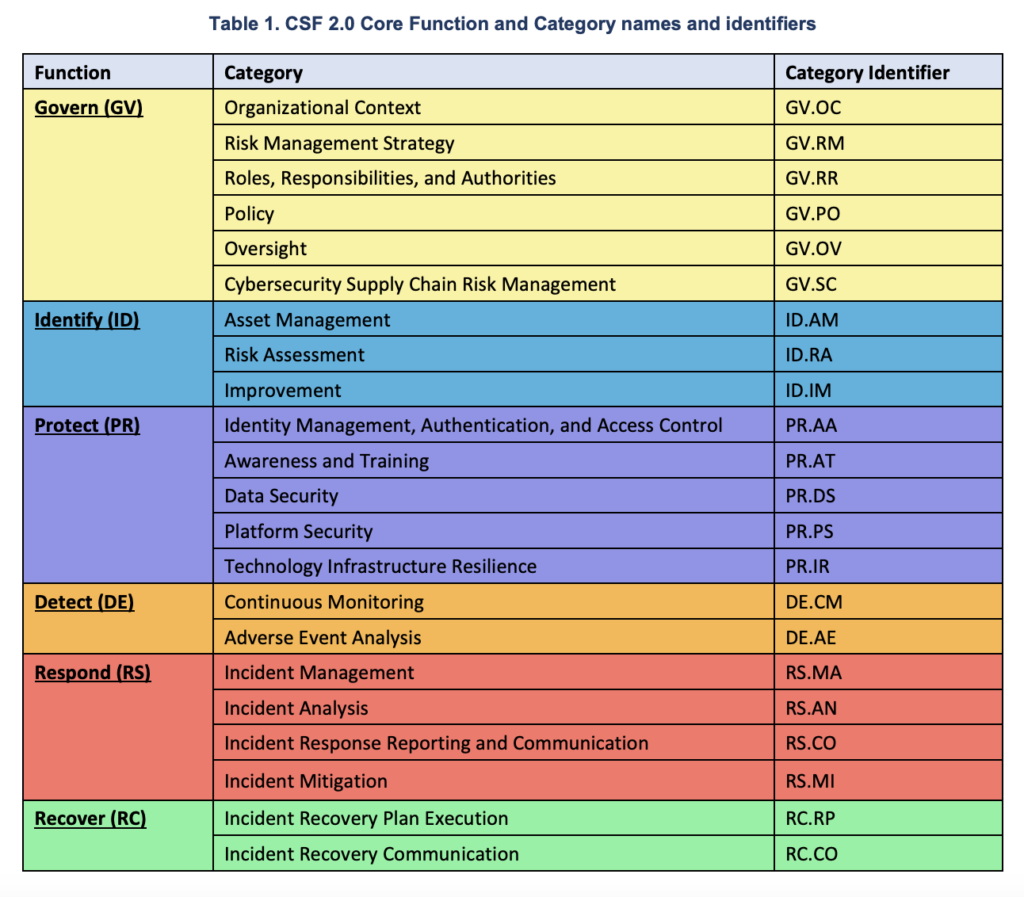

NIST CSF 2.0 の中核機能は以下のとおりである:

- 統治—ガバナンス機能は、他の5つの機能の達成能力と優先順位付けに対する組織の成果を提供します。サイバーセキュリティリスクを低減するためには、サイバーセキュリティ戦略の確立、サイバーセキュリティサプライチェーンリスク管理(役割、責任、権限を含む)の考慮、規制機関へのサイバーセキュリティコンプライアンスなど、持続的な成果のためのより広範な組織的文脈を考慮することが重要です。.

- 特定-Identify(特定)機能では、組織に対して、現在のサイバーセキュリティの脅威の状況を検討し、ポリシー、計画、プロセス、手順、管理手法の中で改善すべき領域を特定するよう求める。.

- 守る「保護」機能は、組織のサイバーリスクを管理するための対策を講じ、脆弱性が悪用されるのを防ぎます。ID管理、アクセス制御、データセキュリティ、プラットフォームセキュリティ、インフラストラクチャの回復力などの領域に対処することが重要です。.

- 検出---検出機能は、組織が潜在的な脅威をどれだけ迅速に発見し、サイバー攻撃を示す不穏な事象を分析できるかを決定します。この機能は、インシデント対応と復旧活動を成功に導き、脅威の軽減を強化します。.

- 返信—Respond機能は、サイバー攻撃による脅威が発見された際に、その脅威を封じ込めるために取るべき行動に関するガイドラインを提供します。インシデント管理、分析、緩和策、報告、およびサイバー攻撃のコミュニケーションを網羅しています。.

- 回復—リカバリー機能は、サイバー攻撃の影響を受けた資産や業務を特定し、組織の通常業務への復帰を支援します。.

NIST CSF 2.0導入の主なメリット

AIのような技術の新しい応用が出現するにつれ、プライバシーとサイバーセキュリティの新たなリスクが出現する。このフレームワークは、こうしたリスクに対処するために開発された。.

NIST CSF 2.0を導入することで、組織は以下のようなことが可能になります。

- 規制要件を満たすNIST CSF 2.0 は、ISO、HIPAA、GDPR などの標準と連携しており、企業がさまざまなコンプライアンス要件を満たすのに役立ちます。.

- サプライチェーンの透明性を向上させる現代のサイバーリスクを管理し、ビジネス、顧客、サービスプロバイダー間の信頼を醸成する.

- サイバーリスク管理戦略を構築する:NIST CSF 2.0 は、組織がサイバーセキュリティリスク管理戦略を策定する際の出発点となる。ガイドラインを使用して、企業の目標に沿った TTP(戦術、技術、プロトコル)を作成する。.

- すべての組織に対応できる、柔軟性の高いシステムNIST CSF 2.0 の適応性の高い構造により、小規模事業からエンタープライズ規模まで、あらゆる組織がその提言を実装できます。.

- 組織の将来性を確保するNISTフレームワークを使用する組織や政府機関は、進化するサイバー脅威に対してより回復力があり、持続可能な成長を促進します。.

建設会社は$55万円をキーロガー攻撃で失いました

従業員 小さな建設会社 ユーザー固有のIDで会社のシステムにログインしました。その後まもなく、所有者は、1週間にわたりサイバー犯罪者が会社の銀行口座から$550,000ドルを未知のソースに6回送金したことを通知されました。.

サイバー犯罪者が銀行の認証情報(バンキングクレデンシャル)を傍受するために、同社のシステムにキーロガーマルウェアを仕込んでいたことが明らかになりました。銀行は $20万ドルしか回収できず、$35万ドルの損失を被りました。建設会社には、攻撃を防ぐためのサイバーセキュリティプログラムや計画は一切ありませんでした。.

NIST CSF 2.0フレームワークは、同社の実施をサポートすることができただろう:

- 取引の通知すべての銀行口座で取引アラートを設定し、取引が行われた際に通知されるようにします。.

- アクセス制限機密性の高いアカウントは、その役割上アクセスが必要な従業員のみが利用できるようにしてください。パスワードを定期的に変更することは、リスクを軽減するために重要です。.

- リスク管理方針:リスク許容度を決定するためのリスク評価など、サイバーセキュリティリスクを評価する。.

- インシデント対応計画インシデント対応計画を持つ企業は、サイバーセキュリティにおいてより良い成果を上げています。.

- 従業員研修:フィッシングのようなインシデントに対応できるようスタッフを訓練することは、サイバーセキュリティ上の不利な出来事を軽減するのに役立つ。.

あるホテルがフィッシングの脅威により$1万ドルを失った。

について ブティックホテルのCEO ホテルが継続的な費用を支払うための資金がないことに気づき、ワイヤー詐欺の被害者であることを認識した。攻撃の数週間前、CEOはIRSからのものだと信じていたメール内の悪意のあるリンクをクリックした。.

フィッシング詐欺によって、サイバー犯罪者はCEOのログイン情報を入手し、社の内部システムへの完全なアクセス権を掌握しました。その結果、$100万ドルが中国の口座に送金され、同社は損害を被りました。.

別の攻撃を防ぐために、企業はNIST CSF 2.0フレームワークを使用して以下を行うことができます。

- フィッシング詐欺のリスクについて鉄道職員を教育する従業員は、悪意のあるリンクや疑わしいメールの添付ファイルをクリックする危険性、詐欺メールを見分ける方法について認識し、定期的なセキュリティトレーニングを受ける必要があります。.

- 厳格な電信送金プロトコルを実装するこれには、多要素認証(MFA)や、送金を検証するためのその他の二次的な手段が含まれます。.

- サイバーインシデント対応計画を持つ:インシデント対応計画を実施することで、たとえ攻撃が発生しても、企業はそれ以上の潜在的な損失に直面することなく対応することができる。.

組織は、サイバーセキュリティ戦略にNIST CSF 2.0をどのように実装できますか?

NIST CSF 2.0は、中小企業から大企業まで、あらゆる規模のビジネスで実装できます。 豊富な情報リソース.

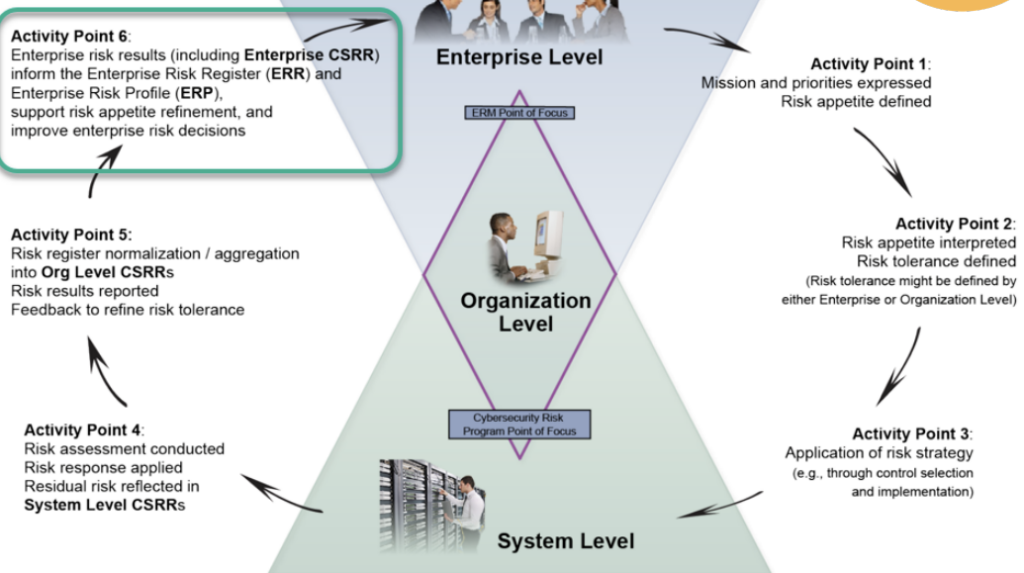

について エンタープライズ・リスク・マネジメント クイックスタートガイド は、企業全体のリスクを共通の登録フォーマットで記録することにより、組織のリスク許容度を評価するのに役立つ無料のリソースの一つである。.

ここでは、NIST CSF 2.0の導入を開始する方法を説明する:

- フレームワークを理解する: NISTサイバーセキュリティフレームワーク2.0の5つのコア機能をご紹介します:特定(Identify)、保護(Protect)、検知(Detect)、対応(Respond)、回復(Recover)。特に、ガバナンスとリスク管理に焦点を当てた新しい「ガバナンス」機能に注目してください。.

- リーダーシップとステークホルダーを巻き込む 組織のリーダーからのコミットメントを獲得し、主要な利害関係者を巻き込んで、事業目標および規制要件との整合性を確保する。.

- 現状評価 組織の現在のサイバーセキュリティ体制を包括的に評価し、強み、弱み、リスク、およびコンプライアンスのギャップを特定する。.

- ターゲット状態を定義します 組織のリスク許容度、法的要件、およびビジネス上の優先事項に基づいて、望ましいサイバーセキュリティ体制の明確な目標を設定します。.

- ロードマップを作成する ギャップを解消し、目標状態を達成するための実行可能な計画を作成してください。これには、優先順位付けされたイニシアチブ、タイムライン、およびリソース配分を含める必要があります。.

- コントロールとプロセスを導入する: NIST 2.0 ガイドラインに沿ったセキュリティ対策、ポリシー、および手順を確立または強化する。.

- 進捗を監視・測定する 進捗を追跡し、有効性を測定し、継続的な改善を確保するために、指標を活用してください。進化する脅威や要件に適応するために、定期的に戦略を見直し、改善してください。.

- 継続的なトレーニングと意識向上を実施する 従業員にサイバーセキュリティのリスクとベストプラクティスについて教育し、セキュリティ文化を醸成しましょう。.

中小企業はどのようにNIST CSF 2.0を導入できますか?

既存のサイバーセキュリティ戦略を持たない企業は、NISTが提供するテンプレートや情報を使用してNIST CSF 2.0の実装を開始できます。.

について 中小企業 中小企業がサイバーセキュリティインフラストラクチャを構築するプロセスをガイドするための、6つのコア機能それぞれに対する提案。.

よくある質問

- NIST CSF 1.1 と 2.0 の主な違いは何ですか? NISTサイバーセキュリティフレームワーク2.0は、2018年にリリースされた前バージョン1.1を基盤としています。更新されたNISTフレームワークは、ガバナンスに関する新しいフレームワークガイドラインを含む、より広範な業界横断的な適用を目指しています。.

- NIST CSF 2.0 は、組織が規制要件を満たすのにどのように役立つのでしょうか? NIST CSF 2.0は、サイバーセキュリティの実践を規制にマッピングし、リスク管理に焦点を当て、継続的な改善を促進することで、組織が規制要件を満たすのを支援します。このフレームワークの適応性と構造化されたアプローチにより、さまざまな規制基準に合わせやすくなり、コンプライアンスを確保できます。.

- 中小企業はNIST CSF 2.0を採用することで利益を得ることができるのか? NISTのフレームワークは、大規模なリソースを必要とすることなく、中小企業がリスクを特定・軽減し、顧客やパートナーとの信頼関係を強化し、規制要件を効率的に満たし、サイバー脅威に対する強靭性を構築するのに役立ちます。.

- 実装を支援するために利用できるリソースは何ですか? NISTは以下を提供している。 情報提供資料の検索可能なカタログ このフレームワークのガイダンスを他の50以上のサイバーセキュリティ関連文書と相互参照することができる。その CSF 2.0 リファレンスツール これにより、組織はフレームワークをより簡単に実装できるようになり、ユーザーはCSFのコアガイダンスからデータや詳細を人間が理解できる形式と機械可読形式で閲覧、検索、エクスポートできるようになります。.

- 「Govern」機能は、コンプライアンスへの取り組みをどのように改善しますか? NIST CSF 2.0 に追加されたガバナンス機能は、サイバーセキュリティリスクを管理するための明確な役割、責任、プロセスを確立することで、コンプライアンスへの取り組みを強化する。ガバナンス戦略を導入することで、組織は規制要件との整合性を高め、サイバーセキュリティの実践を監督することができる。.

- リアルタイム脅威インテリジェンスは、コンプライアンス達成において、組織が最新かつ関連性の高い脅威情報を迅速に入手・分析し、それに基づいてセキュリティ対策を適応・強化することを可能にします。これにより、規制要件への準拠を維持し、潜在的なセキュリティインシデントを未然に防ぎ、コンプライアンス違反による罰金や評判の失墜リスクを軽減します。 NIST CSF 2.0フレームワークは、最新のインサイトを提供することで、組織がサイバーセキュリティの脅威と脆弱性に積極的に対処できるようにします。リアルタイムでのリスク監視と対応のための戦略を作成することで、機密データの保護とコンプライアンスの遵守が保証されます。.

NIST CSF 2.0でサイバーセキュリティリスクを管理する

サイバー攻撃が進化し続ける中、重要インフラを保護するためには、企業はサイバーセキュリティ対策において適応的なアプローチを取らなければなりません。.

NIST CSF 2.0は、リスクを管理し、コンプライアンスを確保するための柔軟かつ積極的なアプローチで、サイバーセキュリティの実践において重要な進歩を示している。ガバナンス機能が追加されたことで、あらゆる規模の企業がサイバーセキュリティ態勢を強化し、重要な資産を保護できるようになりました。.

CybelAngelのソリューションでサイバーセキュリティのコンプライアンスを確保する

CybelAngel の包括的な EASM プラットフォーム は、ITインフラ全体の脅威をリアルタイムで監視・検出することができます。.

NIST CSF 2.0 フレームワークと CybelAngel を連携させ、比類なきカバレッジを実現する方法をご覧ください。.