インターネットに接続されたデバイスの主なリスクは何ですか?

目次

サイバーセキュリティ月間なので、SOCチームの共通の悩みについて取り上げましょう。.

処理能力の低さ、ネットワークセキュリティの脆弱性、そして単純なパスワード。これらに共通するものは何でしょうか?簡単な答えはIoTデバイスです。.

IoTデバイス(インターネットに接続されたデバイス)は、セキュリティで保護するのが難しく、攻撃を受けやすいです。そのため、大規模なボットネットの立ち上げや、マルウェアが仕込まれたフィッシング詐欺など、サイバー犯罪者にも好まれています。.

このガイドでは、モバイルアプリ、IoTデバイス、ハイブリッドクラウドインフラストラクチャ、ウェブサイト、運用技術などの相互接続されたアセットが、 BYODデバイスでさえ, 、依然としてCISOsやSOCチームにとって頭痛の種です。さらに、以下の点についても掘り下げていきます。 なぜ ハッカーがオペレーティングシステムの脆弱性などを利用して個人情報にアクセスし、入手する方法の背後にあるもの.

安全でないデバイスやスマートフォンの脆弱性の数々をレビューしたいのであれば、この方法で一気に追いつくことができます。.

ですが、まず、ネットワーク接続されたデバイスに関連するサイバー攻撃の増加について見ていきましょう。.

IoT(モノのインターネット)によってサイバーセキュリティのリスクが増加しているのはなぜですか?

実際、その理由は長年にわたる要因によるもので、販売やサービス提供者が拡大し続けていることを考えると、フラストレーションが溜まります。結局のところ、データプロジェクトでは、接続されるIoTデバイスの総数が ダブル およそ 2030年までに400億 (サプライチェーンの問題にもかかわらず!).

これらの脅威のトップ5を確認しましょう。:

1: IoTデバイスは爆発的な成長を遂げるIoTデバイスの攻撃対象領域は、デバイスの爆発的な普及とともに、年々拡大し続けています。 IoT AnalyticsのState of IoT Summer 2024レポート, 2023年から2024年にかけて、前年比で22億台の増加が見込まれます。.

2: セキュリティ対策が不十分であることが標準だスピードが速くなると、手抜きが発生します。メーカーは、デフォルトのパスワードが弱いことから暗号化の欠如まで、セキュリティを後回しにしているようです。ある調査によると ポネモン・インスティテュート, 組織の約 32%%が IoT デバイスの脆弱性スキャンを実行しており、展開前にデバイスの認定前テストを実施しているのは 31%%にすぎません。.

3: 複雑さが王様: IoTエコシステムは、その複雑さが特徴であり、多様なデバイス、プラットフォーム、プロトコルが複雑に連携しており、しばしば潜在的なセキュリティ脆弱性につながります。HPのレポートによると、環境の複雑さにより、IoTデバイスの70% が攻撃に対して脆弱であり、セキュリティの隙間が生じる可能性があります。.

4: データプライバシーの問題もう一つ継続的に提起されている問題は、IoTデバイスによって収集されるデータです。特に、データが第三者と共有されたり、販売されたりする場合、プライバシーに関する重大な懸念が生じます。リモートワークのトレンドが加わると、IoTデバイスが安全でない公共Wi-Fiネットワークに接続するため、さらに複雑になります。.

5: サービス拒否攻撃とボットネット攻撃2023年前半、DDoS攻撃は%だけで300件急増しました。侵害されたIoTデバイスは、ハッカーが持続的に攻撃を拡大するのに有利です。例えば、BlackCatのSphynx ランサムウェア亜種 Impacketフレームワークをクレデンシャルダンプに、RemComツールをリモートコマンド実行に組み込み、侵害されたネットワーク内でのより高度なラテラルムーブメントを可能にします。.

RaaS(Ransomware as a Service)が巨額のビジネスであることは皆さんもご存知の通りです。しかし、クラウド共有、データストレージ、IoTデバイスの公開が増えるにつれて、攻撃者はデータの改ざんやコンピューティング能力の向上により、あらゆる種類の巧妙な方法を模索することが予想されます。.

チームにとっての学び:

不適切に保護または誤設定されたIoTデバイスは、不正アクセス、データ漏洩、データ窃盗、DDoS攻撃など、さまざまなリスクをもたらします。.

予防策と情報技術部門の教育方法について、さらに詳しく見ていきましょう。

コネクテッドデバイスのサイバーセキュリティリスクを軽減する方法

あらゆるエンドポイントがハッカーのエントリーポイントとなり得ることは明白であり、ウェブに接続されるデバイスが増えるほど、エンドポイントも増えます。データ保護を包括的な主題として見直すことが極めて重要です。ウェブ対応デバイスがネットワークに接続されるたびに、その数は大幅に増加します。 攻撃対象領域 ネットワークの.

緩和策についてはどうですか?

まず、組織がデジタルリスクを効果的に軽減するためには、事業計画の初期段階にサイバーセキュリティ専門家を関与させることが不可欠です。在宅勤務ポリシーの導入やBYOD(私物デバイスの業務利用)などの、デジタル環境を考慮せずに意思決定が行われると、組織はデータ漏洩に対して脆弱になります。.

これらの意思決定プロセスに関与するCISOは、以下を確保することでこれらのリスクを大幅に軽減できます。

- 本式 認証プロトコル

- 自動化 効率化のためのセキュリティプロセス

- ブースト 様々な脅威に対処するためのセキュリティツールの機能.

サイバーセキュリティの状況は、モノのインターネット(IoT)デバイスの急速な普及によってさらに複雑になっています。2023年現在、世界中で推定151億4000万台のIoTデバイスが使用されており、今後も増加が予想されています。 この普及はサイバー犯罪者にとっての攻撃対象領域を拡大させ、従来のコンピューティングデバイスと新興のIoTエコシステムの両方を網羅する包括的なセキュリティ戦略の重要性を浮き彫りにしています。デバイスの数が膨大であるため手動での監視は非現実的であり、ここでは脅威の検出と対応における自動化が非常に価値のあるものとなります。.

さらに、ルーターやセキュリティカメラなどのIoTデバイスは、攻撃者にとって主要な標的となりつつあり、これらのデバイスに対するマルウェア攻撃が大幅に増加しています。. ルーター, 特に、IoT関連の感染が大量に発生しており、ハッカーがネットワーク内の他の接続デバイスへの侵入口として利用されています。.

管理されていないデバイスとは何ですか?

従業員がiPadなどのワイヤレスデバイスを介して社内のデータベースにアクセスすると、iPadとワイヤレスルーターという2つの管理されていないデバイスがデータにアクセスすることになります。組織が管理されていないデバイスからのネットワークアクセスを許可すると、これらのデバイスは攻撃対象領域を拡大させます。ハッカーは、これらのネットワークに容易にアクセスしてデータを悪用できるようになります。.

管理されていないデバイスからアクセスされる機密データを保護する準備はできていますか?

もう一つの重要な質問ですが、リモートワークやBYOD(個人所有デバイスの業務利用)のポリシーをサポートするエンドポイントセキュリティツールをお持ちですか?多くの組織ではそうではありません。.

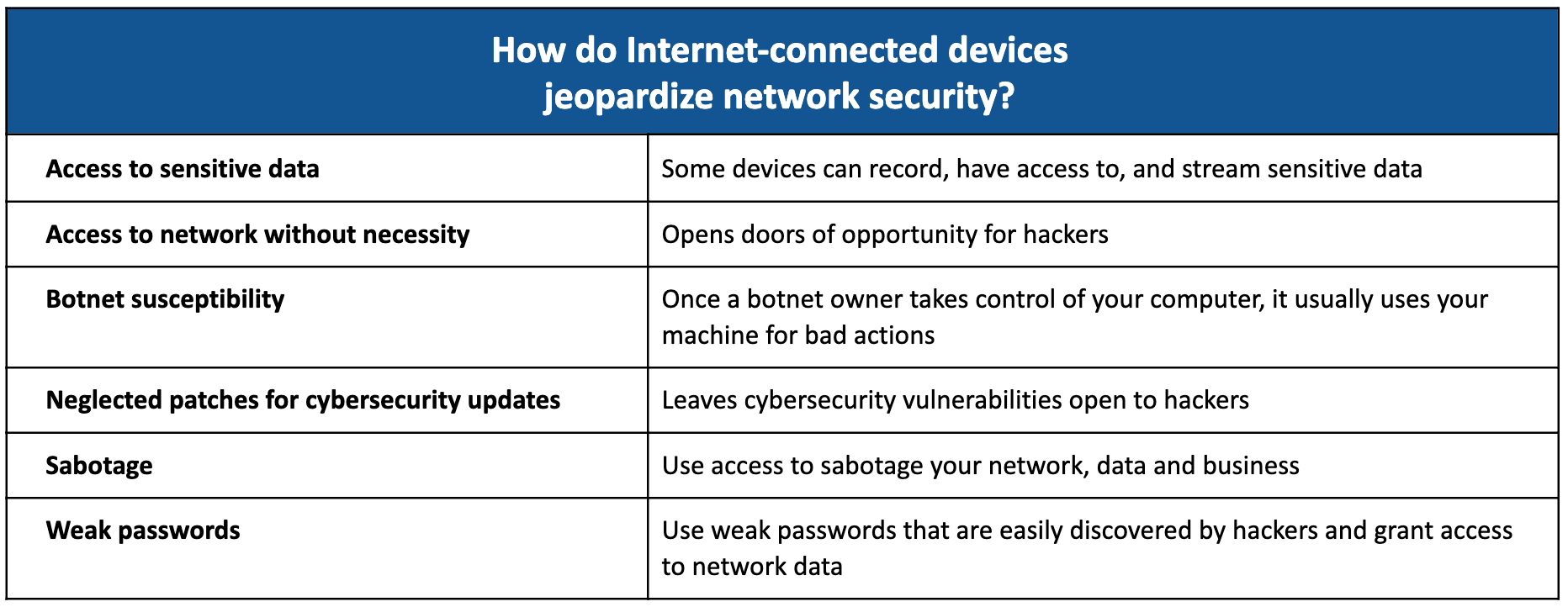

以下のリストで、インターネットに接続されたデバイスがネットワークセキュリティを危険にさらす方法をご覧ください。管理されていないウェブ接続デバイスを組織のネットワークに接続することを許可する場合、リスクは高くなります。.

データ漏洩は避けられないかもしれませんが、被害は回避可能です。セキュリティリスクを防ぐために取るべき具体的なステップを見ていきましょう。.

接続デバイス経由のセキュリティリスクを防ぐための5つのステップ

- リスクを知るネットワーク上のすべてのウェブ接続デバイスを発見します。.

- 人生を立て直すパッチ適用可能なプリンターやその他の容易にパッチ適用可能なデバイス。.

- VLANを横断してウェブ接続デバイスをすべてセグメント化するデバイスをセグメント化しましょう。これにより、データにアクセスしているデバイスの数と種類を把握できるようになります。.

- アクティブ監視を有効にする機械学習と人間の分析を組み合わせた拡張知能を使用して、重要なデータ漏洩を積極的に発見・調査する.

- 即時アラートを受信する ウェブ接続デバイスなどを介した機密データ漏洩について.

まとめ

では、自社の攻撃対象領域が監視されているかどうかをどのように知ることができるでしょうか?CybelAngel では、EASM スイートを通じて外部の攻撃対象領域を保護しています。手遅れになってハッキングされた場合は、当社のサービスをご利用いただけます。 修繕サービス. これにより、ダウンタイムが%削減されます。.

これでブログは終わりです。IoTエコシステムのデータセキュリティを見直していただければ幸いです!