30 mesures essentielles de cybersécurité à suivre en tant que RSSI

Table des matières

- 1 : Probabilité de violation

- 2 : Taux d'incidents

- 3 : Coût par incident

- 4 : Exposition aux risques

- 5 : Niveau de gravité des infractions

- 6 : Pourcentage d'actifs en stock dans le cadre de la politique

- 7 : Pourcentage de comptes à privilèges gérés dans le cadre d'une politique

- 8 : Pourcentage de correctifs à haut risque mis en œuvre dans les délais prévus par la politique.

- 9 : Temps moyen de détection des incidents de sécurité (MTTD)

- 10 : Temps moyen pour contenir les incidents de sécurité (MTTC)

- 11 : Temps moyen pour remédier/résoudre les incidents

- 12 : Pourcentage de données centralisées

- 13 : Pourcentage de données cryptées

- 14 : Fréquence de sauvegarde et vitesse de récupération

- 15 : Pourcentage de données d'entreprises exposées sur le Dark Web

- 16 : Nombre de dispositifs non identifiés sur le réseau

- 17 : Nombre d'appareils dont le logiciel n'est pas corrigé

- 18 : Taux de vrais positifs dans les alertes de sécurité

- 19 : Nombre de menaces détectées et évitées par les solutions pour points finaux

- 20 : Résultats des tests de pénétration et des exercices de l'équipe rouge

- 21 : Notation de la sécurité externe par rapport à d'autres pays

- 22 : Respect des exigences réglementaires

- 23 : Résultats des tests de sécurité des applications

- 24 : Volume des incidents réels par rapport aux tentatives d'intrusion

- 25 : Résultats des exercices sur table et des simulations d'attaques

- 26 : Pourcentage d'utilisateurs inscrits sur la liste de surveillance (à haut risque)

- 27 : Niveau de sensibilisation des employés à la sécurité (par exemple, résultats des tests d'hameçonnage)

- 28 : Fréquence des formations de sensibilisation à la sécurité

- 29 : Profondeur de la segmentation du réseau (par exemple, dispositifs IoT)

- 30 : Retour sur investissement (ROI) pour les initiatives en matière de cybersécurité

- 31 : Conseil bonus

- Les performances en matière de cybersécurité sont importantes

- Terminer par un bilan de santé des ICP

Découvrez 30 des meilleurs indicateurs clés de performance à suivre en temps réel pour garder une longueur d'avance sur les cyberattaques et mieux contrôler votre gestion des risques en tant que RSSI.

"Si vous devez faire des prévisions, faites-les souvent.

Edgar Fiedler

La cybersécurité d'une organisation est un domaine complexe et en constante évolution.

Mais il y a une chose qui ne change jamais ?

Il s'agit du décalage constant entre les RSSI, les DSI et les parties prenantes en ce qui concerne les paramètres de cybersécurité qui sont réellement importants.

Dans ce blog, nous passerons en revue les indicateurs de sécurité qu'il est essentiel de mesurer en temps réel, de manière ad hoc, et ceux que vous pouvez ignorer. Nous aborderons également quelques indicateurs clés de performance supplémentaires qui peuvent contribuer à établir des relations plus harmonieuses avec votre conseil d'administration et vos rapports non techniques.

Si vous préférez parcourir les grandes lignes des indicateurs de performance clés, vous trouverez ici la liste complète de ces indicateurs :

- Probabilité de violation

- Taux d'incidents

- Coût par incident

- Exposition au risque

- Niveau de gravité des violations

- Pourcentage d'actifs en stock dans les limites de la politique

- Pourcentage de comptes privilégiés gérés dans le cadre de la politique

- Pourcentage de correctifs à haut risque mis en œuvre dans les délais prévus par la politique

- Temps moyen de détection des incidents de sécurité (MTTD)

- Temps moyen pour contenir les incidents de sécurité (MTTC)

- Temps moyen pour remédier/résoudre les incidents

- Pourcentage de données centralisées

- Pourcentage de données cryptées

- Fréquence des sauvegardes et vitesse de récupération

- Pourcentage de données d'employés/clients exposées sur le Dark Web

- Nombre de dispositifs non identifiés sur le réseau

- Nombre d'appareils dont le logiciel n'est pas corrigé

- Taux de faux positifs dans les alertes de sécurité

- Nombre de menaces détectées et évitées par les solutions pour points finaux

- Résultats des tests de pénétration et des exercices de l'équipe rouge

- Notations de sécurité externes comparées à celles des autres pays

- Respect des exigences réglementaires

- Résultats des tests de sécurité des applications

- Volume des incidents réels par rapport aux tentatives d'intrusion

- Résultats des exercices sur table et des simulations d'attaques

- Pourcentage d'utilisateurs inscrits sur la liste de surveillance (à haut risque)

- Niveau de sensibilisation des employés à la sécurité (par exemple, résultats des tests d'hameçonnage)

- Fréquence des formations de sensibilisation à la sécurité

- Profondeur de la segmentation du réseau (par exemple, dispositifs IoT)

- Retour sur investissement (ROI) pour les initiatives en matière de cybersécurité

- Conseil bonus

Voyons maintenant la liste complète.

1 : Probabilité de violation

Probabilité de violation indique la probabilité d'une atteinte à la sécurité si les tendances actuelles des attaques se poursuivent, par exemple, comme les récentes attaques APT Salt Typhoon.

Il s'agit d'une mesure prédictive qui estime le nombre d'incidents de sécurité potentiels auxquels une organisation pourrait être confrontée à l'avenir, en tenant compte des risques et des contrôles de sécurité existants.

Voici un guide approximatif pour calculer vous-même la probabilité d'une infraction :

- Le nombre total d'incidents (tentatives d'intrusion réussies ou non)

- Notes d'évaluation des risques par des tiers

- Données provenant de solutions d'analyse du comportement des utilisateurs et des entités (UEBA)

Vous pouvez utiliser la modélisation prédictive et l'analyse pour déterminer la probabilité de violations futures et les coûts potentiels associés.

2 : Taux d'incidents

Le nombre d'incidents de sécurité Le taux d'incidents est une mesure granulaire qui donne une idée de la fréquence et du volume des incidents de sécurité dans votre organisation.

Vous pouvez l'utiliser pour mesurer :

- Augmentation des incidents

- Diminution des incidents

- Incidents modérément stables

Il s'agit d'un indicateur de performance solide pour examiner vos vulnérabilités classiques telles que les infections par logiciels malveillants, les violations de données, les attaques DDoS, etc.

3 : Coût par incident

Le troisième point est une évidence pour tout RSSI, en particulier lorsqu'il s'agit de rendre compte des risques de cybersécurité à la direction générale et aux conseils d'administration.

IBM "Rapport sur le coût d'une violation de données en 2024″ (en anglais) indique que le temps moyen pour identifier et contenir une violation de données est d'environ 277 jours (environ 9 mois). Ils citent que le coût moyen mondial d'une violation de données en 2024 était de 4,88 millions d'USDsoit une augmentation de 39% depuis 2020.

4 : Exposition aux risques

Exposition au risque est un risque qui examine la possibilité qu'une organisation subisse des pertes en raison de diverses menaces liées à la cybersécurité.

Elle est souvent calculée à l'aide de la formule suivante Exposition au risque = Probabilité de réalisation du risque x Perte potentielle/Impact. L'objectif est de vous aider à prendre des décisions plus éclairées en ce qui concerne vos stratégies de gestion des risques.

Saviez-vous que vous pouvez bénéficier de notre service M&A Cyber Due Diligence ? En savoir plus plus.

5 : Niveau de gravité des infractions

Les équipes de sécurité aiment utiliser des cadres tels que le système commun d'évaluation des vulnérabilités (CVSS) pour évaluer et quantifier la gravité des vulnérabilités et des incidents de sécurité.

Celles-ci peuvent être résumées en 4 niveaux principaux :

- Niveau 1 : Faible gravité (impact minimal)

- Niveau 2 : Gravité moyenne/modérée (impact plus important)

- Niveau 3 : Gravité élevée (dommages importants)

- Niveau 4 : Gravité critique (impact catastrophique)

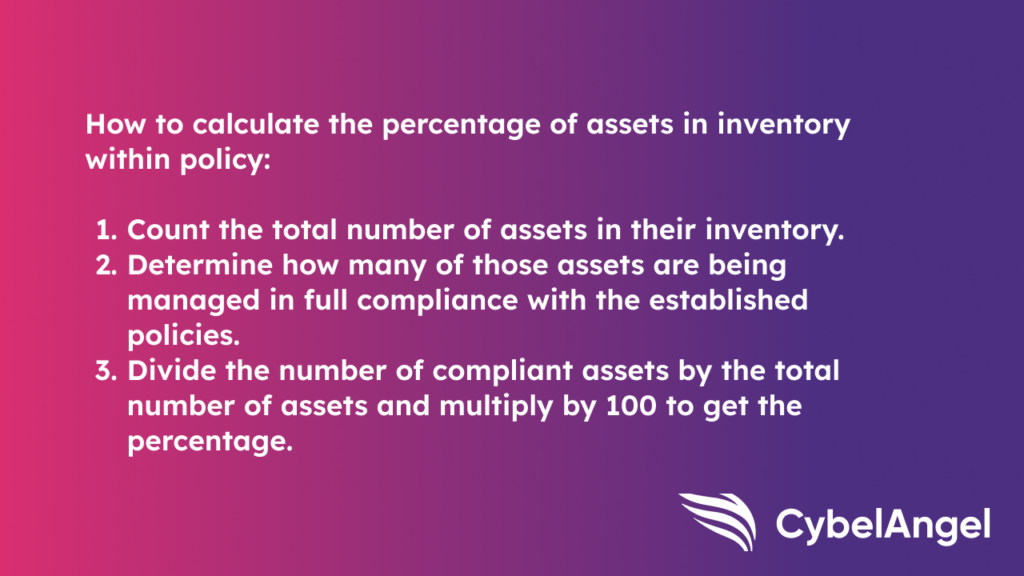

6 : Pourcentage d'actifs en stock dans le cadre de la politique

Essentiellement, cet ICP enregistre le pourcentage des actifs de l'entreprise qui sont soigneusement comptabilisés, gérés et entretenus conformément à la politique de votre organisation.

Il vous permet de savoir si vous êtes sur la bonne voie en matière de suivi des actifs, de maintenance et de gestion du cycle de vie.

7 : Pourcentage de comptes à privilèges gérés dans le cadre d'une politique

Les programmes de gestion des accès privilégiés (PAM) doivent être consultés par les RSSI pour s'assurer que l'accès de ces utilisateurs privilégiés aux systèmes sensibles répond aux normes des programmes de cybersécurité. Ces programmes doivent également être automatisés ! Forrester ont fait état de la façon dont "Les solutions manuelles basées sur le papier ou les feuilles de calcul ne sont pas sûres, sont coûteuses, ne sont pas évolutives et ne peuvent pas faire l'objet d'un audit suffisant.."

Voici un calcul standard pour garder un œil sur les programmes PAM :

(Nombre de PAM dans le cadre de la politique / Nombre total de comptes privilégiés) x 100

8 : Pourcentage de correctifs à haut risque mis en œuvre dans les délais prévus par la politique.

Cet indicateur de performance clé signifie simplement l'efficacité avec laquelle vous corrigez les vulnérabilités dans le cadre de la politique de gestion des correctifs de votre organisation.

La rapidité avec laquelle vous corrigez les vulnérabilités critiques, le respect des politiques et la cadence globale des correctifs reflètent bien votre position en matière de cybersécurité.

9 : Temps moyen de détection des incidents de sécurité (MTTD)

Le MTTD est un ICP classique en ce sens qu'il mesure le temps moyen qu'il faut à une organisation pour détecter un incident après qu'il s'est produit.

Ce que vous voulez, c'est un MTTD faible qui montre la rapidité de vos capacités de détection des menaces. Un temps de détection court signifie une surveillance efficace et une détection rapide des intrusions.

Bon à savoir

Les moyennes telles que MTTD et MTTR peuvent être trop techniques pour votre conseil d'administration, alors faites en sorte que tout le monde soit sur la même longueur d'onde lorsqu'il s'agit de comprendre leur signification exacte.

Pour partager le MTTD de votre organisation, il vous suffit de mesurer le temps écoulé entre le moment où chaque incident a commencé et celui où il a été découvert.

10 : Temps moyen pour contenir les incidents de sécurité (MTTC)

Le temps moyen de confinement (MTTC) est un indicateur du temps qu'il faut généralement à une organisation pour arrêter la propagation d'un incident de sécurité après qu'il a été détecté. Ce que vous recherchez, c'est un MTTC faible qui montre la rapidité avec laquelle votre équipe de réponse aux incidents peut stopper une menace dans son élan.

Bon à savoir

Le MTTC offre une vision plus complète que le MTTD seul, car il englobe à la fois la détection et la réponse initiale. Il s'agit d'un indicateur clé de la capacité de votre organisation à limiter les dommages potentiels causés par les incidents de sécurité.

Par exemple, le récent Attaques du typhon salé qui a ciblé Verizon, AT&T et Lumen Technologies est un cas d'utilisation intéressant à partager avec votre équipe lors de l'explication du MTTC.

11 : Temps moyen pour remédier/résoudre les incidents

Le temps moyen pour remédier/résoudre les incidents (MTTR) mesure le temps moyen qu'il faut à une organisation pour traiter et résoudre complètement un incident de sécurité, depuis sa détection jusqu'à sa résolution.

Là encore, ce que vous souhaitez, c'est un MTTR faible qui montre l'efficacité avec laquelle votre équipe peut diagnostiquer, contenir et résoudre les problèmes de sécurité.

Lorsque le délai de résolution est court, la gestion des vulnérabilités est efficace.

Dans l'ensemble, Le MTTR offre une vision plus complète que le seul temps de détection, car il englobe l'ensemble du cycle de vie de l'incident.

12 : Pourcentage de données centralisées

Cet ICP mesure la proportion de l'ensemble des données d'une organisation qui ont été regroupées dans un référentiel ou un système central à partir de différents systèmes de sécurité et de différentes sources. Une mesure positive signifie que les données sont plus accessibles, ce qui facilite la prise de décision.

13 : Pourcentage de données cryptées

Cette mesure transmet le pourcentage total de données dans votre organisation qui a été chiffré (au repos ou en transit).

Plus le pourcentage est élevé, mieux c'est pour vos politiques de sécurité, car il indique une vulnérabilité réduite aux violations de données et aux accès non autorisés. Cela signifie également que vous respectez les normes de conformité.

14 : Fréquence de sauvegarde et vitesse de récupération

C'est une évidence et c'est particulièrement important lorsqu'il s'agit d'atténuer les vecteurs d'attaque.

Dans notre rapport annuelNous avons abordé l'importance des sauvegardes.

Les organisations qui ont utilisé des sauvegardes physiques lors d'attaques par ransomware en 2023 ont vu leurs coûts moyens de récupération réduits à $1,6 million par rapport à celles qui ont payé la rançon. En outre, 45% de ces organisations ont réussi à récupérer en moins d'une semaine, ce qui montre l'efficacité de l'utilisation des sauvegardes pour atténuer l'impact de ces cyberincidents.

Il est conseillé de fixer des ICP internes pour ces deux indicateurs.

Cela pourrait ressembler à ce qui suit :

- Fréquence de sauvegarde: Viser 100% (sauvegardes quotidiennes) pour les systèmes critiques.

- Vitesse de récupération: Définissez une cible basée sur votre objectif de temps de récupération (RTO), par exemple 500 Go/heure.

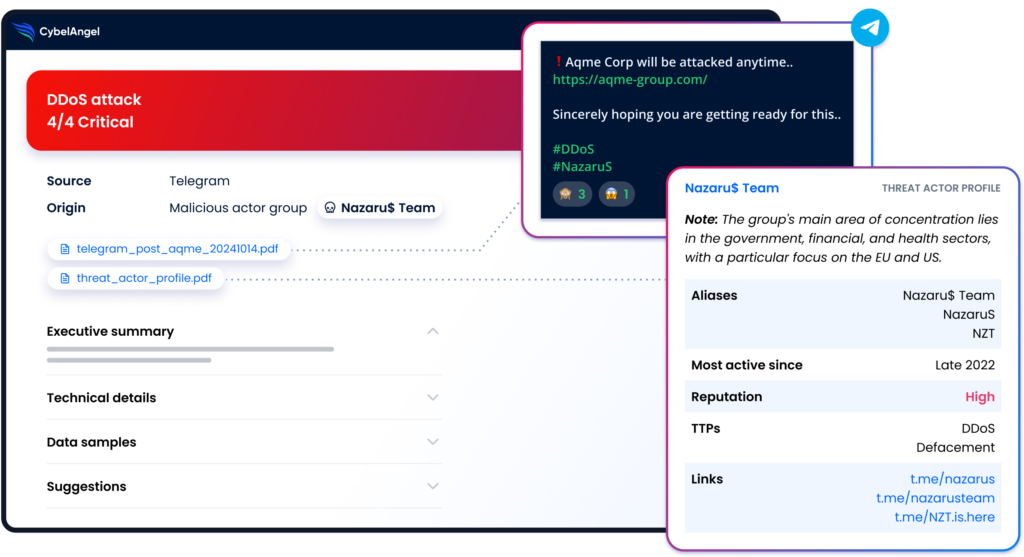

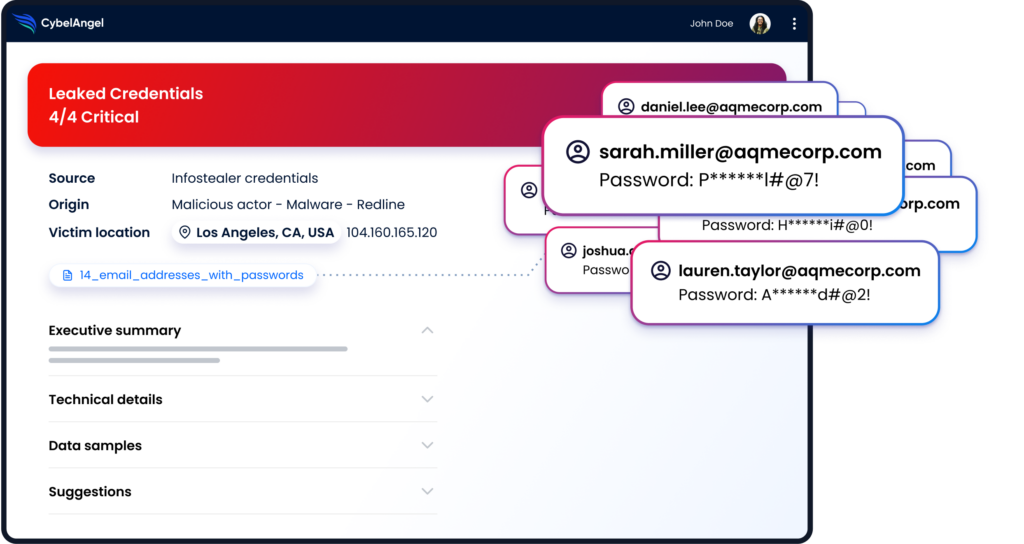

15 : Pourcentage de données d'entreprises exposées sur le Dark Web

Cet indicateur mesure la proportion des données d'une organisation qui ont été trouvées exposées sur le Dark Web. Il peut s'agir de la logistique de la chaîne d'approvisionnement, de fuites sur les sites de votre entreprise, de données sensibles sur les clients, etc.

CybelAngel's Surveillance du Dark Web est conçu pour détecter et suivre ce type d'exposition. En savoir plus la manière dont nous analysons et fournissons à nos clients des données pertinentes sur les incidents.

16 : Nombre de dispositifs non identifiés sur le réseau

Si vous voulez couvrir toutes vos failles de sécurité potentielles et les points d'accès non autorisés sur votre réseau, vous devez suivre et surveiller les appareils non identifiés. Une formation de sensibilisation à la cybersécurité autour des appareils personnels et des appareils IoT à risque est essentielle pour protéger le réseau de votre entreprise.

Pour en savoir plus sur ces risques, consultez notre guide, '.Quels sont les principaux risques liés aux appareils connectés à Internet ?'

17 : Nombre d'appareils dont le logiciel n'est pas corrigé

Si vous souhaitez réduire votre surface d'attaque, il est essentiel d'appliquer les correctifs en temps voulu.

Quelques étapes simples permettent d'analyser cet ICP :

- Mettre en œuvre des outils d'analyse de la vulnérabilité pour une évaluation plus large

- Déléguer l'examen des résultats par rapport aux vulnérabilités connues et aux correctifs disponibles.

- Suivre ces niveaux de correctifs dans tous les domaines d'intervention

- Gardez un œil sur les tendances afin de renforcer le sentiment de préparation

18 : Taux de vrais positifs dans les alertes de sécurité

Le taux de vrais positifs dans les alertes de sécurité reflète directement la précision et l'efficacité des systèmes de détection de sécurité d'une organisation.

Vous devez examiner le rapport entre les menaces confirmées (vrais positifs) et le nombre total d'alertes générées. En ce qui concerne la stratégie la plus efficace, il convient d'examiner en masse la façon dont vos vendeurs communiquent sur les points positifs.

19 : Nombre de menaces détectées et évitées par les solutions pour points finaux

Dans quelle mesure votre logiciel de protection des points d'accès identifie-t-il et neutralise-t-il les menaces potentielles ? L'idéal est d'avoir un taux de détection et de prévention élevé pour rester en sécurité et en conformité.

20 : Résultats des tests de pénétration et des exercices de l'équipe rouge

La simulation de cyberattaques réelles est un exercice utile pour examiner les temps de réponse, les temps d'arrêt, les contrôles, les problèmes de pare-feu et, d'une manière générale, pour établir des priorités quant à la manière dont votre équipe remédie à la situation. Une stratégie de cybersécurité solide devrait également donner la priorité aux exercices d'attaque par hameçonnage à l'échelle de l'entreprise. Après tout, les cybercriminels envoient environ 3,4 milliards de courriels de phishing par jour, soit plus de 1 000 milliards de courriels malveillants par an.

Le suivi de ces paramètres vous aidera également à rester conforme - une double victoire !

21 : Notation de la sécurité externe par rapport à d'autres pays

Selon Gartner, les évaluations quantitatives de la cybersécurité sont de plus en plus appréciées par les conseils d'administration lorsqu'il s'agit d'évaluer les relations et les risques commerciaux.

Ce score est généralement compris entre 0 et 950. Si vous recherchez des conseils plus spécifiques sur les rapports de bord, consultez notre rubrique dernier guide pour plus d'informations sur ce sujet.

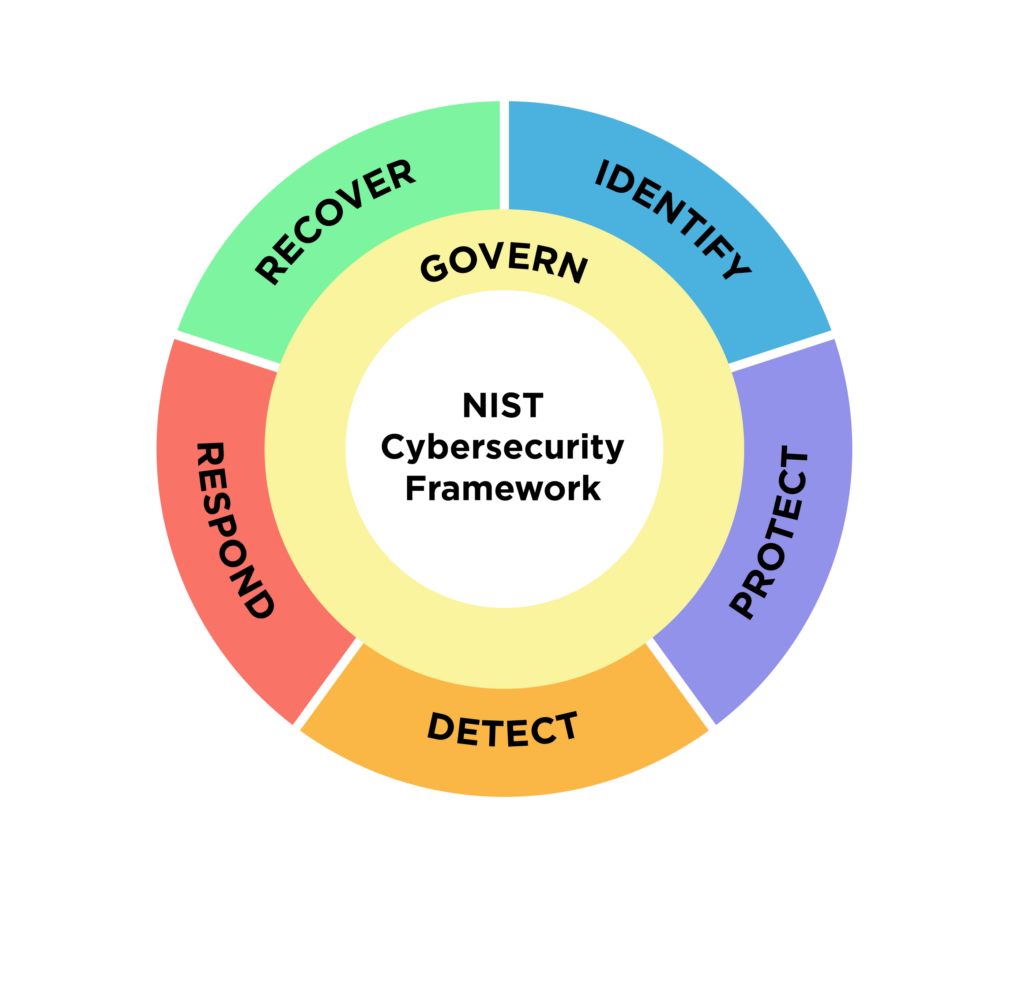

22 : Respect des exigences réglementaires

Il s'agit généralement d'un ICP très large mais une pièce essentielle du puzzle. Vous devez créer un cadre local et spécifique à votre secteur d'activité pour mettre en œuvre et maintenir des pratiques de cybersécurité solides au sein de votre organisation.

Il n'est pas possible d'établir des rapports sur votre position en matière de sécurité sans avoir une visibilité totale à ce niveau.

23 : Résultats des tests de sécurité des applications

Les scores AST permettent de mettre en lumière les problèmes les plus importants dans vos applications, de sorte que vos équipes SOC peuvent concentrer leurs ressources sur les problèmes à haut risque en priorité.

Idéalement, après avoir examiné votre faible score, vous serez en mesure de mettre en évidence les faiblesses dans le développement de l'application.

Bon à savoir

Ils sont également utiles lors de l'examen des fournisseurs et des tiers pour se faire une idée précise de leur position.

24 : Volume des incidents réels par rapport aux tentatives d'intrusion

Avec cet ICP, vous souhaitez voir diminuer le rapport entre les incidents et les tentatives, alors qu'une augmentation pourrait signaler des vulnérabilités.

Comment suivre cet ICP ? Voici ce qu'il faut faire :

- Enregistrer les tentatives d'intrusion: Utiliser des IDS, des pare-feu et des outils de sécurité pour enregistrer les violations.

- Enregistrer les incidents: Documenter tous les incidents de sécurité et leurs impacts.

- Calculez votre ratio: Diviser les incidents réels par le nombre total de tentatives d'intrusion pour une période donnée.

- Utiliser des outils SIEM: Agréger et analyser des données provenant de diverses sources.

- Rapports réguliers: Des rapports cohérents vous permettront d'identifier les tendances.

25 : Résultats des exercices sur table et des simulations d'attaques

Cet ICP vous fournit des preuves tangibles de la manière dont vous et votre équipe travaillez en réponse à des demandes de haut niveau. incidents. L'examen de vos résultats globaux est une fenêtre sur l'agilité de votre équipe à répondre à des incidents de haut niveau.

La fréquence minimale recommandée est annuelle, comme le suggèrent des organismes tels que le NIST.

Pour des ressources utiles, consultez le site

- Exercice sur table CISA

- Série d'exercices de table sur l'intelligence artificielle

- L'exercice en boîte du NCSC

26 : Pourcentage d'utilisateurs inscrits sur la liste de surveillance (à haut risque)

Cela peut sembler être un ICP de niche, mais l'examen de la proportion d'utilisateurs au sein d'une organisation qui ont été signalés comme étant à haut risque ou placés sur une liste de surveillance portera ses fruits. Les personnes figurant sur cette liste peuvent être

- Anciens salariés ayant quitté l'entreprise

- Utilisateurs ayant une activité réseau suspecte

- Utilisateurs ayant accès à des données confidentielles

- Utilisateurs ayant un long passé de mauvais comportement

27 : Niveau de sensibilisation des employés à la sécurité (par exemple, résultats des tests d'hameçonnage)

L'élément humain de l'erreur cybernétique est un maillon important de la chaîne de vulnérabilité. Vous devez mesurer et rendre compte de la progression des initiatives de sensibilisation et de formation afin de vous recentrer, vous, votre équipe SOC et tous les autres. Par exemple, partager les taux de réussite des tests d'hameçonnage avec l'ensemble de votre organisation est un excellent moyen de renforcer votre message en tant que cyber leader.

Saviez-vous que depuis le lancement de ChatGPT, le volume d'e-mails d'hameçonnage a augmenté de 1,265%? Faites en sorte que votre équipe soit toujours prête à attaquer.

28 : Fréquence des formations de sensibilisation à la sécurité

La puissance d'une stratégie de cybersécurité agile réside dans ses programmes de formation.

- Formation annuelle: Une formation annuelle obligatoire de sensibilisation à la cybersécurité est une recommandation de base.

- Formation ad hoc de remise à niveau: Conseillé en fonction de l'ancienneté, des accès, etc.

- Formation situationnelle: Les promotions, les changements d'équipe ou même les modifications de votre environnement de cybersécurité signifient que vous devez organiser une formation continue dans ce cas...

- Formation des débutants: Le NIST recommande de former les nouveaux employés au cours de leurs deux premiers mois.

- Apprentissage continu: Dans le domaine de la cybersécurité, chaque jour est un jour d'école et la plupart des mesures de sécurité font de ce point une évidence.

29 : Profondeur de la segmentation du réseau (par exemple, dispositifs IoT)

Lorsqu'il s'agit de protéger votre surface d'attaque, de surveiller vos les niveaux de segmentation est essentielle, en particulier lorsqu'il s'agit de dispositifs IoT.

Voici un petit guide pour mesurer cet ICP :

- Nombre de VLAN

- Granularité des contrôles d'accès entre les segments

- Pourcentage d'appareils IoT isolés dans des segments spécifiques

- Fréquence de la politique de segmentation mises à jour et révisions

30 : Retour sur investissement (ROI) pour les initiatives en matière de cybersécurité

C'est peut-être la mesure la plus évidente de la liste. Le calcul du retour sur investissement est essentiel pour obtenir un soutien budgétaire et garantir les investissements dans la cybersécurité.

En soulignant comment des investissements spécifiques réduiront les risques ou amélioreront la conformité, vous réduirez les frictions pour que les décideurs voient l'intérêt de les financer.

Fait amusant, un Étude Forrester a montré que CybelAngel offre à ses clients un retour sur investissement de 359%, ce qui représente une VAN totale de $2,66 millions d'euros.

31 : Conseil bonus

Les faux positifs sont l'équivalent cybernétique d'une mouche qui bourdonne dans votre oreille.

Pour les RSSI, s'appuyer fortement sur des mesures telles que les faux positifs peut être trompeur et inefficace. Malgré un volume élevé de mentions de mots clés sur Github, qui comptait plus de 94 millions d'utilisateurs en 2023, 98% de ces mentions étaient des faux positifs, c'est-à-dire des références inoffensives sans menace réelle. Une technologie avancée comme celle de CybelAngel permet de passer au crible ce "bruit" pour fournir aux clients des alertes de risque réelles et exploitables, ce qui s'est traduit par une augmentation plus productive de 11% des alertes réellement positives d'une année sur l'autre, axées sur les risques réels sur Github.

Donner la priorité aux risques réels et oublier les faux positifs en tant qu'indicateur de performance clé dans votre ligne de mire.

Les performances en matière de cybersécurité sont importantes

Défendre les besoins et les ressources de votre équipe et partager les indicateurs importants que vous avez tous atteints aide tout le monde.

Vous trouverez des moyens plus agréables de communiquer avec la direction dans notre prochain Ebook, The CISO Primer (L'abécédaire du RSSI).

Pour l'instant, vous pouvez consulter les autres blogs de cette série :

- Vos 100 premiers jours en tant que RSSI [Liste de contrôle gratuite] (en anglais)

- Comment s'y retrouver dans les réunions du conseil d'administration : Un guide pour les RSSI

Terminer par un bilan de santé des ICP

En fin de compte, le meilleur conseil en matière de partage des mesures de cybersécurité est donné par Todd Carroll, RSSI de CybelAngel.Un ICP complexe qui doit être expliqué sera ignoré ou mal compris.."

Vos indicateurs de performance clés n'ont de valeur que dans la mesure où votre public les perçoit.

Que vous distilliez des mesures complexes pour les membres du conseil d'administration ou que vous traitiez de sujets plus vastes pour votre équipe SOC, n'oubliez pas de.. :

- Utilisation des fournisseurs de données de confiance (y compris les mesures de sécurité des fournisseurs !)

- Mettre en place des rappels automatiques et des notifications pour vos principaux indicateurs de performance en matière de sécurité

- En permanence test et audit votre stratégie de réponse aux incidents afin d'être prêt pour le signalement d'incidents en temps réel

- Les indicateurs de performance clés ne sont rien sans l'adhésion de votre équipe ! Faites en sorte que votre équipe s'investisse en partageant régulièrement les principales améliorations en matière de sécurité de l'information et de cybersécurité

En adoptant les bonnes pratiques en matière d'indicateurs de performance clés, vous pouvez rapidement protéger votre organisation contre les menaces extérieures et préserver les activités de l'entreprise pour l'avenir.