CybelAngel's 2024 State of the External Attack Surface Report

Table des matières

Lisez le guide ultime de la cybersécurité pour votre stratégie EASM 2024.

192 billions de points de données et plus encore.

En 2023, nous scannons chaque jour 6 milliards de points de données sur l'internet pour assurer la sécurité des données de nos clients.

Notre rapport 2024 sur l'état de la surface d'attaque externe, rédigé par Todd Carroll, CISO de CybelAngel, est une plongée en profondeur dans le domaine de la prévention des cyber-risques du point de vue de la gestion de la surface d'attaque externe.

Il s'adresse aux RSSI et aux équipes SOC du monde entier, qui doivent l'étudier et l'utiliser comme une introduction à une année 2024 plus sûre.

Ce blog détaille ce que vous pouvez vous attendre à trouver dans notre rapport bumper 2024 sur l'état de la gestion de la surface d'attaque externe.

Prévisions EASM 2024 : Plongée dans le cadre du rapport

L'année 2023 a été marquée par d'importants défis mondiaux, notamment l'explosion de l'IA et de la technologie ChatGPT, l'escalade des conflits mondiaux, la volatilité des marchés et une cyberattaque majeure à Wall Street qui a affecté des milliers de milliards de dollars d'actifs.

Les cybercriminels ont saisi les opportunités, capitalisant sur les conflits mondiaux et les erreurs humaines pour s'infiltrer et causer des ravages.

Face à une recrudescence sans précédent des menaces, quelles mesures les RSSI doivent-ils prendre pour aller de l'avant ?

Le cadre du présent rapport aborde cette question dans les quatre domaines fondamentaux décrits ci-dessous.

Vous souhaitez plutôt passer au résumé ? Vous pouvez le lire ici.

Comment les RSSI peuvent-ils améliorer leur dispositif de sécurité EASM ?

Dans ce rapport, notre RSSI Todd Carroll a fourni à tous les RSSI un guide sur les menaces émergentes de l'EASM, la gestion des risques et des informations exploitables pour une meilleure hiérarchisation des priorités de votre équipe SOC afin d'éviter les problèmes cybernétiques qui ont un impact sur votre périmètre informatique externe.

Voici une ventilation des quatre principaux domaines d'action du rapport :

1 : Le paysage de la gestion de la surface d'attaque externe.

2 : 8 cas d'utilisation des cyberattaques et enseignements clés pour les RSSI

3 : Recommandations pour une meilleure hiérarchisation des priorités en 2024

4 : 3 menaces critiques de l'EASM à surveiller cette année

Rapport sur les données de l'EASM : les points essentiels à noter

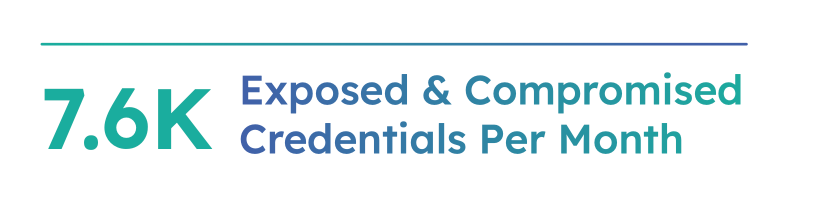

Les points saillants de ce CybelAngel montrent que les entreprises sont confrontées à des attaques de plus en plus nombreuses et sophistiquées, notamment en ce qui concerne les risques liés aux tiers et les ransomwares.

- Le nombre d'actifs et de données exposés a doublé en 2023, passant de 740 000 à 1,5 million de tubercules.

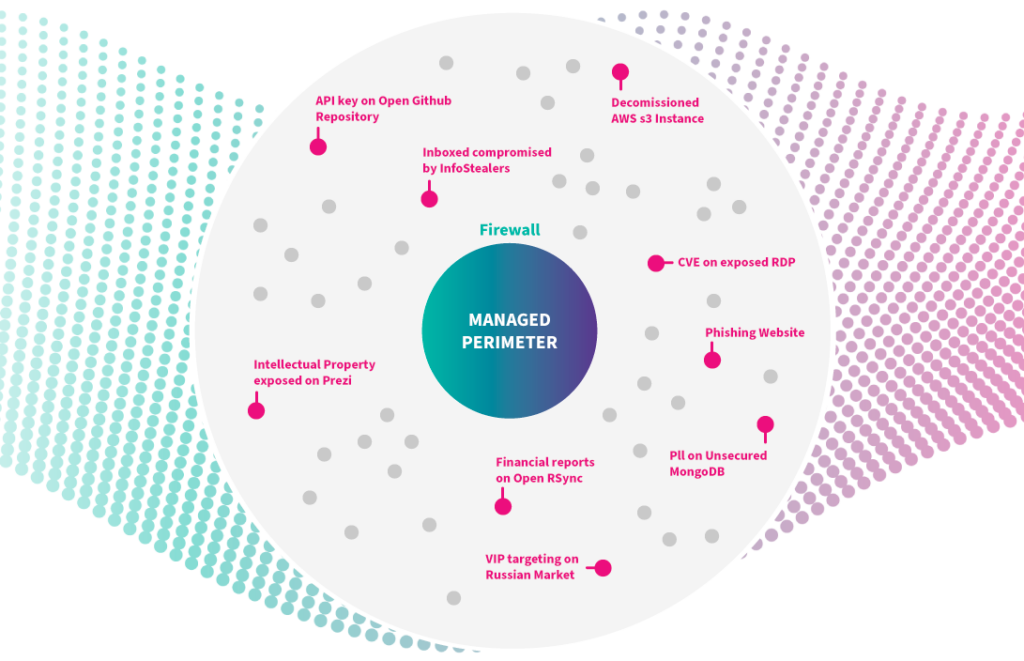

- 79% des cyber-risques se trouvent en dehors du périmètre informatique interne d'une entreprise.

- Les demandes de rançon ont a augmenté de 40% en raison du développement des services RaaS (Ransomware-as-a-Service).

- Données exposées provenant de services en nuage augmenté par 11% données verus 2022.

Découvrez d'autres points de données dans ce rapport de l'EASM en y accédant ici.

8 cas d'utilisation de la cybersécurité à évaluer avec votre équipe

Que pouvons-nous apprendre de l'examen des 8 cas d'utilisation des vulnérabilités à l'origine de la plus grande crise de l'année dernière. cyberattaques?

Nous avons encore beaucoup à apprendre en ce qui concerne la toile mouvante des problèmes et des risques liés à la sécurité. Dans ce rapport de l'EASM, nous examinons les organisations qui ont été confrontées à toutes sortes de situations, des actifs exposés aux attaques de ransomware, afin de vous aider à éviter les mêmes résultats dévastateurs.

Dans ce rapport, nous expliquons comment 8 dilemmes de RSSI peuvent se transformer en 8 informations exploitables.

- Plongée dans la plus grande brèche de 2023

- Comment une erreur humaine a exposé 3,8 milliards de dossiers

- Pourquoi les rançongiciels sont-ils si anarchiques ?

- Comment les Infostealers résurgents alimentent-ils le malaise ?

- Exploration des risques d'exposition à l'informatique dématérialisée dans le secteur de la santé

- Tiers, menaces et données volées

- Menaces futures et serveurs de fichiers : une source de problèmes

- Actifs et vulnérabilités disponibles

Voici un aperçu de ce qui se passe en dehors de votre périmètre informatique géré.

Voici les domaines d'intervention sur lesquels portent nos recommandations :

- Découverte continue des actifs : Comment surveiller et identifier en permanence tous les actifs de la surface d'attaque externe d'une organisation ?

- Analyse et gestion des vulnérabilités: Pourquoi est-il nécessaire d'effectuer régulièrement des analyses de vulnérabilité pour identifier les faiblesses de votre infrastructure ?

- Alertes automatisées et renseignements sur les menaces : Un système d'alerte automatisé est-il utile si les renseignements sur les menaces ne cessent pas ? Existe-t-il d'autres solutions ?

- Gestion des risques de la chaîne d'approvisionnement: Quels sont les principaux risques associés aux fournisseurs tiers et aux partenaires de la chaîne d'approvisionnement que les RSSI doivent examiner ?

- Surveillance du web sombre: Comment les équipes SOC peuvent-elles mieux utiliser les outils de dark monitoring pour trouver des données sensibles ou des informations d'identification associées à leur organisation ?

- Protection de la marque et lutte contre l'hameçonnage: Que peut-on faire pour préserver la réputation d'une marque face à des attaques de phishing orchestrées de manière furtive ?

- Prévention des fuites de données: La surveillance proactive peut-elle prévenir les fuites de données en 2024 ?

- Conformité réglementaire: Existe-t-il un moyen pour les RSSI de garantir la conformité avec les réglementations en vigueur en matière de protection des données et de réduire les primes d'assurance ?

Le point de vue unique de CybelAngel

Comment CybelAngel peut-elle partager ce point de vue unique avec les RSSI et les équipes SOC ?

Il est clair que la grande quantité de données que nous avons analysées n'est qu'une partie de l'histoire.

Nous avons associé notre point de vue unique sur l'EASM à ces informations pour créer la vue d'ensemble la plus complète sur les vecteurs d'attaque externes.

Voici comment.

Nous fournissons une couverture EASM à des organisations de premier plan

L'EASM est un vecteur puissant.

Les plus grandes marques du monde, dont Pfizer, Trimble, Sanofi, Signify et Cushman & Wakefield comprennent ce risque cybernétique et nous font confiance pour assurer la protection en dehors de leur périmètre informatique géré.

Nous bloquons les cyber-risques pour les opérations commerciales

Nous renforçons les organisations grâce à une cybersécurité préventive et à la surveillance continue de la gestion de leur surface d'attaque externe.

Nous ne partageons que les véritables alertes de cybersécurité

Nous allons plus loin que les autres fournisseurs d'EASM lorsqu'il s'agit de surveiller en permanence le risque cybernétique. Les analystes expérimentés de CybelAngel nous permettent de partager des rapports contextualisés qui s'affranchissent du bruit et évitent les faux positifs.

Nous fournissons une évaluation précise des risques

Notre technologie nous permet de passer au peigne fin 6 milliards de points de données par an. Nous combinons des modèles d'apprentissage automatique avec nos analystes dédiés pour évaluer avec précision les risques et accélérer la remédiation.

Télécharger le rapport 2024 State of External Attack Surface Management de CybelAngel dès maintenant

Voici un résumé des raisons pour lesquelles ce rapport est une lecture essentielle:

- Découvrez l'importance de la gestion de la surface d'attaque externe et pourquoi les stratégies proactives contribuent à atténuer les risques en 2024.

- Comprendre comment les stratégies EASM peuvent vous aider à lutter contre les cybermenaces en constante évolution, telles que les voleurs d'informations, les ransomwares et les violations de données sensibles de tiers.

- Découvrez des recommandations exploitables, d'un RSSI à l'autre, sur la manière de mettre en œuvre les meilleures pratiques, d'identifier les vulnérabilités et de prioriser les efforts de remédiation pour améliorer la cybersécurité en 2024.

Accédez au rapport annuel complet pour obtenir des informations détaillées ici.