Inside Ryuk Ransomware Attacks

Table des matières

- Qu'est-ce que le ransomware Ryuk ?

- Comparaison Ryuk vs. LockBit

- Qui se cache derrière le ransomware Ryuk ?

- Comment fonctionne le ransomware Ryuk

- Ryuk lance une attaque contre un entrepreneur du ministère de la Défense...

- Un service de police américain victime d'une attaque par ransomware Ryuk...

- Comment Ryuk échappe-t-il à la détection ?

- Quel est le modèle de rançon de Ryuk ?

- Pourquoi Ryuk est-il toujours une menace majeure en 2025 ?

- Comment les organisations peuvent-elles atténuer les attaques de Ryuk ?

- Détecter rapidement le ransomware Ryuk avec CybelAngel

Connu pour son ciblage précis et son impact dévastateur, Ryuk a acquis la réputation d'être l'une des familles de ransomwares les plus redoutables.

Le ransomware Ryuk a été l'une des premières variantes de ransomware capable d'identifier et de chiffrer les lecteurs et les ressources du réseau, ainsi que de supprimer les copies d'ombre sur les terminaux des victimes, ce qui rend la récupération des données pratiquement impossible sans sauvegardes externes.

Voyons comment le ransomware Ryuk a commencé ses campagnes et comment se défendre contre les attaques.

Qu'est-ce que le ransomware Ryuk ?

Première parution en 2018Le ransomware Ryuk a rapidement fait les gros titres pour avoir ciblé les systèmes d'exploitation des grandes entreprises Microsoft. La particularité de Ryuk réside dans sa capacité à identifier et à chiffrer les lecteurs et les ressources du réseau, tout en supprimant les copies d'ombre sur le poste de travail de la victime.

Ryuk est une variante du ransomware Hermes 2.1Il s'agit d'une variante de Ryuk, vendue pour la première fois sur le dark web en 2017 par le gang cryptocriminel CryptoTech. En 2021, il a été découvert que la nouvelle variante de Ryuk avait des capacités d'autodiffusion, semblables à celles d'un ver, qui lui permettaient de causer des dommages sans intervention humaine.

Comment Ryuk se compare-t-il à d'autres ransomwares ?

Voici un aperçu des différences et des similitudes entre les familles de ransomwares :

| Groupe Ransomware | Année d'émergence | Cibles primaires | Méthodes d'attaque | Montant de la rançon extorquée (moyenne) |

|---|---|---|---|---|

| Ryuk | 2018 | Grandes organisations (entreprises, hôpitaux, institutions gouvernementales et services municipaux) | Hameçonnage, suppression des copies d'ombre, chiffrement des réseaux. | $150 millions |

| Cl0p | 2019 | Grandes organisations (services financiers, soins de santé, industrie manufacturière et médias) | Quadruple extorsion, attaques DDoS, attaques de la chaîne d'approvisionnement. | $500 millions |

| LockBit | 2019 | Services financiers, soins de santé, industrie manufacturière, éducation, énergie, gouvernement et transports | Double extorsion, hameçonnage, protocole de bureau à distance (RDP), mouvement latéral. | $1 milliard |

| Akira | 2023 | Entreprises et infrastructures critiques | Mouvement latéral, exploitation des vulnérabilités de l'accès à distance, cryptage des données. | $42 millions |

| Lynx | 2024 | Soins de santé, finance, éducation, immobilier, fabrication et logistique | Double extorsion, hameçonnage, chiffrement, suppression des copies d'ombre. | plus de $1 million |

Comparaison Ryuk vs. LockBit

Bien que Ryuk et LockBit soient tous deux des ransomwares, leurs méthodes de fonctionnement diffèrent considérablement.

Ryuk cible généralement des organisations plus importantes, telles que des institutions médicales et gouvernementales, afin d'extraire des charges utiles plus importantes. Les méthodes de cryptage de Ryuk sont plus lentes que le cryptage de LockBit.Cependant, les attaques peuvent être plus dévastatrices car les logiciels malveillants se concentrent sur l'effacement des sauvegardes et la propagation au sein des réseaux afin de maximiser les dommages.

En revanche, LockBit fonctionne comme un Ransomware-as-a-Service (RaaS), une solution facilement exploitable par les cybercriminels pour extorquer leurs victimes. Il est capable de chiffrer des fichiers en moins de 4 minutes et utilise des stratégies de double extorsion pour maximiser la pression sur ses cibles.

Qui se cache derrière le ransomware Ryuk ?

D'abord considéré comme lié à la Corée du Nord, le ransomware Ryuk s'est avéré être associé à une organisation cybercriminelle russe, Wizard Spider. On a ensuite soupçonné Wizard Spider de mener les activités de Ryuk à partir d'une cellule plus petite de l'organisation appelée Grim Spider.

Le nom du groupe de ransomwares est unique - Ryuk provient à l'origine du nom d'un personnage de la célèbre série de mangas et d'animes. Death Note. Dans l'histoire, Ryuk est un dieu de la mort poussé à commettre des meurtres ciblés.

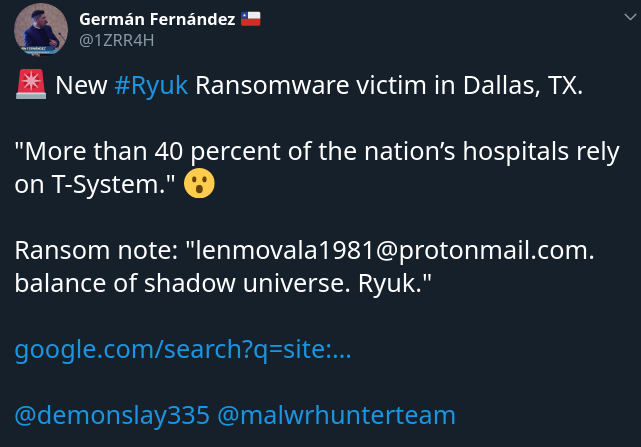

Ryuk cible principalement des victimes aux États-Unis et au Canada. 75% des attaques visant le secteur américain de la santé.

Au Texas, des chercheurs en sécurité ont constaté que les plateformes gérées par T-Systems étaient hors service, ce qui montre que l'infection par le ransomware s'est propagée aux segments publics tels que la zone démilitarisée (DMZ), l'extranet et le service d'assistance. L'entreprise touchée par l'attaque fournit des services à plus de 1 900 établissements de soins d'urgence, avec plus de 40% des hôpitaux américains qui s'appuient sur T-Systems.

Comment fonctionne le ransomware Ryuk

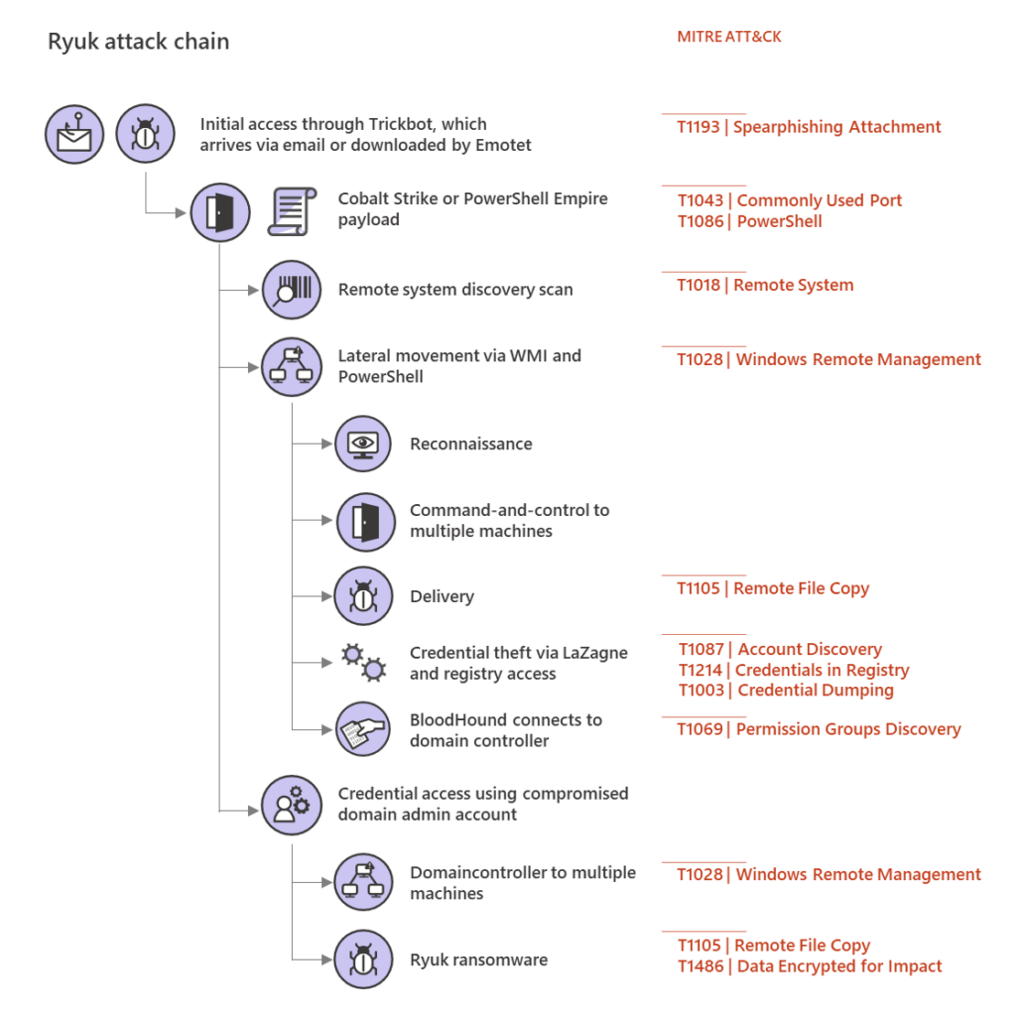

Les attaques par ransomware Ryuk sont compromises par TrickBot, un cheval de Troie bancaire reconnu, ou par des vulnérabilités de porte dérobée distribuées par des courriels d'hameçonnage. Microsoft classe Ryuk dans la catégorie des ransomwares opérés par des humains. Les acteurs de la menace se déplacent latéralement dans les systèmes pour effectuer une reconnaissance, voler des informations sensibles et exfiltrer des données.

Diagramme de la chaîne d'attaque Ryuk de Microsoft. Source.

Lorsqu'un utilisateur clique sur un lien ou une pièce jointe malveillante, un ransomware est installé sur l'appareil de la victime. Le ransomware de Ryuk chiffre les fichiers sur l'appareil de la victime à l'aide d'un algorithme de chiffrement puissant - une combinaison de RSA-2048 et d'AES-256. Le chiffrement de Ryuk évite également tout processus ou emplacement de disque susceptible de ralentir ou d'interférer avec le chiffrement.

À partir de cette vulnérabilité, le ransomware peut se propager dans les systèmes et réseaux internes. Ryuk fonctionne comme une charge utile de dernière étape, fournie par des structures largement utilisées telles que Cobalt Strike, Emotet, GrimAgent ou TrickBot. La charge utile du ransomware est diffusée dans l'environnement cible afin d'extorquer un maximum de fonds à l'entreprise. Les copies d'ombre des volumes (VSS) sont également supprimées pour empêcher la restauration complète du système.

Ryuk lance une attaque contre un entrepreneur du ministère de la Défense...

En janvier 2020, le ransomware Ryuk a attaqué les systèmes d'un sous-traitant du gouvernement américain, Electronic Warfare Associates (EWA).-un client du ministère de la sécurité intérieure, du ministère de la défense et du ministère de la justice.

L'attaque est suspectée de provenir d'un courriel d'hameçonnage, et l'exfiltration de données était l'objectif de l'attaque.

Un service de police américain victime d'une attaque par ransomware Ryuk...

En juillet 2019, le Le service de police de New Bedford a été touché par le ransomware RyukLe logiciel malveillant a infecté un réseau de 200 systèmes et plus de 3 800 ordinateurs portables. Le logiciel malveillant a crypté les données stockées sur les serveurs et 153 postes de travail et en a bloqué l'accès.

Les acteurs de la menace Ryuk ont demandé une rançon de $5,3 millions ; cependant, aucune rançon n'a jamais été échangée, et l'étendue des dommages internes est inconnue.

Comment Ryuk échappe-t-il à la détection ?

La capacité de Ryuk à échapper à la détection peut être attribuée à un relâchement de la posture de cybersécurité au sein des organisations. Les chercheurs de Microsoft ont noté que les cibles n'étaient pas protégées par un pare-feu, que la sécurité des mots de passe était faible, qu'il n'y avait pas d'authentification multifactorielle (MFA) et que les mots de passe des administrateurs locaux n'étaient pas aléatoires.

Les organisations concernées étaient convaincues que la mise en œuvre de mesures de sécurité robustes compromettrait les performances et perturberait les flux de travail opérationnels, ce qui les exposerait finalement aux menaces.

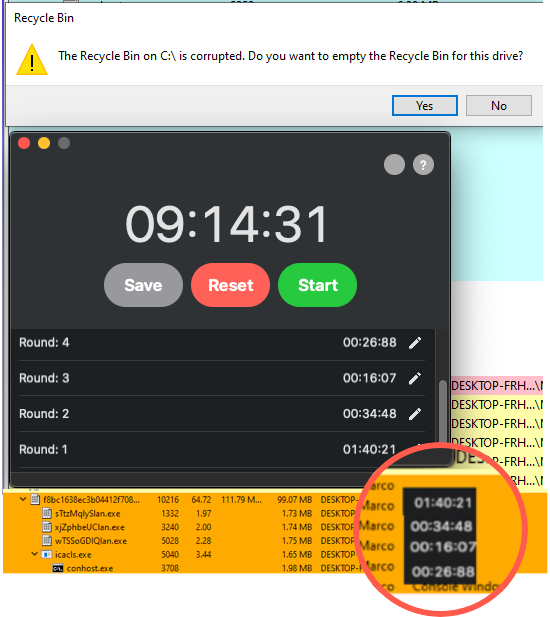

Un autre facteur contribuant à la capacité de Ryuk à échapper à la détection est le cryptage rapide des fichiers et des données. Un test a montré que Ryuk avait les caractéristiques suivantes a chiffré 100 000 fichiers, totalisant 53 Go, en 14 minutes et 30 secondes.

Quel est le modèle de rançon de Ryuk ?

Le modèle de ransomware de Ryuk a évolué, passant d'une fraude électronique dispersée à un ciblage des grandes entreprises et institutions. Les acteurs de la menace s'attaquent aux organisations disposant d'actifs critiques qui sont plus susceptibles de payer, ce que l'on appelle également la "chasse au gros gibier".

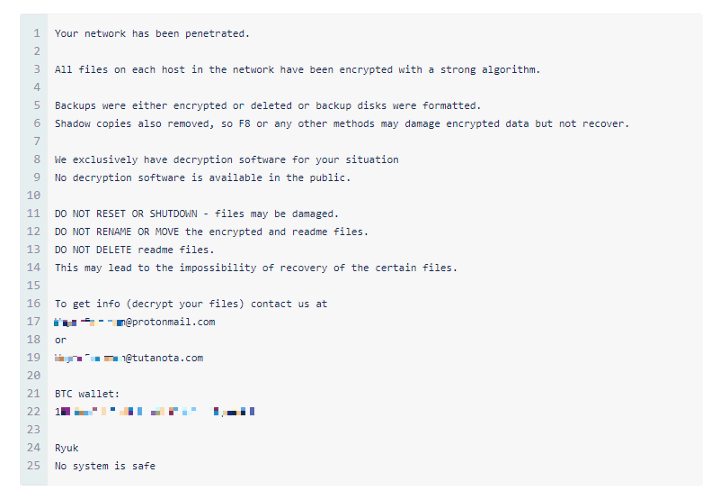

Ryuk opère en obtenant suffisamment d'influence sur ses victimes avant de demander une rançon. Une fois que les acteurs de la menace ont obtenu les données nécessaires, ils envoient une demande de rançon.

Le rançongiciel Ryuk a exigé des rançons allant de $100 000 à $500 000, typically paid in Bitcoin to conceal the transaction. In one case, the FBI reported that a Ryuk ransom payment amounted to $5 million worth of Bitcoin.

Pourquoi Ryuk est-il toujours une menace majeure en 2025 ?

La menace de logiciels malveillants tels que Ryuk et d'autres familles de ransomwares persiste en 2025.

Le Forum économique mondial a constaté qu'en 2024 49% des organisations du secteur public ne disposent pas des talents nécessaires pour atteindre leurs objectifs en matière de cybersécurité. Dans le monde entier, les organisations de toutes tailles s'efforcent de rester à la hauteur des tactiques innovantes des acteurs de la menace.

Les conclusions de Microsoft montrent que les entreprises peuvent mettre en œuvre des stratégies pour stopper les logiciels malveillants à propagation rapide comme Ryuk. En supprimant ou en entravant la capacité des acteurs de la menace à se déplacer latéralement, le réseau est plus résistant à tous les types de cyberattaques.

Comment les organisations peuvent-elles atténuer les attaques de Ryuk ?

Compte tenu de la résilience de la nouvelle variante de Ryuk, la prévention proactive est plus efficace que l'atténuation après une attaque.

Selon la LPCCVoici ce que vous pouvez faire pour commencer à protéger votre organisation :

- Mettre régulièrement à jour les systèmes : Apporter des correctifs aux systèmes d'exploitation, aux logiciels et aux microprogrammes dès que les fabricants publient des mises à jour. Les acteurs de la menace exploitent souvent les vulnérabilités connues des versions précédentes, ce qui vous expose à une attaque.

- Modifier régulièrement les mots de passe : Assurez la sécurité des systèmes et des comptes du réseau en mettant à jour et en changeant périodiquement les mots de passe afin d'empêcher tout accès non autorisé.

- Vérifier les configurations sur tous les systèmes d'exploitation : Vérifiez les configurations pour chaque version du système d'exploitation afin d'éviter que les comptes d'administration locale ne soient désactivés lors d'une attaque.

- Activer l'AMF : La mise en œuvre de l'authentification multifactorielle (AMF) ajoute une couche supplémentaire de sécurité en demandant aux utilisateurs de fournir plusieurs formes de vérification, ce qui réduit considérablement le risque d'accès non autorisé aux systèmes et aux données sensibles.

- Restreindre l'accès : Désactivez les identifiants d'accès à distance et les ports RDP (Remote Desktop Protocol) inutilisés, et surveillez l'accès à distance et les journaux RDP à la recherche d'activités suspectes. La détection précoce des entrées suspectes est essentielle pour empêcher la propagation des logiciels malveillants.

- Architecture de confiance zéro : Auditer les comptes d'utilisateurs disposant de privilèges administratifs et configurer les contrôles d'accès en gardant à l'esprit la notion de moindre privilège.

- Mettre en œuvre la segmentation du réseau: La segmentation des réseaux permet de protéger les données sensibles en cas d'infiltration d'un système. Par exemple, placez les données sensibles sur un serveur différent de celui de l'environnement de messagerie. en cas d'attaque par hameçonnage.

- Former les utilisateurs à donner la priorité à la sécurité : La plupart des attaquants de ransomware prennent pied grâce à l'ingénierie sociale. Veillez à ce que les employés sachent comment identifier les courriels et les pièces jointes suspects, comment signaler une activité suspecte et comment réagir en cas de cyberattaque.

Détecter rapidement le ransomware Ryuk avec CybelAngel

CybelAngel est un outil tout-en-un qui peut vous aider à garder une longueur d'avance sur les attaques de ransomware grâce à des solutions innovantes :

- Prévention des violations de données: Empêchez les accès non autorisés et limitez les mouvements latéraux afin d'arrêter les attaques du ransomware Ryuk.

- Prévention de la prise de contrôle des comptes : Empêchez la diffusion des informations d'identification de votre entreprise sur le dark web et prévenez ainsi les attaques futures.

- Services d'assainissement : Réduisez les temps d'arrêt jusqu'à 85% pour relancer les activités quotidiennes après une attaque de Ryuk.

Prêt à commencer ?