L'angle mort de la chaîne d'approvisionnement : comment les serveurs FTP exposent les données financières

Table des matières

Le protocole FTP peut sembler une relique des débuts de l'internet. Mais pour de nombreux fournisseurs du secteur financier, il est toujours utilisé et expose encore des données sensibles. Qu'il s'agisse d'identifiants en texte clair ou de répertoires ouverts non vérifiés, les anciens serveurs FTP restent un maillon faible des chaînes d'approvisionnement modernes.

Et le problème ne se situe pas toujours à l'intérieur de votre périmètre. Selon Verizon, 30% des violations impliquent désormais des fournisseurs tiers, soit près du double de l'année dernière. Les attaquants exploitant des protocoles de transfert de fichiers mal configurés tels que FTP et SFTP, c'est un risque qu'aucune organisation financière ne peut se permettre d'ignorer.

Qu'est-ce que le FTP/SFTP ?

FTP (File Transfer Protocol) et SFTP (SSH File Transfer Protocol) sont utilisés pour télécharger des fichiers, automatiser le transfert de données et échanger des documents entre systèmes.

Alors que SFTP ajoute le cryptage via SSH, les deux reposent sur des ports ouverts, des adresses IP connues et des logiciels de serveur souvent obsolètes. Cela en fait des cibles attrayantes.

Voici un petit glossaire à garder à l'esprit :

- FTP (File Transfer Protocol) : Méthode ancienne de transfert de fichiers entre serveurs et clients. Transmet les données et les informations d'identification en texte clair, à moins que des couches supplémentaires ne soient ajoutées.

- SFTP (protocole de transfert de fichiers SSH) : Une alternative sécurisée qui utilise SSH pour crypter les commandes et les données.

- SSH (Secure Shell) : Protocole cryptographique permettant de sécuriser les connexions à distance et les transferts de fichiers.

- TLS (Transport Layer Security) : Protocole de cryptage utilisé pour sécuriser les données en transit.

- SSL (Secure Sockets Layer) : Protocole cryptographique utilisé pour crypter les données en transit. Aujourd'hui considéré comme dépassé et remplacé par TLS, mais toujours référencé dans des termes tels que "FTP sur SSL" (FTPS).

Pourquoi FTP existe encore, et pourquoi c'est un problème

FTP devrait être obsolète.

Mais dans les services financiers, ce n'est pas le cas.

De nombreux fournisseurs (et même des équipes internes) s'appuient encore sur le protocole FTP ou SFTP standard pour déplacer des fichiers volumineux, transférer des relevés bancaires ou traiter des rapports par lots. C'est simple, bien supporté et intégré dans les systèmes existants.

Cette commodité s'accompagne toutefois d'un risque.

Les anciens protocoles de transfert de fichiers tels que FTP et SFTP sont dépourvus de fonctions de sécurité de base par défaut. L'authentification en texte brut, le faible contrôle d'accès et la mauvaise visibilité en font des cibles faciles. Ils permettent également un accès anonyme, ce qui facilite les fuites de données.

Les attaquants le savent. En voici un exemple, Dossier sur la sécurité a signalé que le port FTP 21 est régulièrement scanné par des robots à la recherche de services ouverts, de comptes d'utilisateurs exposés ou d'autorisations mal configurées.

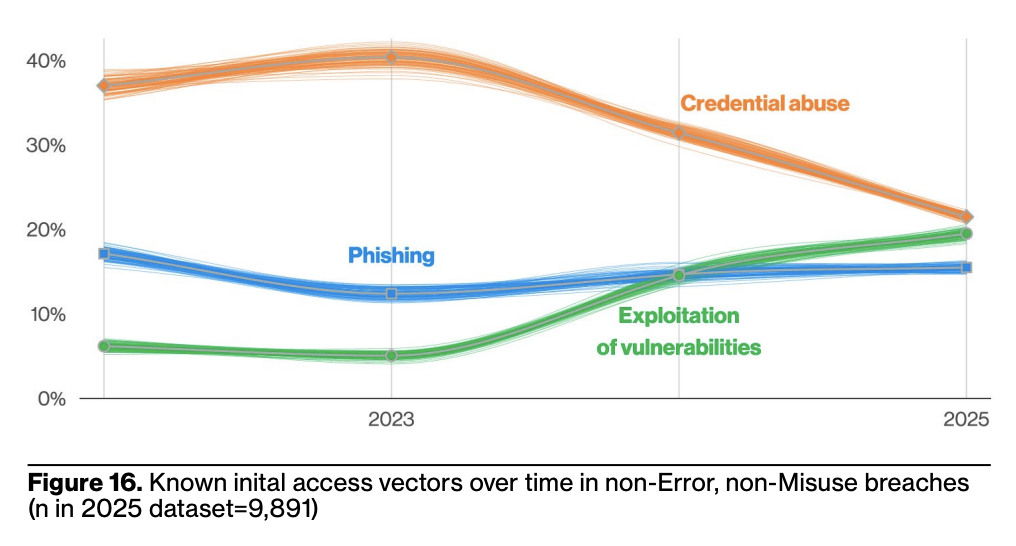

Si l'on n'applique pas TLS, SSH ou l'authentification à deux facteurs, ce n'est qu'une question de temps avant que quelqu'un ne s'introduise dans l'entreprise. Et l'exploitation de ces vulnérabilités est une tendance croissante, selon le rapport DBIR de Verizon.

Le risque pour les tiers

Il n'y a pas que votre infrastructure dont vous devez vous préoccuper. De nombreux les fournisseurs de la chaîne d'approvisionnement gèrent encore leurs propres serveurs FTP, et souvent sans les mesures de sécurité les plus élémentaires. C'est un problème pour toute organisation financière qui fait confiance à des vendeurs avec des serveurs FTP. données sensibles.

Ces systèmes échappent souvent à votre contrôle direct. Les fournisseurs, qu'il s'agisse d'entreprises de traitement de documents ou de plateformes de paiement, peuvent encore utiliser d'anciens protocoles de transfert de fichiers pour échanger d'importants volumes de données. Trop souvent, ces serveurs sont mal configurés, obsolètes ou complètement oubliés.

Voici à quoi ressemble typiquement une mauvaise sécurité des fournisseurs :

- Ouvrir des répertoires exposés à l'internet, sans authentification.

- Comptes d'utilisateurs protégés par des mots de passe par défaut ou faibles.

- Identifiants de connexion transmis en texte clair par FTP.

- Logiciel serveur non corrigé dont les vulnérabilités sont connues.

- Pas d'application de la TLS, SSHou la surveillance de l'accès.

Ces cibles faciles attirent l'attention. Selon le DBIR de Verizon, 30% des violations impliquent désormais des fournisseurs tierscontre 15% l'année dernière. Cette augmentation est due en grande partie à l'exploitation des vulnérabilités et aux interruptions d'activité liées à des systèmes non sécurisés ou anciens.

Ce que les attaquants recherchent et comment ils le trouvent

Les attaquants utilisent des outils automatisés pour rechercher les ports FTP exposés, les serveurs SFTP faibles et les adresses IP non protégées qui indiquent un point d'entrée non surveillé.

Ils veulent un accès libre et des données sensibles. Un serveur FTP mal configuré peut révéler IIP du clientLes données de l'entreprise peuvent être des documents, des rapports financiers, des documents numérisés ou des journaux d'authentification. Et souvent sans avoir à contourner un pare-feu.

Voici ce qui rend un serveur de fichiers intéressant pour un attaquant.

- Ouvrir des répertoires FTP sans protection par mot de passe.

- Connu ou réutilisé les identifiants de connexion par défaut.

- Absence de TLS ou SSHpermettant l'interception de texte en clair.

- Bannières du serveur révéler les logiciels de serveur obsolètes ou non corrigés.

- Politiques de mots de passe insuffisantes vulnérables aux attaques par force brute ou par dictionnaire.

Selon le DBIR de Verizon, 89% des violations sont motivées par des raisons financières, et les secteur financier continue de figurer parmi les cibles les plus importantes.

Les attaquants sont à la recherche de données structurées et monnayables. Les points d'extrémité non sécurisés du protocole de transfert de fichiers offrent exactement cela.

Les attaques par force brute sur le port FTP 21 étant encore courantes, la recherche de configurations vulnérables reste une tactique peu coûteuse et très rentable pour les acteurs de la menace.

Étude de cas d'un service FTP

Le port FTP 21 reste une cible fréquente pour les attaques par force brute. En 2025, l'analyse des chercheurs en sécurité, basée sur les données des pots de miel, a montré que les attaquants recherchent régulièrement des configurations obsolètes ou par défaut, puis tentent de se connecter en utilisant des listes massives d'informations d'identification connues et violées.

De nombreux services FTP, en particulier dans les environnements tiers, utilisent encore une authentification de base sans cryptage, transmettant les noms d'utilisateur et les mots de passe en texte clair.

En 2017, le FBI a lancé un avertissement concernant des pirates informatiques qui ciblaient des serveurs FTP de manière anonyme pour accéder à des données de santé et faire chanter des chefs d'entreprise.

Il ne s'agit pas de cas exceptionnels. Ils reflètent les lacunes persistantes en matière d'hygiène dans la manière dont les fournisseurs gèrent les protocoles de transfert de fichiers. Et ce sont précisément les types d'exposition que les attaquants sophistiqués recherchent en premier.

Pourquoi les services financiers sont-ils particulièrement vulnérables ?

Institutions financières Les entreprises opèrent avec des écosystèmes de fournisseurs parmi les plus complexes et des données parmi les plus attrayantes pour les attaquants. Des logiciels bancaires de base aux processeurs de paiement, en passant par les fournisseurs juridiques, les plateformes de ressources humaines et les services documentaires, les données entrent et sortent constamment par le biais de connexions tierces.

Les protocoles hérités tels que FTP et SFTP sont souvent enfouis dans ces relations. Bien qu'ils puissent gérer des transferts de fichiers simples ou des téléchargements par lots, ils créent également des risques non gérés, en particulier lorsque la sécurité du serveur FTP est laissée à la discrétion du fournisseur.

Les données financières sont structurées, prévisibles et monnayables, ce qui est exactement ce que recherchent les attaquants.

Un seul répertoire exposé peut révéler :

- PII exposition des demandes de prêt ou de l'ouverture d'un compte

- Fuites de confirmation SWIFT ou des documents financiers internes

- Identifiants de connexion pour les environnements partagés

- Fuites de données qui déclenchent un examen réglementaire ou des problèmes de conformité

La surface d'attaque ne fait que croître. Avec l'augmentation du nombre de fournisseurs et de solutions d'automatisation intégrées dans les opérations quotidiennes, le potentiel d'accès non autorisé augmente.

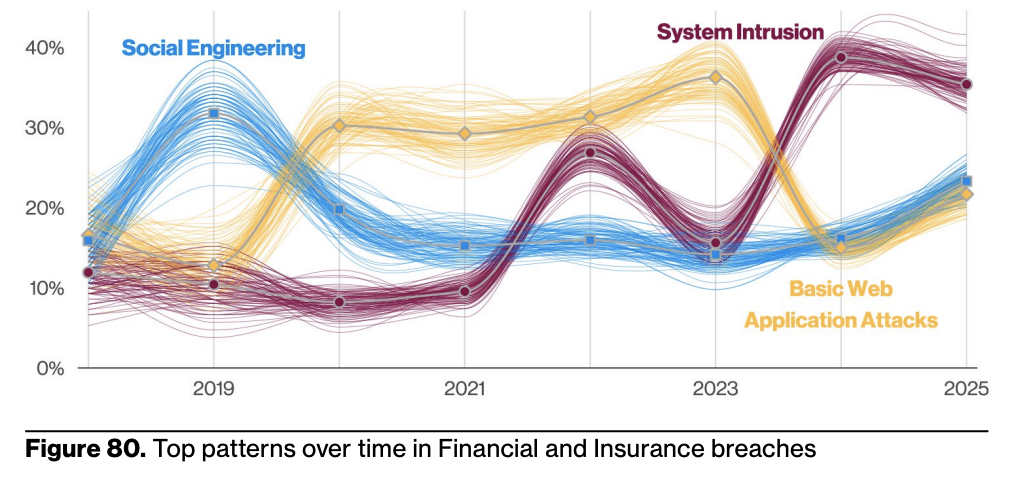

Voici un aperçu de quelques-uns des moyens d'attaque utilisés par les cybercriminels contre le secteur financier. Il est à noter que les intrusions dans les systèmes et les attaques d'applications web de base sont des vecteurs majeurs.

Ce à quoi ressemble une bonne sécurité FTP (et une bonne surveillance des fournisseurs)

La sécurisation de l'infrastructure de transfert de fichiers (en particulier lorsqu'elle se trouve en dehors de votre organisation) commence par la visibilité. Vous ne pouvez pas sécuriser ce dont vous ignorez l'existence.

Pour vos équipes internes, la solution consiste d'abord à renforcer vos environnements FTP ou SFTP à l'aide des meilleures pratiques suivantes :

- Désactiver l'accès anonyme et mettre en œuvre des références solides et uniques.

- Utiliser des alternatives sécurisées comme SFTP ou FTPS, jamais un simple FTP.

- Exiger le cryptage TLS ou SSH pour protéger les informations d'identification et les données en transit.

- Vérifier les autorisations des fichiers régulièrement et limiter l'accès à ce qui est nécessaire.

- Appliquer les correctifs et des mises à jour de logiciel serveur dans le cadre de l'entretien courant.

- Appliquer l'authentification à deux facteurs dans la mesure du possible.

Mais la sécurité intérieure ne représente que la moitié du tableau.

De nombreux risques sont liés aux fournisseurs, aux plateformes de partage de fichiers, aux services FTP hébergés ou aux départements qui utilisent des clients FTP tiers avec un minimum de supervision.

C'est là que la continuité gestion des risques pour les tiers arrive.

Vous voudrez :

- Découvrir et cartographier tous les actifs de transfert de fichiers de tiersmême celles qui ne sont pas mentionnées dans les contrats.

- Surveiller l'apparition d'éléments nouveaux ou inattendus Serveurs FTP apparaissant dans l'environnement de votre fournisseur.

- Identifier le trafic non crypté, l'utilisation de protocoles obsolètes, et Vulnérabilités SFTP avant que les attaquants ne le fassent.

- Intégrer les alertes et les notifications dans vos flux de travail de sécurité existants pour un triage rapide.

Les outils tels que les plateformes de transfert de fichiers gérés (MFT) peuvent offrir des contrôles plus stricts, mais uniquement si les fournisseurs les configurent correctement. Pour le reste, les solutions de surveillance proactive telles que les services de renseignements sur les menaces externes constituent la meilleure solution.

Liste de contrôle des bonus : Ce qu'il faut demander à vos fournisseurs

Lorsque vous examinez les pratiques de transfert de fichiers d'une tierce partie, ne supposez pas que "nous utilisons SFTP" est synonyme de sécurité. Utilisez ces questions spécifiques pour couper court aux réponses vagues et mettre en évidence les risques réels.

Configuration technique

- Quels protocoles utilisez-vous actuellement pour le transfert de fichiers (FTP, SFTP, FTPS, MFT) ?

- Le cryptage TLS ou SSH est-il appliqué pour tous les transferts de fichiers ?

- Quels sont les ports ouverts pour les transferts de fichiers et sont-ils limités par des listes d'adresses IP ou des pare-feu ?

- Les identifiants de connexion sont-ils cryptés en transit et au repos ?

- Comment les comptes d'utilisateurs sont-ils créés, gérés et déprovisionnés ?

Contrôle d'accès et autorisations

- Autorisez-vous l'accès anonyme à des services de transfert de fichiers ?

- Comment l'accès aux répertoires et aux fichiers est-il contrôlé et enregistré ?

- Appliquez-vous l'authentification multifactorielle à tous les utilisateurs ayant accès au téléchargement de fichiers ?

Surveillance et correctifs

- À quelle fréquence appliquez-vous les correctifs de sécurité à vos serveurs FTP/SFTP ?

- Surveillez-vous activement les tentatives de force brute ou les accès non autorisés ?

- Les journaux de transfert de fichiers sont-ils régulièrement examinés pour détecter les anomalies ou les abus ?

Gestion de l'exposition

- Comment s'assurer que les services FTP/SFTP ne sont pas exposés inutilement à l'internet public ?

- Procédez-vous régulièrement à des audits internes ou par des tiers de votre système de transfert de fichiers ?

- Utilisez-vous des gestion de la surface d'attaque des outils ?

- Pouvez-vous fournir une évaluation récente ou un test de pénétration couvrant vos systèmes de transfert de fichiers ?

Ces questions permettent de découvrir non seulement les lacunes techniques, mais aussi les lacunes opérationnelles. Elles créent également une base de référence pour évaluer qui expose votre système d'information. sécurité de la chaîne d'approvisionnement à des risques inutiles.

FAQ

Le protocole FTP via SSL est-il suffisamment sûr pour les données sensibles ?

Pas toujours. Le protocole FTP sur SSL (FTPS) peut crypter les transferts de fichiers, mais il dépend d'une configuration adéquate. Des algorithmes de chiffrement faibles, une mauvaise gestion des certificats ou des ports ouverts peuvent encore compromettre la sécurité des données.

What’s the difference between FTPS and SFTP?

FTPS utilise SSL/TLS pour le cryptage et fonctionne sur FTP, tandis que SFTP utilise SSH. SFTP est généralement plus facile à sécuriser à travers les pare-feux et dispose de fonctionnalités par défaut plus puissantes.

Les serveurs FTP peuvent-ils fonctionner en toute sécurité sous Linux ?

Oui, de nombreux serveurs Linux prennent en charge des configurations renforcées, mais vous devrez désactiver l'authentification en texte clair, appliquer des autorisations strictes et surveiller attentivement les journaux.

Existe-t-il des outils de transfert de fichiers sécurisés pour iOS ?

Oui. Plusieurs applications de transfert de fichiers sécurisés sont compatibles avec iOS, notamment les clients SFTP et MFT. Assurez-vous simplement qu'elles utilisent le chiffrement de bout en bout et qu'elles s'intègrent aux contrôles d'accès de l'entreprise.

Dernières réflexions

Les anciens serveurs FTP risquent toujours d'exposer les données financières, en particulier par l'intermédiaire des fournisseurs. Ne laissez pas les protocoles obsolètes sans surveillance. L'utilisation d'un protocole de transfert de fichiers sécurisé réduira les risques de sécurité et vous permettra de garder une longueur d'avance sur les cybercriminels.

CybelAngel peut vous aider à cartographier les risques liés aux protocoles existants et à sécuriser l'exposition des actifs des tiers.