10 faits effrayants sur la cybersécurité [Mois de la sensibilisation à la cybersécurité]

Table des matières

- 1: 4 minutes et 9 secondes, c'est le temps moyen qu'il faut à LockBit pour chiffrer un système après son exécution - Splunk

- 2 : Le coût moyen d'un service d'attaque par rançong n'est que de $66. – Altas VPN

- 3 : 66% des attaques de la chaîne d'approvisionnement se sont concentrées sur le code des fournisseurs afin de compromettre davantage les clients ciblés. – ENISA

- 4: Le temps moyen pour identifier et contenir une violation de données en 2024 était de 283 jours. – Rapport IBM 2024 sur le coût des violations de données

- 5 : Microsoft a observé l'utilisation du mot de passe “ admin ” sur des appareils IoT plus de 20 millions de fois. - Microsoft Digital Defense Report

- 6 : Une cyberattaque survient toutes les 39 secondes, soit 2 244 fois par jour. – Clark School de l'Université du Maryland

- 7 : L'erreur humaine est la principale cause des cyberattaques, représentant 68% de toutes les violations de données. - Verizon Data Breach Investigations Report

- 8: L'industrie informatique est le #2ème secteur le plus touché par les rançongiciels. - CybelAngel 2024 State of the External Attack Surface Report

- 9: Le coût moyen des interruptions de service est 24 fois plus élevé que le montant moyen de la rançon. – Retarus

- 10 : Vous pouvez acheter des identifiants de compte de quelqu'un pour $1 sur le marché noir. – RSA

- Mis à part les faits effrayants, nous sommes là pour vous toute l'année

Octobre est le moment de tout ce qui fait peur, et c'est aussi le Mois de la sensibilisation à la cybersécurité. Dans l'esprit des frissons d'Halloween, voici dix des faits effrayants les plus terrifiants sur la cybersécurité (sur Terre) selon notre humble avis.

Allons-y !

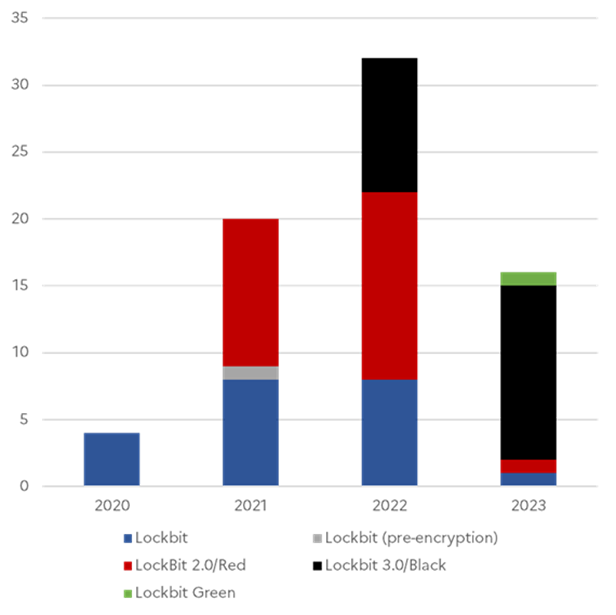

1: 4 minutes et 9 secondes, c'est le temps moyen qu'il faut à LockBit pour chiffrer un système après son exécution - Splunk

Oui, en termes de faits dérangeants, celui-ci prend le dessus.

Les chercheurs en cybersécurité se trouvent à Splunk a mesuré le temps de chiffrement pour divers groupes de malwares afin de tester la rapidité des attaques réelles, et les résultats ont été très révélateurs. Sur 10 échantillons analysés pour chaque groupe de malwares, Avaddon, Babuk, BlackMatter, Conti, DarkSide, LockBit, Maze, Mespinoza (PYSA), REvil et Ryuk, LockBit (un gang fortement lié à la Russie) a remporté la palme.

Les cyberattaques deviennent de plus en plus difficiles à détecter jusqu'à ce qu'elles ne le soient plus.

2 : Le coût moyen d'un service d'attaque par rançong n'est que de $66. – Altas VPN

Les goules et les groupes de ransomware semblent avoir beaucoup en commun.

En 2024, le paiement moyen des rançons a augmenté pour atteindre $2 millions, en hausse depuis $400 000 en 2023 – une augmentation de 500% selon nos données.

Le Ransomware as a Service a contribué à augmenter les cyberattaques à l'échelle mondiale. Ce “aller au détail”a permis à quiconque de financer des cyberattaques avec des paiements mensuels, un paiement anticipé, ou même une option “ sans mise de fonds initiale ” en échange d’une part des bénéfices. Cela a contribué à accroître la taille et la portée des attaques par rançongiciel.

3 : 66% des attaques de la chaîne d'approvisionnement se sont concentrées sur le code des fournisseurs afin de compromettre davantage les clients ciblés. – ENISA

Les acteurs étatiques et les groupes de cybercriminels transforment une lutte mondiale sur la chaîne d'approvisionnement en un film d'horreur.

La violation de données de MOVEit Transfer en 2023 est un excellent exemple d'une attaque de ransomware à grande échelle affectant plusieurs organisations par le biais d'une seule vulnérabilité. Le groupe de ransomware Cl0p a exploité une vulnérabilité de jour zéro dans le logiciel de transfert de fichiers MOVEit, affectant des centaines d'organisations dans le monde entier et coûtant $10 milliards de dollars.

Notre RSSI Todd Carroll a examiné cet incident dans notre 2024 État de la surface d'attaque externe Rapport, qui regorge de faits effrayants pour vous et votre équipe SOC.

4: Le temps moyen pour identifier et contenir une violation de données en 2024 était de 283 jours. – Rapport IBM 2024 sur le coût des violations de données

Les violations de données sont des catastrophes lentes, un trou noir si vous voulez. Généralement, les réseaux et les données sont exposés bien plus de 9 mois avant que quelqu'un ne s'en aperçoive (une histoire vraiment effrayante !). D'ici là, les données ont été extraites, réutilisées ou revendues sur le dark web.

Les scanners de CybelAngel, actifs 24h/24 et 7j/7, recherchent inlassablement les menaces et les expositions, réduisant considérablement le temps moyen de détection (MTTD) et le temps moyen de résolution (MTTR) à quelques jours, voire quelques heures, contrairement aux mois généralement nécessaires aux solutions internes. Une solide Surveillance du Dark Web L'outil peut aider à retrouver les données volées de l'entreprise en les identifiant avant qu'une violation ne soit enregistrée.

5 : Microsoft a observé l'utilisation du mot de passe “ admin ” sur des appareils IoT plus de 20 millions de fois. - Microsoft Digital Defense Report

Un fait amusant concernant les mots de passe par défaut est que de nombreux appareils sont livrés avec des mots de passe par défaut simples comme “ admin ” ou “ password ”. Les attaques par identifiants peuvent ressembler à l'ascension du mont Everest pour les RSSI, surtout lorsque des identifiants par défaut sont utilisés pour des appareils connectés tels que des ampoules, des routeurs wifi, des thermostats, des scanners de danger, des nids domestiques, et plus encore...

Voici un autre fait effrayant : une enquête d'Avast a révélé que 83% des Américains utilisent des mots de passe faibles. C'est tout simplement effrayant ! Beaucoup de ces appareils n'ont jamais été modifiés, ce qui en fait des proies faciles à exploiter.

6 : Une cyberattaque survient toutes les 39 secondes, soit 2 244 fois par jour. – Clark School de l'Université du Maryland

Quelle que soit la façon dont vous considérez les données ci-dessus, certains des faits les plus effrayants de cette liste concernent la fréquence des attaques.

97 personnes ont été victimes d'une violation de données victime chaque heure de 2023.

Une entreprise américaine sur cinq a été confrontée à une attaque par rançongiciel, et près de toutes ont subi une forme de hameçonnage ou de cybercriminalité par e-mail professionnel. Les pirates informatiques sont de plus en plus entreprenants, automatisant l'IA pour localiser et accéder automatiquement aux serveurs non sécurisés.

7 : L'erreur humaine est la principale cause des cyberattaques, représentant 68% de toutes les violations de données. - Verizon Data Breach Investigations Report

“L”« erreur humaine » dans les violations de cybersécurité est un fait horrible et constant. À quoi cela ressemble-t-il ? Cela peut signifier ouvrir un e-mail de hameçonnage, saisir des identifiants sur un domaine usurpé, ou oublier le dernier paramètre de confidentialité, le tout relevant de l'erreur humaine.

8: L'industrie informatique est le #2ème secteur le plus touché par les rançongiciels. - CybelAngel 2024 State of the External Attack Surface Report

Comme vous pouvez le constater à partir de ces faits effrayants, les attaques par rançongiciel sont de plus en plus fréquentes.

En 2023, CybelAngel a identifié et suivi 62 groupes de rançongiciels actifs impliqués dans plus de 5 000 attaques connues et signalées dans 132 pays. Nommez une entreprise, une organisation ou un gouvernement qui ne dépend pas des services informatiques ? Ce sont les deuxièmes organisations les plus rançonnées, responsables de la gestion de nos données, du stockage de nos secrets et de la maintenance de nos machines.

Oui, c'est une anecdote assez sombre pour Halloween.

9: Le coût moyen des interruptions de service est 24 fois plus élevé que le montant moyen de la rançon. – Retarus

Si vous avez travaillé pour une entreprise, vous savez que la tarification peut être un élément considérable de votre succès. Il en va de même pour les rançongiciels. Bien que les prix varient pour les clients ‘ d'entreprise ’ et les petites et moyennes entreprises, le paiement moyen pour une rançon est d'environ $571 000 $, les demandes s'élevant en moyenne à $5,3 million $.

Les coûts spécifiques à l'industrie varient considérablement, mais voici une idée de Uptime Robot de ce qu'il peut avoir une portée allant jusqu'à :

10 : Vous pouvez acheter des identifiants de compte de quelqu'un pour $1 sur le marché noir. – RSA

La cybercriminalité existe dans un état étrange et paradoxal. Elle coûte des milliards de dollars par an aux entreprises et aux particuliers, mais il est très bon marché de faire commettre un acte de cybercriminalité à quelqu'un. N'importe qui peut acheter l'identité en ligne d'une personne pour quelques dollars seulement. Un compte X/Twitter peut vous coûter$2. Le coût d'un compte Facebook est de $9. Des éléments tels que les comptes bancaires ou les cartes de crédit peuvent vous coûter entre $25 et $250.

C'est tout pour cette liste de faits amusants très effrayants et macabres pour Halloween.

Mis à part les faits effrayants, nous sommes là pour vous toute l'année

Si des cybermenaces effrayantes vous hantent en ce jour d'Halloween, rappelez-vous que l'équipe CybelAngel est là pour vous aider toute l'année. Après tout, les menaces externes croissantes sont plus que de simples anecdotes amusantes.

Découvrez comment nous faisons face aux menaces les plus effrayantes au quotidien. Suivez nos réseaux sociaux : LinkedIn, YouTube, X/Twitteret Facebook.