Tout sur l'EASM [Sécuriser votre surface d'attaque]

Table des matières

- 1. Qu'est-ce que l'EASM ?

- 2. Pourquoi la surface d'attaque externe s'étend-elle ?

- 3. EASM vs ASM et autres flux de travail en matière de cybersécurité

- 4. Les 4 avantages de la cybersécurité des GSAE

- 5. Les 3 défis des solutions EASM

- 6. Cas d'utilisation : 3 histoires de l'EASM

- Prévenir les violations de données

- Sauvegarde de la propriété intellectuelle

- Contrôle des chaînes d'approvisionnement

- 7. Ce qu'il faut rechercher dans un outil EASM

- 8. Comment CybelAngel peut soutenir vos flux de travail EASM

- 9. FAQ sur l'EASM

- En quoi l'EASM diffère-t-elle de la gestion traditionnelle de la vulnérabilité ?

- Les petites organisations ont-elles besoin de l'EASM ou est-ce réservé aux entreprises ?

- À quelle fréquence ma surface d'attaque doit-elle être examinée ?

- L'EASM peut-il aider à répondre aux exigences de conformité telles que GDPR ou HIPAA ?

- Conclusion

Test rapide : Pouvez-vous penser à tous les actifs connectés à Internet que possède votre organisation ? Si vous avez du mal, vous n'êtes pas le seul. Alors que l'organisation moyenne possède 4000 Bien qu'elles disposent d'actifs numériques visibles, de nombreuses entreprises éprouvent des difficultés à en assurer le suivi. Et les cybercriminels ne sont que trop heureux d'en profiter.

La gestion de la surface d'attaque externe (EASM) est conçue pour vous aider à sécuriser les actifs inconnus et les vulnérabilités négligées dans le périmètre numérique de votre organisation, avant qu'ils ne deviennent des menaces potentielles. Explorons l'EASM en profondeur et passons en revue quelques conseils pour la mettre en œuvre efficacement.

1. Qu'est-ce que l'EASM ?

Votre surface d'attaque externe fait référence à tous les biens numériques publics que possède votre organisation. Cela inclut (mais n'est pas limité à) :

- Sites web

- Sécurité de l'API

- Services en nuage

- Environnements de test oubliés

Lorsqu'elles ne sont pas gérées, ces applications et actifs peuvent facilement être exploités par des pirates informatiques, des cybercriminels ou des acteurs de la menace parrainés par un État.

Gestion de la surface d'attaque externe (EASM) consiste à identifier, suivre et gérer ces actifs numériques afin de réduire le risque de cyberattaques.

C'est un peu comme la gestion de la sécurité d'un bâtiment. Il s'agit d'identifier toutes les portes et tous les points d'entrée, puis de s'assurer qu'ils sont verrouillés et que seules les personnes autorisées possèdent les clés.

Alors que d'autres tactiques de cybersécurité sont plus "réactives" aux cybermenaces, l'EASM est une approche proactive qui s'attaque aux vulnérabilités potentielles. avant ils deviennent un problème.

2. Pourquoi la surface d'attaque externe s'étend-elle ?

La gestion des risques liés à la surface d'attaque externe est un sujet d'actualité. Rapport Gartner prévoyant qu'il deviendra un élément de sécurité de plus en plus important dans les années à venir.

En voici les 6 raisons :

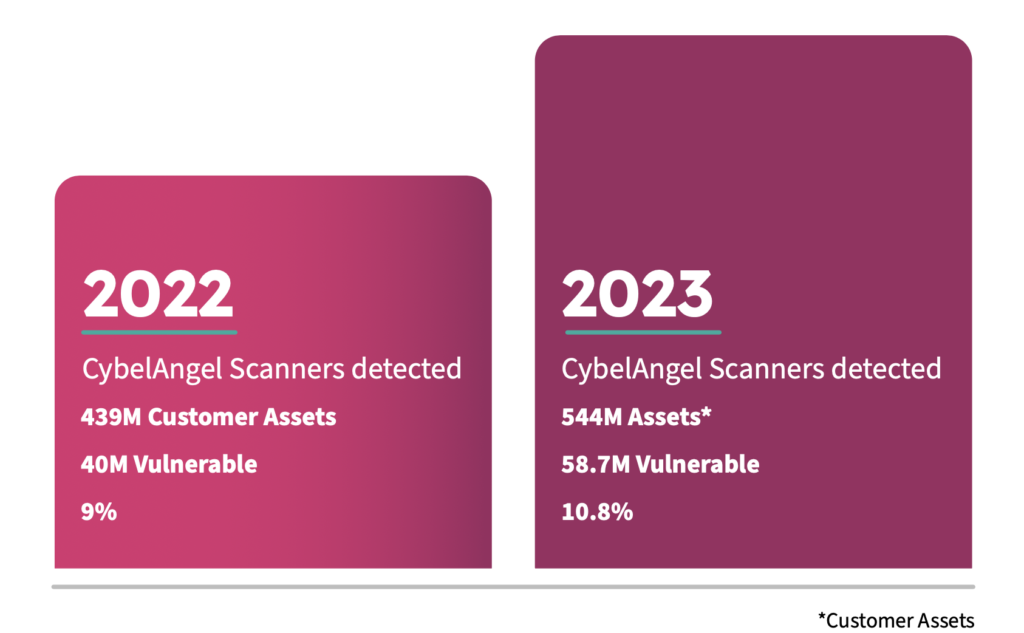

- Sécurité dans le nuage : De nombreuses entreprises, gouvernements, organisations publiques et SaaS ont migré leurs flux de travail vers le cloud, ce qui peut réduire la visibilité de leurs cyber-actifs et poser des risques par le biais des applications tierces qu'ils utilisent. Dans son rapport 2024, CybelAngel fait état d'une augmentation des risques liés à l'utilisation des applications tierces. 11% augmentation de données exposées dans le nuage d'une année sur l'autre.

- Travail à distance : Votre surface d'attaque externe n'est plus seulement la vôtre. L'essor du travail à distance a introduit une multitude de nouveaux points d'extrémité, d'adresses IP, d'applications web, de VPN et d'outils de collaboration en nuage qui élargissent la surface d'attaque.

- L'informatique fantôme: Les employés peuvent déployer des applications ou des services non autorisés, créant ainsi des actifs qui échappent aux équipes de sécurité. Leurs menaces deviennent les vôtres, et cela peut facilement se transformer en une vaste toile d'araignée de risques de sécurité.

- Dispositifs IoT : Les dispositifs connectés sont souvent négligés dans les plans de sécurité, alors qu'ils sont de plus en plus ciblés par les attaquants.

- Vulnérabilités de la chaîne d'approvisionnement: Chaque organisation dispose d'un écosystème complet de fournisseurs, de distributeurs, de partenaires et de vendeurs qui, à leur tour, apportent leurs propres chaînes d'approvisionnement. Celles-ci présentent toujours leurs propres vulnérabilités, ainsi que des niveaux de maturité variables en matière de pratiques de cybersécurité.

Qui est concerné ?

Bref, tout le monde.

Le simple fait de mener des activités courantes avec d'autres entreprises accroît les risques liés à vos propres systèmes et processus. Et le fait d'employer ne serait-ce qu'une seule personne peut exposer des actifs et créer de nouvelles vulnérabilités.

3. EASM vs ASM et autres flux de travail en matière de cybersécurité

La GSE est souvent confondue avec d'autres pratiques de cybersécurité telles que gestion de la surface d'attaque (ASM), la gestion des vulnérabilités et les tests de pénétration. Voici en quoi ils diffèrent :

- ASM (Gestion de la surface d'attaque) Surveillance de la surface d'attaque): Alors que l'ASM englobe l'ensemble de la surface d'attaque (interne et externe), l'EASM se concentre exclusivement sur les actifs orientés vers l'internet. L'EASM peut être considéré comme un sous-ensemble spécialisé de l'ASM.

- Gestion de la vulnérabilité : Une évaluation de la vulnérabilité permet d'identifier les faiblesses des actifs connus et d'y remédier, mais elle n'aborde pas toujours les actifs inconnus ou non gérés.

- Tests de pénétration : Les tests d'intrusion sont périodiques et manuels, tandis que l'EASM fonctionne en continu, offrant une protection permanente.

- Renseignements sur les menaces : Alors que les renseignements sur les menaces se concentrent sur les menaces externes, l'EASM relie directement ces menaces à vos actifs exposés, ce qui les rend plus faciles à mettre en œuvre.

Les organisations peuvent combiner l'EASM avec d'autres mesures de sécurité afin de disposer de la stratégie de cybersécurité la plus holistique.

4. Les 4 avantages de la cybersécurité des GSAE

La mise en œuvre de l'EASM offre plusieurs avantages clés :

- Amélioration de la visibilité : L'EASM garantit que tous les actifs en contact avec l'extérieur - même l'informatique fantôme et les points de terminaison oubliés - sont pris en compte. C'est essentiel pour éviter les angles morts dans votre stratégie de sécurité.

- Gestion proactive des risques : En identifiant et en hiérarchisant les vulnérabilités à l'aide d'une évaluation complète des risques, l'EASM vous aide à résoudre les problèmes suivants menaces en ligne avant que les attaquants ne les repèrent.

- Conformité réglementaire : La tenue d'un inventaire des actifs externes et des points d'entrée, ainsi que leur sécurisation, peut aider à répondre aux exigences de conformité du GDPR, de l'HIPAA et d'autres réglementations.

- Amélioration de la réponse aux incidents : En cas d'incident, le fait de disposer d'une carte complète de votre surface d'attaque permet d'accélérer le confinement et la résolution des problèmes.

Par exemple, une entreprise utilisant l'EASM pourrait découvrir une application obsolète toujours exposée à l'internet. En remédiant à cette vulnérabilité de manière proactive, elle pourrait éviter une violation de données coûteuse.

5. Les 3 défis des solutions EASM

Malgré ses avantages, l'EASM n'est pas sans défis. Voici quelques obstacles courants auxquels les organisations sont confrontées :

- Découverte des actifs : Dans les environnements informatiques tentaculaires, la recherche de tous les actifs connectés à Internet peut ressembler à une aiguille dans une botte de foin. CybelAngel's 2024 'Situation de l'EASMLe rapport de la Commission européenne fait état de 7,6 millions d'informations d'identification exposées et compromises chaque mois.

- Contrôle continu : La nature dynamique des écosystèmes numériques exige une vigilance constante, ce qui peut peser sur les ressources.

- Hiérarchisation des risques : Toutes les vulnérabilités ne sont pas égales. Il est essentiel, mais difficile, de déterminer les problèmes à traiter en priorité.

Pour relever ces défis, les organisations devraient rechercher des solutions EASM qui offrent l'automatisation, l'intégration avec les outils existants et des fonctions de reporting robustes.

6. Cas d'utilisation : 3 histoires de l'EASM

Examinons quelques exemples concrets de la manière dont la gestion de la surface d'attaque externe peut protéger les entreprises.

Prévenir les violations de données

Lagardère est un groupe international présent dans plus de 40 pays. Mais sa croissance s'est accompagnée d'une augmentation de sa surface d'attaque externe.

Dans un écosystème numérique de plus en plus complexe, ils ont utilisé CybelAngelLe logiciel EASM de la Commission européenne a permis d'éviter plus de 200 violations de données de tiers par an.

Ils ont également mis en place un temps de réponse plus rapide aux incidents, en utilisant des alertes en temps réel et des rapports d'incidents pour réagir rapidement.

Sauvegarde de la propriété intellectuelle

Signifier est une entreprise technologique qui emploie 38 000 personnes et réalise un chiffre d'affaires de 2,6 milliards d'euros. En raison de la concurrence qui règne sur son marché, toute perte de propriété intellectuelle pourrait être catastrophique. Et avec autant d'employés, il y avait toujours un risque de fuite de données.

Utilisation CybelAngelGrâce à la solution EASM de Signify, l'entreprise a pu rapidement repérer les fuites et y remédier. Au cours du seul premier mois, elle a évité des millions de dollars de poursuites judiciaires potentielles et de violations de la vie privée.

Contrôle des chaînes d'approvisionnement

Sanofi est une organisation de soins de santé qui emploie plus de 100 000 personnes dans plus de 100 pays. Les industrie pharmaceutique est particulièrement attrayante pour les pirates informatiques, ce qui signifie que Sanofi devait prendre toutes les précautions nécessaires pour protéger ses systèmes.

Sanofi a mis en œuvre CybelAngelL'entreprise a utilisé les outils EASM pour détecter et prévenir de manière proactive les fuites de données. Elle l'a également utilisé pour aider sa chaîne d'approvisionnement à améliorer ses propres pratiques, en donnant à chaque fournisseur sa propre "carte de maturité" pour sécuriser ses pratiques en matière de cybersécurité.

7. Ce qu'il faut rechercher dans un outil EASM

Le choix de la bonne solution EASM peut faire la différence entre vos efforts en matière de cybersécurité et leur échec.

L'objectif de l'EASM est d'éliminer les angles morts et d'obtenir une visibilité totale de tous vos actifs numériques grâce à un inventaire mis à jour en permanence.

N'oubliez pas que cela vous permet de savoir où se trouvent toutes les portes métaphoriques de votre organisation, et qu'elles sont bien verrouillées, les clés étant conservées en lieu sûr.

Voici les caractéristiques que vous devez privilégier :

- Découverte complète des actifs : Une bonne solution EASM doit surveiller et détecter en permanence les expositions et les mauvaises configurations sur l'ensemble de votre surface d'attaque externe, ainsi que sur celle de vos clients. vendeurs et d'autres filiales.

- Alertes de haute qualité : Recherchez des outils qui fournissent des alertes opportunes, exploitables et classées par ordre de priorité. Les alertes doivent inclure des détails contextuels complets afin d'aider votre équipe de sécurité à entreprendre immédiatement des efforts de remédiation.

- Outils de gestion des risques : La solution doit comporter des fonctionnalités permettant de faire face aux principaux risques, tels que la fuite d'informations d'identification, squattage de domaine et l'exposition de la propriété intellectuelle. Cette approche globale permet de prévenir les cyberattaques multisectorielles.

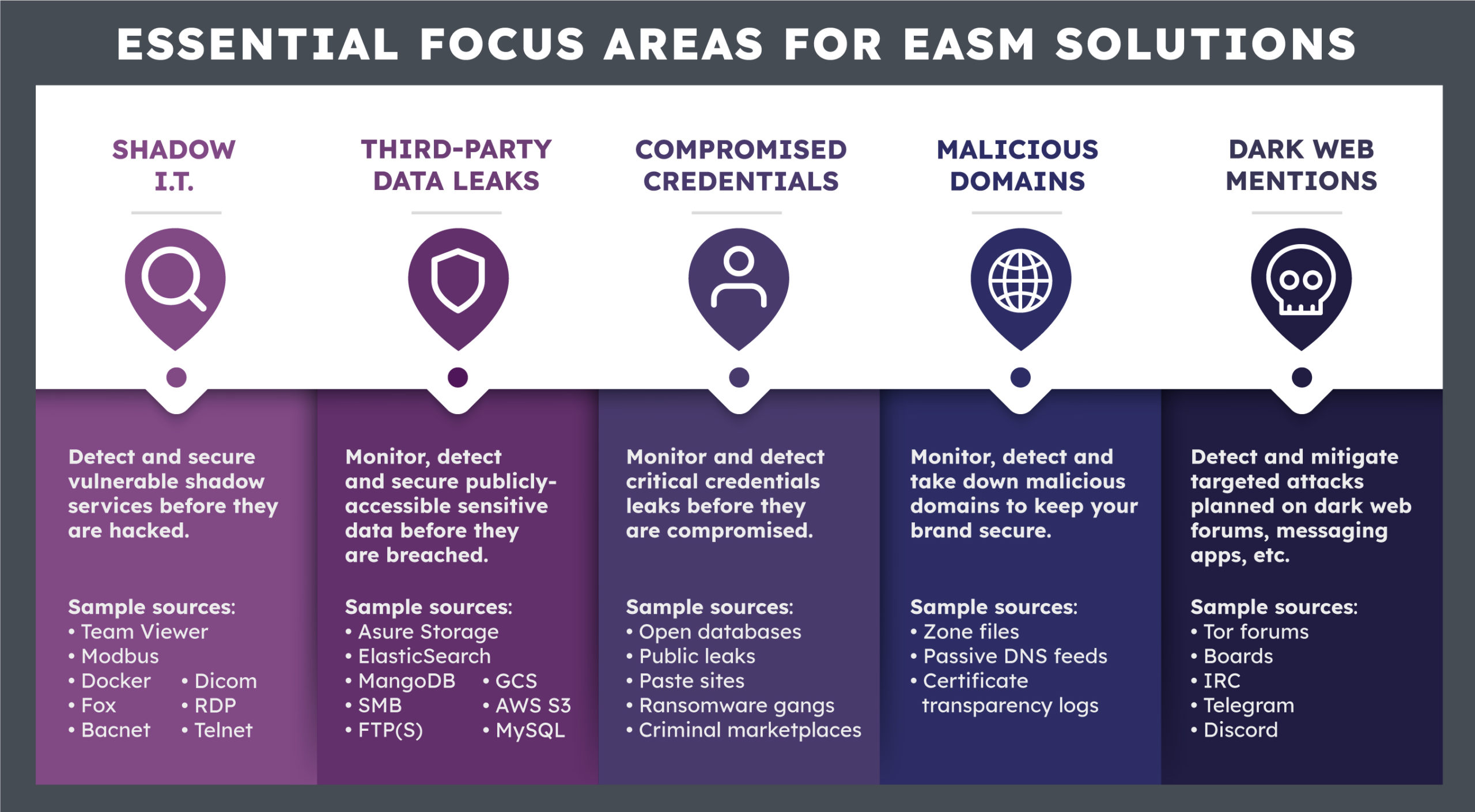

- Principaux domaines d'intervention : Des outils efficaces de GSE devraient permettre de surveiller et d'atténuer les risques dans les domaines suivants :

- L'informatique fantôme vulnérable

- Données sensibles accessibles au public

- Fuites de titres essentiels et violations de données

- Domaines malveillants utilisés pour l'hameçonnage

- Web sombre activité

En vous concentrant sur ces caractéristiques, vous serez mieux équipé pour gérer efficacement votre surface d'attaque externe et garder une longueur d'avance sur les menaces potentielles.

Votre

Votre

8. Comment CybelAngel peut soutenir vos flux de travail EASM

Chaque entreprise possède des milliers d'actifs numériques, et leur suivi peut sembler insurmontable. Mais avec le bon outil EASM, vous n'avez pas à vous inquiéter.

CybelAngel offre une gamme complète de solutions de sécurité en matière de renseignements sur les menaces extérieures, notamment

- Gestion de la surface d'attaque : Repérer les API et les actifs vulnérables avant que les cybercriminels ne les voient.

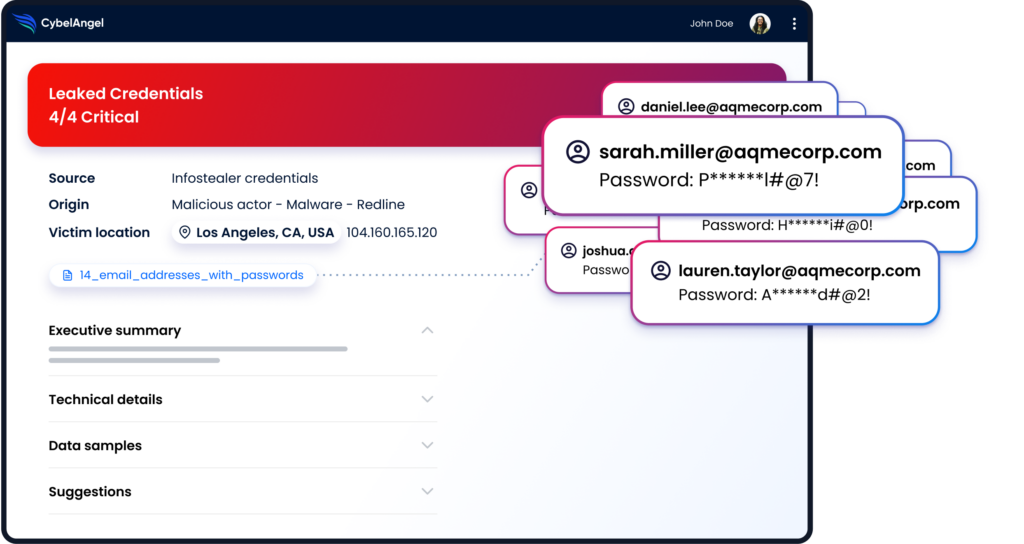

- Prévention des violations de données: Identifier les violations potentielles de données avant qu'elles ne se produisent et prendre des mesures pour les sécuriser.

- Intelligence des titres de compétences: Empêchez que vos informations d'identification soient vendues sur le dark web et utilisées pour des tentatives d'hameçonnage ou d'extorsion.

- Surveillance du web sombre: Gardez une longueur d'avance sur les cybercriminels en surveillant leurs forums de discussion sur le dark web.

- Protection de la marque: Trouvez et supprimez les domaines malveillants, les faux comptes et les applications frauduleuses susceptibles d'être chargées de logiciels malveillants.

- Services d'assainissement: Réduisez votre temps d'arrêt de 85% en cas d'attaque par ransomware ou d'autre forme de cyberincident.

- M&A cyber due diligence: Passez en revue votre position en matière de cybersécurité et l'impact qu'elle pourrait avoir sur l'évaluation et les comparaisons avec d'autres acteurs du secteur.

- Enquête sur les menaces spéciales: Bénéficier de l'assistance de cyber-professionnels pour identifier et résoudre rapidement tout problème.

Pour en savoir plus, vous pouvez toujours réserver une démonstration pour savoir comment les outils EASM de CybelAngel peuvent être adaptés aux besoins de votre organisation.

9. FAQ sur l'EASM

Voici quelques questions fréquemment posées pour vous aider à comprendre comment protéger la surface d'attaque de votre organisation depuis l'extérieur.

En quoi l'EASM diffère-t-elle de la gestion traditionnelle de la vulnérabilité ?

L'EASM se concentre sur la découverte et la gestion des actifs orientés vers l'extérieur, tandis que la gestion des vulnérabilités identifie et corrige les faiblesses des actifs connus. L'EASM garantit que vous sécurisez tout, même les actifs que vous ne connaissez peut-être pas.

Les petites organisations ont-elles besoin de l'EASM ou est-ce réservé aux entreprises ?

L'EASM est bénéfique pour les organisations de toutes tailles. Les petites entreprises sont souvent la cible des attaquants parce que leurs surfaces d'attaque externes sont moins sûres. Les grandes entreprises peuvent également être une cible en raison de leur vaste inventaire de biens. L'EASM offre la visibilité et le contrôle nécessaires pour atténuer ce risque.

À quelle fréquence ma surface d'attaque doit-elle être examinée ?

La surveillance continue est essentielle. Avec la création constante de nouveaux actifs et l'exposition potentielle des actifs existants, la gestion de l'exposition en temps réel est le meilleur moyen de rester en sécurité.

L'EASM peut-il aider à répondre aux exigences de conformité telles que GDPR ou HIPAA ?

Oui. L'EASM fournit un inventaire complet des actifs en contact avec l'extérieur, garantissant la sécurité des données sensibles et le respect des normes de conformité.

Conclusion

La surface d'attaque externe est plus dynamique et plus étendue que jamais, ce qui rend les opérations de sécurité traditionnelles insuffisantes.

Chez CybelAngel, nous comprenons que la gestion de l'ensemble de votre dispositif de sécurité peut sembler décourageante. Mais ce n'est pas une fatalité.

Grâce à nos solutions avancées de veille sur les menaces externes, vous pouvez prendre le contrôle de vos actifs et protéger votre organisation de l'extérieur vers l'intérieur. Réserver une démonstration pour en savoir plus sur CybelAngel et sur la façon dont il peut vous aider à avoir l'esprit tranquille.