Construire une sécurité plus forte avec MITRE ATT&CK

Table des matières

En savoir plus sur les tactiques, les techniques et les procédures.

Les techniques et tactiques de MITRE ont été utilisées par des organisations pour améliorer leur posture de sécurité depuis 2013.

Les évaluations ATT&CK offrent aux équipes de sécurité une chance de lutter contre les acteurs malveillants qui cherchent à prendre le contrôle des systèmes internes d'une organisation.

Voici un aperçu simple et rapide de la façon dont les solutions de sécurité de MITRE peuvent protéger votre entreprise et prévenir les lacunes qui exposent l'organisation aux menaces.

1. Qu'est-ce que MITRE ATT&CK ?

La MITRE Corporation est une organisation américaine à but non lucratif qui fournit des solutions objectives et rentables pour aider les entreprises à faire face aux cyberattaques. MITRE a développé une base de connaissances ouverte sur les tactiques et techniques des adversaires, basée sur des observations réelles.

2. Que signifie ATT&CK ?

ATT&CK signifie Adversarial Tactics, Techniques, and Common Knowledge (tactiques, techniques et connaissances communes adverses).

Le cadre enregistre et organise les tactiques, les techniques et les sous-techniques des adversaires afin d'établir un langage commun que les professionnels de la sécurité peuvent utiliser pour réduire les risques.

Voici un bref aperçu des domaines couverts par le cadre :

- Tactiques d'opposition : Approches stratégiques utilisées par des acteurs malveillants pour compromettre des systèmes, des réseaux ou des données.

- Techniques : Les méthodes utilisées par les adversaires pour atteindre leurs objectifs.

- Connaissance commune : Pratiques de cybersécurité à l'échelle de l'industrie pour stopper les attaques.

3. Qu'est-ce que le cadre ATT&CK de MITRE ?

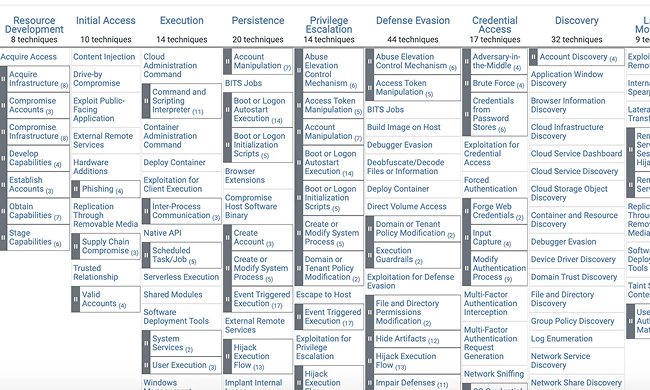

Le cadre ATT&CK de MITRE fait référence à la base de connaissances des techniques utilisées par les attaquants à différents stades d'une cyberattaque, tandis que la matrice ATT&CK de MITRE fait référence à la représentation visuelle des techniques de l'adversaire.

Le cadre ATT&CK de MITRE met visuellement en évidence les tactiques (ce que les attaquants tentent d'accomplir) et décrit les techniques utilisées (comment les acteurs malveillants atteignent leurs objectifs).

Les matrices présentent les renseignements sur les menaces en fonction des étapes de l'attaque - de l'accès initial au système au vol de données ou à la prise de contrôle de la machine. Les matrices de MITRE peuvent être utilisées sur différents systèmes d'exploitation, notamment Windows, MacOS et Linux.

Dans ce cadre, chaque tactique, technique et sous-technique de l'ATT&CK a également un code qui lui est associé. Cela simplifie la communication et élimine le risque d'une mauvaise communication lors de l'escalade des attaques.

4. Quels sont les trois principaux éléments de la méthodologie ATT&CK de MITRE ?

La méthodologie ATT&CK est utilisée pour améliorer le temps de réponse aux incidents. Les tactiques et techniques de l'ATT&CK sont utilisées plutôt que l'indicateur de compromission (IoC) pour améliorer la posture de sécurité de l'organisation.

Il existe trois matrices que les entreprises peuvent suivre :

- Entreprise ATT&CK: La matrice de l'entreprise est utilisé pour un environnement de réseau d'entreprise plus vaste. La matrice détaillée donne la priorité à la défense du réseau dans le cadre des tactiques, techniques et procédures (TTP) que les attaquants peuvent utiliser pour pénétrer dans le réseau. Les professionnels de la sécurité peuvent prendre pied dans le réseau et se déplacer latéralement sans être détectés afin de protéger les données et les systèmes les plus précieux.

- Mobile ATT&CK: Cette matrice décrit les stratégies utilisées par les cyberadversaires pour infecter les systèmes mobiles iOS et Android. ATT&CK for Mobile documente les incidents qui se produisent sans accès direct à l'appareil mobile.

- ICS ATT&CK: La matrice ICX est utilisé pour les attaques contre les systèmes de contrôle industriel (par exemple, les machines, les appareils, les capteurs et les réseaux) utilisés pour surveiller les opérations des usines, des services publics, des systèmes de transport et d'autres fournisseurs de services essentiels.

5. Comment les organisations peuvent-elles mettre en œuvre le cadre ATT&CK de MITRE pour améliorer leurs défenses en matière de cybersécurité ?

L'atténuation des menaces est cruciale pour protéger l'organisation contre l'instrumentalisation des données. MITRE fournit aux organisations une vue d'ensemble claire des techniques et tactiques pour faire face aux violations courantes de la cybersécurité.

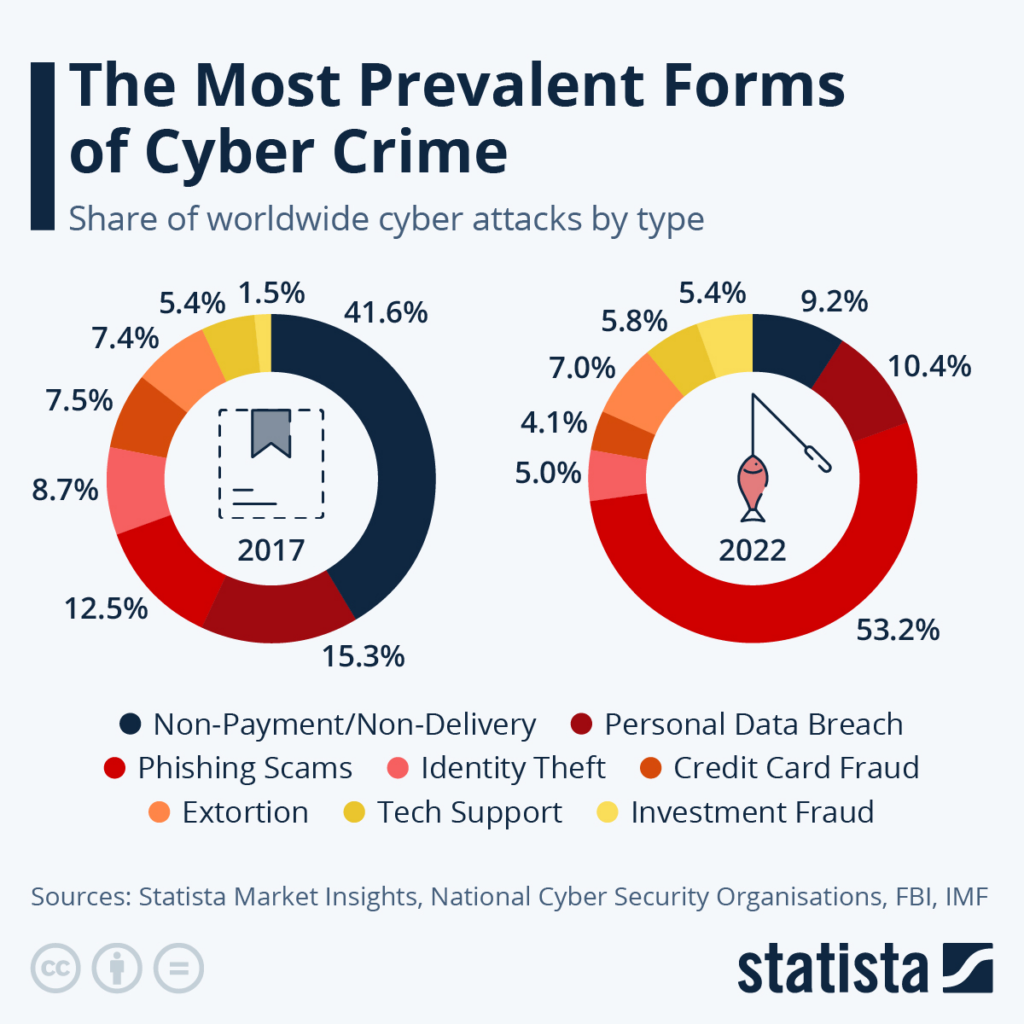

Par exemple, le phishing est l'une des tactiques adverses les plus prolifiques et les plus efficaces qui a augmenté ces dernières années. En 2017, les attaques par hameçonnage ne représentaient que 12,5% des cyberattaques. En 2022, ce rose à 53.2%devenant ainsi la troisième cyberattaque la plus répandue dans le monde.

En France, 71% des organisations interrogées ont déclaré avoir subi une attaque de spear phishing ciblée en 2023. Les responsables de la sécurité de l'information (CISO) interrogés aux États-Unis en 2024 ont déclaré 9 organisations sur 10 sont menacées d'une cyberattaque importante au cours des 12 prochains mois.

Le renseignement sur les cybermenaces devient crucial pour les organisations afin de se protéger contre l'augmentation des menaces liées à l'hameçonnage. MITRE fournit des techniques et des tactiques spécifiques pour s'assurer qu'une attaque comme le phishing n'entrave pas les opérations quotidiennes.

Dans un cas, Les techniques d'ATTACHE ont permis à l'équipe de sécurité de détecter des activités suspectes sur sa plateforme de ressources humaines. Les acteurs de la menace avaient utilisé le spear phishing pour accéder aux systèmes internes de l'entreprise afin d'extorquer des fonds. L'acteur s'est infiltré dans le compte de l'utilisateur vérifié pour modifier les informations relatives à la paie et a utilisé plusieurs serveurs proxy et des agents utilisateurs aléatoires pour éviter d'être détecté.

En utilisant le cadre ATT&CK, l'organisation a pu empêcher le vol de fonds sur les feuilles de paie des employés et corriger les points d'entrée utilisés par les attaquants.

Selon les statistiques, 60% d'entreprises dans le monde en 2024 ont déclaré que leur niveau de préparation face aux menaces de cybersécurité en était à un stade embryonnaire. L'augmentation drastique des attaques telles que le phishing fait qu'il est plus important que jamais pour les entreprises de se protéger contre les acteurs malveillants.

6. Les avantages de la protection de votre écosystème technologique avec MITRE ATT&CK

MITRE peut aider les organisations à s'assurer que les risques sont minimisés à chaque phase du cycle de vie d'une cyberattaque. Pour garder une longueur d'avance sur le comportement des adversaires et repérer les vulnérabilités, les entreprises doivent disposer d'un moyen clair et logique de repérer et de résoudre les menaces avant qu'elles ne fassent boule de neige.

Un billet de John Lambert, vice-président de l'entreprise et responsable de la sécurité chez Microsoft. Source.

Pour la Banque des règlements internationaux (BRI), un plan d'attaque actif était nécessaire pour garder une longueur d'avance sur les attaques DeFi qui menaçaient de déstabiliser le secteur financier. Rien qu'en 2021, les attaques DeFi ont coûté au secteur près de $1 milliard.

Un graphique montrant que les piratages liés à DeFi sont passés de $129 millions (2020) à $1 milliards (2021). Source.

En 2023, la BRI a déployé une stratégie globale en sept points appelé Projet Polaris en utilisant la matrice ATT&CK de MITRE, pour aider à prévenir les cyber-attaques de DeFi. L'analyse des cyberattaques passées a révélé des lacunes dans les systèmes de modélisation des attaques de sécurité. Au fil du temps, les menaces cumulées qui pèsent sur la BRI pourraient éroder la confiance du public dans les nouvelles monnaies, les banques centrales et le système financier dans son ensemble.

Pour mettre en place leurs opérations de sécurité, ils ont utilisé le cadre de MITRE pour :

- Comprendre le nouveau paysage des menaces.

- Adopter des technologies habilitantes modernes pour soutenir la sécurité et la résilience.

- Identifier les domaines d'amélioration et les nouvelles capacités à mettre en œuvre.

Le cadre ATT&CK de MITRE était suffisamment souple pour permettre à l'organisation de trouver des solutions à des menaces spécifiques et d'adapter les solutions à chaque cas unique dans le paysage évolutif des menaces.

FAQ

Quelles sont les tactiques énumérées dans MITRE ATTACK ?

La matrice Enterprise ATT&CK comporte actuellement 185 techniques et 367 sous-techniques, et des mises à jour sont constamment ajoutées.

Un tweet de MITRE ATT&CK partageant les dernières mises à jour de la base de données. Source.

Pour faciliter l'identification, MITRE dispose d'un code unique à quatre chiffres pour distinguer chaque tactique et technique. Au sein d'une équipe de sécurité, ces codes uniques rendent la communication des menaces plus efficace et permettent de les traiter plus facilement.

Les tactiques couvertes par la matrice ATT&CK pour les entreprises sont les suivantes :

Reconnaissance : Collecte d'informations pour la planification d'une attaque.

Développement des ressources : Mise en place de ressources pour soutenir les opérations d'attaque.

Accès initial: Pénétrer dans le système ou le réseau cible.

Exécution: Exécution de logiciels malveillants ou de codes malveillants sur le système compromis.

Persistance: Maintien de l'accès au système compromis (en cas d'arrêt ou de reconfiguration).

L'escalade des privilèges: L'obtention d'un accès ou d'une autorisation de niveau supérieur (par exemple, le passage d'un accès d'utilisateur à un accès d'administrateur).

Évasion de la défense: Éviter la détection une fois à l'intérieur d'un système.

Accès aux justificatifs: Vol de noms d'utilisateur, de mots de passe et d'autres informations d'identification.

Découverte: Recherche de l'environnement cible pour savoir à quelles ressources il est possible d'accéder ou de contrôler pour soutenir une attaque planifiée.

Mouvement latéral: Accès à des ressources supplémentaires au sein du système.

Collection: Collecte de données liées à l'objectif de l'attaque (par exemple, les données à chiffrer et/ou à exfiltrer dans le cadre d'une attaque par ransomware).

Commandement et contrôle: Établir des communications secrètes/indétectables qui permettent à l'attaquant de contrôler le système.

Exfiltration: Vol de données dans le système.

Impact: Interruption, corruption, désactivation ou destruction de données ou de processus d'entreprise.

Qu'est-ce que les techniques ATT&CK de MITRE ?

Les techniques MITRE ATT&CK sont des techniques spécifiques utilisées par l'acteur de la menace au cours d'une attaque. Chaque tactique mentionnée dans le cadre a des techniques correspondantes basées sur des scénarios du monde réel. Chaque technique a :

- Une description et une vue d'ensemble.

- Sous-techniques connues pouvant relever d'une technique plus large. Par exemple, l'hameçonnage comprend l'hameçonnage par pièce jointe, par lien et par service.

- Procédures connexes pour mettre fin à une attaque, telles que l'alerte sur les types de logiciels malveillants utilisés pour mettre en œuvre la technique.

- Atténuation des menaces, par exemple par la formation des utilisateurs ou l'utilisation de logiciels antivirus.

- Améliore la détection des menaces telles que les données de journal ou les données du système pour surveiller le succès d'une technique particulière.

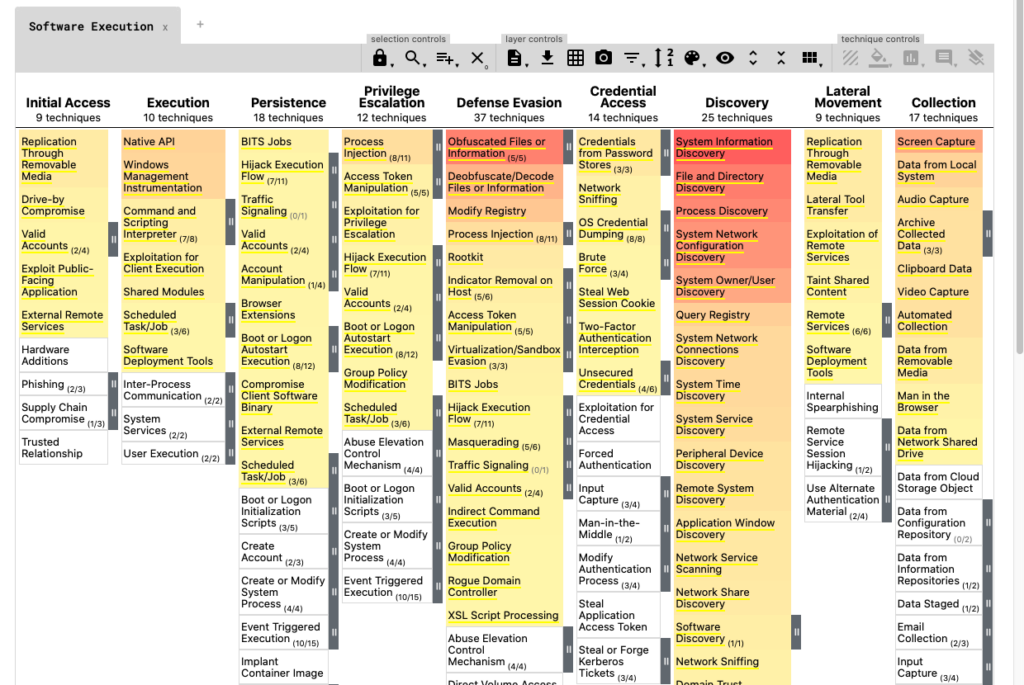

Qu'est-ce que le MITRE ATT&CK Navigator ?

Le navigateur ATT&CK est un outil en ligne permettant d'annoter les matrices ATT&CK. Il peut être utilisé pour visualiser la couverture défensive, aider à la planification de l'équipe rouge/bleue et traiter la fréquence des techniques détectées au sein de l'organisation.

Les équipes de sécurité peuvent:

- Visualisez le "pourquoi" d'une attaque grâce à des outils d'annotation tels que le codage couleur, le surlignage et le filtrage.

- Créer des couches personnalisées au-dessus de la matrice ATT&CK pour représenter différents points de données, tels que les techniques détectées, les lacunes dans la détection ou les chemins d'attaque.

- Collaborez avec des équipes réparties sur plusieurs sites en un seul endroit centralisé.

- Cartographier les détections dans l'ensemble de l'organisation afin d'atténuer les menaces.

Quels sont les cas d'utilisation les plus courants de MITRE ?

MITRE ATT&CK comprend des activités que les organisations peuvent utiliser pour optimiser les opérations de sécurité interne.

Voici quelques cas d'utilisation populaires de MITRE ATT&CK :

- Triage des alertes, détection des menaces et réponse. Hiérarchiser les montagnes d'informations que les professionnels de la sécurité devraient normalement passer au crible dans un réseau d'entreprise typique. Par exemple, MITRE ATT&CK peut assimiler les informations provenant de la détection et de la réponse des points d'extrémité (EDR), afin d'accélérer les délais de réponse aux incidents.

- Chasse aux menaces. La chasse aux menaces est un exercice proactif au cours duquel les professionnels de la sécurité recherchent des menaces sur le réseau. MITRE ATT&CK fournit de nombreux points de départ aux équipes de sécurité, ce qui facilite le démarrage ou la poursuite d'une chasse aux menaces.

- Red teaming ou émulation de l'adversaire. Pour sensibiliser les employés aux dangers des cyberattaques, les professionnels de la sécurité peuvent s'engager à équipe rouge ou l'émulation d'un adversaire pour simuler une cyberattaque réelle. Ces activités internes aident les organisations à mesurer l'état de préparation des personnes, des politiques et des pratiques, tout en contribuant à identifier les vulnérabilités.

- Analyse des lacunes en matière de sécurité et évaluation de la maturité des centres d'opérations de sécurité (SOC). L'analyse des lacunes en matière de sécurité évalue la manière dont les pratiques actuelles d'une organisation en matière de cybersécurité s'alignent sur les normes de l'industrie, tandis que l'évaluation SOC fournit un score qui mesure l'efficacité de l'organisation à atténuer les cyberattaques. MITRE soutient les centres d'opérations de sécurité dans la surveillance permanente de l'environnement réseau afin d'identifier et de traiter les menaces.

Quelle est la différence entre le NIST et le MITRE ?

NIST est un autre cadre qui aide également les organisations à se défendre contre les cyberattaques. Si le NIST et le MITRE ont tous deux pour objectif d'aider les organisations à se défendre, leur approche est différente.

Le NIST s'efforce d'aider les entreprises à normaliser les lignes directrices relatives à la gestion des risques de cybersécurité au sein de l'organisation. Il associe les meilleures pratiques décrites à la législation américaine en matière de conformité.

L'ATT&CK, quant à lui, fournit des informations exploitables permettant de comprendre et de se défendre contre des cybermenaces spécifiques.

Ces deux cadres aident les organisations à mieux comprendre leurs adversaires, à tester les vulnérabilités de leurs réseaux et à mettre en place des contre-mesures.

En quoi MITRE ATT&CK est-il différent de Cyber Kill Chain ?

Développé par Lockheed Martin, La chaîne de la mort cybernétique est un modèle d'identification et de prévention des cybermenaces qui met l'accent sur l'arrêt de chaque phase d'une attaque en "brisant la chaîne".

Cyber Kill Chain diffère de MITRE ATT&CK par les méthodes proposées pour stopper une attaque. La plateforme de Lockheed Martin affirme que toutes les cyberattaques doivent suivre une séquence spécifique de tactiques d'attaque pour réussir.

En revanche, MITRE fournit des techniques et des tactiques pour arrêter les attaques, mais reconnaît que chaque cas est unique et peut nécessiter une séquence différente d'étapes pour arrêter une attaque.

Dernières réflexions

Comprendre les avantages de MITRE ATT&CK permet à votre organisation de garder une longueur d'avance sur les cybercriminels. Les équipes de sécurité peuvent être gênées par des délais de réponse ou des stratégies de communication qui coûtent cher à l'organisation.

Le fait de cataloguer chaque menace, d'avoir un langage commun entre les équipes et des techniques éprouvées de lutte contre les attaques à portée de main donne aux équipes de sécurité un avantage qui leur permet d'étouffer les attaques avant qu'elles ne dégénèrent.

Découvrez notre rapport annuel

Vous souhaitez obtenir une analyse plus complète des menaces ? Consultez notre tout nouveau rapport annuel rédigé par notre RSSI Todd Carroll.