Cyber Espionnage, violations de données et logiciels malveillants : dans le monde des menaces APT chinoises

Table des matières

Plutôt qu'une cyberattaque ponctuelle, les menaces persistantes avancées (APT) sont des campagnes calculées et à long terme. Les APT visent à infiltrer les infrastructures critiques et à voler des données précieuses, et elles constituent une tactique privilégiée du gouvernement chinois.

Mais que sont exactement les menaces APT chinoises ? Et pourquoi devriez-vous, en tant que RSSI ou responsable de la sécurité de l'information, doit-il s'inquiéter ? Décortiquons cette question et découvrons comment lutter contre ce phénomène croissant. cybersécurité menace.

Quelles sont les menaces APT chinoises ?

Les menaces persistantes avancées (APT) sont des cyberattaques conçues pour obtenir un accès non autorisé à des systèmes et rester indétectées pendant de longues périodes.

Contrairement aux attaques opportunistes, les APT impliquent une planification, des ressources et une persistance importantes.

Les objectifs de l'APT sont les suivants

- Cyberespionnage : Permettre la surveillance et la perturbation des infrastructures critiques et des opérations gouvernementales dans le monde entier.

- Vol de données : Y compris la propriété intellectuelle, les secrets commerciaux ou les informations gouvernementales précieuses.

Les APT chinoises sont souvent parrainées par l'État, ce qui leur permet d'avoir accès à des outils avancés et à des fonds importants.

Les groupes de pirates informatiques chinois sont connus pour s'attaquer à des secteurs stratégiques, tels que l'industrie automobile :

- Défense : Perturber les opérations militaires et les chaînes d'approvisionnement.

- Finances : Déstabiliser les économies nationales.

- Technologie : Entraver ou voler les développements technologiques.

- Entreprises de télécommunications : Bloquer la communication ou diffuser de la désinformation.

- Soins de santé Exposer et exploiter les dossiers de santé publique à grande échelle.

Si votre organisation opère dans l'un de ces secteurs, il est essentiel de comprendre les tactiques des APT chinoises. Nous allons identifier les principaux groupes d'APT chinois, ainsi que les tendances actuelles et les études de cas à connaître.

Groupes de pirates informatiques APT chinois

Il existe de nombreux pirates et groupes chinois, mais voici quelques-unes des principales organisations APT à connaître.

- APT1 (Commentaire Crew/ Unité PLA 61398): APT1, l'un des premiers groupes APT chinois identifiés, est tristement célèbre pour avoir ciblé des organisations du secteur privé américain à des fins de cyberespionnage.

- APT10 (Stone Panda) : Connu depuis 2009, APT10 a été associé à des campagnes visant des opérations gouvernementales, des opérations militaires et des entreprises dans de nombreux secteurs.

- APT41 (Groupe Winnti): Un groupe qui combine l'espionnage parrainé par l'État et la cybercriminalité à motivation financière. Ses membres sont répertoriés dans la base de données du FBI Les plus recherchés page.

- APT27 (Emissary Panda): Axé sur des secteurs tels que le gouvernement, l'aérospatiale, la fabrication, les paris et la défense, APT27 exploite souvent les vulnérabilités de l'accès à distance pour s'infiltrer dans les systèmes.

- Typhon salé: Nommé d'après un nom de Microsoft et actif depuis 2020, Salt Typhoon est célèbre pour avoir prétendument violé les réseaux et les systèmes d'écoute des fournisseurs d'accès à Internet américains, notamment Lumen Technologies, Verizon et AT&T.

Tendances du piratage informatique en Chine

Les APT chinoises évoluent. Alors que les premières campagnes étaient audacieuses et de grande envergure, les opérations récentes sont devenues plus secrètes et plus sophistiquées. Voici quelques tendances à surveiller.

1. Utiliser les rançongiciels pour masquer le cyberespionnage

Certaines opérations de piratage de l'APT peuvent dissimuler leurs activités derrière des logiciels malveillants et des opérations apparemment "uniques". attaques de ransomware.

Plusieurs intrusions ont été analysées ces dernières années et se sont révélées être plus qu'une simple attaque de ransomware, mais plutôt un effort de cyberespionnage plus sophistiqué.

Utiliser un ransomware donne aux gouvernements, comme la République populaire de Chine, une excuse pour affirmer qu'ils ne sont pas responsables, cacher leurs véritables motivations et fournir aux acteurs de la menace une récompense financière pour leurs services.

2. Fonctionnement par l'intermédiaire de sociétés privées

Les cyberopérations chinoises s'appuient souvent sur des fournisseurs de services privés.

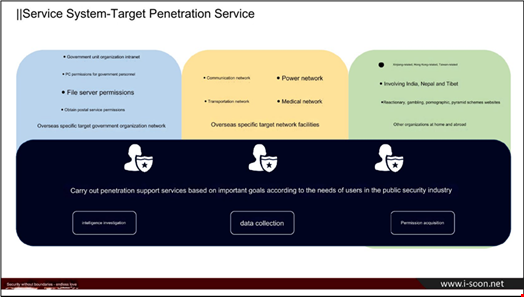

En février 2024, une fuite sur GitHub a exposé documents internes appartenant à iSoon, une société basée à Shanghai qui soutient des opérations de piratage informatique pour le compte de Pékin.

Il annonce un "système de service APT", des "services de pénétration de cibles" et des "services de soutien au combat".

Infosecurity Magazine a publié diapositives de présentation du groupe, y compris cette campagne de piratage contre les gouvernements indien et népalais.

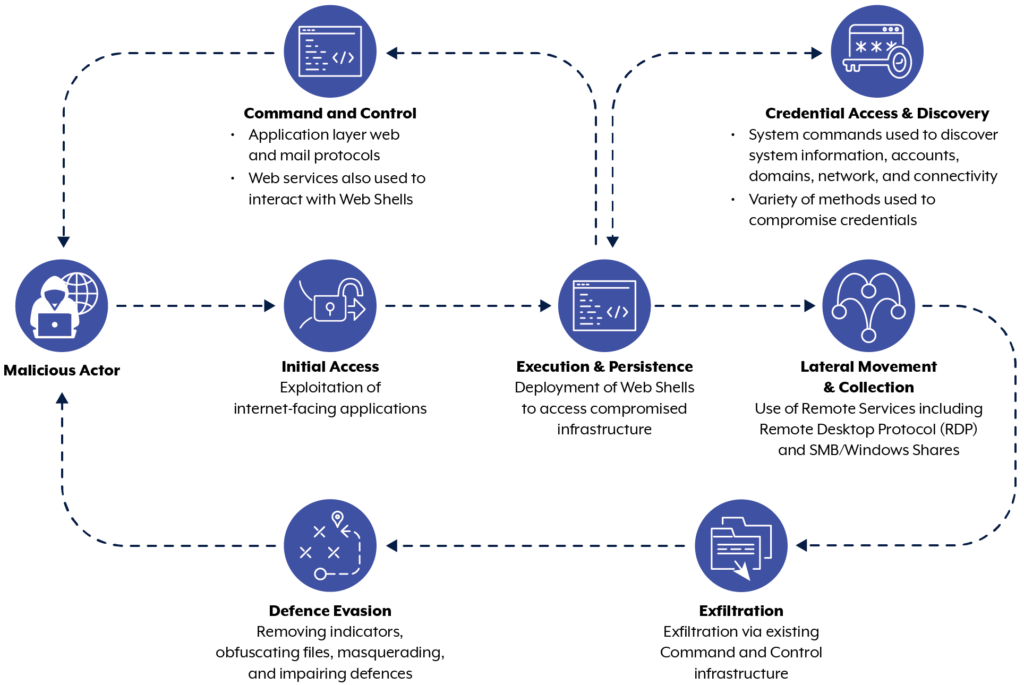

3. Fusionner les méthodes de cyberattaque

En 2024, il a été observé que les groupes de menace chinois combinaient différentes méthodes d'attaque pour accroître leur impact.

Par exemple, lors d'une attaque qui a touché l'Inde, Taïwan, l'Australie, les États-Unis et Hong Kong, un groupe appelé Evasive Panda a utilisé :

- Les cyberattaques de type "trou d'eau" : Il s'agit de compromettre un site web populaire pour permettre la diffusion de logiciels malveillants.

- Cyberattaques de la chaîne d'approvisionnement : En infiltrant des fournisseurs tiers ou des fournisseurs de logiciels, les attaquants obtiennent un accès indirect à leurs cibles principales.

Les attaquants ont pris le contrôle d'un site web sur le bouddhisme tibétain, d'un site de traduction en langue tibétaine et d'un site d'actualités tibétaines, qui ont ensuite hébergé des logiciels malveillants.

Les experts ont dit, "Il est impossible de savoir exactement quelles informations ils recherchent... [mais] la machine de la victime est comme un livre ouvert. L'attaquant peut accéder à toutes les informations qu'il souhaite".

Une étude de cas très médiatisée : La Chine pirate les télécommunications américaines

Examinons un exemple concret d'activité APT chinoise pour comprendre la portée et l'impact de leurs opérations.

Au moins 8 fournisseurs de télécommunications américains auraient été piratés par le groupe chinois Salt Typhoon. Plusieurs grandes organisations ont été touchées, notamment le FBI, Verizon, AT&T et Lumen Technologies, et les métadonnées de plus d'un million de personnes ont été piratées.

Et les conséquences sont allées jusqu'à la Maison Blanche.

Les médias ont indiqué que les pirates ciblaient les enregistrements d'appels de hauts responsables politiques et de fonctionnaires américains, notamment Donald Trump, Kamala Harris, JD Vance et des membres de l'administration Biden.

L'ambassade de Chine à Washington a démenti ces affirmations et a déclaré que la Chine s'opposait à l'idée d'une "guerre contre le terrorisme". "les cyber-vols sous toutes leurs formes". selon Reuters.

Cependant, Anne Neuberger, conseillère adjointe à la sécurité nationale pour le cyberespace et les technologies émergentes, a déclaré, "À l'heure actuelle, nous ne pensons pas avoir totalement éliminé les acteurs chinois de ces réseaux... il existe donc un risque de compromission permanente des communications".

Pire encore, bien qu'il s'agisse de "l'une des plus grandes compromissions de l'histoire des États-Unis en matière de renseignement", NBC News a indiqué que la plupart des victimes n'avaient pas été informées de la violation.

A retenir

Que peut-on donc apprendre sur les groupes APT à partir de l'attaque présumée de Salt Typhoon ?

- Perturbations politiques : Les groupes APT peuvent utiliser des fuites de données pour perturber, embrouiller ou saper les processus démocratiques dans d'autres pays, comme dans le cas présent, lors de l'élection présidentielle. Élections américaines.

- Lacunes dans les rapports : Les organisations piratées n'informent pas toujours leurs victimes de l'évolution de la situation. violations de données.

- Dommages en cours : Les cyberattaques APT peuvent rester logées dans les systèmes en ligne pendant un certain temps, continuant d'exploiter et d'extraire des informations. données sensibles.

Réponse des services répressifs aux APT

Cette année, le directeur du FBI, Christopher Wray, a indiqué que des pays comme la Chine s'appuient de plus en plus sur la technologie de l'information. "cyber-opérations" de saper le gouvernement américain.

Partout dans le monde, les gouvernements et les organismes chargés de l'application de la loi prennent des mesures contre les APT chinoises, mais les défis sont immenses :

- Accusations et sanctions : Le Département de la justice des États-Unis a inculpé des membres de groupes APT chinois pour cyberespionnage, et des sanctions ont été imposées aux entités soutenant ces activités.

- Les régulateurs de la cybersécurité : Par exemple, l'Agence pour la cybersécurité et la sécurité des infrastructures (CISA) existe pour réglementer et faire appliquer les mesures de cybersécurité aux États-Unis.

- Collaboration internationale : Des organisations telles que l'OTAN et l'alliance de renseignement Five Eyes collaborent pour partager des renseignements et améliorer les défenses contre les cybermenaces.

- Avis de cybersécurité : L'Agence nationale de sécurité des États-Unis s'est récemment associée à d'autres agences pour publier un article sur les activités cybernétiques associées à l'acteur de la menace APT40.

Toutefois, il est difficile de déterminer la source exacte de toutes les attaques en raison de l'anonymat des cyberopérations et de l'utilisation de réseaux proxy. Cela signifie que les organisations privées doivent également prendre des mesures proactives pour se protéger.

Comment protéger votre organisation contre les menaces APT ?

La défense contre les APT nécessite une approche à plusieurs niveaux.

Voici des mesures concrètes pour renforcer la sécurité de votre organisation :

- Procéder à des évaluations régulières de la vulnérabilité : Testez régulièrement vos systèmes afin d'identifier et de corriger les vulnérabilités avant que les attaquants ne puissent les exploiter.

- Sensibilisez votre équipe : Former les employés à reconnaître hameçonnage et d'autres tactiques d'ingénierie sociale utilisées par les groupes APT, et de suivre l'évolution de la situation. protection des données protocoles.

- Surveillez votre chaîne d'approvisionnement : Vérifier les fournisseurs tiers et mettre en œuvre des protocoles de sécurité pour réduire le risque d'attaques de la chaîne d'approvisionnement.

- Investir dans le renseignement sur les menaces : Utilisez des services qui fournissent des données en temps réel sur les menaces potentielles ciblant votre secteur d'activité.

C'est ici que CybelAngel's Gestion de la surface d'attaque externe (EASM) peut faire la différence.

Les solutions EASM de CybelAngel aident les organisations à identifier les vulnérabilités, à surveiller leurs surfaces d'attaque externes et à garder une longueur d'avance sur les menaces.

En particulier, il opère par le biais de :

- Découverte et suivi des actifs : Identifier les actifs numériques vulnérables avant que les pirates ne le fassent.

- Prévention des violations de données : Protéger les données confidentielles et éviter l'exploitation.

- Prévention de la prise de contrôle des comptes : Empêcher la vente d'informations d'identification volées sur le dark web.

- Surveillance du web sombre: Suivre les conversations et les forums des cybercriminels pour éviter les attaques potentielles.

- Protection de la marque : Supprimer les faux comptes et les domaines malveillants associés à votre organisation.

Conclusion

La menace des APT chinoises est réelle et croissante, qu'il s'agisse de vol de propriété intellectuelle, d'attaques d'infrastructures critiques ou de perturbations à caractère politique.

En comprenant les méthodes et les objectifs de ces groupes, vous pouvez mieux préparer votre organisation à se défendre contre eux.

Vous pouvez également planifier une démonstration du service EASM de CybelAngel et découvrez comment il peut protéger votre organisation contre les menaces APT les plus sophistiquées.