Fuite de données de 36 millions de comptes d'utilisateurs : une campagne de "sensibilisation" brutale

Table des matières

Un pirate roumain agissant sous le pseudonyme de GhostShell a publié 36 millions de comptes d'utilisateurs volés en compromettant 110 bases de données MongoDB. Parmi ces comptes, 3,6 millions sont couplés à des mots de passe.

Un pirate informatique notoire

Le jeune hacker roumain de 24 ans a déjà attiré l'attention à plusieurs reprises dans le monde de la cybercriminalité grâce à son rôle de premier plan dans l'ancienne équipe d'hacktivistes "Team GhostShell". Entre 2012 et 2015, cette équipe a attaqué plusieurs entités gouvernementales (américaines, russes, etc.) et acteurs privés en mettant en ligne des millions de données confidentielles. Plus récemment, le hacker GhostShell a fait parler de lui en révélant son identité et ses motivations en mars 2016 lors d'une interview accordée à databreaches.net, dans l'espoir d'obtenir un emploi dans une entreprise de cybersécurité. Cette tentative fait référence au mythe selon lequel de nombreux pirates informatiques sont embauchés par des entreprises américaines afin de profiter de leurs compétences et de leur "expérience de terrain". Après cette tentative infructueuse, il est revenu sur la scène de la cybercriminalité en menant ses combats en ligne.

Anatomie des données

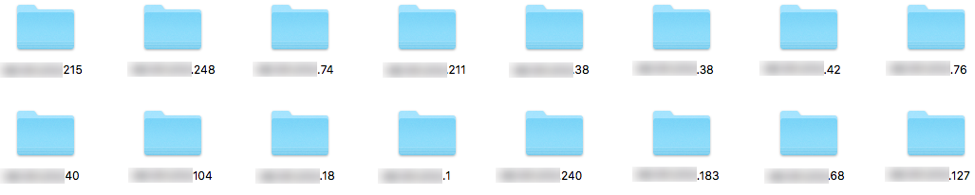

La mise en ligne des données a été annoncée sur le compte Twitter de GhostShell. En fait, il a posté un lien (déjà suivi par plus de 7700 personnes) vers le site PasteBin afin d'adapter et de transmettre son message à un large public. Sur cette page, il est possible de récupérer l'intégralité de la fuite d'informations sous la forme d'une archive hébergée sur de multiples plateformes de téléchargement, mais aussi à partir de liens vers des captures d'écran qui montrent : 1. Le manque de sécurité des serveurs qu'il a compromis 2. Les visites précédentes des pirates sur ces mêmes serveurs 5,6 Go de composants non compressés sont ainsi disponibles. Les 110 fichiers composant l'archive sont vraisemblablement nommés en fonction de l'adresse IP où les données compromises ont été hébergées.  Chaque dossier est organisé en miroir et présente toujours trois types d'informations distincts : - Un dossier nommé "base de données" qui contient des données spécifiques au secteur d'activité de l'entreprise propriétaire du serveur. Il y a donc différents types de données disponibles : adresses e-mail, mots de passe, géolocalisation, adresses de domiciliation ou adresses IP des utilisateurs - Un dossier nommé "General Info", qui fournit des données techniques sur le propriétaire de la base de données - Une capture d'écran prise par le pirate comme preuve.

Chaque dossier est organisé en miroir et présente toujours trois types d'informations distincts : - Un dossier nommé "base de données" qui contient des données spécifiques au secteur d'activité de l'entreprise propriétaire du serveur. Il y a donc différents types de données disponibles : adresses e-mail, mots de passe, géolocalisation, adresses de domiciliation ou adresses IP des utilisateurs - Un dossier nommé "General Info", qui fournit des données techniques sur le propriétaire de la base de données - Une capture d'écran prise par le pirate comme preuve.

Une campagne de sensibilisation

Sous l'égide d'une opération baptisée ProjectVoriDazel, GhostShell souhaite faire passer un message à tous les utilisateurs et programmeurs de bases de données MongoDB. Il dénonce le manque de sécurité et de sérieux lors de la configuration de ces systèmes qui hébergent et administrent des documents internes ou des données d'utilisateurs (logins, mots de passe, informations personnelles etc.). En effet, la configuration par défaut du protocole MongoDB ne nécessite pas d'identification. Il appartient au développeur de configurer une protection de base par un système d'authentification. Son message prend encore plus de poids lorsqu'il explique que ces bases de données ont été découvertes grâce à un logiciel clé en main qui scanne les ports et le moteur de recherche d'objets connectés Shodan paru en 2009. L'action du hacker fait écho à divers lanceurs d'alerte qui prennent les traits de chercheurs en cybersécurité comme Chris Vickery, qui a informé à plusieurs reprises la presse de l'accès libre à de multiples bases de données telles que celles de Hello Kitty (3 millions de comptes) ou MacKeeper (13 millions de données d'utilisateurs). Si la méthode du hacker est évidemment contestable puisqu'il expose 36 millions d'internautes à des campagnes de phishing et autres attaques cybercriminelles, il soulève une question importante sur la sécurisation des données personnelles (utilisateurs, clients ou partenaires) par les entreprises : en effet, celle-ci est encore trop souvent considérée comme un aspect subsidiaire dans le développement d'un produit, quel qu'il soit.

Vous trouverez ci-dessous la déclaration complète du pirate informatique

Depuis plus de quelques années maintenant, diverses personnes sur le net ont signalé une vulnérabilité permanente dans le nouveau système client/route/serveur MEAN Stack. Successeur de la pile LAMP, une plate-forme vulnérable déjà tristement célèbre, beaucoup pensaient que cette nouvelle pile était plus sûre, alors qu'elle est presque exactement la même que son prédécesseur. MySQL est typiquement remplacé par NoSQL et la configuration de la base de données principale est gérée par MongoDB. Ce projet se concentrera uniquement sur ce MongoDB mal configuré. J'aimerais mentionner à quel point il est facile de s'infiltrer dans ce type de réseau, mais aussi à quel point les administrateurs système ont tendance à être frileux avec leurs mesures de sécurité. Ou devrais-je dire, l'absence de mesures de sécurité. Dans de nombreux cas, les propriétaires ne prennent pas la peine de vérifier si des ports sont ouverts sur leurs serveurs nouvellement configurés, mais ils ne se préoccupent pas non plus d'établir un processus d'authentification adéquat. (Un simple nom d'utilisateur/mot de passe) Ports ouverts typiques : 22, 53, 80, 81, 110, 137, 143 443, 465, 993, 995, 3000, 8080, 27017, 3306, 6379, 8888, 28017, 64738, 25565 Cela permet à n'importe qui de s'infiltrer dans le réseau et de gérer les données internes sans aucune interférence. Il n'est même pas nécessaire d'élever ses privilèges, il suffit de se connecter et d'avoir un accès total. Vous pouvez créer de nouvelles bases de données, supprimer des bases existantes, modifier des données, et bien plus encore. Je divulgue plus de 36 millions de comptes/enregistrements de données internes de ces types de réseaux pour sensibiliser à ce qui se passe lorsque vous décidez de ne même pas ajouter un nom d'utilisateur/mot de passe en tant que root ou de vérifier les ports ouverts, et encore moins de crypter les données. Chaque dossier de serveur contient un fichier en clair avec les informations générales de la cible, une capture d'écran de mon client MongoDB auquel j'ai accès et, bien sûr, les données divulguées en texte brut. Il y a quelques millions de comptes avec des mots de passe et le reste est constitué de données personnelles privées ou d'autres types de données. Cela devrait nous rappeler cruellement ce qui se passe lorsque l'on n'adopte pas une bonne hygiène de sécurité. Et ne vous inquiétez pas si vous pensiez qu'il s'agissait de la seule vulnérabilité existante, détrompez-vous. Les anciennes vulnérabilités subsistent également.