Notre enquête sur la fuite de données du nuage Oracle [Rapport Flash]

Table des matières

A la mi-mars, un acteur de la menace a posté sur Breachforums, affirmant avoir réussi à pénétrer dans les systèmes d'Oracle. CybelAngel a reçu des informations d'une source de renseignements sur les menaces qui confirme qu'Oracle a admis un incident de sécurité concernant ses serveurs Gen 1 et a commencé à en informer ses clients.

Que s'est-il passé chez Oracle ?

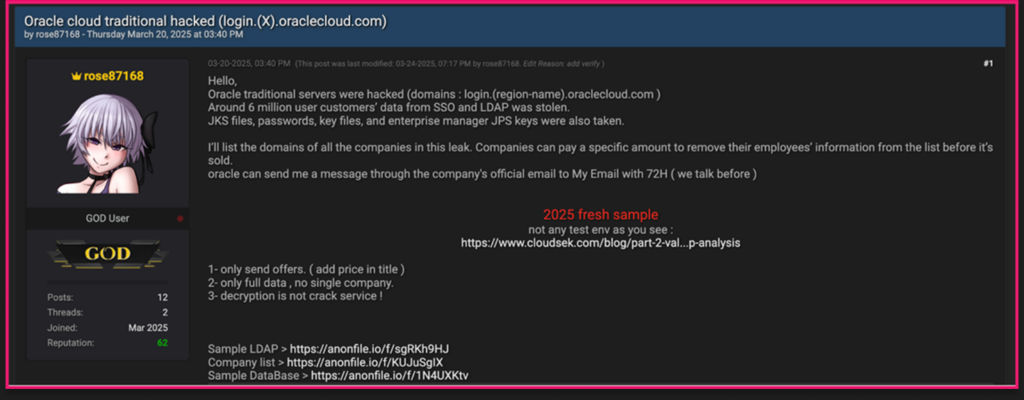

Oracle aurait reconnu un incident de sécurité impliquant un accès non autorisé à son infrastructure en nuage pour certains clients. Le 20 mars 2025, un acteur de la menace a publié un message sur Breachforums, affirmant avoir réussi à pénétrer dans les systèmes d'Oracle. Les données volées, y compris un cache de 6 millions de donnéesont ensuite été mises en vente, accompagnées de demandes de rançon et de propositions d'échange d'armes. exploits de type "zero-day.

Dans les jours qui ont suivi, l'acteur a fourni des informations, des preuves et des échantillons supplémentaires, renforçant ainsi sa crédibilité au sein de la communauté clandestine de la cybersécurité.

Un aperçu de la violation d'Oracle avant le 1er avril

- Selon Oracle, les données compromises dataient d'environ 16 mois et ne contenaient pas d'informations personnelles identifiables (PII) complètes.

- Les données exposées comprenaient des adresses électroniques, des noms d'utilisateur et des mots de passe hachés.

- Au lieu de chercher uniquement à obtenir un paiement financier, l'attaquant est prêt à échanger des données volées contre des exploits de type "zero-day", ce qui témoigne d'une volonté plus large de la part des cybercriminels.

- Les données volées comprennent SSO (Single Sign-On) et identifiants LDAP Fichiers JKS (Java Key Store) Mots de passe et fichiers clés Clés JPS Enterprise Manager

- Oracle aurait pris des mesures de sécurité proactives pour limiter les risques.

Oracle a officiellement démenti que les serveurs de connexion SSO fédérés de son organisation Oracle Cloud aient été violés. Ils ont déclaré à Ordinateur en panne à la mi-mars que "TIl n'y a pas eu de violation de l'Oracle Cloud. Les informations d'identification publiées ne concernent pas Oracle Cloud. Aucun client d'Oracle Cloud n'a été victime d'une violation ou n'a perdu de données..”

Détails supplémentaires sur l'exposition que CybelAngel a appris à propos de cette brèche [1er avril]

CybelAngel a reçu des informations de la part d'un source de renseignements sur les menaces qui rapporte qu'Oracle a communiqué aux parties prenantes un incident de sécurité impliquant ses serveurs Gen 1. Notre source, que nous ne nommerons pas comme nous l'avons demandé, rapporte qu'Oracle aurait déterminé un attaquant qui se trouvait dans le service d'identité partagée dès janvier 2025.

Cette exposition a été facilitée par un exploit Java 2020 et le pirate a pu installer un webshell ainsi que des logiciels malveillants.. Le logiciel malveillant visait spécifiquement la base de données Oracle IDM et a pu exfiltrer des données. Oracle aurait eu connaissance d'une violation potentielle à la fin du mois de février et aurait enquêté sur ce problème en interne.

En l'espace de quelques jours, Oracle aurait été en mesure de supprimer l'acteur lorsque la première demande de rançon a été faite au début du mois de mars. Avant que l'attaquant ne rende l'affaire publique, Oracle aurait pris des mesures pour contenir la brèche et renforcer la sécurité autour des serveurs concernés.

Selon les informations reçues par CybelAngel, les serveurs de la génération 1 touchés n'ont aucun lien avec les serveurs de la génération 2. Aucune information personnelle complète n'a été exposée et elle date d'au moins 16 mois.

Les données sensibles exposées contiennent des courriels d'utilisateurs, des mots de passe hachés et des noms d'utilisateurs.

Un profil d'acteur de la menace : Qui est rose87168 ?

"rose87168", l'acteur à l'origine de ces atteintes à la protection des données, est un acteur peu connu de la cybermenace.

L'acteur "rose87168" semble être un acteur de menace relativement récent, étant donné la date de création de son compte, le 5 mars 2025. Son activité est faible, ce qui laisse penser qu'il est encore en train d'établir sa présence.

échantillon frais.

Leur principale motivation semble être le gain financier, en ciblant éventuellement des personnes ou des organisations pour le vol de données ou l'exploitation financière.

La rançon demandée est de 20 millions de dollars américains.

Le pirate a également déclaré sur Breachforums qu'il était prêt à échanger des données volées contre des exploits de type "zero-day".ce qui témoigne d'un agenda cybercriminel plus large.

Veuillez noter qu'Oracle serait également impliqué dans une enquête sur une violation non liée concernant des données de santé.