L'ultime liste de contrôle des mesures de cybersécurité [25+ conseils]

Table des matières

La cybercriminalité est un problème coûteux et croissant pour les gouvernements et les entreprises du monde entier. C'est pourquoi des pays comme les États-Unis et le Royaume-Uni investissent dans la cybersécurité comme jamais auparavant. Les Les États-Unis dépenseront $13 milliards en 2025et le Le Royaume-Uni a débloqué 25 millions de livres pour aider ses alliés lutter contre la cybercriminalité.

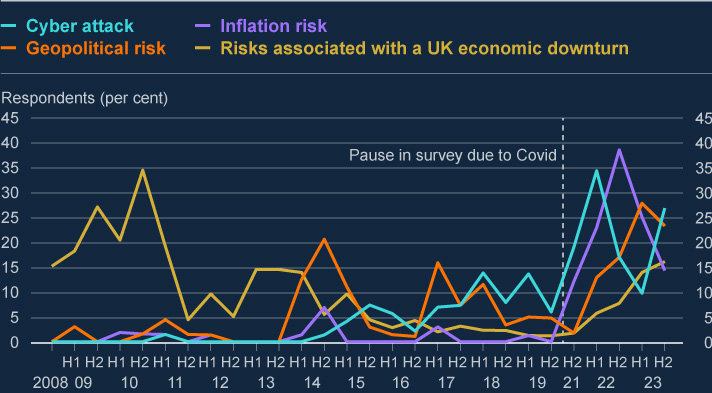

A 2023 enquête de la Banque d'Angleterre montre que de nombreuses entreprises considèrent les cyberattaques comme un risque majeur, puisque 70% des personnes interrogées ont déclaré qu'une "cyberattaque" était leur principale préoccupation.

Malheureusement, la plupart d'entre eux ont déjà fait l'objet de graves attaques, ce qui montre la nécessité de mettre en place un système d'alerte rapide. une position solide en matière de cybersécurité. Cela signifie qu'il faut utiliser les bons outils et veiller à ce que tous les employés connaissent et respectent les meilleures pratiques en matière de sécurité.

En résumé, l'avenir de la cybercriminalité est prometteur, avec des pertes attendues de $9,5 trillions en 2024, mais on peut en dire autant de la cybersécurité, car les gouvernements et les entreprises continuent à s'intéresser à l'amélioration de leur position en matière de cybersécurité et à l'atténuation des risques cybernétiques.

Aujourd'hui, nous expliquons pourquoi la posture en matière de cybersécurité est importante et nous partageons notre expérience en la matière. liste de contrôle de la posture de cybersécurité pour les entreprises désireuses de protéger leurs données et de minimiser les dommages causés par des attaques potentielles, alors plongeons dans le vif du sujet !

Qu'est-ce que la posture à l'égard du risque et pourquoi est-elle importante ?

Lorsque quelqu'un mentionne postureLorsque l'on parle de posture, on pense immédiatement à maintenir son corps dans la bonne position afin d'éviter les maux et les douleurs plus tard dans la vie. La posture de cybersécurité est l'équivalent numérique : il s'agit de mettre en place les bonnes mesures de sécurité pour ne pas avoir à faire face aux cybermenaces, comme les logiciels malveillants et les ransomwares, parmi beaucoup d'autres menaces.

Un dispositif de cybersécurité solide empêche les violations de données et les piratages grâce à une combinaison de politiques internes, de normes externes et de technologies.Le système de gestion de l'information de l'Union européenne (UE) comprend les éléments suivants : cryptage des données, authentification, contrôle d'accès, gestion des vulnérabilités et détection automatisée des menaces.

En outre, les entreprises peuvent améliorer leur position en matière de sécurité en se tenant au courant des lois de conformité réglementaire et en suivant les meilleures pratiques pour réduire les risques de sécurité.

Cependant, dans le monde de la cybersécurité, on ne peut pas se contenter d'une simple mise en place et d'un oubli. Votre organisation doit évaluer en permanence son niveau de sécurité et créer un programme de sécurité bien défini qui réponde aux exigences de l'organisation et de tous les utilisateurs.

En résumé, les entreprises ne peuvent plus ignorer l'importance de la cybersécurité si elles ne veulent pas perdre de l'argent, être confrontées à des problèmes juridiques et nuire à leur propre réputation.

Vous souhaitez améliorer votre sécurité ? Poursuivez votre lecture pour en savoir plus !

Notre liste de contrôle de la posture de cybersécurité

Maintenant que vous comprenez l'importance de la posture de cybersécurité, vous devez procéder à une évaluation des risques de cybersécurité. Notre liste de contrôle de la posture de cybersécurité peut aider votre entreprise à identifier les risques potentiels liés à l'infrastructure numérique de votre entreprise et à élaborer des plans d'action. stratégies d'atténuation des menaces pour la sécurité. Le moment est-il venu de une posture de sécurité préventive?

Un rappel amical : Si vous vous sentez dépassé par l'ensemble du processus ou si vous avez des choses plus importantes à gérer, ne vous inquiétez pas. Contacter CybelAngel pour une démonstration gratuite et laissez-nous faire le gros du travail.

1. Mettre régulièrement à jour les logiciels

De nombreuses organisations sous-estiment le pouvoir des mises à jour du logicielIls peuvent corriger les failles de sécurité et les bogues, ce qui permet de préserver la sécurité de vos systèmes. Elles permettent de corriger les failles de sécurité et les bogues, et donc de préserver la sécurité de vos systèmes. Nous vous conseillons d'activer les mises à jour automatiques sur tous vos appareils. Grâce à l'automatisation des mises à jour, vous ne manquerez aucun correctif important.

2. Utiliser des mots de passe robustes

Il va sans dire que vos mots de passe doivent être complexes et difficiles à deviner (un mélange de lettres, de chiffres et de symboles). Ainsi, les cybercriminels devront faire des heures supplémentaires pour pirater vos systèmes. A gestionnaire de mot de passe peut vous aider à créer et à stocker vos mots de passe en toute sécurité et à améliorer la qualité de vos données. protection des données.

3. Activer l'authentification à deux facteurs (2FA)

L'authentification à deux facteurs (2FA) est une deuxième forme de vérification qui rendra l'accès à vos comptes plus difficile pour les cybercriminels. Nous vous conseillons d'utiliser une application d'authentification de confiance pour une meilleure sécurité que l'authentification à deux facteurs par SMS.

4. Sauvegarder régulièrement les données

Des sauvegardes régulières protègent contre la perte de données. Planifiez donc des sauvegardes dans un endroit sûr, comme un service en nuage ou un stockage hors site. Vous pourrez ainsi récupérer vos données en cas de problème.

5. Utiliser un logiciel antivirus

L'un des moyens les plus simples de tenir les pirates à distance et de garantir la sécurité des données est d'installer un bon logiciel antivirus sur tous vos équipements informatiques. N'oubliez pas de le mettre à jour afin qu'il vous protège contre les cybermenaces les plus récentes.

6. Installer un pare-feu

Les pare-feu bloquent les accès non autorisés à votre réseau. Nous suggérons d'utiliser à la fois des pare-feu matériels et logiciels pour une protection et une sécurité optimales du réseau.

7. Sécurisez votre réseau Wi-Fi

Outre l'installation de pare-feu, vous devez également veiller à ce que votre réseau Wi-Fi soit sécurisé afin qu'aucune personne n'y ayant pas accès ne puisse l'utiliser. Pour ce faire, vous pouvez modifier le mot de passe par défaut du routeur et utiliser le cryptage WPA3.

Conseil de pro : Renommez votre réseau en quelque chose d'unique pour éviter de révéler la marque du routeur et améliorer la sécurité des informations.

8. Contrôle d'accès basé sur les rôles et sécurité zéro confiance

Le contrôle des personnes autorisées à accéder aux informations sensibles réduit le risque de fuites de données. le contrôle d'accès basé sur les rôles. De cette manière, seuls ceux qui ont besoin d'un accès y auront accès.

Les experts suggèrent même de déployer systèmes de confiance zéro qui vérifiera et validera tout le monde sans exception. C'est important car de plus en plus de personnes travaillent dans des environnements hybrides, ce qui complique la gestion du contrôle d'accès.

9. Sensibilisez vos employés à la sécurité

Une étude réalisée par Elevate Security a révélé que 8% des personnes ont causé 80% des erreurs menaçant la sécurité. C'est pourquoi vous devez apprendre à tous vos employés à reconnaître l'hameçonnage et d'autres attaques de sécurité courantes. Vous pouvez, par exemple, simuler des cyberattaques pour tester leur état de préparation et renforcer la formation.

En outre, le 2023 Rapport du Trésor américain suggère qu'un meilleur travail d'équipe entre les victimes peut aider à lutter contre la cybercriminalité. Elle encourage le partage d'informations sur les cybermenaces, en particulier celles liées à l'IA, et recommande d'adhérer à l'initiative de l'Union européenne. ISACs (Centres d'analyse et d'échange d'informations) et NIST (National Institute of Standards and Technologies) pour les meilleures pratiques.

10. Utiliser des informations cryptées

Pour assurer la sécurité de vos données pendant leur transmission, utilisez des services de courrier électronique et de messagerie cryptés. Ainsi, vos communications resteront privées et sécurisées. Nous vous conseillons également d'utiliser le chiffrement intégral des disques sur tous les appareils qui stockent des données sensibles. Le cryptage des informations critiques les protège des regards indiscrets.

11. Surveiller l'activité du réseau et le comportement des utilisateurs

L'observation de l'activité du réseau peut vous aider à détecter rapidement un comportement inhabituel et à améliorer le niveau de sécurité de l'organisation. Pour ce faire, vous pouvez utiliser des outils de surveillance du réseau et des systèmes de détection des intrusions.

Il en va de même pour le comportement des utilisateurs. D'excellents outils d'analyse du comportement et des alertes en cas d'activités anormales peuvent vous aider à détecter des actions inhabituelles susceptibles d'indiquer des menaces.

Les entreprises qui ont découvert leurs propres failles, plutôt que d'être informées par d'autres, a permis d'économiser environ $1 million d'euros en moyenne. L'implication de la police ou d'une autre agence de sécurité a également permis de réduire les coûts.

12. Mettre en œuvre des mesures de sécurité physique

Garder un œil attentif sur votre réseau n'est parfois pas suffisant. C'est là que les contrôles et les mesures de sécurité physique entrent en jeu. N'oubliez pas que la sécurité physique est tout aussi importante que sécurité des points finauxIl faut donc veiller à sécuriser les salles de serveurs à l'aide de serrures, de cartes d'accès et de caméras de surveillance. Ainsi, seules les personnes autorisées auront accès à vos données.

13. Réviser régulièrement les politiques de sécurité

La mise en place de politiques de sécurité est une excellente mesure de sécurité, mais vous devez les réviser régulièrement pour qu'elles restent à jour et efficaces. Planifiez ces révisions au moins une fois par an. Ou après des changements importants apportés à vos systèmes.

14. Effectuer des audits de sécurité

La meilleure mesure de sécurité est la prévention. Cela étant dit, des audits de sécurité réguliers devraient faire partie de votre stratégie de sécurité. Malheureusement, vous ne pouvez pas effectuer ces tests seul.

Vous devez faire appel à une société de gestion des surfaces extérieures réputée, telle que CybelAngel pour auditer vos systèmes et détecter les faiblesses et les mauvaises configurations de vos défenses.

Les auditeurs tiers fournissent un véritable examen de la situation et peuvent offrir des informations précieuses et des conseils de sécurité, alors n'hésitez pas à engager une société de cybersécurité pour cette tâche. N'hésitez donc pas à faire appel à une société de cybersécurité pour cette tâche. Assurez-vous simplement qu'il s'agit d'une société réputée ayant fait ses preuves.

15. Gestion des correctifs

La gestion des correctifs permet de maintenir votre logiciel à jour et à l'abri de toute intrusion. Des outils automatisés peuvent aider à rationaliser l'ensemble du processus et à programmer des sessions régulières d'application de correctifs.

16. Sécuriser les appareils mobiles

Ces dernières années, nous avons appris que nous pouvions travailler depuis notre domicile et même en déplacement grâce à nos téléphones. Si vos employés conservent des données précieuses concernant votre entreprise sur des appareils mobiles, nous vous conseillons d'utiliser des solutions de gestion des appareils mobiles (MDM) pour appliquer des politiques de sécurité sur tous les appareils.

Conseil de pro : Vous pouvez empêcher l'utilisation non autorisée et le vol en limitant l'accès physique aux appareils, tels que les ordinateurs portables et autres appareils portables. Nous vous conseillons de les mettre sous clé lorsqu'ils ne sont pas utilisés.

17. Mettre en œuvre la prévention des pertes de données (DLP)

Les outils de prévention des pertes de données (DLP) peuvent aider vos responsables de la sécurité à surveiller et à contrôler les transferts de données, ce qui permet d'éviter les fuites de données. Nous suggérons également d'établir des règles pour contrôler la manière dont les données sensibles sont partagées et déplacées.

18. Utiliser l'authentification multifactorielle (AMF) et les clés matérielles

Changer de mot de passe trop souvent peut inciter les gens à créer des mots de passe faciles à deviner. Pour rester plus en sécurité et améliorer les niveaux de sécurité, utilisez l'authentification multifactorielle et les clés matérielles.

19. Désactiver les services et les ports inutilisés

Les pirates considèrent les services et les ports inutilisés comme des points d'entrée pour les attaques. Heureusement, vous pouvez prévenir les surfaces d'attaque potentielles en examinant régulièrement et en désactivant ceux dont vous n'avez plus besoin.

20. Contrôle continu des fournisseurs tiers

Outre les employés, vous devez également vous assurer que les fournisseurs de services et les tiers respectent vos normes de sécurité. Vous pouvez y parvenir en fixant des règles d'accès et en procédant à des audits réguliers.

21. Créer un plan de réponse aux incidents étape par étape

Les mesures de sécurité que nous avons mentionnées devraient permettre à votre entreprise d'être à l'abri des cyberattaques, mais vous devriez tout de même disposer d'un plan de réponse aux incidents, étape par étape, juste au cas où. De cette façon, vous serez prêt à faire face aux violations de la sécurité et vous améliorerez la sécurité globale de votre organisation.

En outre, vous devez régulièrement tester votre plan et le mettre à jour pour vous assurer qu'il est efficace contre les incidents de sécurité.

22. Sécuriser l'accès à distance pour renforcer la gestion de la posture de sécurité

L'accès à distance doit également être limité, car les cybercriminels s'améliorent sans cesse pour pirater les entreprises à distance. Vous pouvez facilement éviter cela en utilisant des VPN et des méthodes d'authentification forte.

23. Utiliser la liste blanche des applications

Les applications nous facilitent la vie et les opérations commerciales, mais elles peuvent aussi servir de points d'entrée aux pirates informatiques. C'est pourquoi vous devez utiliser la liste blanche des applications, ce qui signifie que seules les applications approuvées s'exécutent sur vos systèmes.

Conseil de pro : Mettez régulièrement à jour la liste blanche avec de nouvelles applications de confiance et supprimez celles dont votre organisation n'a plus besoin ou auxquelles elle ne fait plus confiance.

24. Mettre en œuvre la segmentation du réseau

Si vous séparez les systèmes critiques des systèmes moins sûrs à l'aide de VLAN et de pare-feu, vous limiterez automatiquement la propagation de futures attaques. Cela dit, la segmentation du réseau est votre amie en matière de cybersécurité.

25. N'oubliez pas la sécurité de l'informatique dématérialisée

Verizon indique que de nombreuses attaques contre les entreprises commencent par des les pirates s'introduisent dans leurs courriels. Avec l'aide de l'IA, ces courriels s'améliorent en ce sens que le contenu des messages est plus fluide en anglais.

Les stratagèmes semblent également plus crédibles, incitant les employés à donner leurs identifiants d'entrée aux services en nuage. C'est pourquoi vous devez également investir dans la sécurité des services en nuage et former vos employés à la gestion de ces cybermenaces.

26. Suivre l'actualité de la cybersécurité

Des bulletins d'information et des alertes fiables sur les dernières tendances et évolutions en matière de cybersécurité peuvent vous aider à garder une longueur d'avance sur les nouvelles cybermenaces.

27. Disposer d'experts en cybersécurité en numérotation rapide

Les équipes de sécurité peuvent trouver et corriger les faiblesses de votre sécurité et s'occuper de la gestion des risques, alors n'hésitez pas à contacter une société de cybersécurité pour obtenir de l'aide. Elle effectuera des analyses automatisées et des tests de pénétration manuels en temps réel à l'aide de testeurs internes et externes, pendant que vous vous détendez.

Comment savoir si une entreprise a une bonne posture en matière de sécurité ?

Le niveau de sécurité d'une entreprise indique dans quelle mesure elle peut se défendre contre les cybermenaces. Voici quelques-uns des principaux signes d'une bonne posture de sécurité :

- Des règles et des procédures bien définies, mises à jour régulièrement.

- Évaluations fréquentes pour trouver et corriger les vulnérabilités.

- Utilisation d'une authentification multifactorielle et de limites d'accès strictes.

- Formation régulière à la cybersécurité pour l'ensemble du personnel.

- Un plan clair de gestion des cyberincidents, avec des exercices réguliers.

- Utilisation de pare-feu, d'antivirus et de mises à jour régulières des logiciels.

- Contrôles de sécurité fréquents et respect des réglementations.

- Chiffrement des données sensibles et procédures de sauvegarde rigoureuses.

- Partager les informations sur les menaces avec d'autres organisations.

- Suivi permanent des activités du réseau et du système.

- Veiller à ce que les partenaires et les fournisseurs respectent les normes de sécurité.

Une entreprise connue pour sa bonne position en matière de sécurité est Microsoft. Elles disposent de mesures de sécurité solides, d'évaluations régulières des risques et de programmes complets de formation des employés.

Commencez dès aujourd'hui à mettre en place un dispositif de sécurité solide

En conclusion, la posture de sécurité fait référence à l'évaluation de la posture de sécurité, et même si notre liste de contrôle de la posture de cybersécurité devrait couvrir toutes vos bases, envisagez de nous contacter pour une évaluation complète de la posture de cybersécurité.

Nous trouverons les vulnérabilités de vos systèmes et vous aiderons à créer un cadre de cybersécurité solide. N'hésitez donc pas à demander une démonstration aujourd'hui !