デジタル監視:企業がオンライン脅威と戦うための7つの戦略

目次

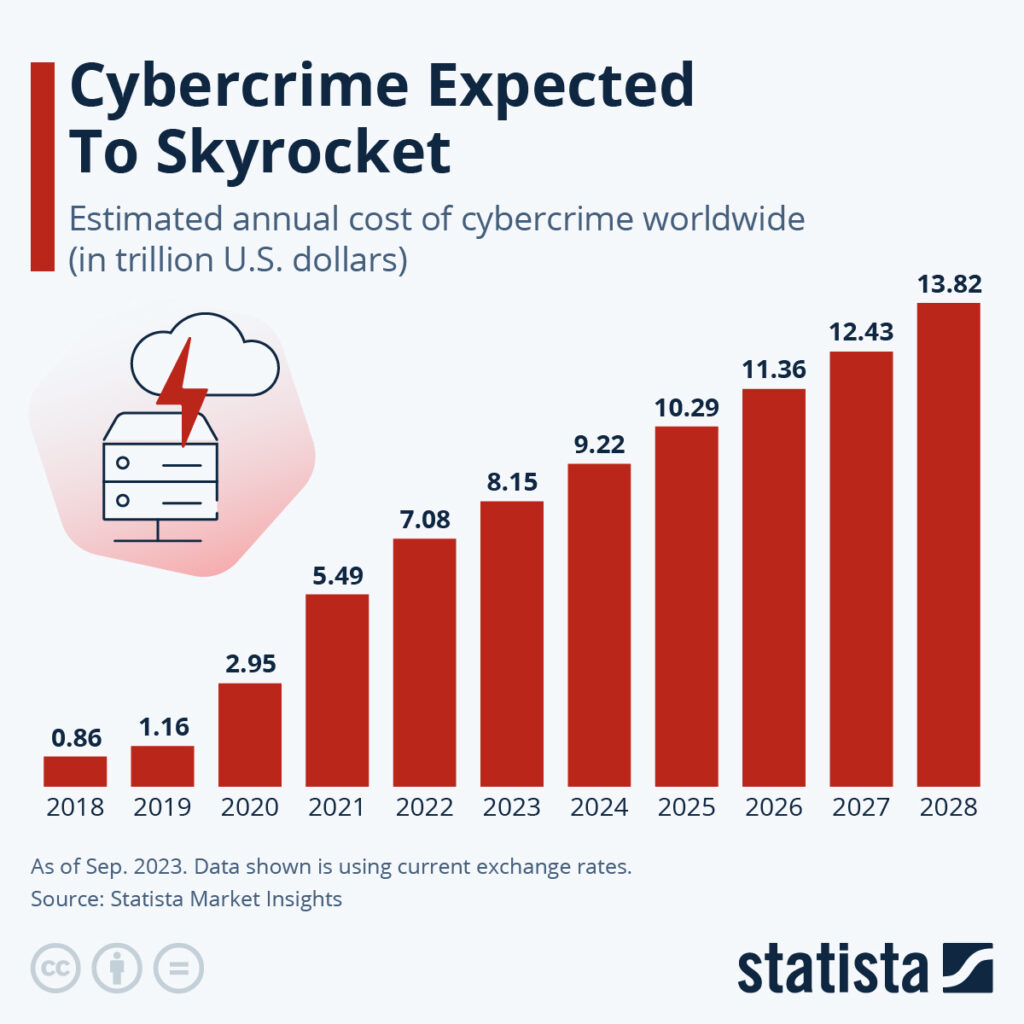

サイバー犯罪は日々増加しており、世界には… $2025年までに年間10兆ドル.

それを踏まえると、あらゆる規模の企業、特に大企業は、このセキュリティ脅威を真剣に受け止めるべきであり、その一部として(脅威の)領域を理解することが重要です。 デジタル脅威インテリジェンス.

それはどういう意味ですか?

この記事では、デジタル脅威の状況を掘り下げ、一般的なサイバー攻撃について議論し、サイバー犯罪者がどのように機能するかを説明し、企業がデジタル脅威と戦うのに役立つ実績のある戦略を共有します。早速始めましょう!

デジタル脅威インテリジェンスとは何ですか?

デジタル脅威インテリジェンス これは基本的に、組織のデジタル資産を標的とする現在または潜在的な脅威に関するインテリジェンスを収集、分析、適用する実践です。.

脅威インテリジェンスには、さまざまな種類があります。

- 戦略的知性 長期計画に役立つ、ハイレベルなトレンドとリスク.

- 運用インテリジェンス 具体的な脅威やキャンペーンに関する実行可能なインサイトにより、即時防御戦略を支援します。.

- 戦術情報 攻撃者の使用する戦術、技術、手順(TTP)に関する情報。.

- 技術情報 侵害指標(IOC)などの特定のデータ。.

アクション可能なインテリジェンスの助けを借りて、ITのシニア意思決定者は、脅威がどこから来るのか、そしてそれが組織にどのような影響を与える可能性があるのかを理解できます。.

自動化は、大量の脅威データを処理し、誤検知を最小限に抑える上で重要な役割を果たします。このデータは、次のようなさまざまなユースケースをサポートします。 脅威ハンティング, インシデント対応, 、そして セキュリティオペレーションセンター(SOC)のワークフロー改善.

セキュリティ情報イベント管理(SIEM)およびセキュリティオーケストレーション、自動化、および対応(SOAR)システムとの連携により、これらの機能が強化されます。.

企業にとって一般的なデジタルトラブル

まず、最も一般的なものについていくつか話し合いましょう デジタル脅威:

マルウェア攻撃

マルウェア、短縮形 悪意のあるソフトウェア, 、一般的なサイバーセキュリティの脅威です。攻撃者は、アプリのダウンロード、モバイルウェブサイト、フィッシングメールやSMSメッセージにそれを隠すことができます。.

デバイスが侵害されると、攻撃者は個人情報、位置情報、金融口座などを盗むことができます。.

マルウェアの一般的な種類としては、以下のようなものがあります。

- ウイルス この種のマルウェアは、クリーンなファイルに感染し、人々がそのファイルを使用すると拡散します。デバイス上のデータを迅速に破損または消去する可能性があります。.

- トロイの木馬 ウイルスとは異なり、トロイの木馬は自己複製しませんが、同程度に有害である可能性があります。これらは正規のソフトウェアに似ており、デバイス内に入ると問題を引き起こします。.

- スパイウェア このマルウェアはユーザーを監視し、閲覧習慣、ログイン情報、クレジットカードの詳細、その他の個人情報などのデータを収集します。.

- クリプトジャッキング サイバー犯罪者は、被害者の知らないうちに、そのデバイスにソフトウェアをインストールし、コンピューティングリソースを仮想通貨のマイニングに利用します。.

- ルートキット: ルートキットは、デバイスの管理者権限を奪取することを目的として作られているため、一度埋め込まれると検出や削除が困難になることがあります。.

- ミミズ ワームはオペレーティングシステムの脆弱性を悪用し、ローカルネットワークやインターネット経由でデバイスのネットワークに感染します。.

- ランサムウェア: この種のマルウェアは、被害者のデバイス上のデータをロックまたは暗号化し、アクセスを復旧するために身代金を要求します。.

- アドウェア この種のマルウェアは、人々に不要な広告を表示し、より危険なマルウェアをインストールさせるため、必ずしも有害とは限りません。.

- ボットネット これは、大規模な攻撃の実行やスパム送信のために、攻撃者によって遠隔操作される不正利用されたデバイスのネットワークです。.

- ファイルレスマルウェア 従来のファイルに依存するマルウェアとは異なり、ファイルレスマルウェアはシステムのRAM上で動作し、正規のプログラムを利用してコンピューターに感染します。.

- モバイルマルウェア このマルウェアは、これらのデバイス向けに設計されたさまざまな種類の悪意のあるコードを持つモバイルデバイスを標的としています。.

ソーシャルエンジニアリング攻撃

ソーシャルエンジニアリング 人間のミスを悪用する 技術的な欠陥というよりは、サイバー犯罪者が信頼できる情報源になりすまして、被害者を欺き、機密データを渡させたり、デバイスにマルウェアをインストールさせたりするものです。.

ソーシャルエンジニアリング攻撃の種類には、以下のようなものがあります。

- フィッシング フィッシング 受信者を騙して、メッセージ内のリンクをクリックさせることで機密情報を漏洩させたり、マルウェアをダウンロードさせたりするメールの送信に関わる。.

- スピアフィッシング より標的を絞ったフィッシングの一種で、攻撃者は被害者に関する情報を収集し、被害者が知っていて信頼している人物になりすまします。.

- ボイスフィッシング(音声フィッシング) この攻撃では、詐欺師は電話を使ってターゲットを騙し、機密情報を提供させたり、システムへのアクセスを許可させたりします。高齢者を標的にすることが多いですが、ビッシングは誰に対しても使用される可能性があります。.

- スミッシング(SMSフィッシング) 攻撃者はSMSメッセージを利用して、被害者を騙して個人情報を提供させたり、悪意のあるリンクをクリックさせたりします。.

- 餌やり 攻撃者は、ギフトカードのような魅力的なものを提供して被害者を誘い込み、ログイン情報などの機密情報を漏洩させようとします。.

サプライチェーン攻撃

サプライチェーン攻撃 正規のアプリケーションに感染させる ソースコード、ビルドプロセス、またはソフトウェアアップデートを通じてマルウェアを拡散させます。攻撃者は、データの盗難やソフトウェアのビルド、アップデートの侵害を目的として、脆弱なネットワークプロトコル、サーバー設定、コーディング方法をしばしば探します。.

ソースコードを変更して悪意のあるコンテンツを隠蔽するため、脅威の検出が困難になります。信頼できるベンダーによって署名および認定されたアプリケーションにも影響を与えるため、特に危険です。.

攻撃者は、ハードウェアやファームウェアの自動アップデートに悪意のあるコードを隠したり、物理デバイスに事前にインストールしたりする可能性もあります。.

“中間者攻撃

MitM攻撃は、ユーザーとモバイルアプリのような2者間の通信に干渉します。攻撃者は 会話を監視する, 機密データ窃盗, 、そして 両方の立場になりきってください。.

中間者攻撃(Man-in-the-Middle attack)の例としては、以下のようなものがあります。

- Wi-Fi盗聴 攻撃者は、ユーザーのログイン情報や支払い情報などのデータを傍受するために、偽のWi-Fi接続を設置します。.

- メールハイジャック 攻撃者は、正規の組織のメールアドレスを装い、ユーザーを騙して機密情報を漏洩させたり、送金をさせようとします。.

- DNSスプーフィング これは~の一種です DNS攻撃 これは、正当なウェブサイトになりすました偽のウェブサイトにユーザーをリダイレクトします。この攻撃の目的は、トラフィックを迂回したり、ログイン認証情報を盗んだりすることです。.

- IPスプーフィング 攻撃者は偽のIPアドレスを使用して、実際のウェブサイトになりすまし、ユーザーを騙して利用させます。.

- HTTPSスプーフィング 攻撃者は、悪意のあるウェブサイトのURLに「HTTPS」を使用することで、安全に見せかけ、ユーザーを騙してサイトが安全だと信じ込ませます。.

サービス拒否攻撃 (DDoS攻撃)

サービス拒否攻撃とは、 ハッカーが多数のデバイスを乗っ取る. すると、そのデバイスを使ってウェブサイトなどの標的システムに負荷をかけ、過負荷によってクラッシュさせます。この種のアタックは、分散型サービス拒否攻撃(DDoS)として知られています。.

習得する DDoS攻撃を防ぐ.

IoTデバイスの攻撃

産業用センサーなどのIoTデバイスは、以下のような様々なサイバー攻撃に直面しています。 デバイスの乗っ取り 〜のために DDoS攻撃 と 不正アクセスによる収集データへのアクセス. 悪意のあるサイバー犯罪者は、多数、広範な分布、そしてしばしば古いオペレーティングシステムを持つ、設定ミスのあるIoTデバイスを攻撃します。.

ゼロデイ攻撃

ゼロデイ攻撃 ソフトウェアの脆弱性を悪用する, オペレーティングシステム, 、または ネットワーク 製造業者が気づいていないこと。例えば、テクノロジーベンダーが脆弱性のある新バージョンをリリースした場合、ハッカーはその脆弱性を悪用してあなたのデータにアクセスすることができます。.

インジェクション攻撃

インジェクション攻撃には ウェブアプリケーションコードへの有害な入力の挿入. これにより、機密データが漏洩したり、サービス拒否(DoS)インシデントが発生したり、システム全体が危険にさらされたりする可能性があります。.

インジェクション攻撃の主な種類:

- SQLインジェクション ハッカーは、入力フィールドやフォームにSQLクエリを挿入します。アプリケーションに脆弱性がある場合、これらのクエリはデータベース内で実行され、多くのWebアプリケーションがSQLデータベースを使用しているため、潜在的な脅威となります。もう一つの形態はNoSQLインジェクションで、従来のデータモデルに従わないデータベースを標的とします。.

- コードインジェクション 攻撃者は脆弱なアプリケーションに悪意のあるコードを注入します。このコードはWebサーバーによって実行されると、アプリケーションの一部として動作します。.

- クロスサイトスクリプティング (XSS) XSS攻撃では、攻撃者はアプリケーションにJavaScriptが含まれる文字列を注入します。被害者のブラウザがこのコードを実行すると、特にアプリケーションが適切に入力をサニタイズできない場合、危険なサイトにリダイレクトされたり、セッションクッキーが盗まれたりする可能性があります。.

パスワード攻撃

パスワード攻撃は~ときに発生する ハッカーは推測しようとします, 押し入る, 、または パスワードを詐取する.

彼らはこうやっています:

- パスワードスプレー ハッカーは多くの В accounts で同じパスワードを使います。例えば、350万人以上のアメリカ人が「123456」を使っています。“

- 総当たり攻撃 ハッカーは、ソフトウェアを使用して多くの異なるユーザー名とパスワードの組み合わせを試行し、正しいものを発見します。彼らはしばしば、人々が異なるアカウントで同じパスワードを使用するダークウェブのマーケットプレイスから盗まれたログイン情報を使用します。.

注記: サイバーデューデリジェンス, パスワード攻撃などを防ぐのに役立ちます。.

デジタル脅威インテリジェンス:デジタル脅威を防ぐ7つの方法

ご覧の通り、サイバー犯罪者は、IT環境の脆弱性を突いたり、従業員の油断を誘ったりして、貴社のデータ、資金、資産を標的にします。だからこそ、時間と費用を投資して サイバー攻撃から企業を守る.

こちらがその方法です。

サイベルエンジェルがあなたのビジネスを安全に守ります!

雇用を検討する 信頼できるサイバーセキュリティ企業 CybelAngelのように、セキュリティ評価、侵入テスト、継続的な脅威監視を行います。高度な訓練を受けた当社のセキュリティチームは、お客様のセキュリティチームが見落とす可能性のある脆弱性を発見・修正し、潜在的な攻撃を防ぐことができます。.

エンタープライズ向けに外部アタックサーフェス管理サービスを提供しています。当社の脅威インテリジェンスプログラムには、以下が含まれます。

- 資産の検出と監視 私たち 攻撃対象領域の監視 露出したアセットを認識するためのリアルタイムスキャンが含まれています。.

- データ漏洩防止 データ漏洩を検出し、防止することができます。.

- アカウント乗っ取り対策 不正利用されたアカウントを監視しています。.

- ダークウェブモニタリング: サイベルエンジェルはダークウェブ上の脅威を特定できます。.

- ドメイン保護 ドメインをサイバー脅威から安全に保つこともできます。.

当社のEASMプラットフォームは、脆弱性修正、M&Aにおけるサイバーデューデリジェンス、および特殊脅威調査も提供します。これらのサービスがお客様のエンタープライズセキュリティをどのように向上させるかをご紹介します。

- 是正措置 特定された脅威と脆弱性の軽減を支援する。.

- M&Aサイバーデューデリジェンス 合併・買収に伴うサイバーリスクの評価.

- 特別捜査企業に対する特定の脅威の詳細な分析を実施する.

これらのサービスは、中間的および長期的なサイバーリスクに対応できるため、企業のセキュリティ体制を強化できます。ただし、デジタル脅威に自分で対処できると確信している場合は、役立つヒントを以下に示します。

2. セキュリティポリシーとプラクティスの作成

持っている セキュリティポリシーとプラクティス 万が一問題が発生した場合の対処法について、その場でご案内できます。.

- 明確な実践と方針を策定する 一般的なオンライン攻撃と予防策について説明します。また、これらのポリシーに違反した従業員への処罰についても言及します。 **一般的なオンライン攻撃** 1. **フィッシング (Phishing)** * **説明:** 偽のウェブサイトやメール、メッセージで個人情報(パスワード、クレジットカード情報など)を盗み取ろうとする詐欺です。 * **例:** 銀行や有名なサービスになりすまし、緊急を装ってログイン情報や個人情報を入力させる。 2. **マルウェア (Malware)** * **説明:** コンピュータシステムに損害を与えたり、情報を盗んだり、不正な操作を行ったりする悪意のあるソフトウェアの総称です。ウイルス、トロイの木馬、スパイウェア、ランサムウェアなどが含まれます。 * **例:** 不審な添付ファイルを開いたり、悪意のあるウェブサイトを閲覧したりすることで感染する。 3. **ランサムウェア (Ransomware)** * **説明:** コンピュータ内のデータやシステムを暗号化し、復旧のために身代金を要求するマルウェアの一種です。 * **例:** 感染するとファイルが開けなくなり、復旧のために金銭を支払うよう迫られる。 4. **DDoS攻撃 (Distributed Denial of Service Attack)** * **説明:** 標的となるサーバーやネットワークに大量のトラフィックを送りつけ、サービスを停止させる攻撃です。 * **例:** ウェブサイトへのアクセスが急激に遅くなったり、接続できなくなったりする。 5. **中間者攻撃 (Man-in-the-Middle Attack)** * **説明:** 通信している当事者同士の間に割り込み、通信内容を盗聴したり、改ざんしたりする攻撃です。 * **例:** 公共のWi-Fiなどで、通信が第三者に傍受される。 6. **SQLインジェクション (SQL Injection)** * **説明:** ウェブアプリケーションの脆弱性を利用して、データベースに不正なSQLコマンドを実行させる攻撃です。 * **例:** ログインフォームなどに特殊な文字列を入力し、データベースから情報を不正に取得する。 **予防策** 1. **強力でユニークなパスワードの使用と定期的な変更:** * 推測されにくい、大文字・小文字・数字・記号を組み合わせたパスワードを設定します。 * パスワードは使い回さず、定期的に変更します。 * 多要素認証 (MFA) の導入を検討します。 2. **ソフトウェアとOSの最新化:** * セキュリティパッチやアップデートを速やかに適用し、脆弱性を修正します。 * 自動アップデートを設定します。 3. **不審なメールやリンク、添付ファイルへの注意:** * 送信元が不明なメールや、件名が怪しいメールは開かない、添付ファイルは開かない。 * リンクをクリックする前に、カーソルを合わせてURLを確認する。 4. **信頼できるセキュリティソフトウェア(アンチウイルス、ファイアウォール)の導入と更新:** * 常に最新の状態に保ち、定期的にスキャンを実行します。 5. **公共Wi-Fi利用時の注意:** * 不特定多数が利用する公共Wi-Fiでは、機密情報の送受信は避けるか、VPNを利用します。 6. **定期的なバックアップ:** * 万が一のデータ消失やランサムウェア攻撃に備え、重要なデータは定期的にバックアップし、安全な場所に保管します。 7. **従業員へのセキュリティ教育:** * 最新の攻撃手法や、情報セキュリティの重要性について定期的に教育を行います。 * ソーシャルエンジニアリング(人間心理の隙を突く攻撃)への対策も行います。 8. **アクセス権限の最小化:** * 従業員には、業務に必要な最低限のアクセス権限のみを付与します。 **ポリシー違反に対する従業員への処罰** 情報セキュリティポリシーに違反した場合、その違反の重大性や意図、過去の違反歴などに応じて、以下のような処罰が科される可能性があります。 * **注意・勧告:** 軽微な違反や初犯の場合、口頭または書面での注意や勧告が行われます。 * **研修の義務付け:** セキュリティ意識向上のための追加研修の受講が義務付けられることがあります。 * **懲戒処分:** * **減給:** 違反の度合いによっては、給与の一部が減給されることがあります。 * **譴責:** 厳重注意および反省を求める書面や行為。 * **出勤停止:** 一定期間、就業を禁止されることがあります(無給となる場合が多い)。 * **降格:** 職位や役職が引き下げられることがあります。 * **諭旨解雇:** 解雇するにあたり、情状を酌量して退職勧告を行い、応じない場合に解雇する。 * **懲戒解雇:** 最も重い処分であり、即時解雇されます。これにより、退職金が支払われなかったり、再就職に影響が出たりする可能性があります。 * **損害賠償請求:** 従業員の違反行為によって会社が被った損害について、法的に損害賠償を請求される可能性があります。 * **法的責任:** 悪意のある行為や重大な過失があった場合、刑事責任や民事責任を問われる可能性もあります。 これらの処罰は、企業の就業規則や情報セキュリティポリシーに明記されていることが一般的です。全従業員がこれらのポリシーを理解し、遵守することが、組織全体のセキュリティ維持のために不可欠です。.

- 物理アクセスを制御する 会社のデバイス、特にノートパソコンや携帯電話は、盗難や紛失が容易なため、許可された担当者のみがアクセスできるようにしてください。.

- デバイスは適切に処分してください。 いつ 会社のデバイスの処分, 、機密情報が誤った手に渡らないように、工場出荷時の設定にリセットしてください。会社のデータを保護するために、この手順を実行せずにデバイスを廃棄しないでください。.

3. テクノロジーを強化する

技術が時代遅れになっていないことを確認してください。そうなっている場合は、交換してから、次の手順に従ってください。

- データを暗号化してください 優先する あなたのデータを保護する 何よりも。キーなしでは読めないようにして、ハッカーがシステムを侵害してもデータを使用できないようにしてください。.

- ソフトウェアとアプリを最新の状態に保つ 新しい潜在的な脅威から保護するために、リリースされたその日にパッチを適用してください。.

- ソフトウェアのインストールを制限する ネットワークへのソフトウェアのインストールを制限し、すべてのインストールを記録してください。.

- 不要なソフトウェアを削除 定期的に使わないアプリを削除して、将来的な攻撃の的にならないようにしましょう。また、安価なソフトウェアやオープンソースソフトウェアは使用しないでください。.

- サポートされていないソフトウェアを削除します: ベンダーによってサポートまたは更新されなくなったソフトウェアをアンインストールします。.

- ネットワークに接続されているものを把握する 不正なデバイスをブロックするために、すべての許可されたデバイスのリストを維持し、それにより外部の脅威をブロックします。.

- アカウント権限を制限する 従業員が必要なものだけにアクセスできるよう、アクセス制御システムを使用してください。.

- ウイルス対策ソフトを使用する ランサムウェアやマルウェアを阻止するために、アンチウイルスソフトウェアをインストールしてください。.

- 強固なファイアウォールを実装する トラフィックを監視し、不審なアクティビティや外部からの脅威を通知してくれるファイアウォールを選択してください。.

- クラウドセキュリティを活用する 暗号化されたクラウドバックアップは、データが攻撃された場合にデータを保護し、復旧するのに役立ちます。しかし、, クラウドプログラムのセキュリティを評価する そうする前に。.

- Wi-Fiネットワークを保護しましょう ビーコンフレームをオフにして、ネットワークを外部から見えないようにします。.

- 堅牢なパスワード管理を実践しましょう。 同じパスワードを絶対に使用しないでください 複数のアカウントではなく、さまざまな強力なパスワードを使用し、十分に暗号化されたパスワードマネージャーの利用を検討してください。.

- 二要素認証(2FA)を実装する ログイン時の二要素認証を必須にし、ハッカーによる不正アクセスをより困難にします。.

- IoTデバイスを適切に保護しましょう プリンターやカメラなどの接続されたすべてのデバイスを、コンピューターと同様に注意深く保護してください。.

- ホワイトハッカーに相談する 倫理的なハッカーにネットワークの脆弱性をテストさせ、優れたセキュリティツールやサイバーセキュリティ企業に関する推奨事項を提供してもらいます。.

4. 社員をトレーニングする

過失が%のデータ侵害の90%を引き起こす, ,だから、一緒に仕事をしている全員が、どれほど真剣に取り組むべきかを理解していることを確認してください。いくつか重要なヒントを以下に示します。

- 異常なリクエストに関する質問 上司に確認するように促してください、あらゆる奇妙な要求(突然のお金の要求)を。.

- 公共Wi-Fiは使用しない: 接続を安全に保つために、パブリックWi-Fiではなく、暗号化されたVPNまたはモバイルデータを使用するように従業員に指示してください。.

- 情報を共有しないでください。 ソーシャルメディアで共有する情報には注意してください。サイバー犯罪者はその情報を利用して、なりすましを行う可能性があります。.

- リモートアクセス要求を検証する 従業員には、誰かに自分のコンピューターへのリモートアクセスを許可する前に、必ずIT部門に確認するように教えてください。.

5. サイバーセキュリティのための人工知能(AI)の活用

AIは単なる流行語ではありません 脅威インテリジェンスにおいて、先進的なアルゴリズムを用いて大量のデータを分析することで、企業が脅威を検知するのに役立ちます。.

AIと機械学習は、ネットワークやシステムにおける侵害の兆候を検出し、デジタルリスク保護を強化できます。また、過去の誤りから学習して脅威検出を改善し、侵害されたシステムを自動的に隔離します。.

最後に、様々なIT環境でうまく機能し、プロアクティブなセキュリティ運用を可能にし、全体的なサイバーセキュリティを向上させます。.

6. お客様に進捗状況を伝え続ける

お客様の情報を収集し、どのように利用するかをご説明いたします。 当社では、お客様に最高のサービスを提供するために、必要最低限の情報を収集しております。これには、氏名、連絡先(電話番号、メールアドレス)、サービスのご利用状況などが含まれます。これらの情報は、お客様のご要望に適切にお応えするため、サービス改善、新サービスの開発、およびお客様への情報提供のために利用させていただきます。 お客様の個人情報、特に社会保障番号や銀行口座の詳細といった機密性の高い情報を、テキストメッセージや電子メールで直接お伺いすることは一切ございません。 万が一、当社を名乗る不審なメッセージを受け取られた場合は、速やかに当社にご連絡いただきますようお願い申し上げます。.

7. 適切なインシデント対応

システムが侵害された場合、以下の手順に従ってください。

- 攻撃を理解する ハッカーがどのように侵入したのかを突き止め、直ちにセキュリティの脅威を阻止してください。.

- ネットワークを確認してください 将来的な問題の原因となるようなものを残していないか、ネットワークの各セクションを点検してください。.

- 安全に再構築する 部署がクリアになったら、アプリやプログラムの再インストールを開始してください。確認および保護されたネットワークの部分のみを再接続してください。.

- バックアップから復元 安全が確認できたら、バックアップクラウドデータベースに再接続してデータを復元し、安全に業務を再開してください。

まとめ

結論として, セキュリティ上の脅威はすぐにはなくならないでしょう。, そのため、組織を保護するために、セキュリティ管理を自らの手で行う必要があります。.

上記に挙げた安全対策で十分ですが、安心のためにサイバー脅威インテリジェンスサービスを提供するサイバーセキュリティ企業の雇用も検討すべきです。.

デジタル脅威インテリジェンスフィードは、データを安全に保つのに役立つ重要な情報を提供しますが、専門家の助けなしにはそれほど多くのことはできません。とはいえ, デモをリクエストします 本日、弊社の脅威インテリジェンスサービスが、お客様のセキュリティ体制をどのように強化できるかをご覧ください!