Vigilance numérique : 7 stratégies de lutte contre les menaces en ligne pour les entreprises

Table des matières

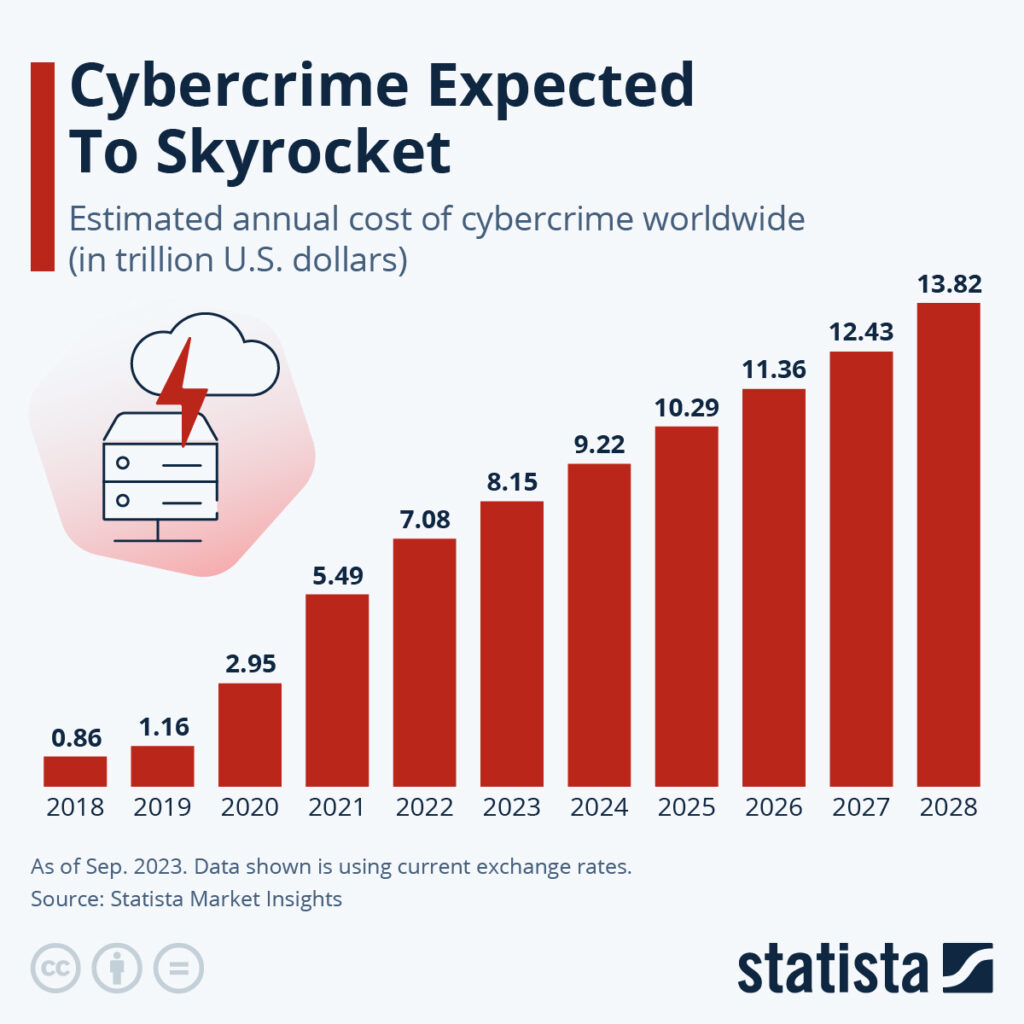

La cybercriminalité augmente chaque jour et coûtera cher au monde entier. $10 trillions par an d'ici 2025.

Cela étant dit, les entreprises de toutes tailles, en particulier les entreprises, doivent prendre cette menace de sécurité au sérieux et, pour ce faire, comprendre la sphère de l'économie de l'information. renseignements sur les menaces numériques.

Qu'est-ce que cela implique ?

Dans cet article, nous allons explorer le paysage des menaces numériques, discuter des cyberattaques les plus courantes, expliquer comment les cybercriminels travaillent et partager des stratégies éprouvées pour aider les entreprises à lutter contre les menaces numériques. Plongeons dans le vif du sujet !

Qu'est-ce que le renseignement sur les menaces numériques ?

Renseignements sur les menaces numériques consiste essentiellement à recueillir, analyser et appliquer des informations sur les menaces actuelles ou potentielles qui visent les actifs numériques des organisations.

Les différents types de renseignements sur les menaces sont les suivants :

- Intelligence stratégique : Tendances et risques de haut niveau, utiles pour la planification à long terme.

- Le renseignement opérationnel : Des informations exploitables sur des menaces et des campagnes spécifiques, permettant de mettre en place des stratégies de défense immédiates.

- Le renseignement tactique : Informations sur les tactiques, techniques et procédures (TTP) utilisées par les acteurs de la menace.

- Intelligence technique : Des données spécifiques telles que les indicateurs de compromis (IOC).

Grâce à des informations exploitables, les décideurs informatiques de haut niveau comprennent d'où viennent les menaces et comment elles peuvent avoir un impact sur leur organisation.

L'automatisation joue un rôle clé dans le traitement de grands volumes de données sur les menaces et dans la réduction des faux positifs. Ces données sont utilisées dans divers cas, tels que chasse aux menaces, réponse aux incidentset améliorer les flux de travail du centre d'opérations de sécurité (SOC).

Les intégrations avec les systèmes de gestion des informations et des événements de sécurité (SIEM) et d'orchestration, d'automatisation et de réponse en matière de sécurité (SOAR) renforcent ces capacités.

Menaces numériques courantes pour les entreprises

Commençons par examiner quelques-uns des problèmes les plus courants. menaces numériques:

Attaques de logiciels malveillants

Malware, abréviation de logiciel malveillantL'hameçonnage, ou "phishing", est une menace courante en matière de cybersécurité. Les attaquants peuvent la dissimuler dans des téléchargements d'applications, des sites web mobiles ou des courriels et messages texte de phishing.

Une fois qu'un appareil est compromis, les acteurs de la menace peuvent voler des informations personnelles, des données de localisation, des comptes financiers et bien plus encore.

Les types de logiciels malveillants les plus courants sont les suivants :

- Virus : Ce type de logiciel malveillant infecte des fichiers propres et se propage lorsque des personnes utilisent ces fichiers. Il peut rapidement corrompre ou effacer les données d'un appareil.

- Trojan : Contrairement aux virus, les chevaux de Troie ne se reproduisent pas, mais ils peuvent être tout aussi nocifs. Ils ressemblent à des logiciels légitimes et causent des problèmes une fois à l'intérieur de l'appareil.

- Logiciels espions : Ce logiciel malveillant espionne les utilisateurs et collecte des données telles que les habitudes de navigation, les identifiants, les détails des cartes de crédit et d'autres informations personnelles.

- Cryptojacking : Les cybercriminels installent un logiciel sur l'appareil d'une victime afin d'utiliser ses ressources informatiques pour miner des crypto-monnaies à son insu.

- Rootkit : Les rootkits peuvent être difficiles à détecter et à supprimer une fois qu'ils sont intégrés, car ils sont conçus pour prendre le contrôle administratif d'un appareil.

- Ver : Les vers exploitent les failles des systèmes d'exploitation et infectent les réseaux d'appareils via les réseaux locaux ou l'internet.

- Ransomware: Ce type de logiciel malveillant verrouille ou crypte les données sur l'appareil de la victime et demande une rançon pour lui rendre l'accès.

- Adware : Ce type de logiciel malveillant n'est pas toujours dangereux, car il diffuse des publicités indésirables, ce qui incite les utilisateurs à installer d'autres logiciels malveillants plus dangereux.

- Botnet : Il s'agit d'un réseau d'appareils compromis contrôlés à distance par des attaquants afin de mener des attaques à grande échelle ou d'envoyer des spams.

- Logiciels malveillants sans fichier : Contrairement aux logiciels malveillants traditionnels qui s'appuient sur des fichiers, les logiciels malveillants sans fichier opèrent dans la mémoire vive d'un système, en utilisant des programmes légitimes pour infecter l'ordinateur.

- Logiciels malveillants mobiles : Ce logiciel malveillant cible les appareils mobiles avec différents types de codes malveillants conçus pour ces appareils.

Attaques d'ingénierie sociale

Ingénierie sociale exploite l'erreur humaine plutôt que des failles techniques. Un cybercriminel se fait passer pour une source digne de confiance et incite la victime à communiquer des données sensibles ou à installer des logiciels malveillants sur son appareil.

Les types d'attaques par ingénierie sociale sont les suivants :

- Hameçonnage : Hameçonnage consiste à envoyer des courriels qui incitent le destinataire à révéler des informations confidentielles ou à télécharger des logiciels malveillants en cliquant sur un lien contenu dans le message.

- Spear phishing (hameçonnage) : Version plus ciblée de l'hameçonnage, où l'attaquant recueille des informations sur la victime et se fait passer pour quelqu'un qu'elle connaît et en qui elle a confiance.

- Vishing (hameçonnage vocal) : Dans cette attaque, l'imposteur utilise des appels téléphoniques pour tromper la cible et l'amener à fournir des informations sensibles ou à autoriser l'accès à un système. Bien qu'il cible souvent les personnes âgées, le vishing peut être utilisé contre n'importe qui.

- Smishing (hameçonnage par SMS) : L'attaquant utilise des messages textuels pour tromper la victime et l'amener à fournir des informations personnelles ou à cliquer sur des liens malveillants.

- Appât : L'attaquant attire la victime en lui promettant quelque chose d'attrayant, comme une carte cadeau, afin de l'inciter à révéler des informations sensibles telles que ses identifiants de connexion.

Attaques contre la chaîne d'approvisionnement

Attaques contre la chaîne d'approvisionnement infecter des applications légitimes et diffusent des logiciels malveillants par le biais du code source, des processus de construction ou des mises à jour logicielles. Les attaquants recherchent souvent des protocoles de réseau faibles, des configurations de serveur et des méthodes de codage pour voler des données et compromettre la construction et la mise à jour de logiciels.

Elles modifient le code source et cachent le contenu malveillant, ce qui rend la détection des menaces plus difficile. Ils sont particulièrement dangereux parce qu'ils affectent les applications signées et certifiées par des fournisseurs de confiance.

Les attaquants peuvent également dissimuler des codes malveillants dans des mises à jour automatiques de matériel ou de microprogrammes ou les préinstaller sur des appareils physiques.

Attaques de type "Man in the middle" (MitM)

Les attaques MitM perturbent la communication entre deux parties, telles qu'un utilisateur et une application mobile. L'attaquant peut surveiller les conversations, voler des données sensibleset se faire passer pour les deux parties.

Voici quelques exemples d'attaques MitM :

- Écoute des communications Wi-Fi : L'auteur de la menace établit une fausse connexion Wi-Fi pour intercepter les données des utilisateurs, telles que les identifiants de connexion et les informations de paiement.

- Détournement de courrier électronique : L'attaquant se fait passer pour l'adresse électronique d'une organisation légitime afin d'inciter les utilisateurs à révéler des informations sensibles ou à transférer de l'argent.

- usurpation de nom (DNS spoofing) : Il s'agit d'un des types de Attaques DNS qui redirigent un utilisateur vers un faux site web se faisant passer pour un site légitime. L'objectif de cette attaque est de détourner le trafic ou de voler les identifiants de connexion.

- Usurpation d'adresse IP : L'attaquant utilise une fausse adresse IP pour ressembler à un vrai site web et trompe les utilisateurs en les incitant à l'utiliser.

- Usurpation du protocole HTTPS : L'acteur de la menace utilise "HTTPS" dans l'URL d'un site web malveillant pour le faire paraître sûr et tromper les utilisateurs en leur faisant croire que le site est sécurisé.

Attaques par déni de service (DDoS)

Une attaque par déni de service se produit lorsqu'un Un pirate informatique prend le contrôle de nombreux appareils. Ils utilisent ensuite ces dispositifs pour submerger un système cible, tel qu'un site web, et le faire tomber en panne à cause de la surcharge. Ce type d'attaque est connu sous le nom de déni de service distribué (DDoS).

Apprenez à prévenir les attaques DDoS.

Attaques contre les dispositifs IdO

Les dispositifs IoT, tels que les capteurs industriels, sont confrontés à diverses cybermenaces, telles que dispositifs de détournement pour Attaques DDoS et l'accès aux données collectées sans autorisation. Les cybercriminels malveillants s'attaquent aux appareils IoT mal configurés en raison de leur grand nombre, de leur distribution à grande échelle et de leurs systèmes d'exploitation souvent obsolètes.

Attaques de type "jour zéro

Attaques de type "jour zéro exploiter les vulnérabilités des logiciels, systèmes d'exploitationou réseaux que les fabricants ne connaissent pas. Par exemple, lorsqu'un fournisseur de technologie met sur le marché une nouvelle version d'un produit comportant une faille, les pirates informatiques peuvent en profiter pour accéder à vos données.

Attaques par injection

Les attaques par injection comprennent l'insertion de données nuisibles dans le code d'une application web. Cela peut entraîner l'exposition de données sensibles, des incidents de déni de service (DoS) ou la compromission de l'ensemble du système.

Principaux types d'attaques par injection :

- Injection SQL : Les pirates insèrent des requêtes SQL dans les champs de saisie ou les formulaires. Si l'application est vulnérable, ces requêtes s'exécutent dans la base de données, ce qui constitue une menace potentielle puisque de nombreuses applications web utilisent des bases de données SQL. Une autre forme est l'injection NoSQL, qui cible les bases de données qui ne suivent pas les modèles de données traditionnels.

- Injection de code : Les attaquants injectent du code malveillant dans les applications vulnérables. Lorsqu'il est exécuté par le serveur web, ce code agit comme une partie de l'application.

- Scripting intersite (XSS) : Dans les attaques XSS, les attaquants injectent des chaînes contenant du JavaScript dans les applications. Lorsque les navigateurs des victimes exécutent ce code, ils peuvent les rediriger vers des sites dangereux ou voler des cookies de session, en particulier si l'application ne peut pas analyser correctement les entrées.

Attaques par mot de passe

Les attaques par mot de passe se produisent lorsque les pirates essaient de deviner, forcer l'entréeou inciter les utilisateurs à donner leurs mots de passe.

Voici comment ils procèdent :

- Pulvérisation du mot de passe : Les pirates utilisent le même mot de passe pour de nombreux comptes. Par exemple, plus de 3,5 millions d'Américains utilisent "123456".

- Attaques par force brute : Les pirates utilisent des logiciels pour essayer de nombreuses combinaisons de noms d'utilisateur et de mots de passe jusqu'à ce qu'ils trouvent la bonne. Ils utilisent souvent des identifiants volés sur des places de marché du dark web, où les gens utilisent les mêmes mots de passe pour différents comptes.

NOTE : La diligence raisonnable en matière de cybercriminalitéIl permet notamment de prévenir les attaques par mot de passe.

Veille sur les menaces numériques : 7 façons de prévenir les menaces numériques

Comme vous pouvez le constater, les cybercriminels s'attaquent aux données, à l'argent et aux actifs de votre entreprise en trouvant des failles dans votre système informatique et en prenant votre personnel au dépourvu. C'est pourquoi vous devez investir du temps et de l'argent dans les éléments suivants protéger votre entreprise contre les cyber-attaques.

Voici comment :

1. Laissez CybelAngel assurer la sécurité de votre entreprise !

Envisagez d'engager un entreprise de cybersécurité réputée comme CybelAngel pour les évaluations de sécurité, les tests de pénétration et la surveillance continue des menaces. Notre équipe de sécurité hautement qualifiée peut découvrir et corriger les failles et prévenir les attaques potentielles que vos équipes de sécurité pourraient manquer.

Nous proposons des services de gestion de la surface d'attaque externe conçus pour les entreprises. Notre programme de renseignement sur les menaces comprend

- Découverte et suivi des actifs : Notre surveillance de la surface d'attaque comprend des analyses en temps réel pour identifier les biens exposés.

- Prévention des violations de données : Nous pouvons détecter et prévenir les fuites de données.

- Prévention de la prise de contrôle des comptes : Nous surveillons les comptes compromis.

- Surveillance du web sombre: CybelAngel peut identifier les menaces sur le dark web.

- Protection du domaine : Nous pouvons également protéger vos domaines contre les cybermenaces.

Notre plateforme EASM propose également des services de remédiation, de cyberdiligence en cas de fusion et d'acquisition et d'enquêtes sur les menaces spéciales. Voici comment ces services peuvent améliorer la sécurité de votre entreprise :

- Remédiation : Aider à atténuer les menaces et les vulnérabilités identifiées.

- La cyberdiligence en matière de fusions et acquisitions : Évaluer les cyber-risques liés aux fusions et acquisitions.

- Enquête sur les menaces spéciales: Analyse détaillée des menaces spécifiques pesant sur une entreprise.

Ces services peuvent gérer les cyberrisques à moyen et à long terme, ce qui renforce la sécurité des entreprises. Toutefois, si vous pensez pouvoir gérer vous-même les menaces numériques, voici une liste de conseils utiles :

2. Créer des politiques et des pratiques de sécurité

Avoir politiques et pratiques de sécurité en place peut vous guider sur la manière de gérer les problèmes au cas où ils se produiraient.

- Élaborer des pratiques et des politiques claires : Expliquez les attaques en ligne les plus courantes et les méthodes de prévention. Mentionnez également les conséquences pour les employés qui enfreignent ces politiques.

- Contrôler l'accès physique : Veillez à ce que seules les personnes autorisées puissent accéder aux appareils de l'entreprise, en particulier les ordinateurs portables et les téléphones mobiles, car ils peuvent être facilement volés ou égarés.

- Éliminez les appareils de manière appropriée : Quand mise au rebut des appareils de l'entreprisePour éviter que des informations sensibles ne tombent entre de mauvaises mains, réinitialisez-les aux paramètres d'usine. Ne vous débarrassez jamais d'un appareil sans avoir effectué cette opération afin de protéger les données de votre entreprise.

3. Améliorer votre technologie

Assurez-vous que votre technologie n'est pas obsolète. Si c'est le cas, remplacez-la, puis suivez les étapes suivantes :

- Cryptez vos données : Prioriser la protection de vos données sur toute autre chose. Rendez-les illisibles sans clé, de sorte que même si des pirates pénètrent dans votre système, ils ne puissent pas utiliser les données.

- Maintenir les logiciels et les applications à jour : Appliquez les correctifs le jour même de leur publication pour vous protéger contre les nouvelles menaces potentielles.

- Restreindre l'installation de logiciels : Limitez les personnes autorisées à installer des logiciels sur votre réseau et conservez un registre de toutes les installations.

- Supprimer les logiciels inutilisés : Supprimez régulièrement les applications inutilisées pour éviter qu'elles ne deviennent de futurs points d'attaque. N'utilisez pas non plus de logiciels bon marché ou à code source ouvert.

- Supprimer les logiciels non pris en charge : Désinstaller les logiciels qui ne sont plus pris en charge ou mis à jour par les vendeurs.

- Sachez ce qui se connecte à votre réseau : Conservez une liste de tous les appareils autorisés afin de bloquer ceux qui ne le sont pas, ce qui permet de bloquer les menaces externes.

- Limiter les privilèges du compte : Utilisez des systèmes de contrôle d'accès pour permettre aux employés d'accéder uniquement à ce dont ils ont besoin.

- Utiliser un logiciel antivirus : Installez un logiciel antivirus pour bloquer les ransomwares et les logiciels malveillants.

- Mettre en place des pare-feu solides : Choisissez des pare-feu qui surveillent le trafic et vous alertent en cas d'activité suspecte ou de menace extérieure.

- Tirer parti de la sécurité de l'informatique dématérialisée : Les sauvegardes cryptées dans le nuage peuvent aider à sécuriser vos données et à les récupérer en cas d'attaque. Cependant, les sauvegardes en nuage cryptées évaluer la sécurité de votre programme de cloud computing avant de le faire.

- Sécurisez votre réseau Wi-Fi : Désactivez les trames de balises pour rendre votre réseau invisible aux yeux des personnes extérieures.

- Pratiquer une gestion rigoureuse des mots de passe : Ne jamais utiliser le même mot de passe pour plusieurs comptes. Utilisez plutôt plusieurs mots de passe forts et envisagez d'utiliser un gestionnaire de mots de passe bien cryptés.

- Mettre en œuvre l'authentification à deux facteurs (2FA) : Exiger un deuxième élément de sécurité pour la connexion afin de rendre la tâche plus difficile aux pirates.

- Protéger correctement les appareils IdO : Sécurisez tous les appareils connectés, tels que les imprimantes et les appareils photo, aussi soigneusement que vos ordinateurs.

- Consulter les pirates informatiques (white-hat hackers) : Demandez à des hackers éthiques de tester les vulnérabilités de votre réseau et de vous recommander un bon outil de sécurité ou une entreprise de cybersécurité.

4. Formez vos employés

La négligence est à l'origine de 90% des violations de donnéesIl faut donc s'assurer que toutes les personnes qui travaillent avec vous savent à quel point elles peuvent être sérieuses. Voici une liste de quelques conseils importants :

- Questionner les demandes inhabituelles : Encouragez les employés à vérifier auprès de leur supérieur hiérarchique toute demande étrange (demande soudaine d'argent).

- N'utilisez pas de réseau Wi-Fi public : Dites à vos employés d'utiliser des VPN cryptés ou des données mobiles plutôt que le Wi-Fi public afin de sécuriser leurs connexions.

- Ne partagez pas d'informations : Conseillez à votre équipe de faire attention à ce qu'elle partage sur les médias sociaux, car les cybercriminels peuvent utiliser ces informations pour se faire passer pour elle.

- Vérifier les demandes d'accès à distance : Apprenez à vos employés à toujours demander l'accord du service informatique avant de donner à quiconque un accès à distance à leur ordinateur.

5. Tirer parti de l'intelligence artificielle (IA) pour la cybersécurité

L'IA est plus qu'un mot à la mode dans le domaine du renseignement sur les menaces. Elle aide les entreprises à détecter les menaces en analysant de grandes quantités de données à l'aide d'algorithmes avancés.

L'IA et l'apprentissage automatique peuvent repérer les indicateurs de compromission dans les réseaux et les systèmes, améliorant ainsi la protection contre les risques numériques. Il tire également les leçons des erreurs passées pour améliorer la détection des menaces et isoler automatiquement les systèmes compromis.

Enfin, il fonctionne bien dans divers environnements informatiques, permet des opérations de sécurité proactives et améliore la cybersécurité dans son ensemble.

6. Tenez vos clients informés

Expliquez à vos clients pourquoi vous recueillez leurs informations et comment vous les utilisez. Expliquez-leur clairement que vous ne leur demanderez pas de données sensibles, comme leur numéro de sécurité sociale ou leurs coordonnées bancaires, par l'intermédiaire de textos ou de courriels. S'ils reçoivent des messages suspects, dites-leur d'en informer votre entreprise.

7. Réaction appropriée en cas d'incident

En cas de violation de votre système, suivez les étapes suivantes :

- Comprendre l'attaque : Déterminez comment les pirates se sont introduits dans le système et mettez immédiatement fin à la menace de sécurité.

- Vérifiez votre réseau : Inspectez chaque section de votre réseau pour vous assurer qu'ils n'ont rien laissé derrière eux qui pourrait causer des problèmes à l'avenir.

- Reconstruire en toute sécurité : Une fois qu'un département est libre, commencez à réinstaller les applications et les programmes. Ne reconnectez que les parties du réseau qui ont été vérifiées et sécurisées.

- Restaurer à partir d'une sauvegarde : Lorsque la sécurité est assurée, reconnectez-vous à vos bases de données de sauvegarde dans le nuage pour restaurer vos données et poursuivre vos activités en toute sécurité.

Conclusion

En conclusion, les menaces pour la sécurité ne sont pas prêtes de s'arrêterVous devez donc prendre en main les contrôles de sécurité pour protéger votre organisation.

Les stratégies de sécurité énumérées ci-dessus devraient suffire, mais envisagez également de faire appel à une société de cybersécurité qui propose des services de renseignement sur les cybermenaces pour avoir l'esprit tranquille.

La veille sur les menaces numériques fournit des informations importantes qui peuvent vous aider à assurer la sécurité de vos données, mais elle ne peut pas faire grand-chose sans l'aide d'un professionnel. Cela étant dit, demander une démonstration dès aujourd'hui et découvrez comment nos services de renseignement sur les menaces peuvent améliorer votre sécurité !