インフォースティーラー:何も壊さずに侵入するマルウェア

目次

2026年、サイバー犯罪者は組織の隙間に入り込み、機密データを収集・販売している。セキュリティ・システムに警告を発することなく、あるべきでない場所に侵入するインフォステーラーが、脅威者の武器として選ばれている。.

IBMは次のように報告している。 3件に1件 2025年に観測されたクレデンシャルの窃盗では、犯罪者は「何も壊さずに侵入」していた。最新の攻撃は、サイバーセキュリティの専門家が潜在的なデータ侵害を発見することをより困難にしている。.

マック・ユーザーでさえ、新時代の情報窃取マルウェアに脆弱である。. マイクロソフトは警告を発している。 サイバー犯罪者は急速に進化しており、WindowsとMacの両方を標的に、これまで以上に多くの盗まれた認証情報を収集している。.

このガイドでは、情報窃取マルウェア技術の最新の進歩と、組織を保護し続けるために何ができるかを説明します。.

インフォスティーラーとは何ですか?

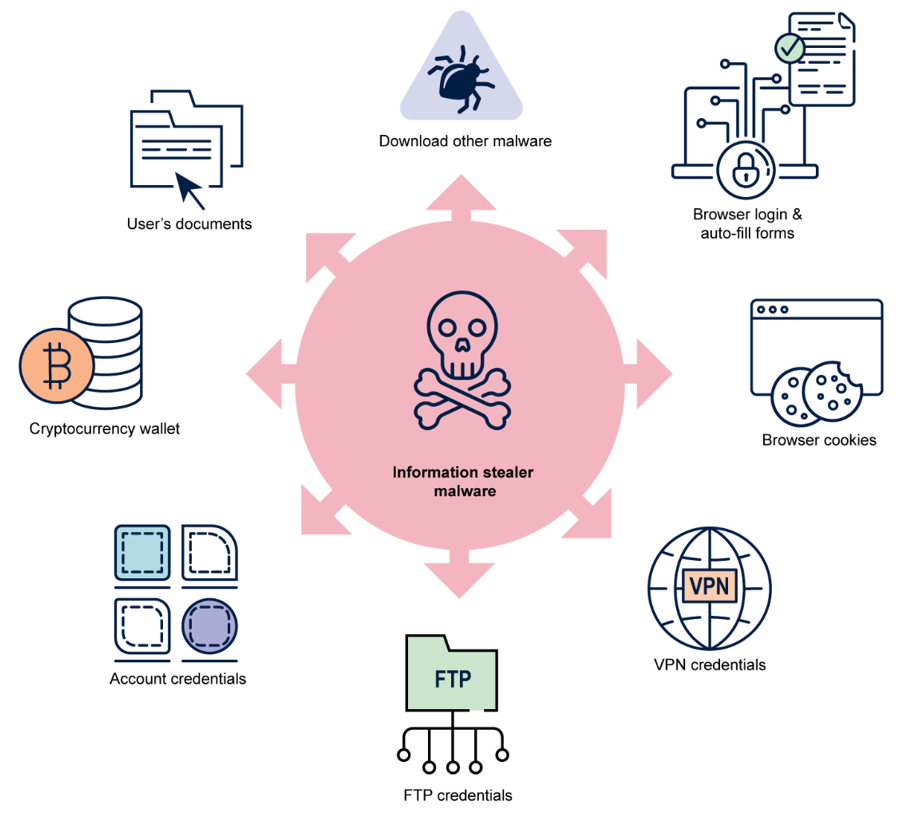

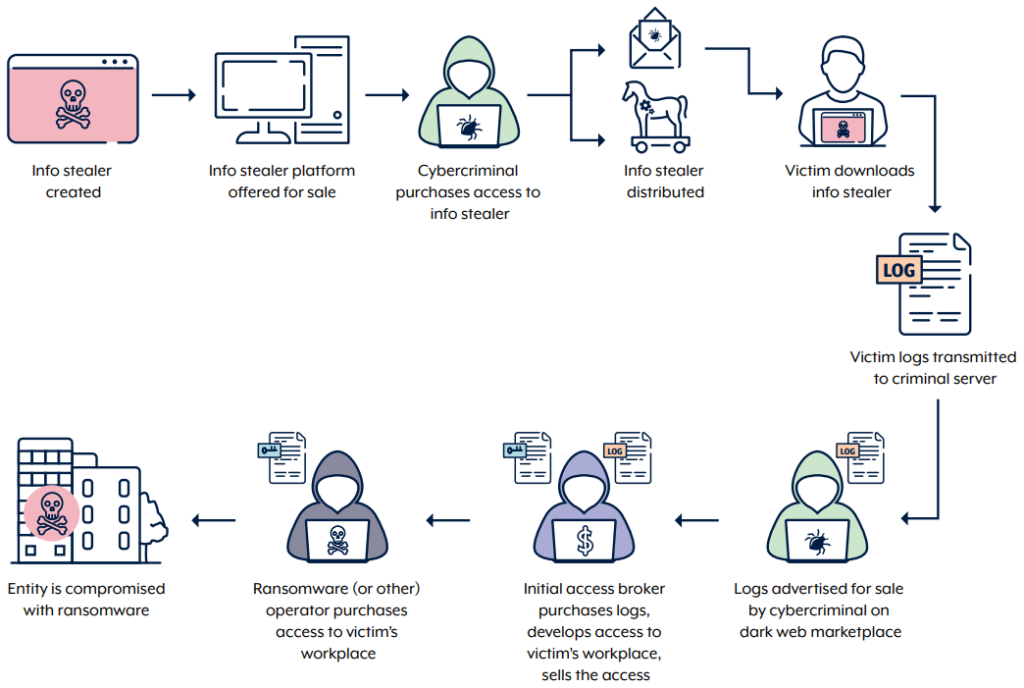

情報泥棒 は、デバイスから機密情報を収集するマルウェア・アズ・ア・サービス(MaaS)の一種である。.

サイバー犯罪者は、ダークウェブでの転売や、フィッシングキャンペーンやランサムウェア攻撃などの将来のサイバー攻撃のために、情報を盗むマルウェアを使ってログイン認証情報を奪います。.

情報強奪者は、単にクレデンシャルを盗むだけではない:

- セッション・クッキーとトークン アカウントを乗っ取る。.

- ブラウザのデータ、, ブラウザの履歴、検索履歴、自動入力データ、保存されたクレジットカード情報を含む。.

- クリプトウォレットデータ そして、資金を盗むための暗号鍵。.

- システム情報 OSのバージョン、インストールされているアプリ、IPアドレスなど.

- スクリーンショット 機密データの.

- ファイル PDF、文書、電子メールログを含む。.

インフォステアラーは他のマルウェアとどう違うのか?

サイバー犯罪者が利用できるマルウェアには多くの種類がありますが、インフォースティーラーはその巧妙さと迅速な情報搾取能力から、最も人気のあるものの一つです。.

インフォスティーラーは他の種類のマルウェアとどのように異なるか、以下に説明します。

- トロイア人 ハッカーにリモートアクセスと制御を可能にしますが、操作はより複雑です。.

- ランサムウェア 感染して被害者に恐喝することはできますが、静かではなく、持続性もありません。.

- キーロガーとスパイウェア 入力データを記録して視聴することはできますが、盗み出すのにはあまり適していません。.

インフォースティーラーは、インターネットの闇の奥深くからすぐに使える状態で提供されます。MaaS(Malware-as-a-Service)のサブスクリプションプランやカスタマーサポートにより、この種のサイバー犯罪は容易に実行できるようになっています。.

デバイスが一度感染すると、攻撃者は数秒で目的のデータを収集し、アンチウイルスソフトウェアに検出されることなく姿を消すことができます。.

2026年のインフォースティーラー

2026年、参入障壁の低さと使いやすいインターフェースにより、インフォスティーラーマルウェアの感染がより一般的になっています。その機能により、初級ハッカーでも盗んだ認証情報を使用してソーシャルエンジニアリング攻撃を行ったり、ダークウェブでデータセットを販売して追加の資金を得たりすることができます。.

- 2026年の個人情報窃盗市場は、従業員や組織に対して使用できるデータセットの需要により、活況を呈しています。.

- 2026年1月下旬に, 1億4900万件のパスワードを含むデータベースが発見されました, Gmailのメールアカウント4800万件、Instagramのアカウント650万件とともに。.

- ハッカーが狙っているのは業務上のログイン情報だけでなく、ソーシャルメディアや銀行口座、ストリーミング・サービスのアカウントなど、従業員に関する情報である。.

攻撃者は、被害者の名義で銀行口座を空にしたりクレジットカードを開設したりするなど、迅速な資金調達のために個人情報を盗む。.

企業にとって、従業員一人でも情報漏洩すると、ハッカーはセキュリティプロトコルを回避し、会社の財務情報を収集し、ダークウェブでこの情報を転売して収益を上げることができます。.

主要インフォスティーラーファミリの比較表(2025年~2026年)

| 家族 | 初公開/ピーク時代 | 主要能力 | 典型的なターゲット | ノート(2025–2026) |

|---|---|---|---|---|

| レッドライン | ~2020年まで、まだ支配的 | ブラウザクレジット、クッキー、暗号ウォレット、システム情報 | 個人、中小企業、ランサムウェアの初期アクセス | ステアラー・ログ市場で膨大な量を誇り、現在もトップ・ファミリーの1つである。. |

| アライグマ v2 | 復活 2023+ | 認証情報、クッキー、自動入力、暗号化、システム情報 | 幅広い消費者層、小規模組織 | 2025年にMaaSで活躍。. |

| ヴィーダル | ~2018年、持続的な | クレデンシャル、クッキー、暗号、システム・プロファイリング、ファイル | ゲーマー、海賊版エコシステム、消費者 | クラックされたソフトウェアや不正広告にバンドルされていることが多い。. |

| ルマ(LummaC2) | 2022年以降、急騰 | クレデンシャル、クッキー、暗号、2FAデータ、システム情報 | 法人・個人アカウント | セッション・トークンへの強いこだわり。. |

| ライズプロ | ~2022 | 認証情報、クッキー、暗号、システム情報 | 世界の消費者基盤 | ステアラー・ログショップでは一般的で、ローダーと組み合わされることが多い。. |

| ラダマンテュス | 2022+ | 認証情報、クッキー、暗号、システム情報、ファイル | より高い企業価値と財務目標 | 高度なパネル、強力な難読化、アクティブなMaaS。. |

| メタースティーラー | 2023+ | ブラウザデータ、認証情報、Cookie | macOSユーザー、クリエイター、小規模スタジオ | macOSへの注力と偽の仕事の勧誘で注目されている。. |

| 盗む | 2023+ | 認証情報、クッキー、暗号、システム情報 | マルバタイジング経由、しばしば幅広く | “キャンペーンで頻繁にローテーションされる「オールインワン」型の情報窃取型マルウェア。. |

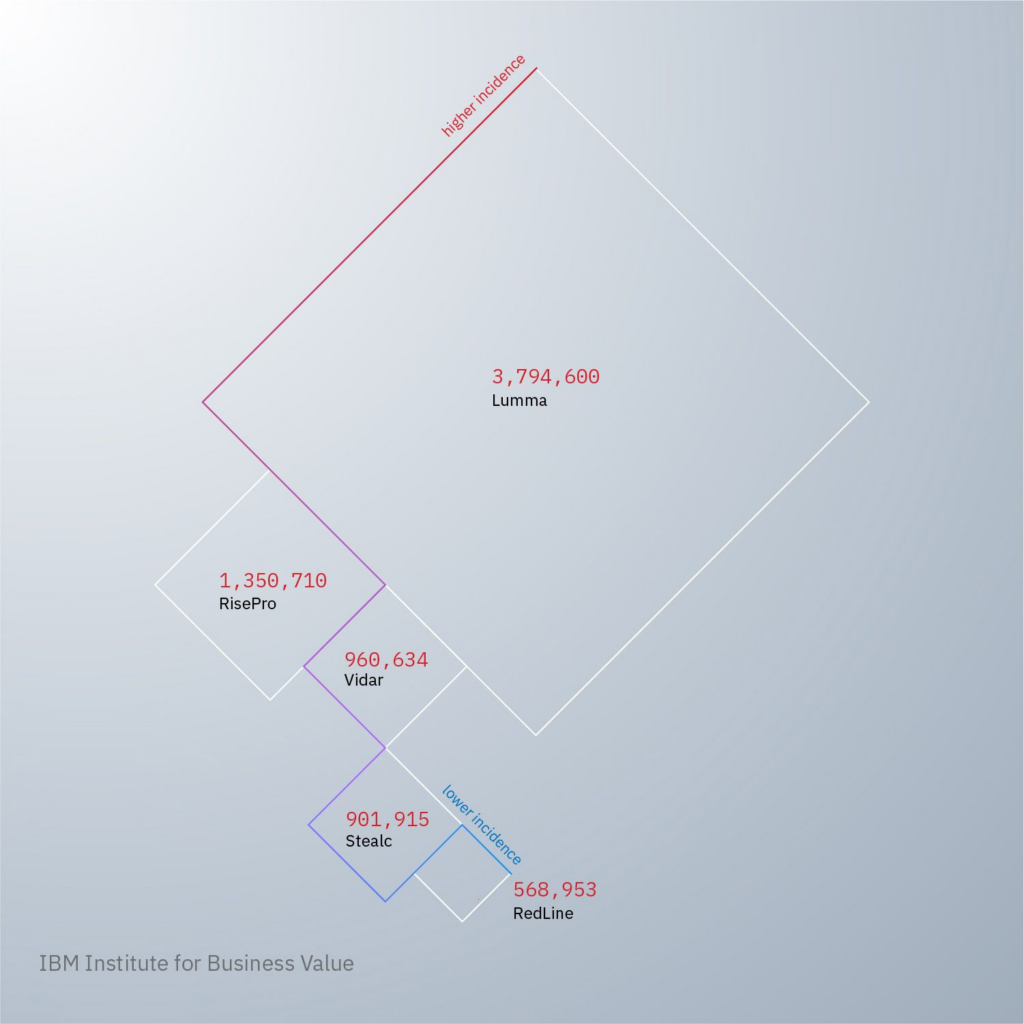

2026年に最も活動的な情報窃盗マルウェアファミリーは何ですか?

IBMは、過去2年間で、Lumma Stealer、RisePro、RedLine Stealerが、攻撃者によって使用されたインフォースティーラーの上位5つに含まれていると指摘しました。.

IBMのダークウェブ調査で情報窃取型マルバタイジングが判明 2024年に%は12増加しました, これにより、企業にとってより深刻な脅威となる.

インフォースティーラー(情報窃盗マルウェア)の仕組みについて、いくつかの例を挙げます。.

1.レッドライン・シーラー

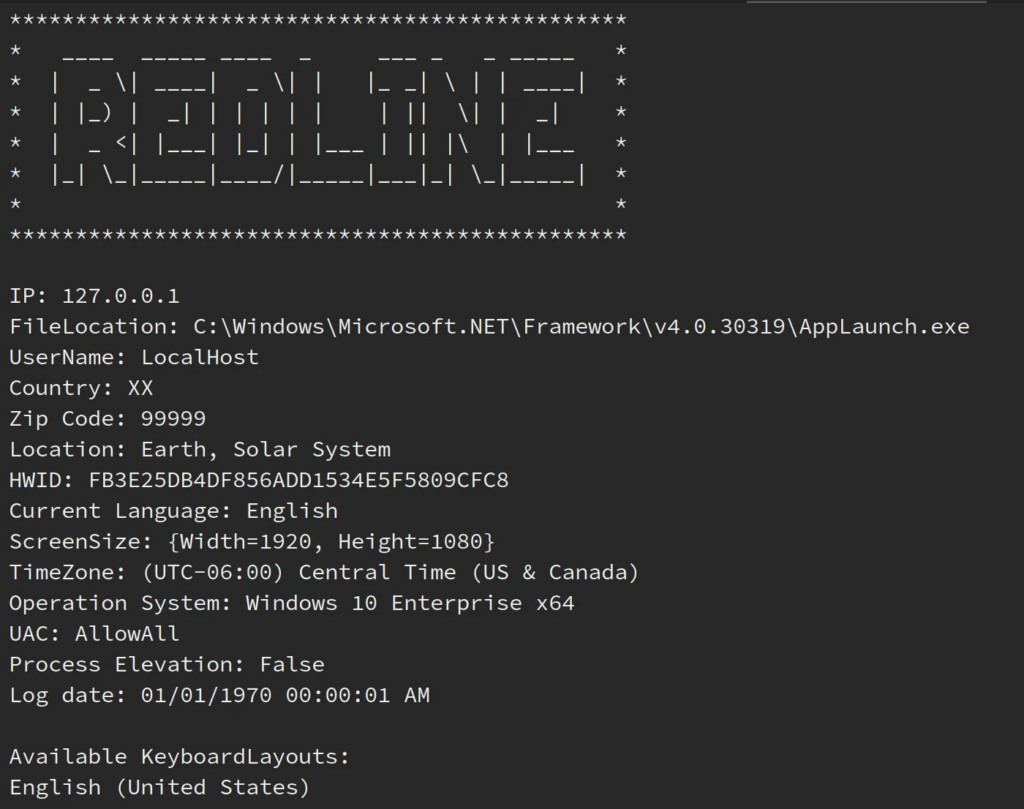

RedLine Stealerは、ダークウェブでマルウェア・アズ・ア・サービス(MaaS)として提供されており、ブラウザからログイン認証情報、自動入力フィールド、パスワード、クレジットカード情報を盗み取ります。また、ユーザーのOS、ハードウェア構成、場所、インストールされているセキュリティソフトウェアに関するデータも流出させることができます。.

配布 RedLine Stealerは、フィッシングメールで送られる悪意のある添付ファイルとして共有されることがよくあります。トロイの木馬として、RedLineは正規に見せかけた悪意のあるソフトウェアにも埋め込まれています。.

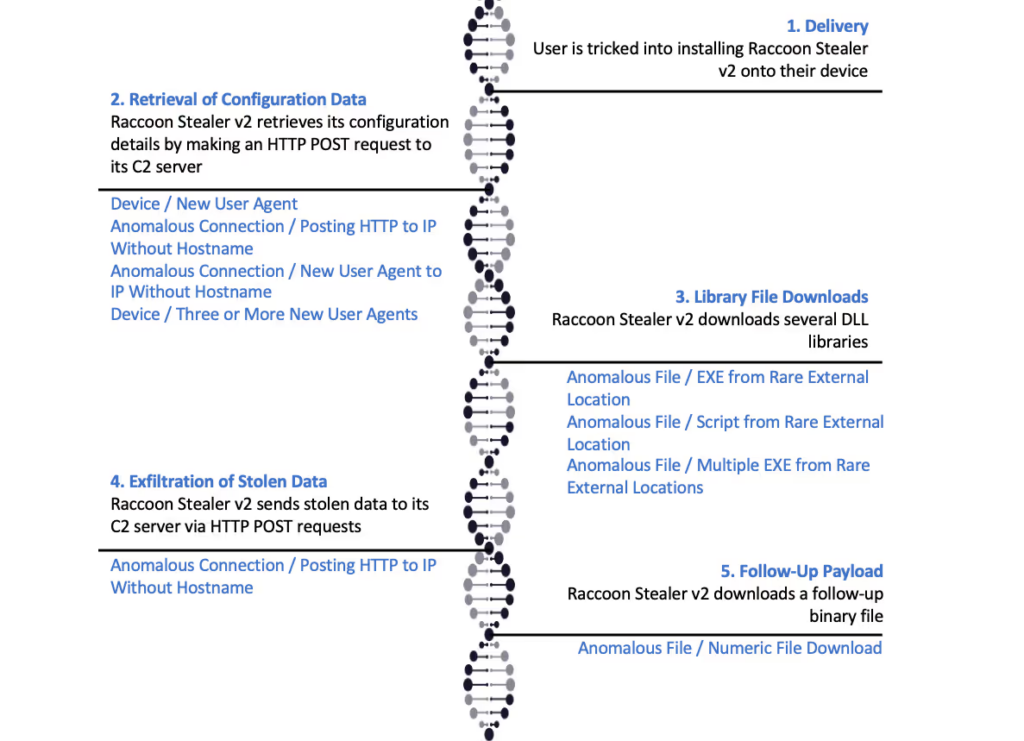

2. ラクーンステイラー

Raccoon Stealer v2は、ユーザーのブラウザに保存されているセッションクッキー、保存されたログイン情報、クレジットカード情報などの機密情報を窃取することに特化した情報窃取型マルウェアです。.

暗号通貨ウォレットの場合、Raccoon Stealerは公開鍵、秘密鍵、シードフレーズをターゲットにし、アカウントを侵害する。.

配布 ラクーン・スティラーは通常、「無料」またはクラックされたソフトウェアを提供するSEOポイズニングされたウェブサイトを通じて宣伝されています。.

3.ルマ・スティーラー

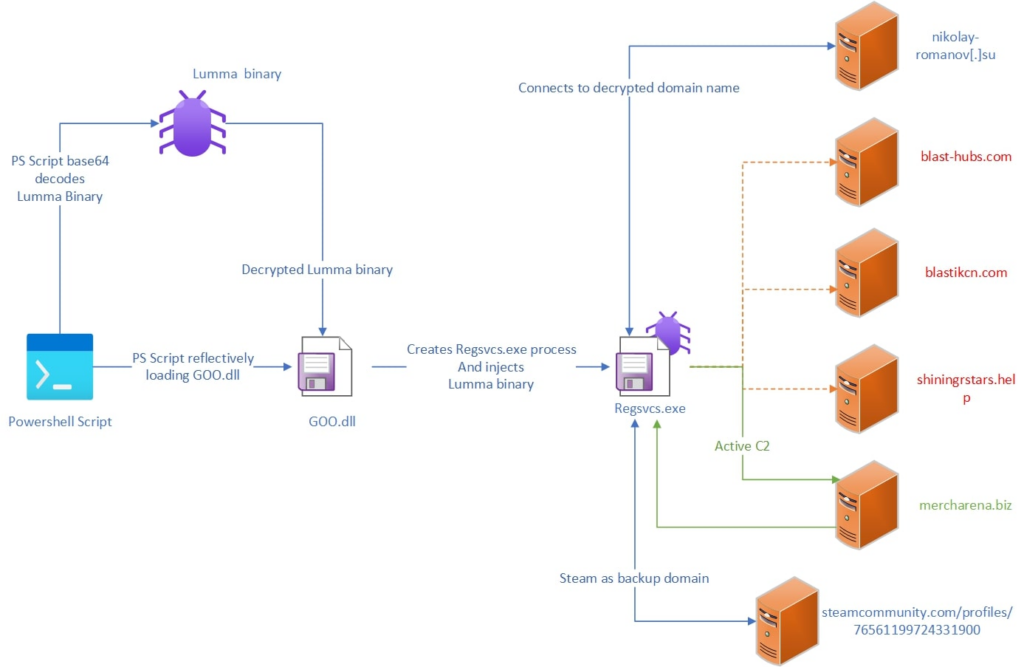

ルマースティーラー サイバー犯罪者の間で人気が上昇し続けています。Lummaは資格情報とトークンの盗難を専門としており、攻撃者は多要素認証(MFA)をバイパスしてアカウントを乗っ取ることができます。VPNでさえ、セッショントークンと設定ファイルを収集することで侵害される可能性があります。.

配布 Lumma Stealerは通常、ダークウェブで配布され、サブスクリプションとして販売されています。難読化されたPowerShellスクリプトを使用して、攻撃者はマルウェアを被害者の環境にドロップし、検出されずにデータを盗み出します。.

4. ヴィダー・スティーラー

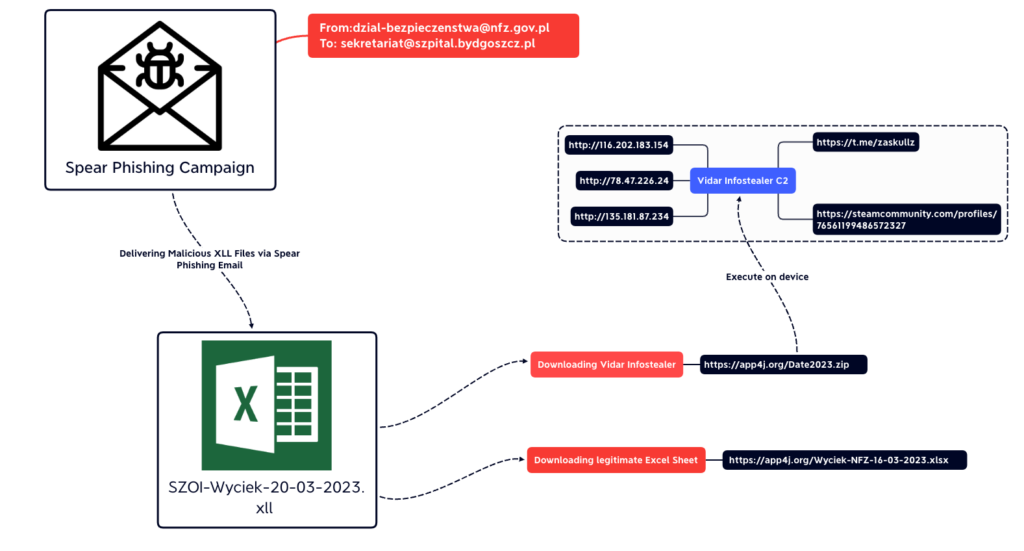

Vidar Stealerは、ブラウザのパスワード、Cookie、自動入力データ、仮想通貨ウォレット情報、詳細なシステムフィンガープリントなどを盗み出すことで、資格情報(認証情報)の窃取に焦点を当てています。.

配布 Vidarの配布方法は、悪意のあるメール添付ファイルやマルバタイジングキャンペーンから、ダークウェブで販売されるMaaSサブスクリプションモデルへと進化しました。場合によっては、Vidarは正規のソフトウェアアップデートを模倣し、マルウェアを秘密裏に埋め込んでいました。.

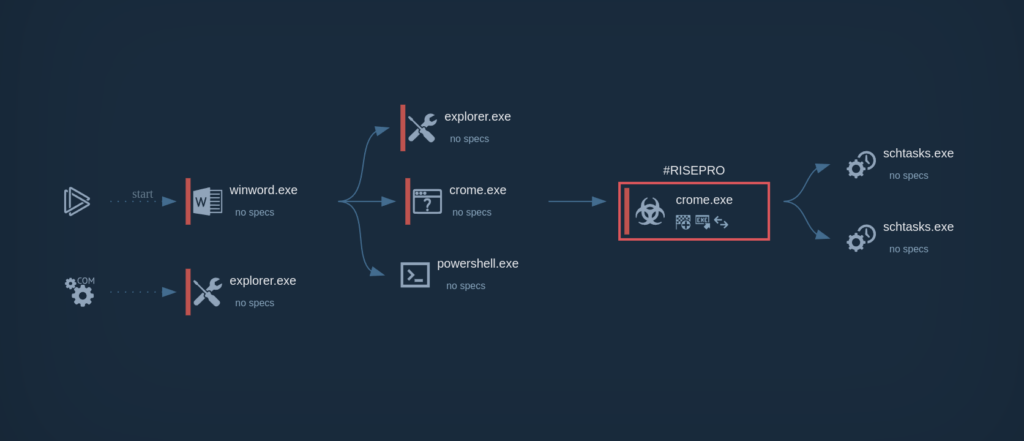

5.ライズプロ・ステーラー

RiseProは、感染したデバイスからクレジットカード、パスワード、仮想通貨ウォレットを盗み出すように設計された、新興のインフォスティーラーです。.

配布 RiseProは、オンラインで販売されている人気ソフトウェアのクラック版、ゲーム改変ツール、キー生成ツールに組み込まれています。RiseProは、マルウェア配布サービスであるPrivateLoaderと関連があり、PrivateLoaderは偽の悪意のあるウェブサイトのネットワークを利用してマルウェアを配布しています。.

7段階のインフォスティーラー感染チェーン

インフォスティーラーは、正規のソフトウェアを装って組織の内部から侵入し、機密データを脅威アクターのサーバーに窃取・暗号化して送信します。.

組織をインフォスティーラーマルウェアから保護するには、感染連鎖全体を理解することが不可欠です。.

1.配送

- サイバー犯罪者は、悪意のあるファイルや添付ファイルに情報窃盗ソフトウェアを埋め込み、ユーザーを騙してマルウェアをデバイスにダウンロード・インストールさせます。.

- インフォスティーラーは、フィッシングメール、悪質な広告キャンペーン、詐欺サイト、偽のブラウザアップデート、クラックされたソフトウェア、偽のインストーラー、またはスティーラーをドロップするローダーの中に隠されています。.

- インフォスティーラーマルウェアをシステムにとって正規に見えるようにすることが目標です。.

2.実行

- 被害者が悪意のあるファイルを開くと、インフォスティーラーマルウェアはサンドボックスや仮想マシンを回避するためのアンチ分析チェックを実行し、その後、データ窃取のためのモジュールを準備します。.

- インフォステアーはデバイスのメモリ内で動作し、発見されないように数秒以内に操作を完了する。.

3.リコナイサンス

- インフォースティーラーが機密データを収集し始める前に、マルウェアはオペレーティングシステム(OS)に関する情報を収集し、どのデータが利用可能で価値があるかを判断します。.

- インフォースティーラーは、ブラウザのバージョン、OSの詳細、システムアーキテクチャ、CPU、GPU、RAMなどのハードウェアの詳細、IPアドレス、ジオロケーションデータ、インストールされているセキュリティツール、システム言語に関する情報を収集します。.

4. データハーベスティング

- この段階で、インフォスティーラーは機密データの収集を開始できます。.

- 一般的に盗まれるデータには、保存されたブラウザの認証情報、FTPアカウント、セッションクッキーとトークン、ブラウザの自動入力データ、仮想通貨ウォレット情報、システムフィンガープリント、VPN認証情報、ファイル、スクリーンショット、クリップボードデータなどが含まれます。.

5.データ流出

- データが収集されると、インフォスティーラーマルウェアは攻撃者のコマンド&コントロール(C2)サーバーへの外部送信を開始します。.

- サイバー犯罪者は、Telegramボット、カスタムAPI、暗号化されたHTTP POSTリクエスト、および大規模なボットネットインフラストラクチャを通じてデータを窃取することも行っています。.

- 多くの情報窃盗犯は3秒以内にデータ流出を完了させる。.

6.清掃

- 操作完了後、インフォスティーラーは自己削除し、一時ファイルを削除し、実行痕跡を消去し、永続化せずにシステムを終了します。.

- インフォステイラーマルウェアは、検出を試みることを減らすために、自らの痕跡を消去することでステルス性を高めています。.

7.収益化

- サイバー犯罪者は、盗んだデータをダークウェブで転売するために使用します。.

- 場合によっては、盗まれたデータがソーシャルエンジニアリングやランサムウェア攻撃などのさらなる攻撃の開始に使用されます。.

- ダークウェブで販売されているデータは、攻撃者がアカウント乗っ取り、ビジネスメール侵害(BEC)、クラウド環境の制御権獲得、VPNアクセスを利用したネットワーク侵入、盗んだ認証情報を使ったランサムウェアのステージングなどを実行するのに役立っている。.

インフォステーラー防止のヒント

個人デバイスや仕事用アカウントへの不正アクセスを防ぐため、セキュリティチームはサイバー脅威に対して常に警戒を怠らない必要があります。.

インフォースティーラーの検知は困難ですが、注意すべき警告サインがあります。.

検出方法

- 予期せぬアクセスを監視する ブラウザの認証情報ストアへのリクエスト.

- アウトバウンド・アクセスのチェック を新規登録ドメインに追加する。.

- 不審なファイルを爆発させる サンドボックス環境で疑わしい動作を明らかにする.

- 符号なし実行可能ファイルのブロック 走ることから。.

- 不正乗っ取りのパターンを監視する 不明なデバイスからのトークン再利用のような.

- ダークウェブをスキャンして 盗まれた認証情報 ハッカーに利用される前に。.

防御策

- ブロック実行 ダウンロード、一時ファイル、およびユーザープロファイルパスから.

- OSとブラウザを維持する エンドポイントを固めるために、完全にパッチを当てた。.

- 無効または制限 PowerShell、WScript、および可能な場合はマクロの実行。.

- マルウェアによるクレデンシャル・ハーベスティングの削減 ウェブブラウザのパスワード保存を無効にするか制限する。.

- 用途 FIDO2 フィッシング攻撃を避ける。.

- ダークウェブを監視する 盗難された認証情報のリアルタイムでの.

インフォスティーラーの侵害にインシデント対応チームはどのように対処すべきですか?

infostealer マルウェア感染の兆候に気づいたら、以下の手順に従って確実に感染を食い止めましょう。.

- アクセス権を剥奪する: ユーザが内部システムとネットワークにアクセスできないようにし、アクティブなセッショントークンをすべて終了して、脅威行為者に使用されないようにする。.

- 調査する: 異常なIPアドレス、デバイス、不審なログイン時間、機密ファイルへの異常なアクセスを記録します。大規模なファイル転送や機密データのコピーがないか確認します。.

- マルウェアを削除する: サイバーセキュリティチームは、業務用のデバイスと個人用のデバイスの両方を含め、ユーザーの感染したデバイスをクリーンアップする必要があります。.

- パスワードをリセットする: ユーザーにパスワードのリセットを求め、すべてのパスワードが安全なパスワード・マネージャーに保存されていることを確認する。さらに、MFAがまだ使用されていない場合は、それを実施する。.

- エコシステムを強化する: 管理されていないデバイスが職場で使用されるのを防ぎ、セッショントークンの有効期間を短縮し、盗まれた認証情報をダークウェブで監視し、情報窃盗犯の危険性について従業員の意識を高める。.

まとめ

2026年にインフォスティーラーによる侵害を回避するために、ファイアウォールを超えましょう。インフォスティーラーによる侵害は、 データ漏洩, 社内システムへの不正アクセス、BEC(ビジネスメール詐欺)、サプライチェーン攻撃、ランサムウェア攻撃など。.

脆弱性のような 時代遅れのAPI 攻撃者が組織のエコシステムに足がかりを得て、情報窃盗による壊滅的なデータ侵害につながる可能性があります。.

CybelAngelの継続的なダークウェブ監視とインフォステア監視により、漏洩した認証情報と暴露されたデータを検出します。

情報窃取者の侵害に対処することは、リソースに負担をかけ、潜在的な金銭的損失につながる可能性がある。.

CybelAngelのダークウェブ監視 は、お客様のセキュリティチームが情報窃盗犯からよりよく防御できるよう支援します。当社の詳細な脅威インテリジェンス・レポートは、組織のリスクをより的確に評価し、盗まれた認証情報が出回った場合に警告を発します。.

デモをご希望ですか?私たちの ソリューションの実際 私たちのチームの専門家メンバーと一緒に。.