Infostealers : Les logiciels malveillants qui s'introduisent sans rien casser

Table des matières

- Qu'est-ce qu'un voleur d'informations ?

- Comment les infostealers se différencient-ils des autres types de malwares ?

- Les infostealers en 2026

- Tableau comparatif des principales familles d'infostealers (2025 - 2026)

- Quelles sont les familles d'infostealers les plus actives en 2026 ?

- 1. RedLine Stealer

- 2. Cambrioleur de ratons laveur

- 3. Le voleur de lumma

- 4. Vidar Stealer

- RisePro Stealer

- Chaîne d'infection de voleur d'informations en 7 étapes

- Livraison

- 2. Exécution

- 3. Reconnaissance

- 4. Récolte de données

- 5. Exfiltration de données

- 6. Nettoyer

- 7. Monétisation

- Conseils de prévention contre les infostealers

- Méthodes de détection

- Mesures défensives

- Comment les équipes de réponse aux incidents devraient-elles gérer les compromissions par vol d'informations ?

- Conclusion

- Détection des identifiants compromis et des données exposées grâce à la surveillance continue du dark web et des infostealers de CybelAngel

En 2026, les cybercriminels exploitent les failles des organisations pour collecter et vendre des données sensibles. L'infostealer, l'outil le plus discret de l'arsenal d'un acteur malveillant, est l'arme de choix, infiltrant des endroits où il ne devrait pas se trouver sans alerter les systèmes de sécurité.

IBM a rapporté que 1 incident sur 3 observé en 2025 impliquait le vol d'identifiants, où les criminels “s'introduisaient sans rien casser”. Les dernières attaques rendent plus difficile pour les professionnels de la cybersécurité de détecter une éventuelle violation de données.

Même les utilisateurs de Mac sont vulnérables à la nouvelle ère des logiciels malveillants infostealers. Microsoft a averti que les cybercriminels évoluent rapidement, ciblant à la fois Windows et Mac pour recueillir plus d'informations d'identification volées que jamais.

Dans ce guide, nous vous présenterons les dernières avancées technologiques en matière de logiciels malveillants de type ‘infostealer" et ce que vous pouvez faire pour protéger votre organisation.

Qu'est-ce qu'un voleur d'informations ?

Voleurs d'informations sont un type de malware-as-a-service (MaaS) qui collecte des informations sensibles à partir d'un appareil.

Les cybercriminels utilisent des logiciels malveillants voleurs d'informations pour s'emparer des identifiants de connexion afin de les revendre sur le dark web ou de mener de futures cyberattaques, telles que des campagnes de phishing et des attaques par rançongiciel.

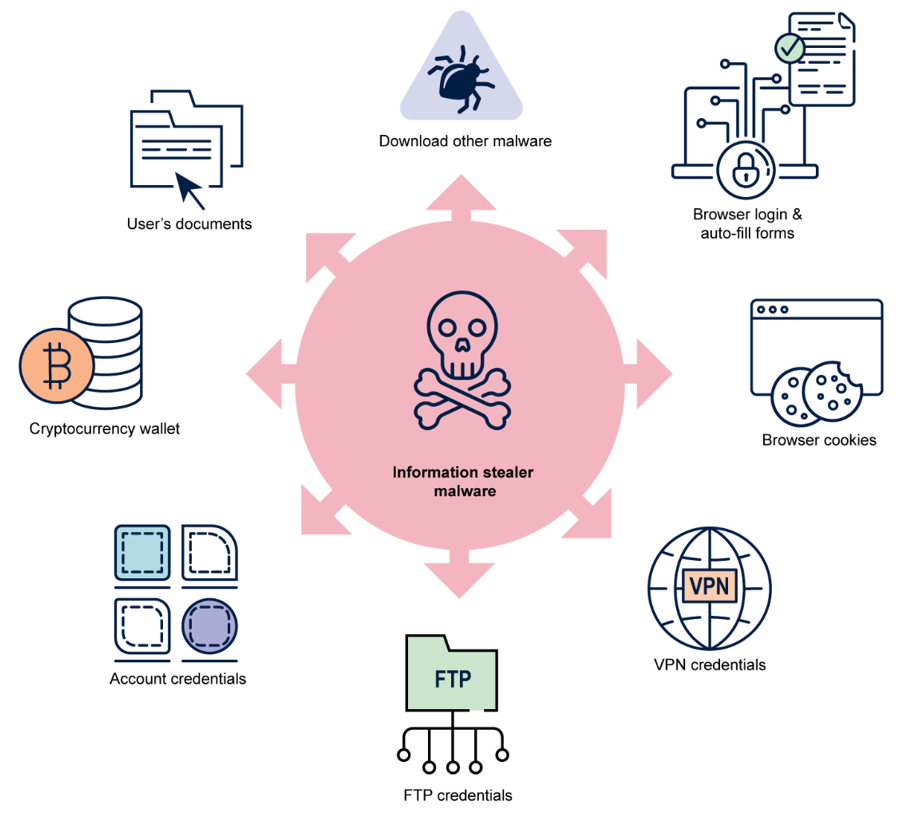

Les infostealers font plus que voler des identifiants ; ils volent :

- Cookies de session et jetons d'usurper des comptes.

- Données du navigateur, y compris l'historique de navigation, l'historique de recherche, les données de remplissage automatique et les détails de carte de crédit enregistrés.

- Données du portefeuille de cryptomonnaies et des clés cryptographiques pour voler des fonds.

- Informations système tels que les versions de système d'exploitation, les applications installées et les adresses IP.

- Captures d'écran de données sensibles.

- Dossiers y compris les PDF, les documents et les journaux d'e-mails.

Comment les infostealers se différencient-ils des autres types de malwares ?

Bien qu'il existe de nombreux types de logiciels malveillants à la disposition des acteurs de la menace, les voleurs d'informations sont parmi les plus populaires en raison de leur nature furtive et de leur exfiltration rapide.

Voici comment les infostealers se distinguent des autres types de malwares :

- Troyens peuvent donner à un pirate un accès et un contrôle à distance, mais ils sont plus complexes à utiliser.

- Ransomware peuvent infecter et extorquer des victimes, mais ils ne sont pas discrets et ne persistent pas.

- Logiciels espions et enregistreurs de frappe peut enregistrer et visualiser les données d'entrée, mais ce n'est pas idéal pour l'exfiltration.

Les infostealers sont prêts à l'emploi dans les recoins sombres d'Internet. Les plans d'abonnement et le support client pour le MaaS rendent ce type de cybercriminalité accessible.

Une fois qu'un appareil est infecté, les cybercriminels peuvent collecter les données qu'ils souhaitent en quelques secondes et disparaître sans que l'infection ne soit détectée par les logiciels antivirus.

Les infostealers en 2026

En 2026, les infections par des logiciels malveillants de type infostealer deviennent de plus en plus populaires en raison de la faible barrière à l'entrée et de l'interface facile à utiliser. Leur fonctionnalité permet même aux pirates informatiques débutants d'utiliser des identifiants volés pour des attaques d'ingénierie sociale ou pour obtenir des fonds supplémentaires en vendant des ensembles de données sur le dark web.

- Le marché du vol d'identité en 2026 est en plein essor, compte tenu de la demande de jeux de données pouvant être utilisés contre les employés et les organisations.

- Fin janvier 2026, Une base de données contenant 149 millions de mots de passe a été découverte, ainsi que 48 millions de comptes de messagerie Gmail et 6,5 millions de comptes Instagram.

- Les pirates informatiques ne ciblent pas seulement les identifiants d'entreprise ; ils recherchent des informations sur les employés, comme leurs comptes de médias sociaux, comptes bancaires, voire comptes de services de streaming — tout compte en ligne compromis qui peut leur donner un accès plus large.

Les acteurs malveillants commettent des usurpations d'identité pour accéder rapidement à des fonds, par exemple en vidant des comptes bancaires et en ouvrant des cartes de crédit au nom de la victime.

Pour les entreprises, un seul employé exposé permet à un pirate informatique de contourner les protocoles de sécurité, de recueillir des informations financières sur l'entreprise et de réaliser un profit en revendant ces informations sur le dark web.

Tableau comparatif des principales familles d'infosteaners (2025 – 2026)

| Famille | Première app parution / Apogée | Capacités principales | Cibles typiques | Notes (2025–2026) |

|---|---|---|---|---|

| RougeSuie | ~2020, toujours dominant | Identifiants du navigateur, cookies, portefeuilles de cryptomonnaies, informations système | Particuliers, PME, accès initial pour les rançongiciels | Volume énorme sur les marchés des voleurs de logs ; toujours l'une des familles principales. |

| Raton Laveur v2 | Réémergé 2023+ | Identifiants, cookies, remplissage automatique, cryptographie, informations système | Base de consommateurs large, petites organisations | Retour après une interruption des forces de l'ordre ; MaaS actif en 2025. |

| Vidar | ~2018, persistant | Identifiants, cookies, crypto, profilage système, fichiers | Joueurs, écosystèmes piratés, consommateurs | Souvent groupé avec des logiciels piratés et de la publicité malveillante. |

| Lumma (LummaC2) | 2022+, en plein essor | Identifiants, cookies, cryptographie, données 2FA, informations système | Comptes d'entreprise et personnels | Développement très rapide ; forte concentration sur les jetons de session. |

| RisePro | ~2022 | Identifiants, cookies, crypto, informations système | Base de consommateurs mondiale | Courant dans les boutiques de vente de logs de "stealer" ; souvent associé aux chargeurs. |

| Rhdamanthe | 2022+ | Identifiants, cookies, cryptographie, informations système, fichiers | Cibles d'entreprise et financières de plus grande valeur | Panneau avancé, obfuscation forte, MaaS actif. |

| MetaStealer | 2023+ | Données du navigateur, identifiants, cookies | Utilisateurs de macOS, créatifs, petits studios | Notable pour sa concentration sur macOS et ses fausses offres d'emploi. |

| Voler | 2023+ | Identifiants, cookies, crypto, informations système | Large, souvent via de la malvertising | “ Tout-en-un ” stealer, fréquemment utilisé dans les campagnes. |

Quelles sont les familles d'infostealers les plus actives en 2026 ?

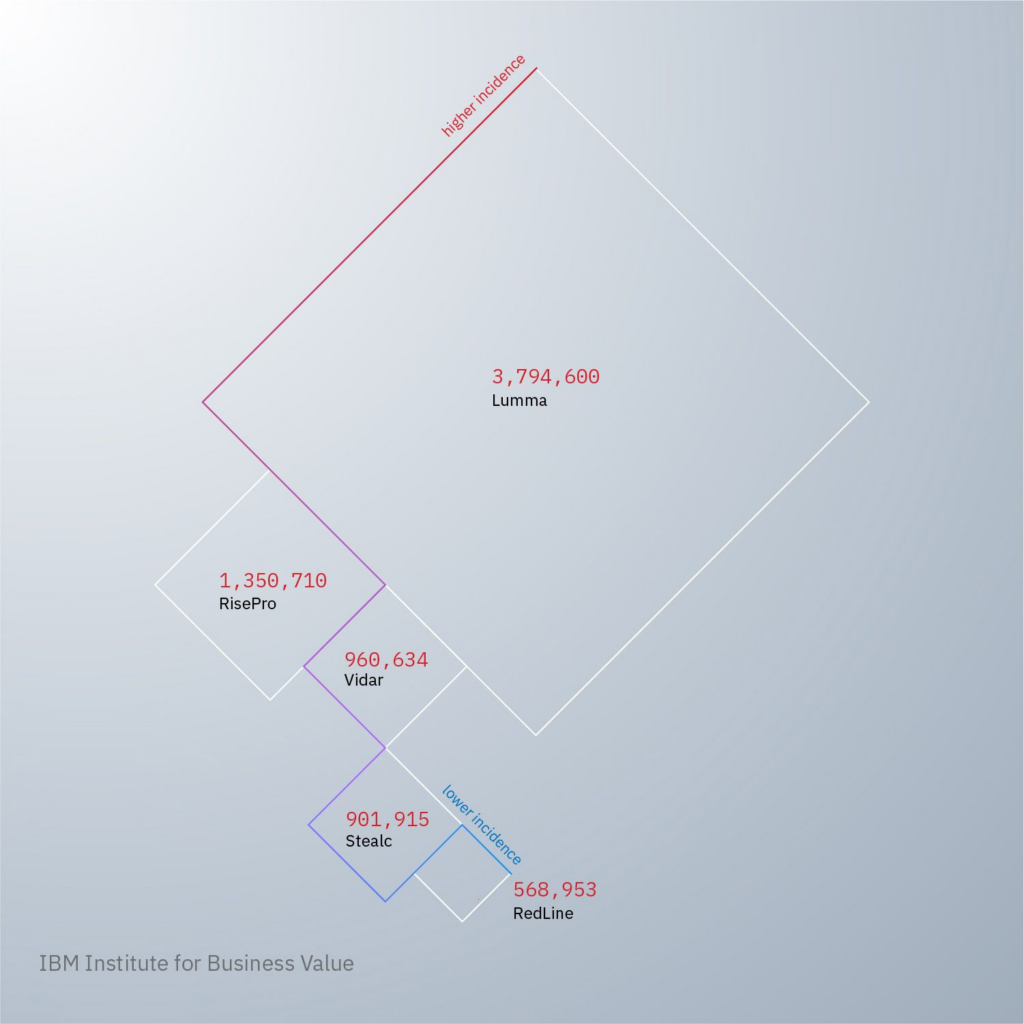

Au cours des 2 dernières années, IBM a noté que Lumma Stealer, RisePro et RedLine Stealer figuraient parmi les 5 principaux infostealers utilisés par les acteurs malveillants.

Les enquêtes d'IBM sur le dark web ont révélé du malvertising et des voleurs d'informations. augmenté de 12% en 2024, en faisant d'eux une menace plus prolifique pour les entreprises.

Voici quelques exemples de la façon dont les voleurs d'informations fonctionnent.

1. RedLine Stealer

Disponible sur le dark web en tant que Malware-as-a-Service (MaaS), RedLine Stealer récupère les identifiants de connexion, les champs de saisie semi-automatique, les mots de passe et les informations de carte de crédit des navigateurs. Il peut également exfiltrer des données sur le système d'exploitation de l'utilisateur, sa configuration matérielle, sa localisation et les logiciels de sécurité installés.

Distribution : RedLine Stealer est souvent partagé dans des pièces jointes malveillantes envoyées via des e-mails de phishing. En tant que cheval de Troie, RedLine est également intégré dans des logiciels malveillants qui semblent légitimes.

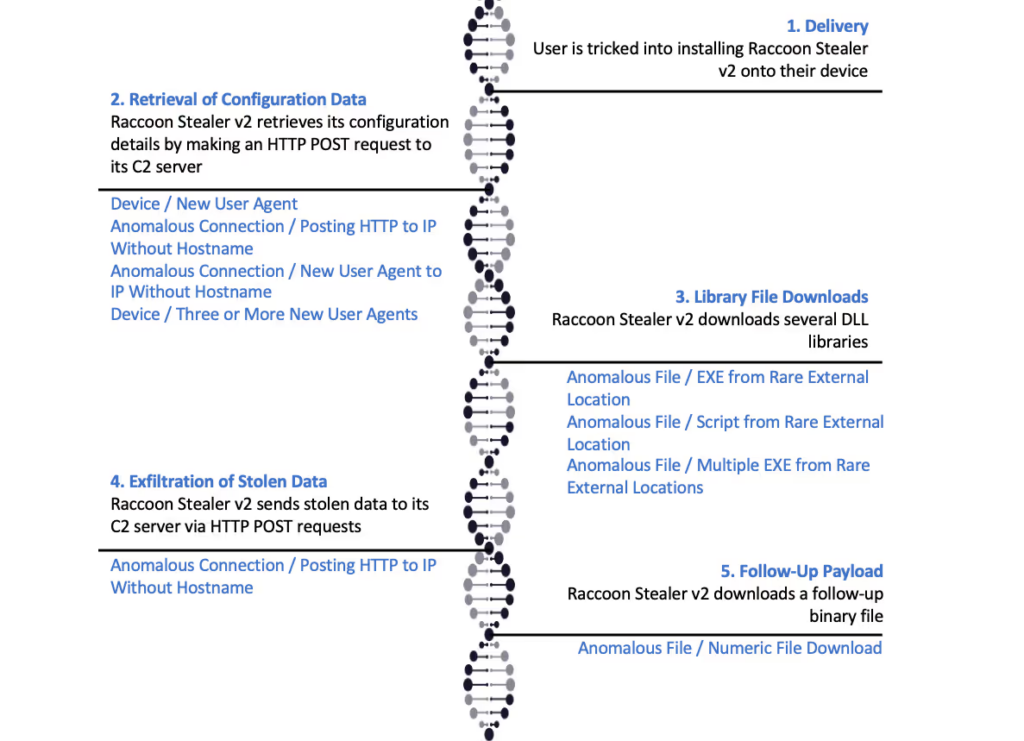

2. Cambrioleur de ratons laveur

Raccoon Stealer v2 est un infostealer spécialisé dans le vol de données sensibles stockées dans les navigateurs des utilisateurs, notamment les cookies de session, les identifiants de connexion enregistrés et les détails de cartes de crédit.

Pour les portefeuilles de cryptomonnaies, Raccoon Stealer cible les clés publiques, les clés privées et les phrases de récupération pour compromettre les comptes.

Distribution : Raccoon Stealer est généralement promu par des sites web empoisonnés par le référencement qui proposent des logiciels “ gratuits ” ou piratés.

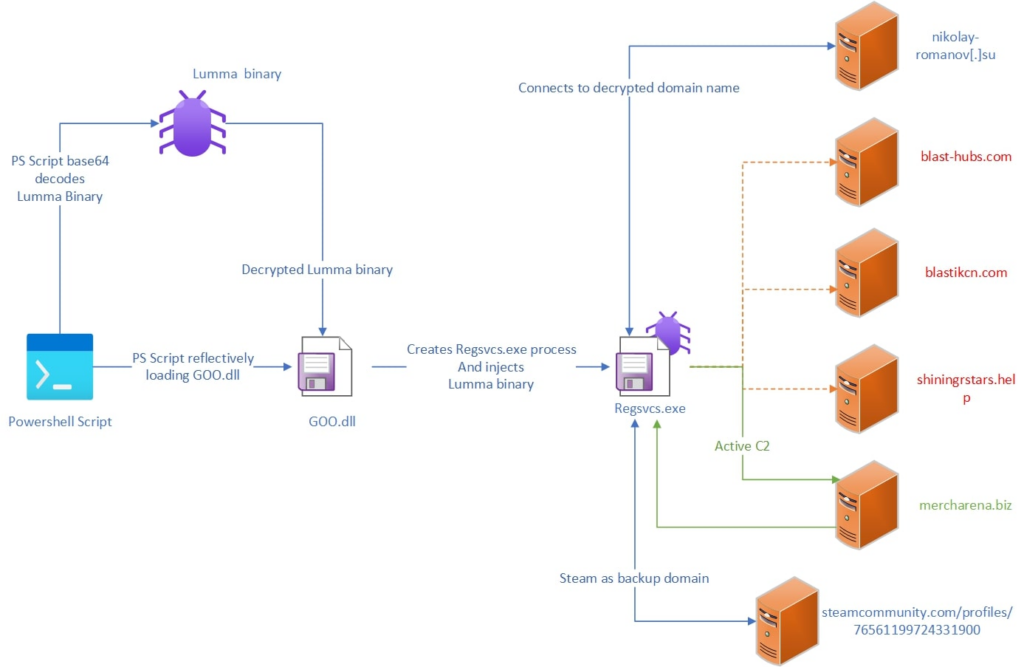

3. Le voleur de lumma

Lumma Stealer a continué de gagner en popularité auprès des cybercriminels. Lumma est spécialisé dans le vol d'identifiants et de jetons, permettant aux attaquants de contourner l'authentification multifacteur (MFA) pour détourner des comptes. Même les VPN peuvent être compromis en collectant les jetons de session et les fichiers de configuration.

Distribution : Le Lumma Stealer est généralement distribué sur le dark web et vendu par abonnement. En utilisant des scripts PowerShell obfusqués, les acteurs malveillants injectent le logiciel malveillant dans l'environnement de la victime afin de voler des données sans être détectés.

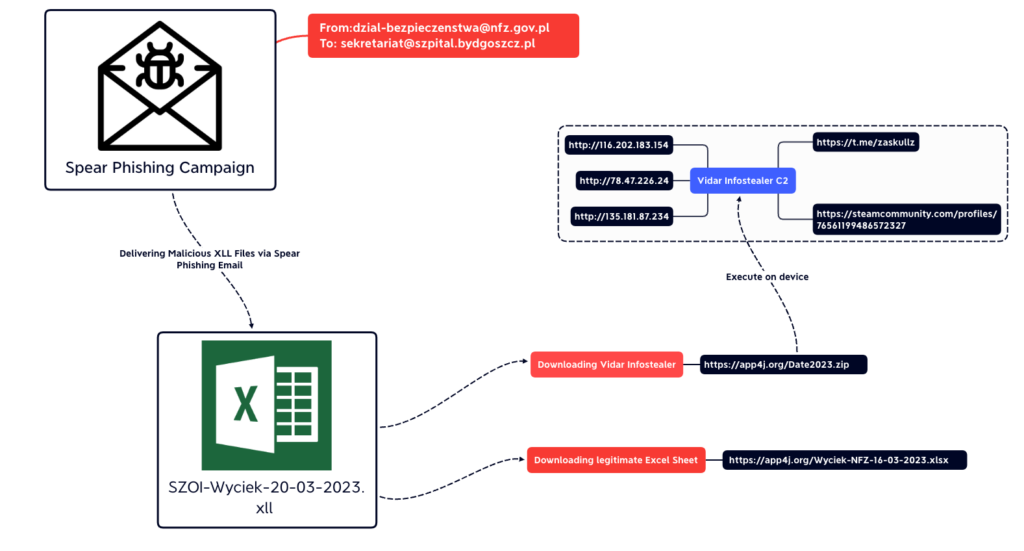

4. Vidar Stealer

Vidar Stealer se concentre sur le vol d'informations d'identification, le vol de mots de passe de navigateur, les cookies, les données de remplissage automatique, les informations de portefeuille de cryptomonnaies et les empreintes système détaillées.

Distribution : Les méthodes de distribution de Vidar sont passées des pièces jointes malveillantes de courriels et des campagnes de malvertising à un modèle d'abonnement MaaS vendu sur le dark web. Dans certains cas, Vidar a imité des mises à jour logicielles légitimes, intégrant secrètement le logiciel malveillant.

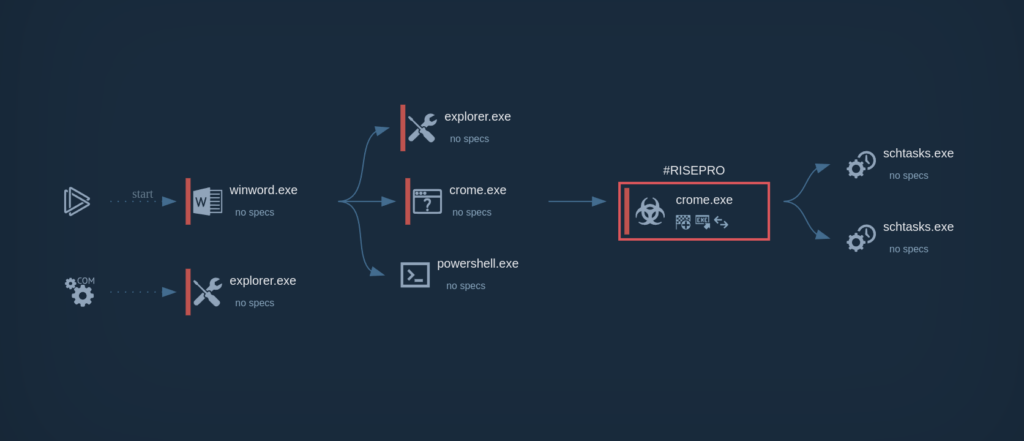

RisePro Stealer

RisePro est un infostealer émergent conçu pour voler des cartes de crédit, des mots de passe et des portefeuilles de cryptomonnaies sur les appareils infectés.

Distribution : RisePro est intégré dans des versions crackées de logiciels populaires vendus en ligne, des modificateurs de jeux et des générateurs de clés. RisePro a des liens avec PrivateLoader, un service de distribution de logiciels malveillants, qui utilise son réseau de sites web frauduleux et malveillants pour distribuer le logiciel malveillant.

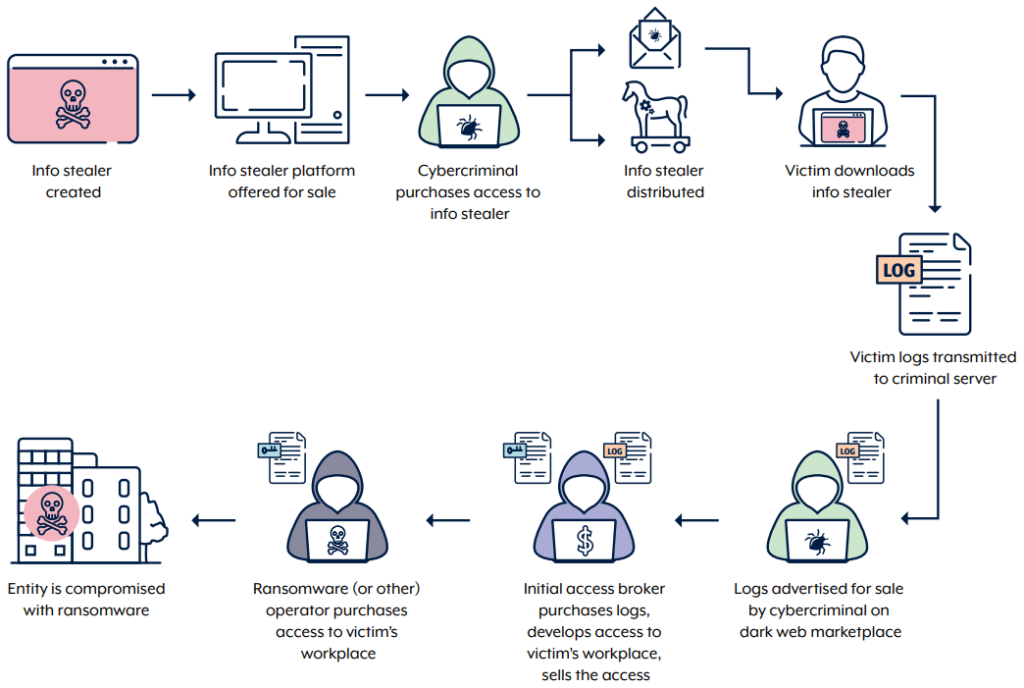

Chaîne d'infection de voleur d'informations en 7 étapes

Les infostealers compromettent une organisation de l'intérieur, livrés sous le couvert de logiciels légitimes, avant d'exfiltrer et de chiffrer des données sensibles directement vers le serveur de l'acteur malveillant.

Pour protéger votre organisation contre les logiciels malveillants de type infostealer, il est impératif de comprendre la chaîne d'infection complète.

Livraison

- Les cybercriminels intègrent des logiciels de vol d'informations dans des fichiers et des pièces jointes malveillants, incitant les utilisateurs à télécharger et à installer le malware sur leurs appareils.

- Les infostealers sont cachés dans les e-mails de phishing, les campagnes de malvertising, les sites frauduleux, les fausses mises à jour de navigateur, les logiciels piratés, les faux installateurs ou un chargeur qui dépose le stealer.

- L'objectif est de faire paraître le maliciel infostealer légitime aux yeux des systèmes.

2. Exécution

- Une fois que la victime ouvre le fichier malveillant, le logiciel espion effectue des vérifications anti-analyse pour éviter les sandbox et les machines virtuelles, puis prépare les modules pour le vol de données.

- Les infostealers opèrent dans la mémoire d'un appareil, terminant leur opération en quelques secondes pour éviter la détection.

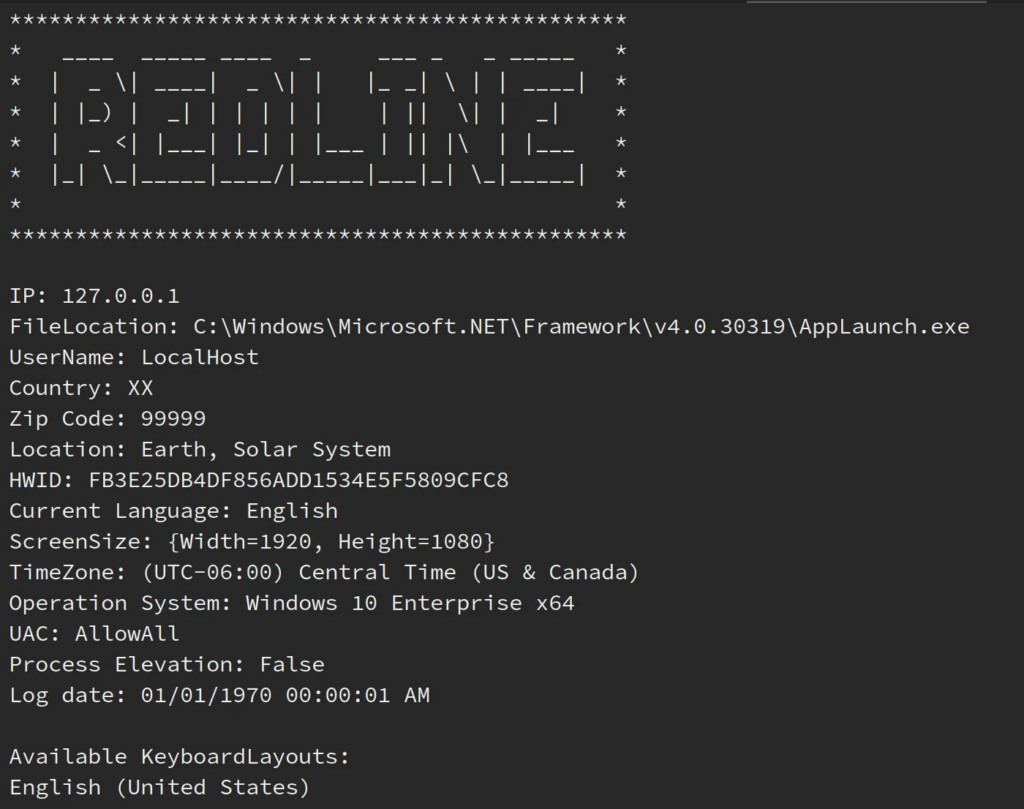

3. Reconnaissance

- Avant que l'infostealer ne commence à collecter des données sensibles, le logiciel malveillant recueille des informations sur le système d'exploitation (OS) pour déterminer quelles données sont disponibles et précieuses.

- Les infostealers collectent des informations sur les versions de navigateur, les détails du système d'exploitation, l'architecture du système, les détails matériels tels que les spécifications du CPU, du GPU et de la RAM, les adresses IP, les données de géolocalisation, les outils de sécurité installés et la langue du système.

4. Récolte de données

- À ce stade, l'infostealer peut commencer à collecter des données sensibles.

- Les données couramment volées incluent les identifiants de navigateur enregistrés, les comptes FTP, les cookies et jetons de session, les données de remplissage automatique du navigateur, les informations de portefeuille de crypto-monnaie, les empreintes digitales du système, les identifiants VPN, les fichiers, les captures d'écran et les données du presse-papiers.

5. Exfiltration de données

- Une fois les données collectées, le logiciel malveillant de vol d'informations commence à les exfiltrer vers le serveur de commande et de contrôle (C2) de l'attaquant.

- Les cybercriminels exfiltrent également des données via des bots Telegram, des API personnalisées, des requêtes HTTP POST cryptées et de vastes infrastructures de botnets.

- De nombreux infostealers terminent l'exfiltration de données en moins de 3 secondes.

6. Nettoyer

- Une fois l'opération terminée, les infostealers s'auto-suppriment, suppriment les fichiers temporaires, effacent les traces d'exécution et quittent le système sans persister.

- Le malware infostealer est furtif, se nettoyant après lui-même pour réduire les tentatives de détection.

7. Monétisation

- Les cybercriminels utilisent les données volées pour les revendre sur le dark web.

- Dans certains cas, les données volées sont utilisées pour lancer d'autres attaques, telles que des attaques d'ingénierie sociale et de rançongiciel.

- Les données vendues sur le dark web aident les attaquants à réaliser des prises de contrôle de compte, des compromissions d'e-mails professionnels (BEC), à prendre le contrôle d'environnements cloud, des intrusions réseau utilisant l'accès VPN, et la préparation de rançongiciels avec des identifiants volés.

Conseils de prévention contre les infostealers

Pour empêcher tout accès non autorisé aux appareils personnels et aux comptes professionnels, les équipes de sécurité doivent rester vigilantes face aux cybermenaces.

La détection des voleurs d'informations est difficile, mais il existe des signes avant-coureurs à surveiller.

Méthodes de détection

- Surveiller les accès inattendus requêtes aux magasins d'identifiants du navigateur.

- Vérifier l'accès sortant aux domaines nouvellement enregistrés.

- Détoner les fichiers suspects dans des environnements sandbox pour révéler des comportements suspects.

- Bloquer les exécutables non signés de la course à pied.

- Surveiller les modèles de détournement suspects comme la réutilisation de jetons provenant d'appareils inconnus.

- Analyser le dark web à la recherche de informations d'identification volées avant que les pirates informatiques ne puissent les utiliser.

Mesures défensives

- Bloquer l'exécution depuis les chemins des téléchargements, temporaires et du profil utilisateur.

- Conservez les systèmes d'exploitation et les navigateurs entièrement corrigé pour renforcer les points d'extrémité.

- Désactiver ou restreindre Exécution de PowerShell, WScript et de macros lorsque possible.

- Réduire la collecte d'informations d'identification par des logiciels malveillants en désactivant ou en restreignant le stockage des mots de passe du navigateur Web.

- Utilisation FIDO2 pour éviter les attaques de phishing.

- Surveiller le dark web en temps réel pour les identifiants volés.

Comment les équipes de réponse aux incidents devraient-elles gérer les compromissions par vol d'informations ?

Si vous remarquez des signes révélateurs d'une infection par un logiciel malveillant voleur d'informations, suivez ces étapes pour vous assurer de contenir la propagation.

- Révoquer l'accès : Désactivez l'accès de l'utilisateur aux systèmes et réseaux internes, puis révoquez tous les jetons de session actifs afin d'empêcher leur utilisation par l'attaquant.

- Enquêter : Enregistrez toutes les adresses IP inhabituelles, les appareils, les heures de connexion suspectes et les accès inhabituels à des fichiers sensibles. Vérifiez les transferts de fichiers volumineux et la copie de données confidentielles.

- Supprimer le logiciel malveillant : Les équipes de cybersécurité doivent nettoyer l'appareil infecté de l'utilisateur, y compris les appareils professionnels et personnels.

- Réinitialiser les mots de passe : Veuillez réinitialiser votre mot de passe et assurez-vous que tous vos mots de passe sont stockés dans un gestionnaire de mots de passe sécurisé. De plus, veuillez activer l'authentification multifacteur (MFA) si elle n'est pas déjà utilisée.

- Renforcez votre écosystème : Empêcher l'utilisation d'appareils non gérés au travail, réduire la durée des jetons de session, surveiller le dark web à la recherche d'identifiants volés et sensibiliser les employés aux dangers des infostealers.

Conclusion

En 2026, évitez d'être compromis par des voleurs d'informations en allant au-delà des pare-feu. Être compromis par des voleurs d'informations peut entraîner violations de données, accès non autorisé aux systèmes internes, compromission de courriels professionnels (BEC), attaques de la chaîne d'approvisionnement et attaques par rançongiciel.

Vulnérabilités comme API obsolètes donner aux acteurs de la menace une tête de pont dans l'écosystème de votre organisation, conduisant à des violations de données potentiellement dévastatrices causées par des logiciels espions.

Détectez les identifiants compromis et les données exposées avec la surveillance continue du dark web et des infostealers de CybelAngel

La gestion des compromissions par des infosteleurs peut épuiser les ressources et entraîner des pertes financières potentiellement dommageables.

Surveillance du Dark Web par CybelAngel aide vos équipes de sécurité à mieux se défendre contre les voleurs d'informations. Nos rapports d'analyse approfondie des menaces aident les équipes à mieux évaluer le risque de votre organisation et vous alertent lorsque des identifiants volés circulent.

Intéressé par une démonstration ? Voir notre la solution en action avec un membre expert de notre équipe.