الأمن السيبراني لإنترنت الأشياء: التهديدات والمخاطر والضوابط في عام 2026

جدول المحتويات

تواجه أجهزة إنترنت الأشياء 820 ألف هجوم يوميًا. هذا الرقم، المستمد من بيانات استخبارات التهديدات لعامي 2025-2026، يعكس بشكل كامل كيف تحول سطح الهجوم.

هناك الآن 21 مليار جهاز متصل عالميًا، بما في ذلك أجهزة الاستشعار والكاميرات والمعدات الطبية ووحدات التحكم الصناعية، وتم بناء معظمها دون إعطاء الأولوية للأمن عند التصميم.

شهدت هجمات إنترنت الأشياء الصناعية زيادة بنسبة 75% خلال العامين الماضيين. ثلث خروقات البيانات الآن تتضمن جهاز إنترنت أشياء. ومع بدء التزامات الإبلاغ بموجب قانون المرونة السيبرانية للاتحاد الأوروبي في سبتمبر 2026، فإن الضغط التنظيمي يصل في نفس الوقت مع حجم التهديدات.

يغطي هذا الدليل أكبر مخاطر إنترنت الأشياء، وحوادث عام 2025 التي حددت مشهد التهديدات، والضوابط المحددة التي تستخدمها فرق الأمن لاحتوائها.

ما هو الأمن السيبراني لإنترنت الأشياء؟

أمن إنترنت الأشياء هو ممارسة حماية الأجهزة المتصلة بالإنترنت من التهديدات السيبرانية.

تقنية إنترنت الأشياء - بدءًا من أدوات المنزل الذكي وصولاً إلى أجهزة الاستشعار الصناعية - تجمع البيانات وتنتقل بها، مما يجعلها نقطة دخول محتملة للمتسللين. ومع 40 مليار جهاز متصل بحلول عام 2030، يصبح إيجاد حلول أمن إنترنت الأشياء أكثر أهمية من أي وقت مضى.

بدون أمان مناسب، يمكن للمهاجمين استغلال كلمات المرور الضعيفة، أو البرامج القديمة، أو الاتصالات غير المشفرة للوصول، أو سرقة المعلومات، أو حتى الاستيلاء على الأجهزة.

هذا الفيديو من المعهد الوطني للمعايير والتكنولوجيا تقدم ما هو إنترنت الأشياء ، وكيفية تأمينه.

ما هي أكبر المخاطر الأمنية لإنترنت الأشياء؟

لا يقتصر أمن إنترنت الأشياء على منع اختراق البيانات فحسب. يمكن لجهاز إنترنت الأشياء الذي تم اختراقه أن يعطل البنية التحتية الحيوية، أو يسرب معلومات حساسة، أو يستخدم كأداة في هجوم سيبراني أكبر. فيما يلي بعض أكبر المخاطر الأمنية.

- مصادقة ضعيفة وبيانات اعتماد افتراضية: العديد من أجهزة إنترنت الأشياء تأتي بأسماء مستخدمين وكلمات مرور افتراضية محددة مسبقًا. إذا لم يتم تغييرها، يمكن للقراصنة العثور عليها بسهولة - أحيانًا ببحث بسيط على جوجل. يقوم المهاجمون بالبحث عن الأجهزة ذات بيانات الاعتماد الافتراضية، وتسجيل الدخول، والسيطرة عليها.

- نقص التشفير التشفير يحمي البيانات من الاعتراض. لكن العديد من أجهزة إنترنت الأشياء ترسل المعلومات كنص عادي، مما يسهل على المخترقين سرقة البيانات أو حقن أوامر ضارة.

- واجهات برمجة التطبيقات غير الآمنة واجهات برمجة التطبيقات (واجهات برمجة التطبيقاتالسماح لأجهزة إنترنت الأشياء بالتواصل مع التطبيقات والمنصات السحابية. إذا لم يتم تأمينها بشكل صحيح، يمكن للمهاجمين استغلالها للوصول إلى الأنظمة الحساسة.

- البرامج الثابتة القديمة ومشكلات إدارة التصحيحات: على عكس أجهزة الكمبيوتر والهواتف الذكية، لا تتلقى أجهزة إنترنت الأشياء دائمًا تحديثات أمنية منتظمة. يفتقر الكثير منها إلى طريقة سهلة للتحديث على الإطلاق. هذا يعني أن الثغرات تظل مكشوفة لفترة طويلة بعد اكتشافها.

- هجمات البوت نت بمجرد اختراقها، يمكن تجنيد أجهزة إنترنت الأشياء في شبكة بوت نت، وهي شبكة من الأجهزة المصابة التي يتحكم فيها المهاجمون. غالبًا ما تُستخدم شبكات البوت نت هذه في هجمات إلكترونية واسعة النطاق، مثل هجمات الحرمان من الخدمة الموزعة. هجمات الحرمان من الخدمة الموزعة (DDoS) تُحمّل تلك المواقع الشبكات أو الشبكات الزائدة.

- نقاط ضعف الأمان المادي: غالبًا ما تكون أجهزة إنترنت الأشياء صغيرة ومحمولة وتوضع في أماكن عامة. إذا تمكن المهاجمون من الوصول المادي، يمكنهم العبث بالأجهزة، واستخراج بيانات الاعتماد، أو تثبيت برامج ثابتة ضارة.

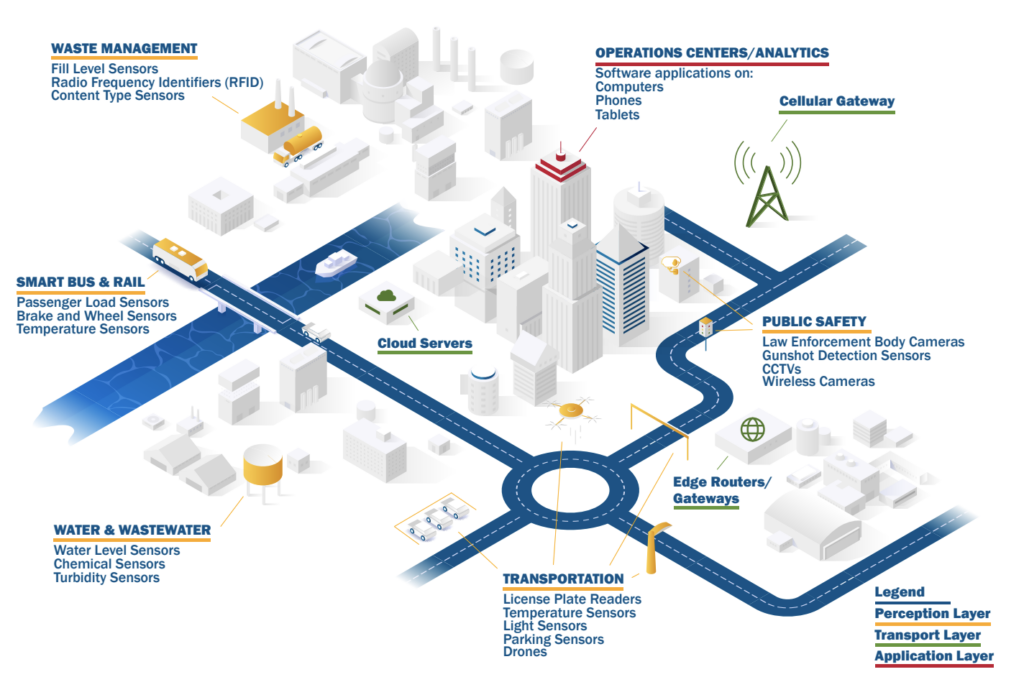

هذه إنفوجرافيك CISA يعرض مثالاً لنظام بيئي لإنترنت الأشياء، والعديد من الثغرات الأمنية التي يمكن أن يقدمها.

لماذا يعتبر أمن أجهزة إنترنت الأشياء صعبًا للغاية؟

يعد تأمين أجهزة إنترنت الأشياء أصعب بكثير من تأمين أجهزة الكمبيوتر أو الخوادم التقليدية. والمشكلة تتزايد، حيث حددت CybelAngel 68% زيادة في الأصول الضعيفة العام الماضي.

دعنا نشرح تحديات تأمين أجهزة إنترنت الأشياء.

أولاً،, أجهزة إنترنت الأشياء في كل مكان. قد تستخدم شركة واحدة آلافًا منها، كل منها بجمهورية مختلفة، وإصدارات برامج مختلفة، ومستويات أمان مختلفة. تتبع كل ذلك يمثل تحديًا.

أيضًا، غالبًا ما يحتوي كل جهاز على قدرة حاسوبية محدودة. العديد من أجهزة إنترنت الأشياء مصممة لتكون رخيصة وفعالة. لا تتمتع بقوة معالجة لميزات أمان متقدمة مثل الاستجابة في الوقت الفعلي اكتشاف التهديدات, ، التشفير، أو برامج مكافحة الفيروسات.

الأجهزة الذكية غالباً ما تعتمد على مكونات الطرف الثالث, ، أيضًا. هذه نقاط ضعف سلسلة التوريد يمكن أن تتسبب في عيوب أمنية قبل وصول الجهاز إلى المستخدم.

علاوة على ذلك، مع لا معيار أمني عالمي بالنسبة لحلول إنترنت الأشياء، يتبع بعض مصنعي الأجهزة أفضل الممارسات، بينما لا يفعل البعض الآخر. إنها غير متسقة وغير موثوقة. هذا يجعل من المستحيل تقريبًا فرض الأمن السيبراني لأجهزة إنترنت الأشياء على نطاق واسع.

غالباً ما تكون عمليات النشر بعيد وغير مُدار, ، كذلك. تعمل العديد من أجهزة إنترنت الأشياء في مواقع نائية أو خارج ضوابط أمن تكنولوجيا المعلومات التقليدية. قد يتم نشر أجهزة الاستشعار الصناعية، والعدادات الذكية، وكاميرات المراقبة بعيدًا عن الإشراف البشري، مما يجعل مراقبتها وتحديثها بأمان أمرًا أكثر صعوبة.

ما هي أشهر هجمات إنترنت الأشياء؟

لقد تم ربط بعض أكبر الهجمات السيبرانية في التاريخ بنقاط ضعف إنترنت الأشياء. إليك بعض الأمثلة.

1. شبكة بوت نت ميراني (2016 - حتى الآن)

فحص برنامج ميرـاي الضار الإنترنت بحثًا عن أجهزة إنترنت الأشياء ذات بيانات الاعتماد الافتراضية، وسيطر عليها، وحوّلها إلى شبكة ضخمة من الأجهزة المرتبطة. أطلقت هذه الشبكة بعضًا من أكبر هجمات الحرمان من الخدمة الموزعة على الإطلاق، مما أدى إلى تعطيل مواقع رئيسية كبرى، بما في ذلك تويتر ونتفليكس وريديت.

أحدث متغير لقد طرحت تحديات أمنية جديدة على شبكة إنترنت الأشياء، مستهدفة كاميرات AVTECH وأجهزة توجيه هواوي.

2. بريكر بوت (2017)

على عكس البرامج الضارة التقليدية، لم يقتصر BrickerBot على إصابة أجهزة إنترنت الأشياء (IoT) فحسب، بل قام بتدميرها. استغل البرنامج الضار إعدادات الأمان الضعيفة لإتلاف البرامج الثابتة للجهاز، مما أدى فعليًا إلى “تلفها” وجعلها عديمة الفائدة.

3. اختراقات كاميرا Ring (2019)

تمكن قراصنة من الوصول إلى كاميرات المراقبة المنزلية عبر استغلال كلمات مرور ضعيفة. في بعض الحالات، استخدموا مكبرات الصوت الخاصة بالكاميرات لمضايقة أصحاب المنازل، وحتى فتاة تبلغ من العمر 8 سنوات، مما يوضح مخاطر ضعف أمان إنترنت الأشياء (IoT) في الأجهزة الشخصية.

٤. اختراق ثرموستات الكازينو (٢٠١٧)

في اختراق كبير لكازينو في أمريكا الشمالية، نجح مجرمو الإنترنت في اختراق مقياس حرارة ذكي مستخدم في حوض أسماك. كان هذا المقياس متصلاً بالشبكة الداخلية للكازينو، مما سمح للمهاجمين بسرقة 10 جيجابايت من البيانات الحساسة.

أنماط هجمات إنترنت الأشياء التي تحتاج فرق الأمن إلى معرفتها في عام 2026

ثلاثة أنماط هجوم تقود غالبية حوادث إنترنت الأشياء في 2025-2026، وتستغل جميعها نفس السبب الجذري: الأجهزة التي تقع خارج ضوابط أمن تكنولوجيا المعلومات العادية.

تجنيد البوت نت. في يوليو 2025 كشفت جوجل باك بوكس 2.0 — أكبر شبكة روبوتات معروفة للتلفزيونات المتصلة بالإنترنت، تم اختراقها عبر برامج ثابتة قديمة. تستمر سلالات Mirai في استهداف أجهزة إنترنت الأشياء يوميًا، وتشكل شبكات روبوتات تُستخدم لهجمات DDoS والتعدين المشفر. طريقة الدخول هي دائمًا نفسها: بيانات الاعتماد الافتراضية أو البرامج غير المصححة.

استهداف البنية التحتية الحيوية. ازدادت هجمات إنترنت الأشياء الصناعية بنسبة 75% في غضون عامين وفقًا لبيانات تقرير Verizon DBIR. تعمل شبكات الطاقة وأنظمة معالجة المياه وبيئات التصنيع على مستشعرات إنترنت الأشياء التي لم يتم تصميمها أبدًا لتكون متصلة بالإنترنت - والكثير منها كذلك. خطأ تكوين في عام 2025 في كشفت شركة Mars Hydro، وهي شركة مصنعة لأضواء النمو، عن 2.7 مليار سجل لجهاز إنترنت الأشياء, ، مما يوضح أن الخطر لا يقتصر على الأهداف الواضحة.

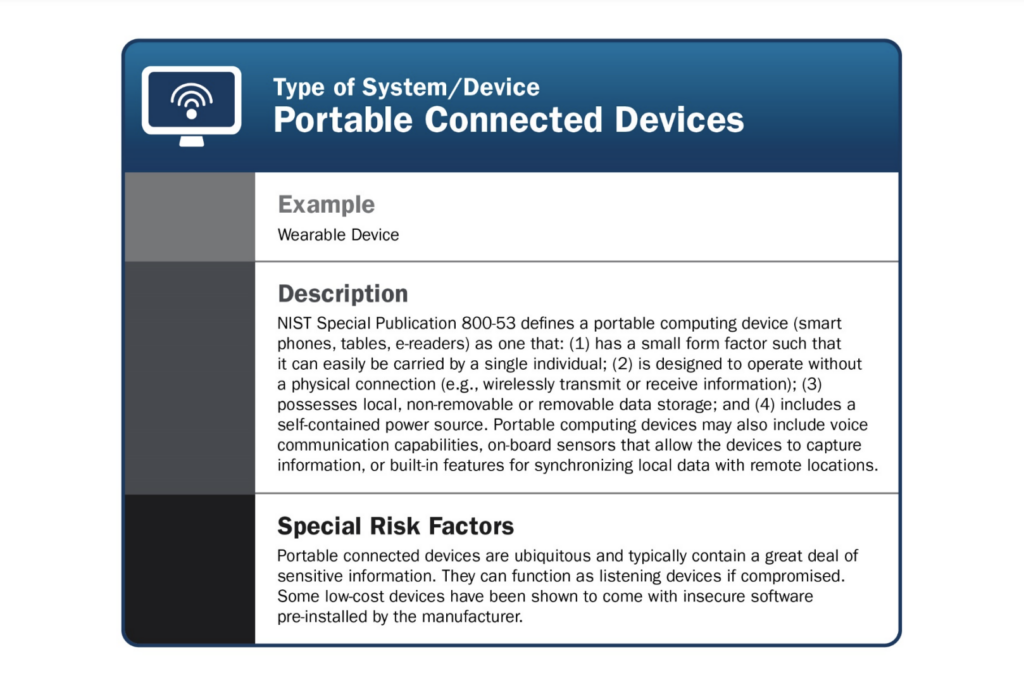

إنترنت الأشياء الظل. لقد جعل العمل عن بعد والهجين إنترنت الأشياء الخفي أحد أسرع المخاطر نموًا للمؤسسات. أصبحت أجهزة إنترنت الأشياء الشخصية - مكبرات الصوت الذكية، وكاميرات المنزل، والأجهزة القابلة للارتداء الاستهلاكية - الآن تتعايش بانتظام على شبكات الشركات. تفتقر فرق الأمن إلى الرؤية لهذه الأجهزة ولا توجد لديها طريقة لتطبيق السياسات عليها من خلال أدوات إدارة نقاط النهاية القياسية.

تأمين إنترنت الأشياء: رؤى لكل مستوى

التقرير السنوي لشركة CybelAngel لعام 2025 توقع أن تستمر هجمات أجهزة إنترنت الأشياء في الارتفاع هذا العام.

لا يقتصر أمن إنترنت الأشياء على الشركات الكبيرة فحسب. بل يؤثر على الأفراد والشركات وحتى الصناعات بأكملها.

إليك كيفية تعزيز أمان إنترنت الأشياء، بدءًا من الأطر المعمول بها وصولاً إلى الخطوات العملية للأفراد والشركات.

1. الأطر: أساس أمن إنترنت الأشياء

يساعد النهج المنظم لأمن إنترنت الأشياء المنظمات والحكومات على وضع معايير واضحة.

تقدم العديد من الأطر توجيهات حول تأمين أجهزة إنترنت الأشياء:

- إطار عمل NIST لأمن إنترنت الأشياء: يقدم المعهد الوطني للمعايير والتكنولوجيا (NIST) مجموعة من الإرشادات المستخدمة على نطاق واسع، والتي تغطي كل شيء من التحكم في الوصول إلى حماية البيانات.

- قانون تحسين الأمن السيبراني لإنترنت الأشياء (الولايات المتحدة): يفرض هذا التشريع متطلبات أمنية على أجهزة إنترنت الأشياء التي تستخدمها الوكالات الحكومية، مما يؤثر على أفضل الممارسات للقطاع الخاص.

- إرشادات ENISA لأمن إنترنت الأشياء (الاتحاد الأوروبي): تقدم الوكالة الأوروبية للأمن السيبراني (ENISA) توصيات لتأمين أجهزة إنترنت الأشياء في البيئات الاستهلاكية والصناعية.

- مؤسسة أمن إنترنت الأشياء منظمة تهدف إلى تأمين إنترنت الأشياء وتوفير أطر عمل وأفضل الممارسات.

2. خطوات الأمان الشخصي التي يمكن للجميع اتخاذها

حتى جهاز إنترنت الأشياء واحد غير آمن يمكن أن يكون نقطة دخول للمهاجمين. تساعد هذه الخطوات الأفراد على حماية أجهزتهم المتصلة:

- غير كلمات المرور الافتراضية فورًا كلمات المرور المعدة مسبقًا من المصنع يسهل العثور عليها عبر الإنترنت. استبدلها ببيانات اعتماد قوية وفريدة لكل جهاز ل منع اختراق الحسابات.

- تمكين المصادقة الثنائية (2FA): إذا كان جهازك أو الحساب المرتبط يدعم المصادقة الثنائية، فقم بتشغيلها لطبقة أمان إضافية.

- حافظ على تحديث البرامج الثابتة تتلقى العديد من أجهزة إنترنت الأشياء تحديثات أمنية. قم بتمكين التحديثات التلقائية أو تحقق من تحديثات البرامج الثابتة بانتظام.

- تعطيل الميزات غير الضرورية قد تقدم ميزات مثل الوصول عن بُعد، أو التحكم الصوتي، أو بلوتوث مخاطر أمنية. إذا لم تكن بحاجة إليها، فقم بإيقاف تشغيلها.

- استخدم شبكة اتصال منفصلة لأجهزة إنترنت الأشياء: إن إبقاء أجهزة إنترنت الأشياء على شبكة واي فاي منفصلة عن أجهزتك الرئيسية (مثل أجهزة الكمبيوتر المحمولة والهواتف) يقلل من مخاطر اختراق أمن الشبكة.

3. إدارة مخاطر إنترنت الأشياء للشركات

بالنسبة للشركات، تشكل تحديات أمن إنترنت الأشياء تعقيدًا أكبر. غالبًا ما تنشر الشركات مئات أو آلاف الأجهزة، وكل منها يمثل نقاط ضعف محتملة خاصة به.

من الضروري اتباع نهج استراتيجي لتحسين أمن أجهزة إنترنت الأشياء.

- تنفيذ تقسيم الشبكة: فصل أجهزة إنترنت الأشياء عن أنظمة العمل الأساسية يمنع المهاجم من التحرك جانبيًا عبر الشبكات.

- مراقبة وتسجيل نشاط إنترنت الأشياء يمكن للمراقبة المستمرة اكتشاف السلوك المشبوه قبل أن يتحول إلى حادث أمني.

- استخدم واجهات برمجة التطبيقات الآمنة تعتمد العديد من أنظمة إنترنت الأشياء على واجهات برمجة التطبيقات للتواصل مع التطبيقات والمنصات السحابية. يمنع التأكد من مصادقة هذه الواجهات البرمجية (APIs) وتشفيرها بشكل صحيح الوصول غير المصرح به.

- فرض ضوابط وصول قوية: ليس كل موظف أو جهة معنية أو نظام يحتاج إلى الوصول إلى أجهزة إنترنت الأشياء. قم بتحديد الأذونات لأولئك الذين يحتاجونها فقط.

- إجراء عمليات تدقيق أمنية منتظمة تتطور بيئات إنترنت الأشياء بسرعة. تساعد عمليات تقييم الثغرات الأمنية المنتظمة في تحديد الثغرات الأمنية وإصلاحها قبل استغلالها.

- اطلب أجهزة آمنة من الموردين: يجب على الشركات إعطاء الأولوية لموردي إنترنت الأشياء الذين يتبعون أفضل ممارسات الأمان، مثل توفير تحديثات منتظمة للبرامج الثابتة واستخدام بروتوكولات اتصال مشفرة.

- استثمر في خدمات الأمن السيبراني لإنترنت الأشياء يمكن لأدوات CTI مثل CybelAngel مساعدتك في تتبع واحتواء جميع أصولك المواجهة للجمهور، مما يقلل من مخاطر إنترنت الأشياء السيبرانية لديك.

أسئلة شائعة

أمن إنترنت الأشياء هو ممارسة تأمين الأجهزة المتصلة بالإنترنت وأجهزة الاستشعار والكاميرات ووحدات التحكم الصناعية والمعدات الطبية والأجهزة المنزلية الذكية، من الوصول غير المصرح به وسرقة البيانات والاستغلال. على عكس نقاط النهاية التقليدية، تفتقر معظم أجهزة إنترنت الأشياء إلى ضوابط أمنية مدمجة، مما يجعلها نقطة عمياء مستمرة في بيئات الشركات.

تجلس أجهزة إنترنت الأشياء خارج ضوابط أمن تكنولوجيا المعلومات التقليدية، ونادراً ما تتلقى تحديثات البرامج الثابتة، وغالباً ما يتم شحنها ببيانات اعتماد افتراضية لا يتم تغييرها أبداً. واحد من كل ثلاثة خروقات للبيانات الآن يتضمن جهاز إنترنت أشياء. يمكن لمستشعر واحد مخترق أو كاميرا واحدة أن تمنح المهاجم موطئ قدم للانتقال جانبياً إلى أنظمة حرجة - دون إطلاق الكشف القياسي عن نقاط النهاية.

أنماط الهجوم الأكثر شيوعًا هي تجنيد شبكات الروبوتات (الأجهزة المخترقة المستخدمة في هجمات DDoS)، وسرقة بيانات الاعتماد (استغلال كلمات المرور الافتراضية للوصول إلى الشبكة)، واستهداف البنية التحتية الحيوية (استخدام أجهزة استشعار إنترنت الأشياء الصناعية كنقاط دخول إلى بيئات تكنولوجيا التشغيل). زادت هجمات إنترنت الأشياء الصناعية بنسبة 75% في عامين وفقًا لبيانات تقرير DBIR من Verizon.

ابدأ بجرد كامل للأجهزة. لا يمكنك حماية ما لا يمكنك رؤيته. قم بتقسيم أجهزة إنترنت الأشياء على شبكات معزولة بعيدًا عن الأنظمة الحيوية. قم بتطبيق سياسات تحديث البرامج الثابتة والقضاء على بيانات الاعتماد الافتراضية عند النشر. راقب حركة مرور أجهزة إنترنت الأشياء باستمرار بحثًا عن سلوك شاذ، وقم بتضمين أصول إنترنت الأشياء في برنامج إدارة سطح الهجوم الخارجي الخاص بك.

يتطلب قانون المرونة السيبرانية للاتحاد الأوروبي من مصنعي المنتجات ذات الأجهزة والبرامج، بما في ذلك أجهزة إنترنت الأشياء، تلبية متطلبات الأمن السيبراني الإلزامية. تبدأ التزامات الإبلاغ عن الثغرات الأمنية المستغلة بنشاط في سبتمبر 2026، مع ضرورة الامتثال الكامل بحلول أواخر عام 2027. المنتجات التي لا تحمل علامة CE والتي تثبت الامتثال لقانون المرونة السيبرانية لا يمكن بيعها بشكل قانوني في الاتحاد الأوروبي اعتبارًا من ديسمبر 2027. يجب على مسؤولي أمن المعلومات (CISOs) تدقيق مخزونهم من أجهزة إنترنت الأشياء الآن لتحديد البائعين الذين سيلتزمون بهذا الجدول الزمني.

تكتشف إدارة سطح الهجوم من CybelAngel باستمرار الأصول المواجهة للإنترنت وتراقبها، بما في ذلك أجهزة إنترنت الأشياء - وتحدد الأجهزة المكشوفة أو ذات التكوين الخاطئ أو التي بها ثغرات قبل أن يجدها المهاجمون. على عكس التقييمات التي تتم في نقاط زمنية معينة، تراقب CybelAngel باستمرار، وتنبّه فرق الأمان عند ظهور خطر جديد. اطلب عرضًا توضيحيًا لمعرفة ما هو مكشوف على شبكتك.

خاتمة

كل جهاز إنترنت الأشياء (IoT) متصل بشبكتك هو أصل خارج محيطك الأمني التقليدي. تقوم إدارة مساحة الهجوم في CybelAngel باكتشاف ومراقبة الأصول المواجهة للإنترنت باستمرار - بما في ذلك أجهزة إنترنت الأشياء - وتنبيهك إلى الأجهزة المكشوفة أو ضعيفة التكوين قبل أن يعثر عليها المهاجمون أولاً.