اكتشف

الأصول الظلية التي أنشأها الموظفون والأطراف الثالثة والرابعة. نحن متخصصون في اكتشاف الأصول الظلية مثل خوادم الملفات المتصلة، وحلول SaaS، وقواعد البيانات، والأنظمة الصناعية، وأدوات DevOps، وخدمات سطح المكتب البعيد، وأجهزة إنترنت الأشياء.

يمكن للأصول غير المرخصة والخدمات التي تم إخراجها من الخدمة والمنتجات الضعيفة من الشركاء توسيع سطح الهجوم الخاص بك خارج نطاق سيطرتك. في حين قد تظل هذه الأصول الظلية غير مرئية لك، إلا أنها ليست غير مرئية للمهاجمين. وفقًا لـ Gartner، تستهدف% 30٪ من الهجمات السيبرانية الناجحة هذه الأصول الظلية الضعيفة تحديدًا.

الأصول الظلية التي أنشأها الموظفون والأطراف الثالثة والرابعة. نحن متخصصون في اكتشاف الأصول الظلية مثل خوادم الملفات المتصلة، وحلول SaaS، وقواعد البيانات، والأنظمة الصناعية، وأدوات DevOps، وخدمات سطح المكتب البعيد، وأجهزة إنترنت الأشياء.

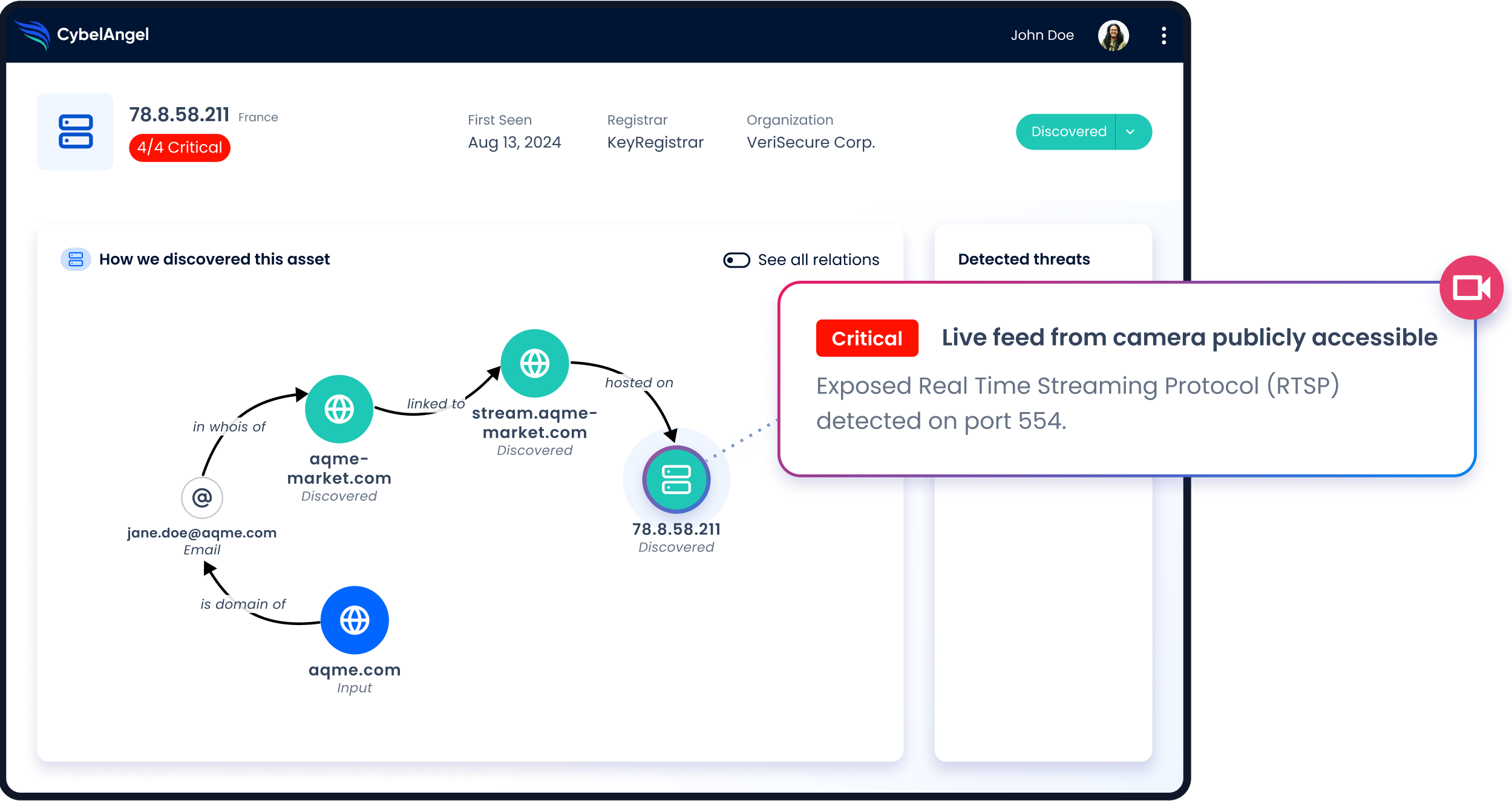

حدد الأصول في سطح هجومك لتسريع جهود الإصلاح. بفضل تقنيتنا التي لا مثيل لها، والتي تستفيد من مطابقة الكلمات المفتاحية في مصادر مختلفة وتنتقل من الأصول المعروفة إلى الأصول المجهولة المرتبطة، يمكننا بسهولة العثور على الأصول الظلية وتحديدها.

أعطِ الأولوية لجهودك في مجال الأمن السيبراني من خلال التركيز على الأجهزة الأكثر عرضة للخطر باتباع نهج قائم على المخاطر مصمم خصيصًا لتلبية التفاصيل الفريدة لعملك. لقد قمنا بتطوير محرك لتحديد الأولويات يركز على المخاطر الواقعية، بما في ذلك أهمية الأصول، والتهديدات الشائعة بناءً على احتمالية استغلالها، والتهديدات التي يتم استغلالها بنشاط.

تعمق في رؤىنا الأخيرة حول التهديدات الخارجية والمخاطر الرقمية ونقاط الضعف الناشئة. احصل على استراتيجيات قابلة للتنفيذ واستخبارات عن التهديدات لتعزيز وضعك الأمني. مثالي لمديري أمن المعلومات والمختصين في الأمن الذين يتطلعون للبقاء في الطليعة.

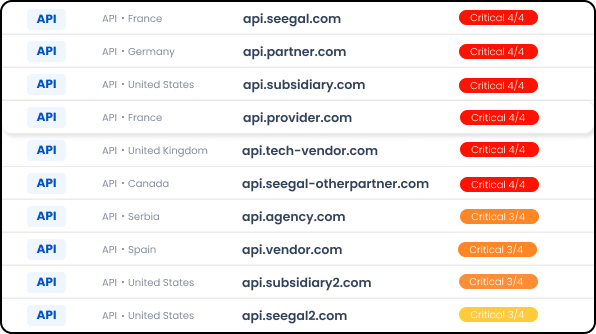

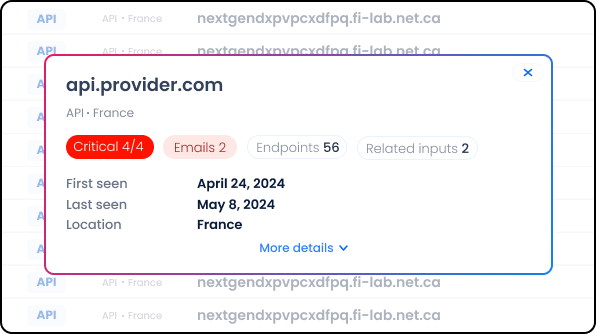

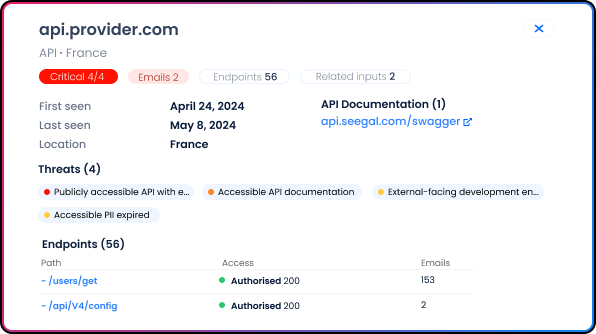

مع انتشار واجهات برمجة التطبيقات (APIs)، أصبحت هدفًا رئيسيًا للقراصنة الذين يتطلعون إلى استغلال بيانات الشركة الحساسة. وفقًا لبحث أجرته ESG، أفادت 92% من المؤسسات بتعرضها لحادث أمني متعلق بواجهات برمجة التطبيقات. تُعد إساءة استخدام واجهات برمجة التطبيقات ناقل هجوم متكرر، مما يشير إلى الحاجة الملحة لبروتوكولات أمنية معززة حول البنية التحتية لواجهات برمجة التطبيقات. أطلق العنان لقوة حل CybelAngel للكشف عن تهديدات واجهات برمجة التطبيقات (API Threat Detection) لاكتشاف واجهات برمجة التطبيقات الخارجة عن السيطرة، والمهملة، وغير الموثقة خارج محيط تكنولوجيا المعلومات الخاص بك.

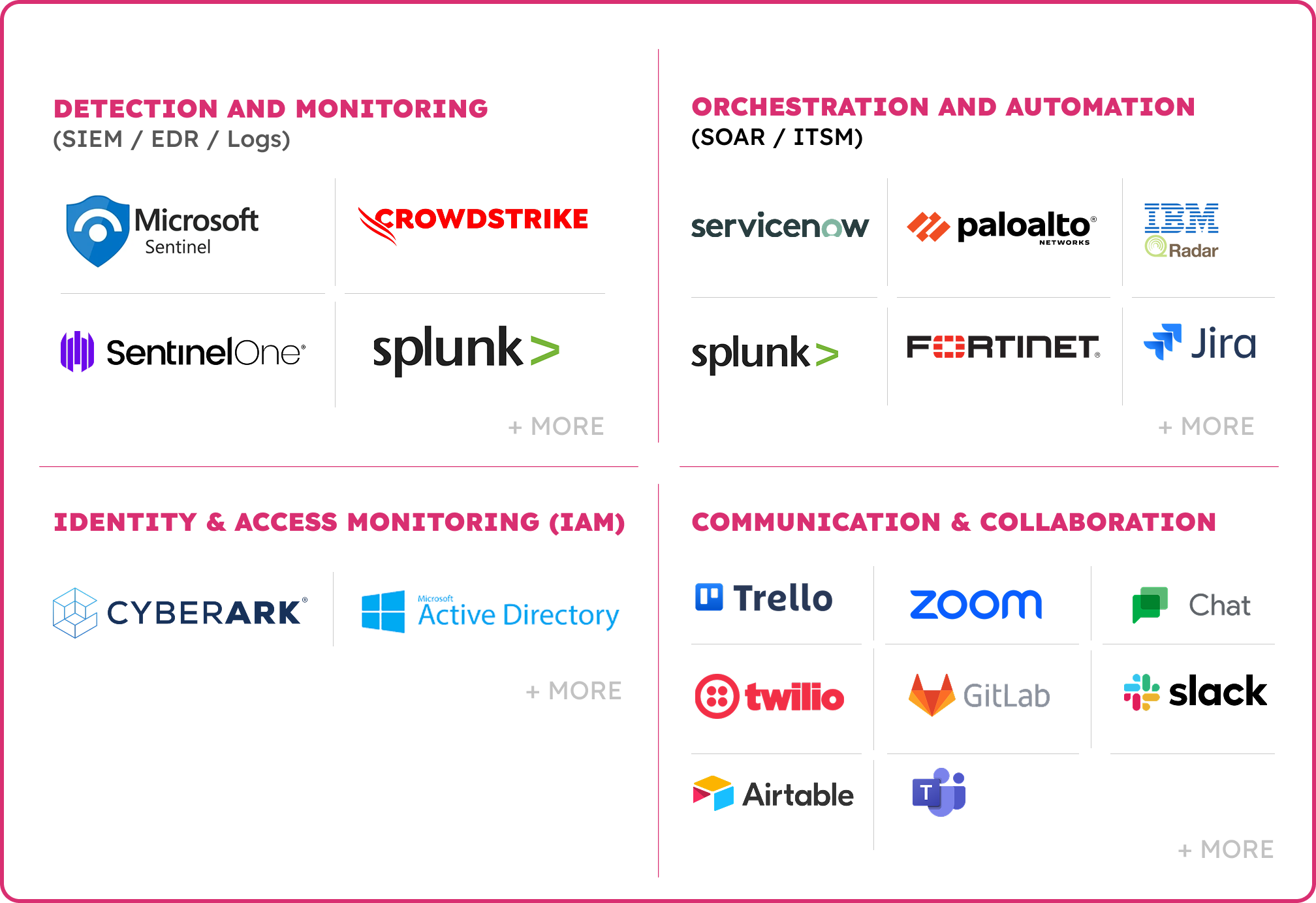

CybelAngel connects seamlessly with your existing tools, bringing threat intelligence directly into your workflows without adding friction.

إدارة سطح الهجوم هي العملية المستمرة لاكتشاف وتحليل وحماية جميع أصولك المعرضة للإنترنت. يوفر حل ASM من CybelAngel رؤية شاملة من الخارج للداخل لبصمتك الرقمية، مما يوضح لك بالضبط ما يراه المهاجم.

تعد إدارة سطح الهجوم أمرًا بالغ الأهمية لأنه لا يمكنك حماية ما لا تعرف أنك تمتلكه. من خلال تحديد جميع الأصول المعروفة وغير المعروفة وأصول الطرف الثالث، يغلق حل إدارة سطح الهجوم فجوات الرؤية التي يستغلها المهاجمون للوصول الأولي إلى شبكتك.

نعم، من الوظائف الرئيسية لإدارة سطح الهجوم هو العثور على الأصول المكشوفة وغير المهيأة بشكل صحيح، بما في ذلك قواعد البيانات غير الآمنة. تكتشف حلول CybelAngel هذه المخاطر العالية، مما يتيح لك تأمينها قبل أن تؤدي إلى خرق بيانات كبير.

تحتاج إلى استخبارات التهديدات السيبرانية لأن جدران الحماية تحمي فقط محيط شبكتك الداخلية. تراقب استخبارات التهديدات السيبرانية من CybelAngel التهديدات الخارجية عبر الإنترنت بأكمله - بما في ذلك الويب المظلم - حيث يخطط الخصوم وينظمون الهجمات التي لا تستطيع أدوات الأمان التقليدية رؤيتها.

نعم ، تعد إدارة سطح الهجوم ضرورية لإدارة المخاطر المتعلقة بالطرف الثالث. فهي توسع الرؤية في سلسلة التوريد الخاصة بك ، مما يسمح لك بمراقبة المخاطر الأمنية لشركائك والكشف عن الثغرات التي يمكن أن تؤثر على مؤسستك.