تصفح كتالوج خدماتنا الاحترافي لتلبية جميع احتياجاتك في مجال الأمن السيبراني، حيث ستجد حلولاً شاملة مصممة خصيصًا لتعزيز راحة بالك.

استخبارات منتقاة

احمِ مصالح عملك من خلال معلومات استخباراتية استباقية مركزة، مصممة خصيصًا لتلبية احتياجاتك الفريدة.

ملاحظات التهديد: تقارير استباقية وتكتيكية واستراتيجية من فريقREACT الخاص بنا.

تقارير مخصصة: بما في ذلك ملفات تعريف الجهات الفاعلة المهددة، والتقارير السياقية، والنشرات الاستخباراتية، وغير ذلك.

أخبار استخبارات التهديداتملخص من أحدث التسريبات والكمائن الهجومية المنسقة، والهجمات الموزعة لحجب الخدمة، والثغرات الأمنية، وهجمات الفدية.

ذكاء سلسلة التوريد

عزز أمن سلسلة التوريد من خلال حماية سطح الهجوم الخاص بك.

الهجمات المبلغ عنهامراجعة الأطراف الثالثة التي تعرضت لاختراقات بيانات أو هجمات حجب الخدمة الموزعة (DDoS) أو تشويه الصفحات أو هجمات الفدية.

تقييم طرف ثالث: تحليل التعرض السيبراني للبصمة الرقمية الخارجية للمورد.

تقييم الاندماج والاستحواذ: تحليل التعرض السيبراني لاهتمامات الاندماج والاستحواذ المحتملة.

مراقبة طرف ثالث مخترقمراقبة بائع مخترق على الويب المظلم لمدة 3 أشهر.

تغذيات IOC

استفد من تيار مستمر من مؤشرات التهديدات المعروفة، لتزويد فريق الأمن لديك بالرؤى اللازمة للكشف الاستباقي عن التهديدات وتحييدها.

دمج تغذية IOC ممتازة منسقة بواسطة فريق CybelAngel، والتي توفر:

مؤشرات الاختراق: الوصول إلى المؤشرات الخبيثة المعروفة مثل عناوين IP والنطاقات وتجزئات الملفات.

كشف التهديداتتحديد ومنع التهديدات المحتملة بسرعة.

رؤى معمقةاحصل على معلومات استخباراتية عالمية المستوى لتعزيز وضعك الأمني.

انغمس في مكتبة ملاحظات التهديدات لدينا للحصول على رؤى الخبراء

الوصول إلى مكتبة كاملة من التحليلات المعمقة حول القضايا والمجرمين الذين يشكلون الجريمة السيبرانية اليوم. استفد من تعليقات محللينا لوضع استراتيجيتك.

خدمات استخبارات التهديدات الاحترافية

-

ملفات الجهات التهديدية والتكتيكات والتقنيات والممارسات

يشمل تحديدنا الشامل البيانات الاستراتيجية والبيانات التكتيكية والبيانات الفنية لتحليل معمق.

-

رؤى استراتيجية وتحليل سياقي

تعامل مع تقارير استخبارات التهديدات التي تقدم رؤى استراتيجية حول الأنشطة السياسية والديناميكيات الإقليمية من منظور تهديدات الإنترنت. قم بتحديث معلوماتك حول المخاطر الخاصة بالصناعة، واتجاهات الهجوم الناشئة، والموضوعات السياقية مثل الأحداث الكبرى أو التحولات التنظيمية التي تؤثر على السوق.

-

العناية الواجبة في عمليات الاندماج والاستحواذ

قيّم بفعالية الوضع الأمني السيبراني الواقعي لهدف الاندماج والاستحواذ أو الاستثمار الخاص بك. حدد نقاط الضعف، ومخاطر تسرب البيانات، والمخاطر السيبرانية لاتخاذ قرارات مستنيرة وتخفيف التهديدات قبل إتمام صفقتك.

-

تقييم مخاطر الطرف الثالث

احمِ عملك من خلال تحديد وتقييم وتخفيف المخاطر ضمن منظومة الموردين لديك. عزز وضعك الأمني من خلال معالجة نقاط الضعف المرتبطة بالموردين والموردين الخارجيين والشركاء.

-

تحقيق اللجنة الأولمبية الدولية

اكشف التهديدات قبل تفاقمها مع الذكاء المتقدم للتهديدات من CybelAngel، وربط مؤشرات الاختراق (IoCs) بأنماط الهجوم المعروفة. استفد من قدرات المراقبة والكشف الاستباقية من CybelAngel لاكتساب رؤية كاملة للأصول المكشوفة والمخاطر الناشئة، والبقاء في الطليعة فيما يتعلق بالتهديدات السيبرانية.

-

بحث الخرق

احصل على وصول حاسم إلى المستندات التي اخترقتها عصابات برامج الفدية وقم بالاستجابة بفعالية لخرق البيانات باستخدام خدمة التحليل الشامل للتسريبات من CybelAngel. هذا النهج الاستباقي لا يساعد المؤسسات على اكتشاف التسريبات واحتوائها مبكرًا - مما يمنع الاستغلال والإضرار بالسمعة والعقوبات التنظيمية والخسائر المالية - ولكنه يعزز أيضًا وضع أمن البيانات لديك بشكل عام، مما يضمن لك البقاء في الطليعة حتى في أصغر تسريبات البيانات التي يمكن أن تتصاعد إلى حوادث أمنية كبيرة.

-

مراقبة الأحداث

مراقبة حدث كبير من منظور سيبراني واعتماد نهج استباقي خلال حدث أو فترة زمنية معينة. وفقًا لـ Gartner، بحلول عام 2026، ستحقق المؤسسات التي تعطي الأولوية لاستثماراتها الأمنية بناءً على برنامج إدارة التعرض المستمر للتهديدات (CTEM) تخفيضًا قدره الثلثان في الاختراقات، مما يؤكد أهمية التدابير الاستباقية للأمن السيبراني خلال الأحداث الحرجة.

-

رصد الأزمات

ستتعامل فرقتنا المتخصصة حسب الطلب بسرعة مع الحوادث السيبرانية الحرجة وتخفيف حدتها نيابة عنك. قم بنشر فريقنا المتخصص الذي يتمتع بخبرة في استخبارات التهديدات، والاستجابة للحوادث، وإدارة الأزمات لتزويدك بدعم على مدار الساعة، لضمان قدرة مؤسستك على تجاوز التحديات المعقدة للأمن السيبراني والتعافي منها بسرعة.

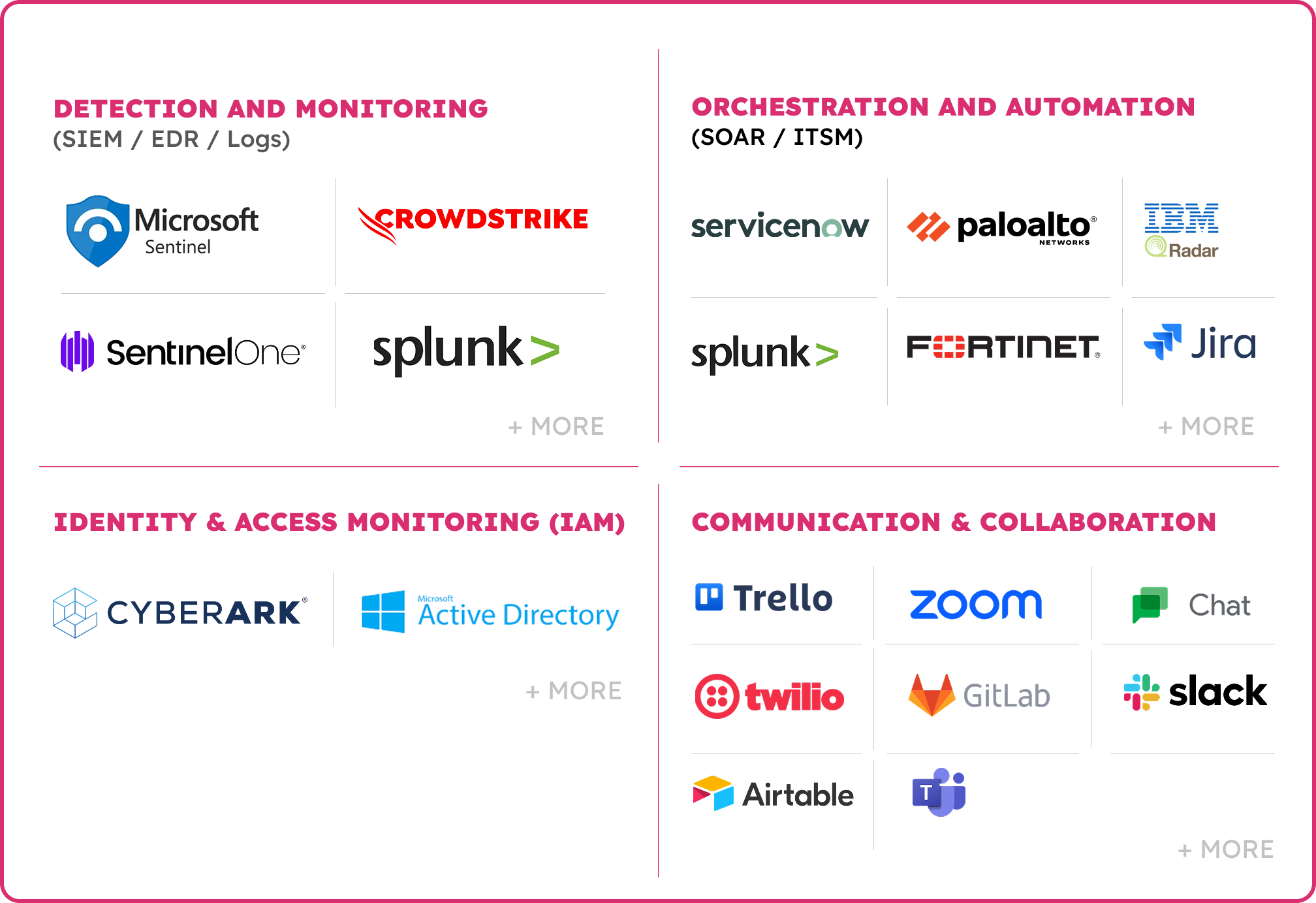

Integrate CybelAngel smoothly into your tool stack

CybelAngel connects seamlessly with your existing tools, bringing threat intelligence directly into your workflows without adding friction.

- Detection & Monitoring: Automatically create detection rules from IoCs and correlate threat signals with your internal telemetry.

- Orchestration & Automation: Enrich tickets with threat context and trigger automated responses to prioritize incidents faster.

- Identity & Access Monitoring: Reset compromised credentials, block malicious IPs, and enforce access policies in real time.

- Communication & Collaboration: Route alerts to the right teams instantly and coordinate response within your existing tools.

أسئلة متكررة

ذكاء التهديدات السيبرانية هو معرفة مبنية على الأدلة حول التهديدات الحالية أو الناشئة. في CybelAngel، لا يقتصر ذكاء التهديدات السيبرانية على التغذيات العامة؛ بل يتعلق بتوفير معلومات استخباراتية محددة للغاية وموضوعة في سياقها حول التهديدات الخارجية التي تتعلق مباشرة بالبصمة الرقمية الفريدة لمؤسستك وسطح هجومك.

تساعد استخبارات التهديدات السيبرانية على حماية عملك من خلال تمكين وضع أمني استباقي. بدلاً من انتظار وقوع هجوم، تقدم استخبارات التهديدات السيبرانية لدينا إنذارات مبكرة حول تهديدات مثل تسرب البيانات أو النطاقات الاحتيالية أو بيانات الاعتماد المكشوفة، مما يسمح لك بتحييدها قبل أن يتم استغلالها.

البيانات هي مجرد معلومات خام وغير مصفاة، في حين أن ذكاء التهديدات السيبرانية هو المنتج النهائي. تعمل CybelAngel على تحويل كميات هائلة من البيانات إلى ذكاء قابل للتنفيذ من خلال تطبيق التعلم الآلي والتحليل البشري الخبير لتقديم تنبيهات سياقية عالية الدقة تهمك.

تحتاج إلى استخبارات التهديدات السيبرانية لأن جدران الحماية تحمي فقط محيط شبكتك الداخلية. تراقب استخبارات التهديدات السيبرانية من CybelAngel التهديدات الخارجية عبر الإنترنت بأكمله - بما في ذلك الويب المظلم - حيث يخطط الخصوم وينظمون الهجمات التي لا تستطيع أدوات الأمان التقليدية رؤيتها.

تم تصميم استخباراتنا عن التهديدات السيبرانية لتحقيق تكامل سلس مع مركز عمليات الأمن (SOC) الخاص بك. نقدم تنبيهات قابلة للتنفيذ من خلال منصتنا أو عبر واجهة برمجة التطبيقات (API) إلى أدواتك الحالية مثل SIEMs أو SOARs، مما يثري بياناتك ويمكّن فريقك من التصرف بشكل أسرع تجاه التهديدات الخارجية الحرجة.