بلاي رانسوم وير: عصابة الابتزاز المزدوج

جدول المحتويات

هناك لاعب جديد في ساحة برامج الفدية. لقد أحدث برنامج الفدية PLAY دمارًا في المنظمات في جميع أنحاء العالم، مما أدى إلى خسائر مالية فادحة.

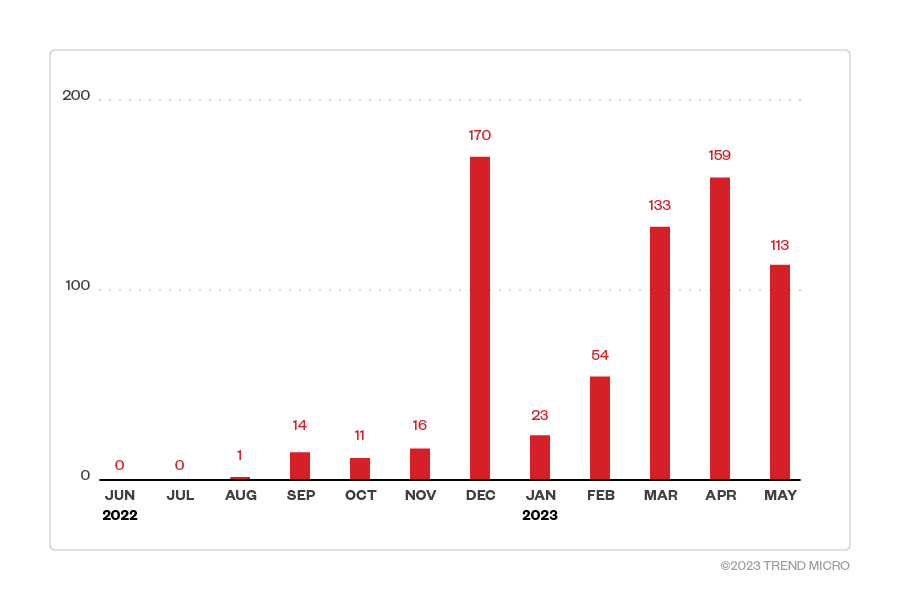

منذ تأسيس المجموعة في عام 2022، شن بلاي ما يصل إلى 170 هجومًا إلكترونيًا في شهر واحد.

دعنا نرى كيف يستغل برنامج الفدية PLAY نقاط الضعف لتنفيذ الهجمات وكيف يمكن للمؤسسات اتخاذ إجراءات.

ما هو برنامج الفدية PLAY؟

بدءًا من يونيو 2022،, تم إجراء هجمات برامج الفدية المعروفة باسم PLAY، والمعروفة أيضًا باسم Playcrypt ransomware، على مجموعة واسعة من الشركات والبنية التحتية الحيوية في أمريكا الشمالية وأمريكا الجنوبية وأوروبا.

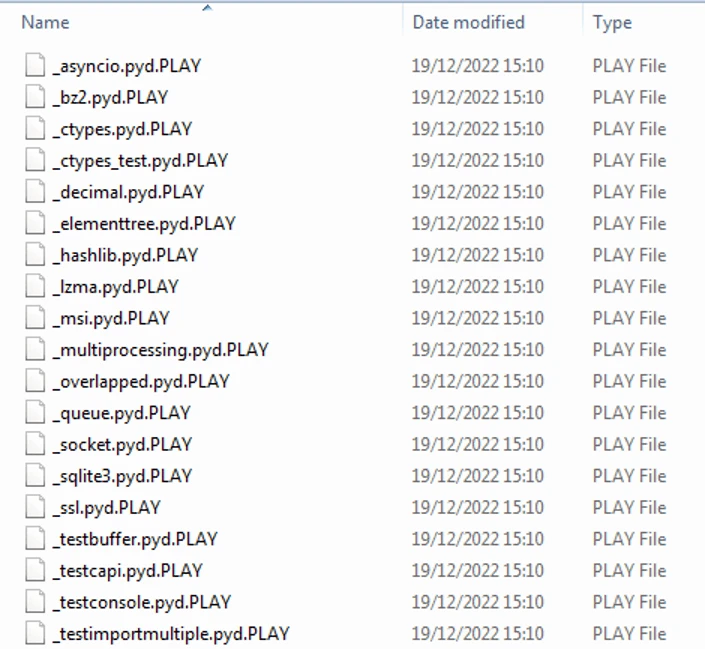

اسم المجموعة التهديدية يأتي من امتداد التشفير .العب تتم إضافتها بعد أن يصبح الضار فعّالاً.

يركز المهاجمون السيبرانيون من مجموعة PLAY على تكتيكات الابتزاز المتعدد، مثل الابتزاز المزدوج، والذي يتضمن تسريب بيانات المنظمة قبل تشفيرها.

من تستهدفه برمجيات الفدية PLAY؟

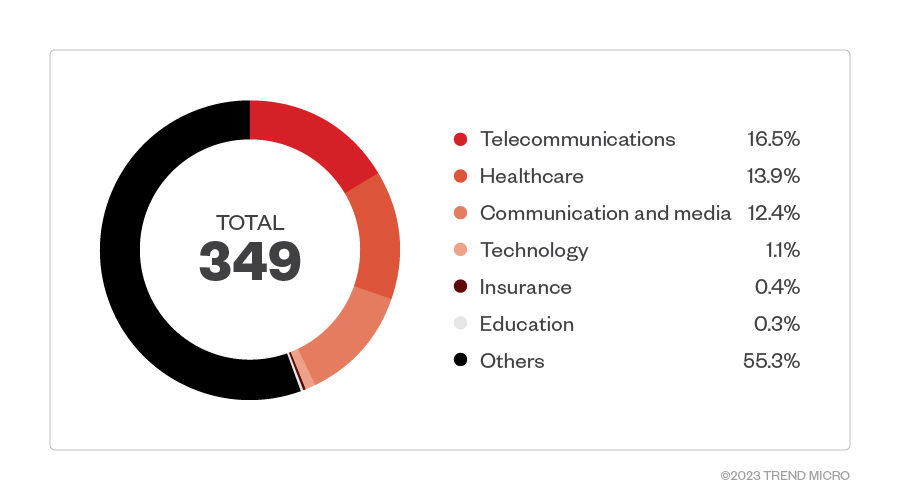

لا يميز الفاعلون الخبيثون في PLAY عند التخطيط لهجماتهم السيبرانية. الشركات الكبيرة ذات الموارد المالية الوفيرة هي الضحايا المفضلة لـ PLAY.

بالإضافة إلى ذلك، ينشر مجرمو PLAY الهجمات في جميع أنحاء العالم، من الولايات المتحدة والمملكة المتحدة وأوروبا إلى أستراليا. أحد الملاحظات البارزة هو أن دول ما بعد الاتحاد السوفيتي لا تظهر في قائمة ضحايا PLAY؛ ومع ذلك، لا يوجد دليل مباشر يشير إلى أن هذا متعمد.

يُعد قطاعا الاتصالات والرعاية الصحية من بين القطاعات الرئيسية التي تستهدفها الجهات الفاعلة في تهديد برامج الفدية PLAY. غالبًا ما تكون البيئات ذات القيمة العالية والضغوط العالية أهدافًا لبرامج الفدية بسبب الثغرات الموجودة في الأمن السيبراني. بالإضافة إلى ذلك، تستهدف الشركات التي لديها مجموعات بيانات كبيرة بسبب قيمتها على الويب المظلم.

كيف يعمل برنامج الفدية PLAY؟

هجمات برمجية الفدية من نوع بلاي متطورة وتتطور باستمرار، مما يجعل من الصعب على المجموعة القضاء عليها.

اعتباراً من مايو 2025،, كان مكتب التحقيقات الفيدرالي على علم بـ 900 ضحية متضررة ونمت داخل الولايات المتحدة. في تحقيقاتهما، وجدت كل من مكتب التحقيقات الفيدرالي ووكالة الأمن السيبراني وأمن البنية التحتية (CISA) أن PLAY تعمل كمجموعة برامج فدية مغلقة، بدلاً من توظيف شركات تابعة، “لضمان سرية الصفقات”، وفقًا لموقع تسريب بيانات المجموعة.

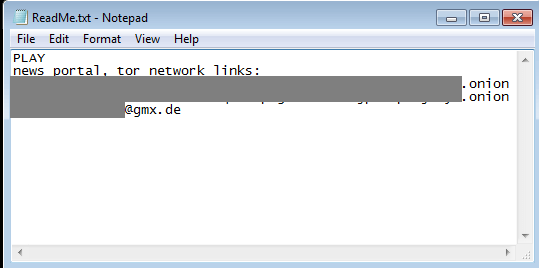

يقوم الجهات الفاعلة بتهديد نشر مذكرة فدية لا تذكر مطالبة فدية أو تعليمات الدفع، ولكن بدلاً من ذلك، يتم توجيه الضحايا للاتصال بالهاكرز عبر البريد الإلكتروني لاستعادة الملفات المشفرة.

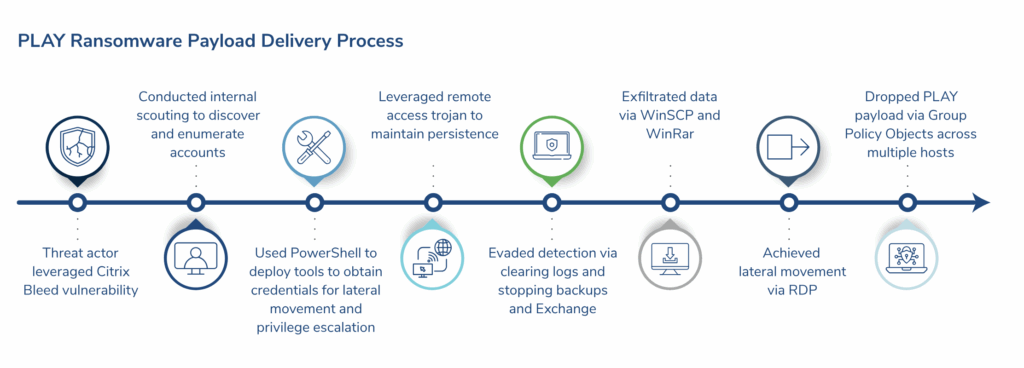

دعنا نتعمق في المراحل المختلفة للهجوم لنكتشف كيف يستغل PLAY المنظمات ذات الأعباء العالية.

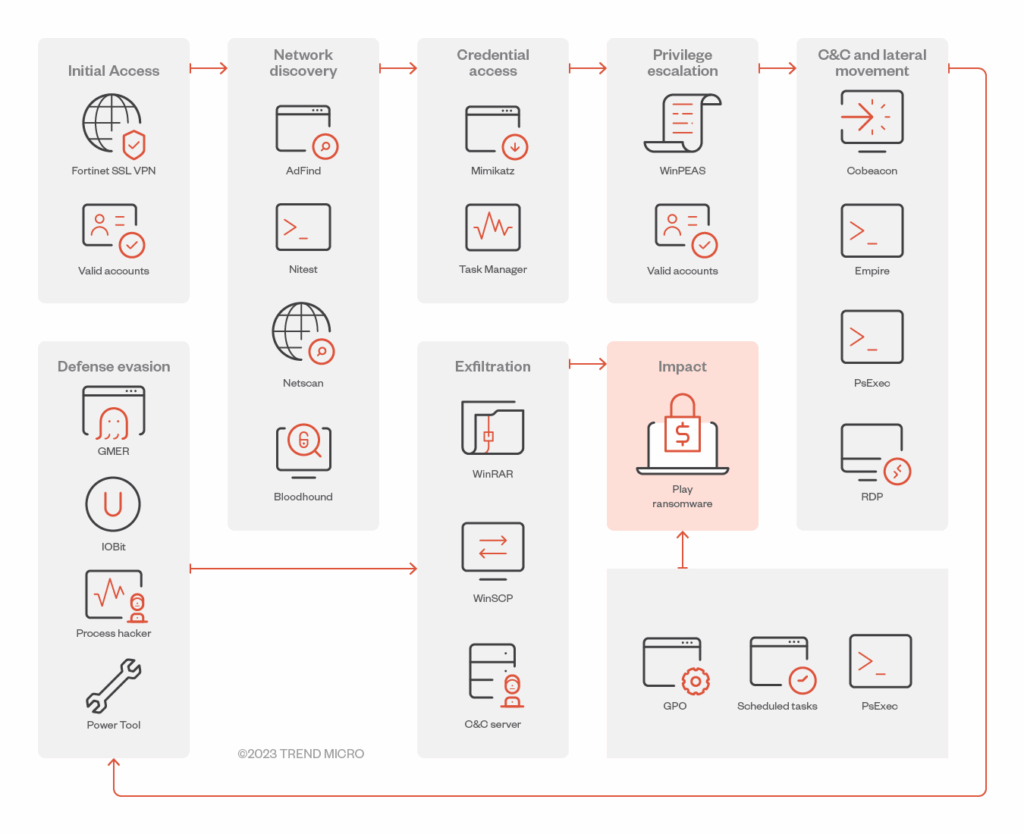

مراحل هجوم برنامج الفدية PLAY

تستخدم برمجية الفدية PLAY تكتيكات وتقنيات متنوعة للاستيلاء على الهدف. ولأداء استطلاعها، تستخدم المجموعة Grixba، وهي أداة استطلاع مصممة خصيصًا، لفحص شبكة الضحية باستخدام WMI أو WinRM وتحديد أدوات أخرى يمكن اختراقها واستخدامها للحركة الجانبية. يستخدم AdFind، وهي أداة مشروعة موجودة في Microsoft Active Directory، جنبًا إلى جنب مع Grixba لاسترداد معلومات حول الهدف.

بمجرد حصول عصابة برامج الفدية على معلومات كافية، فإنها تنتقل إلى اكتساب الوصول الأولي. في الحالات الملاحظة، يكتسب منفذو تهديدات ‘بلاي" (PLAY) السيطرة على شبكات تكنولوجيا المعلومات للضحية من خلال استغلال الثغرات الأمنية. تصبح الخوادم التي يتم تأجيرها أو التي تتعرض عن غير قصد أهدافًا رئيسية. لوحظ أيضًا أن "بلاي" (PLAY) تستهدف ثغرات أمنية محددة ضمن فورتينت فورتي أو إس, مثل CVE-2022-42475, CVE-2023-27997،, و CVE-2024-21762.

تحديداً ضمن أنظمة مايكروسوفت، استخدمت PLAY ثغرات في خادم Microsoft Exchange Server للسماح بتنفيذ التعليمات البرمجية عن بُعد (RCE)، والذي يُطلق عليه أيضًا استغلال ProxyNotShell. يمكن لمهاجمي PLAY بعد ذلك التحكم في خادم Exchange عن بُعد دون علم الموظفين.

بمجرد دخولهم النظام، يخفي قراصنة PLAY أنشطتهم باستخدام LOLBins وأدوات مثل AnyDesk و NetScan و Advanced IP Scanner. وتشمل الأدوات الأخرى التي يستخدمها PLAY غالبًا Cobalt Strike و System BC و Empire و Mimikatz للانتقال الجانبي مع البقاء غير مكتشفين. عادةً ما تنتشر الحمولة عبر بيئات Active Directory لتقليل المخاطر.

للتشفير والتسلل إلى الملفات، تستخدم PLAY التشفير المتقطع، حيث يتم تشفير البيانات جزئيًا داخل الملفات للتهرب من أنظمة كشف البرامج الضارة القديمة.

تستخدم مجموعة برامج الفدية PLAY نموذج الابتزاز المزدوج، حيث تقوم بتشفير الأنظمة بعد استخلاص البيانات الحساسة. يظهر إشعار الفدية على شكل ملف_اقرأني.txt ملف، يوجه الضحايا إلى الاتصال بدجاجة بلاي (PLAY ransomware) عبر عنوان بريد إلكتروني ينتهي بـ @gmx.de أو @web.de . للضغط على الضحايا لدفع فدية المطالب بها، تهدد مجموعة برامج الفدية بنشر البيانات المسروقة على موقعهم الخاص لتسريب البيانات على شبكة تور.

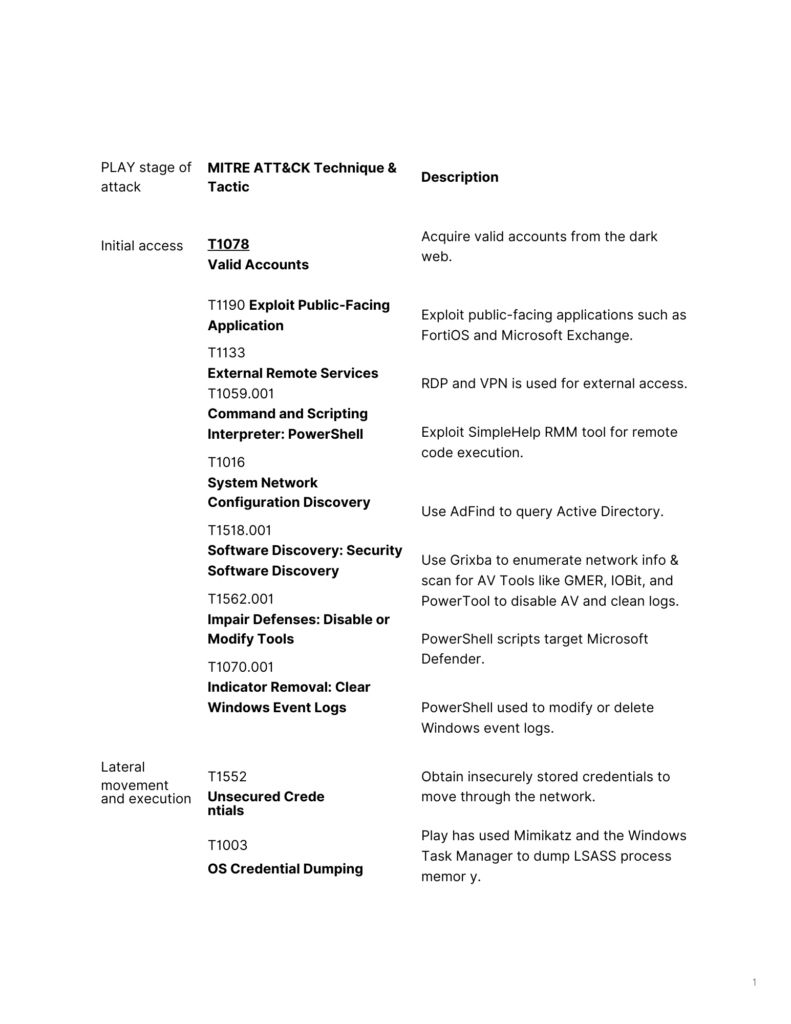

بلاي رانسوم وير لديه مجموعة متنوعة من التكتيكات والتقنيات المستخدمة للوصول إلى أنظمة غير مصرح بها. أدناه جدول للتكتيكات والتقنيات المستخدمة في هجوم ransomware نموذجي من PLAY.

تكتيكات وإجراءات برنامج الفدية PLAY

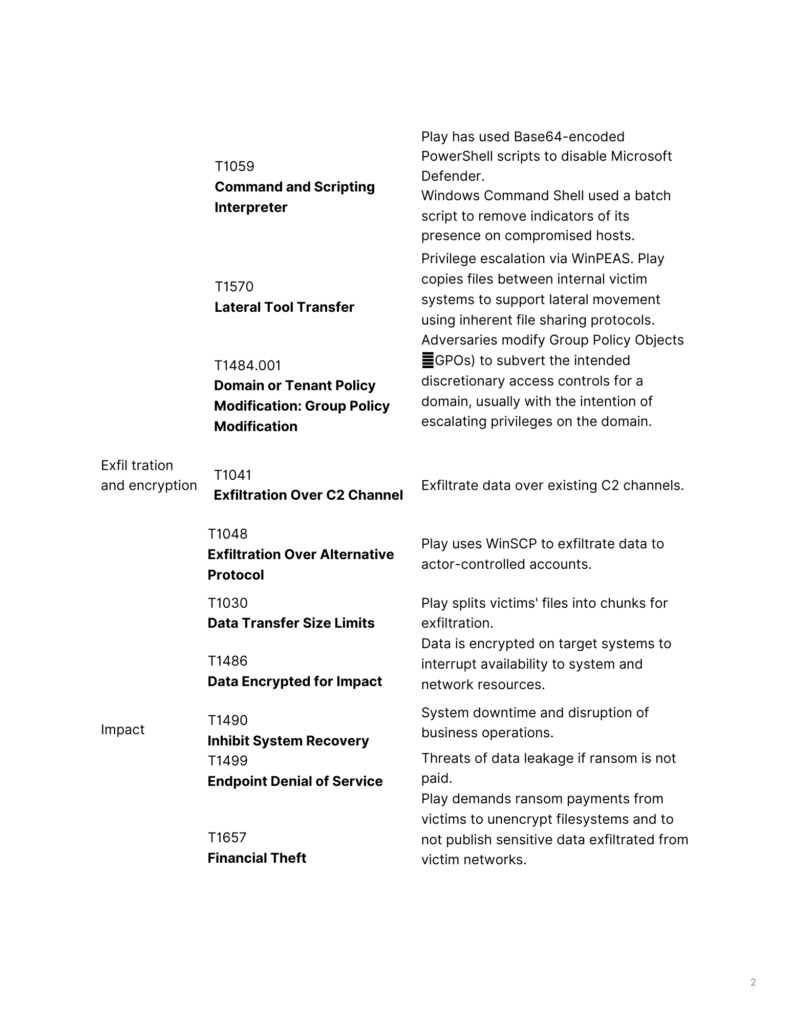

إصدار لينكس من ESXi

في عام 2024، اكتشف باحثو الأمن السيبراني نسخة لينكس جديدة من برنامج الفدية PLAY. يقوم تنوع ESXi باستدعاء أوامر shell خاصة ببيئة ESXi لإجراء مهام مثل إيقاف تشغيل جميع الأجهزة الافتراضية (VMs) قيد التشغيل، وسرد أسماء الأجهزة، وتعيين رسالة الترحيب لواجهة ESXi إلى ملاحظة الفدية الخاصة بالحملة.

مؤشرات الإصابة الشائعة لبرنامج الفدية PLAY (IoCs)

هناك علامات تحذير لهجوم برامج الفدية PLAY، حتى لو كان المهاجمون يهدفون إلى أن يكونوا خفيين قدر الإمكان.

فيما يلي بعض مؤشرات الحوادث المرصودة لبرنامج PLAY ransomware:

- أدوات استطلاع مخصصة يستخدم PLAY أداة مخصصة لجمع المعلومات الاستخباراتية قبل الهجوم تسمى

Gt_net.exeأو Grixba. تم تصميمه لجمع معلومات استخباراتية مثل المضيفين النشطين ونطاقات IP، ومسارات الشبكة، وأدوات الوصول عن بعد، وسجل المتصفح قبل تخزين البيانات المجمعة في ملف ZIP محمي بكلمة مرور. - الوصول الخلفي لتنفيذ الهجمات دون أن يلاحظ الموظفون، يستخدم PLAY وصولاً خبيثًا عبر باب خلفي

SVCHost.dllمصمم لمحاكاة مكون شرعي من ويندوزsvchost.exe. - تحرك جانبياً عبر الأنظمة للتحرك عبر الشبكات دون لفت الانتباه، يستخدم بلاي

PSexesvc.exeنسخة مخصصة من أداة مشروعة، PsExec، لتنفيذ بروتوكول سطح المكتب البعيد (RDP). هذا يسمح للمهاجم بتشغيل أوامر أو نشر حمولات على أجهزة أخرى دون وصول فعلي. - تجاوز دفاعات أمان نقطة النهاية لتعطيل الحماية الطرفية، يستخدم برمجية الفدية PLAY

HRsword.exe. يغير برنامج الخطر إعدادات النظام لمنع إعادة تشغيل برنامج الأمان بل ويقوم بإيقاف أدوات أمنية أخرى. - حمولة برامج الفدية في المرحلة النهائية لهجوم PLAY، يقوم المتسللون بتشغيل

مرحباً.exeلتنفيذ حمولة برامج الفدية. يتم تشفير الملفات باستخدام تشفير هجين AES-RSA لتسريع العملية، قبل إرسال ملاحظة الفدية.مرحباً.exeكما يضمن عدم تأثر نظام التشغيل ببرامج الفدية، بحيث لا يزال بإمكان الضحايا الدفع. - علامة التشفير: الملفات المشفرة التي تتأثر ببرنامج الفدية PLAY تحتوي على الوسم

.تشغيل. - ملاحظة فدية: في هجوم برمجيات الفدية PLAY، مذكرة فدية مع

ملف_اقرأني_للعب.txtأواقرأ_ملف_للتوضيح.txtيتم وضعه في مجلدات متعددة لتحفيز الضحايا على دفع فدية.

الدفاع ضد برامج الفدية PLAY

يستخدم برمجيات الفدية PLAY نقاط ضعف معروفة ويستغل أدوات شرعية للتسلل إلى شبكة غير مصرح بها. للحد من الاستخدام العدائي المحتمل للشبكات، اتبع نصائح CISA مما يتماشى مع أهداف الأمن السيبراني عبر القطاعات.

اتبع هذه النصائح للتخفيف من حدة هجمات برامج الفدية PLAY لحماية نظام تكنولوجيا المعلومات الخاص بك:

- تطبيق خطة تعافي اتبع إرشادات NIST لتحديد التهديدات السيبرانية بشكل مناسب وحماية ممتلكات الشركة.

- تتطلب كلمات مرور قوية وتغييرها بشكل متكرر يستخدم الجهات الفاعلة التهديدية بيانات الاعتماد المسروقة للوصول إلى أنظمة غير مصرح بها. تغيير كلمات المرور بشكل متكرر وتتطلب كلمات مرور أطول يخفف من تهديد بيانات الاعتماد المخترقة.

- تمكين المصادقة متعددة العوامل (MFA) سايسن يؤكد على أهمية تمكين المصادقة متعددة العوامل للبريد الإلكتروني على الويب، والشبكات الافتراضية الخاصة، والحسابات التي تصل إلى الأنظمة الحيوية. وإلا، يمكن للمهاجمين السيطرة على الحسابات الصحيحة ومنح أنفسهم حق الوصول.

- تحديث النسخ الاحتياطي غير المتصل يؤدي تحديث النسخ الاحتياطية غير المتصلة بالإنترنت بانتظام إلى تأمين البيانات الحساسة في حالة حدوث هجوم برامج فدية. النسخ الاحتياطية غير المتصلة بالإنترنت منفصلة عن الشبكة، مما يحد من قدرة المخترق.

- مراقبة حركة مرور الشبكة استخدم أداة مراقبة للبحث عن مؤشرات الاختراق، مثل أنماط حركة مرور الشبكة غير العادية أو التواصل مع خوادم القيادة والتحكم المعروفة. تحديد التهديدات في وقت مبكر يقلل من خطر هجوم معطل.

- احذر من شبكات الـ VPN يستخدم برنامج الفدية بلاي شبكات الـ VPN كنقطة دخول خفية إلى شبكات الهدف، غالبًا بالاشتراك مع بيانات اعتماد مسروقة أو أنظمة تم تكوينها بشكل خاطئ. احمِ شبكات الـ VPN من سوء الاستخدام عن طريق تقييد الوصول إليها إلى نطاقات IP المصرح بها، واستخدم تحديد الموقع الجغرافي لمنع المهاجمين من الوصول إلى الأنظمة عن بُعد.

- تشديد ضوابط الوصول لتعداد نقاط الضعف بشكل أكبر، يستخدم ممثلو برامج الفدية PLAY نصوص "WinPEAS" الرائعة لتصعيد الامتيازات في ويندوز للبحث عن مسارات إضافية لتصعيد الامتيازات. تأكد من توفير الوصول الضروري فقط وإزالة المستخدمين عند عدم الحاجة إلى الوصول بعد الآن.

أسئلة شائعة

- هل سيحمي برنامج مكافحة الفيروسات شبكتي من برامج الفدية PLAY؟ للأسف، لدى مشغلي برامج الفدية PLAY أدوات مصممة لتعطيل برامج مكافحة الفيروسات. سايسن نصح بأن ممثلي PLAY يستخدمون GMER و PowerTool و IOBit لتعطيل برنامج مكافحة الفيروسات.

- هل يستخدم برنامج الفدية PLAY التصيد الاحتيالي في المرحلة الأولية للهجوم؟ على الرغم من أن التصيد الاحتيالي لا يستخدم بشكل شائع من قبل PLAY للحصول على وصول أولي، إلا أنه في بعض الحالات،, رسائل بريد إلكتروني تصيدية لوحظ قيامهم بحصاد بيانات الاعتماد لتصعيد الهجوم. يتلقى بعض الضحايا مكالمات هاتفية تهديدية بعد الهجوم للضغط عليهم لدفع الفدية.

- كيف يستخدم برنامج الفدية PLAY لغة PowerShell؟ باور شل هو أداة تلقائية وسكريبت مدمجة في ويندوز يستخدمها قراصنة برامج الفدية PLAY للتنقل بخفية عبر نظام تكنولوجيا المعلومات. تُستخدم سكريبتات باور شل لتعطيل مايكروسوفت ديفندر لإيقاف أو التحايل على حماية مايكروسوفت ديفندر. يمكن لباور شل أيضًا منح جهات فاعلة أخرى للتهديد صلاحيات أعلى لمساعدة المجموعة في تنفيذ هجوم سيبراني.

- ما هو ملف PLAY ransomware التنفيذي؟ لكي ينفذوا هجوماً مع التحلي بالسرية، يستخدم جهات التهديد PLAY برنامج PLAY ransomware مخصص لتنفيذ التشفير. تعيد PLAY تجميع برنامج ransomware الخاص بها لكل هجوم، مع وجود قيمة تجزئة فريدة لكل برنامج. بهذه الطريقة، يتجاوز قراصنة PLAY إجراءات الحماية الخاصة بمكافحة الفيروسات.

- هل ستنتهي البيانات المسروقة على الويب المظلم؟ تستخدم مجموعة PLAY نموذج برامج الفدية المزدوجة، مما يعني أنه إذا لم يمتثل الضحايا لمطالب الفدية، فسيتم تسريب بياناتهم على الويب المظلم. في عام 2023، شركة سويسرية لتكنولوجيا المعلومات ومزود خدمات للهيئات الحكومية،, تفسير, ، تعرضت لهجوم برمجية الفدية PLAY. في الأصل، أرسلت مجموعة الهاكر أجزاء من البيانات إلى موقع التسريب الخاص بهم، ولكن بعد إنكار الهجوم ورفض دفع الفدية، تم تسريب 65000 وثيقة حكومية إلى الويب المظلم.

إنهاء

الحماية ضد جهات فاعلة سيبرانية مارقة عالية التهديد قد يكون الأمر شاقًا عند مواجهة شركات غير محمية بشكل صحيح ببنية تحتية مناسبة للأمن السيبراني.

يضمن الكشف المبكر عن التهديدات مثل برمجيات الفدية PLAY عدم تفاقم التهديدات، مما يحمي العمليات اليومية ويضمن سلامة بيانات العملاء.

للبقاء متقدمًا على تكتيكات برامج الفدية المتطورة، جرب CybelAngel لحماية بيانات اعتماد الموظفين من الوقوع في الأيدي الخطأ ومنع خروقات البيانات من التسبب في أضرار سمعة مالية.