قائمة التحقق المثالية لوضع الأمن السيبراني [25+ نصيحة]

جدول المحتويات

الجريمة الإلكترونية قضية مكلفة ومتنامية للحكومات والشركات في جميع أنحاء العالم، ولهذا السبب تستثمر دول مثل الولايات المتحدة والمملكة المتحدة في الأمن السيبراني على نحو غير مسبوق. ستنفق الولايات المتحدة $13 مليار دولار في عام 2025, ، و قد خصصت المملكة المتحدة 25 مليون جنيه إسترليني لمساعدة الحلفاء محاربة الجريمة الإلكترونية.

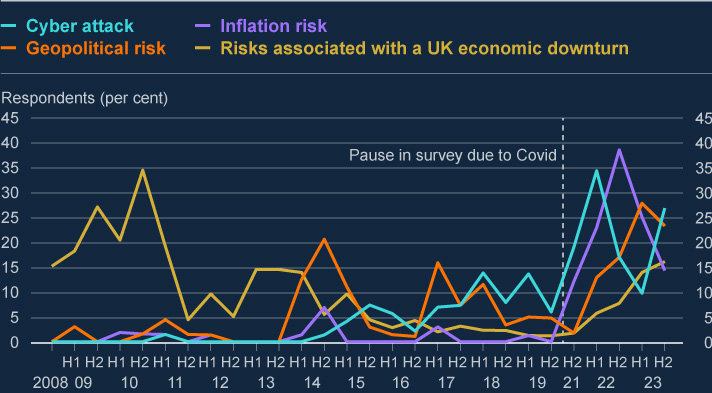

2023 مسح من قبل بنك إنجلترا أن العديد من الشركات تنظر إلى الهجمات السيبرانية على أنها خطر كبير أيضًا، حيث ذكر 70% من المشاركين أن “هجومًا سيبرانيًا” كان مصدر قلقهم الأول.

لحسن الحظ، واجه معظمهم بالفعل هجمات خطيرة، مما يدل على الحاجة إلى وضع قوي للأمن السيبراني. هذا يعني استخدام الأدوات المناسبة والتأكد من أن جميع الموظفين يعرفون ويتبعون أفضل الممارسات الأمنية.

في المجمل، مستقبل الجريمة الإلكترونية مشرق، مع خسائر متوقعة قدرها $9.5 تريليون دولار في عام 2024، ولكن الشيء نفسه يمكن قوله عن الأمن السيبراني، حيث تواصل الحكومات والشركات إظهار اهتمامها بتحسين وضعها في مجال الأمن السيبراني والتخفيف من مخاطرها السيبرانية.

اليوم، سنشرح لماذا يعتبر وضع الأمن السيبراني هاماً وسنشارك قائمة التحقق من الوضع الأمني السيبراني للشركات المهتمة بحماية بياناتها وتقليل الأضرار الناجمة عن الهجمات المحتملة، فل نتعمق في هذا الموضوع!

ما هو وضع المخاطر ولماذا هو مهم؟

عندما يذكر شخص ما وضعية, عندما تفكر في الحفاظ على وضعية جسمك الصحيحة، فإنك تفكر فورًا في الحفاظ على وضعية صحيحة لجسمك حتى لا تواجه آلامًا لاحقًا في حياتك. وضعية الأمن السيبراني هي المكافئ الرقمي لذلك: يتعلق الأمر بوجود الإجراءات الأمنية المناسبة في مكانها الصحيح حتى لا تضطر إلى التعامل مع التهديدات السيبرانية، مثل البرامج الضارة وبرامج الفدية، من بين العديد من التهديدات الأخرى في مشهد التهديدات.

يوقف الموقف القوي للأمن السيبراني خروقات البيانات وعمليات القرصنة من خلال مزيج من السياسات الداخلية والمعايير الخارجية والتكنولوجياتشفير البيانات، المصادقة، التحكم في الوصول، إدارة الثغرات الأمنية، والكشف الآلي عن التهديدات.

بالإضافة إلى ذلك، يمكن للشركات تحسين وضعها الأمني من خلال مواكبة قوانين الامتثال التنظيمية واتباع أفضل الممارسات لتقليل المخاطر الأمنية.

لكن لا يمكنك فقط ضبطها ونسيانها في عالم الأمن السيبراني. يجب على مؤسستك تقييم وضعك الأمني باستمرار وإنشاء برنامج أمني محدد جيدًا يلبي متطلبات المؤسسة وجميع المستخدمين.

باختصار، لا يمكن للشركات تجاهل أهمية الأمن السيبراني بعد الآن ما لم تكن ترغب في خسارة المال، ومواجهة مشاكل قانونية، وإلحاق الضرر بسمعتها.

هل تتطلع إلى تحسين وضعك الأمني؟ استمر في القراءة لمعرفة المزيد!

قائمة التحقق لوضع الأمن السيبراني لدينا

الآن بعد أن فهمت سبب أهمية وضع الأمن السيبراني، يجب عليك إجراء تقييم لمخاطر الأمن السيبراني. يمكن أن تساعد قائمة التحقق الخاصة بوضع الأمن السيبراني لديك شركتك في تحديد المخاطر المحتملة المرتبطة بالبنية التحتية الرقمية لشركتك وتطوير استراتيجيات للتخفيف من التهديدات الأمنية. هل حان الوقت لاتخاذ موقف أمني استباقي؟

تذكير ودي: لا تقلق إذا شعرت بالإرهاق من العملية برمتها أو كان لديك أمور أكثر أهمية لتتعامل معها. اتصل بـ CybelAngel للتجربة المجانية ودعنا نقوم بالعمل الشاق.

1. تحديث البرامج بانتظام

تقلل العديد من المنظمات من شأن قوة تحديثات البرامج, لكنها من أسهل الطرق لتعزيز أمنك السيبراني. يمكنها إصلاح الثغرات الأمنية والأخطاء، وبالتالي الحفاظ على أمن أنظمتك. نقترح تمكين التحديثات التلقائية على جميع الأجهزة. من خلال أتمتة التحديثات، لن تفوتك أي تصحيحات مهمة.

2. استخدم كلمات مرور قوية

من البديهي أن تكون كلمات المرور الخاصة بك معقدة وصعبة التخمين إلى حد ما (مزيج من الأحرف والأرقام والرموز). بهذه الطريقة سيضطر مجرمو الإنترنت إلى العمل لساعات إضافية لاختراق أنظمتك. مدير كلمات المرور مساعدتك في إنشاء كلمات مرورك وتخزينها بأمان وتعزيز حماية البيانات.

3. تفعيل المصادقة الثنائية (2FA)

المصادقة الثنائية (2FA) هي شكل ثانٍ للتحقق من شأنه أن يجعل من الصعب على مجرمي الإنترنت الوصول إلى حساباتك. نقترح استخدام تطبيق مصادقة موثوق به لتوفير أمان أفضل من المصادقة الثنائية القائمة على الرسائل القصيرة.

4. قم بعمل نسخة احتياطية للبيانات بانتظام

تساعد النسخ الاحتياطية المنتظمة للبيانات على الحماية من فقدانها، لذا قم بجدولة النسخ الاحتياطية في مكان آمن مثل خدمة سحابية أو تخزين خارجي. يضمن هذا إمكانية استعادة بياناتك إذا حدث خطأ ما.

استخدم برنامج مكافحة الفيروسات

واحدة من أسهل الطرق لإبعاد المتسللين وضمان أمن البيانات هي تثبيت برامج مكافحة فيروسات جيدة على جميع أصول تكنولوجيا المعلومات الخاصة بك. تذكر أن تبقيها محدثة حتى تتمكن من الحماية من أحدث التهديدات السيبرانية.

6. تثبيت جدار حماية

تقوم جدران الحماية بمنع الوصول غير المصرح به إلى شبكتك. نقترح استخدام جدران الحماية المادية والبرمجية للحصول على أفضل حماية وأمن للشبكة.

7. قم بتأمين شبكة الواي فاي الخاصة بك

بالإضافة إلى تثبيت جدران الحماية، يجب عليك أيضًا التأكد من أن شبكة Wi-Fi الخاصة بك آمنة بحيث لا يمكن لأي شخص غير مصرح له استخدامها. يمكنك القيام بذلك عن طريق تغيير كلمة مرور جهاز التوجيه الافتراضية واستخدام تشفير WPA3.

نصيحة احترافية: أعد تسمية شبكتك إلى شيء فريد لتجنب الكشف عن علامة التوجيه التجارية وتحسين أمن المعلومات.

8. التحكم في الوصول المستند إلى الأدوار والأمان الصفري

إن التحكم فيمن يمكنه الوصول إلى المعلومات الحساسة يقلل من خطر تسرب البيانات، لذا نقترح استخدام التحكم في الوصول المستند إلى الدور. بهذه الطريقة، سيتمكن فقط الأشخاص الذين يحتاجون إلى الوصول من الوصول.

حتى أن الخبراء يقترحون نشر أنظمة الثقة المعدومة هذا سيتحقق من صحة الجميع ويصادق عليهم دون استثناء. هذا أمر مهم لأن المزيد من الأشخاص يعملون في بيئات هجينة، مما يجعل إدارة التحكم في الوصول أكثر صعوبة.

9. اجعل موظفيك على دراية بنشر الوعي الأمني

دراسة قام بها رفع مستوى الأمان وجدت أن 8% من الأشخاص تسببوا في 80% من الأخطاء التي تهدد الأمن، ولهذا السبب يجب عليك تعليم جميع موظفيك التعرف على التصيد الاحتيالي والهجمات الأمنية الشائعة الأخرى. على سبيل المثال، يمكنك محاكاة هجمات سيبرانية لاختبار مدى استعدادهم وتعزيز التدريب.

بالإضافة إلى ذلك، فإن تقرير الخزانة الأمريكية لعام 2023 يقترح أن العمل الجماعي الأفضل بين الضحايا يمكن أن يساعد في مكافحة الجرائم الإلكترونية. إنه يشجع على مشاركة المعلومات حول التهديدات السيبرانية، خاصة تلك المتعلقة بالذكاء الاصطناعي ويوصي بالانضمام ISACs (مراكز تحليل مشاركة المعلومات) و المعهد الوطني للمعايير والتكنولوجيا (المعهد الوطني للمعايير والتكنولوجيا) لأفضل الممارسات.

10. استخدم المعلومات المشفرة

للحفاظ على أمان بياناتك أثناء النقل، استخدم خدمات البريد الإلكتروني والمراسلة المشفرة. بهذه الطريقة، ستبقى اتصالاتك خاصة وآمنة. نقترح أيضًا استخدام تشفير القرص بالكامل على جميع الأجهزة التي تخزن بيانات حساسة. تشفير المعلومات الهامة يحميها من أعين المتطفلين.

11. مراقبة نشاط الشبكة وسلوك المستخدم

يمكن أن يساعدك رصد نشاط الشبكة في اكتشاف السلوك غير العادي مبكرًا وتحسين الوضع الأمني للمؤسسة. يمكنك القيام بذلك باستخدام أدوات مراقبة الشبكة وأنظمة كشف التسلل.

وينطبق الشيء نفسه على سلوك المستخدم. يمكن لأدوات تحليل سلوك المستخدم الممتازة والتنبيهات للأنشطة غير الطبيعية مساعدتك في اكتشاف الإجراءات غير العادية التي قد تشير إلى وجود تهديدات.

الشركات التي اكتشفت خروقاتها بنفسها، بدلاً من أن يبلغها الآخرون،, تم توفير حوالي $مليون دولار في المتوسط. كما ساعد إشراك الشرطة أو وكالة أمنية أخرى على خفض التكاليف.

12. تنفيذ تدابير الأمن المادي

مراقبة شبكتك عن كثب لا تكفي أحيانًا. هنا يأتي دور الضوابط والتدابير الأمنية المادية. تذكر أن الأمن المادي لا يقل أهمية عن أمن نقاط النهاية, لذا، تأكد من تأمين غرف الخوادم بأقفال وبطاقات مفاتيح وكاميرات مراقبة. بهذه الطريقة، سيتمكن الأشخاص المصرح لهم فقط من الوصول إلى بياناتك.

13. مراجعة سياسات الأمان بانتظام

تعد سياسات الأمان إجراءً أمنيًا رائعًا، ولكن يجب عليك مراجعتها بانتظام للحفاظ عليها محدثة وفعالة. قم بجدولة هذه المراجعات مرة واحدة على الأقل سنويًا. أو بعد تغييرات كبيرة في أنظمتك.

14. إجراء عمليات تدقيق أمنية

أفضل إجراء أمني هو الوقاية. ومع ذلك، يجب أن تصبح عمليات التدقيق الأمني المنتظمة جزءًا من استراتيجيتك الأمنية. لسوء الحظ، لا يمكنك إجراء هذه الاختبارات بمفردك.

يجب عليك توظيف شركة خارجية ذات سمعة جيدة لإدارة الأسطح مثل سايبل أنجل للتدقيق على أنظمتك واكتشاف نقاط الضعف والتكوينات الخاطئة في دفاعاتك.

يقدم مدققو الطرف الثالث مراجعة حقيقية للوضع ويمكنهم تقديم رؤى قيمة ونصائح أمنية، لذلك لا تتردد في توظيف شركة أمن سيبراني لهذه المهمة. فقط تأكد من أنها شركة ذات سمعة طيبة ولها سجل مثبت.

15. إدارة التصحيحات

إن إدارة الأكواد البرمجية (patches) تبقي برامجك منيعة ومحدثة. يمكن للأدوات الآلية أن تساعد في تبسيط العملية بأكملها وجدولة جلسات تصحيح منتظمة.

16. تأمين الأجهزة المحمولة

لقد علمتنا السنوات القليلة الماضية أنه يمكننا العمل من المنزل وحتى أثناء التنقل باستخدام هواتفنا. إذا كان موظفوك يحتفظون ببيانات قيمة تتعلق بأعمالك على الأجهزة المحمولة، فنقترح استخدام حلول إدارة الأجهزة المحمولة (MDM) لفرض سياسات الأمان على جميع الأجهزة.

نصيحة احترافية: يمكنك منع الاستخدام غير المصرح به والسرقة عن طريق الحد من الوصول المادي إلى الأجهزة، مثل أجهزة الكمبيوتر المحمولة والأجهزة المحمولة الأخرى. نقترح قفلها عندما لا تكون قيد الاستخدام.

17. تطبيق منع فقدان البيانات (DLP)

يمكن لأدوات منع فقدان البيانات (DLP) مساعدة مديري الأمن لديك في مراقبة والتحكم في عمليات نقل البيانات، وبالتالي منع تسرب البيانات. نقترح أيضًا وضع قواعد للتحكم في كيفية مشاركة البيانات الحساسة ونقلها.

18. استخدم المصادقة متعددة العوامل (MFA) والمفاتيح المادية

تغيير كلمات المرور كثيرًا قد يجعل الناس ينشئون كلمات مرور سهلة التخمين. للبقاء أكثر أمانًا وزيادة مستويات الوضع الأمني، استخدم المصادقة متعددة العوامل ومفاتيح الأجهزة.

19. تعطيل الخدمات والمنافذ غير المستخدمة

يرى المتسللون الخدمات والمنافذ غير المستخدمة كنقاط دخول للهجمات. لحسن الحظ، يمكنك منع الأسطح الهجومية المحتملة عن طريق مراجعة غير المرغوب فيها وتعطيلها بانتظام.

20. المراقبة المستمرة للبائعين من الأطراف الثالثة

بالإضافة إلى الموظفين، يجب عليك أيضًا التأكد من أن مقدمي الخدمات والأطراف الثالثة يتبعون معايير الأمان الخاصة بك. يمكنك تحقيق ذلك عن طريق وضع قواعد الوصول وإجراء عمليات تدقيق منتظمة.

21. إنشاء خطة استجابة للحوادث خطوة بخطوة

تدابير الأمان التي ذكرناها يجب أن تحافظ على عملك محصنًا ضد الهجمات السيبرانية، ولكن لا يزال يتعين عليك وضع خطة استجابة للحوادث خطوة بخطوة احتياطًا. بهذه الطريقة، ستكون مستعدًا لخرق الأمن وتحسين الأمن العام لمؤسستك.

بالإضافة إلى ذلك، يجب عليك اختبار خطتك بانتظام وتحديثها لضمان فعاليتها ضد حوادث الأمن.

22. تأمين الوصول عن بعد لتعزيز إدارة الوضع الأمني

يجب أيضاً الحد من الوصول عن بعد لأن مجرمي الإنترنت يزدادون براعة في اختراق الشركات عن بعد. يمكنك منع ذلك بسهولة باستخدام الشبكات الافتراضية الخاصة (VPN) وطرق المصادقة القوية.

23. استخدم القائمة البيضاء للتطبيقات

التطبيقات تجعل حياتنا وعملياتنا التجارية أسهل، لكنها يمكن أن تكون أيضًا نقاط دخول للمتسللين. لهذا السبب يجب عليك استخدام القائمة البيضاء للتطبيقات، مما يعني أن التطبيقات المعتمدة فقط هي التي تعمل على أنظمتك.

نصيحة احترافية: قم بتحديث القائمة البيضاء بانتظام بالتطبيقات الجديدة الموثوقة، وقم بإزالة التطبيقات التي لم تعد مؤسستك بحاجة إليها أو تثق بها.

24. تنفيذ تقسيم الشبكة

إذا فصلت الأنظمة الحيوية عن تلك الأقل أمانًا باستخدام شبكات VLAN وجدران الحماية، فستحد تلقائيًا من انتشار الهجمات المستقبلية. ومع ذلك، فإن تقسيم الشبكة هو صديقك عندما يتعلق الأمر بالأمن السيبراني.

25. لا تنسَ الأمن السحابي

تقول فيرايزون إن العديد من الهجمات على الشركات تبدأ بـ المتسللون يخترقون بريدهم الإلكتروني. بمساعدة الذكاء الاصطناعي، تتحسن هذه رسائل البريد الإلكتروني من حيث أن محتوى الرسائل يبدو أكثر طلاقة باللغة الإنجليزية.

تبدو الحيل أيضاً أكثر قابلية للتصديق، مما يجعل الموظفين يمنحون بيانات دخولهم لخدمات سحابية. لهذا السبب يجب عليك أيضاً الاستثمار في الأمن السحابي وتدريب الموظفين على التعامل مع هذه التهديدات السيبرانية.

26. تابع أخبار وتحديثات الأمن السيبراني

يمكن للنشرات الإخبارية الموثوقة والتنبيهات حول أحدث اتجاهات الأمن السيبراني وتطوراته أن تساعدك على البقاء متقدمًا على التهديدات السيبرانية الجديدة.

27. اجعل خبراء الأمن السيبراني في قائمة سرعة الاتصال

يمكن لفرق الأمن اكتشاف ومعالجة نقاط الضعف الهشة في أمنك وإدارة المخاطر، لذلك لا تتردد في التواصل مع شركة متخصصة في الأمن السيبراني للحصول على المساعدة. سيقومون بإجراء عمليات مسح آلية واختبارات اختراق يدوية في الوقت الفعلي باستخدام مختبرين داخليين وخارجيين، بينما تجلس أنت وتسترخي.

كيف تعرف ما إذا كانت الشركة تتمتع بوضع أمني جيد؟

يُظهر الوضع الأمني للشركة مدى قدرتها على الدفاع ضد التهديدات السيبرانية. تتضمن بعض العلامات الرئيسية للوضع الأمني الجيد ما يلي:

- قواعد وإجراءات محددة جيدًا، يتم تحديثها بانتظام.

- تقييمات متكررة لإيجاد الثغرات وإصلاحها.

- استخدام المصادقة متعددة العوامل وقيود الوصول الصارمة.

- تدريب منتظم على الأمن السيبراني لجميع الموظفين.

- خطة واضحة للتعامل مع الحوادث السيبرانية، مع تدريبات دورية منتظمة.

- استخدام جدران الحماية، ومكافحات الفيروسات، والتحديثات المنتظمة للبرامج.

- فحوصات أمنية متكررة والامتثال للوائح.

- تشفير البيانات الحساسة وإجراءات النسخ الاحتياطي القوية.

- مشاركة معلومات التهديد مع المنظمات الأخرى.

- التتبع المستمر لأنشطة الشبكة والنظام.

- ضمان تلبية الشركاء والموردين لمعايير الأمان.

إحدى الشركات المعروفة بامتلاكها وضعًا أمنيًا جيدًا هي مايكروسوفت. لديهم تدابير أمنية قوية، وتقييمات منتظمة للمخاطر، وبرامج تدريب شاملة للموظفين.

ابدأ اليوم ببناء وضع أمني قوي

ختاماً، يشير الوضع الأمني إلى تقييم الوضع الأمني، وفي حين أن قائمة التحقق الخاصة بنا للوضع السيبراني يجب أن تغطي جميع جوانبك، فكر في الاتصال بنا للحصول على تقييم كامل للوضع السيبراني.

سنكتشف نقاط الضعف في أنظمتكم ونساعدكم في بناء إطار قوي للأمن السيبراني. لذلك، لا تترددوا في اطلب عرضًا تجريبيًا اليوم!