Lynx Ransomware: Doppelte Erpressung, Ethik und Partnerauszahlungen

Inhaltsübersicht

- Was ist Lynx Ransomware?

- Wer ist die Lynx-Ransomware-Gruppe?

- Welche Techniken verwendet die Lynx-Ransomware-Gruppe?

- Zeitleiste der Ransomware Lynx

- Auf wen zielt die Lynx-Ransomware ab?

- Lynx-Ransomware greift Stromanbieter an

- Lynx-Ransomware legt sensible Daten einer US-Kanzlei offen

- Industrietechnologie-Anbieter im Visier von Lynx

- 2025 Lynx-Ransomware-Opferzahl...

- Wie funktioniert die Lynx-Ransomware?

- Wie kann ich mein System vor Angriffen durch die Ransomware Lynx schützen?

- Abschließende Gedanken

- Bekämpfung von Ransomware mit CybelAngel

Eine neue Ransomware ist auf dem Vormarsch. Die Ransomware Lynx hat sich in der Bedrohungslandschaft ausgebreitet und zielt auf kleine und mittlere Unternehmen ab, um Geld zu erpressen.

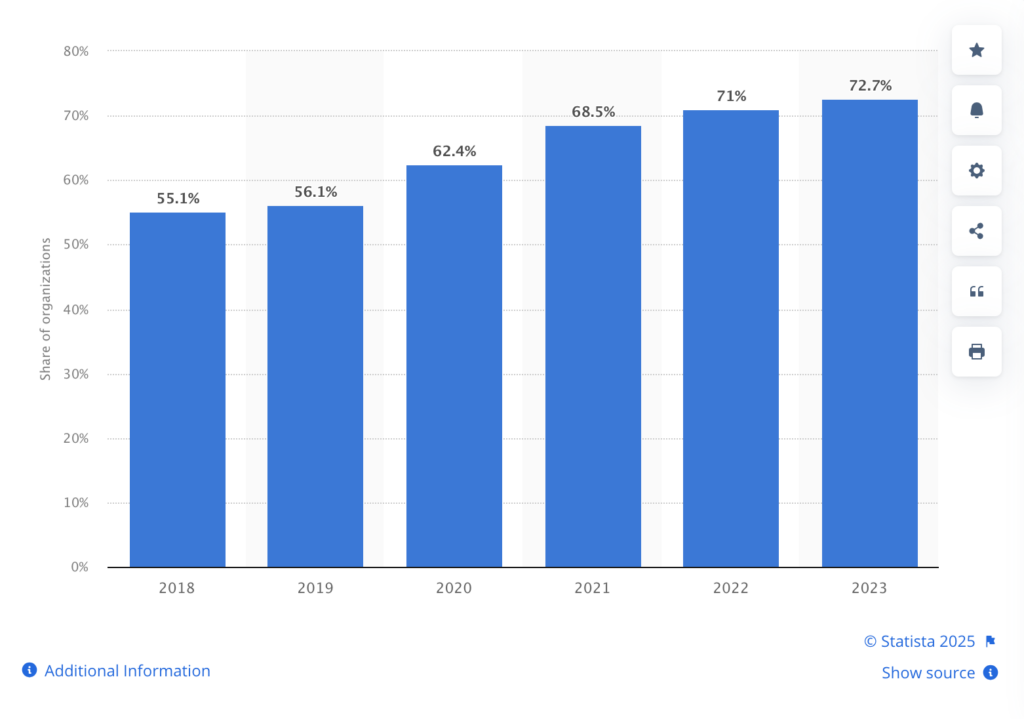

Ransomware ist stetig auf dem Vormarsch. Im Jahr 2023, über 72% von Organisationen waren weltweit von Ransomware-Angriffen betroffen. Im Jahr 2024 meldete über die Hälfte der Unternehmen und Organisationen weltweit Verlust von mindestens $300.000 aufgrund von Cyberangriffen.

Lynx Ransomware, die von vielen Cyberkriminellen weltweit eingesetzt wird, nutzt Taktiken, Techniken und Verfahren (TTPs) wie das Beenden von Prozessen, das Löschen von Sicherungsdateien und das Verschlüsseln von Netzwerkfreigaben, was Lynx Ransomware-Angriffe besonders verheerend macht.

Was ist Lynx Ransomware?

Lynx Ransomware ist eine hochentwickelte Malware-Bedrohungsgruppe, die seit Mitte 2024 aktiv ist. Die Gruppe nutzt Ransomware-as-a-Service (RaaS), um ihre Angriffe in Branchen wie dem Finanz-, Architektur- und Fertigungssektor zu erstellen und zu verbreiten.

Wer ist die Lynx-Ransomware-Gruppe?

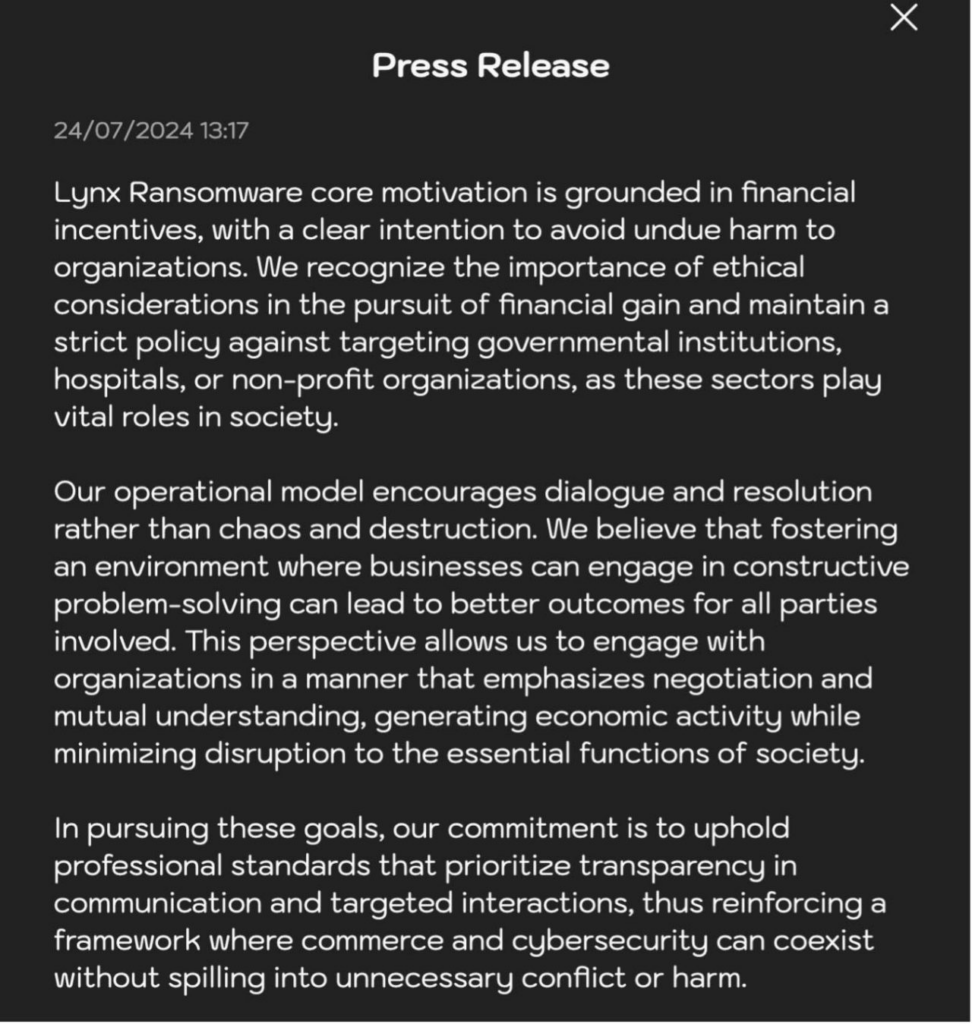

Die Cyberkriminellen, die hinter der Lynx-Ransomware stehen, behaupten, bei der Auswahl der Ziele einen "ethischen" Ansatz zu verfolgen, um den Schaden für die Gesellschaft zu minimieren. Die Lynx-Gruppe gibt an, dass sie es nicht auf staatliche Einrichtungen, das Gesundheitswesen oder gemeinnützige Organisationen abgesehen hat.

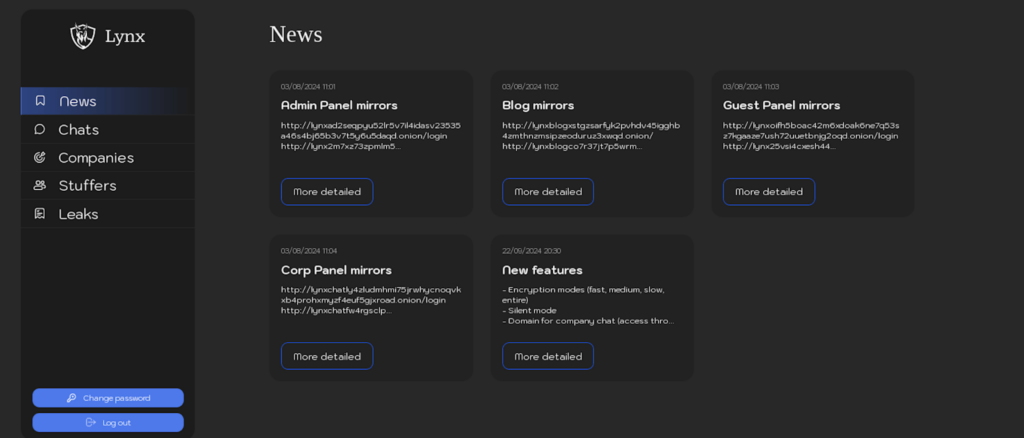

Um weitere Bedrohungsakteure zu rekrutieren, nutzt Lynx Techniken des Affiliate-Marketings. Das strukturierte RaaS-Panel ist in mehrere Rubriken unterteilt (z. B. "News", "Unternehmen", "Chats", "Stuffers" und "Leaks"), um den Einsatz ihrer Aktivitäten zu erleichtern.

Lynx-Mitglieder erhalten eine 80% Anteil am LösegelderlösSie führen alle Verhandlungen und behalten die Kontrolle über die Lösegeldbörse. Lynx bietet auch zusätzliche Dienstleistungen an, wie z. B. ein Callcenter zur Belästigung von Opfern und fortschrittliche Speicherlösungen für leistungsstarke Partnerunternehmen.

Welche Techniken verwendet die Lynx-Ransomware-Gruppe?

Die meisten Unternehmen verwenden heute Windows als bevorzugtes Betriebssystem. Aus diesem Grund läuft die Lynx-Malware nur auf Microsoft Windows-Betriebssystemen, um den Betrieb zu stören.

Zu den von der Lynx-Gruppe verwendeten Kompromissindikatoren (Indicators of Compromise, IoCs) gehören die folgenden Vektoren:

- Phishing-E-Mails und Social Engineering: Phishing-E-Mails werden an das Ziel gesendet, um die Lynx-Malware herunterzuladen und auf den Systemen zu installieren.

- Mit Malware verschlüsselte Dateien: Einmal ausgeführt, verschlüsselt die Lynx-Malware Dateien und fügt die Erweiterung .lynx an den Dateinamen an und löscht Sicherungsdateien wie Schattenkopien, um eine Wiederherstellung zu erschweren.

- Doppelte Erpressungstaktik: Sobald die wertvollsten digitalen Daten der Zielperson kompromittiert sind, setzt die Lynx-Gruppe doppelte Erpressungstaktik um die Opfer zur Zahlung des Lösegelds zu zwingen. Die gestohlenen Daten werden gleichzeitig auf Leak-Sites verkauft und an den Meistbietenden weitergegeben.

Zeitleiste der Ransomware Lynx

Im Jahr 2024 setzte die Ransomware-Gruppe Lynx der Bedrohungslandschaft ihren Stempel auf.

Im Folgenden finden Sie eine kurze Übersicht über die wichtigsten Aktivitäten seit der Gründung der Gruppe:

- Juli 2024: Lynx Ransomware wurde zum ersten Mal entdeckt und als eine umbenannte und erweiterte Version von INC Ransomware identifiziert. Sie verwendet das Ransomware-as-a-Service (RaaS)-Modell, wodurch sie für eine größere Anzahl von Cyberkriminellen zugänglich ist.

- Oktober 2024: Lynx fiel durch seine doppelte Erpressungstaktik auf, bei der die Daten der Opfer verschlüsselt und die Weitergabe sensibler Informationen angedroht wurde. Ziel waren Branchen wie Einzelhandel, Immobilien und Finanzen, vor allem in Nordamerika und Europa.

- Dezember 2024: Ein schwerer Angriff wurde gemeldet auf Electricaeinem bekannten Energieversorger. Dieser Vorfall führte zu einer Unterbrechung des Betriebs und zur Preisgabe sensibler Daten und zeigte, dass Lynx in der Lage ist, entgegen seiner "ethischen" Haltung kritische Infrastrukturen anzugreifen.

- Januar 2025: Lynx Ransomware wurde überwunden Jäger Taubman Fischer & Li LLCeiner auf Unternehmens- und Wertpapierrecht spezialisierten Anwaltskanzlei mit Sitz in den USA. Bei diesem Angriff wurden sensible Kundendaten offengelegt, was zeigt, dass sich die Ransomware auf hochrangige Ziele konzentriert.

- Februar 2025: Berichte bestätigten, dass Lynx 96 Opfer auf seiner Datenleck-Website aufgelistet hatte, obwohl diese Zahl vermutlich höher ist.

- März 2025: Zu den bemerkenswerten Angriffen von Lynx im Jahr 2025 gehören der australische Anbieter C.I. Wissenschaftlich und die Springfield Wasser- und Abwasserkommission die Besorgnis über die Sicherheit sensibler Informationen in Organisationen des öffentlichen Sektors.

Auf wen zielt die Lynx-Ransomware ab?

Seit der Gründung der Gruppe im Jahr 2024 hat die Ransomware Lynx mehr als 20 Länder auf der ganzen Welt befallen, darunter die Vereinigten Staaten, das Vereinigte Königreich, Deutschland, Kanada, Frankreich, Spanien und Südkorea.

Da die Betreiber von Lynx Ransomware darauf abzielen, Gewinne zu erpressen, haben sie es auf eine Vielzahl unterschiedlicher Organisationen in verschiedenen Branchen abgesehen, z. B. in der Landwirtschaft, bei Lebensmittelanbietern, Versorgungsunternehmen, in der Fertigung und im Technologiesektor.

Die Gruppe erklärte zwar, dass sie nicht auf Regierungen, gemeinnützige Organisationen oder das Gesundheitswesen abzielt, aber ihre Angriffe betreffen dennoch kritische Infrastrukturen und wirken sich negativ auf die Gesellschaft als Ganzes aus.

Lynx-Ransomware greift Stromanbieter an

Im Dezember 2024 griff die Lynx-Gruppe die Electrica-Gruppe an, einen der größten Stromversorger in Rumänien. Der Angriff betraf 3,8 Millionen Bürger in ganz Rumänien und Siebenbürgen.

Die Nationale Direktion für Cybersicherheit (DNSC) wurde benachrichtigt, um den Vorfall zu entschärfen, und es wurde festgestellt, dass kritische Stromversorgungssysteme nicht beeinträchtigt worden waren.

Auch wenn die Electrica-Gruppe keine Ausfälle bei ihren Kunden zu verzeichnen hatte, zeigt der Angriff, wie wichtig die Überwachung der Plattform ist, um mögliche Verluste zu vermeiden.

Lynx-Ransomware legt sensible Daten einer US-Kanzlei offen

Im Januar 2025 wurde eine US-amerikanische Anwaltskanzlei gegründet, Jäger Taubman Fischer & Li LLCwurde von der Lynx-Gruppe ins Visier genommen, wodurch sensible Kundendaten gefährdet wurden.

Das Datenleck war alarmierend, da es sich um hochrangige Kunden handelte und das Potenzial bestand, wichtige Geschäftstransaktionen aufzudecken.

In der sich weiterentwickelnden Ransomware-Bedrohungslandschaft unterstreicht dieser Angriff, wie wichtig es ist, dem sicheren Umgang mit sensiblen Daten Priorität einzuräumen. Unternehmen können regelmäßige Schwachstellenanalysen durchführen, Mitarbeiter im Umgang mit Bedrohungen wie Phishing schulen und robuste Systeme zur Risikominderung einrichten.

Industrietechnologie-Anbieter im Visier von Lynx

Am 11. März 2025, C.I. Scientific Pty Ltd, ein führender Anbieter von Industrie- und Fertigungsanlagen und -dienstleistungen, wurde von der Ransomware Lynx angegriffen.

CI Scientific ist ein führender australischer Lieferant von Labor- und Industrieausrüstung für Organisationen in Neuseeland und im pazifischen Raum. Das Unternehmen bietet auch Kalibrierungsdienste für wissenschaftliche und industrielle Geräte an.

Der Angriff ist das vierte australische Opfer der Lynx-Gruppe Bisher wurden jedoch keine spezifischen Benutzerdaten als kompromittiert gemeldet.

2025 Lynx-Ransomware-Opferzahl...

Mit Stand vom Januar 2025 listet die Lynx-Ransomware-Datenleck-Website 96 Opfer auf, aber die vermutete Zahl der bisherigen Opfer dürfte noch höher sein.

Den Forschern zufolge, 60% der Opfer sind in den Vereinigten Staaten angesiedelt, wobei die verarbeitende Industrie mit mehr als 1,5 Millionen Euro bisher die am stärksten betroffene Branche ist. 20% Angriffsrate.

Wie funktioniert die Lynx-Ransomware?

Die INC-Ransomware Gruppe ist seit Juli 2023 aktiv und weist erhebliche Überschneidungen mit der Lynx-Ransomware aus dem Jahr 2024 auf.

Auswertungen zeigen, dass die Malware von Lynx eine Gesamtcode-Ähnlichkeit von 48% mit INC-Ransomware und eine Ähnlichkeit von 70,8% bei bestimmten Funktionen aufweist. Dies deutet darauf hin, dass Lynx den Quellcode der INC-Ransomware, die Berichten zufolge im Mai 2024 verkauft wurde, wiederverwendet haben könnte.

Lynx Ransomware zielt vor allem auf Microsoft Windows-Betriebssysteme ab, das Betriebssystem, das von den meisten Unternehmen weltweit verwendet wird.

Here‘s a simplified overview of how Lynx ransomware operates:

- Liefermechanismen: Lynx Ransomware nutzt mehrere Cyberangriffsvektoren, um Zugriff auf die Daten des Opfers zu erhalten. Zu den dokumentierten Vektoren, die von Lynx ransomware genutzt werden, gehören Phishing-E-Mails, bösartige Downloads von Ransomware und Hackerforen, in denen Informationen zwischen den Bedrohungsakteuren ausgetauscht werden können.

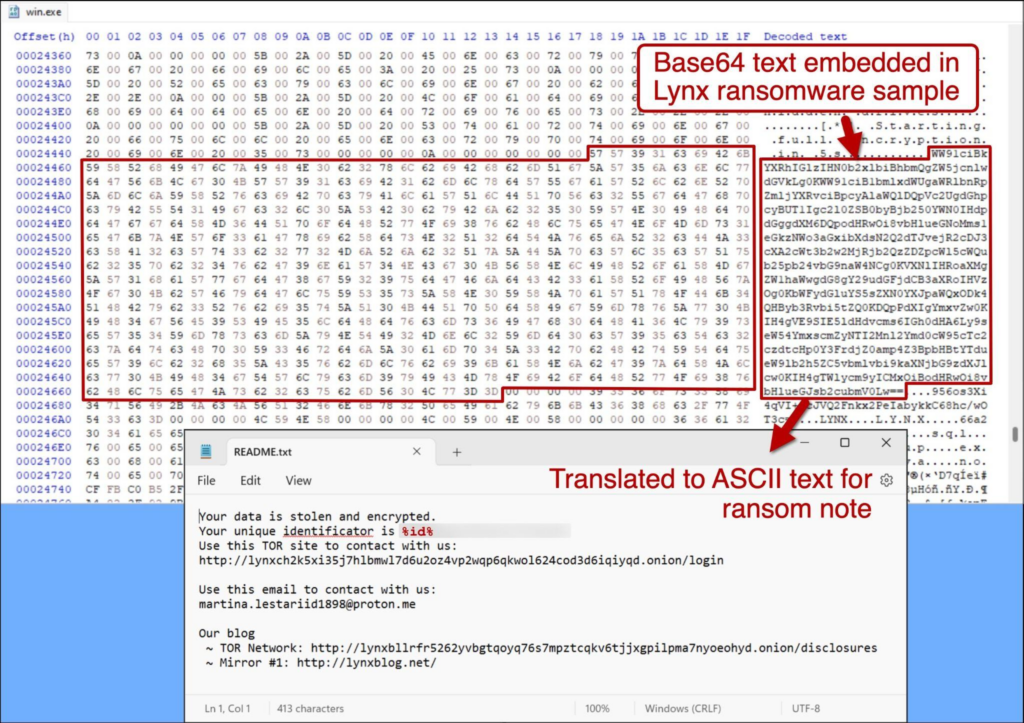

- Native API: Lynx-Ransomware nutzt die Restart Manager API RstrtMgr um seine Verschlüsselungsfähigkeiten zu verbessern und seine Auswirkungen auf das System des Opfers zu maximieren.

- Windows-Befehlsshell: Lynx Ransomware verwendet bestimmte Befehle wie ausführbare Dateien (.exe), Installationsprogramme (.msi) und Bibliotheken (.dll), um die Ransomware mit der Lösegeldbedrohung auszuführen

- Umgehung von Sicherheitsbeschränkungen: Lynx ransomware führt Privilegienerweiterungs-Exploits aus, um erweiterten Systemzugriff zu erlangen und Sicherheitsbeschränkungen zu umgehen. Lynx ransomware beendet aktiv Systemprozesse, einschließlich Antiviren-Software, um Sicherheitsmaßnahmen zu umgehen.

- Vermeidung von Entdeckung: Die Gruppe nutzt externe Cloud-Speicheranbieter, um die Entdeckung der Exfiltration zu vermeiden.

- Verunstaltung der internen Systeme: Lynx ransomware verändert den Desktop-Hintergrund des infizierten Systems und ersetzt ihn durch einen Erpresserbrief in einer ReadMe.Txt-Datei, um sicherzustellen, dass das Opfer die Forderungen des Angreifers sieht.

- Löschen von Sicherungskopien und Verschlüsselung von Dateien: Lynx-Ransomware verschlüsselt Netzwerke durch Anhängen der Dateierweiterung .lynx und löscht Sicherungsdateien, einschließlich Schattenkopien. Cyberkriminelle verschlüsseln häufig Netzwerkfreigaben und erschweren so Unternehmen den Zugriff auf ihre Dateien und die Wiederherstellung ihrer Systeme. Die Dateien werden mit dem Advanced Encryption Standard (AES) verschlüsselt, einer symmetrischen Blockchiffre, die von der US-Regierung zum Schutz geheimer Informationen verwendet wird.

- Doppelt erpresserische Datenleckseiten: Nachdem sie von den Opfern ein Lösegeld gefordert hat, veröffentlicht die Lynx-Gruppe Teile der gestohlenen Daten online. Im Bereich der Cybersicherheit wird dies als "Information Disclosure" (Offenlegung von Informationen) bezeichnet - wenn Cyberkriminelle sensible Informationen auf Datenleckseiten veröffentlichen.

- Anonymität mit TOR: Der TOR, The Onion Router, wird zur Wahrung der Anonymität und zur Kommunikation mit den Opfern verwendet.

Wie kann ich mein System vor Angriffen durch die Ransomware Lynx schützen?

Laut CybelAngels eigenen Angaben Bedrohungsforschunghaben wir festgestellt, dass 42% der Unternehmen haben einen Ransomware-Angriff erlebt, wobei ein 125% Zunahme der aktiven Ransomware-Gruppen.

Zur Abwehr von Cyber-Bedrohungen in einer sich ständig weiterentwickelnden Bedrohungslandschaft ist es wichtiger denn je, Ihre Daten und Systeme vor potenziellen Angriffen zu schützen.

Im Folgenden finden Sie einige Möglichkeiten, wie Sie Ihr Unternehmen vor Ransomware-Angriffen schützen können, nach der KAG:

- Sichern Sie Ihre Daten auf sichere Weise: Führen Sie regelmäßig Backups wichtiger Dateien auf externen Laufwerken oder sicheren Cloud-Speichern durch und testen Sie regelmäßig die Verfügbarkeit und Integrität der Backups in einem Disaster-Recovery-Szenario. Trennen Sie Backups, nachdem sie erstellt wurden, um zu verhindern, dass sie bei einem Angriff verschlüsselt werden.

- Erstellung und Pflege eines Reaktionsplans für Zwischenfälle: Reaktionspläne für Zwischenfälle helfen Ihrem Team, auf Angriffe zu reagieren, ohne weiteren Schaden anzurichten. Stellen Sie sicher, dass Sie einen Kommunikationsplan vorsehen, um die betroffenen Parteien im Falle eines Angriffs zu informieren.

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA): Eine zusätzliche Sicherheitsebene für Ihre Konten und Systeme kann den unbefugten Zugriff reduzieren, den Angreifer oft ausnutzen.

- Berechtigungen einschränken: Schränken Sie die administrativen Berechtigungen und den Benutzerzugriff auf sensible Dateien ein, um zu verhindern, dass sich Ransomware in Ihrem System ausbreitet. Dies kann Teil eines umfassenderen Ansatzes sein Null-Vertrauens-Architektur um Ransomware zu stoppen, bevor sie sich ausbreitet.

- Schulen Sie Ihre Organisation: Sensibilisierung für Ransomware-Taktiken wie Social Engineering und bösartige Werbung, um zu verhindern, dass sie zum Opfer werden.

- Verwenden Sie robuste Sicherheitswerkzeuge: Verwenden Sie eine zuverlässige Antiviren- und Anti-Malware-Lösung, z. B. CybelAngel, die Ransomware erkennen und blockieren können. Firewalls können auch dazu beitragen, Ihr Netzwerk zu sichern und Endgeräte wie Computer, Drucker und eingebettete Geräte zu schützen.

Abschließende Gedanken

RaaS ist auf dem Vormarsch und wird von Cyberkriminellen aufgrund seiner sofort einsetzbaren und gebrauchsfertigen Funktionen immer mehr bevorzugt. Die Nutzung von RaaS senkt die Einstiegshürde für Cyberkriminelle und ermöglicht es auch Personen mit minimalen technischen Kenntnissen, Ransomware-Angriffe mit vorentwickelten Tools zu starten.

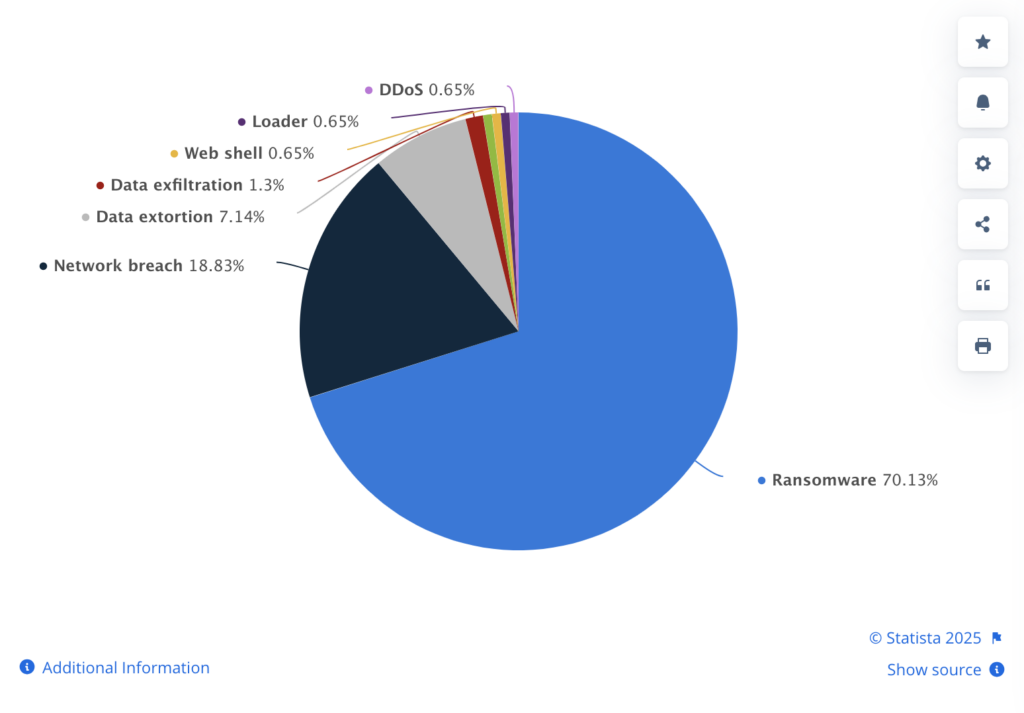

Im Jahr 2023 waren 70% aller Cyberangriffe Ransomware-Angriffe. Im Jahr 2024 ergab eine Umfrage unter Cybersicherheitsexperten von Unternehmen weltweit, dass 32% der Unternehmen waren von Ransomware-Angriffen betroffen aufgrund ausgenutzter Schwachstellen.

Um die Zunahme von Ransomware-Angriffen zu bekämpfen, müssen Unternehmen jeder Größe die Schwachstellen in ihrem Technologie-Ökosystem berücksichtigen, um sicherzustellen, dass Datenschutzverletzungen den täglichen Betrieb nicht behindern oder sensible Kunden- und Unternehmensdaten preisgeben.

Die Annahme eines flexiblen und sich ständig weiterentwickelnden Rahmens für die Cybersicherheit wie MITRE oder NIST 2.0 kann Unternehmen dabei unterstützen, ihre Cybersicherheit zu verbessern.

Bekämpfung von Ransomware mit CybelAngel

Nutzen Sie die fortschrittlichen Bedrohungsdaten von CybelAngel, um die Motive, Ziele und Angriffsmethoden, die von Bedrohungsakteuren üblicherweise verwendet werden, besser zu verstehen.

Die umfassenden CybelAngel-Tools für die Cybersicherheit können Ihrem Unternehmen helfen, potenziellen Verstößen einen Schritt voraus zu sein:

- Erkennen Sie API-Bedrohungen, bevor Angriffe stattfinden: Schwachstellen, wie z. B. von Partnern gelieferte Produkte, können Ihre Angriffsfläche vergrößern. CybelAngel's Asset Discovery und Überwachungsdienst kann API-Bedrohungen erkennen, um Cybersecurity-Risiken vorzubeugen.

- Verhindern Sie, dass Informationen ins Dark Web durchsickern: Umfassende Erkenntnisse über neue Cyber-Bedrohungen helfen Ihrem Unternehmen, sicher zu bleiben. Unser Dark Web Überwachungsdienst stellt sicher, dass Unternehmensdaten nicht im Dark Web kursieren und von Cyberkriminellen ausgenutzt werden können.

- Schutz vor Datenschutzverletzungen: Datenlecks und Datenschutzverletzungen durch Ransomware-Angriffe können sowohl Unternehmens- als auch Kundendaten preisgeben und zu finanziellen und Reputationsverlusten führen. CybelAngel's Dienst zur Verhinderung von Datenschutzverletzungen überwacht Cloud-Speicher, Dateiserver und Datenbanken, um wichtige Unternehmensressourcen zu schützen.

- Erkennen Sie gestohlene Zugangsdaten: Unser umfassendes Credential Intelligence Dienst benachrichtigt Benutzer, wenn Anmeldedaten kompromittiert wurden, und untersucht die Ursache des Angriffs, um zukünftige Verletzungen der Anmeldedaten zu verhindern.

Sie wissen nicht, wo Sie anfangen sollen?