Der Cyber Resilience Act: Was Sicherheitsverantwortliche jetzt wissen müssen

Inhaltsübersicht

Der EU Cyber Resilience Act (CRA) ist der erste seiner Art. Sie verpflichtet die Hersteller von Hard- und Software zur Umsetzung von Sicherheitsmaßnahmen während des gesamten Produktlebenszyklus.

Und das ist nicht nur ein Kästchen, in dem man die Einhaltung der Vorschriften ankreuzen kann. Es handelt sich um eine Reihe grundlegender Cybersicherheitsanforderungen, die bei Nichtbeachtung schwerwiegende Folgen haben können.

Die Verpflichtungen der EU CRA werden ab dem 11. Dezember 2027 gelten. Hier finden Sie alles, was Sie und Ihr Team vor diesem Stichtag wissen müssen.

Was ist der Cyber Resilience Act?

Die Gesetz über die Widerstandsfähigkeit im Internet (CRA) ist die erste Cybersicherheitsverordnung der Europäischen Union für Software- und Hardwareprodukte.

- Software: Digitale Produkte, einschließlich Anwendungen, Betriebssysteme und Code-Bibliotheken, unabhängig davon, ob sie auf einem Gerät oder als Teil eines verbundenen Systems installiert sind.

- Hardware: Vernetzte physische Geräte, einschließlich Internet of Things (IoT)-Geräte, intelligente Haustechnik (z. B. Babyphone), Router, Unterhaltungselektronik und mehr.

Letztendlich könnte alles, was ein digitales Element hat, unter das Gesetz zur Cyber-Resilienz fallen.

Und sie kommt zu einem günstigen Zeitpunkt.

In einem Podcast-Interview im Januar 2025 erklärte John Burke: "Die Wahrheit ist, dass die technologische Basis, von der unsere kritische Infrastruktur abhängt von Natur aus unsicher ist aufgrund jahrzehntelanger Fehlanreize, die den Vorrang von Funktionen und schneller Markteinführung vor der Sicherheit."

Das Ziel der CRA ist einfach: diese Schwachstellen in digitalen Produkten zu verringern und sicherzustellen, dass die Cybersicherheit Teil des Produktlebenszyklus ist, vom Entwurf bis zur Außerbetriebnahme.

Seine Ziele sind:

- An Verbesserung der Sicherheitsstandards für Hardware und Software.

- Um sicherzustellen, dass Hersteller die Verantwortung für die Cybersicherheit während der gesamten Lebensdauer eines Produkts übernehmen.

- Um den Kunden klare Informationen über Produktsicherheit.

Warum wurde die EU-Verordnung über Ratingagenturen eingeführt?

Bislang wurden die meisten digitalen Produkte standardmäßig unsicher ausgeliefert. Diese haben sich als der ultimative Einstiegspunkt für Cyberkriminelle erwiesen.

Das Europäische Parlament hat daher diese Gründe für seine neuen Anforderungen angeführt:

- Cyberangriffe EU-Organisationen mehr ansprechen als irgendwo sonst auf der Welt.

- Die Kosten eines Cyberangriffs sind steigend durch 15% jedes Jahr allein in den USA.

- Mit Schätzungen von 30 bis 40 Milliarden verbundene Geräte Bis 2030 wird das Ausmaß der Cyber-Risiken noch zunehmen.

CRA-Grafik, die die Gründe für die Umsetzung aufzeigt. Quelle.

Was sind die Vorteile der CRA?

Auf seiner offiziellen Seite hat das Europäische Gesetz über die Widerstandsfähigkeit im Internet nennt 7 wesentliche Vorteile seiner Cybersicherheitsstandards:

- Harmonie: Vermeiden Sie sich überschneidende Vorschriften und halten Sie alle Hersteller auf dem gleichen Stand.

- Sicherheit: Schutz von Unternehmen und Verbrauchern vor den potenziellen Schäden durch Cyberangriffe.

- Wirtschaft: Schutz der Unternehmen vor den potenziellen finanziellen Kosten einer Datenschutzverletzung.

- Verlässlichkeit: Das Vertrauen der Kunden in digitale Produkte zu stärken, was wiederum den Unternehmen zugute kommen könnte.

- Rentabilität: Steigerung der Nachfrage nach digitalen Produkten dank ihrer verbesserten Sicherheitsmerkmale.

- Transparenz: Verbessern Sie die Kundenzufriedenheit, indem Sie ihnen mehr Einblick in die Herstellung ihrer Hardware- und Softwareprodukte geben.

- Privatsphäre: Schutz der "Grundrechte", insbesondere in Bezug auf Daten und Datenschutzrichtlinien.

Für wen gilt die CRA?

Wenn Ihr Unternehmen Produkte mit digitalen Komponenten in der EU herstellt, importiert, vertreibt oder verkauft, gilt die CRA für Sie.

Dazu gehören:

- Unternehmen mit Sitz in der EU

- Nicht-EU-Verkäufer das Anbieten von Software oder Geräten auf dem EU-Markt

- Akteure der Lieferkettewie Importeure und Vertriebshändler

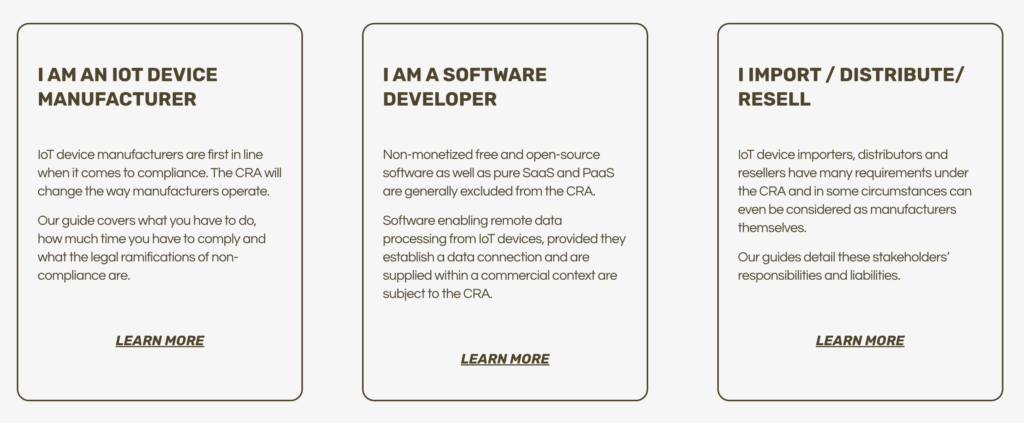

Darüber hinaus variieren die Anforderungen der Ratingagenturen je nach Branche. Es gibt verschiedene Leitlinien für Hersteller von IoT-Geräten, Softwareentwicklerund Akteure der Lieferkette.

Grafik der CRA, die die verschiedenen Mandate zeigt. Quelle.

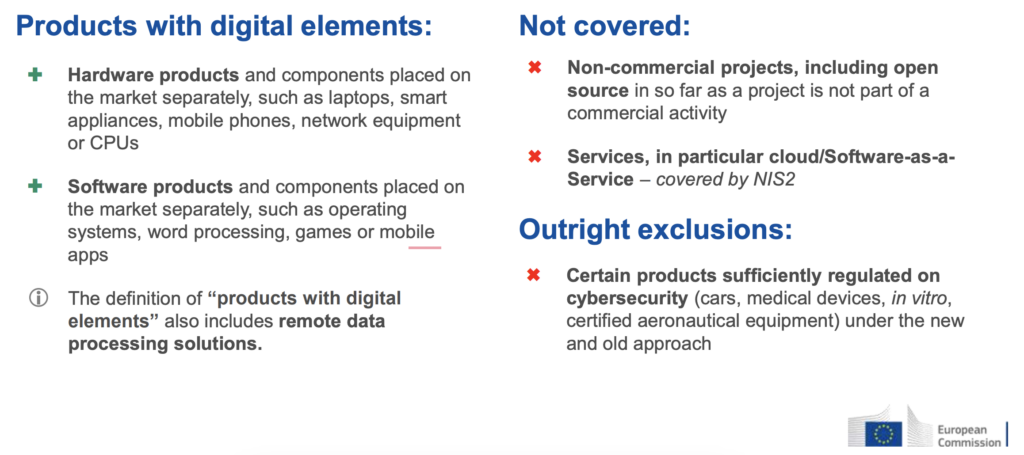

Wie werden digitale Produkte im Rahmen der CRA kategorisiert?

Im Rahmen der CRA werden die Produkte in drei Kategorien eingeteilt, die sich nach ihrem Cybersicherheitsrisiko und dem Grad des Zugangs zu sensiblen Systemen oder Infrastrukturen richten.

Hier ist eine Aufschlüsselung von Forbes:

- 🟡 Standard (nicht kritisch): Dazu gehören die meisten Produkte des täglichen Lebens, wie externe Festplatten, Lautsprecher und Spielkonsolen. 90% von Produkten fallen unter diesen Standard.

- 🟠 Klasse I (geringes Risiko, kritisch): Deckt Tools mit Zugriff auf Systemebene ab, wie VPNs, Firewalls, Browser und Passwortmanager.

- 🔴 Klasse II (höheres Risiko, kritisch): Reserviert für Produkte mit tiefem Zugriff auf Kernsysteme, z. B. Betriebssysteme, CPUs, industrielle Firewalls und ähnliche Komponenten.

Je nachdem, ob Sie Standard- oder kritische Produkte anbieten, gibt es unterschiedliche Checklisten für die Einhaltung der Vorschriften.

Gibt es irgendwelche Ausnahmen?

Es gibt Ausnahmen, wie z. B. bestimmte Open-Source-Software, reine SaaS, die bereits unter die NIS2-Richtlinieoder regulierte Branchen wie Medizinprodukte, Schiffsausrüstung und Luftfahrt.

Doch für die meisten Sicherheitsverantwortlichen ist das Risiko der Untätigkeit hoch.

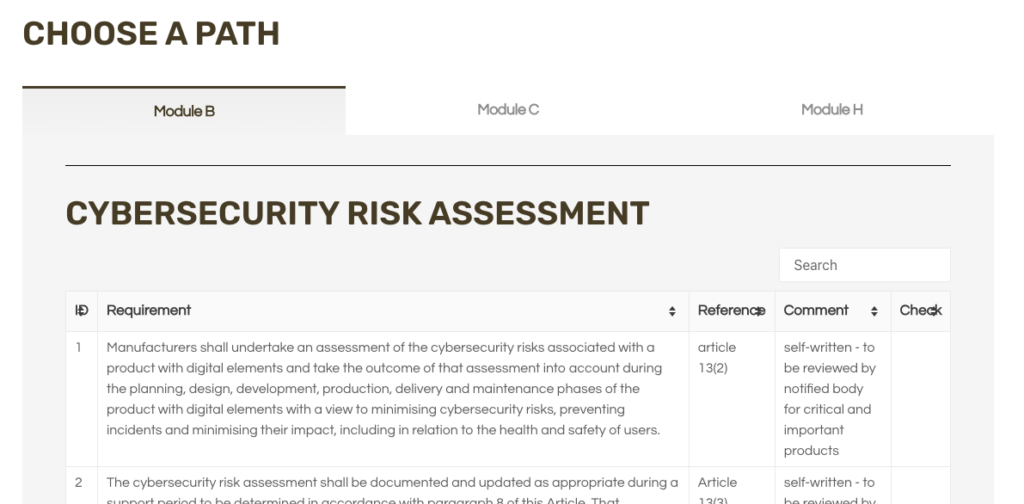

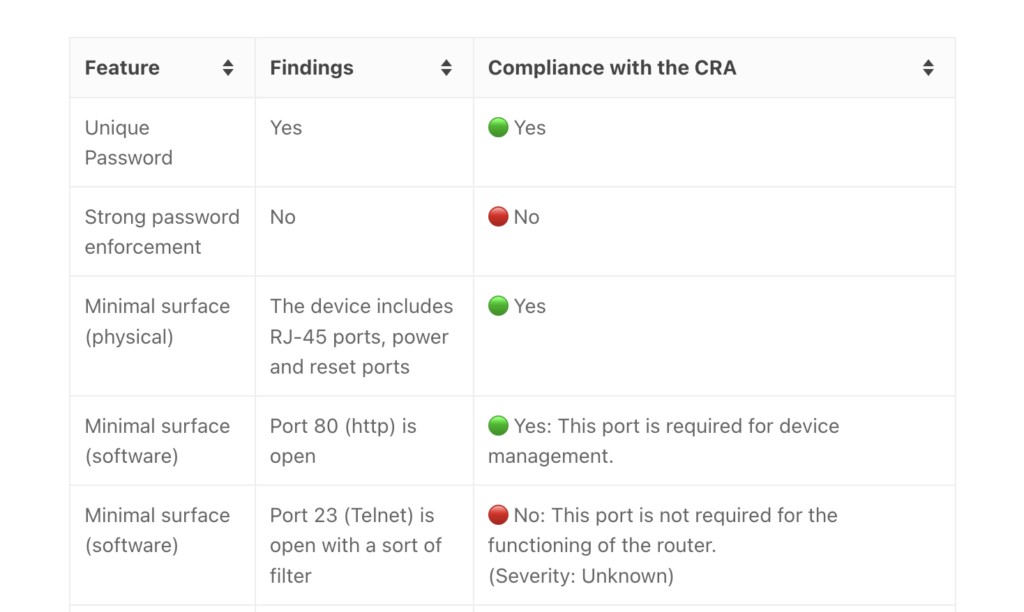

Was sind die Anforderungen der Ratingagenturen?

Die CRA führt verbindliche Sicherheitsanforderungen für den gesamten Lebenszyklus eines Produkts ein (5 Jahre oder kürzer, wenn die Lebensdauer geringer ist).

Hier sind die wichtigsten Hinweise zur Widerstandsfähigkeit im Bereich der Cybersicherheit:

- Sicherheit durch Design: Die Cybersicherheit muss bei der Planung, dem Design und der Entwicklung von Produkten berücksichtigt werden. Sie darf nicht mehr nachträglich eingebaut werden.

- GDPR-bezogene Maßnahmen: Insbesondere sollten die Hersteller Vorkehrungen für die Risikobewertung, das Management von Zwischenfällen und Lösungen für die Datenverarbeitung treffen.

- Umgang mit Schwachstellen: Die Anbieter müssen Produkte entwickeln, die gepatcht und aktualisiert werden können, um etwaige Schwachstellen zu beheben. Sicherheitsaktualisierungen sollten zum Standardverfahren gehören.

- Benutzerfreundliche Sicherheitsanweisungen: Außerdem sollten sie über eine technische Dokumentation verfügen, damit die Kunden die Cybersicherheitsfunktionen des Produkts in einem klaren, leicht verständlichen Format verstehen können.

- Berichterstattung über Vorfälle und Schwachstellen: Aktiv ausgenutzte Schwachstellen und Vorfälle müssen dem CSIRT (Computer Security Incident Response Team) und der ENISA (EU-Agentur für Cybersicherheit) innerhalb von 24 Stunden gemeldet werden.

- Konformitätserklärung: Sie müssen die mit Ihren Produkten verbundenen Cybersicherheitsrisiken bewerten und sicherstellen, dass sie einer Konformitätsbewertung unterzogen werden. Wird festgestellt, dass ein solches Produkt die Anforderungen der CRA nicht erfüllt, müssen Sie es möglicherweise zurückrufen oder vom Markt nehmen.

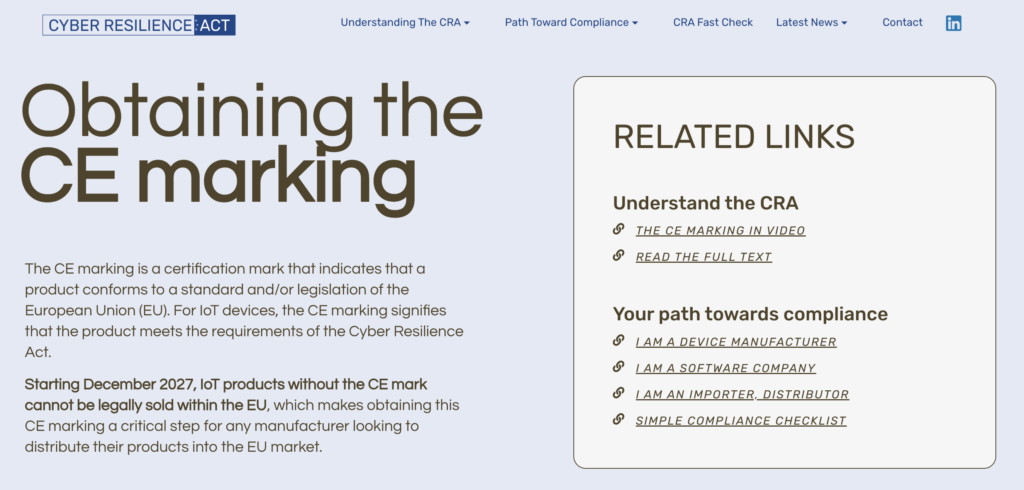

Was ist die CE-Kennzeichnung?

Die CE-Kennzeichnung zeigt, dass die Funktionalität eines Produkts den EU-Normen entspricht. Gemäß der CRA umfasst dies auch Cybersicherheitsanforderungen für IoT-Geräte.

Ab Dezember 2027 dürfen Produkte ohne dieses Zertifikat nicht mehr legal in der EU verkauft werden, weshalb es für den Zugang zum Binnenmarkt unerlässlich ist.

Der Zeitplan und die Durchsetzung der Ratingagentur

Das Gesetz über die Cyber-Resilienz ist offiziell in Kraft getreten und hat eine Übergangsfrist in Gang gesetzt, die den Herstellern Zeit gibt, sich auf die neuen Anforderungen einzustellen.

Hier ist, was Sie erwarten können:

- Vollständige Einhaltung der Vorschriften ist innerhalb von 36 Monaten erforderlichDamit haben die Unternehmen bis Ende 2026 oder Anfang 2027 (je nach dem endgültigen Eintragungsdatum) Zeit, die meisten Verpflichtungen der Ratingagenturen zu erfüllen.

- Meldepflichten treten früher in Kraft-nur 21 Monate nach Inkrafttreten. Bis dahin müssen die Hersteller bereit sein, aktiv ausgenutzte Schwachstellen und größere Sicherheitsvorfälle bei ihren Produkten zu melden.

Die Nichteinhaltung von Vorschriften ist nicht nur ein Risiko für den guten Ruf. Die Strafen sind erheblich: Unternehmen können mit Geldstrafen von bis zu 15 Millionen Euro oder 2,5% des weltweiten Jahresumsatzesje nachdem, welcher Wert größer ist.

Die wichtigsten Risiken und Herausforderungen für die Ratingagentur

Die Ratingagentur ist zwar eine willkommene Entwicklung für Kunden und Unternehmen, ihre Umsetzung bringt jedoch einige besondere Herausforderungen mit sich.

Sicherheitsteams und Produktverantwortliche stehen vor einigen schwierigen Fragen, darunter:

- Wie können wir feststellen, welche Produkte in den Anwendungsbereich der Ratingagentur fallen?

- Sind unsere derzeitigen Softwareentwicklungsverfahren für die CRA geeignet?

- Können wir für jedes Cybersicherheitsrisiko eine Dokumentation vorlegen?

- Wie sieht unser Verfahren zur Offenlegung von Schwachstellen und zur Meldung von Vorfällen aus?

Die CRA hat auch innerhalb der Kommission Bedenken geäußert Open-Source-Gemeinschaft. Gruppen wie die Linux-Stiftung haben darauf hingewiesen, dass vage Definitionen und weit gefasste Verpflichtungen ungewollt eine unfaire Belastung für Open-Source-Beitragende darstellen könnten.

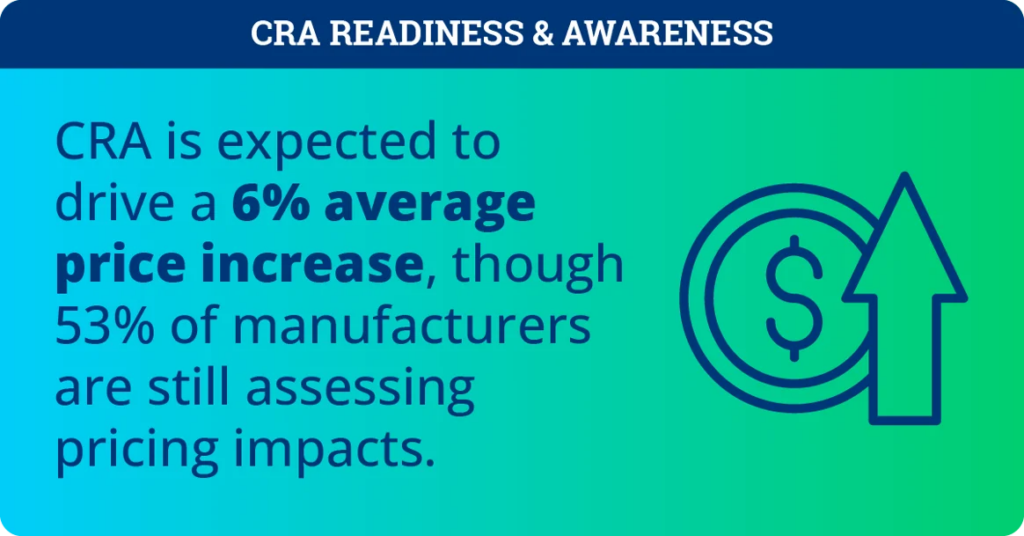

Sie weisen auch darauf hin, dass die Ratingagentur einen durchschnittlichen Preisanstieg von 6% bei digitalen Produkten bewirken könnte.

Diese Preiserhöhung ist auf die Auswirkungen auf den Haushalt zurückzuführen. Mit der Erfüllung der Verpflichtungen der CRA sind viele Kosten verbunden.

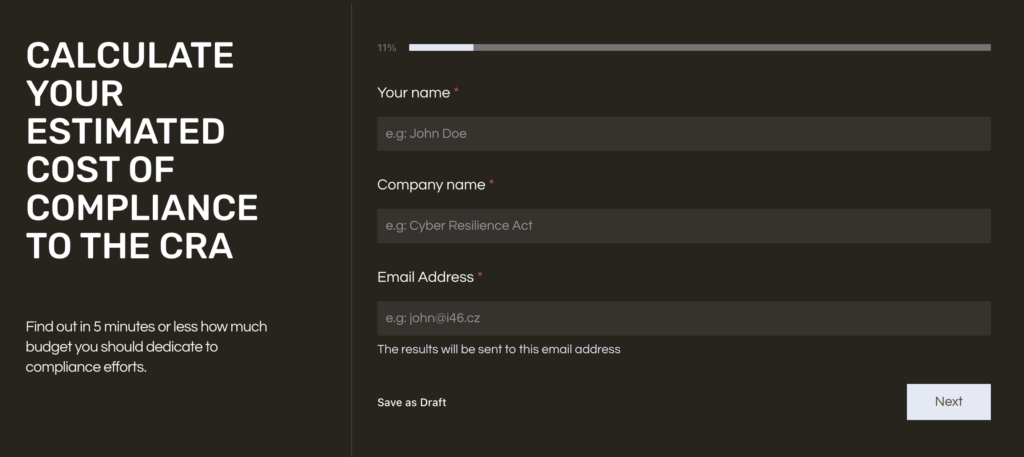

Zum Glück bietet die Website der CRA eine Kostenrechner für die Einhaltung der Vorschriften um Unternehmen bei der Ermittlung ihrer Umsetzungskosten zu unterstützen.

Aber für viele, die größte Herausforderung wird die Sichtbarkeit sein, in Lieferketten, Bibliotheken von Drittanbietern und eingebettete Komponenten.

Allerdings sind Tools wie CybelAngel kann diesen Druck aufheben.

CybelAngel ist eine Plattform für externe Bedrohungsanalysen, die Unternehmen dabei hilft, ihre gesamten digitalen Ressourcen zu schützen, von der Verhinderung von Datenschutzverletzungen bis hin zu Verwaltung der Angriffsfläche.

Was sollten CISOs in diesem Moment tun?

Hier ist der Ausgangspunkt:

- Inventarisieren Sie Ihre digitalen Produkte: Informieren Sie sich über den Anwendungsbereich. Vergessen Sie nicht die eingebettete Software, Firmware oder angeschlossene Module. Verwenden Sie ein Threat Intelligence Tool wie CybelAngel, um einen vollständigen Überblick zu erhalten.

- Bewerten Sie Ihre DevSecOps-Praktiken: Sind sichere Kodierung, Bedrohungsmodellierung und SBOMs (Software-Stücklisten) Teil Ihres Arbeitsablaufs? Jetzt ist es an der Zeit, sichere Entwicklungspipelines zu implementieren.

- Überprüfen Sie Ihr Verfahren zur Reaktion auf Vorfälle und zur Offenlegung: Wer ist für die Meldung an die ENISA zuständig? Überprüfen Sie auch Ihre Arbeitsabläufe für die Offenlegung von Schwachstellen und die Bereitstellung von Patches.

- Koordinierung mit den Rechts- und Compliance-Teams: Die CRA ist eine gesetzliche Verpflichtung - bei Nichteinhaltung können Geldstrafen von bis zu 15 Millionen Euro oder 2,5% des weltweiten Umsatzes verhängt werden. Bereiten Sie sich auf die CE-Kennzeichnung und Audits durch Dritte vor.

Abschließende Gedanken

Die CRA signalisiert eine Abkehr von unsicherer Standardsoftware.

Für Sicherheitsverantwortliche ist dies mehr als nur die Einhaltung von Vorschriften, es ist eine Chance, Sicherheit als eine zentrale Produktqualität zu verankern.

Warten Sie nicht auf die Frist 2027. Es ist jetzt an der Zeit, Ihre Strategie anzupassen, und Ihr Unternehmen und Ihre Kunden werden es Ihnen später danken.