Gefahren des "Credential Stuffing" für Unternehmen

Inhaltsübersicht

Was ist "Credential Stuffing"?

Von Credential Stuffing spricht man, wenn Kriminelle Benutzernamen und Kennwörter von einer Website stehlen und damit versuchen, sich bei anderen Websites oder Anwendungen anzumelden. Es geht nicht darum, sich in ein einziges Konto zu hacken. Es geht um Millionen gestohlener Zugangsdaten, die von Botnets in andere Websites eingespeist werden, um sich unerlaubten Zugang zu verschaffen. Botnets probieren Millionen von Benutzername-Kennwort-Kombinationen aus, bis eine von ihnen den Zugang zu einem System ermöglicht. Credential Stuffing ist erfolgreich, wenn Menschen ihre Passwörter auf mehreren Websites wiederverwenden - insbesondere bei ihren Geschäftskonten.

Kontoübernahme (ATO)

Es wurde schon viel über die Gefahren von gehackten Privatkonten geschrieben, darunter Identitätsdiebstahl und leere Bankkonten. Was oft übersehen wird, ist die mögliche Verbindung zu Geschäftskonten. Durchgesickerte Zugangsdaten erhöhen das Risiko von Cyberangriffen auf Unternehmensnetzwerke, Ransomware-Angriffen auf Unternehmenscomputer und Datendiebstahl. Durchgesickerte Mitarbeiterdaten öffnen Hackern Tür und Tor, um das Konto des Mitarbeiters zu übernehmen und in das Unternehmensnetzwerk einzudringen. Angriffe zur Übernahme von Unternehmenskonten (ATO) beginnen meist mit einer Datenpanne, bei der E-Mail-Adressen und Kennwörter gestohlen werden. Dann können Cyberkriminelle Zugang zum Konto des Opfers erlangen und es kontrollieren. Sobald die Kontrolle hergestellt ist, können die Angriffe von Datendiebstahl bis hin zu Ransomware reichen. In einem aktuellen Forrester-Bericht heißt es Die ATO hat zwischen $6,5 Milliarden und $7 Milliarden an jährlichen Verlusten verursacht in den Bereichen Finanzdienstleistungen, Versicherungen, E-Commerce und anderen Branchen.

Wie groß ist das Problem?

Nach den neuesten Verizon Data Breach Investigations Reportdie Zahl der Versuche, Anmeldedaten zu fälschen, die Unternehmen erleiden pro Jahr reichten von Tausenden bis zu Milliarden. Die durchschnittliche Anzahl der Versuche, die Unternehmen pro Jahr erlebten, betrug 922.331. Diese Situation wurde von der US-Börsenaufsichtsbehörde Securities and Exchange Commission hervorgehoben, die vor einer Zunahme des Credential Stuffing in der Finanzbranche warnte.

Wie wehren sich die Unternehmen?

Unternehmen versuchen mit zunehmender Dringlichkeit, die Lecks in den Zugangsdaten ihrer Mitarbeiter zu schließen. Der erste Schritt, den viele Unternehmen unternehmen, ist die Einführung von Richtlinien für die Passwortsicherheit. Dies beginnt mit der Festlegung von Anforderungen an Passwörter, z. B. die Anzahl der Zeichen, die Verwendung von Groß- und Kleinbuchstaben und Sonderzeichen, die Häufigkeit der Änderungen usw. Als Nächstes verbieten viele Unternehmen strikt die Verwendung von Firmenpasswörtern für Anwendungen von Drittanbietern. Diese Sicherheitsmaßnahmen sind zwar gute Praktiken, aber sie lassen die Unternehmen einen Schritt hinter den Hackern zurück. Um effizient zu sein und effektiv zu sein, müssen Sie handeln, bevor die Zugangsdaten verkauft werden. Sie müssen gründlich nach Datenbanklecks suchen, um ATO-Prävention auf die nächste Stufe zu heben.

Verhinderung von Kontoübernahmen

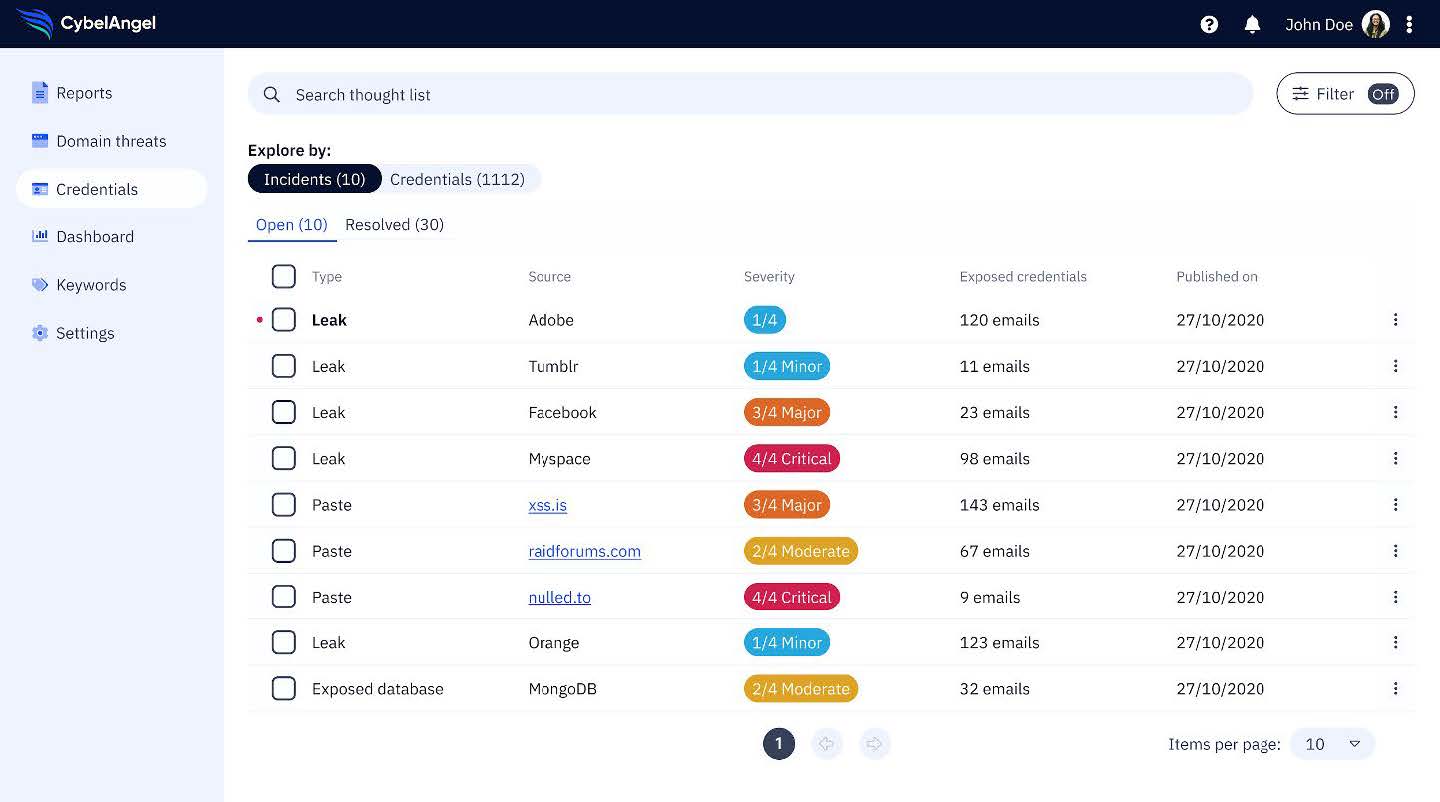

Der letzte Schritt zur Verhinderung des Missbrauchs von Zugangsdaten durch Credential Stuffing oder andere Brute-Force-Angriffe ist die Überwachung der Zugangsdaten. CybelAngel ist die einzige Plattform zum Schutz vor digitalen Risiken, die durchgesickerte Anmeldedaten erkennt und verwaltet bevor sie kompromittiert werden. Unsere Kunden profitieren von CybelAngels Datenspeicher, der 10 Milliarden ungeschützte E-Mail-Adressen und Passwörter enthält. Dieser Zwischenspeicher mit exponierten E-Mail-Adressen und Passwörtern wird kontinuierlich mit Scans von über 335.000 Deep & Dark Web-Posts und 3.000 neu exponierten Datenbanken an jedem Tag des Jahres aktualisiert.  Fügen Sie jetzt die Credentials Watchlist von CybelAngel zu Ihrem Arsenal an Cybersicherheitswaffen hinzu. Unsere Credentials Watchlist ist ein Echtzeit-Feed für kompromittierte Mitarbeiteranmeldeinformationen in Verbindung mit Funktionen zur Überwachung der Gefährdung. Die Watchlist ist in die CybelAngel Digital Risk Protection Platform integriert, wo der Feed über mehrere Dashboards zugänglich ist. Unsere Kunden haben Zugriff auf kontextbezogene Datenlecks und einzigartige Berichte, die ihre Teams in die Lage versetzen, Datenlecks zu entschärfen und die Gefahr von VIP-Imitationen zu vermeiden. CybelAngel kann Ihr Unternehmen vor den Gefahren einer Account-Übernahme schützen. Klicken Sie hier, um mit einem unserer Experten über eine kostenlose Testversion zu sprechen.

Fügen Sie jetzt die Credentials Watchlist von CybelAngel zu Ihrem Arsenal an Cybersicherheitswaffen hinzu. Unsere Credentials Watchlist ist ein Echtzeit-Feed für kompromittierte Mitarbeiteranmeldeinformationen in Verbindung mit Funktionen zur Überwachung der Gefährdung. Die Watchlist ist in die CybelAngel Digital Risk Protection Platform integriert, wo der Feed über mehrere Dashboards zugänglich ist. Unsere Kunden haben Zugriff auf kontextbezogene Datenlecks und einzigartige Berichte, die ihre Teams in die Lage versetzen, Datenlecks zu entschärfen und die Gefahr von VIP-Imitationen zu vermeiden. CybelAngel kann Ihr Unternehmen vor den Gefahren einer Account-Übernahme schützen. Klicken Sie hier, um mit einem unserer Experten über eine kostenlose Testversion zu sprechen.