Die globalen Sicherheitsauswirkungen des Taifuns Volt

Inhaltsübersicht

Cybersecurity-Experten haben Alarm geschlagen wegen der wachsenden Bedrohung durch chinesische APT-Gruppen da die Spannungen zwischen der US-Regierung und der chinesischen Regierung in den letzten Jahren zugenommen haben.

Volt Typhoon, eine Advanced Persistent Threat Group (APT), trat 2021 auf die Weltbühne und versuchte, die kritische Infrastruktur der USA zu untergraben und die militärische Bereitschaft der USA im Pazifikraum im Falle eines Konflikts um Taiwan zu schwächen.

Die Cyberspionage-Gruppe konzentriert sich darauf, sich mit Hilfe von Living-off-the-Land (LOTL)-Techniken unbefugten Zugang zu Anmeldeinformationen zu verschaffen, um sich in legitime Systemaktivitäten einzuschleichen und nicht entdeckt zu werden.

Untersuchen wir ihre Taktiken und erkunden wir Strategien zur Verteidigung gegen die wachsende Bedrohung durch die Cyberoperationen der VR China.

Wer ist Volt Typhoon?

Volt Typhoon, auch bekannt unter den Pseudonymen Bronze Silhouette, Vanguard Panda, Insidious Taurus, Dev-0391 und Voltzite, ist eine Cyberspionage-Gruppe, die mit dem chinesischen Staat verbunden ist und seit 2021 aktiv ist.

Die Gruppe konzentriert sich auf die Untergrabung der nationalen Sicherheit der USA und nutzt die Kompromittierung von Netzwerkgeräten, um Schwachstellen in veralteter Firmware, schwache Anmeldedaten oder falsch konfigurierte Einstellungen auszunutzen.

Gegen wen richtet sich Volt Typhoon?

Volt Typhoon zielt auf kritische Infrastrukturen in den USA ab, darunter die Bereiche Kommunikation, Fertigung, Energieversorgung, Transport, Bauwesen, Schifffahrt, Regierung, IT und Bildung.

Nach Angaben der Agentur für Cybersicherheit und Infrastruktursicherheit (CISA) und die NSAhat die Hackergruppe Angriffe auf:

- U.S. Energieministerium (DOE)

- U.S. Umweltschutzbehörde (EPA)

- U.S. Transportation Security Administration (TSA)

- Das australische Zentrum für Cybersicherheit (ACSC) des Australian Signals Directorate (ASD)

- Kanadisches Zentrum für Cybersicherheit (CCCS), ein Teil der Einrichtung für Kommunikationssicherheit (CSE)

- Nationales Zentrum für Cybersicherheit des Vereinigten Königreichs (NCSC-UK)

- Neuseeländisches Nationales Zentrum für Cybersicherheit (NCSC-NZ)

Experten sind sich einig, dass die Wahl der Ziele nicht mit traditionellen Cyberspionage- oder Nachrichtendienstoperationen übereinstimmt. Stattdessen versuchen Volt Typhoon-Bedrohungsakteure, sich innerhalb von IT-Systemen zu bewegen, um Funktionen zu stören.

Youtube-Video mit Berichten über Volt Typhoon-Hacking-Aktivitäten in den Vereinigten Staaten.

Zeitleiste der Aktivitäten

Volt Typhoon unterscheidet sich von anderen Cyberspionageaktionen, da Volt Typhoon hauptsächlich darauf abzielt, Störungen und Chaos zu verursachen.

Als FBI-Direktor Christopher Wray stellte fest: "Chinas Hacker haben es auf die kritische zivile Infrastruktur der USA abgesehen und bereiten sich darauf vor, amerikanischen Bürgern und Gemeinden im Falle eines Konflikts realen Schaden* zuzufügen."

Hier ist eine Übersicht über die Aktivitäten von Volt Typhoon seit seiner Gründung im Jahr 2021:

- 2021: Die Aktivitäten von Volt Typhoon wurden erstmals Mitte 2021 bemerkt und zielten auf kritische Infrastrukturorganisationen in Guam und den USA ab. Der Hack konzentrierte sich auf die Bereiche Kommunikation, Fertigung, Versorgung, Transport, Bauwesen, Schifffahrt, Regierung, Informationstechnologie und Bildung. Verhaltensbeobachtungen deuteten darauf hin, dass die Bedrohungsakteure beabsichtigten, Spionage zu betreiben und so lange wie möglich unentdeckt zu bleiben.

- Mai 2023: Microsoft und das CISA enthüllen Details über die bösartigen Aktivitäten von Volt Typhoon in kritischen US-Infrastrukturen.

- Dezember 2023: Berichten zufolge hat sich der Taifun Volt auf Hawaii, Guam, die Westküste und Texas konzentriert, wobei er sich auf strategisch wichtige Militärstandorte konzentrierte.

- Januar 2024: Das FBI unterbricht das Botnetz von Volt Typhoonund löscht Malware von kompromittierten Routern, die zur Verschleierung der Cyberspionageaktivitäten der Gruppe verwendet werden.

- Februar 2024: Die Behörden entdeckten eine kompromittierte IT-Umgebung in Guameinem US-Territorium, in dem sich eine große US-Militärbasis befindet. Der Hack konzentrierte sich auf die Störung von US-Infrastrukturorganisationen in den Bereichen Kommunikation, Energie, Verkehrssysteme sowie Wasser- und Abwassersysteme.

- März 2024: Eine Untersuchung unter der Leitung der "Five Eyes"-Agentureneine Allianz zum Austausch von Geheimdienstinformationen zwischen Australien, Kanada, Neuseeland, dem Vereinigten Königreich und den Vereinigten Staaten, bestätigte, dass die Volksrepublik China (VRC) versucht, kritische Dienste an Orten, die für die USA militärisch wichtig sind, durch die Volt-Taifun-Cyberattacken zu stören.

- Juni 2024: Volt Typhoon durchbricht eine Das in Singapur ansässige Telekommunikationsunternehmen SingTelEs wird angenommen, dass es sich um einen Testlauf für künftige Angriffe auf US-Telekommunikationsanbieter handelt.

- **November 2024: **Das FBI führte eine gerichtlich genehmigte Unterbrechung des KV-Botnets von Volt Typhoon durch, das ausgemusterte Cisco RV320/325-Router und Netgear ProSafe-Router infizierte, die nicht über die erforderlichen Sicherheits-Patches verfügten.

Wie funktioniert Volt Typhoon?

Die Gruppe arbeitet mit verdeckten Cyberspionagetechniken und stützt sich dabei auf Living-off-the-Land-Techniken (auch LOTL-Angriffe genannt) anstelle von Malware, was die Erkennung von Angriffen erschwert.

Im Zuge der LOTL-Angriffe gab die CISA eine Warnung heraus (KAG-Beratung AA23-144A), um das Bewusstsein zu verbreiten.

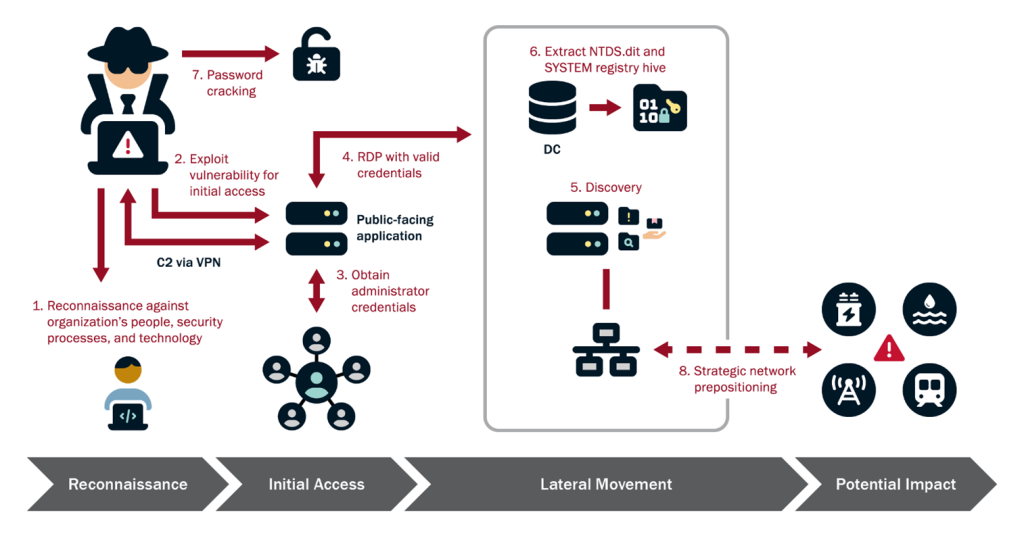

Bei einem typischen Volt Typhoon-Angriff werden die folgenden TTPs eingesetzt:

| Angriffstechnik/Taktik | Beschreibung |

|---|---|

| Exfiltration und Datenbereitstellung | Die Angreifer übertragen die gestohlenen sensiblen Daten an einen externen Ort und stellen sie oft zentral bereit, um den Zugriff zu erleichtern. |

| Diebstahl von Zugangsdaten | Volt Typhoon stiehlt Anmeldedaten von Zielsystemen mit Hilfe des Local Security Authority Subsystem Service (LSASS). |

| Passwörter offline knacken | Um unentdeckt zu bleiben, knackt Volt Typhoon Passwörter offline mit dem Kommandozeilen-Tool Ntdsutil.exe um Installationsmedien von Domänencontrollern zu erstellen. |

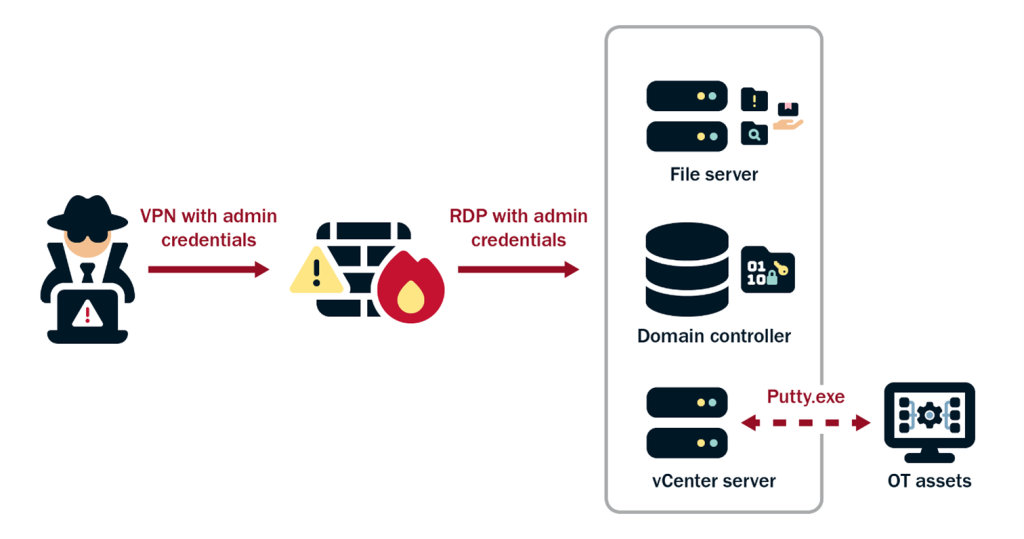

| Persistenz | Hacker verschaffen sich Zugang zu den Systemen, indem sie den Datenverkehr über kompromittierte SOHO-Netzwerkgeräte (Small Office and Home Office) wie Router, Firewalls und VPN-Hardware leiten. |

| Führung und Kontrolle (C2) | Volt Typhoon etabliert sich C2-Kanäle mit maßgeschneiderten Open-Source-Tools, darunter KV-Botnet-Malware. |

| Randgeräte | Die Ausnutzung von Edge-Geräten wie Routern, IoT-Sensoren oder Industriesteuerungen ermöglicht es Hackern, unbefugten Zugriff auf Systeme und Anmeldedaten zu erlangen. |

| Leben vom Land (LOTL) Binärdateien | Die Bedrohungsakteure verwenden integrierte Systemtools anstelle von Malware, um eine Entdeckung zu vermeiden. Hands-on-Tastatur-Aktivitäten sind üblich. |

| Seitliche Bewegung | Hacker erkunden kompromittierte Netzwerke mithilfe von PowerShell, WMIC und dem Ping-Befehl und überprüfen gelegentlich, ob sie sich in einer virtualisierten Umgebung befinden. |

Tief eintauchen: Volt Typhoon TTPs Analyse

1. Erkundung

Volt Typhoon-Akteure führen vor einem Angriff umfangreiche Erkundungen durch. Branchenberichten zufolge nutzen Volt Typhoon-Akteure FOFA - eine in China entwickelte Suchmaschine für Internet-Assets, die online exponierte Geräte und Dienste indiziert - um nach bereits exponierter IT-Infrastruktur zu suchen.

Interessanterweise, fanden die US-Behörden dass Volt Typhoon Hacker gezielt die persönlichen E-Mails von wichtigen Netzwerk- und IT-Mitarbeitern um unter dem Radar zu fliegen.

2. Erster Zugang

Um einen ersten Zugang zu erhalten, nutzen Bedrohungsakteure in der Regel Schwachstellen in rechtmäßiger Software von einem Unternehmen verwendet werden, darunter Fortinet, Ivanti Connect Secure (früher Pulse Secure), NETGEAR, Citrix und Cisco.

Hacker können verfügbare Exploit-Codes für bekannte Schwachstellen verwenden, aber Volt Typhoon ist auch dafür bekannt, dass er Zero-Day-Schwachstellen ausnutzt.

Sobald sich die Hacker Zugang verschafft haben, gehen sie dazu über, sich über VPN-Sitzungen, die mit den Umgebungen der Opfer verbunden sind, einen dauerhaften Zugang zu verschaffen, um diskret weitere Einbruchsaktivitäten durchzuführen. Diese Taktik verschafft ihnen ein stabiles Standbein im Netzwerk, während sie sich in den regulären Datenverkehr einfügen und so die Wahrscheinlichkeit einer Entdeckung verringern.

Bei einem bestätigten Angriff verschafften sich Volt Typhoon-Akteure Zugang, indem sie die CVE-2022-42475 in einer FortiGate 300D-Firewall am Netzwerkrand, die nicht gepatcht worden war. In den Secure Sockets Layer (SSL)-VPN-Absturzprotokollen wurden Beweise für einen Pufferüberlauf gefunden.

3. Ausführung

Volt Typhoon unterscheidet sich von vielen staatlich gesponserten Akteuren, da sie bei Cyberangriffen selten Malware einsetzen. Die Gruppe konzentriert sich stattdessen auf Praktische Tastaturaktivitäten über die Befehlszeile und andere einheimische Werkzeuge und Verfahren, die als Living-off-the-Land (LOTL) bekannt sind.

Nach den Berichten von MicrosoftDie Befehle scheinen explorativ oder experimentell zu sein, wobei die Hacker die Befehle anpassen und mehrfach wiederholen.

Die staatlich gesponserte PRC-Cybergruppe verwendet auch legitime, aber veraltete Versionen von Netzwerkadministrations-Tools, um in einem Netzwerk Fuß fassen zu können.

Bei einem Cyberangriff luden die Hacker eine veraltete Version von comsvcs.dll eine legitime Microsoft Dynamic Link Library (DLL)-Datei. Die Akteure verwendeten diese .dll mit MiniDump und die Prozess-ID des Local Security Authority Subsystem Service (LSASS) um den LSASS-Prozessspeicher zu löschen und die Berechtigungsnachweise erhalten.

Bei einem anderen Angriff wurden Volt Typhoon-Hacker dabei beobachtet, wie sie Magnet RAM Capture (MRC) v1.20 auf Domain-Controllern einsetzten, um den Speicher aufzuzeichnen. Die Gruppe extrahierte sensible Daten wie Anmeldeinformationen und In-Transit-Daten, die normalerweise nicht auf der Festplatte zugänglich sind. Außerdem installierten sie Fast Reverse Proxy (FRP), um infizierte Systeme heimlich zu kontrollieren.

4. Ausweichen

Um unentdeckt zu bleiben, verlässt sich Volt Typhoon in erster Linie darauf, seine Aktivitäten durch LOTL-Techniken zu tarnen. Hacker arbeiten auch hart daran, ihre Aktivitäten mit verstohleneren TTPs zu verbergen.

Bei einem Angriff verschleierte Volt Typhoon die FRP-Client-Dateien BrightmetricAgent.exe und SMSvcService.exe innerhalb des ScanLine Port-Scanning-Tools, indem sie mit Ultimate Packer for Executables (UPX) komprimiert werden - was den Hackern hilft, die Entdeckung zu umgehen.

In einer anderen Untersuchung wurde festgestellt, dass Volt Typhoon selektiv die Windows-Ereignisprotokolle, Systemprotokolle und andere technische Artefakte, um ihre Angriffe weiter zu verschleiern.

Schadensbegrenzung und Aufdeckung

Um das Risiko zu mindern und die Erkennung von Bedrohungsakteuren zu verbessern, sollten Unternehmen proaktive Sicherheitsmaßnahmen ergreifen wie in der KAG dargelegt und in Sanierungsmaßnahmen zu investieren.

X Post von der NSA, in der die Ergebnisse ihrer Untersuchung detailliert beschrieben werden.

Zu den wichtigsten Schritten zur Eindämmung des Taifuns Volt gehören:

- Flicken und Aktualisieren von Systemen mit Internetanschluss da diese am meisten von Ausbeutung bedroht sind.

- Einführung einer umfassenden Protokollierung aller Systeme an einem Ort außerhalb des Bandes, der nicht manipuliert werden kann.

- Automatisierung nutzen alle Protokolle zu überprüfen und IoCs (Indicators of Compromise) zu erkennen.

- Administrative Rechte einschränken zu Tools wie PowerShell, WMI und Befehlszeilendienstprogrammen, um eine unbefugte Nutzung zu verhindern.

- Planen Sie für APT-Eindringlinge mit einem geeigneten Plan zur Reaktion auf Zwischenfälle.

- Schützen Sie autorisierte Anmeldeinformationen um zu verhindern, dass sich Hacker unbefugten Zugang verschaffen.

- Überwachung auf ungewöhnliche API-Aufrufe in Cloud-UmgebungenDies gilt insbesondere für Änderungen an Sicherheitsgruppen, die Konfiguration von Cloud-Ressourcen oder den Zugriff auf sensible Daten.

- Verwenden Sie Endpunkt-Erkennungs- und Reaktionslösungen (EDR) um Anomalien in der Systemaktivität zu erkennen.

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA) über alle Systeme hinweg, um Benutzer zu validieren.

- Verbessern Sie die Netzwerksegmentierung und Überwachung, um die Möglichkeiten für eine seitliche Bewegung von Bedrohungsakteuren einzuschränken.

- Schutz von Edge-Geräten indem sie mit Software-Patches und -Updates auf dem neuesten Stand bleiben, nicht benötigte Funktionen deaktivieren und Edge-Geräte, die das Ende ihrer Lebensdauer erreicht haben, regelmäßig überprüfen, bevor das Ende der Lebensdauer eintritt.

Verbessern Sie Ihre Threat Intelligence mit CybelAngel

Spionagekampagnen stellen aufgrund der vernetzten Lieferketten ein echtes Risiko für Unternehmen auf der ganzen Welt dar. Nach Angaben der CISATaktiken wie LOTL sind wirksam, weil viele Unternehmen keine bewährten Sicherheitspraktiken anwenden, die bösartige Aktivitäten aufdecken können.

CybelAngel kann Ihrem Unternehmen helfen, Cyber-Bedrohungen einen Schritt voraus zu sein, bevor ausgenutzte Schwachstellen zu einer Bedrohung für das Unternehmen werden.

Bei der Bekämpfung von Cyberspionage geht es nicht nur darum, auf Bedrohungen zu reagieren, sondern auch darum, den Angriffen zuvorzukommen und dafür zu sorgen, dass die digitale Welt sicher bleibt.