Qui est le gang du ransomware Black Basta ?

Table des matières

- Les origines et le contexte de Black Basta

- Comment fonctionne Black Basta : Tactiques, techniques et procédures (TTP)

- Qu'est-ce qui distingue Black basta ?

- Black basta et attaques récentes

- Le récent démontage de Black Basta

- Conseils de cybersécurité pour se défendre contre Black Basta

- La prévention

- Détection

- Réponse et récupération

- Conclusion

Que se passe-t-il lorsqu'un groupe de ransomwares fait 20 victimes au cours de ses deux premières semaines d'existence et qu'il ne ralentit jamais ? Vous obtenez Black Basta.

Repéré pour la première fois au début de l'année 2022, Black Basta est rapidement devenu un ransomware prolifique. Nous allons voir comment il fonctionne, qui il vise et comment riposter. Nous nous pencherons également sur son récent démantèlement et sur ce qu'il pourrait signifier pour la cybersécurité cette année.

Les origines et le contexte de Black Basta

Le Basta noir groupe ransomware a été identifié pour la première fois en avril 2022, mais des signes suggèrent qu'il était en cours de développement dès le mois de février de la même année. Au cours des deux premières semaines, le groupe a répertorié plus de 20 victimes sur son site de fuite basé sur Tor, appelé Basta News. Depuis lors, on sait qu'il a ciblé plus de 500 organisations dans le monde.

Bien que Black Basta fonctionne comme son propre groupe de ransomware-as-a-service (RaaS), il n'est pas sorti de nulle part. De nombreux chercheurs pensent qu'il pourrait s'agir d'un nouveau nom (ou du moins d'un groupe dissident) de Conti, le célèbre groupe de ransomware russophone. gang des ransomwares. Cette théorie est étayée par des tactiques communes, des infrastructures similaires et même des portails de récupération des victimes qui se chevauchent.

Voici une capture d'écran des adresses IP de leur journal de discussion, réalisée par un analyste de la sécurité, qui montre où se répartit la majeure partie de leur activité.

Il existe également des liens avec d'autres groupes cybercriminels russes, notamment FIN7 et Matière noireLe projet "Black Basta" s'inscrit dans le cadre d'un écosystème plus large et évolutif, et ne constitue pas un acteur isolé.

Black Basta fait profil bas. Contrairement à d'autres groupes RaaS qui recrutent publiquement, il semble travailler avec un cercle étroit d'affiliés de confiance de Black Bastale cas échéant. Sa cadence d'attaque s'est concentrée sur les infrastructures critiques, notamment les soins de santé, l'industrie manufacturière et la construction aux États-Unis, au Royaume-Uni, au Canada, en Australie et dans plusieurs pays de l'Union européenne.

Ils ont également fait l'objet d'une fermeture récente à la suite d'une fuite de leurs journaux de discussion en février 2025 (nous y reviendrons plus tard).

Comment fonctionne Black Basta : Tactiques, techniques et procédures (TTP)

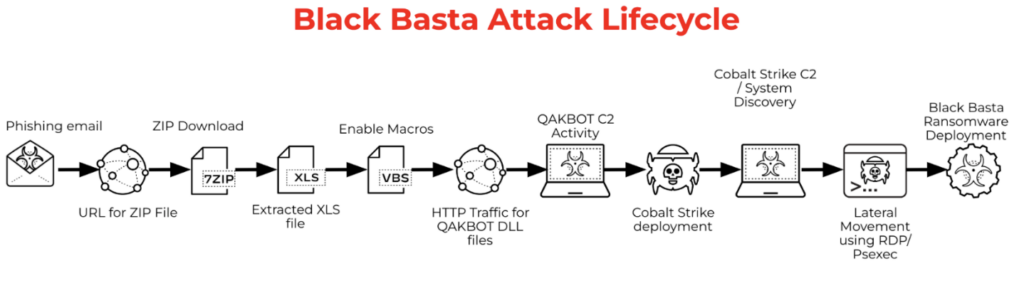

Voyons à quoi ressemble souvent une attaque de ransomware Black Basta.

- Accès initial : Black Basta s'introduit généralement par le biais de l'hameçonnage. Ses affiliés conçoivent des courriels convaincants pour inciter les employés à cliquer sur des liens malveillants ou à télécharger des outils d'accès à distance tels que le AnyDesk ou Assistance rapide. Dans certains cas, ils intensifient l'ingénierie sociale en inondant les cibles d'e-mails de spam, puis en se faisant passer pour un service d'assistance informatique par téléphone ou même par Microsoft Teams pour "fixer" la question.

- Exécution et persistance : Une fois à l'intérieur, les affiliés de Black Basta analysent le réseau à l'aide d'outils tels que SoftPerfect NetScanner, souvent déguisés avec des noms de fichiers tels que "Intel" ou "Dell" pour éviter d'être détectés. Pour la persistance et le déplacement latéral, ils s'appuient sur un mélange d'outils légitimes et d'outils préférés des attaquants : Cobalt Strike, PsExec, BITSAdmin, ScreenConnect et Splashtop. Pour l'escalade des privilèges, ils utilisent Mimikatz et exploitent des vulnérabilités telles que ZeroLogon et PrintNightmare.

- Exfiltration de données : Avant de lancer le chiffrement, les affiliés de Black Basta siphonnent les données sensibles à l'aide d'outils tels que RClone et WinSCP. Cette étape est essentielle à leur stratégie de double extorsion.

- Chiffrement : Le ransomware lui-même utilise le chiffrement ChaCha20 avec des clés publiques RSA-4096. Une fois les fichiers verrouillés, des extensions comme

.bastaou d'autres chaînes aléatoires sont ajoutées. Les copies d'ombre des volumes sont supprimées à l'aide de la fonctionvssadmin.exece qui rend la récupération plus difficile. Une note de rançon intituléereadme.txtest abandonné sur le réseau. - Extorsion : Black Basta n'indique généralement pas d'emblée le montant de la rançon. Au lieu de cela, ses notes fournissent un code unique et une URL basée sur Tor. Les victimes disposent généralement de 10 à 12 jours pour répondre avant que la rançon ne soit envoyée. données volées est publié sur leur site de fuite, connu sous le nom de Nouvelles de Basta.

Qu'est-ce qui distingue Black basta ?

Les opérations de Black Basta utilisent une boîte à outils familière - PowerShell, Cobalt Strike et Mimikatz - mais avec quelques particularités notables. Le recours à l'ingénierie sociale par le biais de Microsoft Teams est rare, et c'est un moyen élaboré de gagner la confiance de ses victimes avant de leur livrer l'information. logiciels malveillants.

Une autre tactique consiste à créer un outil automatisé pour compromettre les périphériques réseau dont les mots de passe sont faibles. Tous les groupes de ransomwares ne peuvent pas se prévaloir du même degré de développement en interne.

La liste des victimes de Black Basta couvre au moins 12 des 16 secteurs d'infrastructures critiques, avec un accent particulier sur soins de santéIls ont touché plus de 500 organisations en Amérique du Nord, en Europe et en Australie, ce qui laisse supposer une large portée et une concentration claire sur les régions anglophones. Ils ont touché plus de 500 organisations en Amérique du Nord, en Europe et en Australie, ce qui suggère une large portée et une concentration claire sur les régions anglophones.

En termes de communication et d'image de marque, Black Basta maintient une présence cohérente par le biais de son site de fuite, Nouvelles de Basta. Ils n'utilisent pas d'image de marque tape-à-l'œil, comme le font des groupes tels que Akirace qui suggère qu'ils s'intéressent moins à la réputation qu'aux résultats.

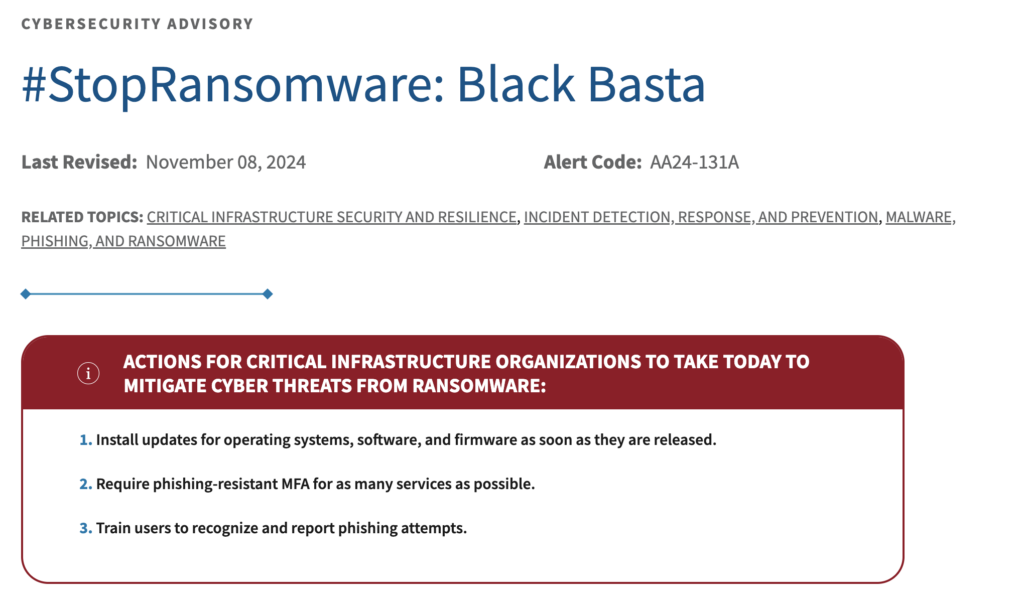

Pour plus de détails, CISA, l'agence américaine de cyberdéfense, a publié un avis détaillé sur les sujets suivants Opérations de Black Basta, CIOet MITRE ATT&CK des indicateurs.

Black basta et attaques récentes

Selon un Ordinateur en panne En mai 2024, les cibles de Black Basta ont reçu des milliers de courriels non malveillants, principalement des lettres d'information et des confirmations d'inscription, destinés à inonder les boîtes de réception. Les attaquants ont ensuite appelé les employés, en se faisant passer pour un service d'assistance informatique, et leur ont proposé de les aider à résoudre le problème.

Pendant l'appel, ils ont convaincu les utilisateurs d'installer des outils d'accès à distance comme AnyDesk ou d'utiliser Quick Assist. Une fois connectés, ils ont déployé des outils tels que ScreenConnect, NetSupport Manager et Cobalt Strike pour maintenir l'accès, se déplacer latéralement et commencer à mettre en place l'attaque par ransomware.

En octobre, le groupe est passé à l'utilisation de Microsoft Teams au lieu des appels téléphoniques. Les employés ont été contactés par le biais de messages Teams externes, toujours sous le couvert de l'assistance informatique, en suivant le même schéma d'accès à distance.

Dans un autre exemple, Black Basta a lancé une cyberattaque contre Ascension, un réseau d'organisations à but non lucratif basé à St. Louis, l'obligeant à rediriger les ambulances et à revenir à des processus de secours.

Figure 6 : Titre de l'attentat. (Source : CNN).

Les attaques de Black Basta entraînent souvent le chiffrement du système et le vol de données. Les notes de rançon invitent les cibles à négocier via Tor, généralement sans demande de paiement anticipé.

Les victimes doivent faire face à de nombreuses conséquences, notamment

- Perturbation des services

- Perte de données d'identification

- Frais de recouvrement

- Atteinte à la réputation

- Juridique et conformité les conséquences

Cependant, les acteurs de la menace Black Basta ont récemment fait l'objet d'un démantèlement, grâce à l'action combinée des forces de l'ordre et à la fuite de certains journaux de discussion.

Voyons ce qu'il en est...

Le récent démontage de Black Basta

Les activités de Black Basta ont considérablement ralenti à la suite de deux revers majeurs : un démantèlement par les forces de l'ordre et une fuite interne.

Le Le ransomware Black Basta a été durement touché par l'opération Duck Hunt, le démantèlement en 2023 du botnet Qakbot, qui avait été un élément clé de sa chaîne d'infection.

Figure 7 : Communiqué de presse détaillant la saisie. (Source : @BushidoToken)

Puis, au début de l'année 2024, une fuite de journaux de discussion internes et de détails opérationnels a révélé les outils et les tactiques du groupe, ainsi que l'identité de certains de ses membres. La fuite comprenait plus de 200 000 messages provenant d'un serveur Matrix utilisé par le groupe et révélait des désaccords internes, des efforts de développement et des indices sur l'identité de l'administrateur.

Depuis la fuite, Black Basta s'est fait discret. Mais les chercheurs avertissent que les membres du groupe n'ont pas disparu. Ils font déjà surface dans d'autres opérations de ransomware, dont BlackSuit, INC, LynxCactus et Nokoyawa.

Si la fuite a porté atteinte à la marque Black Basta, les personnes qui en sont à l'origine restent actives dans l'écosystème des ransomwares. Comme dans le cas de groupes antérieurs tels que Conti, ils continueront probablement à opérer, mais sous d'autres noms.

Conseils de cybersécurité pour se défendre contre Black Basta

Black Basta utilise un mélange d'ingénierie sociale, de vulnérabilités connues et d'outils légitimes pour pénétrer dans les réseaux. Pour s'en défendre, il faut donc des bases solides en matière de prévention, de détection et de réponse.

La prévention

- Appliquez rapidement les correctifs, en particulier pour les VPN, les services RDP et les outils tels que ConnectWise.

- Appliquer l'authentification multifactorielle à tous les outils d'accès à distance.

- Limitez les privilèges des administrateurs et vérifiez régulièrement les comptes et les accès.

- Apprenez à vos employés à repérer le phishing, les faux appels informatiques et l'ingénierie sociale via Microsoft Teams.

- Désactiver ou restreindre l'utilisation d'outils à distance tels que Quick Assist s'ils ne sont pas nécessaires.

Détection

- Surveiller les outils de déplacement latéral tels que PsExec, Cobalt Strike et ScreenConnect.

- Recherchez une utilisation inhabituelle d'outils d'accès à distance ou de logiciels de surveillance à distance récemment installés.

- Définir des alertes pour les suppressions de copies fantômes (vssadmin.exe) et les activités PowerShell suspectes.

- Suivre les transferts de données vers des services en nuage à l'aide d'outils tels que RClone ou WinSCP.

Réponse et récupération

- Disposer d'un plan de réponse aux incidents clair et répété, et s'assurer que les équipes connaissent leur rôle.

- Isoler rapidement les systèmes compromis afin d'enrayer la propagation.

- Préserver les journaux et les preuves médico-légales, même si les appareils sont cryptés.

- Signaler les incidents aux forces de l'ordre ou à la CISA afin de faciliter le suivi des menaces au sens large.

- Testez régulièrement la restauration des sauvegardes et stockez les sauvegardes hors ligne ou dans un environnement séparé.

Conclusion

Black Basta est peut-être discret pour l'instant, mais ses méthodes (et ses membres) sont toujours actives dans l'écosystème des ransomwares. Pour garder une longueur d'avance, il faut avoir une visibilité non seulement à l'intérieur de son réseau, mais aussi à l'extérieur.

La plateforme de veille sur les menaces externes de CybelAngel aide les équipes SOC et les RSSI à détecter les actifs exposés, les fuites d'informations d'identification et les premiers signes de compromission avant que les groupes de ransomware ne frappent.

Vous voulez en savoir plus ?