Les tendances en matière de cybersécurité qui façonnent 2025 (jusqu'à présent)

Table des matières

- Pourquoi les tendances en matière de cybersécurité sont-elles importantes ?

- 1. L'activité des États-nations : Plus sophistiquées et plus difficiles à repérer

- 2. Les rançongiciels se fondent dans l'ingénierie sociale

- 3. Le phishing piloté par l'IA est la prochaine grande nouveauté

- 4. Les logiciels malveillants dotés d'une IA ne sont pas (encore) très intelligents

- 5. Les chaînes d'approvisionnement sont le maillon faible

- 6. La saison des impôts est un terrain de jeu pour les cybercriminels

- 7. Guerres de territoire, démantèlements et nouveaux visages

- Comment les RSSI doivent-ils réagir ?

- FAQ

- L'IA modifie-t-elle réellement le paysage des menaces ou s'agit-il d'un simple battage médiatique ?

- Comment savoir si ma chaîne d'approvisionnement nous met en danger ?

- Les menaces des États-nations ne concernent-elles que les gouvernements ?

- Comment puis-je me préparer à des attaques d'ingénierie sociale qui contournent les contrôles techniques ?

- Conclusion

Le premier semestre 2025 a été loin d'être calme. Nous avons assisté à une vague de campagnes ciblées menées par des acteurs soutenus par des États, à la montée en puissance de groupes de ransomwares allégés et à des tactiques d'ingénierie sociale qui s'apparentent davantage à de l'espionnage qu'à de la cybercriminalité.

Cet article présente les tendances et les menaces les plus importantes de ces six derniers mois. Des logiciels malveillants améliorés par l'IA aux campagnes d'hameçonnage au format PDF, voici ce qui se passe, qui en est à l'origine et ce que vous devez surveiller à l'avenir.

Pourquoi les tendances en matière de cybersécurité sont-elles importantes ?

Les tendances sont des signaux. Elles nous montrent comment les acteurs de la menace évoluent, où les vulnérabilités sont exploitées et quelles sont les techniques qui gagnent du terrain.

Pour les RSSI, comprendre ces tendances n'est pas une question d'engouement. Il s'agit d'anticiper les prochaines sources de risque. Vous pouvez également concentrer vos ressources là où elles sont le plus importantes.

Enfin, l'identification précoce des schémas peut faire la différence entre un endiguement rapide et une violation de données à grande échelle.

C'est pourquoi nous allons analyser les sept principales tendances qui marqueront le premier semestre 2025.

1. L'activité des États-nations : Plus sophistiquées et plus difficiles à repérer

Menaces persistantes avancées (APT) sont des cyberattaques conçues pour obtenir un accès non autorisé à des systèmes et rester indétectées pendant de longues périodes, avec des objectifs tels que le cyberespionnage et le vol de données. De nombreux États-nations parrainent des groupes APT pour servir leurs propres objectifs géopolitiques.

Leurs méthodes sont diverses et difficiles à repérer :

- Velours Chollimaun groupe APT nord-coréen, a lancé une attaque de spear-phishing de longue haleine en utilisant des documents PDF militarisés. Le groupe a établi une relation de confiance avec des fonctionnaires pendant des semaines (en se faisant passer pour un membre du gouvernement sud-coréen) avant de livrer sa charge utile.

- TAG-110 lié à la Russie est revenu aux fondamentaux avec des fichiers Word macro-activés en Asie centrale. C'est la preuve que même les menaces cybernétiques de faible technicité peuvent faire de sérieux dégâts.

- Luna Moth mélange l'ingénierie sociale et l'hameçonnage vocal, sans qu'aucun logiciel malveillant ne soit nécessaire. Cela leur permet de contourner les mesures de sécurité traditionnelles.

À emporter

APT hackers don’t always trip threat detection alarms. Review your threat intelligence feeds to monitor impersonation and long-term social engineering attacks. Plus, make sure your staff can recognize trust-building tactics, rather than just obvious phishing campaigns.

2. Les rançongiciels se fondent dans l'ingénierie sociale

Alors que des démantèlements très médiatisés comme le LockBit ont perturbé les acteurs de premier plan, la menace globale a simplement changé de forme.

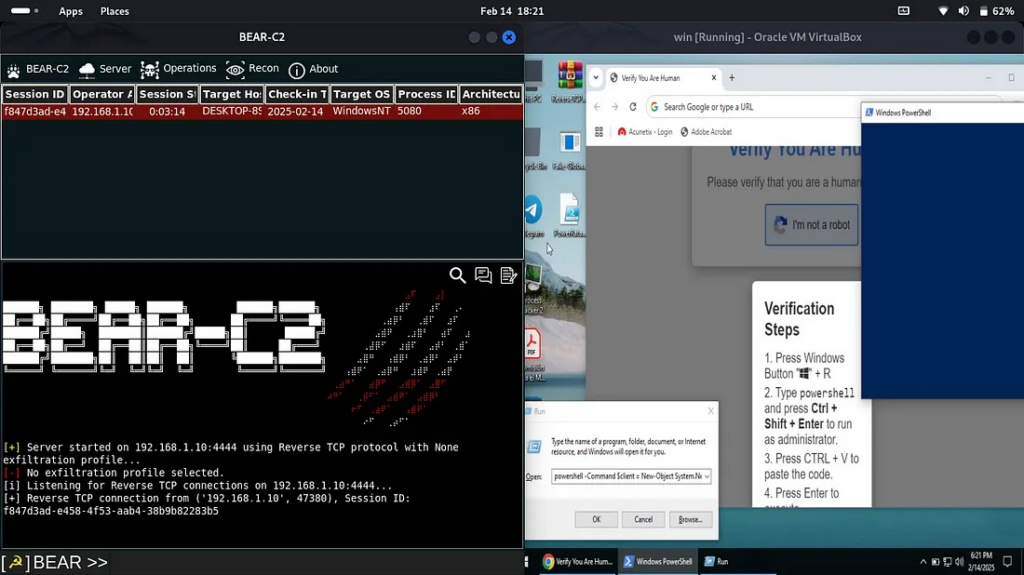

Prendre Luna Mothégalement connu sous le nom de Silent Ransom Group. Cet acteur ignore complètement la charge utile du ransomware. Il utilise plutôt le phishing par rappel (également appelé TOAD, ou attaque par téléphone) pour inciter les victimes à appeler de fausses lignes d'assistance informatique.

Une fois sur le téléphone, les attaquants convainquent les utilisateurs d'installer des outils d'accès à distance, puis exfiltrent des données sensibles. L'extorsion intervient plus tard.

Cette année, le FBI a émis un avertissement concernant spécifiquement l'attention portée par Luna Moth aux cabinets d'avocats. Mais la tactique se répand. Elle est peu technologique, peu coûteuse et étonnamment efficace, car elle contourne de nombreux contrôles techniques en s'appuyant sur la confiance humaine.

À emporter

Don’t rely on encryption as the signal for ransomware. Monitor for unusual outbound data flows, and prepare your team for voice-based phishing and extortion initiatives like TOAD. If it sounds like your IT team but feels off, it probably is.

3. Le phishing piloté par l'IA est la prochaine grande nouveauté

L'hameçonnage a toujours reposé sur la crédibilité. Et en 2025, Hameçonnage par l'IA met la barre plus haut.

Les escrocs utilisent désormais de grands modèles de langage (LLM), l'apprentissage automatique et des outils d'IA générative pour concevoir et optimiser des courriels de phishing, cloner des voix et créer de faux sites web, tous adaptés à leurs cibles.

Cette année, les attaquants ont utilisé des outils d'intelligence artificielle tels que DeepSeek et ChatGPT pour générer des courriels de spear-phishing qui imitent les communications internes avec une précision étonnante.

Dans un cas, des employés d'une entreprise multinationale ont participé à ce qu'ils pensaient être un appel vidéo légitime avec leur directeur financier. Ce n'était pas le cas. L'ensemble de l'appel n'était qu'une faux profondIl a été orchestré pour autoriser un virement frauduleux de $25 millions d'euros.

À emporter

Train employees to verify identity across multiple channels, especially for high-value requests. Assume voice, email, and even video can be faked. If your process relies on trust alone, it’s already vulnerable.

4. Les logiciels malveillants dotés d'une IA ne sont pas (encore) très intelligents

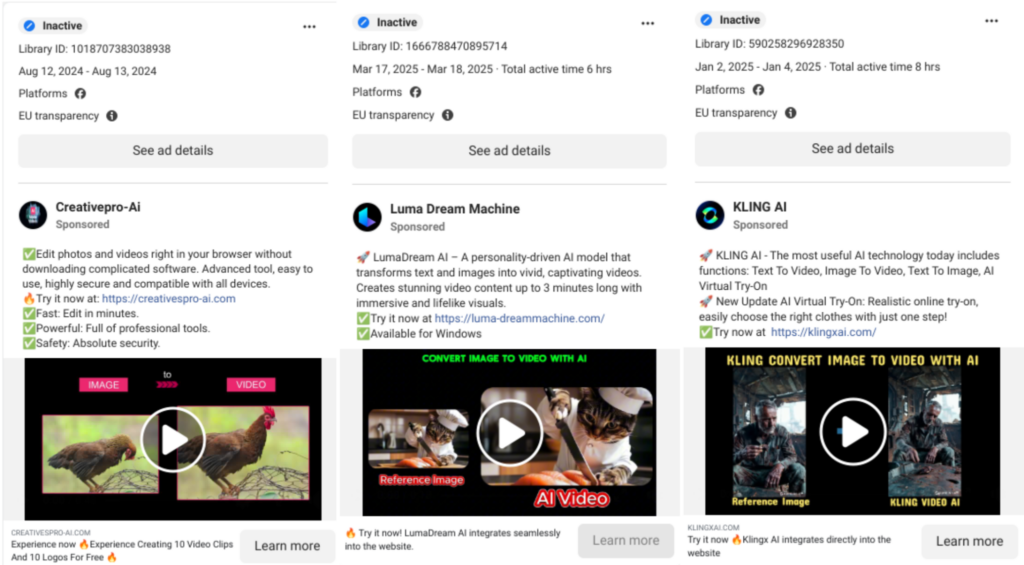

Depuis la fin de l'année 2024, Mandiant a repéré une campagne menée par UNC6032, un acteur de la menace qui utilise de faux sites web d'outils d'intelligence artificielle pour attirer les victimes. Ces sites, qui se font passer pour des plateformes telles que Luma AI et Canva Dream Lab, promettent de générer des vidéos à partir d'invites textuelles. En réalité, ils proposent des voleurs d'informations basés sur Python et des portes dérobées à distance.

L'astuce est simple. Faire la publicité d'un outil GenAI à la mode sur les médias sociaux, diriger les utilisateurs vers un faux site et laisser la curiosité faire le reste. Des milliers de publicités malveillantes ont atteint des millions de personnes sur LinkedIn et Facebook.

Mais jusqu'à présent, les algorithmes d'IA n'ont pas produit de logiciels malveillants qui rivalisent avec les codes créés par les humains. Les experts sont d'accord que les modèles actuels manquent de complexité et de contrôle pour générer eux-mêmes des charges utiles fiables et évasives.

Mais là n'est pas la question. L'IA permet à des acteurs moins qualifiés de lancer plus facilement des attaques viables. Et elle ne fait que s'améliorer. Une fois que l'automatisation de l'IA sera profondément ancrée dans les pipelines des logiciels légitimes, il faudra s'attendre à ce qu'il en soit de même pour les logiciels malveillants.

À emporter

AI-generated malware isn’t highly advanced yet. But it’s coming. Start monitoring AI is working in the threat landscape now, so you’re not playing catch-up later. Then your cybersecurity strategy will be ready to face it head-on.

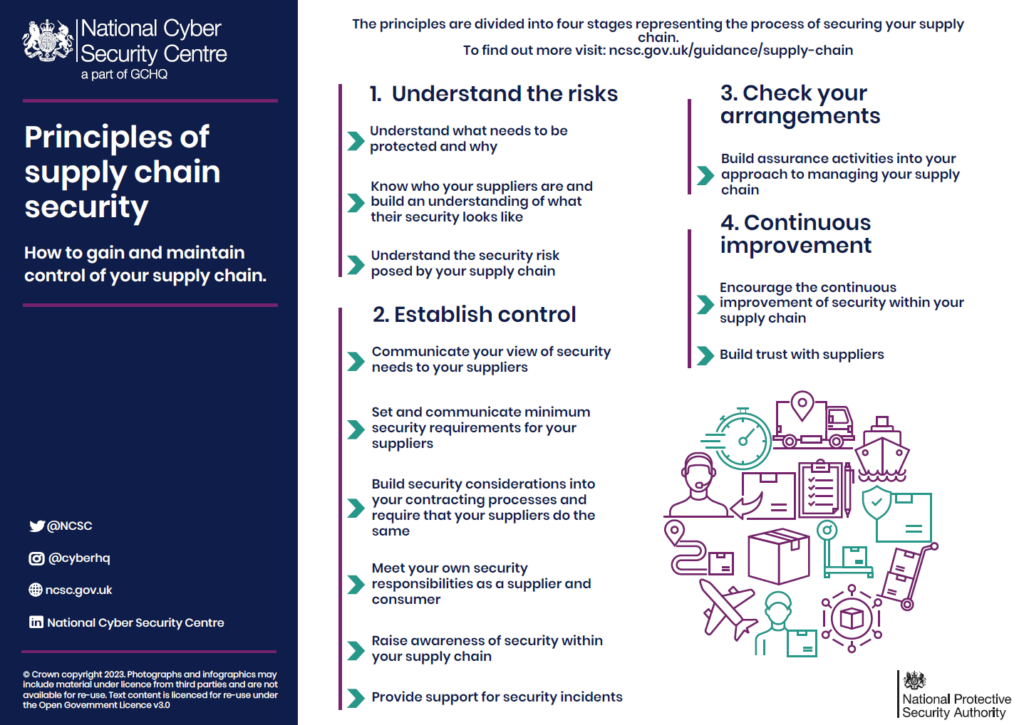

5. Les chaînes d'approvisionnement sont le maillon faible

Moderne chaînes d'approvisionnement sont hyperconnectés et de plus en plus exposés. Chaque fournisseur, outil et intégration est une voie d'attaque potentielle. Les acteurs de la menace le savent. Au lieu d'enfoncer la porte d'entrée d'une entreprise bien défendue, ils se faufilent par le biais de fournisseurs plus petits et moins sécurisés.

Une étude réalisée en 2024 a révélé que 91% des organisations ont subi une attaque de la chaîne d'approvisionnement en logiciels l'année dernière, et le coût global devrait atteindre $60 milliards d'euros en 2025.

Ces attaques visent souvent:

- Dépôts de code tiers

- Composants libres

- Mauvaises configurations de l'infrastructure en nuage

- API mal sécurisées

- Travail à distance

La compromission d'un seul fournisseur peut se répercuter sur des milliers de clients, de partenaires et d'utilisateurs finaux, comme on l'a vu dans l'affaire SolarWinds, où des mises à jour de codes malveillants ont été diffusées silencieusement à plus de 18 000 clients, y compris des organismes gouvernementaux.

À emporter

Map your critical suppliers and rank them by risk, not just spend. Start asking harder questions about security posture and incident response. If a breach at one vendor could take you offline, it’s time to rethink the partnership (or the controls around it).

6. La saison des impôts est un terrain de jeu pour les cybercriminels

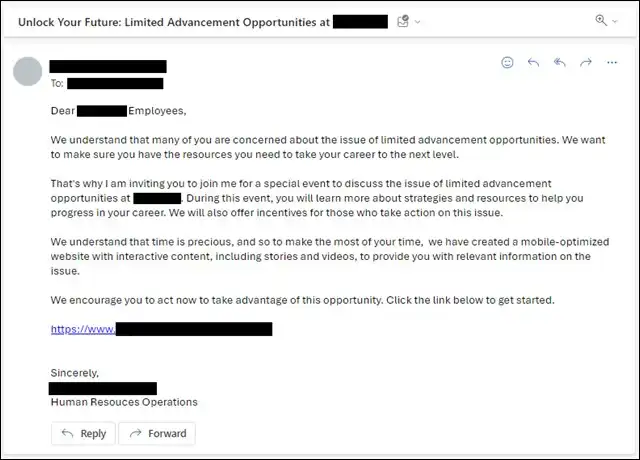

Saison des impôts n'est pas seulement occupée pour les comptables. C'est aussi la saison de chasse des cybercriminels. Entre janvier et avril 2025, le secteur financier américain a connu une forte augmentation des attaques par hameçonnage, des fuites d'informations d'identification et des courriels contenant des logiciels malveillants.

Un grand nombre de ces menaces de cybersécurité avaient pour thème les impôts, avec de faux messages de l'IRS, de faux experts-comptables et des alertes frauduleuses de "correction fiscale". Par exemple, au premier trimestre 2025, un groupe de cybercriminels appelé Storm-0249 a envoyé des milliers de courriels contenant des pages Docusign frauduleuses afin de lancer l'installation d'un logiciel malveillant.

Les attaquants ont également exploité vishing et smishing Les cybercriminels ont utilisé des tactiques de piratage pour contourner l'authentification multi-facteurs (MFA) et atteindre directement les employés. Dans certains cyberincidents, ils se sont fait passer pour des agents de l'IRS à l'aide d'algorithmes générés par l'IA. fausses couches (voix et vidéo) pour inciter les victimes à fournir des informations sensibles.

Les médias sociaux ont également joué un rôle. Les fraudeurs se sont fait passer pour des "influenceurs en matière de remboursement d'impôts" ou de faux experts-comptables offrant des services gratuits. Une fois la confiance gagnée, les victimes transmettaient leurs données personnelles, donnant sans le savoir aux escrocs tout ce dont ils avaient besoin pour remplir de fausses déclarations et vider des comptes en temps réel.

À emporter

Organiser des simulations de phishing ciblées pendant la saison des impôts, en particulier dans les services financiers, les ressources humaines et les équipes de direction. Former le personnel à vérifier toute communication relative aux impôts. S'il est fait mention d'un remboursement, d'un audit ou d'une correction urgente, il s'agit d'un signal d'alarme jusqu'à preuve du contraire.

Organiser des simulations de phishing ciblées pendant la saison des impôts, en particulier dans les services financiers, les ressources humaines et les équipes de direction. Former le personnel à vérifier toute communication relative aux impôts. S'il est fait mention d'un remboursement, d'un audit ou d'une correction urgente, il s'agit d'un signal d'alarme jusqu'à preuve du contraire.

7. Guerres de territoire, démantèlements et nouveaux visages

La cybercriminalité n'est pas statique, pas plus que ses acteurs. Les groupes de ransomware, les équipes de voleurs d'informations et les pirates informatiques à motivation politique sont tous pris dans une guerre permanente pour la domination, la visibilité et les ressources.

Au début de l'année 2025, l'un des événements les plus marquants n'était pas seulement un attentat. Il s'agissait d'une prise de pouvoir. En mars, le groupe DragonForce s'est rebaptisé "cartel" de la cybercriminalité et s'est rapidement attaqué à ses rivaux. En quelques semaines, Le site de RansomHub L'infrastructure a été frappé hors lignece qui a contribué à une baisse sensible des attaques de ransomwares en avril.

Ailleurs, les démantèlements ont fait de sérieux dégâts. Black Basta, qui était autrefois un important fournisseur de ransomware en tant que service, a connu un ralentissement spectaculaire à la suite d'une répression, du démantèlement du botnet Qakbot (opération Duck Hunt) et de la fuite de ses journaux de conversation internes.

En attendant, Lumma Stealerl'une des menaces de vol d'informations les plus prolifiques en circulation, a été perturbée par une opération conjointe de Microsoft et d'Europol en mai. Plus de 1 300 domaines malveillants ont été saisis et l'infrastructure a été redirigée vers des puits.

Mais si certains noms tombent, d'autres reviennent. Les Groupe russe Killnet a refait surface après des mois de silence, affirmant avoir piraté les systèmes de suivi des drones de l'Ukraine. Le moment choisi n'est pas un hasard, puisque l'annonce a coïncidé avec les célébrations du Jour de la Victoire en Russie. Bien que l'impact tactique ne soit pas clair, la démarche symbolique suggère que Killnet pourrait se donner une nouvelle image.

Figure 7 : Tweet d'Europol annonçant le démantèlement du Lumma Stealer. (Source : Europol)

À emporter

Les services de renseignement sur les menaces doivent suivre le comportement des acteurs, et pas seulement les signatures de logiciels malveillants. Lorsque les groupes se fragmentent ou changent de marque, leurs tactiques évoluent également. Les équipes de sécurité doivent maintenir des profils de menaces dynamiques et ne pas sous-estimer l'impact des perturbations, même lorsqu'elles proviennent de l'intérieur de l'écosystème.

Les services de renseignement sur les menaces doivent suivre le comportement des acteurs, et pas seulement les signatures de logiciels malveillants. Lorsque les groupes se fragmentent ou changent de marque, leurs tactiques évoluent également. Les équipes de sécurité doivent maintenir des profils de menaces dynamiques et ne pas sous-estimer l'impact des perturbations, même lorsqu'elles proviennent de l'intérieur de l'écosystème.

Comment les RSSI doivent-ils réagir ?

La première moitié de l'année 2025 a mis en évidence une chose : le paysage de la cybersécurité est plus adaptatif, plus personnel et plus interconnecté que jamais. Pour se défendre contre des menaces en constante évolution, il faut penser au-delà des pare-feux.

Concentrez vos efforts sur trois domaines clés :

- Découverte continue de la surface d'attaque : On ne peut pas protéger ce que l'on ne connaît pas.

- Profilage des acteurs de la menace : Sachez qui vous cible et comment il opère.

- Surveillance des risques liés aux fournisseurs : Parce que votre maillon faible se trouve peut-être en amont.

Posez-vous la question :

- "Devons-nous suivre les TTP par catégorie d'acteurs ou simplement par volume d'alertes ?

- "Quelle est la rapidité de détection d'une compromission en cours chez un fournisseur ?

- "Sommes-nous prêts à faire face à une campagne de phishing ou de logiciels malveillants utilisant l'IA ?

- "Disposons-nous de procédures adéquates de gestion des identités et des accès (IAM) ?

De plus, n'oubliez pas que si vous avez besoin d'un soutien supplémentaire, la plateforme de veille sur les menaces externes de CybelAngel vous aide à répondre à ces questions avec une visibilité en temps réel.

FAQ

L'IA modifie-t-elle réellement le paysage des menaces ou s'agit-il d'un simple battage médiatique ?

L'IA ne crée pas la nouvelle génération logiciels malveillants (pour l'instant), mais il modifie déjà la façon dont les hameçonnageIl permet d'améliorer la qualité des services, la diffusion de logiciels malveillants et l'usurpation d'identité. Elle supprime les frictions pour les attaquants, ce qui permet des escroqueries plus rapides et plus convaincantes à grande échelle. Cette tendance ne va que dans un sens.

Comment savoir si ma chaîne d'approvisionnement nous met en danger ?

Commencez par dresser la carte de votre fournisseursIl s'agit notamment des plates-formes en nuage et des intégrations de tierces parties. Ensuite, évaluez leur maturité en matière de cybersécurité, et pas seulement leur conformité. Si vous ne pouvez pas savoir comment un fournisseur stocke ou traite les données sensibles, c'est le premier signal d'alarme.

Les menaces des États-nations ne concernent-elles que les gouvernements ?

Ce n'est plus le cas aujourd'hui. Les APT ciblent de plus en plus les infrastructures critiques et les organisations du secteur privé. Et de nombreuses tactiques utilisées par les acteurs soutenus par les États (comme l'ingénierie sociale et l'usurpation d'identité) sont adoptées par les groupes criminels.

Comment puis-je me préparer à des attaques d'ingénierie sociale qui contournent les contrôles techniques ?

Utilisez des simulations d'hameçonnage qui reflètent des tactiques réelles telles que l'usurpation de voix et les fausses pages DocuSign. Faites de la vérification sur tous les canaux une politique et non une simple suggestion. Et traitez la confiance (en particulier pendant les périodes de forte pression comme les vacances d'été) comme une priorité. période fiscale) comme une vulnérabilité.

Conclusion

La première moitié de l'année 2025 a montré à quel point le paysage des menaces peut évoluer rapidement. Qu'il s'agisse des progrès de l'IA ou des luttes intestines entre les groupes de ransomwares, les attaquants s'adaptent plus rapidement et deviennent plus intelligents dans leur manière d'opérer.

Pour les professionnels de la cybersécurité, garder une longueur d'avance signifie suivre non seulement les menaces, mais aussi les personnes qui se cachent derrière elles. Et si vous êtes curieux de savoir à quoi ressemble réellement votre surface de menace externe, vous pouvez réserver une démonstration avec CybelAngel pour le découvrir.