RansomHub : Un danger croissant sur le marché RaaS

Table des matières

- 1. Qu'est-ce que RansomHub ?

- Comment fonctionne le modèle de double extorsion de RansomHub ?

- 2. RansomHub en chiffres

- Les rançongiciels constituent une cybermenace de premier plan

- RansomHub dépasse LockBit

- Elle est très répandue aux États-Unis

- Il y a d'énormes profits à faire

- L'activité de RansomHub est en forte hausse

- 3. La chronologie de RansomHub

- 4. Comment fonctionne une attaque RansomHub

- Les étapes d'une attaque RansomHub

- Conditions d'utilisation de RansomHub

- 5. Études de cas : RansomHub en action

- Lorsqu'une équipe de football a perdu ses données...

- Lorsqu'une ville entière est touchée...

- Lorsqu'une entreprise a perdu $35 millions...

- Lorsque 700 000 personnes se sont fait voler leurs données...

- Lorsque le gouvernement mexicain a été pris pour cible...

- Lorsque Christie's s'est trouvée confrontée à un nouveau type de vente aux enchères...

- 6. Se défendre contre RansomHub

- Conseils de la CISA pour lutter contre RansomHub

- Dernières réflexions

Le ransomware est la cybermenace par excellence. Avec la montée en puissance de nouveaux groupes de "ransomware-as-a-service" (RaaS), presque n'importe qui peut voler des données sensibles et exiger un paiement en retour. Un nouvel acteur est apparu sur le marché : RansomHub.

RansomHub est connu pour sa double stratégie d'extorsion. Non seulement il crypte les données, mais il menace également de les publier si la rançon n'est pas payée. Il a semé le chaos dans d'innombrables secteurs d'activité, laissant une trace de données cryptées et de demandes de rançon pour au moins 210 victimes cette année.

Découvrons le fonctionnement de RansomHub, analysons les tendances émergentes, explorons des exemples concrets d'attaques et discutons de la manière dont les organisations peuvent riposter.

1. Qu'est-ce que RansomHub ?

RansomHub a fait son apparition sur le marché de la cybercriminalité RaaS en février 2024, et a depuis attaqué au moins 210 avec des impacts enregistrés dans d'innombrables secteurs, y compris des infrastructures critiques telles que le réseau de téléphonie mobile :

- Eau et eaux usées

- Technologies de l'information

- Infrastructures publiques

- Soins de santé

- Alimentation et agriculture

- Services financiers

- Fabrication

- Transport

- Communications

Anciennement connu sous le nom de ransomware Cyclops ou Knight, RansomHub est réputé pour son double modèle d'extorsion.

Comment fonctionne le modèle de double extorsion de RansomHub ?

Les acteurs de la menace peuvent utiliser le logiciel malveillant de RansomHub pour chiffrer et exfiltrer les données sensibles de leurs victimes.

Ils partagent ensuite une note de rançon avec un identifiant de ransomware client et des instructions sur la manière de contacter RansomHub via une URL unique. Les victimes disposent généralement de 3 à 90 jours pour payer la rançon. Dans le cas contraire, leurs informations sensibles sont publiées sur un site de fuite de données.

2. RansomHub en chiffres

Depuis son apparition sur le dark web, RansomHub s'est rapidement imposé comme l'un des ransomwares les plus importants au monde. Voici quelques tendances émergentes à garder à l'esprit.

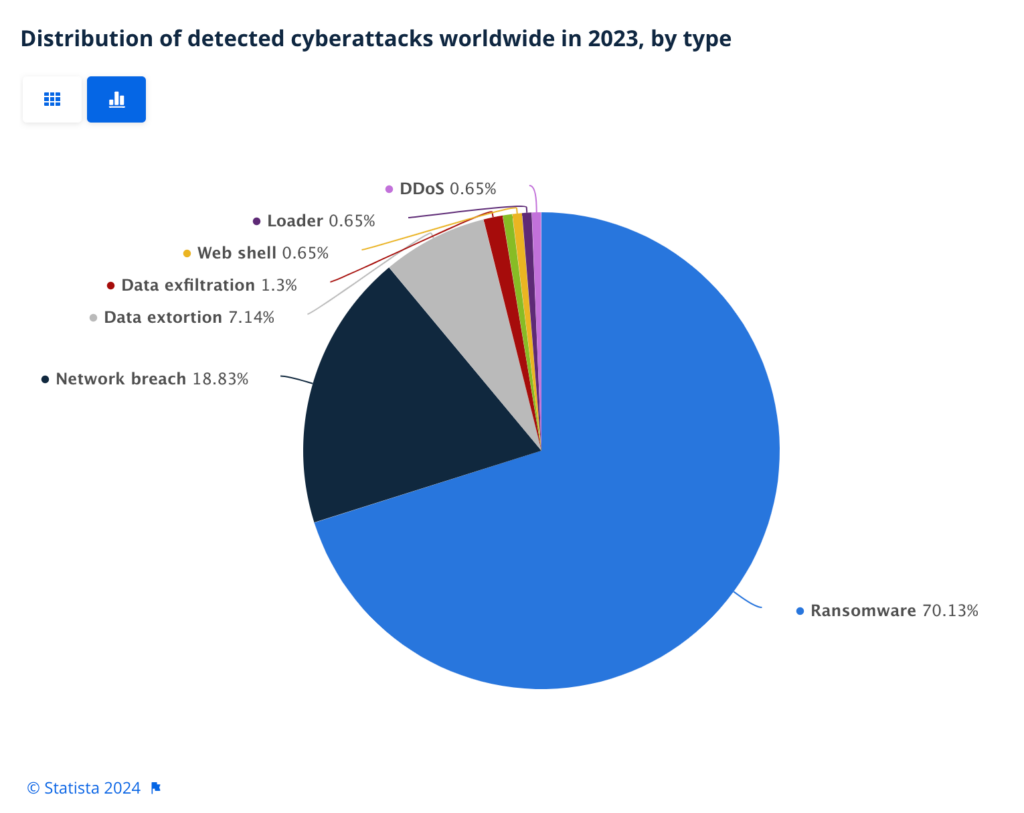

Les rançongiciels constituent une cybermenace de premier plan

RansomHub a exploité un marché lucratif. Les ransomwares représentent 70.13% des cyberattaques détectées dans le monde en 2023, ce qui en fait une arme de choix pour la plupart des acteurs de la menace - et une opportunité en or pour les gangs RaaS comme RansomHub.

Diagramme à secteurs montrant les types de cyberattaques dans le monde en 2023. Source.

RansomHub dépasse LockBit

Selon le Magazine InfosecurityRansomHub est le Le numéro un des opérations de ransomware en termes d'attaques revendiquées comme réussies (à partir d'octobre 2024). Cela s'explique en partie par Démontage de LockBit en février, ainsi que la stratégie de RansomHub consistant à cibler des affiliés plus expérimentés pour ses opérations.

Titre de presse montrant le statut prolifique de RansomHub dans le monde RaaS. Source.

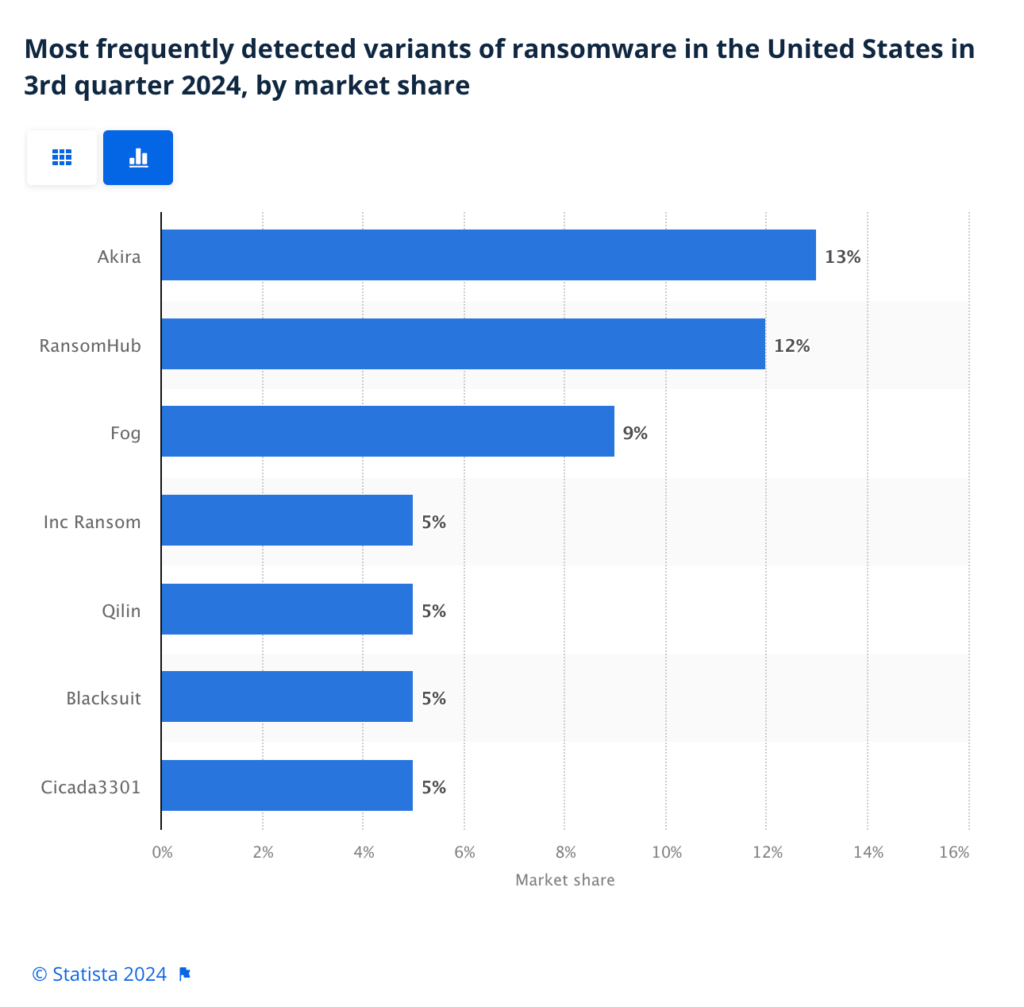

Elle est très répandue aux États-Unis

Lorsqu'il s'agit de attaques de ransomware aux États-Unis, RansomHub était le deuxième variante la plus détectée au troisième trimestre 2024. Et il était très proche du leader, avec une différence d'environ 1% seulement. RansomHub est donc l'une des plus grandes menaces RaaS pour les opérations américaines cette année.

Graphique montrant les variantes de ransomware les plus fréquemment détectées aux États-Unis.

Il y a d'énormes profits à faire

RansomHub exploite un aspect de la cybercriminalité qui offre des récompenses lucratives. En 2023, les escroqueries par ransomware ont fait $1,1 milliard d'euros dans le mondesoit une augmentation de 140% par rapport à l'année précédente. Il s'agit d'un record pour les paiements de ransomware les plus importants depuis la pandémie de COVID-19.

Graphique montrant le montant total de l'argent reçu par les acteurs du ransomware dans le monde. Source.

L'activité de RansomHub est en forte hausse

The Hacker News a indiqué que l'activité de RansomHub est sur une "trajectoire ascendante", les données suivantes montrant sa part dans l'activité des ransomwares au cours de l'année 2024 :

- Q1 2024 : 2% de toutes les attaques de ransomware

- Q2 2024 : 5.1% de toutes les attaques de ransomware

- Q3 2024 : 14.2% de toutes les attaques de ransomware

Cela montre que RansomHub est là pour durer et qu'il s'agit d'un logiciel malveillant clé qui a été utilisé par des milliers de personnes. RSSI à surveiller en 2025.

3. La chronologie de RansomHub

Il y a eu de nombreux groupes RaaS ces dernières années, de Ran$umbin à LockBit. Mais quand RansomHub est-il devenu si prolifique ?

Tout a commencé avec la plus grande violation de données jamais enregistrée aux États-Unis en février 2024, qui a touché 100 millions de personnes connectées à des sites Internet. Changer les soins de santéune filiale de UnitedHealth Group.

Les acteurs de la menace ont volé les données de près d'un tiers des Américains, en utilisant le groupe de ransomware AlphV.

Cependant, lorsque les forces de l'ordre ont mis hors circuit AlphV et LockBitles deux plus grands gangs de ransomware, les hackers utilisé RansomHub pour héberger les données volées.

Depuis, RansomHub a rapidement gagné en notoriété, avec des attaques de ransomware contre de nombreuses organisations de premier plan, des gouvernements et des infrastructures critiques.

4. Comment fonctionne une attaque RansomHub

Une attaque par RansomHub se déroule en plusieurs étapes et les acteurs de la menace doivent respecter plusieurs conditions pour utiliser le logiciel malveillant.

Les étapes d'une attaque RansomHub

Dans un document commun publié par le FBI, la CISA et plusieurs autres organisations en août 2024, on y trouve une description détaillée de ce à quoi ressemble une attaque RansomHub, sous le code d'alerte "AA24-242A".

En voici un bref résumé.

- Accès initial : Les acteurs de la menace s'introduisent dans les systèmes d'exploitation par le biais de vulnérabilités et d'expositions communes (CVE), telles que CVE-2020-1472, où ils tirent parti de la vulnérabilité des privilèges. Ils peuvent également utiliser des courriels d'hameçonnage ou la pulvérisation de mots de passe.

- Découverte et évasion de la défense : La plateforme de logiciels malveillants analyse le réseau, puis renomme le logiciel de rançon avec des étiquettes d'apparence innocente, telles que

windows.exepour éviter d'être détecté. Il peut aussi parfois désactiver la détection et la réponse des points d'extrémité dans le cadre d'un processus connu sous le nom de "La mise à mort de l'EDR." - L'escalade des privilèges et le mouvement latéral : Le ransomware RansomHub peut être utilisé pour créer des comptes d'utilisateurs, recueillir des informations d'identification et se déplacer dans le réseau par le biais de techniques telles que le protocole de bureau à distance (RDP) et Anydesk.

- Exfiltration de données : L'exportation des données est laissée à l'appréciation de l'affilié, mais il utilise généralement des outils tels que PuTTY, Cobalt Strike ou Amazon AWS S3 ransomware exports.

- Chiffrement : RansomHub utilise un algorithme de chiffrement intermittent appelé Curve 25519, avec une clé unique ou un identifiant de ransomware pour chaque organisation victime.

Conditions d'utilisation de RansomHub

RansomHub dispose de plusieurs mises en garde pour les personnes qui utilisent ses services, "Nous ne permettons pas que la CEI, Cuba, la Corée du Nord et la Chine soient prises pour cibles.

Il stipule également que les affiliés de RansomHub ne peuvent pas cibler des organisations à but non lucratif ou réattaquer des personnes qui ont déjà payé une rançon.

De même, si les cybercriminels ne fournissent pas de clé de décryptage après le paiement de la rançon, RansomHub en enverra une en leur nom.

"Les affiliés doivent respecter les accords conclus lors des négociations et les exigences," RansomHub a déclaré. "S'ils ne le font pas, veuillez nous contacter, nous les bannirons et ne travaillerons plus jamais avec eux".

Le site web de RansomHub contient des informations de contact pour les victimes qui rencontrent des problèmes de paiement ou de récupération de leurs données.

5. Études de cas : RansomHub en action

Bien qu'il n'ait gagné en notoriété qu'au cours des derniers mois, RansomHub a déjà accumulé un grand nombre de victimes de premier plan, allant des clubs de football aux maisons de vente aux enchères, en passant par les coopératives de crédit, etc.

Lorsqu'une équipe de football a perdu ses données...

En novembre 2024, Bologne FC a signalé que les données de son entreprise avaient été volées et qu'elles allaient probablement être divulguées.

Un porte-parole a déclaré, "Le Bologna FC 1909 S.p.a. souhaite communiquer qu'une cyberattaque par ransomware a récemment ciblé ses systèmes de sécurité internes."

RansomHub affirme avoir volé 200 Go de données, dont des dossiers médicaux de joueurs, des plans d'affaires du club et des documents financiers.

Lorsqu'une ville entière est touchée...

Toujours en novembre 2024, RansomHub a déclaré être responsable de les problèmes technologiques qui en découlent à Coppell, au Texas.

Le service WiFi de la ville a été affecté, de même que les activités du tribunal, les services de la bibliothèque et les services d'information. "plates-formes de permis et d'inspection".

Il a fallu plusieurs jours pour rétablir les systèmes téléphoniques gouvernementaux et les plates-formes de facturation des services publics, ce qui a obligé les autorités à repousser les échéances de paiement.

Lorsqu'une entreprise a perdu $35 millions...

Halliburton, fournisseur mondial de l'industrie de l'énergie dans 70 pays, a subi une attaque de ransomware en août 2024 qui a conduit à $35 millions d'euros de pertes.

Elle a été contrainte de fermer ses systèmes informatiques et ses clients n'ont pas pu se connecter à ses services. L'ampleur de la violation de données fait toujours l'objet d'une enquête.

Lorsque 700 000 personnes se sont fait voler leurs données...

Patelco, une California credit unionEn juin 2024, la Commission européenne a découvert une violation de données, mais celle-ci durait depuis le mois de mai.

Des pirates informatiques ont exposé les informations personnelles identifiables (PII) de 726 000 personnes, y compris leur nom, leur numéro de sécurité sociale et leur date de naissance.

Dans le cadre des mesures d'atténuation, les victimes se sont vu offrir deux ans de services de protection de l'identité.

Lorsque le gouvernement mexicain a été pris pour cible...

In November 2024, RansomHub claimed to have stolen 313 GB of data from the Mexican government.

Elle a partagé un échantillon des données qu'elle prétendait avoir recueillies sur son portail d'extorsion. "contrats, assurances, finances, dossiers confidentiels".

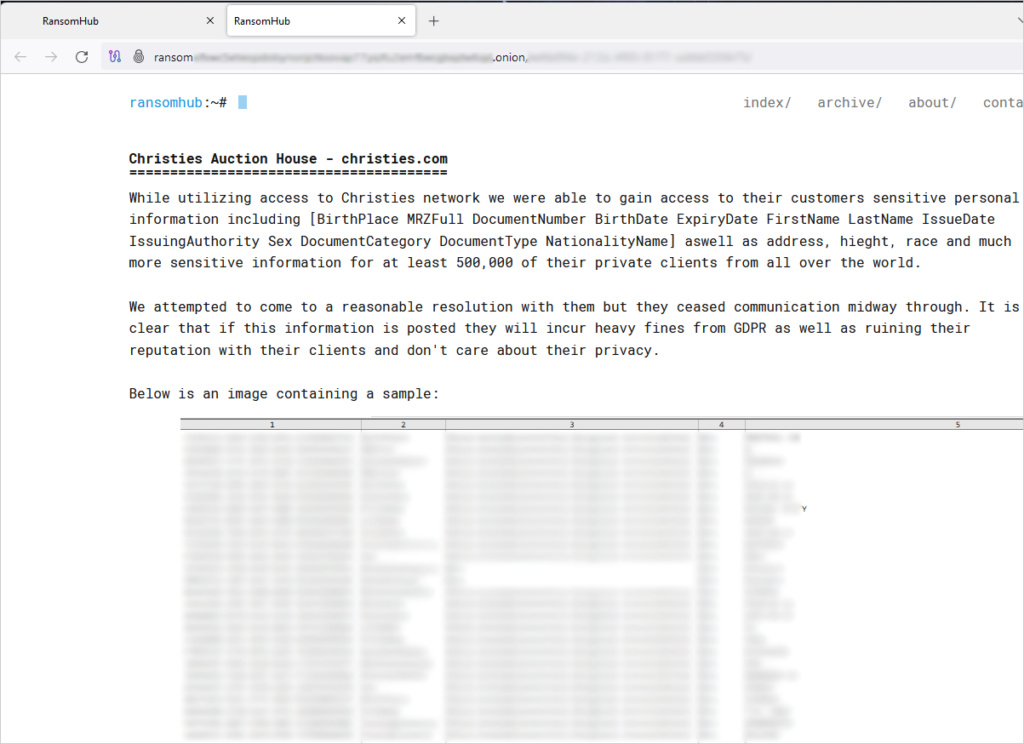

When Christie’s faced a new kind of auction…

Christie's est l'une des plus anciennes et des plus prestigieuses maisons de vente aux enchères du monde, avec une histoire qui s'étend sur plus de deux siècles.

Cependant, en mai 2024, certaines de leurs données clients ont été volées par RansomHub, et Christie's a été répertoriée sur son portail d'extorsion (voir ci-dessous).

6. Se défendre contre RansomHub

Le coût réel des attaques de ransomware peut être astronomique. Dans son 2024 Rapport de l'EASMCybelAngel a constaté que le coût moyen de récupération était de 1,82 million de dollars, et que les paiements de rançon s'élevaient à 1,6 million de dollars. (Sans oublier, bien sûr, le coût du temps).

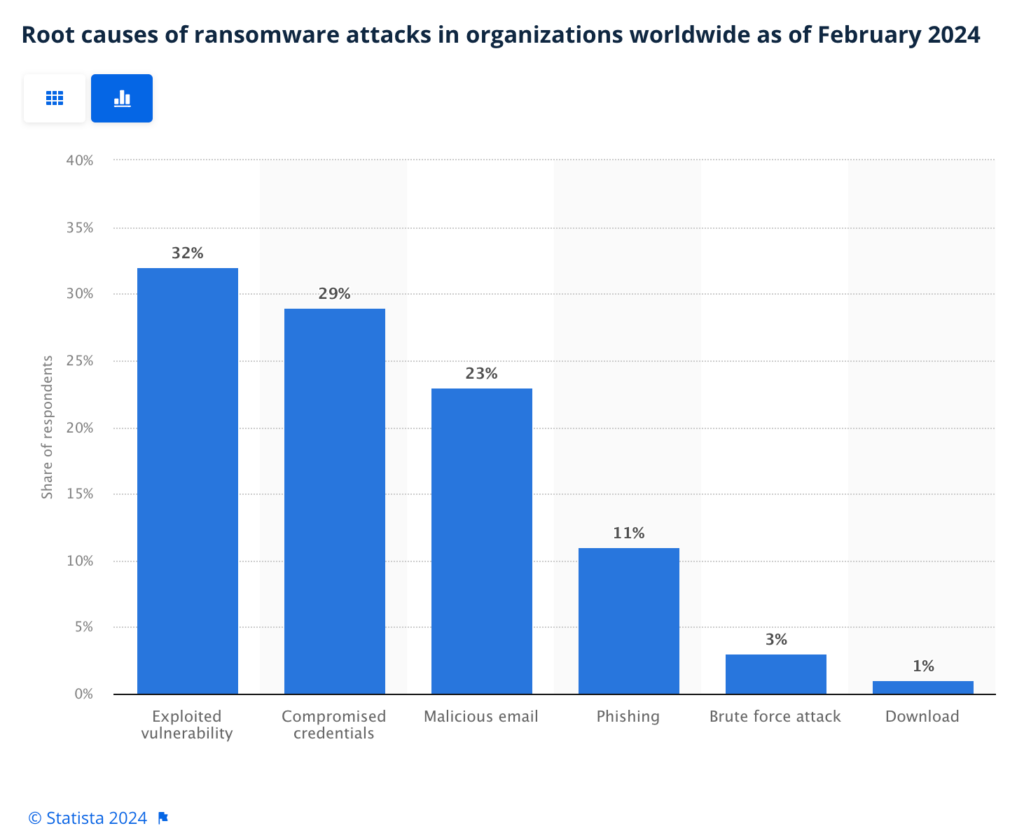

La cause la plus fréquente des attaques par ransomware est vulnérabilités exploitées.

Pour éviter d'être la cible de RansomHub et de subir les pertes financières, les sanctions réglementaires et les atteintes à la réputation qui en découleront, les entreprises doivent identifier leurs points faibles et y remédier en adoptant les bonnes solutions de sécurité.

Graphique montrant les principales causes des attaques de ransomware. Source.

Dans le cadre de la Guide CISA sur les ransomwaresIl existe plusieurs recommandations de base en matière de cybersécurité pour se protéger contre RansomHub.

Conseils de la CISA pour lutter contre RansomHub

- Reconnaître les indicateurs de compromission (IOC) : Dans ce guide, la CISA énumère des noms de fichiers, des URL et des adresses IP qui pourraient indiquer que le logiciel malveillant de RansomHub a été installé sur un appareil.

- Connaître les tactiques, techniques et procédures de RansomHub (TTPS) : La CISA énumère également les techniques courantes utilisées par les affiliés de RansomHub, telles que l'hameçonnage de masse et l'utilisation abusive de Microsoft Windows Management Instrumentation pour lancer des charges utiles malveillantes.

- Créer un plan d'intervention en cas d'incident : La CISA recommande de mettre en quarantaine ou de supprimer les comptes concernés, d'examiner les réseaux compromis, de créer de nouveaux identifiants de compte, d'examiner les activités inhabituelles et de leur signaler la violation.

- Disposez d'un plan de reprise et conservez des sauvegardes cryptées hors ligne : Ainsi, même si votre organisation est victime d'une attaque de ransomware, vous pourrez atténuer les dommages et restaurer les systèmes rapidement.

- Suivre Le NIST les politiques en matière de mots de passe : En ce qui concerne les contrôles d'accès, veillez à ce que chacun dispose de mots de passe d'au moins 8 caractères, stockés dans des gestionnaires reconnus par l'industrie, et mettez en œuvre des mesures de verrouillage en cas de tentatives de connexion multiples et infructueuses.

- Disposer d'une authentification multifactorielle : Cela peut empêcher les criminels d'accéder à distance à votre système par hameçonnage, en particulier via des courriels et des réseaux privés virtuels.

- Désactiver les activités de ligne de commande et de script : Les acteurs de la menace s'appuient souvent sur ces outils pour leurs flux de travail de déplacement latéral, de sorte que leur désactivation peut empêcher le ransomware de fonctionner.

Vous pouvez également tirer parti d'outils de veille sur les menaces et de gestion de la surface d'attaque externe, tels que CybelAngelpour protéger vos activités.

Entre-temps, les forces de l'ordre luttent également contre les groupes de ransomware. Vous avez peut-être vu le Bloomberg Le titre "Le FBI démantèle un système de logiciels malveillants qui a fait des millions de victimes" concernant le démantèlement de Qakbot, ou le titre plus récent "Le FBI démantèle un système de logiciels malveillants qui a fait des millions de victimes". Opération LockBitqui a gelé 14 000 comptes frauduleux.

Mais en fin de compte, la cybersécurité est la responsabilité de chacun et la clé pour s'assurer que RansomHub ne trouve pas de cibles faciles.

Dernières réflexions

RansomHub est un exemple frappant de la façon dont les cybercriminels ont transformé le piratage en une activité florissante. Mais rien ne les arrête.

Lorsque les entreprises, les gouvernements et les particuliers travaillent ensemble, il est possible de repousser les menaces de ransomware et de réduire ainsi l'attrait du RaaS en tant qu'outil facile pour les cybercriminels.