Smishing, Phishing, and Vishing [Everything You Need to Know]

Table des matières

- Les principales différences : Smishing, phishing et vishing

- Qu'est-ce que le phishing ?

- Qu'est-ce que le spear phishing ?

- Comment le spear phishing cible les institutions financières

- Qu'est-ce que le smishing ?

- Qu'est-ce que le vishing ?

- Qu'est-ce que l'IA vishing ?

- Pourquoi les fraudeurs s'en prennent-ils à votre équipe de direction ?

- Escroqueries par smishing, courriels de phishing et attaques par vishing : Comment se comparent-ils ?

- Les 6 principaux préjugés exploités par les escrocs en matière d'ingénierie sociale

- Dernières réflexions

Le smishing (ou hameçonnage par SMS), le phishing (hameçonnage par courrier électronique) et le vishing (appels téléphoniques manipulateurs) sont des escroqueries très prisées des cybercriminels.

Mais aujourd'hui, les cybercriminels ratissent plus large avec des attaques de smishing plus sophistiquées qui visent à vous piéger.

Dans cet article de blog, vous apprendrez à faire la différence entre ces trois menaces et vous découvrirez les escroqueries et les logiciels malveillants en vogue.

Nous allons nous pencher sur ces escroqueries malveillantes.

Les principales différences : Smishing, phishing et vishing

La première chose à faire est d'informer et de former votre équipe sur ces cyberattaques courantes.

Voici les principales différences :

- Hameçonnage: Vous recevrez des messages trompeurs, des courriels et de faux sites web conçus pour vous soutirer vos données personnelles.

- Vishing: Vous recevrez des appels téléphoniques manipulateurs visant à recueillir vos données personnelles.

- Pêche au saumon: Vous recevrez des messages textuels habilement conçus pour extraire vos données sensibles.

Qu'est-ce que le phishing ?

Le phishing est une cyberattaque classique qui suit un schéma classique : Un pirate informatique tente d'inciter des personnes à révéler des informations sensibles ou à installer des logiciels malveillants en se faisant passer pour une entreprise légitime.

Cela peut prendre la forme de courriels, de SMS et d'appels téléphoniques frauduleux qui semblent provenir de sources fiables telles que des banques, des entreprises ou des agences gouvernementales.

L'objectif est d'inciter les victimes à effectuer des actions qui profitent à l'attaquant, comme cliquer sur des liens malveillants, ouvrir des pièces jointes contenant des logiciels malveillants ou divulguer des identifiants de connexion, des informations financières ou d'autres données sensibles.

Qu'est-ce que le spear phishing ?

Le Spear Phishing, également connu sous le nom de phishing sur mesure, se distingue de la stratégie plus répandue du phishing de masse par son approche personnalisée.

Un e-mail de spear-phishing est une forme beaucoup plus dangereuse d'hameçonnage. Il contient le nom d'une personne et n'est envoyé qu'à des personnes connues pour être clientes d'une certaine entreprise, ce qui augmente considérablement la probabilité que les cibles soient dupées.

Avant de lancer une attaque, les spear phishers recueillent des informations détaillées sur leurs victimes ou choisissent une personne en particulier comme cible.

Qu'est-ce que Twitter et Sony ont en commun avec les Députés britanniques?

Eh bien, ils ont tous été la cible de ce type d'attaque par hameçonnage.

Comment le spear phishing cible les institutions financières

En général, les pirates prennent contact avec les victimes par le biais d'une demande ou d'une requête, cherchant à obtenir une réponse qui entame une communication apparemment légitime d'entreprise à entreprise.

Par exemple, l'équipe financière reçoit un courriel qui se fait passer pour le fournisseur de services d'une entreprise, avec en pièce jointe une facture annonçant les nouvelles informations financières de l'entreprise. Le message semble authentique. Des détails financiers clés, tels que le fournisseur actuel et le contact principal, sont inclus, afin que cette mise à jour paraisse normale.

Souvent, les courriels de spear phishing créent un sentiment subtil d'urgence, en offrant un ".réduction pour paiement anticipé"L'entreprise peut ainsi s'engager à régler la facture dans les plus brefs délais, dans le but d'instaurer un climat de confiance. Cela ouvre la voie à des activités frauduleuses ultérieures, telles que la sollicitation de virements électroniques non autorisés.

Qu'est-ce que le smishing ?

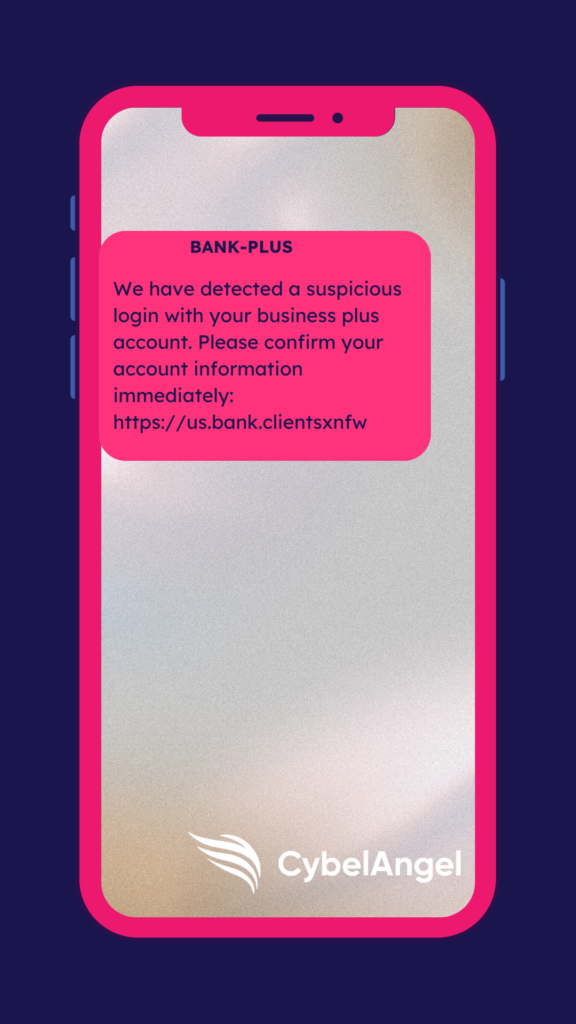

Le smishing est un type d'attaque par message texte (SMS), dérivé de la combinaison des mots "SMS" et "phishing". Comme le phishing, le smishing consiste à envoyer à la victime un message SMS non sollicité qui l'incite à divulguer des informations en suivant un lien malveillant, en appelant ou en répondant à des appels téléphoniques, ou en envoyant un SMS en retour.

Elle suit le schéma classique des attaques d'ingénierie sociale, qui consiste à exploiter des émotions telles que la peur ou un sentiment d'urgence pour inciter le destinataire à réagir et à réagir rapidement.

Bien qu'il repose sur les mêmes principes que le phishing traditionnel, le smishing tend à être plus efficace en raison de plusieurs facteurs :

- La plupart des smartphones n'ont pas d'auto "spam"Dossier

- Sensibilisation limitée sur le smishing dans certaines catégories démographiques

- Une plus grande confiance dans les SMS par rapport au courrier électronique

- Défis dans l'authentification de l'identité de ces pirates

Qu'est-ce que le vishing ?

L'hameçonnage est généralement défini comme un type d'attaque d'ingénierie sociale qui utilise des appels vocaux, des messages vocaux ou des messages vocaux pour inciter les victimes à révéler des informations personnelles ou financières sensibles.

Cette méthode d'attaque utilise des appels téléphoniques ou des messages vocaux pour tromper les gens et les amener à divulguer des données sensibles telles que des informations financières, des numéros de sécurité sociale, des numéros de cartes de crédit et d'autres mots de passe. Les attaquants se font souvent passer pour des entités de confiance telles que des banques ou des agences gouvernementales.

Avec la prolifération de l'IA, le vishing est appelé à devenir un énorme casse-tête en matière de cybersécurité pour les entreprises et les dirigeants.

L'IA vishing est incroyablement efficace pour l'usurpation d'identité.

Qu'est-ce que l'IA vishing ?

Les attaques de vishing renforcées par l'IA constituent une menace croissante.

Ces escroqueries récoltent des échantillons de voix à partir d'enregistrements publics trouvés en ligne, généralement sur les médias sociaux. Les escrocs recréent et manipulent ensuite avec précision les voix pour se faire passer de manière convaincante pour des membres de la famille ou des connaissances.

Pourquoi les fraudeurs s'en prennent-ils à votre équipe de direction ?

Ces escrocs utilisent des échantillons de voix obtenus à partir d'enregistrements publics ou de médias sociaux pour produire des imitations très convaincantes de voix familières.

En manipulant ces sons, ils peuvent se faire passer pour des membres de la famille ou des connaissances, et inciter ainsi les individus à divulguer des données sensibles telles que des informations financières personnelles.

Dans un cas inquiétant de fausse fraude profondeLe géant britannique de l'ingénierie Arup a été escroqué de $25 millions d'euros. après que des escrocs ont créé une vidéo générée par l'IA en se faisant passer pour le directeur financier de l'entreprise lors d'un appel vidéo.

Les cadres de haut niveau, qui ne sont pas étrangers aux données sensibles, telles que les informations critiques de l'entreprise et les actifs financiers, se trouvent exposés à des risques importants, sous de nombreux angles.

Étant donné qu'ils sont habilités à effectuer des transactions financières importantes et qu'ils ont accès à des données critiques, ils constituent des cibles de choix pour les cybercriminels qui cherchent à obtenir des gains financiers ou à espionner des entreprises.

Les conséquences d'une attaque réussie contre ces personnes sont considérables. La mise en œuvre de mesures de sécurité robustes devrait inclure

- Incorporer l'authentification multifactorielle (MFA) dans tous les identifiants de connexion

- Sensibiliser votre équipe aux risques de compromission des courriers électroniques professionnels (BEC)

- Partager les nouvelles tendances en matière de spear phishing avec les dirigeants

Voyons ce que ces tentatives d'hameçonnage ont en commun.

Escroqueries par smishing, courriels de phishing et attaques par vishing : Comment se comparent-ils ?

Ce sont toutes des formes d'attaques d'ingénierie sociale qui s'appuient sur l'erreur et le jugement humains.

La principale chose à garder à l'esprit est que l'ingénierie sociale est une technique puissante de manipulation psychologique. Elle est conçue pour provoquer des actions spécifiques de la part de la cible afin de compromettre des informations privées, en utilisant des logiciels malveillants.

Si vous ressentez un pincement et que vous avez l'impression que quelque chose ne va pas, il est fort probable que vous ayez raison.

Mais parfois, surtout avec la pléthore de données de médias sociaux qui existent en ligne, ce n'est pas vraiment le cas pour la plupart des victimes.

Les escrocs savent comment tirer parti de vos préjugés cognitifs inhérents et, associés à des informations sur votre vie recueillies dans les médias sociaux, ils utilisent des raccourcis pour trouver vos points faibles.

Bien que nous nous appuyions sur ces biais pour être efficaces, la nature humaine les rend exploitables. Une mauvaise décision peut alors mettre en péril des informations sensibles.

Quels sont donc les préjugés dont il faut se méfier ?

Les 6 principaux préjugés exploités par les escrocs en matière d'ingénierie sociale

Les pirates informatiques disposent souvent d'informations solides sur leurs cibles. Vous devrez être tout aussi au fait de la manière dont ils utilisent les escroqueries par hameçonnage.

Voici une liste essentielle à partager avec votre équipe.

1: Autorité: Les attaquants se font passer pour une personne en position de force, comme un officier de police ou une agence gouvernementale, afin d'exiger des informations privées. Cela pourrait s'étendre aux appels vocaux, où l'attaquant se fait passer pour une figure d'autorité légitime demandant des informations sensibles.

2: Intimidation: En menaçant les victimes de conséquences négatives, les agresseurs les contraignent à fournir des informations personnelles, créant ainsi une situation de forte pression qui exige une action immédiate.

3: Consensus: Vous serez plus enclin à divulguer des informations personnelles si vous pensez que d'autres ont fait de même. Une tactique des fraudeurs consiste à suggérer que "beaucoup ont déjà mis à jour leurs informations financières", ce qui vous pousse à agir de la même manière.

4: Rareté: La création d'une fausse pénurie peut vous inciter à agir par peur de manquer. Il peut s'agir par exemple d'un message d'hameçonnage vous demandant de confirmer les informations relatives au compte bancaire de votre entreprise afin d'éviter toute interruption de service.

5: Urgence: Cette méthode vous oblige à répondre dans un délai de 24 heures. Il s'agit souvent d'une question relative à une carte de crédit. Vous vous sentez bousculé et pressé de répondre.

6: Familiarité: Les pirates informatiques peuvent se faire passer pour un membre de la famille ou un ami. Ils vous demandent souvent de l'aide par le biais d'une application de messagerie ou d'un numéro de téléphone inconnu fourni de manière trompeuse.

D'une manière générale, il est essentiel de sensibiliser l'ensemble de l'équipe à ces tactiques de manipulation subtiles.

Les attaques d'ingénierie sociale fonctionnent pour une raison bien précise.

Mais comprendre ce qui précède vous aidera, vous et votre équipe, à protéger les informations sensibles critiques contre tout accès non autorisé. C'est d'autant plus important que nos appareils mobiles sont les plaques tournantes de nos informations personnelles et financières.

Dernières réflexions

Si vous essayez de sensibiliser votre équipe aux logiciels malveillants de type smishing, phishing et vishing, ce blog suffira à vous fournir un bon contexte. Toutefois, les escrocs étant de plus en plus élaborés, les outils de cybersécurité, tels que les solutions de gestion de la surface d'attaque externe, méritent d'être pris en considération.

Outils EASMDes solutions comme celle de CybelAngel vous permettent de surveiller et de prévenir les menaces numériques en dehors de votre périmètre informatique.

Vous souhaitez en savoir plus sur les nouvelles menaces ? Lisez notre Les dangers des fuites d'informations nominatives : 7 points clés guide.