Vulnérabilités de la chaîne d'approvisionnement : Comment lutter contre les menaces cachées

Table des matières

- 1. Quels sont les facteurs de vulnérabilité de la chaîne d'approvisionnement ?

- Forte dépendance à l'égard de la technologie

- Mondialisation, instabilité économique et tensions politiques

- 2. Quelle est la plus grande menace pour la sécurité de la chaîne d'approvisionnement ?

- 3. Quels sont les principaux risques auxquels est confrontée une chaîne d'approvisionnement ?

- 4. Exemples de risques liés à la chaîne d'approvisionnement : 5 études de cas

- 6. Comment les entreprises peuvent-elles atténuer les risques liés à la chaîne d'approvisionnement ?

- Conclusion

Les chaînes d'approvisionnement sont le moteur des entreprises modernes. Elles relient les fabricants, les fournisseurs et les clients. Mais lorsqu'il s'agit de cybermenaces, cette interconnexion peut aussi être leur perte.

Avec l'essor des technologies, les vulnérabilités de la chaîne d'approvisionnement se sont accrues dans les mêmes proportions. Les attaques contre la chaîne d'approvisionnement peuvent se propager à l'ensemble d'un réseau et causer des dommages considérables, qu'il s'agisse de perturber les opérations ou d'entacher la réputation d'une entreprise.

Examinons les raisons des risques liés à la chaîne d'approvisionnement et les moyens de les atténuer.

1. Quels sont les facteurs de vulnérabilité de la chaîne d'approvisionnement ?

La vulnérabilité de la chaîne d'approvisionnement fait référence aux faiblesses de la chaîne d'approvisionnement qui peuvent être exploitées par des cybermenaces, entraînant des violations de données, des perturbations opérationnelles ou un accès non autorisé aux systèmes.

Les menaces qui pèsent sur la chaîne d'approvisionnement ont deux causes principales...

Forte dépendance à l'égard de la technologie

La plupart des entreprises (si ce n'est toutes) dépendent fortement de systèmes interconnectés, d'appareils IoT et de plateformes basées sur le cloud, autant d'éléments qui augmentent leur... surfaces d'attaque.

Un exemple concret : Selon Security Magazine, 91% des organisations ont subi une attaque de la chaîne d'approvisionnement en logiciels au cours de l'année écoulée. Les incidents les plus importants...

- Exploiter les vulnérabilités du code d'un tiers

- Tirer parti d'une mauvaise configuration serveurs en nuage

- Attaquer les logiciels libres et les images de conteneurs

- Création Violations des données de l'API

Le monde connaît une transformation numérique rapide, mais les nouvelles technologies et les logiciels tiers sont souvent introduits sans avoir fait l'objet d'un examen approfondi.

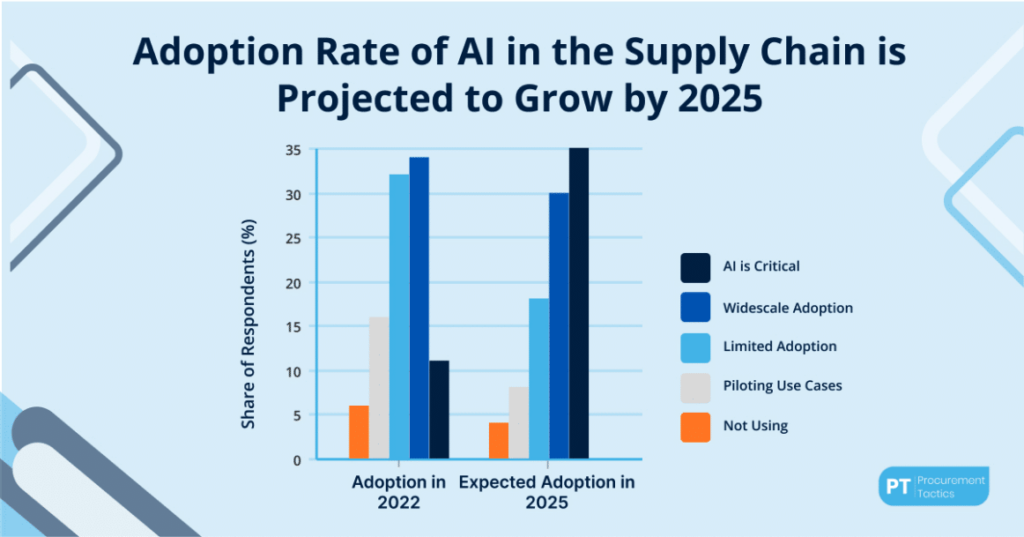

Par exemple, de plus en plus de fournisseurs l'intelligence artificielle (IA), un aspect crucial de leurs processus. Toutefois, nous ne savons pas encore dans quelle mesure les cybercriminels peuvent exploiter cette nouvelle technologie.

Mondialisation, instabilité économique et tensions politiques

Les chaînes d'approvisionnement mondiales sont devenues la norme, avec un approvisionnement international et des réseaux complexes. Les réglementations nationales en matière de sécurité ne sont pas toujours les mêmes dans le monde entier, ce qui signifie que les normes de cybersécurité varient d'un fournisseur de services à l'autre.

De même, l'instabilité économique et politique, ainsi que les tensions géopolitiques, peuvent exposer les vulnérabilités de tout réseau international de chaîne d'approvisionnement.

Une étude récente a révélé que, depuis 2017, les entités touchées par les cyberattaques de la chaîne d'approvisionnement ont augmenté de 1,5 milliard d'euros. 2227% aux États-Unis à eux seuls. En fin de compte, les attaques contre la chaîne d'approvisionnement en logiciels coûteront au monde entier $60 milliards d'euros en 2025et $138 milliards d'ici à 2031.

2. Quelle est la plus grande menace pour la sécurité de la chaîne d'approvisionnement ?

En matière de gestion des risques liés à la chaîne d'approvisionnement, la cybersécurité constitue la plus grande menace.

La cybersécurité de la chaîne d'approvisionnement peut être comparée à un château de cartes. Plutôt que d'attaquer directement une grande organisation, les pirates informatiques ciblent souvent des fournisseurs plus petits et moins bien équipés. Et il suffit de compromettre un système pour que toute la chaîne d'approvisionnement s'effondre.

Il existe de nombreux types de risques liés à la chaîne d'approvisionnement. En particulier, les cybercriminels :

- Mettre en œuvre ransomware et les violations de données: En injectant des codes malveillants dans les opérations de la chaîne d'approvisionnement, ils peuvent crypter des informations sensibles jusqu'à ce qu'une "rançon" soit payée - ou utiliser les données pour le vol d'identité, les escroqueries, ou la fraude. web sombre des ventes.

- Exploiter les menaces internes: Les cybercriminels peuvent profiter des employés ou des sous-traitants avec une intention malveillante ou une négligence involontaire. Par exemple, ils peuvent envoyer un courriel d'hameçonnage pour tromper un fournisseur et lui faire partager des informations sur la sécurité de l'entreprise. les données personnelles identifiables (PII).

- Pousser à la contrefaçon et aux services frauduleux: En altérant le développement logiciel d'un tiers, les gangs de la cybercriminalité peuvent introduire des composants compromis dans la chaîne d'approvisionnement. Ils peuvent également perturber les chaînes d'approvisionnement de transport physique (comme nous le verrons plus loin dans le cas de Maersk).

3. Quels sont les principaux risques auxquels est confrontée une chaîne d'approvisionnement ?

Avant d'aborder la question de la gestion des risques liés aux tiers, il est important de comprendre les conséquences des attaques contre la chaîne d'approvisionnement :

- Vol de données: Les pirates informatiques peuvent exposer des données sensibles telles que des secrets commerciaux ou des informations sur les clients. Le coût moyen d'une atteinte à la protection des données est estimé à $4.45 millions.

- Perturbation opérationnelle: Tout comme les catastrophes naturelles, les cyberattaques peuvent provoquer de graves interruptions de service et des pénuries d'approvisionnement. Par exemple, une panne informatique mondiale survenue en juillet 2024 a provoqué $1 milliards d'euros de pertes dans le monde entier.

- Atteinte à la réputation: Les perturbations de la chaîne d'approvisionnement peuvent entraîner une perte de confiance de la part des clients en raison de produits compromis ou de retards de service. Une enquête canadienne a révélé que 28% des entreprises ont constaté qu'une cyberattaque avait porté atteinte à leur réputation.

- Perte financière: Les attaques de la chaîne d'approvisionnement en logiciels peuvent entraîner des coûts directs liés au paiement de rançons, des frais juridiques et des coûts indirects liés à la perte d'opportunités commerciales.

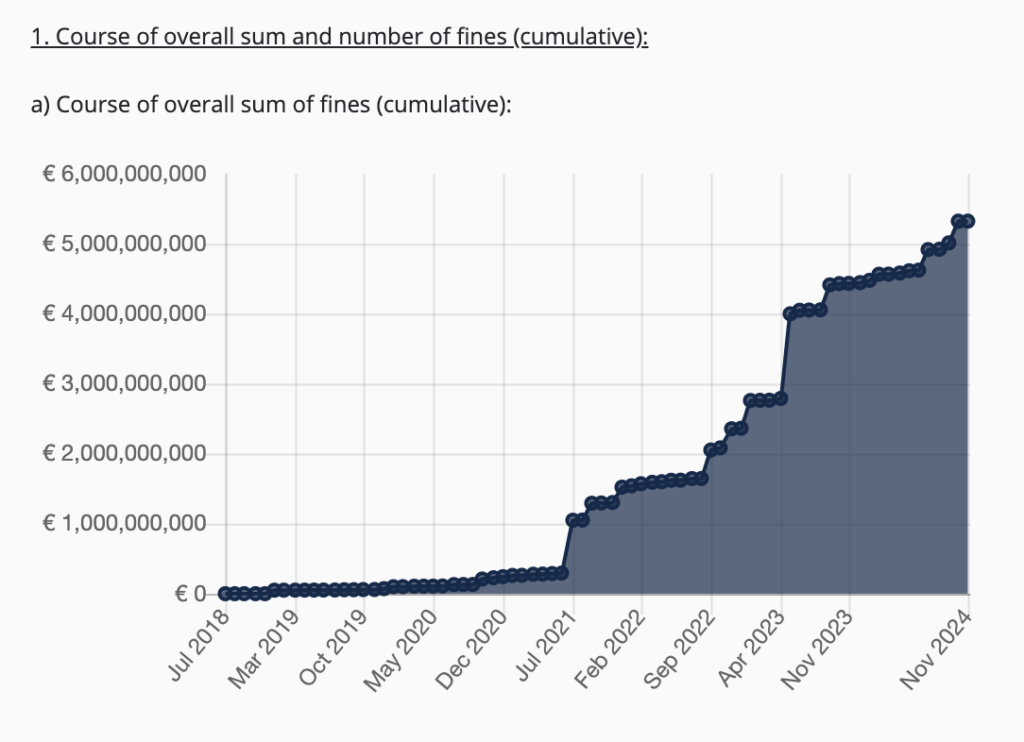

- Non-respect de la réglementation: Le non-respect des normes de cybersécurité peut entraîner des amendes ou des sanctions. Par exemple, on peut voir l'augmentation cumulée en Amendes GDPR au cours des dernières années en raison de la médiocrité des normes de traitement des données.

4. Exemples de risques liés à la chaîne d'approvisionnement : 5 études de cas

Examinons cinq exemples concrets de ce qui se passe lorsque la protection contre la vulnérabilité de la chaîne d'approvisionnement échoue.

- Le hack SolarWinds (2020) : Dans l'une des Les plus grandes atteintes à la cybersécurité du 21e siècle", des pirates ont infiltré le système SolarWinds Orion, une plateforme de surveillance informatique. Un logiciel malveillant de type "backdoor" a été transmis à plus de 30 000 entreprises et les agences gouvernementales. Plus de 18 000 clients l'ont installé. Le pire, c'est que l'attaque n'a été annoncée publiquement que plus d'un an plus tard.

- La violation des données de Target (2013) : Après l'envoi d'un courriel de hameçonnage à un employé de Target qui travaillait avec un fournisseur tiers, Fazio Mechanical, 11 gigaoctets de données ont été divulgués, y compris des données concernant des personnes âgées de moins de 18 ans. 70 millions de personnes les noms, les adresses, les numéros, les courriels et les données relatives aux cartes de crédit.

- L'interruption du trafic maritime de Maersk (2017) : A attaque par ransomware a chiffré des milliers d'appareils dans le réseau de transport maritime de Maersk, et leurs opérations se sont arrêtées, affectant les chaînes d'approvisionnement de milliers d'entreprises dans le monde entier. Maersk étant responsable d'environ un cinquième du commerce mondial, cette attaque a été extrêmement préjudiciable.

- La cyberattaque de la chaîne d'approvisionnement de Toyota (2022) : Après que l'un des fournisseurs de Toyota, Kojima Industries, a été victime d'une infection par un logiciel malveillant, il a été contraint de se retirer de l'usine. suspendre les opérations de 28 lignes de production dans 14 usines pendant une journée, réduisant ainsi la production globale d'un tiers.

- La violation de données d'Uber (2022) : Données des employés d'UberLes données de l'entreprise, y compris des documents internes et des adresses électroniques, auraient été exposées à la suite d'un incident survenu dans la plateforme de gestion des appareils mobiles (MDM) de l'entreprise, Teqtivity. Près de 80 000 employés auraient été touchés par cette violation de données.

6. Comment les entreprises peuvent-elles atténuer les risques liés à la chaîne d'approvisionnement ?

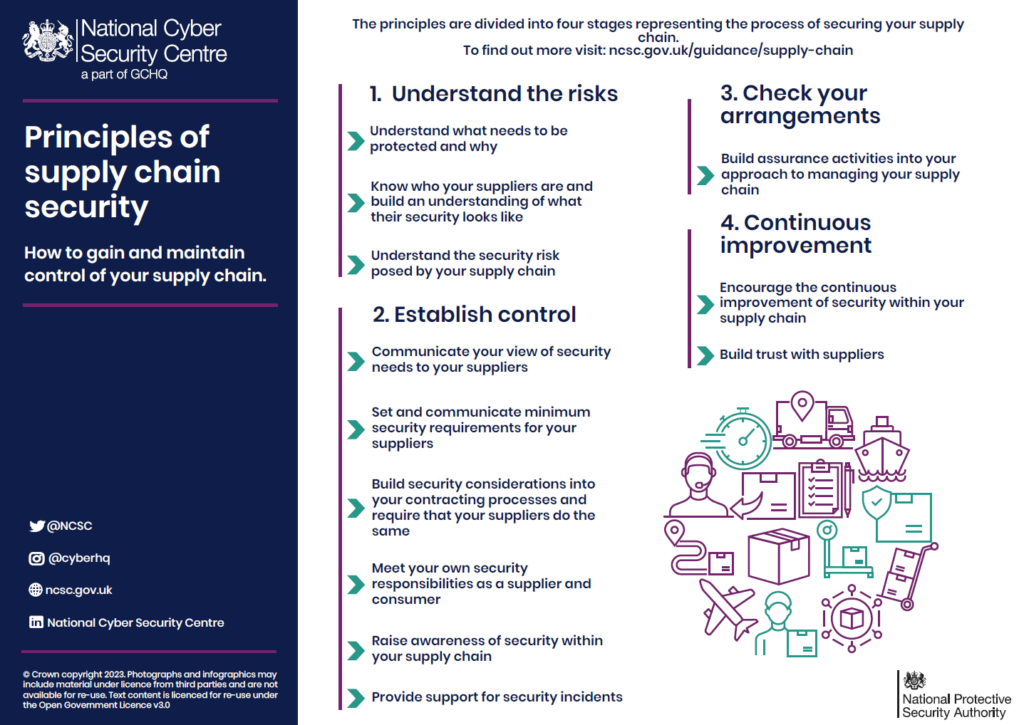

Il existe de nombreuses stratégies d'atténuation que les entreprises peuvent adopter pour protéger la durabilité de leur chaîne d'approvisionnement à long terme. Par exemple, le Centre national de cybersécurité du Royaume-Uni propose les services suivants 12 principes pour sécuriser les chaînes d'approvisionnement et les partenariats.

Voici quelques lignes directrices générales pour RSSI et les services informatiques pour soutenir les progrès en matière de sécurité de la chaîne d'approvisionnement.

- Renforcer les protocoles de gestion des fournisseurs : Veillez à examiner minutieusement vos fournisseurs, à leur demander de respecter des protocoles de cybersécurité spécifiques et à les inclure dans votre contrat.

- Procéder à des évaluations des risques : Moins de la moitié des entreprises ont procédé à des évaluations des risques par des tiers. Comme point de départ, vous pouvez utiliser le guide de CybelAngel sur l'évaluation des risques. service d'enquête sur les menaces spécialesvous aide à cartographier les vulnérabilités de votre écosystème d'approvisionnement et à les résoudre avant qu'elles ne deviennent un problème.

- Investir dans des solutions technologiques de cybersécurité : Utilisez un logiciel de détection des vulnérabilités de la chaîne d'approvisionnement pour protéger vos systèmes en temps réel. En voici un exemple, CybelAngel peut protéger votre entreprise de l'extérieur, en mettant à l'abri de la cybercriminalité les actifs numériques orientés vers le public.

- Donner la priorité à la formation et à la sensibilisation des employés : Une fois que votre personnel et vos fournisseurs auront compris l'importance de la cybersécurité, vous pourrez adopter une approche commune contre les pirates informatiques, ce qui rendra l'écosystème plus difficile à exploiter.

- Disposer d'un plan d'intervention en cas d'incident : Par exemple, les entreprises peuvent se protéger contre les risques liés à la perte d'envois en testant régulièrement leurs plans de continuité des activités et de reprise après sinistre.

- S'en tenir aux lois et cadres pertinents : Suivre Le cadre de cybersécurité du NISTet adhérer à d'autres lois sur la sécurité nationale, telles que la loi de l'UE sur la protection des données. GDPRou des cadres internationaux Lignes directrices ISO/IEC 27001 pour sécuriser les systèmes d'information.

Conclusion

En combinant des mesures proactives, des partenariats solides et des investissements intelligents dans les technologies EASM telles que CybelAngelLes entreprises peuvent améliorer considérablement la résilience de leur chaîne d'approvisionnement.