Le guide ultime de la protection des données

Table des matières

- Qu'est-ce que la confidentialité et la sécurité des données ?

- Conditions du bonus

- Les 7 principales menaces pour la sécurité des données des entreprises

- Pourquoi la confidentialité et la sécurité des données sont-elles importantes ?

- Comment protéger les données de votre entreprise

- 1. Ne pas collecter plus de données utilisateur que nécessaire

- 2. Mettre en place des contrôles d'accès rigoureux

- 3. Investir dans les outils de cybersécurité de l'EASM

- 4. Priorité à la détection des menaces de l'API

- 5. Mettre l'accent sur le cryptage des données

- 6. Faciliter les sauvegardes régulières des données

- 7. Offrir une formation aux employés

- 8. Impliquer également les tiers

- 9. Respecter les lois sur la protection des données et les exigences réglementaires

- 10. Et en cas de violation de données...

- L'avenir de la confidentialité et de la sécurité des données

- Conclusion

Selon CybelAngel, la quantité de données exposées a doublé l'année dernière.

Les entreprises dépendent de plus en plus des données pour prendre des décisions et mener leurs activités. Toutefois, cela entraîne également des risques accrus de violation des données et d'accès non autorisé.

Dans cet article, nous examinerons la différence entre la confidentialité et la sécurité des données, l'importance de la protection des données pour les entreprises et les stratégies de sauvegarde des informations sensibles.

Qu'est-ce que la confidentialité et la sécurité des données ?

Confidentialité des données se réfère à la protection des informations personnelles contre l'accès ou la divulgation non autorisés.

D'autre part, la sécurité des données implique la mise en œuvre de mesures visant à prévenir les violations de données et à garantir la confidentialité, l'intégrité et la disponibilité des données.

Il existe des différences entre la sécurité des données et la protection de la vie privée, mais ces deux stratégies vont de pair. Par exemple, le cryptage des données sensibles des clients stockées sur les serveurs d'une entreprise témoigne d'un engagement en faveur de la confidentialité et de la sécurité des données.

Conditions du bonus

Vous entendrez peut-être des termes similaires, tels que protection des données ou confidentialité des données. Voici une brève analyse des différences entre ces deux termes.

- Vie privée et protection des données : La confidentialité des données fait référence à la manipulation, au traitement, au stockage et à l'utilisation appropriés des informations personnelles afin de garantir leur confidentialité, tandis que la protection des données implique la mise en œuvre de mesures et de contrôles pour sauvegarder les données.

- Sécurité des données ou protection des données : La sécurité des données se concentre sur la protection des données contre les accès non autorisés, les cyberattaques et autres menaces par le biais de mesures techniques, tandis que la protection des données englobe un éventail plus large de pratiques, de politiques et de réglementations.

Les 7 principales menaces pour la sécurité des données des entreprises

Violations de données et cyberattaques font quotidiennement la une de l'actualité, et les entreprises de toutes tailles sont menacées.

Voici quelques-unes des principales menaces qui pèsent sur la sécurité des données des entreprises :

- Attaques par hameçonnage : Généralement transmis par courriel, par les médias sociaux ou par messagerie texte, les attaquants incitent les employés à révéler des informations sensibles.

- Les attaques de logiciels malveillants : Les logiciels malveillants tels que voleurs d'infosles virus et les ransomware peuvent voler des données sensibles ou compromettre des systèmes entiers.

- Menaces d'initiés : Les employés peuvent, intentionnellement ou non, faire fuir des données ou provoquer des incidents de sécurité.

- Atteintes aux droits des tiers : Les vendeurs, les fournisseurs et les partenaires commerciaux peuvent également être à l'origine de violations de données dans le cadre d'une attaque de la chaîne d'approvisionnement.

- Points d'extrémité non sécurisés : Appareils mobiles, ordinateurs portables et autres points d'extrémité qui se connectent aux réseaux d'entreprise, APILes logiciels et les applications peuvent exposer une entreprise à des vulnérabilités en matière de sécurité.

- Technologie héritée du passé : Les systèmes matériels ou logiciels obsolètes peuvent être vulnérables aux attaques en raison de l'absence de mises à jour de sécurité ou de compatibilité avec les mesures de sécurité modernes.

- Sécurité dans le nuage : L'utilisation de services en nuage peut entraîner des failles de sécurité. En fait, le rapport de CybelAngel sur l'utilisation des services dans le nuage (CybelAngel's Rapport de l'EASM a constaté que les données exposées provenant de services en nuage ont augmenté de 11%.

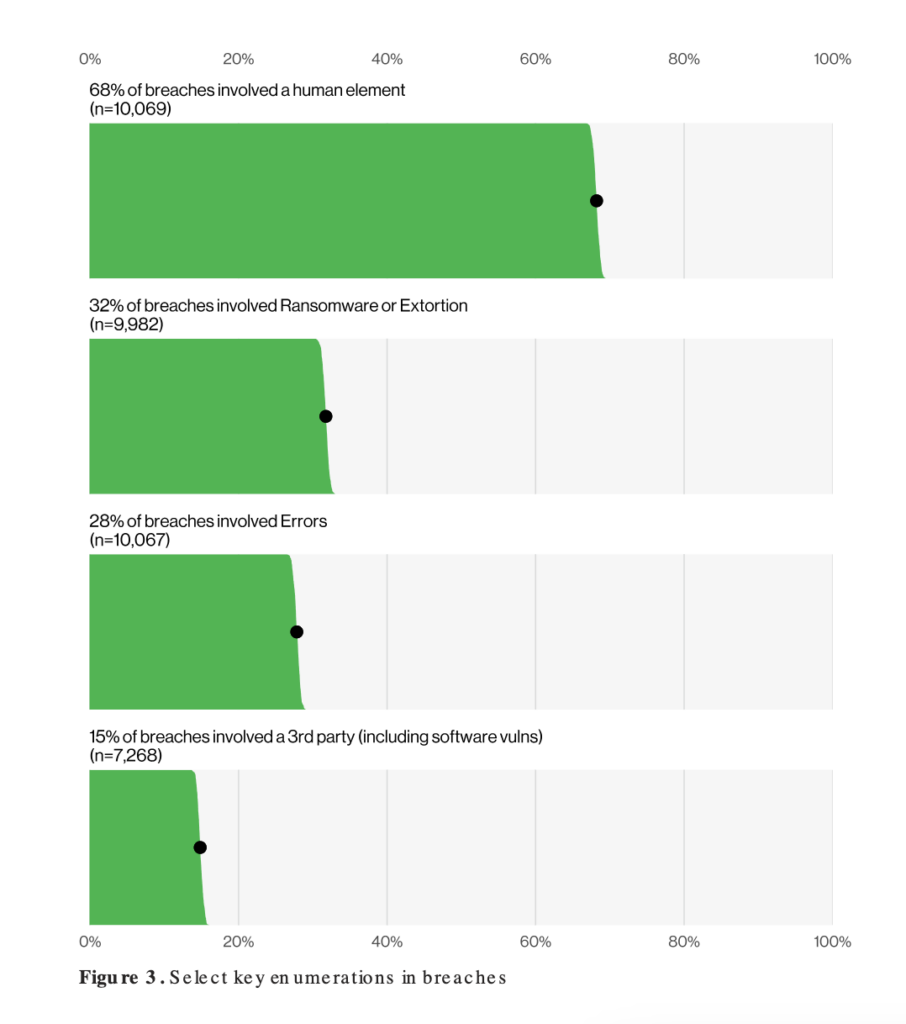

En fin de compte, la plus grande menace pour la sécurité de l'information est... Les personnes. A Étude 2024 de Verizon a révélé que 68% des violations de données impliquaient un élément humain.

Pourquoi la confidentialité et la sécurité des données sont-elles importantes ?

L'importance de la confidentialité des données ne peut être sous-estimée. Voici pourquoi la prévention des pertes de données doit être votre priorité absolue.

- Conformité légale : La conformité à des réglementations telles que le Règlement général sur la protection des données (RGPD) et le California Consumer Privacy Act (CCPA) est cruciale pour éviter de lourdes sanctions en cas de mauvaise manipulation des données.

- Gestion de la réputation : Une violation de données peut gravement nuire à la réputation d'une entreprise et éroder la confiance des clients.

- Impact financier : Se remettre d'une violation de données peut être coûteux, notamment en termes de frais juridiques, d'indemnisation des parties concernées et de réparation des systèmes.

- Atténuation des risques : La mise en œuvre de mesures de prévention des pertes de données permet d'atténuer les risques liés aux cybermenaces, aux pirates informatiques et aux accès non autorisés.

- Protection de la propriété intellectuelle : La sauvegarde des données d'entreprise permet d'éviter le vol ou la suppression de la propriété intellectuelle et des informations exclusives.

De plus, les données personnelles sont plus vulnérables que jamais aux cyberattaques.

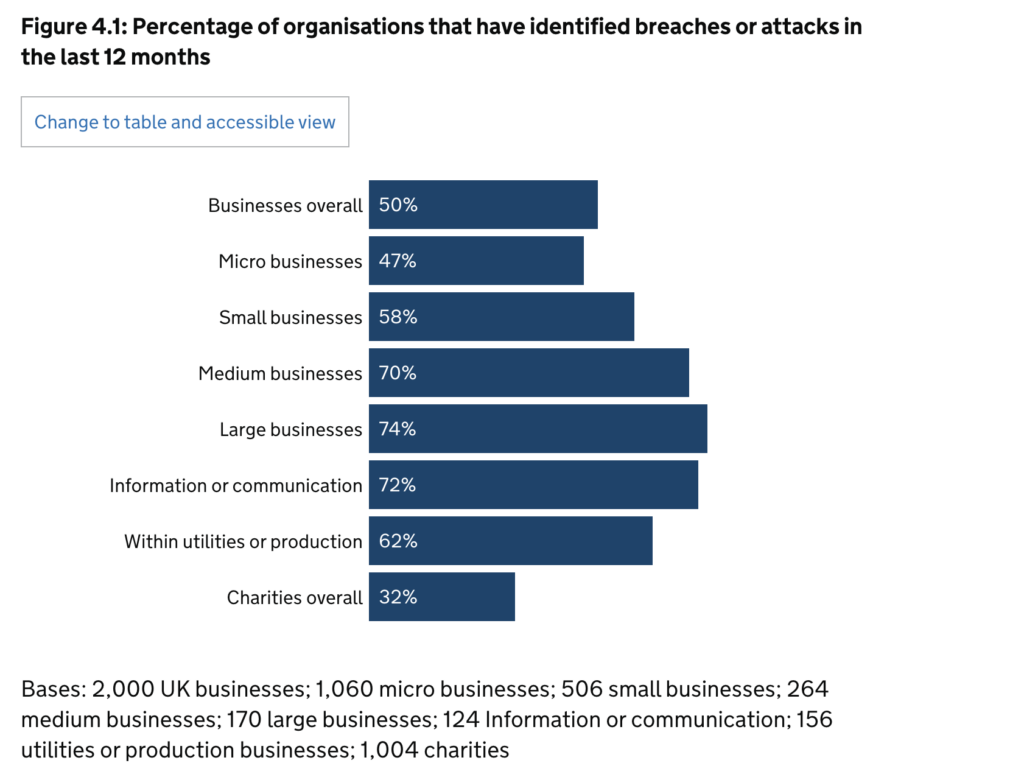

Par exemple, une émission de 2024 étude sur la cybersécurité du gouvernement britannique a révélé que 50% des entreprises avaient été victimes d'une violation de données ou d'une cyberattaque au cours de l'année écoulée.

Comment protéger les données de votre entreprise

Il existe de nombreux diligence raisonnable en matière de cybercriminalité Les meilleures pratiques que toute entreprise peut adopter pour assurer la sécurité des données. Qu'il s'agisse de respecter les lignes directrices en matière de gouvernance des données ou de mettre en œuvre des Sécurité de l'API tactiques, voici tout ce qu'il faut savoir.

1. Ne pas collecter plus de données utilisateur que nécessaire

Une bonne gestion des données commence par s'en tenir à l'essentiel. Plus vous traitez de données, plus vous êtes vulnérable aux cybercriminels et à l'usurpation d'identité.

Au lieu de cela, limitez la les informations personnellement identifiables (IIP) que vous recueillez. Avant de recueillir une information, telle qu'une adresse électronique, un numéro de sécurité sociale ou les détails d'une carte de crédit, posez-vous la question suivante, "Avons-nous vraiment besoin de ces données ?"

Pensez également au cycle de vie de vos données : combien de temps les conserverez-vous jusqu'à ce qu'elles doivent être supprimées ?

2. Mettre en place des contrôles d'accès rigoureux

La mise en œuvre de contrôles d'accès stricts, de permissions et d'une authentification multifactorielle est essentielle pour limiter l'accès aux informations sensibles.

En exigeant plusieurs formes de vérification, telles qu'un mot de passe et un code unique envoyé à un appareil mobile, les entreprises peuvent réduire le risque d'accès non autorisé.

3. Investir dans les outils de cybersécurité de l'EASM

EASMou "gestion de la surface d'attaque externe", est le processus de protection de vos ressources publiques contre les menaces externes, telles que les pirates informatiques.

Les fournisseurs d'EASM tels que CybelAngel vous permettre :

- Suivez et contrôlez votre actifs

- Prévenir violations de données avant qu'ils ne se produisent

- Éviter reprises de comptes

- Contrôler les web sombre pour les conversations entre cybercriminels

- Protégez votre domaine

En comprenant votre empreinte numérique grâce à des alertes et des informations sur le stockage des données, vous pouvez éviter de manière proactive les violations de données et protéger la confidentialité des informations.

4. Priorité à la détection des menaces de l'API

50% des organisations ont subi des violations de données dues à des vulnérabilités d'API, ce qui en fait une priorité absolue pour toute entreprise.

Par exemple, CybelAngel vient de lancer une campagne de sensibilisation à l'environnement. Détection des menaces par l'API solution. Cet outil permet de repérer les API externes vulnérables avant qu'elles ne soient exploitées.

Il le fera :

- Assurer la visibilité : Repérer les points d'extrémité inconnus et identifier les menaces liées à l'API

- Permettre une découverte 24 heures sur 24, 7 jours sur 7 : Recherche en temps réel des problèmes de sécurité des applications web

- S'intégrer à vos systèmes : Une installation facile et un contrôle quotidien

Pour en savoir plus, lisez ce document complet intitulé API Threat Detection (détection des menaces liées à l'API). livre électronique.

5. Mettre l'accent sur le cryptage des données

Le cryptage des données est un outil puissant pour sécuriser les informations sensibles au repos et en transit.

En chiffrant les données, on les transforme en une forme codée à laquelle on ne peut accéder qu'avec la clé de décryptage appropriée. Ainsi, même si les données sont interceptées, elles restent illisibles et protégées.

6. Faciliter les sauvegardes régulières des données

Seulement 6% des entreprises Sans plan de sauvegarde et de récupération des données, aucune entreprise ne survivra à long terme. La mise en œuvre de sauvegardes de données régulières est essentielle pour les entreprises afin de garantir une récupération rapide en cas de perte de données.

Des sauvegardes automatisées doivent être effectuées à intervalles réguliers, afin de garantir que les informations les plus récentes sont stockées en toute sécurité. En disposant de sauvegardes facilement accessibles, les entreprises peuvent minimiser les temps d'arrêt et restaurer efficacement les données critiques.

7. Offrir une formation aux employés

La formation des employés joue un rôle essentiel dans le maintien de la sécurité des données au sein d'une organisation. En formant les employés à la cybersécurité, les entreprises peuvent favoriser une culture de sensibilisation à la sécurité.

La formation doit porter sur des sujets tels que l'identification des tentatives d'hameçonnage, la création de mots de passe forts et la reconnaissance des menaces potentielles pour la sécurité.

Les employés qui connaissent la sécurité des données sont plus susceptibles d'être vigilants et de protéger les informations sensibles, minimisant ainsi le risque de violations de données causées par une erreur humaine ou une négligence.

8. Impliquer également les tiers

98% des organisations sont en relation avec un fournisseur tiers qui a subi une violation de données. Votre force se mesure à votre maillon le plus faible, c'est pourquoi il est essentiel d'inclure les éléments suivants vendeurs dans vos protocoles de cybersécurité.

Demandez-leur de participer à vos programmes de formation des employés, si possible, et de partager une documentation claire sur la manière dont ils gèrent leurs propres systèmes de sécurité des données et des réseaux.

9. Respecter les lois sur la protection des données et les exigences réglementaires

Restez à l'affût des derniers développements en matière de réglementation sur la confidentialité des données. Celles-ci existent pour protéger les droits individuels de vos utilisateurs et de vos clients, et elles contiennent des lignes directrices détaillées sur la manière de protéger les données sensibles.

Voici quelques exemples rapides, bien que les lois puissent varier en fonction de votre juridiction.

- Règlement général sur la protection des données (RGPD) : Une loi de l'Union européenne pour protéger la vie privée des citoyens

- Loi sur la portabilité et la responsabilité en matière d'assurance maladie (HIPAA) : Une loi américaine sur les soins de santé visant à protéger les informations sur la santé des patients

- Loi californienne sur la protection de la vie privée des consommateurs (CCPA) : Une loi américaine pour protéger les droits à la vie privée des résidents de Californie

10. Et en cas de violation de données...

Que faire en cas de compromission de données sensibles ?

Il est essentiel de :

- Contenir et atténuer la violation de données : Isoler immédiatement les systèmes et les appareils concernés afin d'empêcher tout nouvel accès non autorisé.

- Notifier les autorités compétentes : Respecter les dispositions légales et les règles relatives à la protection de la vie privée en signalant la violation aux autorités et aux personnes concernées.

- Revenir sur ce qui s'est passé : Auditer la violation pour en déterminer la cause profonde, mettre en œuvre les mesures correctives nécessaires et prévenir les incidents futurs.

L'avenir de la confidentialité et de la sécurité des données

En 2024, nous pouvons nous attendre à des cadres réglementaires renforcés. Depuis que le GDPR a été dévoilé en 2018, des lois plus strictes sur la confidentialité des données sont devenues... de plus en plus répandue pour faire face aux cybermenaces et aux problèmes de protection de la vie privée.

Nous pouvons également nous attendre à ce que l'accent soit davantage mis sur éthique des données. Les entreprises donneront la priorité à des pratiques éthiques en matière de données, en garantissant la transparence et la responsabilité dans la collecte et le traitement des données.

Conclusion

En fin de compte, la protection des données de votre entreprise n'est pas seulement une question de conformité. Il s'agit de protéger votre réputation et de sécuriser vos opérations pour les années à venir.

En adoptant les bonnes pratiques de cybersécurité et les bonnes mesures de protection des données, vous pouvez éviter de manière proactive les violations de données et conserver la confiance de vos parties prenantes et de vos clients.