Volt Typhoon Is Still Inside US Infrastructure. Here Is What Security Teams Need to Know in 2026

Table des matières

- Qui est Volt Typhoon ?

- À qui s'adresse Volt Typhoon ?

- Calendrier des activités

- Comment fonctionne Volt Typhoon ?

- Plongée en profondeur : analyse des TTP de Volt Typhoon

- 1. Reconnaissance

- 2. Accès initial

- 3. Exécution

- 4. Evasion

- Atténuation et détection

- Améliorer la veille sur les menaces avec CybelAngel

Les experts en cybersécurité ont tiré la sonnette d'alarme face à l'augmentation de l'utilisation de l'Internet. la menace posée par les groupes APT chinois alors que les tensions entre le gouvernement américain et le gouvernement chinois se sont accrues ces dernières années.

Volt Typhoon, un groupe de menaces persistantes avancées (APT), est apparu sur la scène mondiale en 2021, cherchant à saper les infrastructures critiques des États-Unis et à affaiblir l'état de préparation de l'armée américaine dans le Pacifique en cas de conflit à propos de Taïwan.

Le groupe de cyberespionnage se concentre sur l'obtention d'un accès non autorisé aux informations d'identification par le biais de techniques "Living-off-the-Land" (LOTL) afin de se fondre dans l'activité légitime du système et d'éviter d'être détecté.

Examinons leurs tactiques et explorons les stratégies de défense contre la menace croissante des opérations cybernétiques de la RPC.

Qui est Volt Typhoon ?

Volt Typhoon, connu sous les pseudonymes Bronze Silhouette, Vanguard Panda, Insidious Taurus, Dev-0391 et Voltzite, est un groupe de cyberespionnage lié à l'État chinois, actif depuis 2021.

Le groupe se concentre sur l'atteinte à la sécurité nationale des États-Unis, en utilisant la compromission des appareils de réseau pour exploiter les vulnérabilités des microprogrammes obsolètes, des informations d'identification faibles ou des paramètres mal configurés.

À qui s'adresse Volt Typhoon ?

Volt Typhoon vise les infrastructures critiques des États-Unis, notamment les secteurs des communications, de l'industrie, des services publics, des transports, de la construction, de la marine, de l'administration, des technologies de l'information et de l'éducation.

Selon la Agence pour la cybersécurité et la sécurité des infrastructures (CISA) et NSALe groupe de pirates informatiques a lancé des attaques sur :

- Département de l'énergie des États-Unis (DOE)

- Agence américaine de protection de l'environnement (EPA)

- Administration américaine de la sécurité des transports (TSA)

- Centre australien de cybersécurité (ACSC) de l'Australian Signals Directorate (ASD)

- Centre canadien de cybersécurité (CCCS), qui fait partie du Centre de la sécurité des télécommunications (CST)

- Centre national de cybersécurité du Royaume-Uni (NCSC-UK)

- Centre national de cybersécurité de Nouvelle-Zélande (NCSC-NZ)

Les experts s'accordent à dire que le choix des cibles ne correspond pas aux opérations traditionnelles de cyberespionnage ou de collecte de renseignements - les acteurs de la menace Volt Typhoon cherchent plutôt à se déplacer latéralement dans les systèmes informatiques afin d'en perturber le fonctionnement.

Vidéo Youtube sur les activités de piratage de Volt Typhoon aux États-Unis.

Calendrier des activités

Volt Typhoon se distingue des autres opérations de cyberespionnage, car il cherche avant tout à provoquer des perturbations et le chaos.

En tant que Christopher Wray, directeur du FBI a noté que "les pirates informatiques chinois ciblent les infrastructures civiles essentielles des États-Unis, se préparant à causer des dommages réels* aux citoyens et aux communautés des États-Unis en cas de conflit".

Voici un aperçu de l'activité de Volt Typhoon depuis sa création en 2021 :

- 2021: L'activité de Volt Typhoon a été remarquée pour la première fois au milieu de l'année 2021, ciblant des organisations d'infrastructures critiques à Guam et aux États-Unis. Le piratage s'est concentré sur les secteurs des communications, de l'industrie, des services publics, des transports, de la construction, de la marine, du gouvernement, des technologies de l'information et de l'éducation. Les comportements observés suggèrent que les acteurs de la menace avaient l'intention de faire de l'espionnage et de maintenir l'accès sans être détectés le plus longtemps possible.

- mai 2023 : Microsoft et la CISA révèlent des détails sur l'activité malveillante de Volt Typhoon au sein de l'infrastructure critique américaine.

- Décembre 2023: Les rapports indiquent que Volt Typhoon a ciblé Hawaï, Guam, la côte ouest et le Texas, en se concentrant sur les sites militaires stratégiques.

- janvier 2024: Le FBI perturbe le réseau de zombies de Volt TyphoonIl s'agit de supprimer les logiciels malveillants des routeurs compromis utilisés pour masquer les activités de cyberespionnage du groupe.

- février 2024 : Les autorités ont découvert un environnement informatique compromis à GuamCe territoire américain abrite une importante base militaire américaine. Le piratage visait à perturber les infrastructures américaines dans les secteurs des communications, de l'énergie, des systèmes de transport et des systèmes d'approvisionnement en eau et de traitement des eaux usées.

- mars 2024 : Une enquête sous l'égide des agences "Five Eyesune alliance de partage de renseignements entre l'Australie, le Canada, la Nouvelle-Zélande, le Royaume-Uni et les États-Unis, a confirmé que la République populaire de Chine (RPC) cherchait à perturber des services critiques dans des lieux d'importance militaire pour les États-Unis par le biais des cyberattaques Volt Typhoon.

- juin 2024: Volt Typhoon ouvre une brèche Entreprise de télécommunications basée à Singapour, SingTelOn pense qu'il s'agit d'un test en vue d'attaques futures contre des fournisseurs de télécommunications américains.

- **Novembre 2024 : **Le FBI a procédé, avec l'autorisation d'un tribunal, à l'interruption du réseau KV Botnet de Volt Typhoon qui a infecté des routeurs Cisco RV320/325 en fin de vie et des routeurs Netgear ProSafe qui ne disposaient pas des correctifs de sécurité adéquats.

Comment fonctionne Volt Typhoon ?

Le groupe utilise des techniques de cyber-espionnage furtives, en s'appuyant sur les éléments suivants Techniques d'autosuffisance (également appelées attaques LOTL) au lieu de logiciels malveillants, ce qui rend les attaques plus difficiles à détecter.

À la suite des attaques du LOTL, la CISA a publié une alerte (Avis de la CISA AA23-144A) pour sensibiliser l'opinion publique.

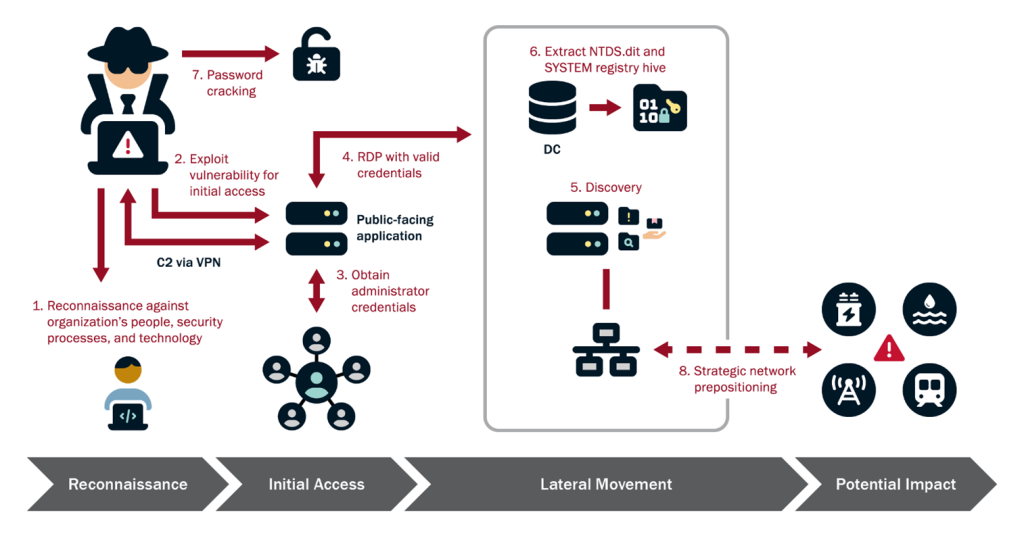

Une attaque typique de Volt Typhoon utilise les TTP suivantes :

| Technique/Tactique d'attaque | Description |

|---|---|

| Exfiltration et mise en scène des données | Les adversaires transfèrent les données sensibles volées vers un emplacement externe, souvent en les stockant de manière centralisée pour en faciliter l'accès. |

| Vol d'identité | Volt Typhoon vole les informations d'identification des systèmes cibles à l'aide de la technologie Service du sous-système de l'autorité locale de sécurité (LSASS). |

| Déchiffrer les mots de passe hors ligne | Pour ne pas être détecté, Volt Typhoon craque les mots de passe hors ligne à l'aide de l'outil en ligne de commande Ntdsutil.exe pour créer des supports d'installation à partir de contrôleurs de domaine. |

| Persistance | Les pirates conservent l'accès au système en acheminant le trafic par l'intermédiaire d'équipements de réseau de petites entreprises et de bureaux à domicile (SOHO) compromis, notamment des routeurs, des pare-feu et du matériel de réseau privé virtuel (VPN). |

| Commandement et contrôle (C2) | Volt Typhoon établit Canaux C2 l'utilisation d'outils libres personnalisés, y compris Logiciel malveillant KV Botnet. |

| Dispositifs de bordure | L'exploitation des dispositifs de périphérie des routeurs, des capteurs IoT ou des contrôleurs industriels permet aux pirates d'obtenir un accès non autorisé aux systèmes et aux informations d'identification. |

| Binaires "Vivre de la terre" (LOTL) | Les acteurs de la menace utilisent des outils intégrés au système plutôt que des logiciels malveillants pour éviter d'être détectés. L'activité des mains sur le clavier est courante. |

| Mouvement latéral | Les pirates explorent les réseaux compromis à l'aide de PowerShell, de WMIC et de la commande ping, en vérifiant parfois s'ils se trouvent dans un environnement virtualisé. |

Plongée en profondeur : analyse des TTP de Volt Typhoon

1. Reconnaissance

Les acteurs de Volt Typhoon procèdent à une reconnaissance approfondie avant de lancer une attaque. Selon les rapports de l'industrie, les acteurs de Volt Typhoon utilisent FOFA - un moteur de recherche d'actifs Internet développé par la Chine qui indexe les dispositifs et les services exposés en ligne - pour rechercher des infrastructures informatiques déjà exposées.

Intéressant, les autorités américaines ont trouvé que les hackers de Volt Typhoon a ciblé les courriels personnels du personnel clé du réseau et de l'informatique pour passer inaperçu.

2. Accès initial

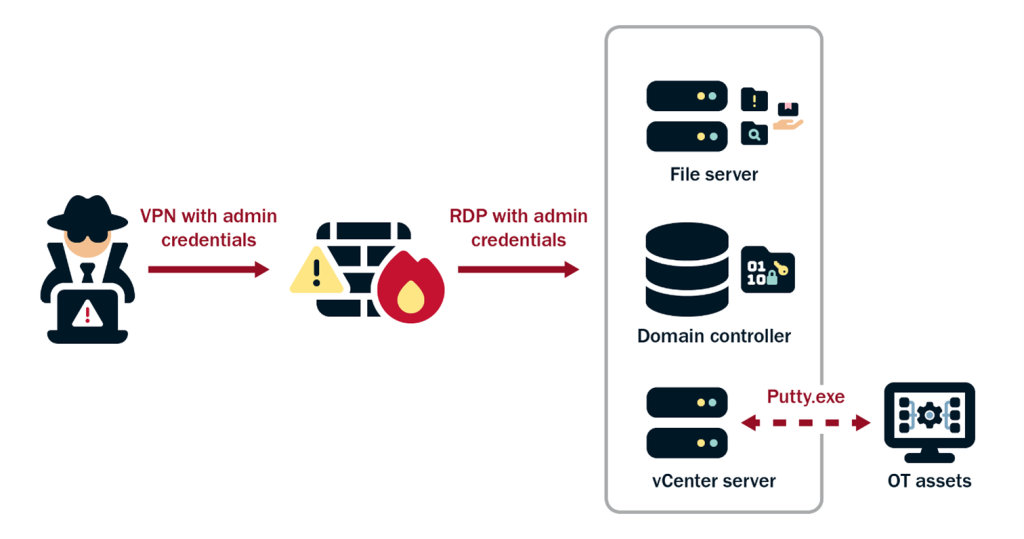

Pour obtenir un accès initial, les acteurs de la menace exploitent généralement les vulnérabilités des logiciels légitimes utilisé par une entreprise, notamment Fortinet, Ivanti Connect Secure (anciennement Pulse Secure), NETGEAR, Citrix et Cisco.

Les pirates peuvent utiliser les codes d'exploitation disponibles pour les vulnérabilités connues, mais Volt Typhoon est également connu pour exploiter des vulnérabilités de type "zero-day".

Une fois que les pirates ont obtenu l'accès, ils passent à l'établissement d'un accès persistant par le biais de sessions VPN connectées aux environnements des victimes afin de réaliser discrètement d'autres activités d'intrusion. Cette tactique leur permet de s'implanter de manière stable dans le réseau tout en se fondant dans le trafic normal, ce qui réduit les risques de détection.

Dans une attaque confirmée, les acteurs de Volt Typhoon ont obtenu l'accès en exploitant CVE-2022-42475 dans un pare-feu FortiGate 300D du périmètre du réseau qui n'avait pas été corrigé. Des preuves de débordement de la mémoire tampon ont été trouvées dans les journaux de collisions du protocole SSL-VPN.

3. Exécution

Volt Typhoon se distingue de nombreux acteurs parrainés par des États car il utilise rarement des logiciels malveillants lors d'une cyberattaque. Le groupe se concentre plutôt sur activités pratiques au clavier via la ligne de commande et d'autres outils et processus autochtones connus sous le nom de "Living-off-the-Land" (LOTL).

Selon le rapport de MicrosoftLes commandes semblent être exploratoires ou expérimentales, les pirates ajustant et répétant les commandes plusieurs fois.

Le groupe cybernétique parrainé par l'État chinois utilise également des versions légitimes mais obsolètes d'outils d'administration de réseau, ce qui lui permet de s'implanter dans un réseau.

Lors d'une cyberattaque, les pirates ont téléchargé une version obsolète du logiciel comsvcs.dll un fichier légitime de la bibliothèque de liens dynamiques (DLL) de Microsoft. Les acteurs ont utilisé cette .dll avec MiniDump et l'identifiant du processus du sous-système de l'autorité locale de sécurité (LSASS) pour vider la mémoire du processus LSASS et obtenir des accréditations.

Dans une autre attaque, les pirates de Volt Typhoon ont été vus en train d'utiliser Magnet RAM Capture (MRC) v1.20 sur des contrôleurs de domaine pour enregistrer la mémoire. Le groupe a extrait des données sensibles telles que des informations d'identification et des données en transit qui ne sont généralement pas accessibles sur disque. En outre, ils ont installé le Fast Reverse Proxy (FRP) pour contrôler secrètement les systèmes infectés.

4. Evasion

Pour ne pas être détecté, Volt Typhoon s'appuie principalement sur le camouflage de son activité au moyen de techniques LOTL. Les pirates informatiques s'efforcent également de dissimuler leur activité à l'aide de méthodes plus furtives.

Dans une attaque, Volt Typhoon a obscurci les fichiers clients FRP. BrightmetricAgent.exe et SMSvcService.exe à l'intérieur de l'outil de balayage de ports ScanLine, en les compressant avec Ultimate Packer for Executables (UPX), ce qui permet aux pirates d'échapper à la détection.

Lors d'une autre enquête, il a été observé que Volt Typhoon élimine sélectivement les Journaux d'événements WindowsLes auteurs de l'attaque ont recours à l'analyse des données, aux journaux du système et à d'autres artefacts techniques pour rendre leurs attaques encore plus discrètes.

Atténuation et détection

Pour réduire les risques et améliorer la détection des acteurs de la menace, les organisations doivent prendre des mesures de sécurité proactives. comme le prévoit la LPCC et investir dans des efforts de remédiation.

X post de la NSA détaillant les résultats de son enquête.

Les étapes clés de l'atténuation des effets du typhon Volt sont les suivantes :

- Application de correctifs et mise à jour des systèmes orientés vers l'internet car ce sont eux qui sont le plus exposés au risque d'exploitation.

- Mise en place d'une journalisation complète de tous les systèmes dans un endroit hors bande qui ne peut pas être modifié.

- Utiliser l'automatisation pour examiner tous les journaux et détecter les indicateurs de compromission (IoC).

- Restreindre les privilèges administratifs à des outils tels que PowerShell, WMI et des utilitaires de ligne de commande afin d'empêcher toute utilisation non autorisée.

- Prévoir les intrusions APT avec un plan d'intervention approprié en cas d'incident.

- Protéger les informations d'identification autorisées pour empêcher les pirates d'obtenir un accès non autorisé.

- Surveiller les appels d'API inhabituels dans les environnements en nuageEn outre, il est possible d'obtenir des informations sur les données sensibles, en particulier celles qui impliquent des changements dans les groupes de sécurité, la configuration des ressources en nuage ou l'accès à des données sensibles.

- Utilisation les solutions de détection et de réponse des points finaux (EDR) pour identifier les anomalies dans l'activité du système.

- Activer l'authentification multifactorielle (MFA) dans tous les systèmes pour valider les utilisateurs.

- Améliorer la segmentation du réseau et la surveillance afin de limiter les possibilités de déplacement latéral des acteurs de la menace.

- Protéger les périphériques en restant à jour avec les correctifs et les mises à jour des logiciels, en désactivant les fonctions qui ne sont pas nécessaires et en examinant périodiquement les appareils en fin de vie avant qu'ils ne le soient.

Améliorer la veille sur les menaces avec CybelAngel

Les campagnes d'espionnage représentent un risque réel pour les organisations du monde entier en raison de l'interconnexion des chaînes d'approvisionnement. Selon le CISALes tactiques telles que LOTL sont efficaces parce que de nombreuses organisations ne mettent pas en œuvre les meilleures pratiques de sécurité capables de détecter les activités malveillantes.

CybelAngel peut aider votre organisation à garder une longueur d'avance sur les cyber-menaces avant que les vulnérabilités exploitées ne deviennent une menace pour l'entreprise.

La lutte contre le cyberespionnage ne consiste pas seulement à réagir aux menaces, mais aussi à garder une longueur d'avance, à anticiper les attaques et à garantir la sécurité du monde numérique.