Quantum Safe Cybersecurity : Ce que les RSSI doivent savoir [édition 2025]

Table des matières

Beaucoup de bruit autour de l'informatique quantique ?

Avec l'annonce, l'année dernière, de percées significatives dans le domaine de l'informatique quantique, la course permanente entre nos normes cryptographiques actuelles et des ordinateurs surpuissants capables de les décrypter en quelques minutes se rapproche plus que jamais.

En fait, selon les experts en cybersécurité, les ordinateurs quantiques capables de briser les algorithmes de sécurité actuels tels que RSA et la cryptographie à courbe elliptique, sont en train de se développer. prévu d'exister au cours de la décennie.

Mais qu'est-ce qui est important pour l'année à venir ?

En dévoilant le premier processeur quantique alimenté par des qubits topologiques, Microsoft redéfinit l'informatique quantique. Dans "Idées", le Dr Chetan Nayak évoque les récentes avancées de Microsoft Quantum, la nécessité des ordinateurs quantiques, et bien plus encore. www.microsoft.com/en-us/resear...

- Microsoft Research (@msftresearch.bsky.social) 19 février 2025 à 18:33

[image ou embed]

Dans ce guide, nous passons en revue les mises à jour, les conseils du cadre NIST et les recommandations que les responsables de la sécurité (ainsi que les équipes de sécurité) doivent lire et garder à l'esprit.

Vous souhaitez en savoir plus sur les menaces ? En savoir plus sur les menaces pesant sur la chaîne d'approvisionnement ici.

Informatique quantique et algorithmes de chiffrement classiques

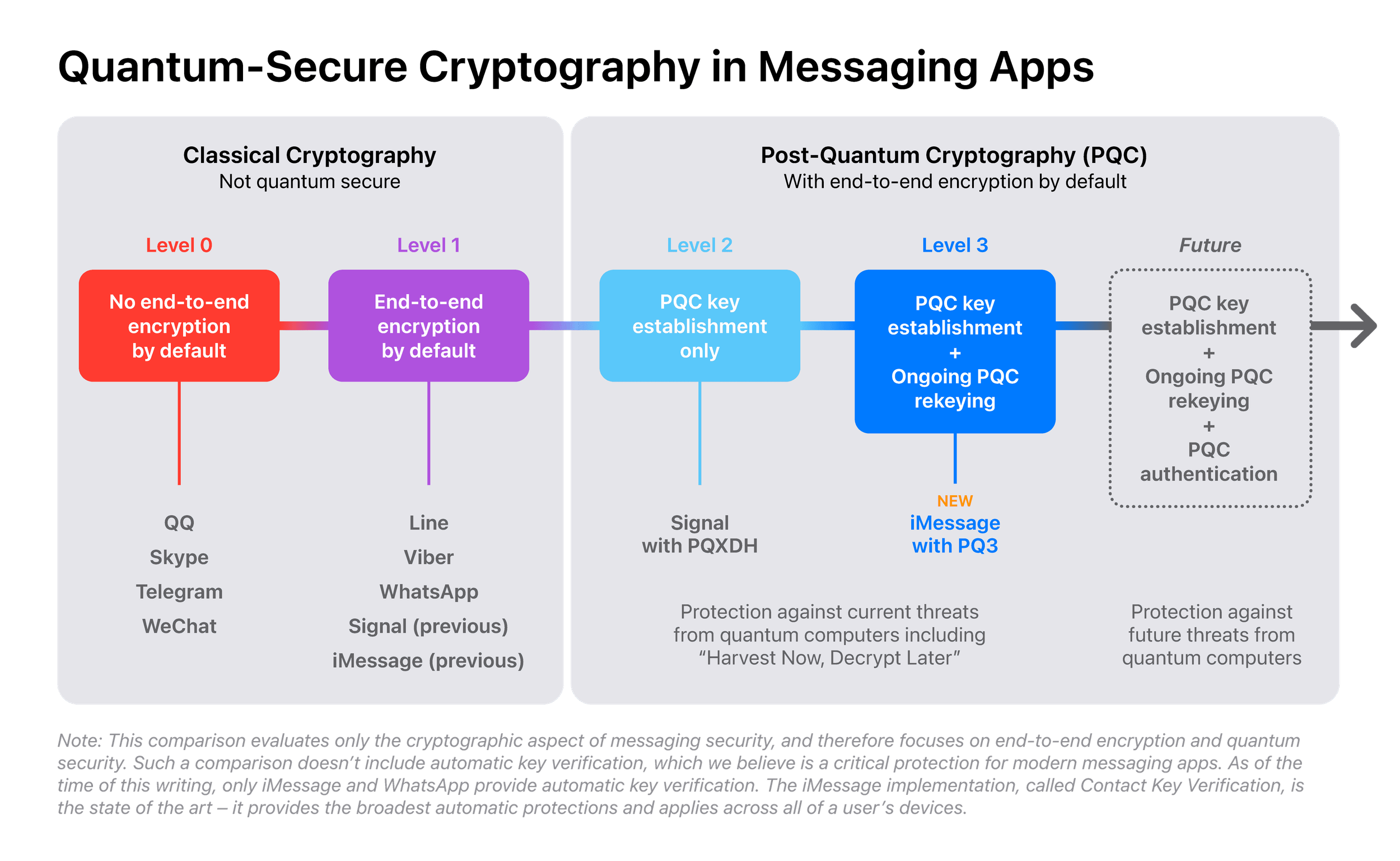

Notre infrastructure de sécurité numérique actuelle est largement basée sur le modèle de clé privée-publique, dans lequel une clé publique est dérivée d'une clé privée à l'aide de problèmes mathématiques complexes que les ordinateurs classiques mettent des années à résoudre.

Cependant, avec avancées Grâce à l'informatique quantique, ces problèmes mathématiques complexes pourraient être résolus en quelques heures. Cependant, cela laisse une grande partie de nos systèmes de sécurité, tels que les signatures numériques, les certificats numériques et les communications cryptées, exposés aux attaques quantiques des pirates informatiques et des groupes de ransomware ayant accès à cette technologie.

Pour les professionnels de la cybersécurité, cela signifie que les systèmes existants qui fonctionnent avec un cryptage asymétrique pourraient devenir obsolètes, ce qui nécessiterait une révision à grande échelle des technologies fondamentales sur lesquelles reposent nos entreprises.

Les pirates qui utilisent actuellement l'optionStocker maintenant, décrypter plus tard (SNDL)', une forme de attaque qui vise à capturer et à stocker le plus grand nombre possible de données sensibles cryptées, laissent présager des problèmes dans un avenir où les attaques quantiques constitueront une menace plus pernicieuse.

La distribution quantique des clés (QKD) est-elle la solution ?

Est-il possible de prendre des mesures proactives pour atténuer ces types de cybermenaces ?

D'une part, le remplacement de nos systèmes actuels de distribution de clés par des systèmes d'échange de données. distribution de clés quantiques peut être une solution intéressante.

Il s'agit d'un système qui utilise les propriétés uniques de la mécanique quantique, telles que l'enchevêtrement et la superposition, afin de générer et de distribuer des clés cryptographiques capables de détecter la présence d'une personne qui écoute.

Cependant, tout n'est pas rose.

La sécurité des clés quantiques est dérivée des couches physiques uniques de la communication et nécessiterait un équipement spécial. Bien que cela puisse être crucial pour les données très sensibles, la question de la praticité et du coût de la mise en œuvre à grande échelle fait que cette solution n'est pas largement acceptée.

Une autre complication concerne une fonction très appréciée : la capacité de détecter les écoutes clandestines et d'informer le propriétaire de la clé afin qu'il prépare sa réponse à l'incident. Cela entraîne des risques potentiellement plus élevés de les attaques par déni de service.

Consultez notre guide de prévention des attaques DDoS ici.

Mais pour la plupart des organisations, un système de protection hybride ou un système d'assurance de la qualité sont nécessaires. Cryptographie postquantique (PQC) peut s'avérer plus utile.

Lignes directrices importantes du NIST à noter : Cryptographie postquantique

En cette période de transition, il n'est ni pratique ni rentable pour la plupart des organisations de se plonger dans la cryptographie quantique. Cependant, la plupart d'entre elles doivent s'efforcer d'assurer la pérennité de leur stratégie de cybersécurité, la cryptographie quantique constituant une solution provisoire.

Pourquoi en est-il ainsi ?

QPC utilise des algorithmes de cryptage qui sont résistants aux attaques quantiques mais qui peuvent être exécutés par des ordinateurs classiques.

En août 2024, l'entreprise américaine Institut national des normes et de la technologie (NIST) a publié quatre algorithmes postquantiques qui doivent être considérés comme la norme nationale. Le NIST dirige les efforts de développement et de normalisation de la cryptographie post-quantique, qui vise à créer des systèmes cryptographiques sécurisés à la fois contre les ordinateurs quantiques et les ordinateurs classiques.

Ces quatre algorithmes sont les suivants

- CRISTAUX-Kyber

- CRISTAUX-Dilithium

- Sphincs+

- FALCON

Elles ont été publiées après plus de huit ans d'efforts et d'études et se concentrent principalement sur la sécurisation des signatures numériques et des algorithmes d'échange de clés, qui constituent le fondement de la communication numérique et de la transmission de données sécurisées.

Outre le NIST, l'agence nationale française de cybersécurité, l'ANSSI, a également publié un document intitulé leurs points de vue sur la cryptographie post quantique.

Leurs principales recommandations, à court et à moyen terme, portent sur les points suivants hybridation.

L'hybridation est un processus de sécurité qui combine des algorithmes postquantiques asymétriques avec la cryptographie préquantique classique. Leurs recherches suggèrent que, malgré sa popularité, la cryptographie post-quantique n'a pas atteint la maturité nécessaire pour être la seule base des infrastructures de cybersécurité des organisations.

Toutefois, la stratégie consistant à combiner des clés publiques classiques avec des clés postquantiques permet une cybersécurité plus complète.

La mise en œuvre du CQP implique la conformité et l'alignement de la chaîne d'approvisionnement.

La complexité de l'informatique quantique n'a d'égale que la difficulté à faire passer les organisations, les industries et les écosystèmes interconnectés de la chaîne d'approvisionnement à un système cryptographique résistant à l'informatique quantique.

L'Office of Management and Budget des États-Unis a estimé que la transition des informations sensibles prioritaires du gouvernement américain vers le cryptage post-quantique coûtera environ $7,1 milliards d'euros entre 2025 et 2035. La mise en œuvre efficace de ce vaste plan de transition nécessitera non seulement un investissement financier important, mais aussi des ressources humaines considérables, des compétences spécialisées et des initiatives de leadership de haut en bas. Le processus devrait nécessiter beaucoup de temps et de ressources et impliquer le remplacement du matériel, des logiciels et des systèmes numériques qui ne sont pas conformes aux normes de cryptographie post-quantique.

La finalisation des algorithmes quantiques du NIST au début de l'année a fait passer la conversation autour de la PQC de la théorie à la pratique, donnant aux organisations un point de départ vers lequel travailler. En 2025, davantage de réglementations et d'exigences de conformité du NIST et d'autres agences nationales de cybersécurité devraient être à l'origine d'une transition intersectorielle. Les industries qui produisent des composants clés dans la chaîne d'approvisionnement, tels que les semi-conducteurs, les puces, etc., devraient publier des microprogrammes à l'épreuve du quantum au cours de l'année à venir.

En outre, les industries sensibles et hautement réglementées, telles que les secteurs de la défense et de la banque, seront les premières touchées par les exigences de conformité. Depuis 2022 aux États-Unis, les acteurs des systèmes de sécurité nationale devraient passer à la norme Commercial National Security Algorithm Suite 2.0L'Union européenne a l'intention de mettre au point, d'ici à 2030, une série d'algorithmes résistants à l'énergie quantique.

Un aperçu de la coordination des feuilles de route européennes

De même, les agences européennes de cybersécurité collaborent à la mise en œuvre d'une feuille de route visant à favoriser une transition coordonnée dans l'ensemble de l'UE.

Un groupe de travail sur la PQC, coprésidé par la France, l'Allemagne et les Pays-Bas, a été créé pour diriger ces efforts. Dans le cadre de sa deuxième phase, le visa de sécurité français, une certification de cybersécurité attribuée aux entreprises de cybersécurité par le gouvernement français pour indiquer la fiabilité et la qualité, inclura également une mesure pour la cryptographie post-quantique.

Cependant, malgré les réglementations mises en place par le gouvernement, le secteur privé reste confronté à de nombreux défis.

La mise en œuvre des changements nécessitera une perspective à long terme et une approche méthodologique de la part des responsables de la sécurité de l'information et de leurs équipes.

En quoi consiste cette approche ?

Tout d'abord, les RSSI qui souhaitent protéger leurs organisations contre les menaces quantiques devront constituer des équipes suffisamment qualifiées. Ils doivent également travailler au sein d'un écosystème de chaîne d'approvisionnement complexe afin de garantir l'interopérabilité entre une variété de systèmes et de protocoles différents. En outre, la mise en œuvre de l'automatisation et la réalisation d'évaluations approfondies des risques seront cruciales pour se préparer aux vulnérabilités liées à l'informatique quantique et les atténuer.

Quels sont les défis à venir ?

Au cours de la décennie, de nombreuses organisations seront contraintes d'investir dans des matériaux spéciaux résistants à la quantification (comme la cryptographie basée sur les treillis, les codes, les hachages, l'isogénie et les polynômes multivariés). Cela signifie également une révision des protocoles, des normes, des bibliothèques et des produits dans l'ensemble de ces infrastructures numériques.

La cybersécurité sera confrontée à un défi majeur au cours de la prochaine décennie avec la menace quantique "stocker maintenant, décrypter plus tard". Les longues périodes de migration entre les algorithmes de chiffrement classiques et post-quantiques créeront des vulnérabilités importantes pendant la transition.

Malgré la complexité de la question, il est compliqué d'attendre l'alignement de l'industrie pour entamer la transition vers la cryptographie post-quantique (PQC).

La question du "qui d'abord ?" en ce qui concerne les menaces quantiques est essentielle. La réponse ne doit pas être "hackers" et "acteurs malveillants" déployant des logiciels malveillants résistants au quantum ou ciblant des infrastructures critiques. Les organisations, sous la houlette des DSI, doivent se préparer de manière proactive à protéger leurs actifs et la sécurité de leurs données contre ces risques émergents.

Quatre recommandations pour commencer

Pensez à ces conseils lorsque vous vous asseyez pour examiner les choses au niveau de base.

- Évaluer et hiérarchiser les systèmes critiques et les données sensibles de votre organisation.

- Rester conscient de l'évolutiondans les normes et réglementations en matière de cryptographie qui pourraient avoir une incidence sur vous ou votre secteur d'activité.

- Lancer des initiatives PQC tôt afin de répartir la charge financière dans le temps et d'avoir une longueur d'avance sur les pirates informatiques enthousiastes.

- Initier des conversations sur la feuille de route de vos fournisseurs en matière de cryptographie post-quantique.

La crypto-agilité pour la gestion des risques et la protection de l'avenir est-elle la seule solution ?

L'agilité cryptographique, c'est-à-dire la capacité d'un système de sécurité à passer en toute transparence d'un algorithme, d'une primitive cryptographique ou d'un mécanisme de chiffrement à l'autre sans que le reste du système n'en soit affecté de manière significative, deviendra cruciale lors de la transition vers l'ère de la résistance quantique et au-delà. Cette flexibilité permettra aux organisations de s'adapter rapidement aux nouvelles menaces et à l'évolution des normes cryptographiques. Elle garantira également la sécurité et la résilience à long terme face à l'évolution des technologies quantiques.

Cette approche permet à une organisation de contrôler tous les composants d'un système de sécurité. Elle les aide également à comprendre comment les algorithmes cryptographiques sont mis en œuvre. De plus, elle tient compte de l'évolution de la menace quantique, ce qui est important pour les équipes de cybersécurité et au-delà. Mais nous devrions encourager une conception plus granulaire, flexible et dynamiquement évolutive dans les processus de sécurité. La crypto-agilité garantit des niveaux plus élevés de contrôle et de réactivité dans la sécurité interne.

Bien que la crypto-agilité soit le rêve de nombreux praticiens de la cybersécurité et RSSI, elle n'est pas facile à atteindre. Surtout si l'on considère les coûts financiers et le temps nécessaires. La transition vers un système résistant au quantum peut être l'occasion idéale d'intégrer cette stratégie dans vos processus de sécurité. Cela vous aidera également à vous préparer à des évolutions plus radicales à l'avenir.

Conclusion

Voici quelques éléments clés pour mieux comprendre la cybersécurité quantique en 2025.

- Menaces quantiques pour la cybersécurité sont inévitables. Prenez de l'avance en vous alignant sur la stratégie de cybersécurité de votre organisation.

- Menaces du type "Stocker maintenant, décrypter plus tard" peuvent compromettre les données sensibles lors de la migration du chiffrement, ce qui crée d'importantes vulnérabilités en matière de cybersécurité.

- Distribution de clés quantiques peut sembler être la réponse évidente, elle peut ne pas être pratique. Cela est dû au coût financier élevé et aux besoins en matériel informatique spécifique.

- NIST ainsi que d'autres agences nationales et internationales de cybersécurité, ouvrent la voie par le biais d'efforts de normalisation de l'industrie. Les quatre algorithmes post-quantiques approuvés par le NIST constituent un bon point de départ. Ils expliquent comment protéger les systèmes critiques et les données sensibles de la menace quantique.

- Au-delà des coûts financiersLa transition nécessite une initiative de haut en bas et un alignement de l'industrie.

- Cette transition est également l'occasion d'intégrer la crypto-agilité pour assurer la pérennité des systèmes de sécurité au sein de votre entreprise.

C'est tout pour ce blog. Intéressé par d'autres contenus techniques de qualité ? Consultez notre dernier article, Que trouve-t-on sur le Dark Web ? Votre guide des principaux acteurs en 2025.