クレデンシャルインテリジェンス:漏洩したログイン情報を早期警告に転換する方法

目次

パスワードは常に漏洩します。設定ミスのあるクラウドバケットや、従業員のラップトップにマルウェアが感染している可能性もあります。しかし、原因が何であれ、認証情報が不適切な場所に流出するのにそう時間はかかりません。そして、一度流出すれば、あらゆる種類の損害を引き起こす可能性があります。.

そこで、クレデンシャルインテリジェンスが登場します。これは、セキュリティチームに盗まれたログイン情報のリアルタイムな可視性を提供し、脅威を早期に検知し、発生源を特定し、アカウント乗っ取りの試みが拡大する前に阻止できるようにします。.

クレデンシャルインテリジェンスとは何ですか?

クレデンシャルインテリジェンスは、セキュリティチームが漏洩または盗難されたログイン認証情報を検出し、対応するのに役立ちます。.

そして、それは単に露出したパスワードを見つけるだけではありません。それらの認証情報がどこから来たのか、どのように共有されているのか、そしてそれがすでに攻撃に使用されているかどうかを理解することも含まれます。.

このインテリジェンスは、侵害ダンプ、マルウェアログ、ダークWebフォーラム、ペーストサイトなどのリアルタイムソースから取得されます。一致が見つかると、セキュリティチームはパスワードのリセット、アクセス権の調整、またはインシデントワークフローのトリガーなどを迅速に実行できます。.

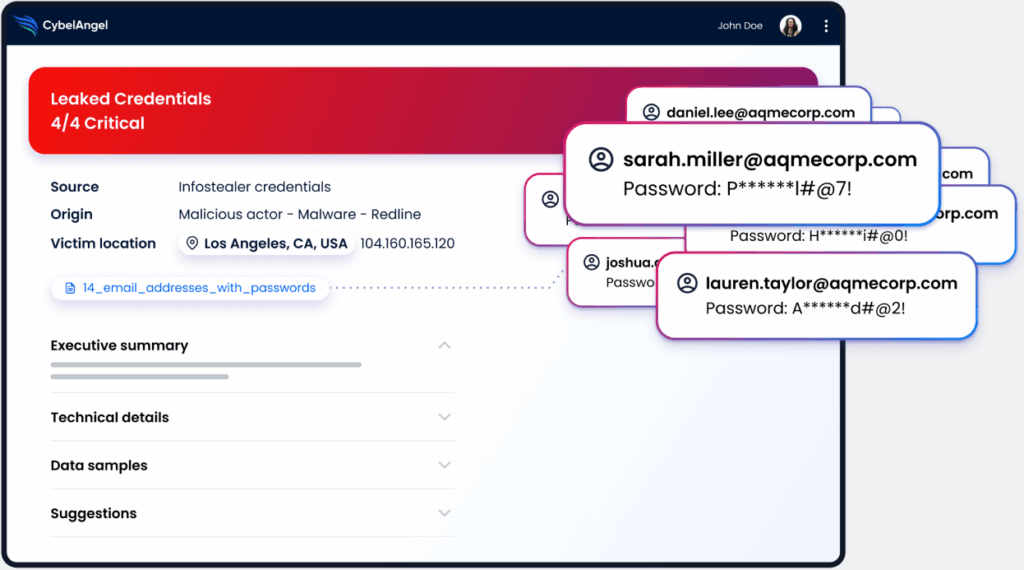

例えば、CybelAngel の 資格情報インテリジェンス サービスは、以下の方法で侵害された認証情報を特定します:

- インフォスティーラーマルウェア

- ダークウェブフォーラム

- 保護されていないデータベース

侵害された認証情報のライフサイクル

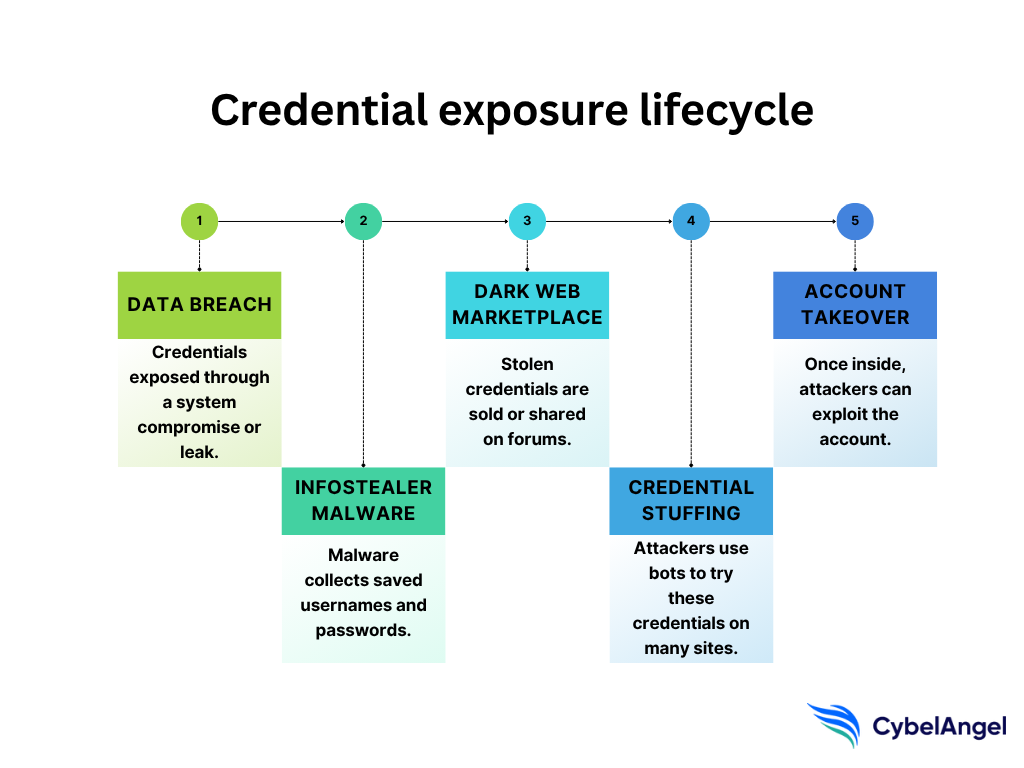

漏洩した認証情報のほとんどは、最終的に発見されます。一度漏洩すると、それらは不正アクセスやアカウントの完全な乗っ取りにつながる「ライフサイクル」をたどります。.

通常は侵害から始まります。たとえば、情報窃盗プログラムによって認証情報が漏洩する可能性があります。 マルウェア. フィッシング詐欺のページから抜き取られたか、設定ミスのあるデータベースから引っ張られたのかもしれません。どのような経緯であれ、ユーザー名とパスワードが流出してしまうのです。.

そこから、ダークウェブのマーケットプレイスで販売されたり、ペーストサイトに晒されたりするものもあります。多くはボットに収集され、銀行、SaaSツール、モバイルアプリ全体でクレデンシャルスタッフィング攻撃に利用されます。.

攻撃者は、盗んだ認証情報を使用してアカウントを乗っ取ったり、データを盗んだり、ラテラルムーブメントを行ったり、ランサムウェアを仕込んだりすることができます。被害者は、被害が発生するまでそれに気づかないことがよくあります。.

認証インテリジェンス セキュリティチームがそのサイクルを断ち切るのを助けます。ログイン情報が悪用される前に、早期に露出した認証情報への可視性を提供します。.

侵害された認証情報のライフサイクルは、次のようになります。.

盗まれた認証情報はどこからくるのですか?

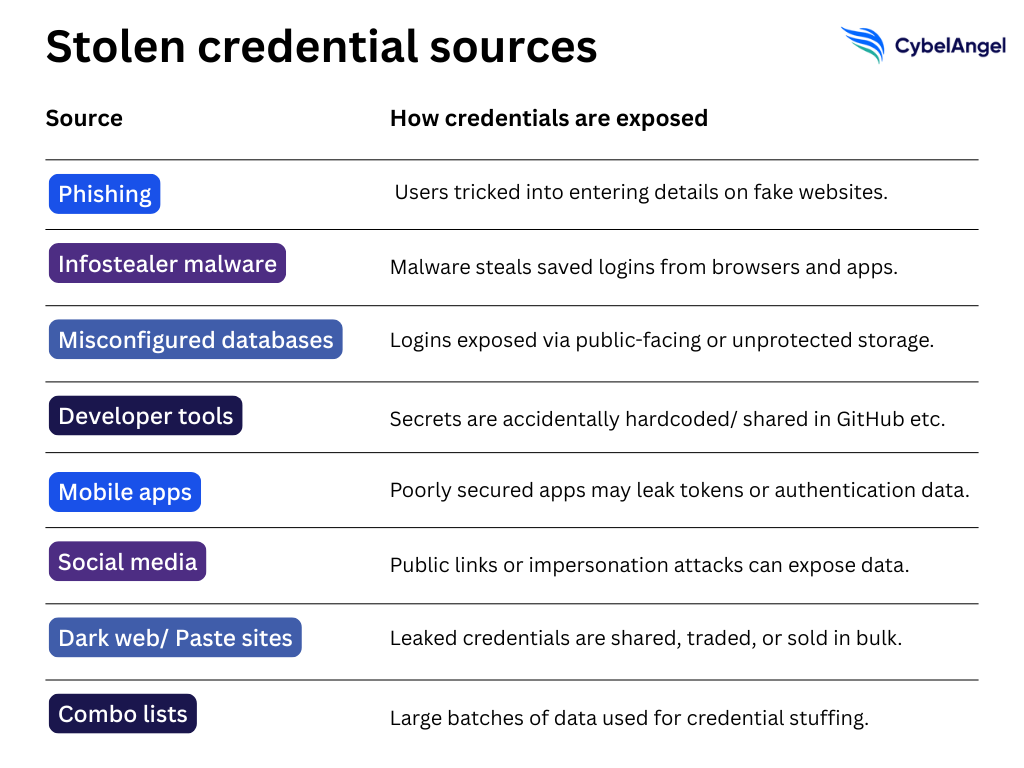

私たちはしばしば、派手な画面や劇的な制圧を伴うような、注目度の高い情報漏洩を想像します。しかし、一般的に、データは unnoticed (気づかれない) 日常の静かで些細なミスを通じて盗まれます。それらはどのようなものでしょうか?

フィッシング その主な原因の一つです。攻撃者は偽のログインページを作成し、ユーザーに詳細情報の入力を促すことができます。インフォステイラーマルウェアもまた、大きな要因です。一度インストールされると、ブラウザ、メールクライアント、メッセージングアプリに保存されたログイン情報を静かに取得します。.

次に、設定ミスのあるシステムです。インターネットに露出したままのデータベース。GitHubやJiraなどの開発ツールにハードコードされたシークレットが含まれていること。モバイルアプリやソーシャルメディアプラットフォームでさえ、バックグラウンドでログイントークンを漏洩させることがあります。.

これらの認証情報の多くは報告されていません。Telegram、ダークウェブフォーラム、またはペーストサイトで横行するだけです。一部は、「コンボリスト」の一部として共有され、数千のプラットフォームにわたるクレデンシャルスタッフィング攻撃を助長しています。.

不正に入手された認証情報(クレデンシャル)の主な利用ケースを簡単にまとめました。.

漏洩した認証情報で脅威アクターが行うこと

盗まれた認証情報は、必ずしもすぐに使用されるわけではありません。マーケットプレイスに置かれたり、ボットに投入されたりすることもあります。どちらの場合も、攻撃者の手に渡ってしまえば、たった一つの漏洩したログイン情報でさえ、より深刻な問題につながる可能性があります。.

一般的な手口の一つに、クレデンシャルスタッフィングがあります。攻撃者は自動化されたボットを使用して、銀行ポータル、SaaSプラットフォーム、社内ツールなど、数十ものアプリケーションで同じメールアドレスとパスワードを試します。一致するものが見つかれば、侵入成功です。.

そこからエスカレートします。機密ファイルへの静かなアクセス、支払いフローの傍受、またはより重要なシステムへの横方向の移動などが行われる可能性があります。場合によっては、侵害されたアカウントが送信に使用されます フィッシングメール 信頼されたドメインから、あるいは役員になりすまして。.

認証情報の使い回しは状況を悪化させます。ゲームのアカウント情報が漏洩した場合、同じログイン情報が会社でも使われていれば、それを使って会社のシステムにログインされる可能性があります。.

攻撃者は、乗っ取ったアカウントをパッケージ化して他の人に販売し、悪用できる状態にして提供する「ATO(アカウント乗っ取り)アズ・ア・サービス」さえ提供しています。.

ケーススタディ:160億件の認証情報流出

2025年6月、セキュリティ研究者たちは、30個の保護されていないデータベースに分散された160億件のログイン記録という、過去最大級の認証情報漏洩を発見しました。そのほとんどは、感染したデバイスから保存されたユーザー名、パスワード、Cookie、トークンを抽出するinfostealerマルウェアに起因していました。.

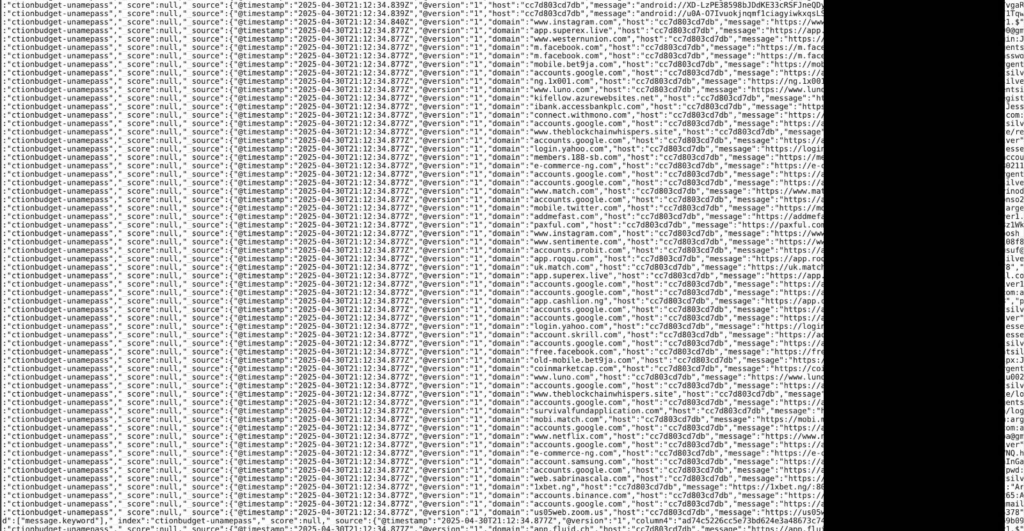

データの大半は、即座に利用できる状態でした。その規模は膨大で、Apple、Google、FacebookのアカウントからGitHub、Telegram、企業のポータル、さらには政府システム(以下のスクリーンショットを参照)まで、あらゆるものを網羅していました。.

この数の記録があれば、サイバー犯罪者は数百万ものアカウントにアクセスできる可能性があります。多くのエントリにはアクティブなセッショントークンも含まれており、パスワードを一切必要とせずに、即座のアカウント乗っ取り(ATO)に役立つものでした。.

この例は、十分なアカウント乗っ取り対策とサイバー脅威インテリジェンスがないと、誰でも被害に遭う可能性があることを示しています。 認証情報漏洩.

図6:認証情報漏洩に関するニュース映像。(出典: フォックス4ダラス・フォートワース)

認証情報インテリジェンスがセキュリティスタックにどのように組み込まれるか

ほとんどのセキュリティスタックは、社内ネットワーク内で何が起こっているかを検出します。しかし、認証情報インテリジェンスは、漏洩したログイン情報、盗まれた認証情報、アカウント乗っ取り(ATO)活動の初期兆候など、外部の可視性を追加します。.

クレデンシャルインテリジェンスはレーダーのように機能します。貴社の組織に関連付けられた侵害されたクレデンシャルの兆候がないか、ダークウェブ、ペーストサイト、マルウェアログを監視します。一致が見つかると、多くの場合、クレデンシャルが使用される前に、チームにアラートが通知されます。.

サイベルエンジェルの 資格情報インテリジェンス ソリューションは、セキュリティチームを支援します:

- ダークウェブ監視などを通じて、リアルタイムで認証情報の漏洩を検出します

- サードパーティリスクと個人利用ログインの監視

- 漏洩から対応までの滞留時間を短縮する

最終的に、クレデンシャルインテリジェンスはデータ漏洩監視ツールとなります。そして、ATO(アカウント乗っ取り)を早期に発見するか、それが蔓延した後の対応をするかの違いを生み出します。.

セキュリティチームのための7つの実践的なステップ

認証情報インテリジェンスソリューションは、データ漏洩防止プロセスと組み合わせることで最も効果を発揮します。これらのサイバーセキュリティ対策は、脆弱性を迅速に検出し無力化することを保証するのに役立ちます。

- 認証情報漏洩ワークフローを構築する 漏洩が検出された場合、正確には以下のことが行われます。 1. **担当者への通知:** * セキュリティチームの担当者が即座に通知されます(メール、Slack、PagerDutyなど)。 * 場合によっては、システム管理部門や法務部門にも通知されます。 2. **パスワードのリセット:** * 影響を受けた可能性のあるすべてのユーザーアカウントのパスワードが強制的にリセットされます。 * ユーザーには、新しいパスワードを設定するための手順が通知されます。 * 可能であれば、多要素認証 (MFA) の再設定も要求されます。 3. **疑わしいログインのチェック対象システム:** * **認証ログ:** すべてのシステム(サーバー、ネットワーク機器、クラウドサービスなど)の認証ログが詳細に分析され、不正なログイン試行、成功した不正ログイン、通常とは異なる地域や時間帯からのログインがないか確認されます。 * **アクティビティログ:** ユーザーやシステムのアクティビティログが調査され、異常な操作(データアクセス、設定変更、マルウェア実行など)が行われていないか確認されます。 * **ネットワークトラフィックログ:** 不審な通信パターン、外部へのデータ送信、C2 (コマンド&コントロール) サーバーとの通信の有無などを確認するため、ネットワークトラフィックログが分析されます。 * **アプリケーションログ:** 特定のアプリケーションにおける異常なアクセスや操作の痕跡がないか確認されます。 * **エンドポイントセキュリティログ:** 侵入検知システム (IDS/IPS)、エンドポイント検出応答 (EDR) などのログから、マルウェア感染や不正なプロセスの実行がないか確認されます。 * **クラウドサービスログ:** AWS CloudTrail、Azure Activity Log、Google Cloud Audit Logsなどのクラウドインフラストラクチャのログを調査し、アクセス権限の昇格、リソースの不正利用、設定変更などがないか確認されます。.

- リスクで優先順位を付けます まず、機密性の高いシステムや高権限アカウントに関連する資格情報に焦点を当てます。すべての公開が同じ影響をもたらすわけではありません。.

- 可能なところは自動化する SIEM、SOAR、またはIAMプラットフォームとの連携を利用して、手動介入なしにパスワードリセットをトリガーしたり、フラグが付けられた認証情報からのログインをブロックしたりします。.

- トラックの再利用パターンを追跡する 従業員が個人用アカウントと仕事用アカウントでパスワードを使い回していることを特定する。ターゲットを絞ったトレーニングを提供するか、より強力な認証を強制する。.

- 脅威インテリジェンスとの統合 資格情報漏洩アラートを、より広範な脅威インテリジェンスフィードにリンクする。これにより、アクティビティを既知の脅威アクターやキャンペーンにマッピングするのに役立ちます。.

- ポリシーのレビューと更新 パスワードセキュリティ、多要素認証の実施、インシデント対応計画を、〜のトレンドに基づいて定期的に見直してください。 認証情報漏洩.

- テストあなたの応答 認証情報詰め込み攻撃をシミュレーションするためのテーブルトップ演習を実行し、チームが現実的な条件下で対応できるようにします。.

よくある質問

漏洩した認証情報とは何ですか?

侵害された認証情報とは、侵害、マルウェア、または設定ミスによって盗難、漏洩、または公開されたユーザー名、パスワード、その他のログイン情報のことです。.

サイバー犯罪者は盗んだ認証情報をどのように利用するのか?

アカウント乗っ取り(ATO)を試みたり、クレデンシャルスタッフィング攻撃を仕掛けたり、ユーザーになりすましたり、ダークウェブマーケットプレイスでデータを販売したりする可能性があります。.

クレデンシャルスタッフィングとは何ですか?

クレデンシャルスタッフィングとは、攻撃者が自動化されたボットを使用して、盗み取ったユーザー名とパスワードの組み合わせを複数のウェブサイトやアプリで試行し、パスワードの使い回しを悪用する手口です。.

インフォスティーラーマルウェアとは何ですか?

インフォースティーラー 悪意のあるプログラムで、感染したデバイスから保存されているログイン情報、Cookie、トークン、その他の機密データを収集するために設計されています。.

組織はどのようにして認証情報漏洩を検出できるのでしょうか?

ドメインに関連付けられた漏洩したログイン情報を、ダークウェブソース、ペーストサイト、マルウェアログなどをスキャンするクレデンシャルインテリジェンスプラットフォームを通じて。.

認証情報インテリジェンスと脅威インテリジェンスの違いは何ですか?

クレデンシャルインテリジェンスは、漏洩したログイン情報の検出、検証、および修正に特化しています。脅威インテリジェンスはより広範であり、敵対者の戦術、ツール、キャンペーンなど、さまざまな範囲をカバーしています。.

多要素認証は、すべての資格情報ベースのサイバー攻撃を阻止しますか?

MFAはリスクを大幅に軽減しますが、万能ではありません。攻撃者の中には、盗んだセッショントークンを使用したり、MFAをバイパスしたりする者もいます。 フィッシング またはソーシャルエンジニアリング。.

結論

160億件の認証情報漏洩は、盗まれたログイン情報市場の規模と勢いがどれほど大きいかを浮き彫りにしています。情報窃盗マルウェア、フィッシング、安全でないデータベースが、正規の認証情報を悪意のある攻撃者の手に継続的に供給しています。.

サイベルエンジェルの 資格情報インテリジェンス プラットフォームは、ドメインに関連付けられた漏洩したログイン情報を、ダークウェブ、ペイストサイト、マルウェアログから継続的にスキャンします。.