Berechtigungsnachweise: Wie man durchgesickerte Logins in Frühwarnungen verwandelt

Inhaltsübersicht

- Was ist Credential Intelligence?

- Der Lebenszyklus einer kompromittierten Anmeldeinformation

- Woher stammen gestohlene Anmeldedaten?

- Was Bedrohungsakteure mit kompromittierten Anmeldeinformationen tun

- Fallstudie: Der 16-Milliarden-Anmeldedatenleck

- Wie Anmeldeinformationsintelligenz in Ihren Sicherheitsstack passt

- 7 umsetzbare Schritte für Sicherheitsteams

- FAQs

- Kompromittierte Anmeldedaten

- Wie nutzen Cyberkriminelle gestohlene Anmeldedaten?

- Was ist Credential Stuffing?

- Was ist Infostealer-Malware?

- Wie können Organisationen Anmeldedatenlecks erkennen?

- Was ist der Unterschied zwischen Credential Intelligence und Threat Intelligence?

- Nein, mehrfaktor-Authentifizierung stoppt nicht alle auf Anmeldedaten basierenden Cyberangriffe.

- Schlussfolgerung

Passwörter werden ständig kompromittiert. Das kann an fehlerhaft konfigurierten Cloud-Buckets liegen oder an Malware auf dem Laptop eines Mitarbeiters. Aber wie dem auch sei, es braucht nicht viel, damit Anmeldedaten an Orte gelangen, an denen sie nicht hingehören. Und wenn sie einmal dort sind, können sie allerlei Schaden anrichten.

Hier kommt Credential Intelligence ins Spiel. Sie gibt Sicherheitsteams Echtzeit-Einblick in gestohlene Anmeldedaten, damit sie Bedrohungen frühzeitig erkennen, die Quelle zurückverfolgen und Übernahmeversuche von Konten stoppen können, bevor sie sich ausbreiten.

Was ist Credential Intelligence?

Credential Intelligence hilft Sicherheitsteams, kompromittierte oder gestohlene Anmeldeinformationen zu erkennen und darauf zu reagieren.

Und es geht darum, nicht nur offengelegte Passwörter zu erkennen. Es geht auch darum zu verstehen, woher diese Anmeldedaten stammen, wie sie weitergegeben werden und ob sie bereits in einem Angriff verwendet wurden.

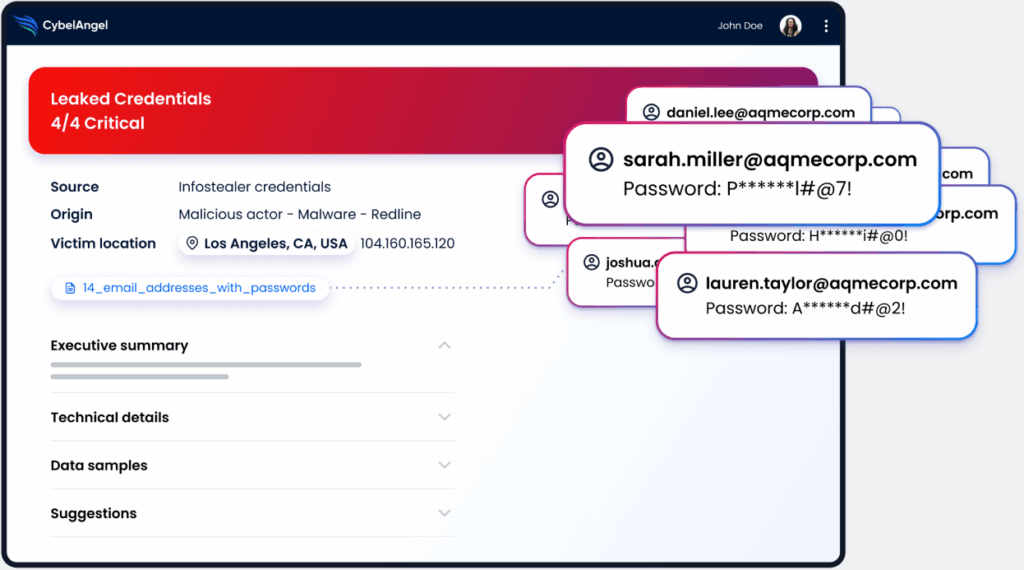

Diese Intelligenz stammt aus Echtzeitquellen wie Breach Dumps, Malware-Protokollen, Darknet-Foren und Paste Sites. Wenn ein Treffer gefunden wird, können Sicherheitsteams diesen schnell beheben, Passwörter zurücksetzen, Zugriffe anpassen oder Incident-Workflows auslösen.

Zum Beispiel, CybelAngels Anmeldeinformationen Intelligenz Dienste werden kompromittierte Anmeldeinformationen identifizieren über:

- Infostealer-Malware

- Darknet-Foren

- Nicht gesicherte Datenbanken

Der Lebenszyklus einer kompromittierten Anmeldeinformation

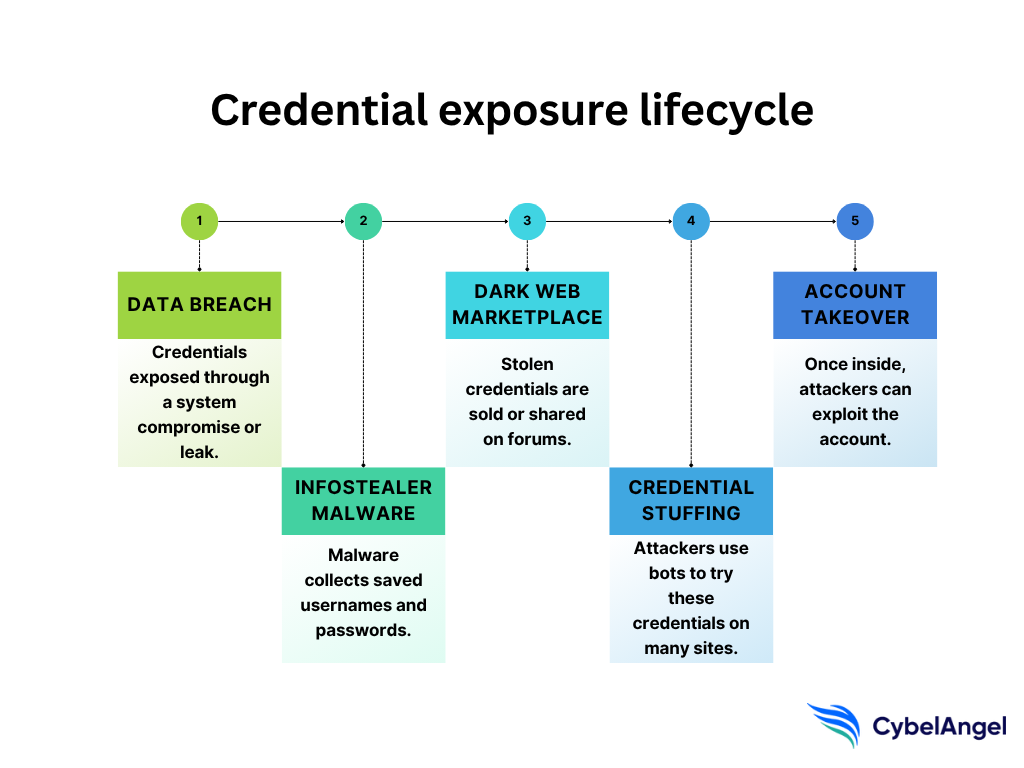

Die meisten kompromittierten Zugangsdaten werden irgendwann entdeckt. Sobald sie aufgedeckt sind, durchlaufen sie einen Pfad oder einen “Lebenszyklus”, der oft in unbefugtem Zugriff oder einer vollständigen Übernahme des Kontos endet.

Es beginnt normalerweise mit einem Einbruch. Vielleicht kommt es zu Anmeldeinformationslecks durch Infostealer Malware. Vielleicht werden sie von einer Phishing-Seite abgegriffen oder aus einer fehlkonfigurierten Datenbank gezogen. Egal wie es passiert, Benutzernamen und Passwörter gelangen in die Umlaufbahn.

Von dort aus landen einige zum Verkauf auf Dark-Web-Marktplätzen. Andere werden auf Paste-Seiten veröffentlicht. Viele werden von Bots gesammelt und in Credential-Stuffing-Angriffen auf Banken, SaaS-Tools und mobile Apps getestet.

Bedrohungsakteure können dann gestohlene Anmeldeinformationen verwenden, um Konten zu übernehmen, Daten zu stehlen, sich seitwärts zu bewegen oder Ransomware zu platzieren. Oft bemerkt das Opfer nicht, dass dies geschieht, bis bereits Schaden entstanden ist.

Ausweis-Intelligenz hilft Sicherheitsteams, den Kreislauf zu durchbrechen. Es gibt ihnen frühzeitig Einblick in exponierte Anmeldeinformationen, bevor diese Zugangsdaten zu Waffen werden.

Hier ist ein Beispiel dafür, wie der Lebenszyklus kompromittierter Anmeldeinformationen aussehen könnte.

Woher stammen gestohlene Anmeldedaten?

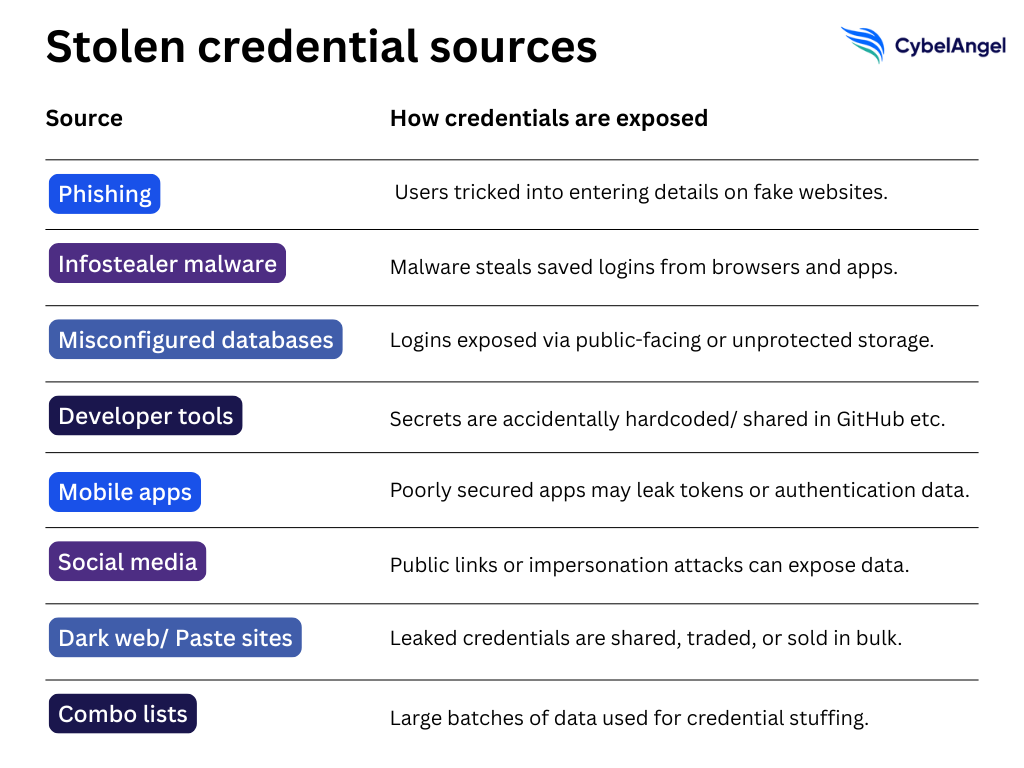

Wir stellen uns oft hochkarätige Angriffe vor (denken Sie an blinkende Bildschirme und dramatische Festnahmen). Aber im Allgemeinen werden Daten durch leise, alltägliche Fehler gestohlen, die unbemerkt bleiben. Wie sehen diese aus?

Phishing ist einer der Hauptschuldigen. Angreifer können gefälschte Anmeldeseiten aufsetzen und Benutzer dazu verleiten, ihre Daten einzugeben. Infostealer-Malware ist ein weiterer wesentlicher Treiber. Nach der Installation sammelt sie stillschweigend gespeicherte Anmeldedaten aus Browsern, E-Mail-Clients und Messaging-Apps.

Dann gibt es fehlkonfigurierte Systeme. Datenbanken, die ungeschützt dem Internet ausgesetzt sind. Entwicklungswerkzeuge wie GitHub oder Jira, die hartcodierte Geheimnisse enthalten. Sogar mobile Apps und soziale Medien lecken manchmal im Hintergrund Login-Tokens.

Viele dieser Anmeldeinformationen werden nicht gemeldet. Sie werden einfach auf Telegram, in Darknet-Foren oder auf Paste-Seiten verbreitet. Einige werden als Teil von “Kombinationslisten” geteilt, die Credential-Stuffing-Angriffe auf Tausenden von Plattformen ermöglichen.

Hier ist eine Kurzübersicht über die wichtigsten Anwendungsfälle für gestohlene Anmeldeinformationen.

Was Bedrohungsakteure mit kompromittierten Anmeldeinformationen tun

Gestohlene Anmeldedaten werden nicht immer sofort verwendet. Manchmal liegen sie auf Marktplätzen, oder sie werden in Bots eingespeist. In jedem Fall kann, sobald sie in die Hände eines Angreifers geraten, selbst ein einziger kompromittierter Login größere Probleme nach sich ziehen.

Eine gängige Taktik ist Credential Stuffing. Angreifer verwenden automatisierte Bots, um dieselben E-Mail-Adressen und Passwörter über Dutzende von Apps auszuprobieren, wie z. B. Banking-Portale, SaaS-Plattformen und interne Tools. Wenn eine Übereinstimmung gefunden wird, sind sie drin.

Von dort eskaliert es. Sie könnten heimlich auf sensible Dateien zugreifen, Zahlungsströme abfangen oder sich seitlich in kritischere Systeme bewegen. In einigen Fällen werden kompromittierte Konten verwendet, um zu senden Phishing-Mails von vertrauenswürdigen Domänen aus oder um Führungskräfte zu imitieren.

Die Wiederverwendung von Anmeldedaten macht es schlimmer. Ein bei einer Gaming-Datenpanne offengelegtes Passwort kann wiederverwendet werden, um sich in Unternehmenssysteme einzuloggen, wenn dasselbe Login auch bei der Arbeit verwendet wurde.

Manche Angreifer bieten sogar ATO-as-a-Service (Account Takeover) an, bei dem gestohlene Konten paketiert und an andere verkauft werden, bereit zur Ausnutzung.

Fallstudie: Der 16-Milliarden-Anmeldedatenleck

Im Juni 2025 deckten Sicherheitsforscher eine der größten bisher aufgetretenen Offenlegungen von Anmeldedaten auf, mit 16 Milliarden Anmeldedatensätzen, die sich auf 30 ungesicherte Datenbanken verteilten. Die meisten konnten auf Infostealer-Malware zurückgeführt werden, die gespeicherte Benutzernamen, Passwörter, Cookies und Token von infizierten Geräten extrahiert.

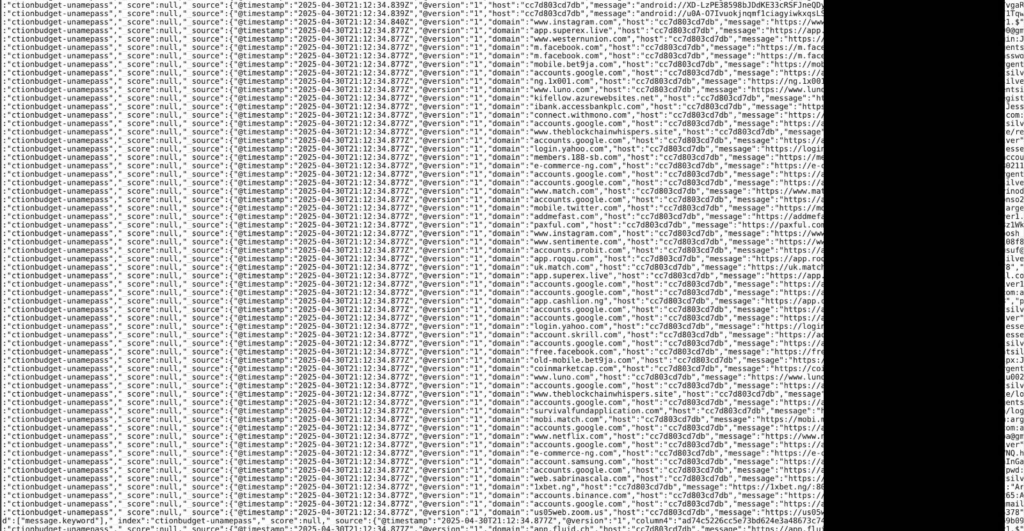

Ein Großteil der Daten war zur sofortigen Auswertung bereit. Die Skala war riesig und umfasste alles von Apple-, Google- und Facebook-Konten bis hin zu GitHub, Telegram, Unternehmensportalen und sogar staatlichen Systemen (siehe Screenshot unten).

Bei dieser Anzahl von Datensätzen könnten Cyberkriminelle Zugriff auf Millionen von Konten haben. Viele Einträge enthielten auch aktive Sitzungstoken, was sie wertvoll für die sofortige Übernahme von Konten (ATO) macht, ohne dass das Passwort überhaupt benötigt wird.

Dieses Beispiel zeigt, dass ohne angemessene Maßnahmen zur Verhinderung von Kontoübernahmen und Cyber-Bedrohungsdaten jeder zum Opfer werden könnte Zugangsdatenlecks.

Abbildung 6: Nachrichtenvideo, das die Anmeldedatenlecks detailliert beschreibt. (Quelle: Fuchs 4 Dallas-Fort Worth)

Wie Anmeldeinformationsintelligenz in Ihren Sicherheitsstack passt

Die meisten Sicherheitspakete erkennen, was innerhalb Ihres Perimeters vor sich geht. Anmeldeinformationsintelligenz bietet jedoch Einblicke nach außen, einschließlich kompromittierter Zugangsdaten, gestohlener Anmeldeinformationen und früher Anzeichen von Account-Takeover (ATO)-Aktivitäten.

Credential Intelligence funktioniert wie ein Radar. Es überwacht das Dark Web, Paste-Sites und Malware-Logs auf Anzeichen kompromittierter Anmeldedaten, die mit Ihrem Unternehmen in Verbindung stehen. Sobald eine Übereinstimmung gefunden wird, wird Ihr Team benachrichtigt, oft noch bevor die Anmeldedaten überhaupt verwendet werden.

CybelAngel's Anmeldeinformationen Intelligenz Die Lösung hilft Sicherheitsteams:

- Erkennen Sie Anmeldedatenlecks in Echtzeit, z. B. durch Darknet-Überwachung

- Risiken von Drittanbietern und Anmeldungen zur persönlichen Nutzung überwachen

- Verkürzen Sie die Wartezeit zwischen Leckage und Reaktion

Letztendlich wird Credential Intelligence zu Ihrem Werkzeug zur Überwachung von Datenlecks. Und sie macht den Unterschied, ob Sie einen ATO frühzeitig erkennen oder erst danach aufräumen, wenn er sich bereits ausgebreitet hat.

7 umsetzbare Schritte für Sicherheitsteams

Anbieterinformationen-Lösungen sind am effektivsten, wenn sie mit einem Prozess zur Verhinderung von Datenlecks kombiniert werden. Diese Cybersicherheitsmaßnahmen helfen, Schwachstellen schnell zu erkennen und zu neutralisieren:

- Erstellen Sie einen Workflow zur Offenlegung von Anmeldeinformationen: Wenn ein Leak erkannt wird, passieren folgende Dinge: **Benachrichtigungen:** * **Sicherheitsmitarbeiter/Team:** Das interne Sicherheitsteam oder die zuständigen IT-Sicherheitsexperten werden sofort alarmiert. Dies geschieht in der Regel über ein dediziertes Benachrichtigungssystem (z. B. E-Mail, SMS, Ticketsystem, SIEM-Alerts). * **Betroffene Benutzer:** Benutzer, deren Daten möglicherweise kompromittiert wurden, werden informiert. Diese Benachrichtigung sollte klar und verständlich sein und Informationen über die Art des Lecks und die betroffenen Daten enthalten. * **Management/Führungsebene:** Je nach Schwere des Vorfalls und den internen Richtlinien werden auch relevante Management- oder Führungskräfte informiert. * **Rechts- und Compliance-Abteilungen:** Bei sensiblen oder personenbezogenen Daten werden die Rechts- und Compliance-Abteilungen hinzugezogen, um die Einhaltung gesetzlicher Vorschriften (wie DSGVO) sicherzustellen. * **Externe Stellen (falls erforderlich):** Je nach Art des Lecks und den gesetzlichen Bestimmungen können auch Datenschutzbehörden oder andere externe Stellen benachrichtigt werden müssen. **Passwortzurücksetzung:** * **Erzwungene Zurücksetzung:** Für alle Benutzerkonten, die als kompromittiert eingestuft werden oder die potenziell betroffen sein könnten, wird eine erzwungene Passwortzurücksetzung ausgelöst. * **Benutzerinformation:** Die betroffenen Benutzer erhalten eine Benachrichtigung, dass ihr Passwort zurückgesetzt wurde und sie sich unter Verwendung eines temporären Passworts oder über einen sicheren Link zur Neuanlage eines Passworts anmelden müssen. * **Starke Passwortrichtlinien:** Neue Passwörter müssen den unternehmenseigenen Richtlinien für starke Passwörter entsprechen (z. B. Mindestlänge, Komplexität, keine Wiederverwendung von alten Passwörtern). * **Überprüfung der Authentifizierungsmethoden:** Gegebenenfalls werden zusätzliche Authentifizierungsmethoden wie Zwei-Faktor-Authentifizierung (2FA) für den Zugriff auf sensible Systeme aktiviert oder erzwungen. **Systemüberprüfung auf verdächtige Logins:** * **Zeitfensteranalyse:** Es wird eine Analyse der Login-Aktivitäten durchgeführt, die den Zeitraum des Lecks umgibt. Dabei werden alle Login-Versuche betrachtet. * **Ungewöhnliche Anmeldungen:** Es wird gezielt nach Logins gesucht, die von folgenden Kriterien abweichen: * **Ungewöhnliche Standorte:** Logins von geografischen Standorten, die vom normalen Nutzungsmuster des Benutzers abweichen. * **Ungewöhnliche Zeiten:** Logins zu Zeiten, zu denen der Benutzer normalerweise nicht aktiv ist. * **Mehrfache fehlgeschlagene Logins:** Eine hohe Anzahl fehlgeschlagener Login-Versuche, die auf Brute-Force-Angriffe hindeuten könnten. * **Anmeldungen von unbekannten Geräten:** Logins von Geräten oder IP-Adressen, die nicht im normalen Nutzungsumfeld des Benutzers vorkommen. * **Zugriff auf sensible Daten nach Login:** Überprüfung, ob nach einem verdächtigen Login auf sensible oder ungewöhnliche Daten zugegriffen wurde. * **Automatisierte Tools:** Sicherheitsinformations- und Ereignismanagement-Systeme (SIEM) und Intrusion Detection/Prevention Systeme (IDS/IPS) werden zur automatisierten Erkennung solcher Muster eingesetzt. * **Manuelle Überprüfung:** Bei Bedarf erfolgt auch eine manuelle Überprüfung von Log-Dateien und Systemprotokollen durch Sicherheitsexperten. * **Überprüfung von Konten mit erhöhten Rechten:** Besonderes Augenmerk wird auf die Überprüfung von Konten mit administrativen Rechten oder Zugriff auf kritische Systeme gelegt.

- Nach Risiken priorisieren: Konzentrieren Sie sich zuerst auf Zugangsdaten, die mit sensiblen Systemen oder Konten mit hohen Berechtigungen verknüpft sind. Nicht alle Offenlegungen haben die gleiche Auswirkung.

- Automatisieren Sie, wo immer möglich: Nutzen Sie Integrationen mit SIEM-, SOAR- oder IAM-Plattformen, um Passwortzurücksetzungen auszulösen oder Anmeldungen von markierten Anmeldeinformationen ohne manuelle Intervention zu blockieren.

- Nutzungsmuster nachverfolgen: Identifizieren Sie Mitarbeiter, die Passwörter sowohl für private als auch für geschäftliche Konten wiederverwenden. Bieten Sie gezielte Schulungen an oder erzwingen Sie eine stärkere Authentifizierung.

- Integrieren mit Threat Intelligence: Verknüpfen Sie Warnungen zur Offenlegung von Anmeldeinformationen mit breiteren Threat-Intelligence-Feeds. Dies hilft, Aktivitäten bekannten Bedrohungsakteuren oder Kampagnen zuzuordnen.

- Richtlinien überprüfen und aktualisieren Passwortsicherheit, MFA-Erzwingung und Notfallpläne regelmäßig überarbeiten, basierend auf Trends in Zugangsdatenlecks.

- Testen Sie Ihre Antwort: Führen Sie Tabletop-Übungen durch, um einen Credential-Stuffing-Angriff zu simulieren und sicherzustellen, dass das Team unter realistischen Bedingungen reagieren kann.

FAQs

Kompromittierte Anmeldedaten

Kompromittierte Anmeldedaten sind Benutzernamen, Passwörter oder andere Anmeldeinformationen, die durch Datenpannen, Malware oder Fehlkonfigurationen gestohlen, geleakt oder offengelegt wurden.

Wie nutzen Cyberkriminelle gestohlene Anmeldedaten?

Sie können versuchen, Konten zu übernehmen (ATO), Credential-Stuffing-Angriffe starten, Benutzer nachahmen oder die Daten auf Dark-Web-Marktplätzen verkaufen.

Was ist Credential Stuffing?

Credential Stuffing ist, wenn Angreifer automatisierte Bots verwenden, um gestohlene Benutzername- und Passwortkombinationen auf mehreren Websites und Apps zu testen und dabei die Wiederverwendung von Passwörtern ausnutzen.

Was ist Infostealer-Malware?

Infostahler sind bösartige Programme, die darauf ausgelegt sind, gespeicherte Anmeldedaten, Cookies, Token und andere sensible Daten von einem infizierten Gerät zu sammeln.

Wie können Organisationen Anmeldedatenlecks erkennen?

Durch Plattformen für Anmeldedaten-Intelligenz, die Dark-Web-Quellen, Paste-Sites und Malware-Protokolle nach exponierten Anmeldungen scannen, die mit ihren Domänen verknüpft sind.

Was ist der Unterschied zwischen Credential Intelligence und Threat Intelligence?

Credential Intelligence konzentriert sich speziell auf die Erkennung, Validierung und Behebung exponierter Anmeldedaten. Threat Intelligence ist breiter gefasst und deckt eine Vielzahl von Taktiken, Werkzeugen und Kampagnen von Angreifern ab.

Nein, mehrfaktor-Authentifizierung stoppt nicht alle auf Anmeldedaten basierenden Cyberangriffe.

MFA reduziert das Risiko erheblich, ist aber nicht narrensicher. Einige Angreifer verwenden gestohlene Sitzungstoken oder umgehen MFA über Phishing oder Social Engineering.

Schlussfolgerung

Der Leak von 16 Milliarden Anmeldedaten zeigt, wie groß und schnelllebig der Markt für gestohlene Logins geworden ist. Infostealer-Malware, Phishing und unsichere Datenbanken versorgen Kriminelle mit einer ständigen Flut gültiger Anmeldedaten.

CybelAngel's Anmeldeinformationen Intelligenz Die Plattform scannt kontinuierlich das Dark Web, Paste-Sites und Malware-Protokolle nach exponierten Anmeldungen, die mit Ihren Domains verknüpft sind.