ダークウェブには何がある? 2025年の主要プレーヤーガイド

目次

2025年のダークウェブに何を期待できるでしょうか。インターネットの隠された一部として、ダークウェブは不正マーケットプレイス、匿名フォーラム、非倫理的なソフトウェアなどをホストする多くのサイバー犯罪ネットワークの理想的な拠点となっています。.

AI駆動のサイバー犯罪の台頭から、世界的な取り締まりの強化まで、このブログでは、主要な関係者、新たなトレンド、そして企業や個人が来年に向けて準備すべきことについて考察します。.

1. ダークウェブとは何ですか?

ダークウェブは、通常の検索エンジンからはアクセスできないインターネットの一部です。.

Chrome、Bing、Firefoxとは異なり、人々は特定のソフトウェアや設定なしではダークウェブにアクセスできません。例えば、オニオンルーティングを使用して複数の異なるノードを経由してデータを暗号化するFreenetやTorブラウザ経由でログインする必要がある場合があります。.

ダークウェブ自体は違法ではありませんが、違法なコンテンツ、隠しサービス、不正行為を数多くホストしています。.

ダークウェブにおける違法行為の種類には、以下のようなものがあります。

- ホスティング ランサムウェア アズ・ア・サービス (RaaS) RaaSマルウェアは、機密データをハッキングして暗号化し、身代金が支払われた場合にのみ復元できます。.

- 盗んだデータを販売すること 個人情報漏洩 ダークウェブマーケットプレイスでは、クレジットカード情報などの詳細が最高入札者に販売されることで、非常に利益を上げることが可能です。.

- クリプトマネーロンダリング サイバー犯罪者は、ビットコインなどの仮想通貨の追跡を断ち、その出所を隠すためにダークウェブを利用できます。例えば、, ユーロポール 2017年に「ダークウェブの巨大な仮想通貨洗浄サービスの一つ」であったChipMixerを摘発した。‘

- 違法コンテンツや製品の配布: ダークウェブのインターネットユーザーの匿名性により、報復を恐れることなく、非倫理的なコンテンツ、偽造品、違法薬物を誰でも流通させることができます。.

2. ダークウェブ上の最大のサイバー犯罪組織はどこですか?

ダークウェブマーケットは、国家支援の攻撃者から独立したランサムウェアギャングまで、さまざまなサイバー犯罪グループの活動拠点となっています。これらのグループは世界中で活動し、高度なツールやネットワークを活用して大規模な攻撃を実行し、匿名性を維持しています。.

これらの脅威アクターに関する、いくつか恐ろしい事実と傾向を探ってみましょう。.

国家支援型攻撃者

国家支援 ダークウェブ市場における脅威アクターとは、政府機関によって支援または直接管理されているサイバー犯罪グループのことです。彼らは、自国の政治的、経済的、または軍事的目標に合致する攻撃をしばしば実行します。.

主要な国家支援プレイヤー

- APT28(Fancy Bear)NATO諸国を標的とし、偽情報キャンペーンで知られるロシアのサイバースパイグループ。.

- アンダリエル 北朝鮮と関連があるとされる、航空宇宙・防衛組織を標的としたサイバースパイ活動に関与したハッカー集団。.

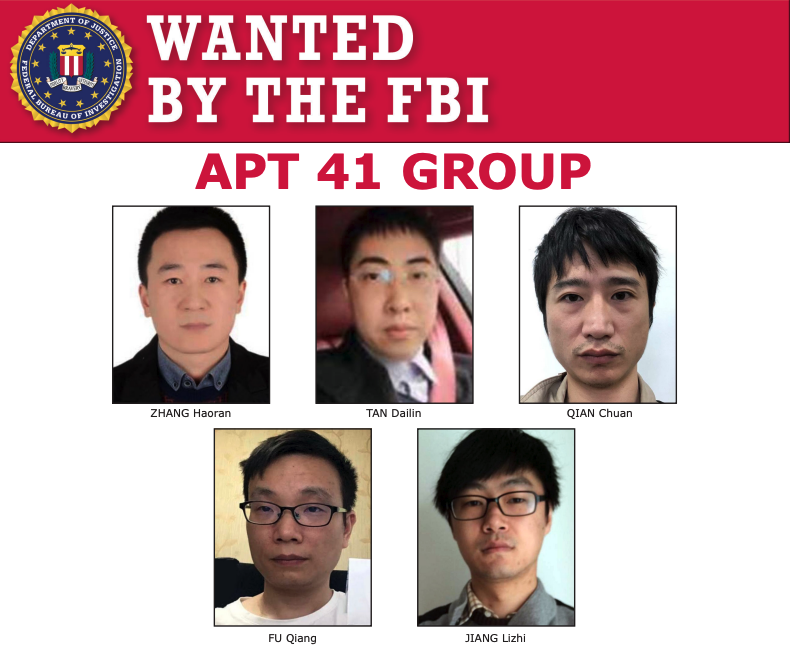

- APT41(Winnti、BARIUM、Double Dragon)**: 諜報活動と金融サイバー犯罪で知られるグループで、中国政府と関係があるとみられています。FBI(下記)からも指名手配されています。.

2025年に期待すること

2025年には、国家が支援する主体が政治的な動機を持つサイバー攻撃にダークウェブを使用し続けると予想される。ロシア、中国、北朝鮮のような国々が、これらのグループをかくまったり、直接資金提供したりしていると疑われている。.

州政府が支援するギャング同士の連携により、より壊滅的な攻撃のためにリソースを共有する可能性もあります。しかし、ダークウェブマーケットプレイスをめぐるライバル関係が縄張り争いを引き起こし、彼らの活動を妨害し、企業に新たなリスクを生み出す可能性もあります。.

例えば、ロシアのサイバー犯罪集団がウクライナに対して情報戦を繰り広げ、 プロパガンダを拡散するためのボットネット, 、ウクライナのハッカーはそれに応じて 機密データを暴露する ロシア高官の.

インフォスティーラー攻撃者

インフォスティーラー 悪意のある攻撃者は、ログイン情報、銀行口座、社会保障番号などの個人データを同意なしに収集するマルウェアを専門としています。彼らのツールは、フィッシングキャンペーンや不正なソフトウェアのダウンロードを通じて拡散されることが多く、なりすましなどの犯罪を可能にします。.

主要な情報窃盗プレイヤー

- レッドライン スティーラーブラウザやアプリケーションに保存されている認証情報を標的とする、広く使われているマルウェア。.

- ヴィーダルデータ窃盗機能をカスタマイズできる、マルウェア・アズ・ア・サービスツール。.

- アライグマ中小企業を標的とすることで知られるこのマルウェアは、認証情報や仮想通貨ウォレットを盗むことができます。今年、 ウクライナ人が有罪を認めた マルウェアを実行するために。.

2025年に期待すること

IoTおよび5Gデバイスの普及は、新たな攻撃ベクトルを提供するでしょう インフォースティーラー ギャング。AIがより利用しやすくなるにつれて、ハッカーはAI駆動のツールを使用して大規模なデータ窃盗を自動化する可能性があります。.

ソーシャルメディアやゲームプラットフォームは、経験の浅いハッカーを勧誘するためにますます利用されており、これらのギャングのリーチをさらに拡大しています。例えば、ユーロポールは、犯罪者がコード化されたメッセージを使用すると警告しています ‘ゲーミフィケーション戦術’ 未成年者に犯罪を犯させるように唆す。.

仮想通貨の脅威アクター

クリプトマネーロンダリングの脅威アクターは、仮想通貨を盗み、その出所を隠すことに特化しています。クリプトジャッキングは、被害者のデバイスを介して仮想通貨を秘密裏にマイニングすることを含みます。.

主要な仮想通貨の脅威アクター

- ラザルス・グループ: 国家経済と兵器計画を資金調達するために数十億ドルの仮想通貨を盗むことで悪名高い、北朝鮮が支援しているとされるグループ。.

- チームTNT: 仮想通貨を不正に採掘するためにマルウェアを使用する、クリプトジャッキング攻撃の背後にある攻撃者。.

2025年に期待すること

仮想通貨の価格が変動する中、仮想通貨洗浄ギャングは市場のボラティリティを利用して不正資金を隠匿し、 ボットネット 暗号資産のデータを不正に採掘するために.

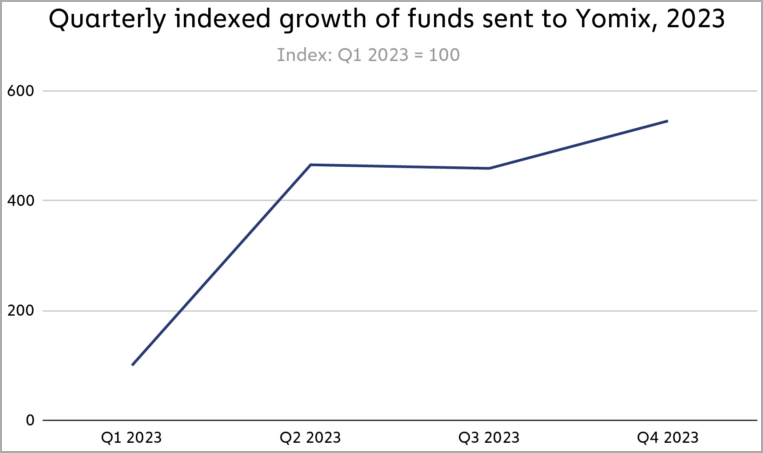

彼らはまた、合法的なソフトウェアを利用して痕跡を隠すこともできます。例えば、YoMixはビットコインミキサーです。 ラザルス・グループによって使用された 盗んだ暗号資産の利益を洗浄するため、2023年には大量の資金洗浄された資金が流入した。.

ランサムウェア攻撃者

ランサムウェア攻撃者は、マルウェアを使用してユーザーのシステムへのアクセスをブロックし、アクセスを復元するための支払いを要求します。これらのグループは、しばしばランサムウェア・アズ・ア・サービス(RaaS)モデルで運営されており、収益の一部と引き換えに、そのツールをアフィリエイトに貸し出しています。.

主要なランサムウェア攻撃者

- ロックビット: セキュリティ対策を回避するためにマルウェアを継続的に進化させている支配的なRaaSグループであり、2024年に法執行機関による劇的な摘発を受けた。.

- ブラックキャット(ALPHV)著名な企業を標的としたカスタム攻撃で知られ、2024年に終焉を迎える。.

- ランサムハブ: 競合他社が壊滅した後、RaaS市場のリーダーとして急速に勢いを増している新規参入者。.

2025年に期待すること

について テイクダウン のような主要なグループ ロックビット, AlphaBay と Hansa 2024年には、法執行機関間のグローバルな連携が改善されるでしょう。しかし、これはランサムハブのような、新しい分散型グループの台頭につながる可能性が高いです。.

ランサムウェアギャングは、そのリーチを最大化するために、中小企業や個人ユーザーを標的とするなど、戦術を多様化させることが予想されます。企業は、AIを活用してセキュリティの隙間を突く可能性のある、より高度なランサムウェアキャンペーンに備えるべきです。.

3. ダークウェブFAQ

ダークウェブは、企業と個人の両方にとって多くの疑問を提起します。最も一般的な懸念事項をいくつか見ていきましょう。.

ディープウェブとダークウェブの違いは何ですか?

ディープウェブとは、仮想プライベートネットワークや社内システムなど、検索エンジンにインデックスされていないすべてのオンラインコンテンツを指します。.

一方、ダークウェブは、Torブラウザのような特別なツールを使用してアクセスする必要がある、ディープウェブの小さな一部です。.

企業はディープラーニングを活用することで ダークウェブモニタリング 盗まれた認証情報やブランド名の言及を追跡し、サイバー攻撃から保護するためのツール.

Torブラウザとは何ですか?

Torブラウザ(The Onion Routerの略)は、ユーザーがTorネットワークにアクセスできるようにするソフトウェアです。元々は アメリカ海軍, インターネットアクティビティを匿名化し、複数のサーバーを経由してデータをルーティングすることで、IPアドレスを隠蔽します。.

Torプロジェクトは、2013年にFBIによって摘発されたシルクロードのような違法マーケットプレイスや、それ以降の無数のサイバー犯罪サービスプロバイダーを可能にしたことで悪名を得ました。しかし、Torダークウェブブラウザは、プライバシーを重視するユーザーにとって不可欠なツールでもあります。.

ダークウェブを閲覧することは違法ですか?

いいえ、ダークウェブを閲覧することは違法ではありません。違法行為に利用されることもありますが、完全に合法的なフォーラム、ソーシャルネットワーク、コミュニティも存在します。.

例えば、CIAは匿名通報サービスのためにダークウェブサイトを運営しています。さらに、ダークウェブの検索エンジンは、政治的反体制派が政府の検閲を回避したり、ジャーナリストが内部告発者と安全にやり取りしたりすることを可能にします。.

ダークウェブは危険ですか?

はい、ダークウェブは危険で予測不可能な空間になり得ます。合法的な用途もありますが、サイバー犯罪者、ハッカー、その他の脅威アクターのハブでもあります。.

例えば、ダークウェブのウェブサイトはマルウェアに感染している可能性があったり、盗まれたデータを収集するための詐欺として設計されている可能性もあります。VPNのようなツールは閲覧をいくらか安全にすることができますが、ダークネット上のウェブページを訪れる際には、常に細心の注意を払うべきです。.

ダークウェブ監視とは何ですか?

ダークウェブ監視は、ダークネット上の情報を監視することを含み、例えば特定するために 漏洩した認証情報 販売される、またはサイバー攻撃を予測(および防止)するためにフォーラムを追跡すること。.

サイバーセキュリティツールのような サイベルエンジェルの 外部攻撃管理(EASM)プラットフォームは、企業がダークウェブを効果的に監視するのに役立ちます。これらのツールは、脅威に関するリアルタイムの洞察を提供することで、企業がブランドを保護し、データ侵害が発生する前に防止することを可能にします。.

まとめ

国家支援グループからランサムウェアギャングまで、ダークウェブ上の犯罪活動は急速に進化しています。企業は、このような脅威に対処するために、警戒を怠らず、積極的に取り組む必要があり、次のようなツールを使用します。 シベルエンジェル ダークウェブの活動を監視し、資産を保護するため。.