ما الذي يوجد على الويب المظلم؟ دليلك لأكبر اللاعبين في عام 2025

جدول المحتويات

ماذا يمكننا أن نتوقع من الويب المظلم في عام 2025؟ بصفتها جزءًا مخفيًا من الإنترنت، يعد الويب المظلم قاعدة مثالية للعديد من شبكات الجرائم الإلكترونية، حيث يستضيف أسواقًا غير قانونية، ومنتديات مجهولة، وبرامج غير أخلاقية، والمزيد.

من صعود الجرائم السيبرانية المدفوعة بالذكاء الاصطناعي إلى الحملات الأمنية العالمية المتزايدة، يستكشف هذا المدونة الجهات الفاعلة الرئيسية والاتجاهات الناشئة وما يجب على الشركات والأفراد الاستعداد له في العام المقبل.

١. ما هي الويب المظلم؟

الويب المظلم هو جزء من الإنترنت غير متاح لمحركات البحث العادية.

على عكس كروم أو بينج أو فايرفوكس، لا يمكن للناس الوصول إلى الويب المظلم دون برامج أو تكوينات معينة. على سبيل المثال، قد يحتاجون إلى تسجيل الدخول عبر Freenet أو متصفح Tor، الذي يستخدم توجيه البصل لتشفير البيانات عبر العديد من العقد المختلفة.

بينما لا يعتبر الويب المظلم غير قانوني بطبيعته، إلا أنه يستضيف مجموعة من المحتوى غير القانوني والخدمات المخفية والأنشطة غير المشروعة.

تشمل الأنشطة غير القانونية على الويب المظلم:

- استضافة برمجيات الفدية كخدمة (RaaS) يمكن لبرامج الفدية الضارة (RaaS) اختراق البيانات الحساسة وتشفيرها، ولا يتم استعادتها إلا عند دفع فدية.

- بيع البيانات المسروقة تسرب البيانات الشخصية يمكن أن تكون مربحة للغاية في أسواق الويب المظلم، مع بيع تفاصيل مثل معلومات بطاقات الائتمان لأعلى مزايد.

- غسيل الأموال المشفرة يمكن للمجرمين الإلكترونيين استخدام الويب المظلم لقطع مسارات العملات المشفرة، مثل البيتكوين، وإخفاء أصولهم. على سبيل المثال،, يوروبول أطاحوا بـ ChipMixer في عام 2017، ‘أحد أكبر مغاسل العملات المشفرة على الويب المظلم’.’

- توزيع المحتوى والمنتجات غير القانونية: بسبب إخفاء هوية مستخدمي شبكة الويب المظلم، يمكن لأي شخص تداول محتوى غير أخلاقي، ومنتجات مقلدة، وعقاقير غير قانونية دون خوف من العقاب.

٢. من هم أكبر عصابات الجرائم الإلكترونية على الويب المظلم؟

تستضيف شبكة الويب المظلم مجموعات إجرامية إلكترونية متنوعة، بدءًا من الجهات الفاعلة المدعومة من الدول وصولاً إلى عصابات برامج الفدية المستقلة. تعمل هذه المجموعات على نطاق عالمي، مستفيدة من أدوات وشبكات متطورة لتنفيذ هجمات واسعة النطاق والحفاظ على عدم الكشف عن هويتها.

دعنا نستكشف بعض الحقائق والاتجاهات المظلمة حول هؤلاء الجهات الفاعلة التي تشكل تهديدًا.

جهات فاعلة تهديدية برعاية الدولة

مدعوم من الدولة تُعد جهات التهديد مجموعات إجرامية سيبرانية مدعومة أو مدارة مباشرة من قبل وكالات حكومية على سوق الويب المظلم. غالبًا ما تشن هجمات تتوافق مع الأهداف السياسية أو الاقتصادية أو العسكرية لبلادهم.

اللاعبون الرئيسيون المدعومون من الدولة

- APT28 (فانسي بير)مجموعة تجسس سيبراني روسية، معروفة بتركيزها على دول الناتو وحملات التضليل.

- أندريل: مجموعة قرصنة مرتبطة بكوريا الشمالية، ومسؤولة عن التجسس السيبراني ضد منظمات الطيران والدفاع.

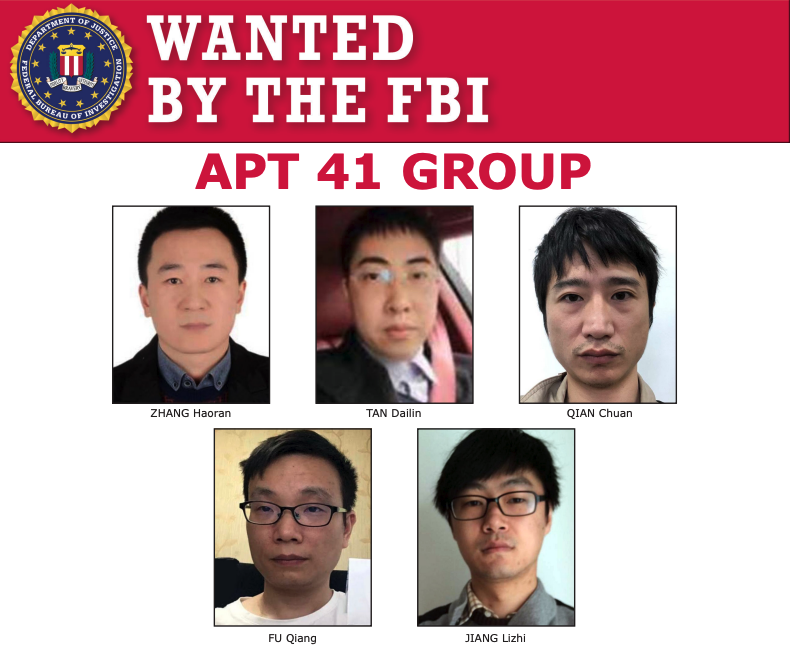

- APT41 (Winnti, BARIUM, Double Dragon): مجموعة معروفة بالتجسس وجرائم الإنترنت المالية، ويُعتقد أنها مرتبطة بالحكومة الصينية - ومطلوبة من قبل مكتب التحقيقات الفيدرالي (أدناه).

ماذا نتوقع في عام 2025

في عام 2025، يُتوقع أن تواصل الجهات الفاعلة المدعومة من الدول استخدام الويب المظلم في الهجمات السيبرانية ذات الدوافع السياسية. وتشتبه دول مثل روسيا والصين وكوريا الشمالية في إيواء هذه المجموعات أو تمويلها بشكل مباشر.

وقد نشهد أيضًا تعاونًا بين العصابات التي ترعاها الدولة، حيث تجمع الموارد لشن هجمات أكثر تدميراً. ومع ذلك، فإن التنافسات على أسواق الويب المظلم يمكن أن تؤدي أيضًا إلى حروب على الأراضي، مما يعطل عملياتها ويخلق مخاطر جديدة للشركات.

على سبيل المثال، شنت عصابات الإنترنت الروسية حربًا معلوماتية ضد أوكرانيا، مستخدمة شبكات الروبوت لبث الدعاية, ، استجاب المتسللون الأوكرانيون بـ كشف البيانات الحساسة من كبار المسؤولين الروس.

جهات فاعلة تهديد معلوماتية

برنامج سرقة المعلومات يتخصص الجهات التهديد في البرامج الضارة التي تجمع البيانات الشخصية دون موافقة، مثل بيانات تسجيل الدخول وحسابات البنوك وأرقام الضمان الاجتماعي. غالبًا ما تنتشر أدواتهم من خلال حملات التصيد الاحتيالي أو تنزيلات البرامج المخترقة، مما يتيح ارتكاب جرائم مثل سرقة الهوية.

المتسللون الرئيسيون المعلوماتيون

- ريدلاين ستيلربرنامج خبيث واسع الانتشار يستهدف بيانات الاعتماد المخزنة في المتصفحات والتطبيقات.

- فيدارأداة برمجيات خبيثة كخدمة، توفر إمكانيات مخصصة لسرقة البيانات.

- راكونمعروف باستهدافه للشركات الصغيرة، يمكن لهذا البرمجيات الخبيثة سرقة بيانات الاعتماد ومحافظ العملات المشفرة. هذا العام، أوكراني يقر بالذنب لتشغيل عملية البرمجيات الخبيثة.

ماذا نتوقع في عام 2025

إن انتشار أجهزة إنترنت الأشياء وشبكات الجيل الخامس سيوفر نواقل هجوم جديدة لـ برنامج سرقة المعلومات العصابات. مع زيادة إتاحة الذكاء الاصطناعي، قد يستخدم المخترقون أدوات مدعومة بالذكاء الاصطناعي لأتمتة سرقة البيانات على نطاق واسع.

يتم استخدام منصات التواصل الاجتماعي والألعاب بشكل متزايد لتجنيد المتسللين عديمي الخبرة، مما يوسع نطاق هذه العصابات. على سبيل المثال، حذرت وكالة الشرطة الأوروبية (يوروبول) من أن المجرمين سيستخدمون الرسائل المشفرة و ‘تكتيكات التحفيز بالألعاب’ لتشجيع القاصرين على ارتكاب جرائم.

جهات فاعلة تهديد العملات المشفرة

يهدد مجرمو غسيل العملات المشفرة بالاستيلاء على العملات المشفرة وإخفاء أصولها. يتضمن التعدين الخفي للعملات المشفرة التعدين السري للعملات المشفرة عبر جهاز الضحية.

الجهات الفاعلة الرئيسية في تهديدات العملات المشفرة

- مجموعة لازاروس: جماعة يُقال إن كوريا الشمالية تدعمها، وتشتهر بسرقة مليارات الدولارات من العملات المشفرة لتمويل اقتصاد بلدها وبرامج أسلحتها.

- تيم تي إن تي مُهاجم مسؤول عن هجمات تعدين العملات المشفرة، يستخدم برامج ضارة لتعدين العملات المشفرة بشكل غير قانوني.

ماذا نتوقع في عام 2025

مع تذبذب أسعار العملات المشفرة، يمكن لعصابات غسيل الأموال المشفرة استغلال تقلبات السوق لإخفاء الأموال غير المشروعة، واستخدام شبكات الروبوتات للتعدين غير القانوني لبيانات العملات المشفرة.

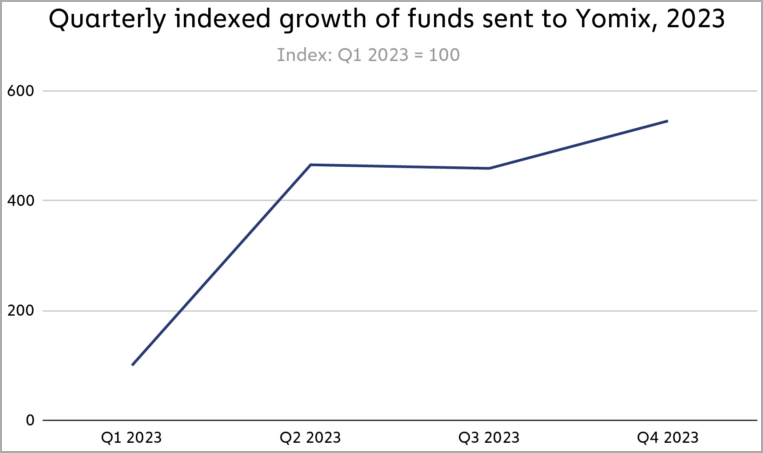

يمكنهم أيضاً الاستفادة من البرامج المشروعة لإخفاء آثارهم. على سبيل المثال، YoMix هو خلاط بيتكوين. استخدمتها مجموعة لعازر لغسيل أرباحهم من العملات المشفرة المسروقة، مع تدفق ضخم للأموال المغسولة في عام 2023.

مopinionatecactres

يستخدم منفذو برامج الفدية برامج ضارة لمنع المستخدمين من الوصول إلى أنظمتهم، ويطالبون بدفع أموال لاستعادة الوصول. غالبًا ما تعمل هذه المجموعات بنموذج "برامج الفدية كخدمة" (RaaS)، حيث يؤجرون أدواتهم إلى الشركات التابعة مقابل حصة من الأرباح.

أبرز الجهات الفاعلة في برامج الفدية

- لوك بيت: مجموعة RaaS مهيمنة تواصل ابتكار برامجها الضارة لتجاوز الإجراءات الأمنية - ولقد تلقت حملة إنزال دراماتيكية من قبل سلطات إنفاذ القانون في عام 2024.

- بلاك كات (ALPHV)معروفة باستهداف الشركات البارزة بهجمات مخصصة، وكذلك إغلاقها في عام 2024.

- رانسوم هاب: داخل جديد، يكتسب زخماً بسرعة ليصبح رائداً في سوق RaaS، بعد إسقاط منافسيه.

ماذا نتوقع في عام 2025

ال إسقاط من المجموعات الرئيسية مثل لوك بيت, ألفا باي وهانسا في عام 2024، تظهر تحسناً في التعاون العالمي بين وكالات إنفاذ القانون. ومع ذلك، من المرجح أن يؤدي هذا إلى ظهور مجموعات جديدة لا مركزية مثل RansomHub.

من المتوقع أيضًا أن تقوم عصابات برامج الفدية بتنويع تكتيكاتها، حيث تستهدف الشركات الصغيرة والمستخدمين الأفراد لزيادة نطاق وصولها. يجب على الشركات الاستعداد لحملات برامج فدية أكثر تطوراً، والتي قد تستغل الذكاء الاصطناعي لاستغلال الثغرات الأمنية.

3. أسئلة شائعة حول الويب المظلم

يثير الويب المظلم العديد من الأسئلة لكل من الشركات والأفراد على حد سواء. دعونا نلقي نظرة على بعض المخاوف الأكثر شيوعًا.

ما الفرق بين الويب العميق والويب المظلم؟

يشير الويب العميق إلى جميع المحتويات عبر الإنترنت التي لا تفهرسها محركات البحث، مثل الشبكات الخاصة الافتراضية وأنظمة الأعمال الداخلية.

على الجانب الآخر، الويب المظلم هو جزء صغير من الويب العميق يتطلب أدوات خاصة مثل متصفح تور للوصول إليه.

يمكن للشركات استخدام التعلم العميق و مراقبة الويب المظلم أدوات لتتبع بيانات الاعتماد المسروقة أو الإشارات لعلامتهم التجارية للحماية ضد الهجمات السيبرانية.

متصفح تور هو برنامج مجاني ومفتوح المصدر يسمح بالتصفح المجهول للإنترنت.

متصفح تور، اختصار لـ The Onion Router، هو برنامج يتيح للمستخدمين الوصول إلى شبكة تور. تم تطويره في الأصل من قبل البحرية الأمريكية, يقوم بإخفاء هوية نشاط الإنترنت عن طريق توجيه البيانات عبر خوادم متعددة، مما يخفي عنوان IP الخاص بك.

اكتسب مشروع تور شهرة واسعة في تمكين الأسواق غير القانونية مثل طريق الحرير (Silk Road)، وهو سوق سوداء قامت إدارة مكافحة المخدرات الأمريكية (FBI) بإغلاقها في عام 2013، ومقدمي خدمات مجرمي الإنترنت الذين لا حصر لهم منذ ذلك الحين. ومع ذلك، يظل متصفح الويب المظلم تور (Tor) أداة حيوية للمستخدمين المهتمين بالخصوصية.

هل تصفح الويب المظلم غير قانوني؟

لا، تصفح الويب المظلم ليس غير قانوني. في حين أنه يمكن استخدامه لأنشطة غير قانونية، إلا أن هناك أيضًا منتديات وشبكات اجتماعية ومجتمعات مشروعة تمامًا.

على سبيل المثال، لدى وكالة المخابرات المركزية موقع على الويب المظلم لخدمات الإبلاغ المجهولة. بالإضافة إلى ذلك، يمكن لمحركات البحث في الويب المظلم أيضًا السماح للمعارضين السياسيين بتجاوز الرقابة الحكومية، أو للصحفيين للتواصل بأمان مع المطلعين على الحقائق.

هل الويب المظلم خطير؟

نعم، يمكن أن يكون الويب المظلم مكانًا خطيرًا وغير متوقع. بينما له استخدامات مشروعة، فهو أيضًا مركز للمجرمين الإلكترونيين والمتسللين وجهات التهديد الأخرى.

على سبيل المثال، يمكن أن تكون مواقع الويب على الويب المظلم مصابة ببرامج ضارة، أو مصممة كعمليات احتيال لجمع البيانات المسروقة. يمكن لأدوات مثل شبكات VPN أن تجعل التصفح أكثر أمانًا إلى حد ما، ولكن يجب على الأشخاص توخي الحذر الشديد دائمًا عند زيارة صفحات الويب على الشبكة المظلمة.

ما هي مراقبة الويب المظلم؟

تتضمن مراقبة الويب المظلم مراقبة المعلومات على الويب المظلم، مثل لتحديد بيانات اعتماد مخترقة يجري بيعها، أو لتتبع المنتديات لتوقع (ومنع) الهجمات السيبرانية.

أدوات الأمن السيبراني مثل سايبل أنجل يمكن لمنصة إدارة الهجمات الخارجية (EASM) مساعدة الشركات على مراقبة الويب المظلم بفعالية. من خلال توفير رؤى في الوقت الفعلي حول التهديدات، تتيح هذه الأدوات للشركات حماية علامتها التجارية ومنع اختراق البيانات قبل حدوثها.

إنهاء

من المجموعات التي ترعاها الدولة إلى عصابات برامج الفدية، يتسارع النشاط الإجرامي بوتيرة سريعة على الويب المظلم. يجب على الشركات أن تظل يقظة واستباقية في معالجة هذه التهديدات، باستخدام أدوات مثل سايبل أنجل لمراقبة أنشطة الويب المظلم وحماية أصولهم.