Qu'y a-t-il sur le Dark Web ? Votre guide des principaux acteurs en 2025

Table des matières

- 1. Qu'est-ce que le dark web ?

- 2. Qui sont les plus grands gangs de cybercriminels sur le dark web ?

- Acteurs de la menace parrainés par l'État

- Principaux acteurs parrainés par l'État

- Ce qui nous attend en 2025

- Acteurs de la menace Infostealer

- Principaux acteurs du vol d'informations

- Ce qui nous attend en 2025

- Acteurs de la menace des crypto-monnaies

- Principaux acteurs de la menace des crypto-monnaies

- Ce qui nous attend en 2025

- Acteurs de la menace des ransomwares

- Principaux acteurs du ransomware

- Ce qui nous attend en 2025

- 3. FAQ sur le dark web

- Quelle est la différence entre le deep web et le dark web ?

- Qu'est-ce que le navigateur Tor ?

- Est-il illégal de naviguer sur le dark web ?

- Le dark web est-il dangereux ?

- Qu'est-ce que la surveillance du dark web ?

- Conclusion

Que peut-on attendre du "dark web" en 2025 ? Partie cachée de l'internet, le dark web est une base idéale pour de nombreux réseaux de cybercriminalité, hébergeant des places de marché illégales, des forums anonymes, des logiciels contraires à l'éthique, et bien d'autres choses encore.

De la montée en puissance de la cybercriminalité pilotée par l'IA à la multiplication des mesures de répression à l'échelle mondiale, ce blog explore les principaux acteurs, les tendances émergentes et ce à quoi les entreprises et les particuliers doivent se préparer au cours de l'année à venir.

1. Qu'est-ce que le dark web ?

Le dark web est une partie de l'internet inaccessible aux moteurs de recherche normaux.

Contrairement à Chrome, Bing ou Firefox, il est impossible d'accéder au dark web sans certains logiciels ou configurations. Par exemple, ils doivent se connecter via Freenet ou le navigateur Tor, qui utilise le routage en oignon pour crypter les données via plusieurs nœuds différents.

Bien que le dark web ne soit pas intrinsèquement illégal, il héberge toute une série de contenus illégaux, de services cachés et d'activités illicites.

Les types d'activités illégales sur le dark web sont les suivants :

- Hébergement ransomware en tant que service (RaaS) : Les logiciels malveillants RaaS peuvent pirater et crypter des données sensibles et ne les restaurer qu'après paiement d'une rançon.

- Vente de données volées : Fuites d'informations personnelles peut s'avérer très rentable sur les places de marché du dark web, des informations telles que les données des cartes de crédit étant vendues au plus offrant.

- Le crypto-blanchiment : Les cybercriminels peuvent utiliser le dark web pour couper les pistes des crypto-monnaies, comme le bitcoin, et dissimuler leur origine. Par exemple, Europol a démantelé ChipMixer en 2017, "l'une des plus grandes laveries de crypto-monnaies du darkweb".

- Distribuer des contenus et des produits illégaux : En raison de l'anonymat des internautes du dark web, n'importe qui peut faire circuler des contenus contraires à l'éthique, des produits contrefaits et des drogues illégales sans craindre de représailles.

2. Qui sont les plus grands gangs de cybercriminels sur le dark web ?

Le marché du dark web héberge une variété de groupes cybercriminels, allant d'acteurs parrainés par l'État à des gangs de ransomwares indépendants. Ces groupes opèrent à l'échelle mondiale et s'appuient sur des outils et des réseaux sophistiqués pour mener des attaques à grande échelle tout en conservant l'anonymat.

Examinons quelques faits et tendances sombres concernant ces acteurs de la menace.

Acteurs de la menace parrainés par l'État

Soutenus par l'État Les acteurs de la menace sont des groupes cybercriminels soutenus ou directement gérés par des agences gouvernementales sur le marché du darkweb. Ils mènent souvent des attaques qui correspondent aux objectifs politiques, économiques ou militaires de leur pays.

Principaux acteurs parrainés par l'État

- APT28 (Ours fantaisie): Un groupe de cyberespionnage russe, connu pour sa concentration sur les pays de l'OTAN et ses campagnes de désinformation.

- Andariel : Groupe de pirates informatiques lié à la Corée du Nord et responsable du cyber-espionnage des organisations de l'aérospatiale et de la défense.

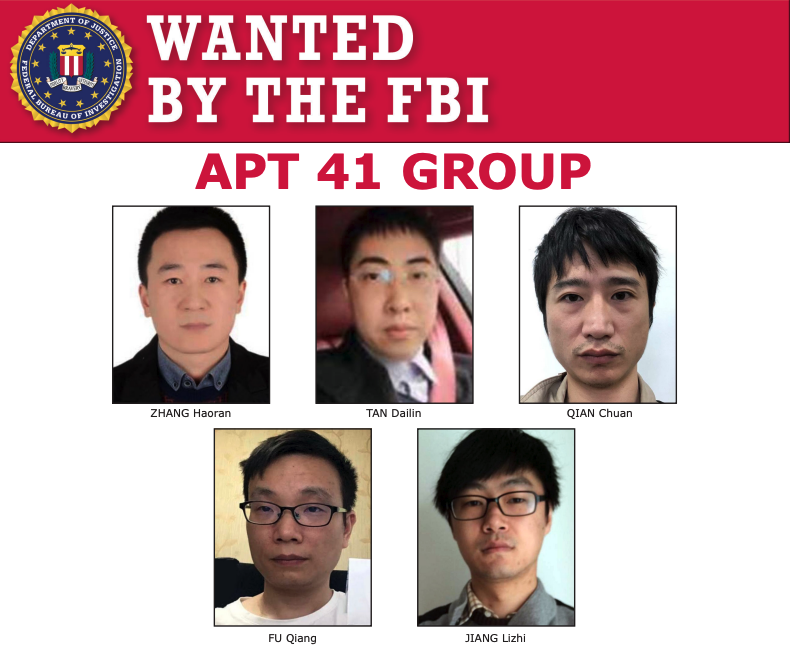

- APT41 (Winnti, BARIUM, Double Dragon)** : Un groupe connu pour ses activités d'espionnage et de cybercriminalité financière, qui serait affilié au gouvernement chinois et recherché par le FBI (voir ci-dessous).

Ce qui nous attend en 2025

En 2025, on s'attend à ce que des acteurs parrainés par des États continuent d'utiliser le dark web pour mener des cyberattaques à caractère politique. Des pays comme la Russie, la Chine et la Corée du Nord sont soupçonnés d'abriter ou de financer directement ces groupes.

Nous pourrions également assister à des collaborations entre des gangs parrainés par des États, qui mettraient en commun leurs ressources pour mener des attaques plus dévastatrices. Toutefois, les rivalités sur les places de marché du dark web pourraient également conduire à des guerres intestines, perturbant leurs opérations et créant de nouveaux risques pour les entreprises.

Par exemple, alors que les cyber-gangs russes ont mené une guerre de l'information contre l'Ukraine, en utilisant les moyens suivants des réseaux de zombies pour diffuser de la propagandeLes pirates ukrainiens ont réagi en l'exposition des données sensibles de hauts fonctionnaires russes.

Acteurs de la menace Infostealer

Voleur d'informations Les acteurs de la menace se spécialisent dans les logiciels malveillants qui récoltent des données personnelles sans consentement, telles que les identifiants de connexion, les comptes bancaires et les numéros de sécurité sociale. Leurs outils se propagent souvent par le biais de campagnes d'hameçonnage ou de téléchargements de logiciels compromis, ce qui permet de commettre des délits tels que l'usurpation d'identité.

Principaux acteurs du vol d'informations

- Le voleur de ligne rouge: Un logiciel malveillant très répandu qui cible les informations d'identification stockées dans les navigateurs et les applications.

- Vidar: Un outil de logiciels malveillants en tant que service, offrant des capacités de vol de données personnalisables.

- Raton laveur: Connu pour cibler les petites entreprises, ce logiciel malveillant peut voler des informations d'identification et des portefeuilles de crypto-monnaies. Cette année, un L'Ukrainien a plaidé coupable à l'exécution de l'opération de lutte contre les logiciels malveillants.

Ce qui nous attend en 2025

La prolifération des appareils IoT et 5G fournira de nouveaux vecteurs d'attaque pour les... voleur d'infos gangs. À mesure que l'IA devient plus accessible, les pirates informatiques pourraient utiliser des outils pilotés par l'IA pour automatiser le vol de données à grande échelle.

Les médias sociaux et les plateformes de jeux sont de plus en plus utilisés pour recruter des pirates inexpérimentés, ce qui permet à ces gangs d'étendre leur champ d'action. Par exemple, Europol a averti que les criminels utiliseront des messages codés et des tactiques de gamification d'encourager les mineurs à commettre des délits.

Acteurs de la menace des crypto-monnaies

Les acteurs de la menace du crypto-blanchiment se spécialisent dans le vol et la dissimulation de l'origine de leurs crypto-monnaies. Le cryptojacking consiste à extraire secrètement des crypto-monnaies à partir de l'appareil de la victime.

Principaux acteurs de la menace des crypto-monnaies

- Groupe Lazarus: Un groupe prétendument soutenu par la Corée du Nord, notoirement connu pour avoir volé des milliards de crypto-monnaies afin de financer l'économie et les programmes d'armement de son pays.

- TeamTNT : Acteur de la menace responsable d'attaques de cryptojacking, utilisant des logiciels malveillants pour extraire illégalement des crypto-monnaies.

Ce qui nous attend en 2025

Avec la fluctuation des prix des crypto-monnaies, les gangs de blanchiment de crypto-monnaies peuvent tirer parti de la volatilité du marché pour dissimuler des fonds illicites et utiliser les crypto-monnaies pour financer leurs activités. réseaux de zombies pour extraire illégalement des données sur les crypto-monnaies.

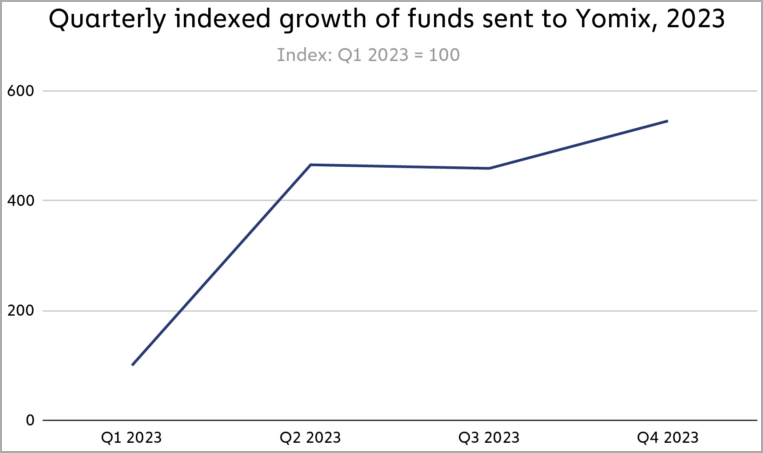

Ils peuvent également utiliser des logiciels légitimes pour dissimuler leurs traces. Par exemple, YoMix est un mélangeur de bitcoins utilisé par le Lazarus Group pour blanchir leurs profits volés en crypto-monnaies, avec un afflux massif de fonds blanchis en 2023.

Acteurs de la menace des ransomwares

Les acteurs de la menace des ransomwares utilisent des logiciels malveillants pour verrouiller les utilisateurs de leurs systèmes et exigent un paiement pour rétablir l'accès. Ces groupes fonctionnent souvent sur le modèle du "ransomware-as-a-service" (RaaS), louant leurs outils à des affiliés en échange d'une part des bénéfices.

Principaux acteurs du ransomware

- LockBit: Un groupe RaaS dominant qui continue d'innover ses logiciels malveillants pour contourner les mesures de sécurité - et qui a fait l'objet d'un démantèlement spectaculaire par les forces de l'ordre en 2024.

- Chat noir (ALPHV): Connue pour avoir ciblé des entreprises de premier plan avec des attaques personnalisées, elle fermera également ses portes en 2024.

- RansomHub: Un nouvel entrant, qui s'impose rapidement comme un leader sur le marché RaaS, suite à l'élimination de ses concurrents.

Ce qui nous attend en 2025

Le descente d'avion de grands groupes comme LockBit, AlphaBay et Hansa en 2024 démontre l'amélioration de la collaboration mondiale entre les organismes chargés de l'application de la loi. Toutefois, cela conduira probablement à la montée en puissance de nouveaux groupes décentralisés tels que RansomHub.

On s'attend également à ce que les gangs de ransomware diversifient leurs tactiques, en ciblant des entreprises plus petites et des utilisateurs individuels pour maximiser leur portée. Les entreprises doivent se préparer à des campagnes de ransomware plus sophistiquées, qui pourraient tirer parti de l'IA pour exploiter les failles de sécurité.

3. FAQ sur le dark web

Le dark web soulève de nombreuses questions pour les entreprises comme pour les particuliers. Examinons quelques-unes des préoccupations les plus courantes.

Quelle est la différence entre le deep web et le dark web ?

Le web profond désigne tout le contenu en ligne non indexé par les moteurs de recherche, comme les réseaux privés virtuels et les systèmes d'entreprise internes.

Le dark web, quant à lui, est une petite partie du deep web qui nécessite des outils spéciaux comme le navigateur Tor pour y accéder.

Les entreprises peuvent utiliser des surveillance du dark web pour suivre les informations d'identification volées ou les mentions de leur marque afin de se protéger contre les cyberattaques.

Qu'est-ce que le navigateur Tor ?

Le navigateur Tor, abréviation de The Onion Router, est un logiciel qui permet aux utilisateurs d'accéder au réseau Tor. Développé à l'origine par le Marine américaineIl rend anonyme l'activité Internet en acheminant les données à travers plusieurs serveurs, masquant ainsi votre adresse IP.

Le projet Tor s'est fait connaître pour avoir permis la création de marchés illégaux tels que Silk Road, un marché noir démantelé par le FBI en 2013, et d'innombrables fournisseurs de services cybercriminels depuis lors. Cependant, le navigateur Tor reste un outil essentiel pour les utilisateurs soucieux de la protection de leur vie privée.

Est-il illégal de naviguer sur le dark web ?

Non, il n'est pas illégal de naviguer sur le dark web. Bien qu'il puisse être utilisé pour des activités illégales, il existe également des forums, des réseaux sociaux et des communautés parfaitement légitimes.

La CIA, par exemple, dispose d'un site "dark web" pour les services de rapports anonymes. En outre, les moteurs de recherche du dark web peuvent également permettre aux dissidents politiques de contourner la censure gouvernementale ou aux journalistes de communiquer en toute sécurité avec les lanceurs d'alerte.

Le dark web est-il dangereux ?

Oui, le dark web peut être un espace dangereux et imprévisible. Bien qu'il ait des utilisations légitimes, c'est aussi une plaque tournante pour les cybercriminels, les pirates informatiques et d'autres acteurs de la menace.

Par exemple, les sites web du darknet peuvent être infectés par des logiciels malveillants ou conçus comme des escroqueries visant à recueillir des données volées. Des outils tels que les VPN peuvent rendre la navigation un peu plus sûre, mais il convient toujours de faire preuve d'une extrême prudence lorsque l'on visite des pages web sur le darknet.

Qu'est-ce que la surveillance du dark web ?

La surveillance du dark web consiste à contrôler les informations sur le darknet, par exemple pour identifier informations d'identification compromises ou de suivre les forums afin d'anticiper (et de prévenir) les cyberattaques.

Des outils de cybersécurité tels que CybelAngel's Une plateforme de gestion des attaques externes (EASM) peut aider les entreprises à surveiller efficacement le dark web. En fournissant des informations en temps réel sur les menaces, ces outils permettent aux entreprises de protéger leur marque et de prévenir les violations de données avant qu'elles ne se produisent.

Conclusion

Qu'il s'agisse de groupes parrainés par des États ou de gangs de ransomwares, les activités criminelles innovent à un rythme rapide sur le dark web. Les entreprises doivent rester vigilantes et proactives face à ces menaces, en utilisant des outils tels que CybelAngel pour surveiller l'activité du dark web et protéger leurs actifs.