NoName057(16)の正体:ボットネット、DDoSia、そしてNATO

目次

NoName057(16) は、NATO を標的とする親ロシア派のハクティビストグループの一つです。彼らの攻撃は技術的に高度ではありませんが、ウクライナの同盟国や民間人に real な混乱を引き起こしています。.

このグループは、ボットネットを使用してEU諸国およびNATO同盟国に対してDDoS攻撃(分散型サービス拒否攻撃)を展開し、重要インフラの不安定化を図っています。NoName05716のDDoS攻撃 他の親ロシア派ハクティビストグループと比較されています KillNetのように—特に攻撃の量が多くなっているため。.

NoName05716がどのように攻撃を実行しているかを評価し、それが世界中の企業や政府にとって何を意味するのかを検討しましょう。.

NoName057(16)とは何ですか?

NoName057(16)は親ロシア派のハクティビスト集団です 金融機関、政府ウェブサイト、運輸サービスを含む西側諸国へのサイバー攻撃で知られる。.

2022年3月以降、攻撃者グループは親NATO諸国に対して1,500件以上のDDoS攻撃(分散型サービス拒否攻撃)を実行し、その目的は ロシアに代わって反ロシア勢力を不安定化させる。.

数字で表す NoName…

NoName05716は、2022年の創設以来、DDoS攻撃をエスカレートさせています。3年が経過し、彼らの作戦の成功や次の標的となりうる人物についての新たなデータが次々と明らかになっています。.

グループのサイバー攻撃に関する主な洞察は以下の通りです。

- 彼らは一貫して成功する攻撃を仕掛けている。. グループは% 40%の成功率を誇る アバスト.

- 銀行と運輸会社が標的です。. そのグループは、重要なインフラを弱体化させるため、運輸および銀行の特定セクターを標的にしました。 25%の確率で。.

- 2023年は、近隣のEU諸国に対する攻撃が激化した年でした。. 影響を受けた上位5カ国 2023年(第1四半期~第3四半期)は、ポーランド、リトアニア、チェコ共和国、イタリア、スペインでした。.

- 彼らはウクライナの支援ネットワークを弱体化させることに注力している。. ウクライナは〜にしかなかった 位置 #6 NoName057(16)の2023年の標的リストに.

NoName057(16)のサイバー攻撃の主な動機は何ですか?

親ロシア派ナショナリズムに触発されたこのハクティビスト集団は、主に政治的な理由で動機づけられています。ロシアがウクライナに侵攻し、軍事行動を起こした際、この集団はウクライナへの支援を妨害し阻止しようという動機がかつてないほど高まりました。.

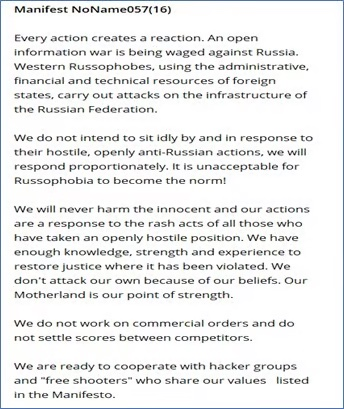

グループがリリースしたとき マニフェスト, NATO諸国に対する敵意を浮き彫りにした。.

戦争開始以来、ウクライナに対するロシアのサイバー攻撃 2024年には%で70%近く急騰しました。. KillnetやNoName057(16)のようなハッカー集団は、ロシアがどのように戦争をオンライン化し、ウクライナに同情的な国々のサプライチェーンや政府を世界中で攻撃しているかを示しています。.

NoNameはどのように運営されていますか?

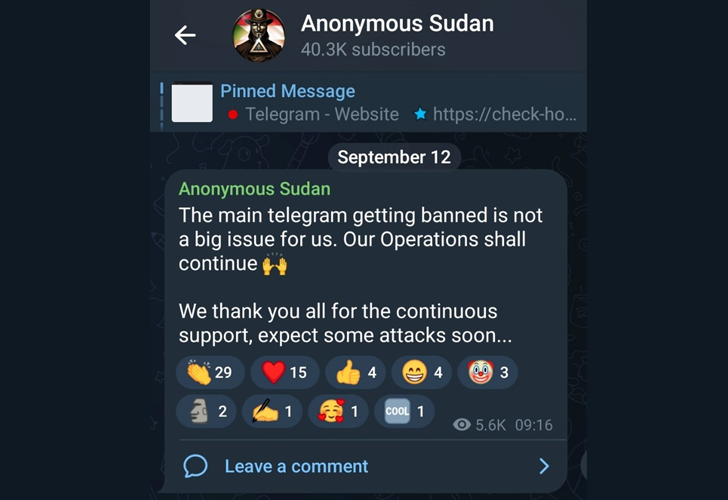

NoName057(16)はTelegramチャンネルを使用して運営されています。テレグラム オープンソースの暗号化された通信アプリであり、サイバー犯罪者が組織を隠蔽するためにしばしば使用されます。現在のNoName05716 Telegramチャンネルには 52,000人以上のチャンネル登録者.

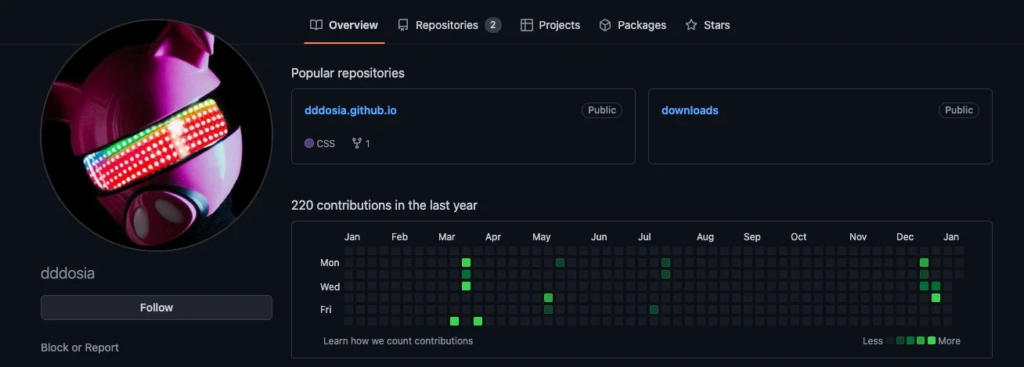

GitHubは、グループがDDoSツール、ウェブサイト、および関連リポジトリをホストするために使用されており、それらの資料と技術をオーディエンスと共有することを可能にしています。.

彼らはDDoSiaというDDoSツールも開発しており、標的サイトに対して繰り返しDDoS攻撃を実行できるようになっています。.

NoName057(16)によって引き起こされたとされる最も注目すべき攻撃は何ですか?

2022年以来、, NoName057(16)がサイバー攻撃を仕掛けました ウクライナ、ポーランド、デンマーク、リトアニア、エストニア、イタリア、チェコ共和国、カナダなど、西側諸国の政府ウェブサイトに対して。.

Noname057(16)によって引き起こされたとされているDDoS攻撃の一部を以下に示します。

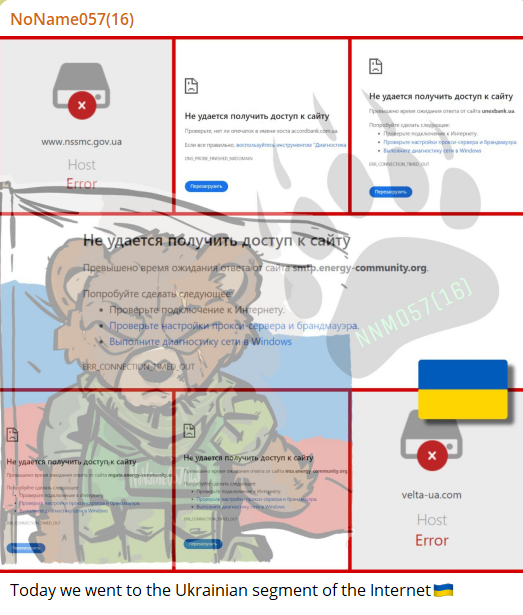

ウクライナ政府による攻撃

2022年6月、同グループはウクライナ政府、公益事業、兵器、運輸、郵便関連のウェブサイトに対しDDoS攻撃を仕掛けた。その目的は ウクライナを不安定化させる ロシアとの継続中の戦争中.

まもなく、そのグループはウクライナのニュースソースを混乱させることに焦点を当てた, 複数のニュースサーバーを攻撃しています。. 彼らの目標は、ロシアの戦争における進歩に有害となりうる情報の拡散を阻止することだった。.

バルト三国(リトアニア、エストニア、ラトビア)をターゲットに

2022年6月中旬、EU制裁の対象となる物品の通過が禁止された後、NoName05716は近隣のバルト諸国を標的とし始めました。同グループは、サプライチェーンを混乱させるために、運輸会社、地元の鉄道会社、バス会社を標的としました。.

同グループは2022年7月にはリトアニア最大の銀行であるSEBも標的にしました。.

デンマーク金融セクター攻撃

2022年6月、NoName057(16) 複数のデンマークの銀行を標的とする, 、運用遅延を引き起こしている。標的となった銀行には国内最大の銀行も含まれており、混乱を引き起こすだけでなく、データの収集も目的としていた。.

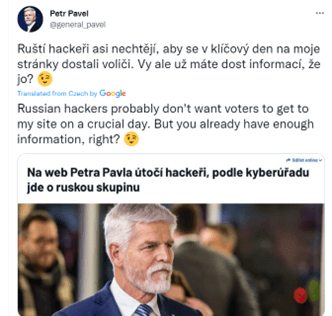

チェコ大統領選挙への攻撃

2023年1月、グループ ウェブサイトを標的とし始めた チェコ大統領候補者に関するものだった。影響を受けたウェブサイトの中には、全候補者の選挙公約を紹介する非営利団体も含まれていた。攻撃の目的は、特に「親ロシア派ではない」候補者に対する大統領選挙プロセスの妨害だった。.

影響を受けた政府のウェブサイトには、国営監視機関のウェブサイト、チェコ統計局、外務省が含まれていました。.

ポーランドへの攻撃

2022年12月、ハッカーはポーランド政府になりすましたウェブサイトを作成しました。. フィッシングサイト 検証料を装ってユーザーから支払い情報をだまし取り、州を弱体化させて金銭を恐喝する目的で情報を収集した。.

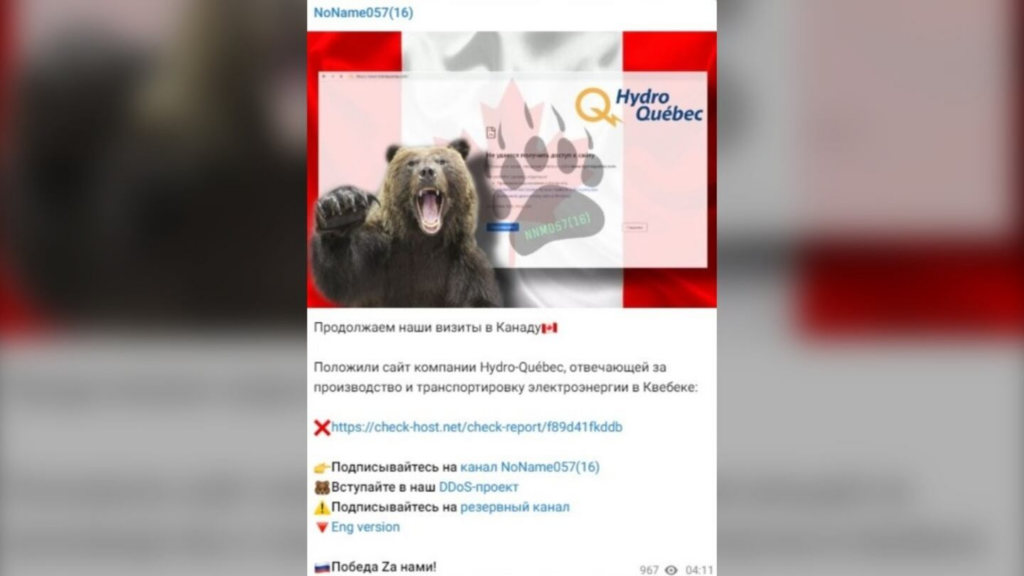

カナダ政府のウェブサイトが攻撃されています

2023年9月、NoName057(16)グループは DDoS攻撃を実行しました カナダおよびケベック州の多くの政府ウェブサイト。そのグループは責任を負った ウェブサイトを閉鎖するために モントリオール港、ケベックシティ港、ハリファックス港、カナダローレンシャン銀行、TD銀行.

NoName05716が標的とするさまざまな産業の内訳を以下に示します。政府は最大の標的であり、攻撃の54%を占めています。二次的な標的である銀行および運輸業界は、ハッカーが資源供給を妨害するために選択しています。.

NoName05716の攻撃はどのように機能しますか?

NoName05716は、攻撃を実行するために複数のツールに依存しています。.

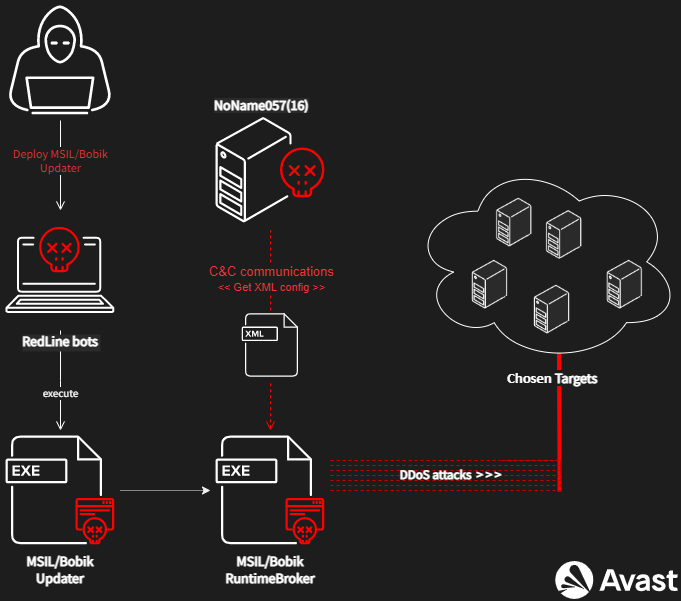

DDoS攻撃(分散型サービス拒否攻撃)は、自作のマルチスレッドアプリケーションを使用して行われ、いわゆる DDoSiaプロジェクト. 攻撃ツールキットはネットワークをパケットで飽和させるために使用されるため、サイトは正常に機能できなくなります。.

DDoSiaは当初、CPUスレッドを使用して同時に攻撃とリクエストを発行するPythonで記述されていました。DDoSiaの現在のバージョンは、コマンド&コントロール(C2)通信にHTTPプロトコルに依存しており、C2サーバーによってJSON構成が配布され、Linux、Windows、MacOSで利用可能であるため、世界中のボランティアが簡単に参加できます。.

大規模なDDoS攻撃を実行する, NoName05716 はマルウェア「」でサーバーに感染させます ボビク—ボットネットに追加して、グループのために将来のDDoS攻撃を実行できるようにします。.

攻撃の段階は、基本的に2つの段階に分けられます。.

- まず、RedLine Stealerボット経由でBobikボットを拡散させることです。.

- 第二段階では、, ボビクのアップデーター DDoS攻撃を継続させるため、最終的なDDoSモジュールを抽出し、削除します。.

NoName057(16)は、利便性とアクセシビリティを高めるために、マルウェアをより多くのオペレーティングシステムと互換性を持たせるための努力をしています。将来的には、, 期待されています 彼らがアプリケーションやシステムをさらに強化し続けることです。.

NoName057(16) は誰を標的にしますか?

親ロシア派ハッカー集団は、東隣国(リトアニア、ポーランド、チェコ、ラトビア)を含むウクライナとNATO諸国を標的として攻撃しています。ウクライナへの支援を表明している国は、特に軍事支援を提供している場合、ハクティビスト集団の標的になりやすいです。.

一方、西側諸国はNoName05716の二次的な標的となっている。フランス、イギリス、イタリア、カナダ、その他のEU諸国を含む国々は、ウクライナへの支援を強化しており、これにより、親ロシア派のハクティビストグループの標的となっている。.

ハッカー集団NoName057(16)の最近の活動について

2025年の初めに、, NoName05716はイタリアに注目しました。. ゼレンスキー大統領がローマを訪問中、イタリアの複数省庁や重要インフラのウェブサイトが攻撃された。. 首相の発言 ウクライナへの支持を表明し、ロシアを非難したことで、同国への攻撃が激化した。.

ハッカーたちは、イタリアの金融警察(Guardia di Finanza)、カラビニエリ、そして産業・イタリア製大臣府、外務省、経済省、インフラ・運輸省、経済開発省を含む約20のウェブサイトを標的にしました。.

NoName057(16)からの防御

DDoS攻撃 最も一般的に発生するサイバー攻撃の一部には、, 2023年に記録的な高値に達する, 、2025年には増加が予想されます。ITインフラストラクチャを強化することがこれまで以上に重要になっています 大規模サイバー攻撃を処理する 外国の悪意のあるアクターから.

ロシア国家支援および犯罪サイバー攻撃に対するセキュリティを強化する方法をいくつかご紹介します CISAによると

- ウェブサイトへのトラフィックを制限する. ファイアウォールは、インターネットトラフィックを戦略的に制限し、異常なパターンを検出してセキュリティを維持するための便利なツールです。.

- 認証なしの公開フォームにキャプチャシステムを実装する. Captchaシステムは、ボットがDDoS攻撃を行うのをより困難にします。.

- セキュリティ設定を評価する。. 重要なプラットフォームやサイトへのアクセスを制限し、認証情報窃盗のインシデントを最小限に抑えます。.

- IPアドレスを隠すためにVPNを使用してください。. VPNを使用してIPアドレスを隠蔽すると、攻撃者があなたのネットワークを見つけにくくなり、ハッカーがあなたのビジネスを標的にすることが困難になります。.

- IPアドレスあたりの接続数を制限する. これにより、攻撃者が既知のIPアドレスを通じてネットワークに侵入する可能性が低くなります。.

- 災害復旧計画を作成してください。. 最悪のシナリオを計画し、内部チームを教育して、攻撃が発生した場合に迅速に対処できるようにしてください。.

- DDoS防御サービスに投資してください。. プロのDDoS緩和サービスを活用する、例えば シベルエンジェル, 内部のサイバーセキュリティチームがウェブトラフィックを監視し、攻撃を阻止するために必要なフィルタリング技術を適用するのを支援できます。.

CybelAngelでランサムウェア対策を

NoName057(16)のようなハクティビストグループは、機敏な構造で活動しており、その攻撃はより多発的で広範囲に及んでいます。2025年の混乱した外交情勢を考えると、組織が最新のサイバーセキュリティ対策を導入していることを確認することが、これまで以上に重要になっています。.

CybelAngelはサイバー脅威の360度の可視性を提供し、攻撃が発生する前にチームが対応できるようにします。詳細については、お問い合わせください。.