Démasquer NoName057(16) : Botnets, DDoSia et OTAN

Table des matières

- Qu'est-ce que NoName057(16) ?

- NoName en chiffres...

- Quelle est la motivation première des cyberattaques de NoName057(16) ?

- Comment fonctionne NoName ?

- Quelles sont les attaques les plus notables attribuées à NoName057(16) ?

- Comment fonctionnent les attaques NoName05716 ?

- Qui est visé par NoName057(16) ?

- Quelles sont les activités récentes du groupe de pirates informatiques NoName057(16) ?

- Défendre contre NoName057(16)

- Combattre les ransomwares avec CybelAngel

En 2022, la Russie a envahi l'Ukraine et a entamé une guerre de plusieurs années qui se poursuit encore aujourd'hui. Depuis lors, l'hacktivisme pro-russe n'a fait que croître, entraînant une augmentation de la cybercriminalité à l'échelle mondiale.

NoName057(16) est un groupe d'hacktivistes pro-russes qui s'en prend à l'OTAN. Leurs attaques ne sont pas techniquement sophistiquées, mais elles causent de réelles perturbations pour les alliés ukrainiens et les civils.

Pour déstabiliser les infrastructures critiques, le groupe utilise des réseaux de zombies pour déployer des attaques DDoS (déni de service distribué) dans de nombreux pays de l'UE et alliés de l'OTAN. Les attaques DDoS de NoName05716 ont été comparés à d'autres groupes hacktivistes pro-russes comme KillNet, notamment en raison du volume des attaques lancées.

Voyons comment NoName05716 lance ses attaques et ce que cela signifie pour les entreprises et les gouvernements du monde entier.

Qu'est-ce que NoName057(16) ?

NoName057(16) est un groupe hacktiviste pro-russe connue pour ses cyberattaques contre des pays occidentaux, notamment des institutions financières, des sites web gouvernementaux et des services de transport.

Depuis mars 2022, le groupe d'acteurs de la menace a mené plus de 1 500 attaques DDoS (déni de service distribué) contre des pays membres de l'OTAN dans le but d'obtenir des informations sur la situation de l'OTAN. au nom de la Russie pour déstabiliser les forces anti-russes.

NoName en chiffres...

NoName05716 n'a cessé d'intensifier ses attaques DDoS depuis sa création en 2022. 3 ans plus tard, de nouvelles données continuent d'être publiées sur le succès de leurs opérations et sur les personnes qui pourraient être leur prochaine cible.

Voici quelques éléments clés sur les cyberattaques du groupe :

- Ils lancent régulièrement des attaques réussies. Le groupe a un taux de réussite de 40% d'après Avast.

- Les banques et les entreprises de transport sont visées. Pour saper les infrastructures critiques, le groupe a ciblé les secteurs verticaux des transports et de la banque 25% de l'époque.

- En 2023, les attaques contre les pays voisins de l'UE se sont intensifiées. Les 5 premiers pays touchés en 2023 (T1 - T3) sont la Pologne, la Lituanie, la République tchèque, l'Italie et l'Espagne.

- Ils s'efforcent de faire tomber les réseaux de soutien de l'Ukraine. L'Ukraine n'était qu'à position #6 dans la liste des victimes de NoName057(16) pour 2023.

Quelle est la motivation première des cyberattaques de NoName057(16) ?

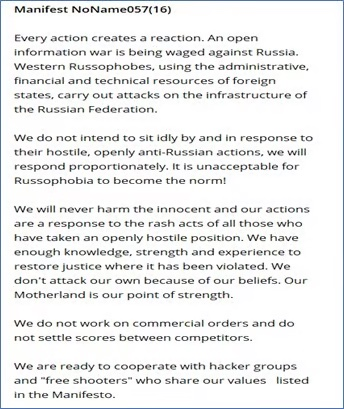

Alimenté par le nationalisme pro-russe, le groupe hacktiviste est principalement motivé par des raisons politiques. Lorsque la Russie a agressé l'Ukraine et l'a envahie, le groupe est devenu plus motivé que jamais pour interrompre et arrêter le soutien à l'Ukraine.

Lorsque le groupe a publié son manifesteElle a mis en évidence leur hostilité à l'égard des pays de l'OTAN.

Depuis le début de la guerre, les cyberattaques russes contre l'Ukraine a augmenté de près de 70% en 2024. Des groupes de pirates informatiques comme NoName057(16) et Killnet montrent comment la Russie a porté la guerre en ligne, en attaquant les chaînes d'approvisionnement et les gouvernements des pays favorables à l'Ukraine dans le monde entier.

Comment fonctionne NoName ?

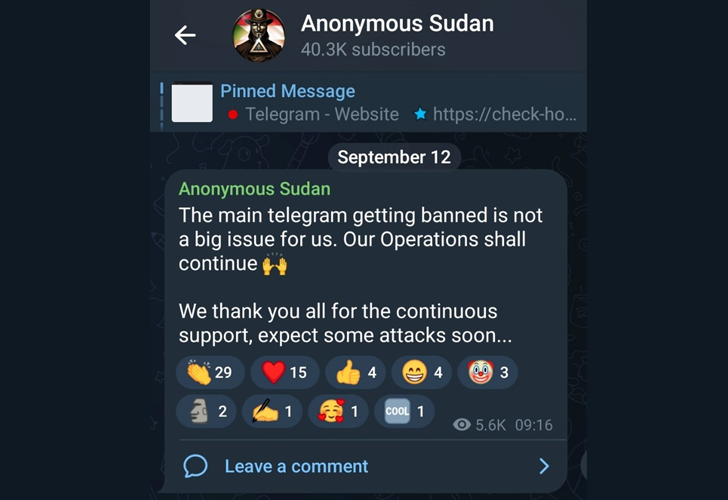

NoName057(16) operates using Telegram channel, Télégramme est une application de télécommunication cryptée à code source ouvert, souvent utilisée par les cybercriminels pour dissimuler leur organisation. Le canal Telegram actuel de NoName05716 a plus de 52 000 abonnés.

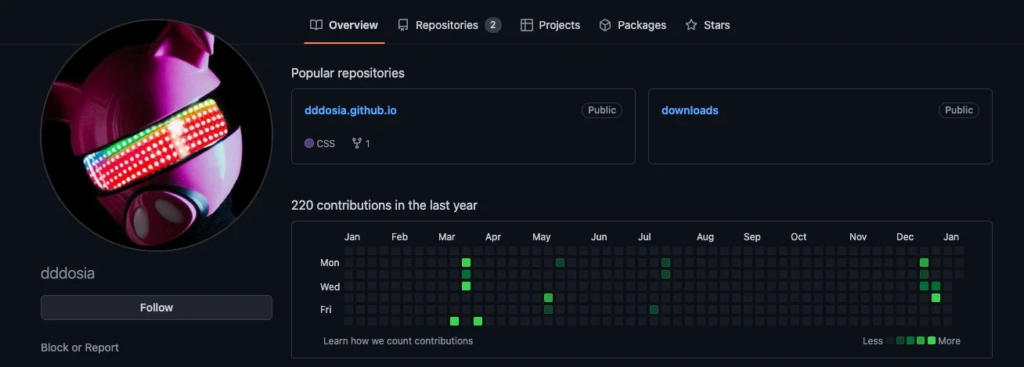

GitHub est utilisé par le groupe pour héberger son outil DDoS, son site web et les référentiels associés, ce qui lui permet de partager du matériel et des techniques avec son public.

Ils ont également mis au point un outil DDoS nommé DDoSia, qui leur permet d'effectuer des attaques DDoS sur des sites cibles de manière répétée.

Quelles sont les attaques les plus notables attribuées à NoName057(16) ?

Depuis 2022, NoName057(16) a lancé une série de cyberattaques sur des sites web de gouvernements occidentaux, notamment contre l'Ukraine, la Pologne, le Danemark, la Lituanie, l'Estonie, l'Italie, la République tchèque et le Canada.

Voici quelques-unes des attaques DDoS connues attribuées à Noname057(16) :

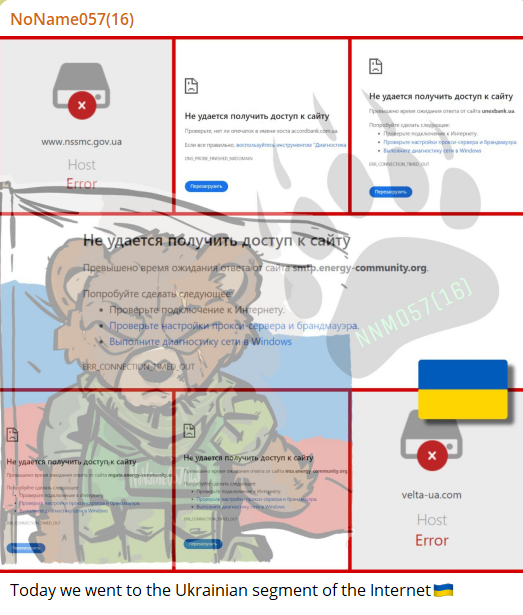

Attaque du gouvernement ukrainien

En juin 2022, le groupe a lancé une attaque DDoS contre les sites web du gouvernement ukrainien, des services publics, de l'armement, des transports et de la poste. L'objectif était de déstabiliser l'Ukraine pendant la guerre contre la Russie.

Peu après, le groupe s'est attaché à perturber les sources d'information ukrainiennes, lancer des attaques sur plusieurs serveurs de presse. Leur objectif était d'empêcher la diffusion d'informations susceptibles de nuire à la progression de la Russie dans la guerre.

Cibler les États baltes : Lituanie, Estonie et Lettonie

À la mi-juin 2022, NoName05716 a commencé à cibler les États baltes voisins à la suite d'une interdiction de transit des marchandises faisant l'objet de sanctions de l'UE. Le groupe a ciblé des entreprises de transport et des sociétés locales de transport ferroviaire et de bus afin de perturber leurs chaînes d'approvisionnement.

Le groupe a également pris pour cible la plus grande banque lituanienne, SEB, en juillet 2022.

Attaque du secteur financier danois

In June 2022, NoName057(16) targeted multiple Danish banks, causing operational delays. Among the banks targeted were the largest in the country in a bid not just to disrupt but also to collect data.

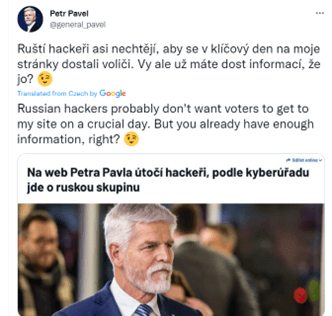

Attaque contre l'élection présidentielle tchèque

En janvier 2023, le groupe a commencé à cibler les sites web des candidats tchèques à l'élection présidentielle. Parmi les sites web touchés figurait une organisation à but non lucratif qui présentait les programmes électoraux de tous les candidats. L'objectif de l'attaque était de perturber le processus d'élection présidentielle, en particulier contre les candidats qui n'étaient pas "pro-russes".

Parmi les sites web gouvernementaux concernés, citons le site de l'organisation Watchman of the State, l'Office tchèque des statistiques et le ministère des affaires étrangères.

Attaque contre la Pologne

En décembre 2022, les pirates ont créé des sites web usurpant l'identité du gouvernement polonais. Le site d'hameçonnage a dupé les utilisateurs en collectant des informations de paiement sous le couvert d'une taxe de vérification. L'objectif était de saper l'État et de collecter des informations pour extorquer de l'argent.

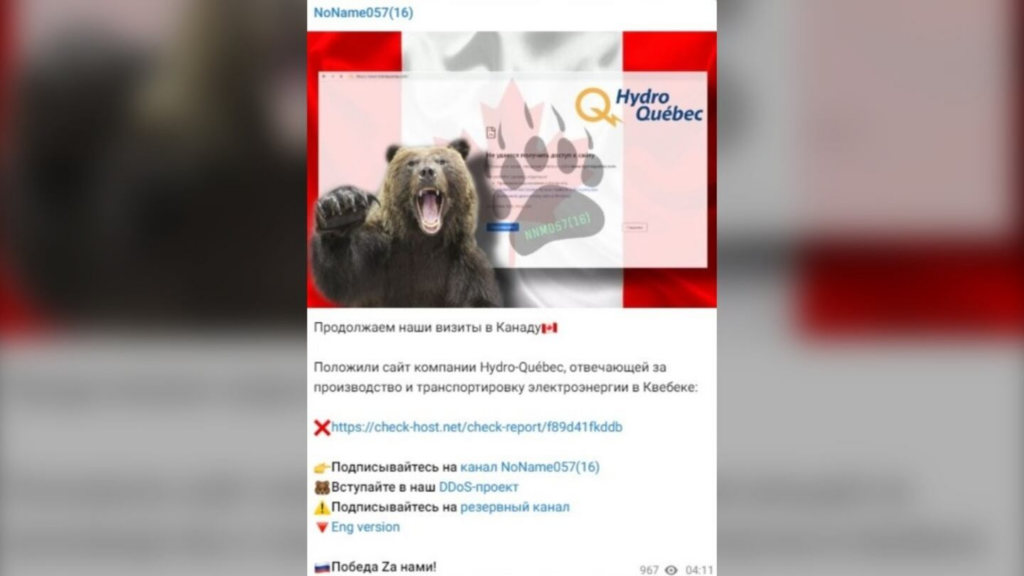

Attaque des sites web du gouvernement canadien

En septembre 2023, le groupe NoName057(16) a lancé une attaque DDoS sur de nombreux sites web des gouvernements canadien et québécois. Le groupe a pris la responsabilité pour avoir supprimé les sites web des ports de Montréal, Québec et Halifax, la Banque Laurentienne du Canada et la Banque TD.

La répartition des différents secteurs d'activité ciblés par NoName05716 est présentée ci-dessous. Les gouvernements sont la cible la plus importante, représentant 54% de leurs attaques. Les cibles secondaires, les secteurs de la banque et des transports, sont choisies par les pirates pour perturber l'approvisionnement en ressources.

Comment fonctionnent les attaques NoName05716 ?

NoName05716 s'appuie sur plusieurs outils pour mener ses attaques.

Les attaques DDoS (déni de service distribué) sont menées à l'aide d'une application multithread créée par l'utilisateur lui-même, l'application appelée Projet DDoSia. Le kit d'attaque est utilisé pour submerger les réseaux de paquets, de sorte que le site est incapable de fonctionner normalement.

DDoSia était initialement écrit en Python et utilisait les threads du processeur pour lancer des attaques et des requêtes en même temps. La version actuelle de DDoSia s'appuie désormais sur le protocole HTTP pour les communications de commande et de contrôle (C2), avec des configurations JSON distribuées par le serveur C2, et est disponible sur Linux, Windows et MacOS, ce qui facilite la participation de tous les volontaires du monde entier.

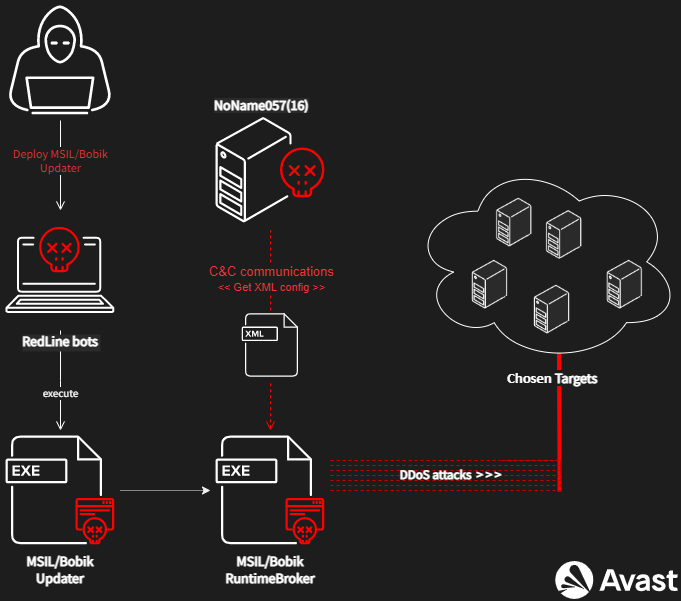

Pour mener des attaques DDoS à grande échelleNoName05716 infecte les serveurs avec un logiciel malveillant appelé Bobik-les intégrer à un réseau de zombies afin de mener de futures attaques DDoS pour le compte du groupe.

Les étapes de l'attaque sont divisées en deux étapes de base.

- La première consiste à diffuser le bot Bobik via le bot RedLine Stealer.

- Dans un deuxième temps, Mise à jour de Bobik extrait et abandonne le dernier module DDoS afin de garantir la poursuite des attaques DDoS.

NoName057(16) s'efforce de rendre ses logiciels malveillants compatibles avec davantage de systèmes d'exploitation afin d'en améliorer la convivialité et l'accessibilité. À l'avenir, c'est prévu qu'ils continueront à renforcer leurs applications et leurs systèmes.

Qui est visé par NoName057(16) ?

Le groupe de pirates informatiques pro-russe cible et attaque l'Ukraine et les pays de l'OTAN, y compris les pays voisins de l'Est (Lituanie, Pologne, République tchèque et Lettonie). Les pays qui expriment leur soutien à l'Ukraine plutôt qu'à la Russie deviennent rapidement des cibles pour le groupe de hacktivistes, en particulier si le pays fournit un soutien militaire.

Les pays occidentaux, quant à eux, sont une cible secondaire pour NoName05716. Des pays comme la France, le Royaume-Uni, l'Italie, le Canada et d'autres pays de l'UE ont renforcé leur soutien à l'Ukraine, ce qui en fait à leur tour une cible pour les groupes hacktivistes pro-russes.

Quelles sont les activités récentes du groupe de pirates informatiques NoName057(16) ?

Au début de l'année 2025, NoName05716 s'est tourné vers l'Italie. Ils ont attaqué les sites web des ministères italiens et des infrastructures critiques lors de la visite du président ukrainien Volodymyr Zelensky à Rome. Commentaires du Premier ministre exprimant leur soutien à l'Ukraine et condamnant la Russie ont intensifié les attaques contre le pays.

Les pirates ont ciblé une vingtaine de sites web, dont ceux de la Guardia di Finanza, des Carabinieri et de plusieurs ministères : Industrie et Made in Italy, Affaires étrangères, Économie, Infrastructures et Transports, et Développement économique.

Défendre contre NoName057(16)

Attaques DDoS sont parmi les cyberattaques les plus régulières, atteindre des niveaux records en 2023et on s'attend à ce qu'elles augmentent en 2025. Il est plus important que jamais de veiller à ce que l'infrastructure informatique soit renforcée. pour faire face aux cybermenaces à grande échelle des acteurs malveillants étrangers.

Voici quelques moyens de renforcer la sécurité contre les cybermenaces criminelles et parrainées par l'État russe selon la CISA :

- Limiter le trafic vers votre site web. Les pare-feu sont un outil utile pour restreindre stratégiquement le trafic internet et détecter les schémas anormaux afin de rester en sécurité.

- Mettre en place des systèmes de captcha dans les formulaires publics sans authentification. Les systèmes Captcha rendent plus difficile l'exécution d'une attaque DDoS par des robots.

- Évaluer les paramètres de sécurité. Restreindre l'accès aux plates-formes et aux sites essentiels afin de minimiser les incidents liés à la collecte de données d'identification.

- Utiliser un VPN pour dissimuler les adresses IP. En utilisant un VPN pour masquer votre adresse IP, il est plus difficile pour un pirate de localiser votre réseau, ce qui rend plus difficile pour les pirates de cibler votre entreprise.

- Limiter le nombre de connexions par adresse IP. Il est donc moins probable qu'un attaquant trouve un moyen d'entrer dans le réseau par le biais d'une adresse IP connue.

- Créer un plan de reprise après sinistre. Prévoir le pire des scénarios et former les équipes internes pour s'assurer que si une attaque se produit, elle peut être traitée rapidement.

- Investir dans des services d'atténuation des attaques DDoS. Utiliser des services professionnels d'atténuation des attaques DDoS, tels que CybelAngelpeut aider les équipes internes de cybersécurité à surveiller le trafic web et à appliquer les techniques de filtrage nécessaires pour déjouer les attaques.

Combattre les ransomwares avec CybelAngel

Les groupes d'hacktivistes comme NoName057(16) travaillent dans des structures souples, ce qui rend leurs attaques plus prolifiques et de plus grande portée. Compte tenu de l'état tumultueux des affaires étrangères en 2025, il est plus important que jamais de veiller à ce que votre organisation soit au fait des dernières mesures de cybersécurité.

CybelAngel fournit une vue à 360° des cybermenaces, ce qui permet à votre équipe de prendre des mesures avant que les attaques ne se produisent. Pour en savoir plus, contactez-nous.