كشف النقاب عن NoName057(16): شبكات الروبوتات، DDoSia، وحلف الناتو

جدول المحتويات

NoName057(16) هي إحدى المجموعات الهاكتيفية الموالية لروسيا والتي تستهدف الناتو. هجماتها ليست متطورة تقنيًا، لكنها تسبب اضطرابات حقيقية للحلفاء والمدنيين الأوكرانيين.

لزعزعة استقرار البنية التحتية الحيوية، تستخدم المجموعة شبكات الروبوت لنشر هجمات الحرمان من الخدمة الموزعة (DDoS) على العديد من دول الاتحاد الأوروبي وحلفاء الناتو. هجمات الحرمان من الخدمة الموزعة التي تشنها NoName05716 تمت مقارنته بفرق قرصنة أخرى موالية لروسيا مثل KillNet - خاصة بسبب حجم الهجمات التي شنت.

دعنا نقوم بتقييم كيفية شن NoName05716 لهجماته وما يعنيه ذلك للشركات والحكومات حول العالم.

ما هو NoName057(16)؟

NoName057(16) هي مجموعة قراصنة مؤيدة لروسيا معروف بهجماته السيبرانية على الدول الغربية بما في ذلك المؤسسات المالية ومواقع الحكومة وخدمات النقل.

منذ مارس 2022، شنت مجموعة الجهة الفاعلة في التهديد أكثر من 1500 هجوم حجب خدمة موزع (DDoS) على دول موالية لحلف الناتو في محاولة نيابة عن روسيا لزعزعة استقرار القوى المناهضة لروسيا.

لاسم بلا اسم بالأرقام…

واصل NoName05716 تكثيف هجمات الحرمان من الخدمة (DDoS) منذ إنشائه في عام 2022. بعد 3 سنوات، تستمر البيانات الجديدة في الظهور حول نجاح عملياته ومن قد يكون الهدف التالي.

إليك بعض الأفكار الرئيسية حول الهجمات السيبرانية للمجموعة:

- يشنون باستمرار هجمات ناجحة. تبلغ نسبة نجاح المجموعة 40% وفقًا ل أفاست.

- البنوك وشركات النقل أهداف. لتقويض البنية التحتية الحيوية، استهدف التنظيم قطاعي النقل والخدمات المصرفية. 25% من الوقت.

- شهد عام 2023 هجمات مكثفة ضد الدول المجاورة في الاتحاد الأوروبي. أكثر 5 دول تأثراً في 2023 (الربع الأول – الربع الثالث) كانت بولندا وليتوانيا وجمهورية التشيك وإيطاليا وإسبانيا.

- إنهم يركزون على إسقاط شبكات الدعم الأوكرانية. أوكرانيا كانت فقط في الموضع #6 في قائمة ضحايا NoName057(16) لعام 2023.

ما هو الدافع الرئيسي وراء الهجمات السيبرانية لـ NoName057(16)؟

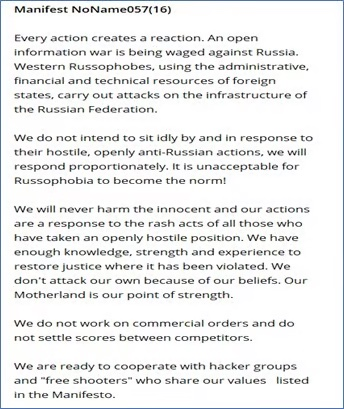

مدفوعًا بالنزعة القومية المؤيدة لروسيا، فإن جماعة الهاكتفيست مدفوعة بشكل أساسي لأسباب سياسية. عندما اعتدت روسيا على أوكرانيا وغزتها، أصبحت المجموعة أكثر حماسًا من أي وقت مضى لتعطيل وإيقاف الدعم لأوكرانيا.

عندما أصدرت الفرقة بيان, ، أبرزت عدائهم تجاه دول حلف الناتو.

منذ بداية الحرب، الهجمات السيبرانية الروسية على أوكرانيا ارتفع بنسبة تقارب 70% في عام 2024. تُظهر مجموعات القراصنة مثل NoName057(16) و Killnet كيف شنت روسيا حرباً عبر الإنترنت، مهاجمة سلاسل الإمداد وحكومات الدول المتعاطفة مع أوكرانيا في جميع أنحاء العالم.

كيف تعمل NoName؟

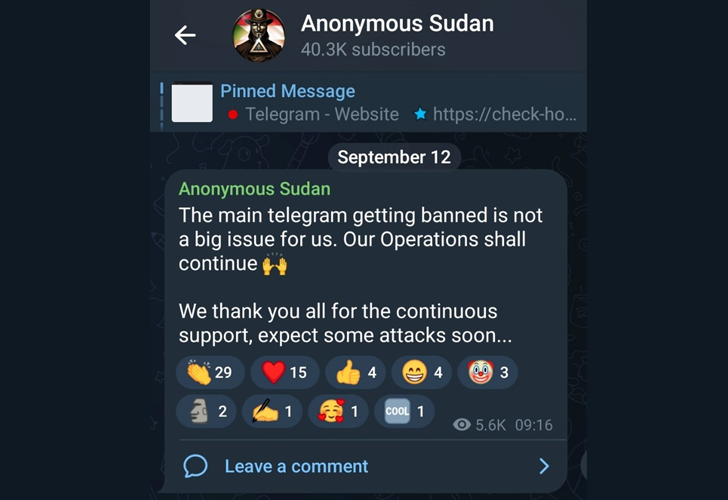

تعمل NoName057(16) عبر قنوات تيليجرام—تيليجرام هو تطبيق اتصالات مفتوح المصدر ومشفر، يستخدمه مجرمو الإنترنت غالبًا لإخفاء تنظيمهم. قناة NoName05716 الحالية على تيليجرام لديها أكثر من 52 ألف مشترك.

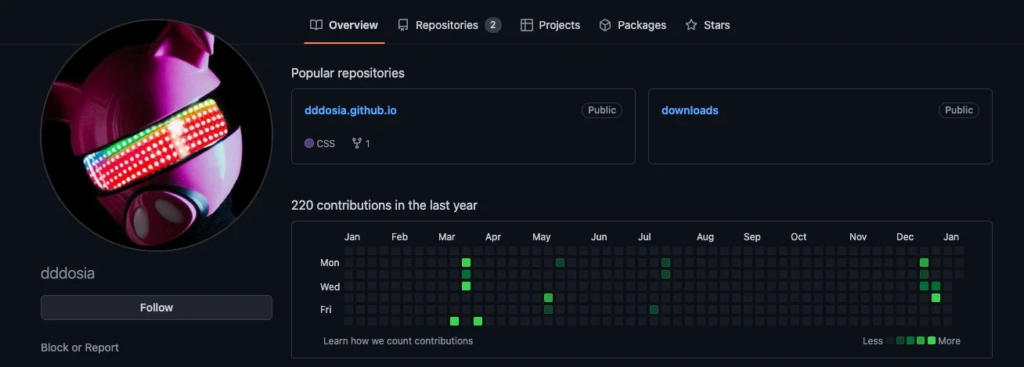

تستخدم GitHub لاستضافة أدواتهم لشن هجمات الحرمان من الخدمة (DDoS) وموقعهم الإلكتروني والمستودعات المرتبطة به، مما يمكّنهم من مشاركة المواد والتقنيات مع جمهورهم.

كما قاموا بتطوير أداة DDoS تسمى DDoSia، مما يسمح لهم بتنفيذ هجمات DDoS لاستهداف المواقع بشكل متكرر.

ما أبرز الهجمات المنسوبة إلى NoName057(16)؟

منذ عام 2022،, شن NoName057(16) سلسلة من الهجمات السيبرانية عبر مواقع حكومية غربية بما في ذلك أوكرانيا وبولندا والدنمارك وليتوانيا وإستونيا وإيطاليا والجمهورية التشيكية وكندا.

إليك بعض الهجمات المعروفة لـ DDoS المنسوبة إلى Noname057(16):

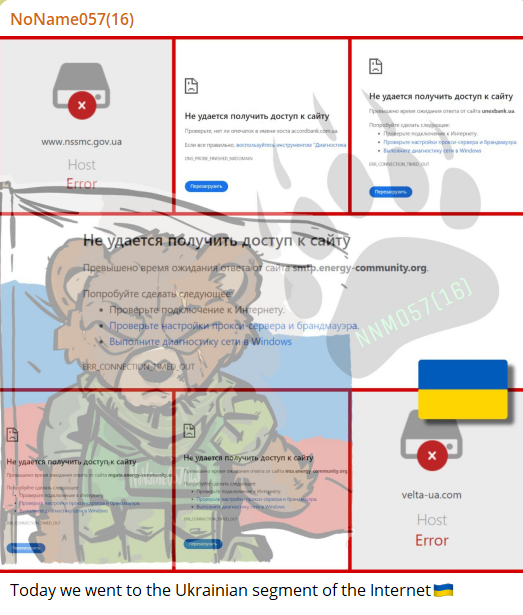

هجوم الحكومة الأوكرانية

في يونيو 2022، شنت المجموعة هجوم حجب الخدمة الموزعة (DDoS) على مواقع الحكومة الأوكرانية، والمرافق، والأسلحة، والنقل، والبريد. وكان الهدف هو زعزعة استقرار أوكرانيا خلال الحرب المستمرة ضد روسيا.

بعد فترة وجيزة، ركزت المجموعة على تعطيل مصادر الأخبار الأوكرانية،, شن هجمات على خوادم أخبار متعددة. كان هدفهم هو وقف انتشار المعلومات التي قد تضر بتقدم روسيا في الحرب.

استهداف دول البلطيق: ليتوانيا وإستونيا ولاتفيا

في منتصف يونيو 2022، بدأت مجموعة NoName05716 استهداف دول البلطيق المجاورة في أعقاب حظر عبور البضائع الخاضعة للعقوبات الأوروبية. استهدفت المجموعة شركات النقل، وشركات السكك الحديدية المحلية والنقل بالحافلات لتعطيل سلاسل التوريد الخاصة بها.

استهدفت المجموعة أيضاً أكبر بنك في ليتوانيا، بنك سيب، في يوليو 2022.

هجوم القطاع المالي الدنماركي

في يونيو 2022، NoName057(16) استهدف بنوك دنماركية متعددة, ، مما تسبب في تأخيرات تشغيلية. ومن بين البنوك المستهدفة كانت أكبر البنوك في البلاد في محاولة ليس فقط لتعطيلها ولكن أيضاً لجمع البيانات.

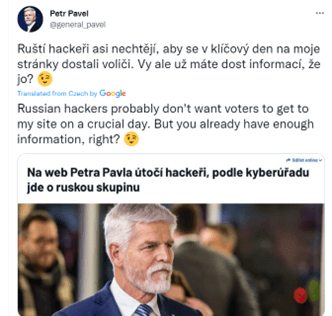

الهجوم على الانتخابات الرئاسية التشيكية

في يناير 2023، المجموعة بدأ استهداف المواقع الإلكترونية من بين المرشحين الرئاسيين التشيكيين. من بين المواقع المتضررة منظمة غير ربحية عرضت البرامج الانتخابية لجميع المرشحين. كان الهدف من الهجوم هو تعطيل العملية الانتخابية الرئاسية، خاصة ضد المرشحين الذين لم يكونوا “مؤيدين لروسيا”.

وشملت المواقع الحكومية المتضررة موقع منظمة حارس الدولة، والمكتب التشيكي للإحصاء، ووزارة الخارجية.

الهجوم على بولندا

في ديسمبر 2022، أنشأ المخترقون مواقع إلكترونية تنتحل صفة الحكومة البولندية. موقع التصيد الاحتيالي خداع المستخدمين لجمع معلومات الدفع تحت ستار رسوم التحقق. وكان الهدف تقويض الدولة وجمع المعلومات لابتزاز الأموال.

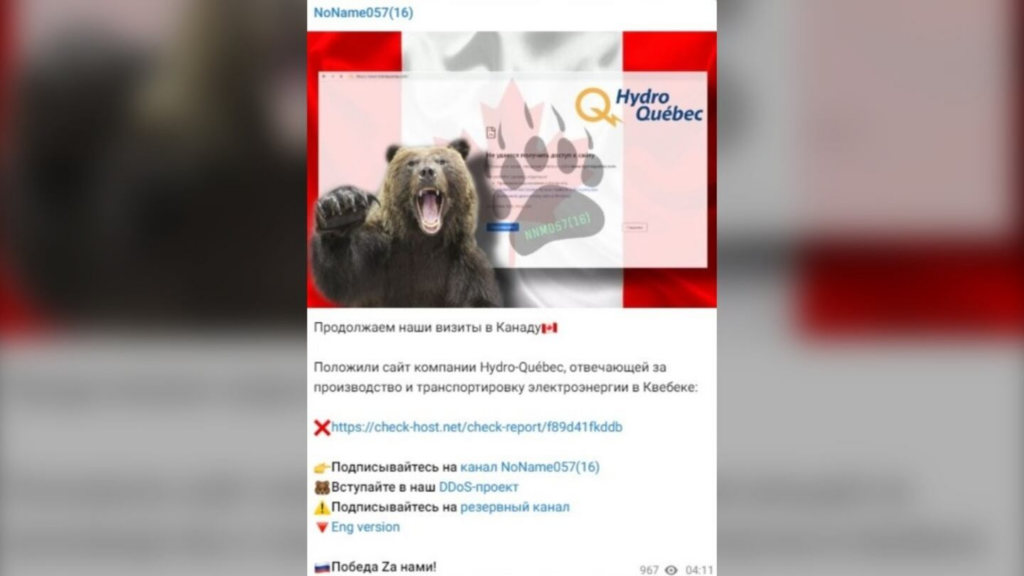

حكومة كندا مواقع هجوم

في سبتمبر 2023، قامت مجموعة NoName057(16) شن هجوم حجب الخدمة الموزع على العديد من المواقع الحكومية الكندية والكيبكية. حملوا المسؤولية لإسقاط المواقع الإلكترونية من موانئ مونتريال، مدينة كيبيك، هاليفاكس، بنك لورنتيان الكندي، وبنك تي دي.

يوضح أدناه تفصيلاً للصناعات المختلفة التي تستهدفها NoName05716. الحكومات هي أكبر هدف، وتشكل% 54٪ من هجماتها. يتم اختيار الصناعات الثانوية، وهي القطاع المصرفي والنقل، من قبل المتسللين لتعطيل إمدادات الموارد.

كيف تعمل هجمات NoName05716؟

يعتمد NoName05716 على أدوات متعددة لإجراء هجماته.

تُجرى هجمات الحرمان من الخدمة الموزعة (DDoS) باستخدام تطبيق متعدد الخيوط مصمم ذاتيًا، ما يسمى بـ مشروع DDoSia. تُستخدم مجموعة أدوات الهجوم لإغراق الشبكات بالحزم، مما يجعل الموقع غير قادر على العمل بشكل طبيعي.

في البداية، كُتب DDoSia بلغة بايثون باستخدام خيوط المعالج (CPU threads) لإطلاق الهجمات والطلبات في وقت واحد. تعتمد النسخة الحالية من DDoSia الآن على بروتوكول HTTP لاتصالات القيادة والتحكم (C2)، مع تكوينات JSON موزعة بواسطة خادم C2، وهي متاحة على أنظمة لينكس وويندوز وماك أو إس، مما يسهل على أي من المتطوعين حول العالم المشاركة.

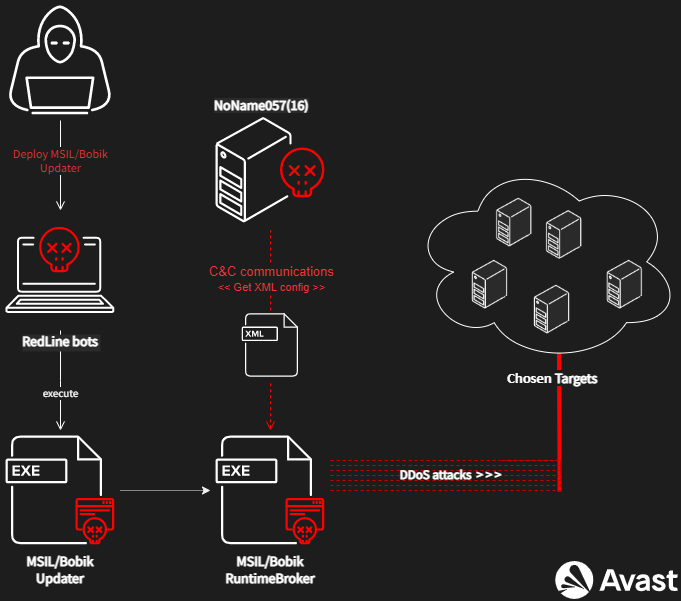

لتنفيذ هجمات حجب الخدمة الموزعة واسعة النطاق, ، NoName05716 يصيب الخوادم ببرمجيات خبيثة تدعى بوبيك—إضافتهم إلى شبكة روبوتات لتنفيذ هجمات حجب الخدمة المستقبلية للمجموعة.

تنقسم مراحل الهجوم إلى مرحلتين أساسيتين.

- الأول هو نشر روبوت Bobik عبر روبوت RedLine Stealer.

- في المرحلة الثانية،, تحديث بوبيك تستخلص وتُسقط وحدة DDoS النهائية لضمان استمرار هجمات DDoS.

تبذل NoName057(16) جهودًا لجعل برامجها الضارة متوافقة مع المزيد من أنظمة التشغيل لزيادة سهولة الاستخدام وإمكانية الوصول. في المستقبل،, من المتوقع أنهم سيواصلون بجهودهم جعل تطبيقاتهم وأنظمتهم أقوى.

من يستهدف NoName057(16)؟

تستهدف مجموعة القرصنة الموالية لروسيا أوكرانيا ودول الناتو، بما في ذلك دول الجوار الشرقي (ليتوانيا وبولندا وجمهورية التشيك ولاتفيا)، وتشن هجمات عليها. سرعان ما تصبح الدول التي تعلن بصوت عالٍ عن دعمها لأوكرانيا ضد روسيا أهدافًا لمجموعة القراصنة النشطين، خاصة إذا كانت الدولة تقدم دعمًا عسكريًا.

في المقابل، تعتبر الدول الغربية هدفًا ثانويًا لمجموعة NoName05716. دول مثل فرنسا والمملكة المتحدة وإيطاليا وكندا ودول الاتحاد الأوروبي الأخرى عززت دعمها لأوكرانيا، مما جعلها بدورها هدفًا للجماعات الهاكتيفية الموالية لروسيا.

ما هي الأنشطة الأخيرة لمجموعة القرصنة NoName057(16)؟

في بداية عام 2025،, حوّل NoName05716 انتباهه إلى إيطاليا. هاجمت مواقع الوزارات الإيطالية والبنية التحتية الحيوية خلال زيارة الرئيس الأوكراني فولوديمير زيلينسكي إلى روما. تعليقات رئيس الوزراء تصاعدت الهجمات على أوكرانيا بالتزامن مع دعوات دعمها وإدانات روسيا.

استهدف القراصنة حوالي 20 موقعًا إلكترونيًا، بما في ذلك الشرطة المالية الإيطالية، والكارابينييري، ووزارات حكومية متعددة - الصناعة وصنع في إيطاليا، والشؤون الخارجية، والاقتصاد، والبنية التحتية والنقل، والتنمية الاقتصادية.

الدفاع ضد NoName057(16)

هجمات الحرمان من الخدمة الموزعة هي بعض من الهجمات السيبرانية الأكثر تكرارًا،, بلغت مستويات قياسية في عام 2023, ، ومن المتوقع أن تزداد في عام 2025. من الأهمية بمكان أكثر من أي وقت مضى ضمان تحصين البنية التحتية لتكنولوجيا المعلومات للتعامل مع التهديدات السيبرانية واسعة النطاق من جهات فاعلة خارجية خبيثة.

فيما يلي بعض الطرق لتعزيز الأمن ضد التهديدات السيبرانية التي ترعاها الدولة الروسية والمجرمة وفقًا لوكالة الأمن السيبراني وأمن البنية التحتية (CISA):

- حدّ حركة المرور إلى موقعك الإلكتروني. جدران الحماية أداة مفيدة لتقييد حركة مرور الإنترنت استراتيجيًا واكتشاف الأنماط غير الطبيعية للبقاء آمنًا.

- تطبيق أنظمة الكابتشا في النماذج العامة بدون مصادقة. أنظمة الكابتشا تجعل من الصعب على البوتات شن هجوم حجب الخدمة الموزع.

- تقييم إعدادات الأمان. تقييد الوصول إلى المنصات والمواقع الهامة لتقليل حوادث حصاد بيانات الاعتماد.

- استخدم شبكة افتراضية خاصة (VPN) لإخفاء عناوين IP. إن استخدام شبكة افتراضية خاصة (VPN) لإخفاء عنوان IP الخاص بك يجعل من الصعب على المهاجم تحديد موقع شبكتك، مما يجعل من الصعب على المتسللين استهداف عملك.

- تقييد عدد الاتصالات لكل عنوان IP. وهذا يجعل من غير المرجح أن يجد المهاجم طريقة للدخول إلى الشبكة عبر عنوان IP معروف.

- إنشاء خطة التعافي من الكوارث. خطط لأسوأ الظروف المحتملة وقم بتثقيف الفرق الداخلية لضمان أنه إذا وقع هجوم، فيمكن التعامل معه بسرعة.

- استثمر في خدمات تخفيف هجمات الحرمان من الخدمة الموزعة. الاستفادة من خدمات احترافية للتخفيف من هجمات الحرمان من الخدمة (DDoS)، مثل سايبل أنجل, ، يمكنه مساعدة فرق الأمن السيبراني الداخلية في مراقبة حركة مرور الويب وتطبيق تقنيات التصفية اللازمة للتصدي للهجمات.

قاوم برامج الفدية مع CybelAngel

تعمل مجموعات الهاكتيفيزم مثل NoName057(16) في هياكل مرنة، مما يجعل هجماتها أكثر انتشارًا وبعيدة المدى. ونظرًا للوضع المضطرب للشؤون الخارجية في عام 2025، أصبح من الأهمية بمكان الآن أكثر من أي وقت مضى التأكد من أن مؤسستك محدثة بأحدث تدابير الأمن السيبراني.

توفر CybelAngel رؤية شاملة للتهديدات السيبرانية، مما يضمن أن فريقك يمكنه اتخاذ إجراءات قبل وقوع الهجمات. اكتشف المزيد بالتواصل معنا.