قواعد جديدة للوقاية من فيروسات الكمبيوتر

جدول المحتويات

لسنوات، ربما اتبعت نفس صيغة الحماية القديمة ضد الفيروسات. ربما قمت بتثبيت برنامج مكافحة الفيروسات، وتكوين جدران الحماية لديك، ثم تطبيق التحديثات في الوقت المحدد. ولفترة من الوقت، ربما كان ذلك كافيًا.

لكن المخترقين لا يجلسون بهدوء عند محيطك. إنهم الآن يقاتلون من الخارج إلى الداخل، باستخدام أي أسلحة في متناول أيديهم، مثل بيانات الاعتماد المسروقة، أو أدوات التصيد الاحتيالي، أو أصول السحابة المكشوفة.

لا يمكن لأي قدر من برامج مكافحة الفيروسات إصلاح المشكلة الأساسية: الثغرات الخارجية. وعليك إدارة هذه الثغرات قبل أن يستغلها المتسللون. وإلا، فإن المسألة مجرد مسألة وقت. دعنا نستكشف كيفية تأمين سطح هجومك الخارجي (وبالتالي، راحة بالك).

كيف تنتشر فيروسات الكمبيوتر اليوم

في الماضي، كانت الفيروسات الحاسوبية تنتقل عبر أقراص مرنة مصابة ومرفقات البريد الإلكتروني. كان تنزيل واحد غير حذر أو ملف مشترك يمكن أن يصيب شبكة بأكملها.

بمرور الوقت، أدت برامج مكافحة الفيروسات وإعدادات الأمان الأكثر صرامة إلى الحد من نقاط الدخول الواضحة هذه. ولكن بالطبع، لم يختف مجرمو الإنترنت بين عشية وضحاها. لقد تكيّفوا ببساطة.

في الوقت الحاضر،, برمجيات خبيثة نادرًا ما يصل عبر “ملف معدٍ” واحد. بل ينتقل عبر بنية تحتية رقمية معقدة مليئة بنقاط الضعف. وكل مؤسسة معرضة للخطر بدرجة ما.

على سبيل المثال

- رسائل التصيد الاحتيالي قُد الموظفين لتنزيل البرامج

- A مخزن سحابي تم تكوينه بشكل خاطئ يمكن الكشف عن معلومات حساسة

- بيانات اعتماد مسربة يمكنه اختراق نظام كمبيوتر شركة بأكملها

- مُخترق مورد خارجي يمكن أن تنقل هجمات البرمجيات الخبيثة

تبدأ سلسلة العدوى الحديثة بمهاجمين يبحثون عن نقاط ضعف، ثم يستخدمونها لاكتساب الدخول الأولي. من هناك، يصبح نشر البرامج الضارة مجرد مسألة فرصة. وعلى عكس الطرق القديمة، يمكن للمهاجمين استخدام نصوص برمجية مؤتمتة لجعل كل ذلك يحدث في وقت قياسي. إليك رسم توضيحي لما يمكن أن يبدو عليه هذا.

لماذا تفشل طرق الوقاية التقليدية؟

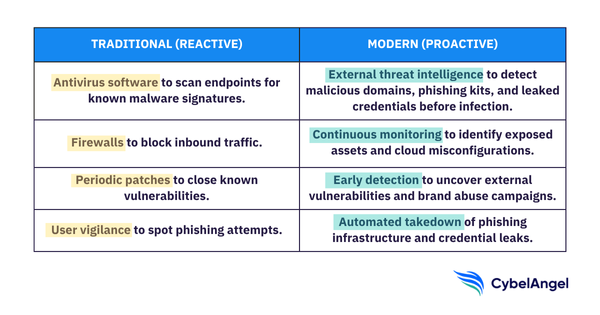

بالتأكيد، الدفاعات التقليدية لا تزال مهمة. لكنها بنيت لعصر مختلف. إليك بعض الأمثلة:

- برنامج مكافحة الفيروسات يقوم بالمسح بحثًا عن توقيعات البرامج الضارة المعروفة، ولكنه يكافح للتكيف مع البرامج الضارة متعددة الأشكال

- جدران الحماية: حظر حركة المرور المشبوهة، ولكن لا يمكن إيقاف حملات حشو بيانات الاعتماد بتسجيلات دخول صالحة

- ترقيع تغلق ثغرات الكود القابلة للاستغلال، لكنها لا تعالج النطاقات المنسوخة للشركات أو تطبيقات الطرف الثالث المكشوفة

كل هذه الإجراءات الأمنية السيبرانية مهمة، وهي تحمي ما في الداخل. لكنهم لا يستطيعون معالجة التهديدات السيبرانية غير المرئية التي تعمل خارج المحيط..

التقليدية الأمن تركز على الاستجابة بمجرد أن يكون التهديد داخل الشبكة بالفعل. الدفاع الاستباقي يغير الجدول الزمني. إنه يبحث عن الثغرات التي يستخدمها المتسللون قبل إنها تضرب. يوضح الجدول أدناه مقارنة بين طرق مكافحة البرامج الضارة التقليدية والحديثة بتفصيل أكبر.

المتجهات الخارجية التي تقود الإصابات بالبرامج الضارة

تبدأ كل جائحة برامج ضارة كبرى بنقطة دخول. وبشكل متزايد، تقع هذه الدخول خارج سيطرة الشركة المباشرة.

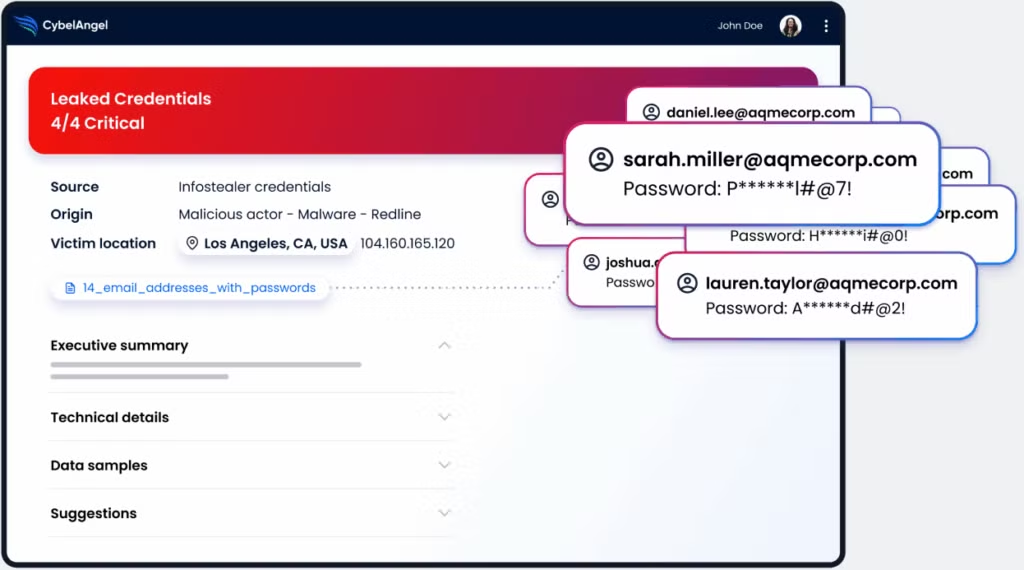

- بيانات اعتماد مسربة هي من أكثر المحفزات شيوعًا. غالبًا ما تعود أسماء المستخدمين وكلمات المرور المسروقة من خلال برامج البرامج الضارة التي تسرق المعلومات أو الاختراقات السابقة للظهور في أسواق الويب المظلم، حيث تُباع بالجملة لمجرمي التهديدات الآخرين.

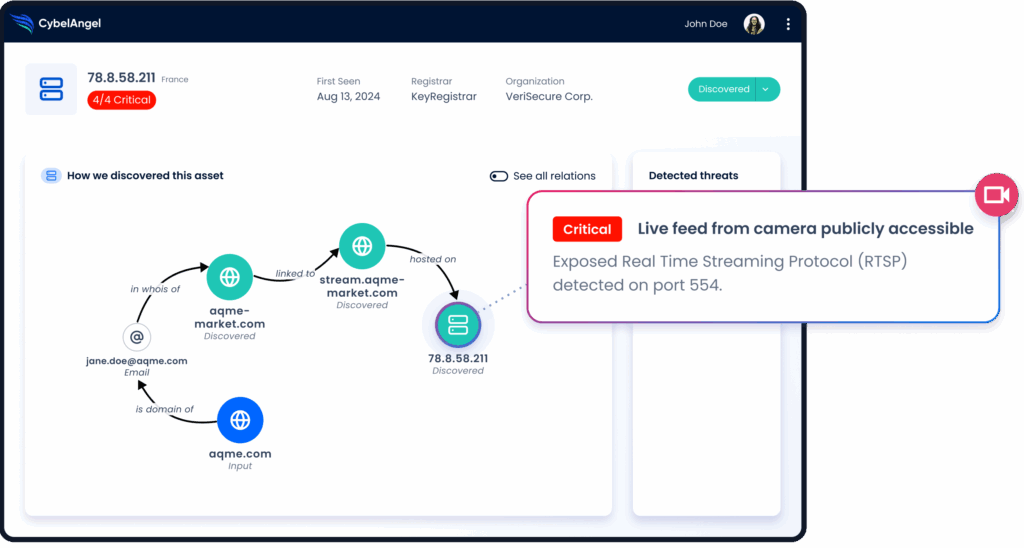

- الأصول المكشوفة قدم مسارًا آخر. يمكن أن تعمل كل من نطاقات فرعية منسية، أو تطبيق ويب غير مرقع، أو حاوية تخزين تم تكوينها بشكل خاطئ كنقاط إسقاط للتعليمات البرمجية الضارة.

- مُخترق تطبيقات طرف ثالث وواجهات برمجة التطبيقات لتوسيع سطح الهجوم بشكل أكبر. يمكن لملف خبيث تتم مزامنته عبر أداة تعاون أو بائع مخترق أن يقدم أنواع البرمجيات الخبيثة.

- البنية التحتية للتصيد الاحتيالي هو عامل تمكين رئيسي آخر. يسجل المهاجمون مجالات تشبه مجالات الشركات (أخطاء إملائية دقيقة أو تبديلات أحرف لعناوين URL للشركات المشروعة) ويستخدمونها لتقليد بوابات تسجيل الدخول أو توزيع مرفقات مصابة، مثل ملفات .exe. ينجح الخداع لأن البنية التحتية نفسها تبدو أصلية. بعض مجموعات التصيد الاحتيالي الآن بما في ذلك لوحات تحكم كاملة لتتبع بيانات اعتماد الضحايا وإنشاء صفحات مزيفة جديدة عند الطلب.

على سبيل المثال، أداة تصيد احتيالي جديدة كخدمة (PhaaS) تسمى “وwhisper 2FA” يتم استخدامه لاستهداف مستخدمي Microsoft 365. يأخذ كلاً من بيانات الاعتماد ورموز المصادقة متعددة العوامل، ويقلد علامات تجارية أخرى للتسلل تحت الرادار. تم تصميم رسائل البريد الإلكتروني للتصيد الاحتيالي الخاصة به لتبدو وكأنها اتصالات عاجلة من شركات مثل DocuSign و Adobe.

الانتقال إلى استراتيجية دفاع استباقية ومتطلعة للخارج

اليوم، يعني الوقاية من الأمن السيبراني رؤية ما يراه المهاجمون أولاً. هذا هو دور معلومات التهديدات الخارجية.

الأمر كله يتعلق بالاكتشاف والتحليل المستمر للأصول المواجهة للإنترنت، والبيانات المتسربة، والبنية التحتية الضارة المرتبطة بمؤسستك. وهي توسع نطاق الرؤية إلى ما وراء جدار الحماية، إلى الويب المفتوح، والويب المظلم، وكل زاوية منسية حيث يمكن أن تظهر نقاط الضعف.

عندما يكون لديك رؤية من الخارج إلى الداخل، يمكنك:

- الكشف والمعالجة خدمات ضعيفة (قبل استغلالهم)

- حدد وقم بإسقاط مجالات مزيفة و مجموعات التصيد الاحتيالي قبل أن يبدأوا في حصد بيانات الاعتماد

- تتبّع كلمات المرور المخترقة و ملفات مصابة بالبرامج الضارة (قبل أن تتحول إلى سلاسل عدوى طويلة الأمد)

يبني نهج CybelAngel على هذا المبدأ. يؤدي كل اكتشاف إلى تنبيهات في الوقت الفعلي وعمليات معالجة موجهة، مما يسمح لفرق الأمان بإزالة التهديد قبل وقت طويل من وصول برامج ضارة إلى نقطة نهاية.

قائمة تدقيق: إطار عمل وقائي تكتيكي لفرق الأمن

ليس عليك البدء من الصفر. ولكن عليك توسيع آفاقك وزيادة نطاق ما تنظر إليه. إليك إطار عمل لتبدأ.

- تحديد قم برسم خريطة لكل جزء من بصمتك الرقمية الخارجية. يشمل ذلك النطاقات،, بيئات سحابية, ، مستودعات الأكواد، وحالات البرمجيات كخدمة. باختصار، يجب فهرسة ومراقبة أي شيء متاح للجمهور.

- مراقبة استمر في الانتباه إلى بيانات اعتماد مسربة, ، مجموعات التصيد الاحتيالي، والملفات المصابة، ونطاقات وهمية تنتحل علامتك التجارية. هذه هي العلامات الأولى التي مشغلي البرامج الضارة هل تستهدف مؤسستك.

- أعط الأولوية لا تستحق كل تنبيهات الانتباه المتساوي. صنف تعرضات شركتك بناءً على قابليتها للاستغلال وتأثيرها المحتمل على الأعمال. على سبيل المثال، يتطلب خادم VPN غير مهيأ إجراءً أسرع من نطاق فرعي متوقف.

- معالجة تأكد من التصرف بسرعة لاحتواء المخاطر. نسق إزالة النطاقات، وأغلق المنافذ المفتوحة، وألغِ صلاحيات الاعتماد المسروقة، وقم بتصحيح الخدمات الضعيفة قبل أن يتم استغلالها.

- قياس تتبع تقدم فريقك بمرور الوقت. الأصول المكشوفة الأقل، والتسريبات الأقل، ودورات الإصلاح الأسرع هي المؤشرات الأكثر موثوقية لتقليل سطح الهجوم... وراحة البال على المدى الطويل.

بالتأكيد، لا تزال برامج مكافحة البرامج الضارة وأدوات التحكم في نقاط النهاية تساعد في منع هجمات البرامج الضارة. لكن إدارة سطح الهجوم الخارجي ستجعلها أقوى من خلال توجيهها برؤى واقعية حول كيفية بدء الهجمات وأين.

دراسة حالة: منع تفشي برامج الفدية من خلال الرؤية الخارجية

تخيل هذا: مجموعة تصنيع متعددة الجنسيات تضم أكثر من 30 ألف موظف تتلقى تنبيهاً عاجلاً من منصة استخبارات التهديدات الخارجية الخاصة بها.

ظهرت مجموعة من بيانات اعتماد VPN للشركات صالحة (مكتملة بتفاصيل استرداد متعددة العوامل) في منتدى على الويب المظلم. تبدو بيانات الاعتماد هذه خاصة بمهندس كبير.

في غضون دقائق، يقوم فريق عمليات الأمان بالتحقق من التسرب ويفرض إعادة تعيين بيانات الاعتماد على مستوى المؤسسة.

تم تعطيل حساب VPN المكشوف، وتم إنهاء الجلسات المقابلة. تكشف الفحوصات المتقاطعة في نظام إدارة المعلومات والأحداث الأمنية (SIEM) الخاص بهم أنه لم يتم إجراء أي اتصالات مشبوهة بعد. تم قطع سلسلة الهجوم قبل أن تتمكن من البدء.

يربط التحليل الإضافي بيانات الاعتماد بعدوى ماسحة المعلومات على الكمبيوتر المحمول الشخصي للمهندس، والتي يحتمل أن يكون قد تسبب فيها مرفق بريد إلكتروني خبيث تم فتحه قبل أسابيع.

بدون التنبيه الخارجي، كانت تلك التفاصيل المسروقة لتمنح وصولاً عن بعد مباشراً إلى شبكة الشركة. لقد كانت لتصبح نقطة انطلاق مثالية لنشر برامج الفدية.

في هذه الحالة، لم يعتمد منع الفيروسات على تنبيهات مكافحة الفيروسات أو عمليات مسح نقاط النهاية. لقد نجح لأن الرؤية امتدت إلى ما وراء جدار الحماية. رأى الفريق المخاطر قبل أن يتمكن المهاجمون من استغلالها.

تتيح استخبارات التهديدات الخارجية من CybelAngel هذه الرؤية الاستشرافية. يمكنها اكتشاف بيانات الاعتماد المسربة، والبنية التحتية المعيبة، والملفات المصابة المرتبطة بمؤسستك، حتى يتمكن فرق الأمن من اتخاذ الإجراءات في الوقت المناسب لمنع وقوع حادث.

ما زال العامل البشري مهماً

لسوء الحظ، حتى أفضل معلومات التهديدات لا يمكنها أن تحمي بالكامل من أكبر نقطة ضعف لديك... الأشخاص. 95% من خروقات البيانات تحدث بسبب خطأ بشري.

نقرة واحدة مضللة أو تسجيل دخول متسرع يمكن أن يفتح الباب أمام البرامج الضارة. خاصة عندما ينتحل المهاجمون علامات تجارية مألوفة أو يحاكون أدوات مشاركة الملفات الموثوقة. حملات التصيد الاحتيالي الآن اعتمد بشكل أقل على الأخطاء الإملائية وضعفها، وركز بشكل أكبر على الضغط النفسي، مثل الاستعجال، أو السلطة، أو الفضول.

لهذا السبب يجب أن تتطور الضوابط التقنية والوعي البشري معًا، على سبيل المثال من خلال:

- التدريب المستمر للموظفين لأن حول مليوني عمل تجاري لم يرتبوا بعد تدريب الأمن السيبراني لفرقهم، على الرغم من المخاطر

- محاكاة تصيد احتيالي واقعية لأن معظم البالغين لا يمكنهم التمييز بين رسائل البريد الإلكتروني التصيدية الأصيلة ورسائل البريد الإلكتروني التصيدية التي تم إنشاؤها بواسطة الذكاء الاصطناعي

- قنوات إبلاغ واضحة لأن الإجراءات الصحيحة ضرورية لمنع تسلل التهديدات الحية دون اكتشاف أو توثيق.

هذه الاستراتيجيات الاستباقية للوقاية من التهديدات تبقي الفرق مسؤولة وعلى وفاق. وعند اقترانها بالصحيح ذكاء التهديدات الخارجية تُحوّل الأدوات الناس من الحلقة الأضعف إلى جزء نشط في الوقاية من الفيروسات.

أسئلة متكررة: الوقاية الحديثة من البرمجيات الخبيثة والفيروسات

دعنا نستعرض بعض الأسئلة الشائعة حول الحماية من الفيروسات للمؤسسات.

ما هي أكثر طرق الوصول الأولية شيوعًا للبرامج الضارة اليوم؟

تظل رسائل التصيد الاحتيالي، وبيانات الاعتماد المسربة، والخدمات عن بعد المكشوفة مثل RDP أو VPN، هي المسارات الرائدة لإصابات الفيروسات. تبدأ العديد من الحملات عندما يقوم الموظفون بتنزيل ملفات من مصادر غير موثوقة أو يتفاعلون مع نوافذ منبثقة ضارة تبدو كأنها تحديثات للبرامج.

هل لا يزال برنامج مكافحة الفيروسات قادرًا على منع فيروسات الكمبيوتر؟

نعم، لكنه يعمل بشكل تفاعلي. لا تزال برامج مكافحة الفيروسات وبرامج مكافحة التجسس ضرورية للكشف عن الملفات المصابة وحظر التعليمات البرمجية الضارة على نقاط النهاية، ولكنها لا تستطيع رؤية ما يحدث خارج الشبكة. إن إقران هذه الأدوات بمعلومات التهديدات الخارجية يضمن إنذارًا مبكرًا قبل الوصول إلى الحمولة.

كيف تعمل الفيروسات الحاسوبية؟

تقوم الفيروسات بتضمين شفرة خبيثة في ملفات أو برامج مشروعة. بمجرد تشغيلها، تتكاثر عبر نظام التشغيل، وتنتشر عبر المجلدات المشتركة، أو أجهزة التخزين الخارجية، أو حتى قطاع الإقلاع لمحركات الأقراص الصلبة. بعض المتغيرات، مثل فيروسات إصابة الملفات، تعدل التطبيقات الحالية، بينما تستغل أخرى الثغرات الأمنية لاكتساب الاستمرارية.

ما هو الفرق بين الفيروس والدودة والحصان الطروادي؟

هذه كلها أنواع مختلفة من البرامج الضارة. إليك كيف تختلف.

- فيروس: يلتصق بالملفات النظيفة وينتشر عند فتح هذه الملفات أو مشاركتها.

- دودة تتكرر ذاتياً تلقائياً، وغالباً ما تنتقل عبر الشبكات دون تدخل المستخدم.

- حصان طروادة تتقنع كبرامج أو تطبيقات شرعية، تُستخدم لسرقة البيانات أو تثبيت برامج ضارة إضافية.

ما هو الوقاية الاستباقية من الفيروسات؟

الوقاية الاستباقية من الفيروسات تعني إيقاف العدوى قبل وصولها إلى نقاط النهاية. ويشمل ذلك تحديد النطاقات المزيفة وبيانات الاعتماد المسربة والأصول المكشوفة في وقت مبكر (قبل أن تؤدي إلى خرق بيانات).

ويعني أيضًا فرض إعدادات أمن إنترنت قوية، مثل:

- تشغيل تحديثات Microsoft Windows أو تحديثات برامج Apple فورًا

- تقييد تنزيلات متاجر التطبيقات الخطرة

- مراجعة إعدادات الخصوصية بانتظام

مع وجود تدابير وقائية مناسبة ضد اختراق البيانات، يمكن للفرق البقاء خالية من الفيروسات بثقة على المدى الطويل.

خاتمة

لقد تجاوزت الوقاية من الفيروسات تعريفها القديم. لا تزال برامج مكافحة الفيروسات وجدران الحماية مهمة، لكنها ترى نصف الصورة فقط. الحماية الحقيقية تبدأ مبكرًا. تحدث من خلال الكشف عن الثغرات، والنطاقات المزيفة، وبيانات الاعتماد المسربة التي تجعل الإصابات ممكنة في المقام الأول.

يحتاج قادة الأمن الآن إلى منع يتطلع إلى الخارج كما يتطلع إلى الداخل. مع استخبارات التهديدات الخارجية من CybelAngel، يمكنك اكتشاف وإزالة آليات تسليم البرامج الضارة قبل وصولها إلى شبكتك.