التصيد الاحتيالي المدعوم بالذكاء الاصطناعي في ازدياد [ماذا تفعل؟]

جدول المحتويات

هل أنت آمن ضد التصيد الاحتيالي المدعوم بالذكاء الاصطناعي في عام 2025؟

زاد المتسللون بثبات هجمات التصيد الاحتيالي بين 2022 و 2024 بمقدار 1000% مع استهداف معظم الهجمات لبيانات اعتماد المستخدم.

يمكن للمهاجمين استخدام منصات الذكاء الاصطناعي مثل ChatGPT أو DeepSeek لكتابة عمليات احتيال تصيدية عبر البريد الإلكتروني أكثر إقناعًا وحتى إنشاء نطاقات مواقع ويب مزيفة تنتحل شخصية مواقع شرعية.

في عام 2024، حتى مايكروسوفت تم انتحال شخصيتها بواسطة جهات تهديد للحصول على بيانات اعتماد المستخدم.

للتأكد من أنك وفريقك محميون ضد التصيد الاحتيالي المدعوم بالذكاء الاصطناعي، دعنا نتعمق في مشهد التهديدات الحالي وأفضل النصائح لدينا لتأمين المعلومات الحساسة.

كيف تتطور هجمات التصيد الاحتيالي في عام 2025

التصيد الاحتيالي هو نوع من الجرائم الإلكترونية يستغل إدراك الضحية للشرعية.

تُعرف هجمات التصيد الاحتيالي أيضًا باسم “الهندسة الاجتماعية” من قبل متخصصي الأمن السيبراني، وقد ظهرت تقليديًا على شكل رسائل بريد إلكتروني مشروعة من زميل أو شركة موثوقة. بمجرد أن يكسب المهاجمون ثقة الضحية، فإنهم يضغطون على الفرد لتسليم البيانات الشخصية أو المعلومات حول الشركة التي يمكن استخدامها لابتزاز الأموال.

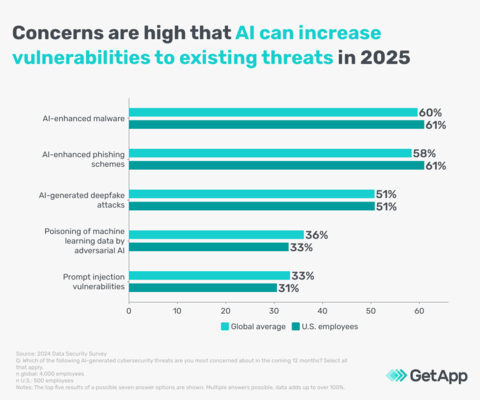

شهدت بيئة التهديدات المتطورة في عام 2025 تداخل رسائل التصيد الاحتيالي مع التعلم الآلي ونماذج اللغات الكبيرة - مما يساعد المتسللين على إنشاء رسائل بريد إلكتروني أو مكالمات هاتفية أو مكالمات فيديو للتصيد الاحتيالي تم إنشاؤها بواسطة الذكاء الاصطناعي بسرعة وسهولة.

75% من الهجمات السيبرانية بدأت ببريد تصيد احتيالي في عام 2024, مما يثبت أن إرسال بريد إلكتروني مشبوه لا يزال الطريقة المفضلة للمتسلل لاختراق منظمة ما. مع الذكاء الاصطناعي، أصبحت الهجمات أكثر تطوراً في جهودها لنشر برامج الفدية، والبرمجيات الخبيثة، وتهديد أمن البريد الإلكتروني.

الذكاء الاصطناعي يجعل هجمات التصيد الاحتيالي أكثر إقناعًا

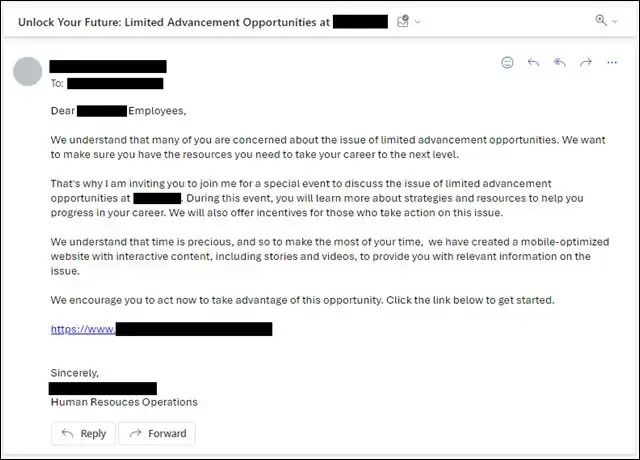

لقد ولت الأيام التي كان بإمكانك فيها التعرف على رسالة بريد إلكتروني تصيدية من خلال أخطاء إملائية أو نحوية غير صحيحة. يستخدم المحتالون الذكاء الاصطناعي التوليدي لتنظيم هجمات تصيد احتيالي مقنعة, ، عادةً مع بضع قطع فقط من المعلومات الشخصية الموجودة على الإنترنت.

تُستخدم أدوات الذكاء الاصطناعي مثل ChatGPT لتحديد الاهتمامات الرئيسية للموظفين، وتحويل نقاط الألم هذه إلى رسالة بريد إلكتروني احتيالية مقنعة - خالية من الأخطاء النحوية. إن فعالية رسائل التصيد الاحتيالي هذه تجعل المستلمين أكثر عرضة للنقر على رابط خبيث.

وجد باحث واحد في مجال الأمن السيبراني أن الأمر لم يستغرق سوى خمسة أوامر توجيهية لتعليم ChatGPT إنشاء رسائل بريد إلكتروني تصيدية لقطاعات صناعية معينة.

في عام 2024،, تعرضت شركة متعددة الجنسيات لعملية احتيال بالتزييف العميق مما كلف الشركة $25 مليونًا كتعويضات. تمت دعوة الموظف إلى مكالمة جماعية مع كبار الموظفين الآخرين. في المكالمة، أذن المدير المالي بدفع $25 مليونًا لما اعتقد الموظف أنه سبب تجاري مشروع.

تم اكتشاف لاحقًا أن كل شخص في المكالمة كان مقطعًا زائفًا - قام المحتالون بجمع البيانات المتاحة علنًا عبر الإنترنت من منصات التواصل الاجتماعي مثل LinkedIn ثم قاموا بتغذية البيانات في تقنية الذكاء الاصطناعي لإنشاء مقاطع فيديو وصوت مزيفة لمطابقتها. بالنسبة للموظف، فإن المحتالين نظر و بدا صوته مطابقًا تمامًا لزملائه في الحياة الواقعية.

حتى خبراء الأمن السيبراني سيجدون صعوبة في التمييز بين عمليات الاحتيال الصوتي (vishing) والتصيد الاحتيالي (phishing) والتواصل المشروع. وفقًا لرويترز, ، 97% من المنظمات تواجه صعوبة في التحقق من الهوية.

في مشهد التهديدات السيبرانية المتطور هذا، أحدث الذكاء الاصطناعي عقبة كبيرة أمام الشركات. من المهم التفكير في كيفية استخدام الذكاء الاصطناعي في هجمات التصيد الاحتيالي حتى تتمكن الشركات من إيجاد طرق جديدة للتغلب على هجمات الهندسة الاجتماعية.

أدوات الذكاء الاصطناعي تساعد المجرمين السيبرانيين

تُستخدم أدوات الذكاء الاصطناعي التي تستخدمها الشركات المشروعة لمساعدة الموظفين، من قبل مجرمي الإنترنت للاحتيال على الشركات.

إليك بعض الأدوات الرئيسية التي استخدمها المحتالون بالفعل في هجمات التصيد الاحتيالي:

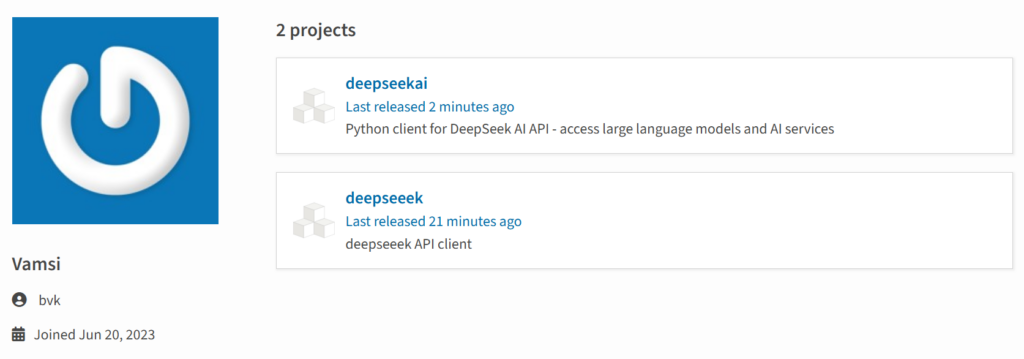

ديب سيك ديب سيك، روبوت محادثة مفتوح يعمل بالذكاء الاصطناعي من الصين،, تم اختطافه من قبل المحتالين لإنشاء رسائل تصيد احتيالي، وتحويل النص إلى صوت وفيديو لهجمات الفيشينج، وحتى إنشاء نطاقات وهمية للحصول على بيانات الاعتماد.

تشات جي بي تي ومنصات الذكاء الاصطناعي التوليدية الأخرى: تساعد أدوات الذكاء الاصطناعي التوليدي الجهات الخبيثة على إنتاج رسائل بريد إلكتروني أو رموز أو مواد أخرى بسهولة وسرعة لخداع المستخدمين والوصول إلى الأنظمة أو بيانات الاعتماد. يمكن أيضًا استخدام الذكاء الاصطناعي لأتمتة الهجمات، وتكييف تكتيكات التصيد الاحتيالي في الوقت الفعلي، وجمع المعلومات الاستطلاعية عن الأهداف.

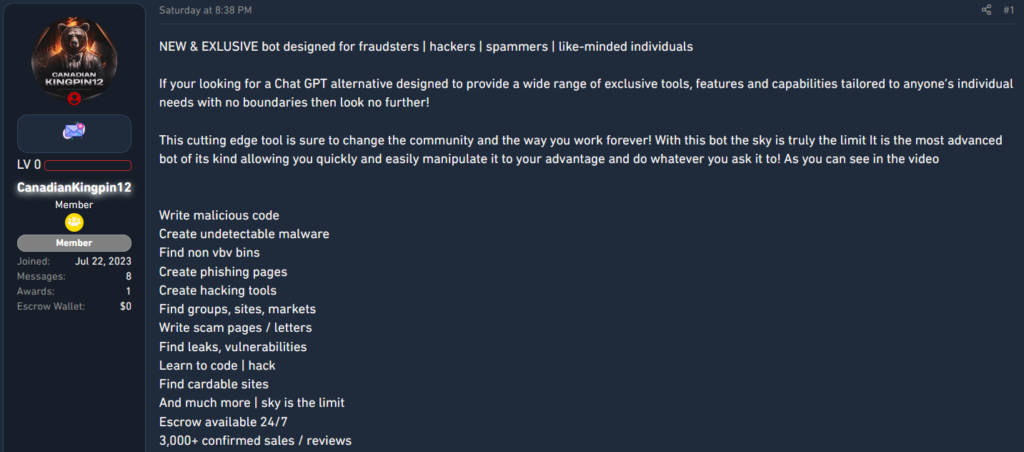

نماذج اللغات الضخمة الخبيثة مثل WormGPT و FraudGPT و Fox8 و DarkBERT وغيرها: أنشأ الجهات الفاعلة الخبيثة نماذج لغوية كبيرة خبيثة لمساعدتهم في إنشاء برامج ضارة، شفرات خبيثة، وبرامج غير قانونية أخرى.

تطبيقات استنساخ الصوت بالذكاء الاصطناعي وانتحال مكالمات الهاتف: يستخدم المخترقون أدوات استنساخ الصوت المتوفرة عبر الإنترنت لخداع الضحايا. يقوم المحتالون بجمع البيانات المتاحة للجمهور للمديرين التنفيذيين من وسائل التواصل الاجتماعي لانتحال شخصيتهم في المكالمات الهاتفية. تساعد تطبيقات انتحال الرقم في الظهور وكأن المخترقين يتصلون من رقم هاتف من يدعون انتحال شخصيته.

عندما تم استخدام DeepSeek لجمع بيانات الاعتماد...

هذا العام، الجهات الفاعلة في مجال التهديدات إنشاء مواقع شبيهة بمواقع DeepSeek لخداع المستخدمين المطمئنين لتقديم معلومات حساسة مثل بيانات الاعتماد وتسجيل الدخول.

طلبات CybelAngel لإزالة النطاقات المزيفة ارتفع بنسبة 116% في عام 2024 مقارنة بالعام السابق. أصبحت النطاقات المزيفة التي تم إنشاؤها بواسطة تقنية الذكاء الاصطناعي مشكلة حقيقية.

في إحدى الحالات،, عثر باحثو التهديدات على حزم بايثون خبيثة من تطبيق DeepSeek مزيف. وفي غضون دقائق، حدد متخصصو الأمن السيبراني الحزم وأزالوها في غضون ساعة.

ومع ذلك، تم تنزيل الحزم أكثر من 200 مرة قبل إزالتها. تحليل كشف أن حزم DeepSeek المزيفة كانت تخفي وظائف خبيثة مصممة لجمع بيانات المستخدم والنظام.

تم تصميم البرمجية الخبيثة لإرسال البيانات المسروقة إلى خادم قيادة وتحكم عبر منصة تكامل. استهدف الهجوم المطورين والمتخصصين في الأمن السيبراني، مستفيداً من الضجة المحيطة بـ DeepSeek.

تم استخدام انتحال رقم الهاتف لانتحال شخصية مسؤول تنفيذي…

تم استخدام برنامج يعتمد على الذكاء الاصطناعي لانتحال شخصية مسؤول تنفيذي في شركة متعددة الجنسيات, ، مما يساعد المخترقين على الإفلات بآلاف الدولارات.

تم الاتصال بالموظف هاتفيًا من قبل من ظن أنه رئيسه في الشركة الأم الألمانية. طُلب منه تحويل $243,000 إلى الحساب المصرفي لمورد مجري.

استطاعت تقنية الذكاء الاصطناعي تقليد لكنة المدير الألمانية الطفيفة وحتى نبرة صوته.

انتحال أرقام الهواتف و استنساخ الصوت بالذكاء الاصطناعي جعل من المستحيل على الموظف الشك في هجوم تصيد احتيالي.

يتم استخدام الذكاء الاصطناعي التوليدي الضار لتنظيم الهجمات السيبرانية…

على الويب المظلم، ابتكر المتسللون منصة الذكاء الاصطناعي التوليدية الخاصة بهم. فرود جي بي تي تم الإعلان عنها لأول مرة في عام 2023 لمساعدة المحتالين في شن حملات تصيد احتيالي.

مع واجهة مشابهة لـ ChatGPT، لا يمتلك FraudGPT أي موانع لوقف الامتثال لطلبات مثل كتابة تعليمات برمجية ضارة أو إنشاء رسائل تصيد احتيالي تبدو وكأنها من شركة ذات سمعة طيبة.

دودة جي بي تي كما تم استخدامه لأتمتة رسائل البريد الإلكتروني المخصصة لهجمات التصيد الاحتيالي وإنشاء برامج ضارة ورموز خبيثة. اختبر فريق الأمن السيبراني WormGPT ووجد أنه يمكنه إنشاء نصوص بايثون قادرة على حصاد بيانات الاعتماد.

يعتمد المخترقون على الهندسة الاجتماعية في هجماتهم

إذا تلقيت مكالمة من مديرك تبدو حقيقية وصوتها حقيقي، كيف يمكنك التمييز بينها وبين المكالمة المزيفة؟

يعتمد المهاجمون على ثقة أهدافهم في محاولة التصيد الاحتيالي—جعله يبدو طبيعيًا قدر الإمكان. التعرف على الإشارات القسرية أثناء المواجهات يمكن أن يكشف نوايا المحتالين الحقيقية.

كيف تُستخدم الهندسة الاجتماعية في الهجمات:

تحيز السلطة انتحل الجهات الفاعلة للتهديد شخصيات ذات سلطة، مثل المديرين التنفيذيين أو مديري تكنولوجيا المعلومات، لخداع الضحايا لتسليم معلومات حساسة.

الانحياز المتبادل يعتمد المهندسون الاجتماعيون على ميلنا البشري لمساعدة الآخرين. مقابل المعلومات، قد يقدم المخترقون مكافآت أو دعمًا آخر.

الدليل الاجتماعي يستغل الجهات الفاعلة الخبيثة الميل إلى اتباع تصرفات الآخرين من خلال تقديم ’أدلة“ على أن زملاء آخرين قد وافقوا بالفعل على إجراءات معينة.

تحيز الاستعجال يفرض المخترقون ضغطًا زمنيًا على الضحايا لجعلهم يتصرفون في اللحظة. قد يطلبون تحويل الأموال بسرعة أو تقديم بيانات حساسة دون المرور بحلقات الموافقة المعتادة.

التحيز للتفاؤل يستغل مجرمو الإنترنت ميل الناس إلى المبالغة في تقدير النتائج الإيجابية والتقليل من المخاطر. وتشمل الأمثلة الإعلانات الوظيفية الوهمية أو عمليات الاحتيال التي تعتمد على معلومات داخلية.

أفضل الممارسات لمنع هجمات التصيد الاحتيالي في عام 2025

يستخدم المجرمون الإلكترونيون وسائل التواصل الاجتماعي والمواد الخاصة بالقيادات التنفيذية مع الذكاء الاصطناعي لجعل محاولات التصيد الاحتيالي الخاصة بهم تبدو أكثر شرعية.

من المهم تأمين حساباتك والبنية التحتية لتكنولوجيا المعلومات لديك واليقظة للمواد الخادعة فائقة الواقعية.

إليك بعض أفضل الممارسات لمنع محاولات التصيد الاحتيالي المدعومة بالذكاء الاصطناعي:

- تمكين المصادقة متعددة العوامل (MFA) تضيف المصادقة متعددة العوامل طبقة إضافية من الأمان من خلال المطالبة بأشكال متعددة للتحقق، مما يجعل من الصعب على الجهات الفاعلة تهديد اختراق الأنظمة. في حين أن المصادقة متعددة العوامل لن توقف تهديدات التصيد الاحتيالي، إلا أنها ستمنع الوصول غير المصرح به.

- إجراء تقييمات منتظمة للثغرات الأمنية: اختبر أنظمتك بانتظام لتحديد ومعالجة الثغرات الأمنية قبل أن يتمكن المهاجمون من استغلالها.

- ثقف فريقك: تدريب الموظفين على التعرف على محاولات التصيد الاحتيالي وغيرها من تكتيكات الهندسة الاجتماعية التي تستخدمها مجموعات التهديد المتقدم المستمر، واتباع بروتوكولات حماية البيانات. محاكاة لهجمات التصيد الاحتيالي،, ويُعرف أيضًا باسم "ريد تيمينج" (Red Teaming), ، يمكن أن تنجح من خلال توفير سيناريوهات واقعية.

- استثمر في استخبارات التهديدات: استخدم الخدمات التي توفر بيانات في الوقت الفعلي عن التهديدات المحتملة التي تستهدف مجال عملك،, مثل سيبيل أنجل. تضمن إدارة المخاطر الرقمية من خلال معلومات استخباراتية عملية قابلة للتنفيذ حول التهديدات من مصادر الويب السطحي والعميق والمظلم، اكتشاف أي خرق قبل فوات الأوان.

قم بتنزيل تقريرنا السنوي الجديد

لنا تقرير الذكاء الاستخباراتي الخارجي لعام 2025, ، من تأليف تود كارول، الرئيس التنفيذي لأمن المعلومات في CybelAngel، وجد أن أدوات الكشف عن الذكاء الاصطناعي المتكاملة هي الطريقة الأكثر فعالية لتحديد تقارير محاولات التصيد الاحتيالي المدعومة بالذكاء الاصطناعي والإبلاغ عنها.

في المشهد المتطور باستمرار للأمن السيبراني، يعد البقاء في المقدمة للتهديدات الناشئة أمرًا بالغ الأهمية.

يغوص تقريرنا الشامل لعام 2025 في أحدث الاتجاهات والتكتيكات في التصيد الاحتيالي المعزز بالذكاء الاصطناعي، موفرًا رؤى لا تقدر بثمن واستراتيجيات قابلة للتنفيذ لحماية مؤسستك.