دروس من خرق بيانات Postman: فجوات أمن واجهات برمجة التطبيقات والحلول

جدول المحتويات

كيف حدث هذا؟ دعنا نلقي نظرة على كيفية تأثير خرق بيانات Postman على آلاف الشركات في جميع أنحاء العالم وتأثيره على الصناعة ككل.

ماذا حدث في تسريب بيانات بوستمان؟

بوست مان ظهرت كأداة سهلة الاستخدام لاختبار وإنشاء واجهات برمجة التطبيقات، وتستخدمها 30 مليون منظمة على مستوى العالم. أدت الاستخدامات العالية لـ Postman بين المطورين إلى جعل اكتشاف الثغرات الحرجة أكثر إزعاجًا، مما يزيد من مخاطر الهجمات المستقبلية من قبل الجهات الفاعلة التي تهدد.

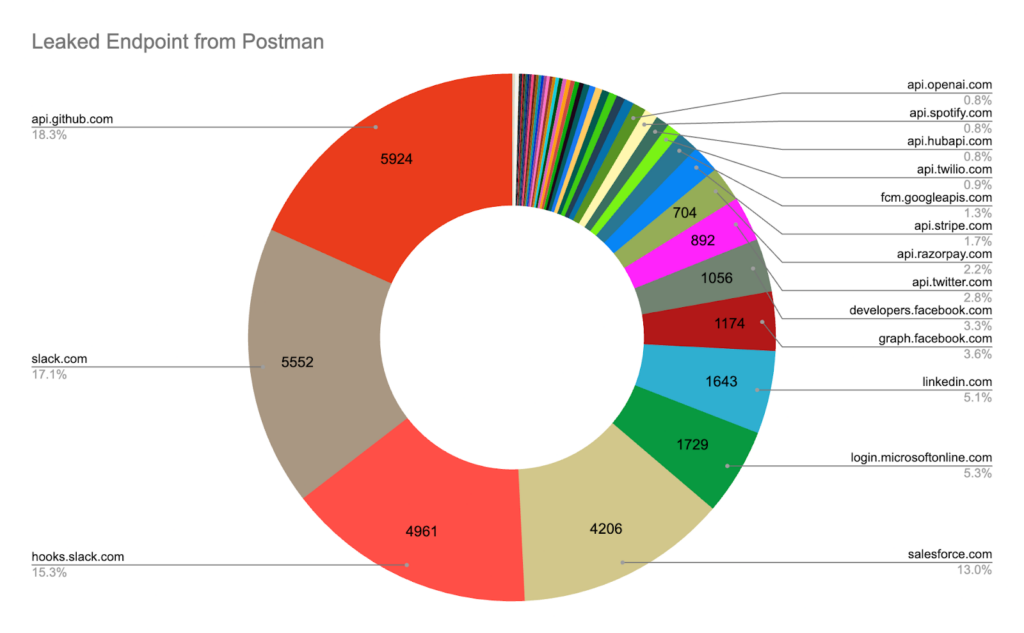

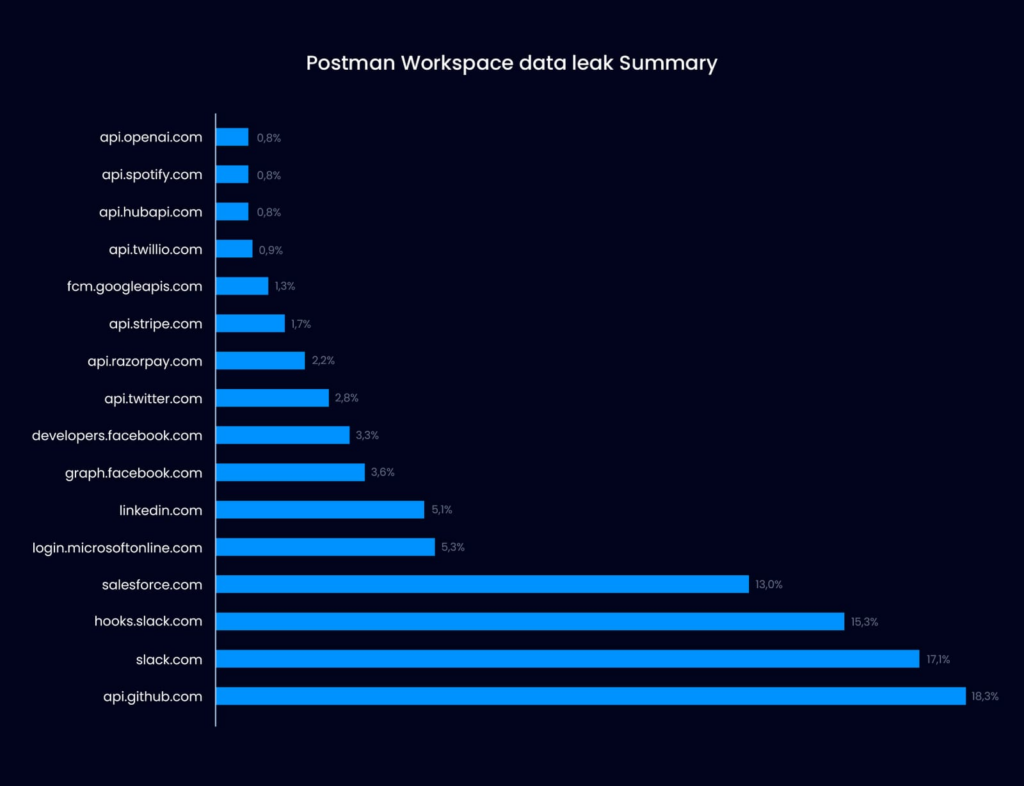

اختراق بيانات بوست مان بالأرقام...

- 18% تم ربط نقاط نهاية واجهة برمجة التطبيقات المتسربة بـ GitHub.

- ساهمت التجارة الإلكترونية وأنظمة الدفع في ٣.٩% جميع التسريبات الطرفية.

- نقاط نهاية واجهة برمجة تطبيقات دروبوكس تم إنشاؤها 7% من الإجمالي للتسريبات.

تسلط حادثة خرق بيانات Postman الضوء على كيفية الوصول إلى البيانات الحساسة ونشرها، حتى على منصات بارزة وموثوقة.

ما هي الثغرات الأمنية المضمنة في Postman؟

Postman هي منصة مصممة لجعل التعاون سهلاً وفعالاً. لسوء الحظ، هذا يعني أيضًا أن ممارسات الأمان قد تكون ناقصة. المحتوى على بوستمان.كوم يمكن أن تكون متاحة للعامة اعتمادًا على كيفية قيام المستخدمين بتكوين إعدادات الرؤية - وهذا هو المكان الذي يمكن أن تتسرب البيانات الحساسة بسبب إهمال المطور أو قلة خبرته.

الأسباب الجذرية لخرق بيانات بوستمان هي،, كما حددتها CloudSEK:

- المشاركة العرضية للمجموعات والبيئاتتركيز Postman على التعاون أدى إلى مشاركة البيانات الحساسة بشكل عشوائي، مما زاد من مخاطر الوصول غير المصرح به.

- ضوابط وصول مهيأة بشكل خاطئغالبًا ما تم تعيين مساحات العمل إلى “عامة” بدلاً من “خاصة”، مما يعرض البيانات لمحركات البحث والمستخدمين الخارجيين.

- المزامنة مع المستودعات العامة: المجموعات التي تمت مزامنتها مع منصات مثل GitHub دون إخفاء أو تنظيف هددت بكشف بيانات حساسة لأي شخص لديه حق الوصول إلى المستودع.

- تخزين البيانات الحساسة كنص عادييقوم Postman افتراضيًا بحفظ البيانات الحساسة بتنسيق نص عادي دون أي تشفير، مما يسمح لأي شخص لديه وصول إلى مساحة العمل بعرض البيانات التي قد تكون حساسة.

- إدارة الحد الأدنى من الأسرار: الكثير من المستخدمين يختارون عدم استخدام أدوات إدارة الأسرار الخاصة بـ Postman، مما يعرض البيانات الحساسة للخطر.

رسم بياني شريطي يوضح المستودعات العامة الأكثر تضررًا من تسريب بيانات بوست مان. مصدر.

لماذا تعد مساحات عمل Postman متجه هجوم متنامٍ؟

أدت الممارسات غير الآمنة التي استخدمها Postman بدون ضمانات أمنية إلى كشف بيانات حساسة، مما منح المهاجمين نافذة على المؤسسة المخترقة.

إليك كيف يمكن للهجمات استغلال الثغرات الأمنية المختلفة لإحداث الضرر:

- الاستفادة من مفاتيح API المكشوفةيمكن للمهاجمين استغلال مفاتيح API المكشوفة في Postman للوصول إلى البيانات الحساسة واستخراجها.

- السيطرة على رموز API المكشوفةيمكن لمخترقي التهديدات الاستيلاء على الرموز المسربة عن طريق إنشاء طلبات واجهة برمجة التطبيقات الخاصة بهم للوصول إلى الأنظمة الداخلية وتصعيد المشكلات بسرعة.

- انتحال هوية المستخدمين باستخدام بيانات اعتماد مسربةيمكن للمهاجمين انتحال شخصية مستخدمين شرعيين ببيانات اعتماد مسروقة مثل أسماء المستخدمين وكلمات المرور.

- سرقة الأسرار التجارية السريةيمكن للمجرمين السيبرانيين استخراج الأسرار التجارية السرية وربما بيع هذه البيانات للمنافسين.

كيف استغل المهاجمون بيانات بوست مان المكشوفة؟

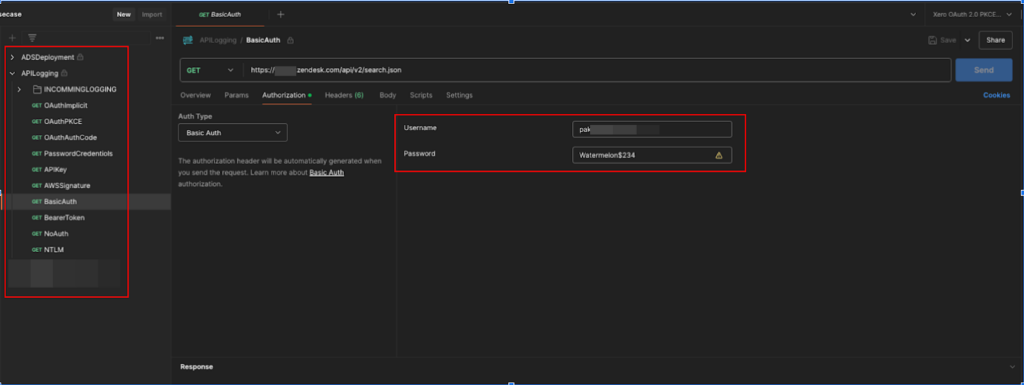

عندما تم تسريب سجلات العملاء في مجال الرعاية الصحية

كشف خرق بيانات Postman عن سجلات عملاء حساسة في مجال الرعاية الصحية بسبب مساحات عمل تم تكوينها بشكل خاطئ. تم تسريب بيانات اعتماد المسؤول النشط في Zendesk، مما فتح الباب أمام الجهات التهديدية لإلحاق الضرر بشركة الرعاية الصحية والجمهور الأوسع.

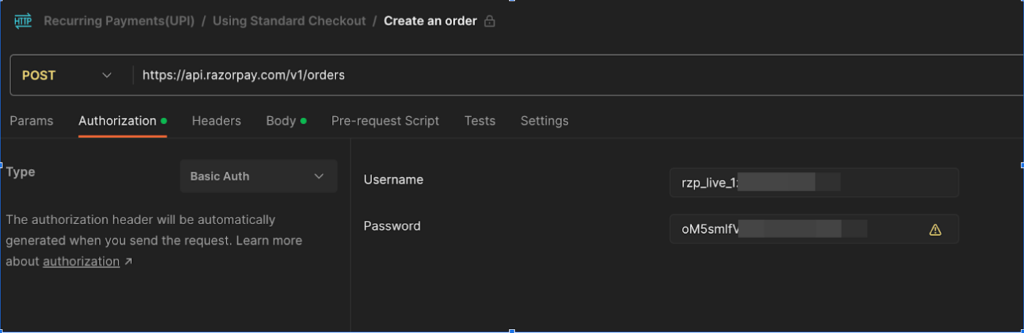

تم اختراق بيانات اعتماد واجهة برمجة تطبيقات Razorpay

لقد تم تسريب العديد من مفاتيح الواجهة البرمجية للتطبيق (API) الخاصة بمنصة الدفع عبر الإنترنت Razorpay عن طريق الخطأ من مساحات عمل Postman المشتركة علنًا.

تم تصميم مفاتيح واجهة برمجة التطبيقات للاتصال بأمان بـ Razorpay من Postman، لكنها تركت غير محمية وعرضة الجهات الخبيثة. تم تسريب بيانات مثل أسماء المستخدمين وكلمات المرور الخاصة بـ Razorpay، مما فتح الباب أمام الاحتيال المالي أو إساءة استخدام أنظمة الدفع الخاصة بالشركة.

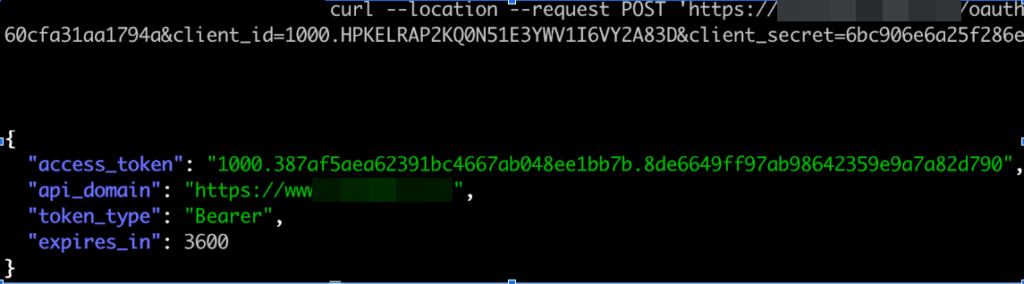

تعرض رمز التحديث الخاص بشركة برامج إدارة علاقات العملاء الكبرى للانتهاك

منصة إدارة علاقات عملاء شهيرة تم الكشف عن رموز التحديث وأسرار الجلسة الخاصة بها، بالإضافة إلى نقاط نهاية واجهة برمجة التطبيقات، لذلك تمكن المهاجمون من إنشاء رموز وصول خاصة بهم.

يمكن للمستخدمين غير المصرح لهم الآن اختطاف جلسات المستخدمين للوصول مباشرة إلى الأنظمة. من هناك، يمكن للمهاجمين الوصول إلى بيانات العملاء والرؤى الأخرى لابتزاز الأموال من المؤسسات.

في مثال واحد، وجد الباحثون أن مفاتيح واجهة برمجة التطبيقات (API) وفرت وصولاً إداريًا كاملاً لموارد سحابية حرجة. يمكن للمهاجمين استخدام هذا الوصول لنشر كود خبيث، أو تسريب بيانات حساسة، أو تعطيل الخدمات.

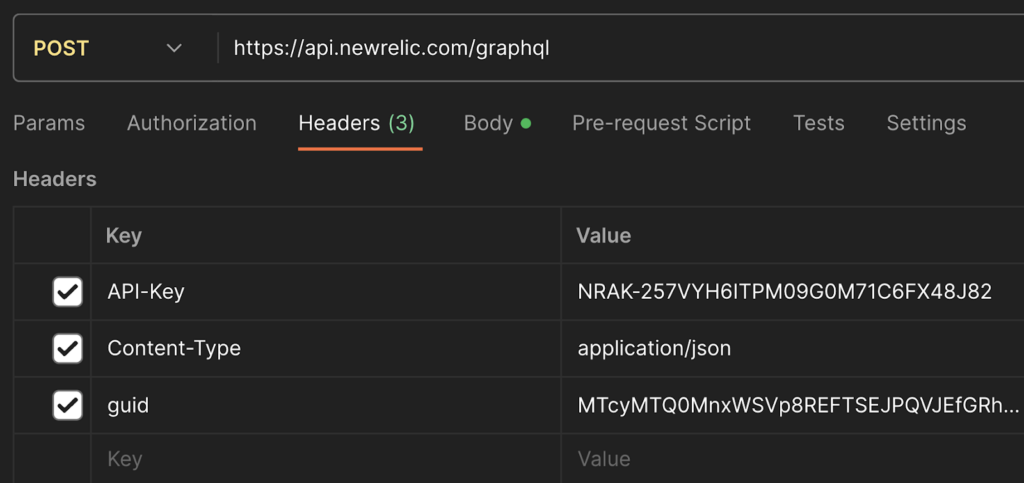

تم الكشف عن بيانات اعتماد واجهة برمجة تطبيقات New Relic

كان مستخدمو Postman يستخدمون New Relic، وهي منصة تحليل في الوقت الفعلي، لمراقبة وتسجيل واجهات برمجة التطبيقات (APIs). خلال تسريب بيانات Postman، تم أيضًا الكشف عن مفاتيح API الخاصة بـ New Relic، مما قد يمنح المهاجمين الوصول إلى سجلات النظام والتطبيقات، وبيانات استخدام المنتجات، وبيانات حركة مرور الشبكة، وبيانات اعتماد المستخدمين.

يمكن للبيانات أن تكشف البنية التحتية الداخلية لتكنولوجيا المعلومات والاتصالات لتمكين الجهات الفاعلة السيئة من الوصول غير المصرح به وتنفيذ هجمات معقدة.

كيف يمكن أن يؤثر خرق بيانات Postman على عملك؟

ما هي عواقب ضعف الأمن؟

هذه مجرد بعض المخاطر المرتبطة بالخرق بأي حجم.

- إعاقة العمليات التجارية تفقد المؤسسات الوقت في التعامل مع تداعيات الحوادث، مما يؤدي إلى فقدان الإنتاجية.

- ضرر السمعة تواجه المنظمات خطر خسارة العملاء والشركاء في حالة تسرب البيانات.

- خسائر ماليةيمكن للهجمات استغلال الثغرات لابتزاز الأموال، أو نشر برامج الفدية أو البرامج الضارة، وإلحاق الضرر بالأنظمة الداخلية، مما يؤدي إلى خسارة الإيرادات.

- تزايد هجمات التصيد والهندسة الاجتماعية يمكن للمهاجمين الاستفادة من المعلومات المشروعة التي حصلوا عليها للتسلل أعمق إلى المنظمة من خلال هجمات التصيد الهندسة الاجتماعية.

منع خروقات البيانات في عام 2025

عقلية الأمن أولاً تعني التركيز على التدابير الوقائية والمراقبة المستمرة.

إليك كيفية منع تسرب بوستمان:

- تقييد الأذوناتشارك المجموعات والبيئات فقط مع أولئك الذين يحتاجون حقًا إلى الوصول. راجع الأذونات بانتظام وتجنب المشاركة على مستوى المؤسسة للبيئات الحساسة.

- تقليل استخدام الرموز المميزة طويلة الأجل: اختر رموزًا قصيرة الأجل كلما أمكن وطبق تدويرًا آليًا للرموز، مما يقلل المخاطر في حالة تعرض رمز مميز.

- مراجعة قبل المشاركة: قبل مشاركة أي مجموعة أو بيئة، تحقق بعناية من المعلومات الحساسة المخزنة في المتغيرات أو الطلبات.

- الاستفادة من إدارة الأسرار الخارجيةاستخدم أدوات مخصصة لإدارة الأسرار لتخزين المعلومات الحساسة واسترجاعها بشكل آمن لتقليل مخاطر تعرضها.

- تدقيق ومراقبة الوصول: استخدم سجلات نشاط Postman لتتبع المشاركة والوصول. يمكن للمراجعات المنتظمة المساعدة في تحديد من لديه حق الوصول إلى البيانات الحساسة واكتشاف الأنشطة المشبوهة قبل أن تتسبب في ضرر.

منذ الهجوم، تم تطبيق المسح السري لـ Postman لمساعدة المستخدمين على تتبع أي بيانات مكشوفة بشكل أفضل، ومع ذلك، يتم فحص مساحات العمل العامة فقط، مما يترك المساحات الخاصة معرضة للخطر إذا كان المهاجمون يمتلكون الوصول بالفعل.

كيف يمكن للميزة الجديدة لـ CybelAngel حل هذه المشكلة؟

يمكن أن يكون للمساحات العمل التي تم تكوينها بشكل خاطئ آثار مدمرة على المؤسسة.

تقوم Cybel Angel بمراقبة Postman تلقائيًا يوميًا، وتكتشف التسريبات قبل أن تتحول إلى خروقات.

يمكن أن تكون لمساحات العمل ذات التكوين الخاطئ آثار وخيمة على المؤسسة - ليس فقط لأنها تكشف عن المشاريع والبيانات الداخلية، ولكن أيضًا لأنها غالبًا ما تحتوي على بيانات اعتماد حساسة مثل أسماء المستخدمين وكلمات المرور، أو مفاتيح ورموز واجهات برمجة التطبيقات (API)، مخزنة كنص عادي أو تتم مشاركتها عن غير قصد.

في منصات مثل Postman، أدى سوء التكوين هذا إلى تسرب آلاف مساحات العمل العامة لاعتمادات الدخول، مما أتاح للمهاجمين فرصة الوصول إلى الأنظمة الحيوية، أو استخلاص البيانات الحساسة، أو حتى إجراء معاملات غير مصرح بها.

تم تصميم منصة CybelAngel للاستخبارات الخارجية للتهديدات لمعالجة المخاطر المتعلقة بـ Postman مع قدرات مدمجة لمنع التهديدات المتعلقة بـ Postman. بالإضافة إلى ذلك،, تقارير الحوادث الجاهزة لوحدة الاستجابة لطوارئ الحاسب توفير معلومات استخباراتية مفصلة وقابلة للتنفيذ حول الاختراقات، مما يتيح لك الاستجابة قبل أن يتمكن المهاجمون من إلحاق الضرر.

احجز عرضًا توضيحيًا لمعرفة المزيد.