Lektionen aus der Postman-Datenpanne: API-Sicherheitslücken und Lösungen

Inhaltsübersicht

Im Dezember 2024, Das TRIAD-Team von CloudSEK wurde ein kritisches Sicherheitsproblem in der Postman API-Entwicklungs- und Testplattform entdeckt. Sensible Informationen, darunter API-Schlüssel, Zugriffstoken und Aktualisierungstoken, wurden aus 30.000 öffentlichen Arbeitsbereichen offengelegt.

Die schockierende Entdeckung setzte Unternehmen und Freiberufler einem erheblichen Risiko aus und ruinierte dabei den Ruf von Postman.

Wie konnte das passieren? Werfen wir einen Blick darauf, wie die Postman-Datenpanne Tausende von Unternehmen weltweit betraf und welche Auswirkungen sie auf die Branche insgesamt hatte.

Was geschah bei dem Postman-Datenleck?

Postbote entwickelte sich zu einem benutzerfreundlichen Tool für das Testen und Erstellen von APIs, das weltweit von 30 Millionen Unternehmen genutzt wird. Die hohe Nutzung von Postman unter Entwicklern machte die Entdeckung kritischer Schwachstellen umso beunruhigender und erhöhte das Risiko künftiger Angriffe von Bedrohungsakteuren.

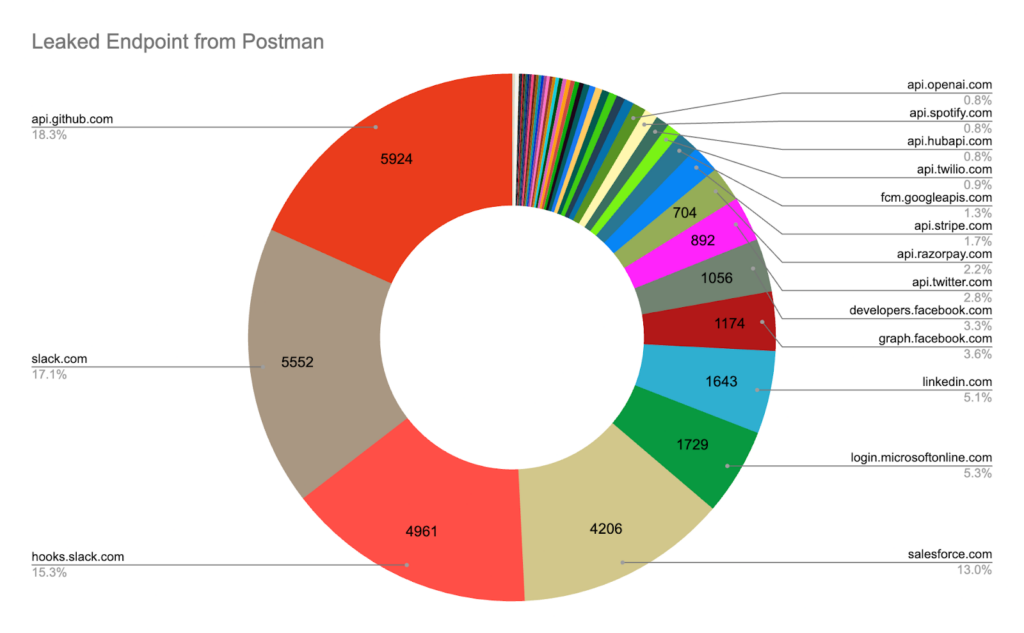

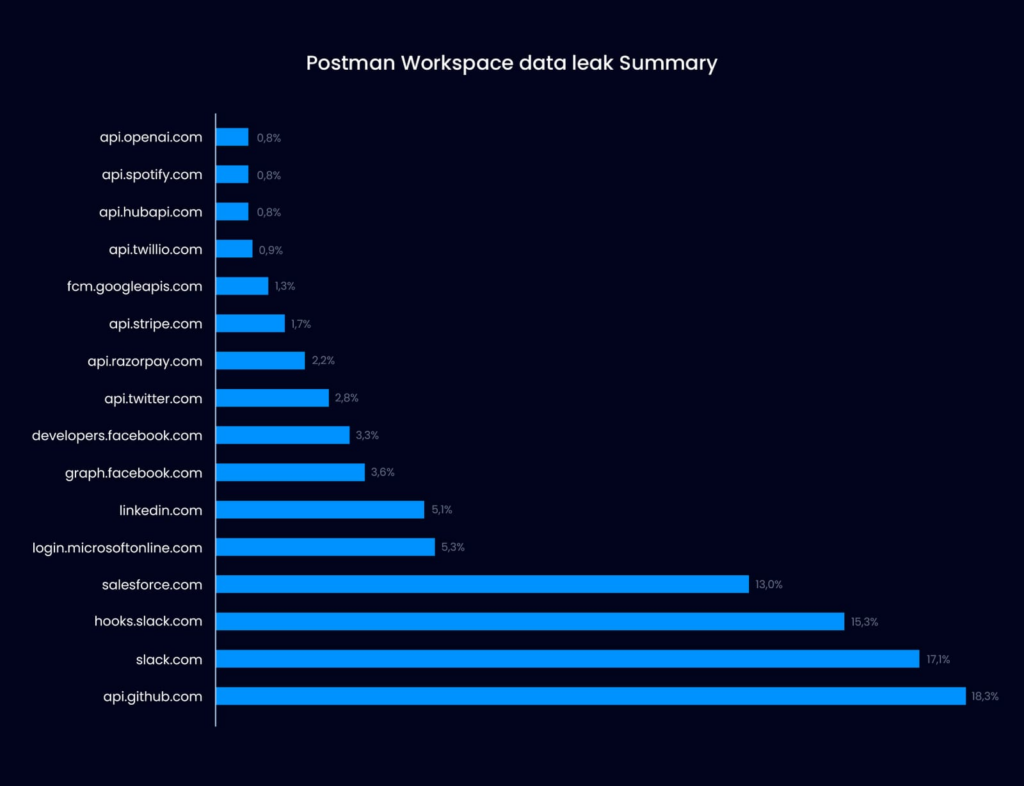

Postman-Datenverletzung in Zahlen...

- 18% der durchgesickerten API-Endpunkte waren mit GitHub verbunden.

- Der elektronische Geschäftsverkehr und die Zahlungssysteme trugen dazu bei 3,9% aller Endpunktlecks.

- Dropbox-API-Endpunkte erstellt 7% der gesamten Leckagen.

Die Datenpanne bei Postman macht deutlich, wie sensible Daten selbst auf namhaften, zuverlässigen Plattformen abgerufen und verbreitet werden können.

Was sind die eingebauten Sicherheitslücken von Postman?

Postman ist eine Plattform, die die Zusammenarbeit einfach und effektiv gestalten soll. Leider bedeutete dies auch, dass die Sicherheitspraktiken mangelhaft sein konnten. Inhalt auf Postbote.de öffentlich zugänglich sein können, je nachdem, wie die Benutzer die Sichtbarkeitseinstellungen konfigurieren - und das ist der Punkt, an dem sensible Daten können durchsickern aufgrund von Unachtsamkeit oder mangelndem Wissen des Entwicklers.

Hier sind die Ursachen für die Datenschutzverletzung bei Postman, wie von CloudSEK identifiziert:

- Unbeabsichtigte gemeinsame Nutzung von Sammlungen und Umgebungen: Postmans Fokus auf Zusammenarbeit führte dazu, dass sensible Daten wahllos weitergegeben wurden, was das Risiko eines unbefugten Zugriffs erhöhte.

- Falsch konfigurierte Zugangskontrollen: Arbeitsbereiche waren oft auf "öffentlich" statt auf "privat" eingestellt, wodurch die Daten für Suchmaschinen und externe Nutzer zugänglich waren.

- Synchronisierung mit öffentlichen Repositories: Sammlungen, die mit Plattformen wie GitHub synchronisiert werden, ohne sie zu maskieren oder zu bereinigen, drohen sensible Daten für jeden zugänglich zu machen, der Zugriff auf das Repository hat.

- Speicherung sensibler Daten im Klartext: Postman speicherte sensible Daten standardmäßig in einem reinen Textformat ohne jegliche Verschlüsselung, so dass jeder, der Zugriff auf den Arbeitsbereich hatte, potenziell sensible Daten einsehen konnte.

- Minimale Verwaltung von Geheimnissen: Viele Benutzer haben sich dafür entschieden, die geheimen Verwaltungstools von Postman nicht zu nutzen, wodurch sensible Daten gefährdet wurden.

Ein Balkendiagramm, das zeigt, welche öffentlichen Repositories am stärksten vom Datenleck bei Postman betroffen sind. Quelle.

Warum sind Postman-Arbeitsbereiche ein wachsender Angriffsvektor?

Die unsicheren Praktiken, die Postman ohne Sicherheitsvorkehrungen anwandte, führten zur Offenlegung sensibler Daten und ermöglichten Angreifern einen Einblick in das kompromittierte Unternehmen.

Hier erfahren Sie, wie Angreifer verschiedene Schwachstellen ausnutzen können, um Schaden anzurichten:

- Nutzung exponierter API-Schlüssel: Angreifer können exponierte API-Schlüssel in Postman ausnutzen, um auf sensible Daten zuzugreifen und diese zu exfiltrieren.

- Übernahme der Kontrolle über exponierte API-Token: Bedrohungsakteure können die Kontrolle über durchgesickerte Token erlangen, indem sie ihre eigenen API-Anfragen generieren, um Zugang zu internen Systemen zu erhalten und Probleme schnell zu eskalieren.

- Sich als Benutzer mit durchgesickerten Anmeldeinformationen ausgeben: Angreifer können sich mit gestohlenen Anmeldedaten wie Benutzernamen und Kennwörtern als rechtmäßige Benutzer ausgeben.

- Diebstahl vertraulicher Geschäftsgeheimnisse: Cyberkriminelle können vertrauliche Geschäftsgeheimnisse exfiltrieren und diese Daten möglicherweise an Konkurrenten verkaufen.

Wie haben die Angreifer die offenen Postman-Daten ausgenutzt?

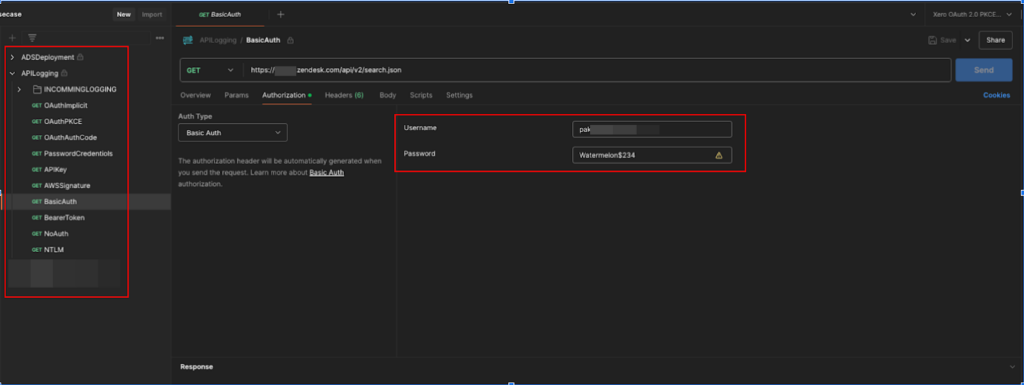

Als Kundendaten aus dem Gesundheitswesen durchsickerten

Bei der Postman-Datenpanne wurden aufgrund von falsch konfigurierten Arbeitsbereichen sensible Kundendaten aus dem Gesundheitswesen offengelegt. Aktive Zendesk-Administratoren-Zugangsdaten wurden weitergegeben, wodurch Bedrohungsakteure dem Gesundheitsunternehmen und der breiten Öffentlichkeit Schaden zufügen konnten.

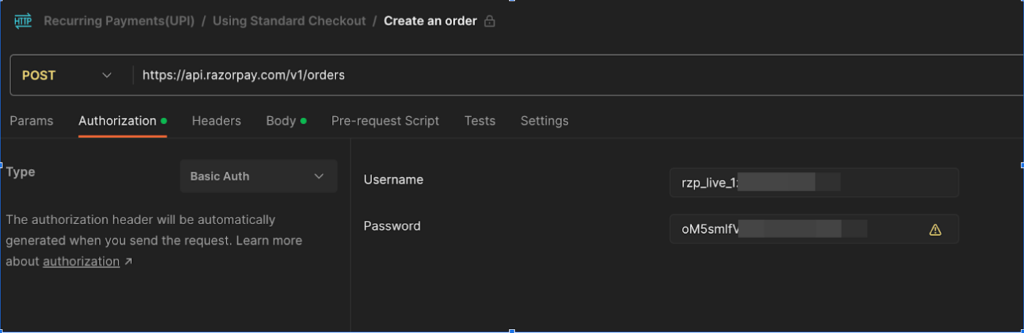

Razorpay-API-Zugangsdaten wurden missbraucht

Bei Razorpay, einer Online-Zahlungsplattform, wurden versehentlich zahlreiche API-Schlüssel aus öffentlich freigegebenen Postman-Arbeitsbereichen entwendet.

Die API-Schlüssel waren so konzipiert, dass sie eine sichere Verbindung zu Razorpay von Postman aus ermöglichten, aber sie waren ungeschützt und anfällig für Bedrohungsakteure. Daten wie Razorpay-Benutzernamen und -Passwörter gerieten in die falschen Hände und öffneten so Tür und Tor für finanziellen Betrug oder den Missbrauch der Zahlungssysteme des Unternehmens.

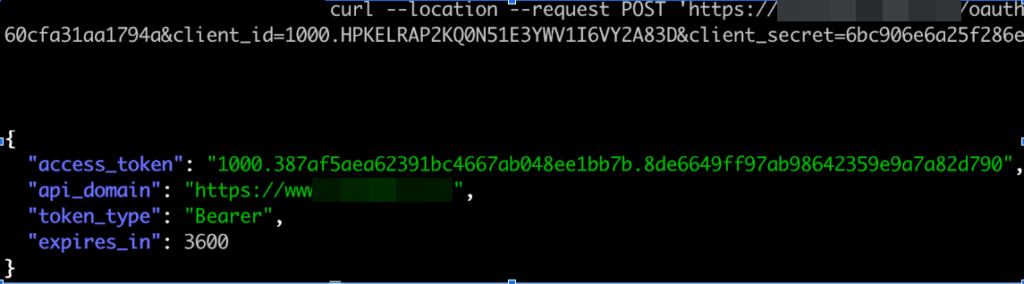

Bei einem großen CRM-Softwareunternehmen wurde das Refresh-Token ausgesetzt

Eine beliebte CRM-Plattform hatte seine Aktualisierungs-Tokens und Sitzungsgeheimnisse sowie die API-Endpunkte offengelegt, so dass Bedrohungsakteure ihre eigenen Zugriffstoken generieren konnten.

Unbefugte Benutzer können nun Benutzersitzungen kapern und direkt auf Systeme zugreifen. Von dort aus können Angreifer auf Kundendaten und andere Informationen zugreifen, um Geld von Unternehmen zu erpressen.

In einem Beispiel fanden die Forscher heraus, dass API-Schlüssel vollen administrativen Zugriff auf wichtige Cloud-Ressourcen ermöglichten. Angreifer können diesen Zugang nutzen, um bösartigen Code zu installieren, sensible Daten zu exfiltrieren oder Dienste zu stören.

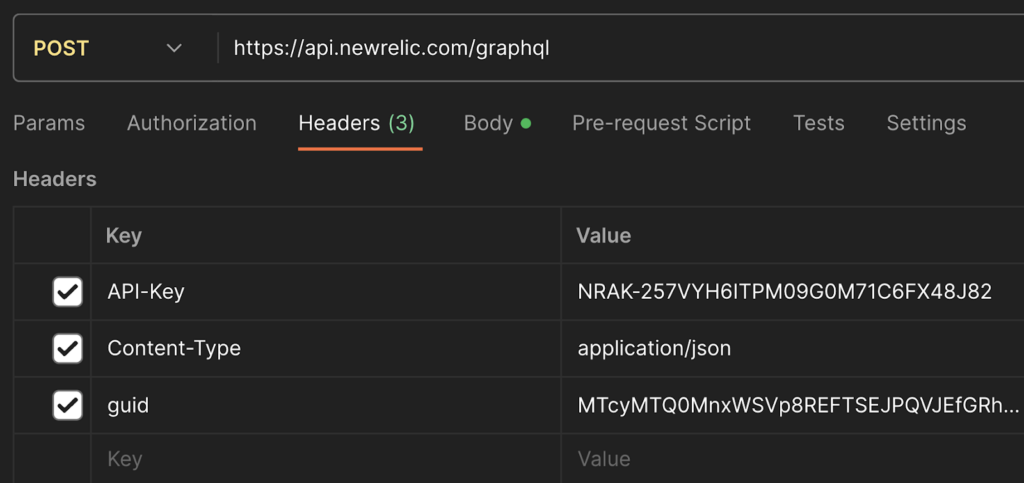

New Relic API-Anmeldeinformationen wurden offengelegt

New Relic, eine Echtzeit-Analyseplattform, wurde von Postman-Benutzern häufig zur Überwachung und Protokollierung von APIs verwendet. Während des Postman-Datenlecks wurden auch API-Schlüssel zu New Relic offengelegt, wodurch Bedrohungsakteure potenziell Zugang zu System- und Anwendungsprotokollen, Produktnutzungsdaten, Netzwerkverkehrsdaten und Benutzeranmeldedaten erhalten könnten.

Die Daten können die interne IKT-Infrastruktur offenlegen und es Bedrohungsakteuren ermöglichen, sich unbefugt Zugang zu verschaffen und komplizierte Angriffe durchzuführen.

Wie könnte sich eine Datenschutzverletzung durch Postman auf Ihr Unternehmen auswirken?

Was sind die Folgen einer mangelhaften Sicherheit?

Hier sind nur einige der Risiken, die mit einem Verstoß in beliebigem Umfang verbunden sind.

- Beeinträchtigung der Geschäftsabläufe: Unternehmen verlieren Zeit bei der Bewältigung der Folgen des Vorfalls, was zu einem Produktivitätsverlust führt.

- Reputationsschaden: Unternehmen riskieren den Verlust von Kunden und Partnern im Falle eines Datenlecks.

- Finanzielle Verluste: Angriffe können Schwachstellen ausnutzen, um Geld zu erpressen, Ransomware oder Malware einzusetzen und interne Systeme zu beschädigen, was zu Umsatzeinbußen führt.

- Vermehrte Phishing- und Social-Engineering-Angriffe: Angreifer können die legitimen Informationen, die sie erworben haben, nutzen, um tiefer in das Unternehmen einzudringen, und zwar durch Phishing- und Social-Engineering-Angriffe.

Verhinderung von Datenschutzverletzungen im Jahr 2025

Sicherheit steht an erster Stelle, d. h. der Schwerpunkt liegt auf vorbeugenden Maßnahmen und kontinuierlicher Überwachung.

Hier erfahren Sie, wie Sie Postman-Lecks verhindern können:

- Berechtigungen einschränken: Geben Sie Sammlungen und Umgebungen nur für diejenigen frei, die wirklich Zugang benötigen. Überprüfen Sie regelmäßig die Berechtigungen und vermeiden Sie die unternehmensweite Freigabe von sensiblen Umgebungen.

- Minimierung der Verwendung von langlebigen Token: Entscheiden Sie sich für kurzlebige Token, wann immer dies möglich ist, und führen Sie eine automatische Token-Rotation ein, um das Risiko zu verringern, dass ein Token ausgesetzt wird.

- Überprüfung vor der Weitergabe: Bevor Sie eine Sammlung oder Umgebung freigeben, prüfen Sie sorgfältig, ob in Variablen oder Anfragen sensible Informationen gespeichert sind.

- Externe Verwaltung von Geheimnissen nutzen: Verwenden Sie spezielle Tools zur Verwaltung von Geheimnissen, um vertrauliche Informationen sicher zu speichern und abzurufen, um das Risiko einer Aufdeckung zu verringern.

- Audit und Überwachung des Zugangs: Nutzen Sie die Aktivitätsprotokolle von Postman, um die Freigabe und den Zugriff zu verfolgen. Regelmäßige Audits können dabei helfen, festzustellen, wer Zugang zu sensiblen Daten hat, und verdächtige Aktivitäten zu erkennen, bevor sie Schaden anrichten.

Seit dem Angriff wurde das geheime Scannen für Postman eingeführt, um den Benutzern zu helfen, alle exponierten Daten besser zu verfolgen. Allerdings werden nur öffentliche Arbeitsbereiche gescannt, so dass private Bereiche gefährdet sind, wenn Angreifer bereits Zugang haben.

Wie kann die neue Funktion von CybelAngel dieses Problem lösen?

Falsch konfigurierte Arbeitsbereiche können verheerende Auswirkungen auf ein Unternehmen haben.

Cybel Angel überwacht Postman täglich automatisch und erkennt undichte Stellen, bevor sie sich zu Verstößen entwickeln.

Falsch konfigurierte Arbeitsbereiche können verheerende Auswirkungen auf ein Unternehmen haben - nicht nur, weil sie interne Projekte und Daten offenlegen, sondern auch, weil sie oft sensible Anmeldeinformationen wie Benutzernamen und Kennwörter oder API-Schlüssel und Token enthalten, die im Klartext gespeichert oder versehentlich weitergegeben wurden.

Bei Plattformen wie Postman haben solche Fehlkonfigurationen dazu geführt, dass in Tausenden von öffentlichen Arbeitsbereichen Anmeldeinformationen verloren gegangen sind, was Angreifern die Möglichkeit gab, auf kritische Systeme zuzugreifen, sensible Daten zu exfiltrieren oder sogar nicht autorisierte Transaktionen durchzuführen.

Die External Threat Intelligence-Plattform von CybelAngel wurde entwickelt, um Postman-bezogene Risiken mit integrierten Funktionen zur Verhinderung von Postman-bezogenen Bedrohungen anzugehen. Zusätzlich, CERT-fertige Vorfallsberichte liefern detaillierte, verwertbare Informationen über Sicherheitsverletzungen, so dass Sie reagieren können, bevor Angreifer Schaden anrichten können.

Buchen Sie eine Demo, um mehr zu erfahren.