قشور الويب: كيف يستخدمها المهاجمون وكيفية اكتشافها

جدول المحتويات

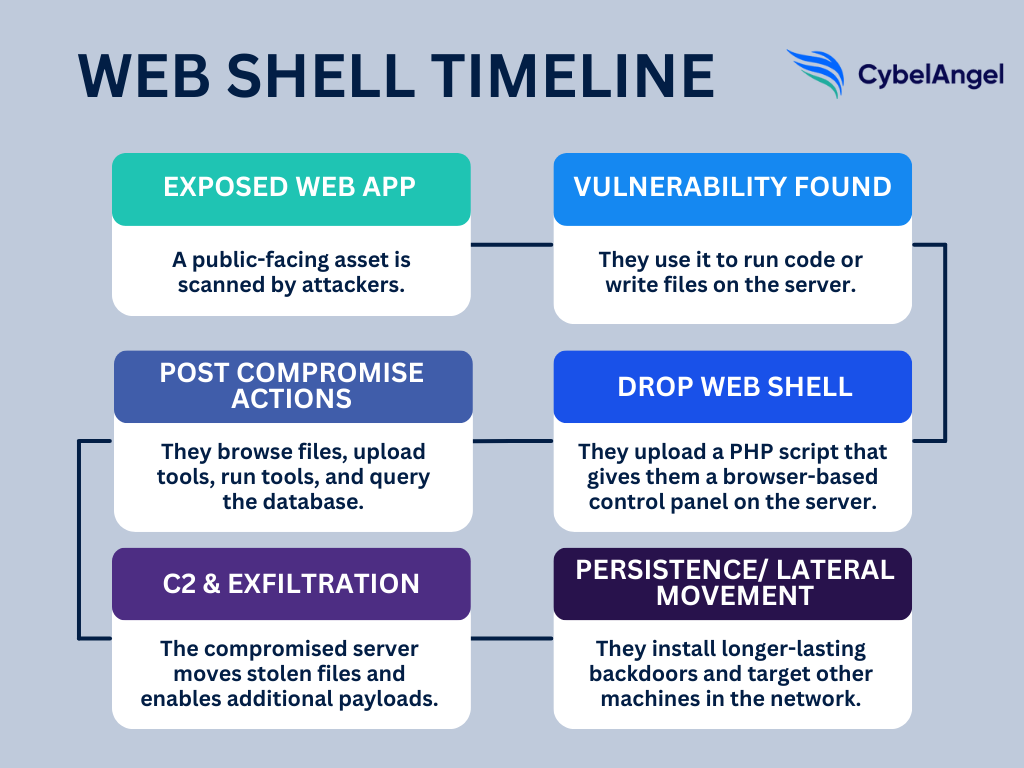

وفقاً لـ، كانت الاستغلالات التي تستهدف تطبيقات الويب المكشوفة للإنترنت هي المتجه الأساسي للوصول الأولي للسنة السادسة على التوالي في عام 2025 تقرير مانداينت "إم-تريندز 2026". تعتبر قذائف الويب أساسية لكيفية استمرار تلك الاستغلالات — فقد نشرتها المجموعات المهددة في 35% من الحوادث في الربع الرابع من عام 2024، وهو ما يزيد عن ثلاثة أضعاف معدل الربع السابق. بمجرد زرعها على خادم ويب مخترق، تمنح قذيفة الويب المهاجمين استمرارية طويلة الأمد، والقدرة على التحرك جانبيًا، والوصول المباشر إلى البيانات الحساسة — كل ذلك دون إثارة التنبيهات التي قد ينشئها البرامج الضارة التقليدية.

في عام 2025، انهار متوسط الوقت بين الاختراق الأولي وتسليم المهاجم إلى 22 ثثواني. تسمح أغلفة الويب هذه للمهاجمين بالوصول بصمت بينما تتولى مجموعة ثانية مهمة نشر برامج الفدية أو استخراج البيانات. دعنا نحلل غلاف ويب PHP كلاسيكي لنوضح كيفية عمله عمليًا، ولماذا تظل هذه البرامج النصية فعالة للغاية في تحويل ثغرة واحدة غير مصححة إلى اختراق دائم.

لماذا تعتبر قشور الويب مهمة

قشرة الويب هي عبارة عن نص برمجي صغير (عادة ما يكون مكتوبًا بلغة PHP أو ASP أو JSP) يقوم المهاجمون بتحميله إلى تطبيق ويب عرضة للخطر.

فكر في قشرة الويب كلوحة تحكم مخفية. بمجرد تثبيتها، تسمح للمتسللين بتشغيل الأوامر وتصفح الملفات والسيطرة على الخادم من خلال متصفحهم. ما يبدأ كخلل واحد في تطبيق الويب يمكن أن يصبح بسرعة بابًا خلفيًا دائمًا.

وفقاً ل سايزا, ، تعمل قذائف الويب على أنظمة لينكس، ومايكروسوفت ويندوز، وماك أو إس، والمنصات الشبكية.

عادةً ما يقوم المهاجمون بزراعة نصوص الويب شل من خلال:

- ثغرات تنفيذ التعليمات البرمجية عن بعد في تطبيقات الويب العامة

- نماذج تحميل الملفات غير الآمنة بشكل سيء

- ثغرات تضمين الملفات عن بعد أو المحلية (RFI/LFI)

- إضافات أو قوالب CMS قديمة، مثل تلك الموجودة في ووردبريس

على مر السنين، اشتهرت بعض الأصداف:

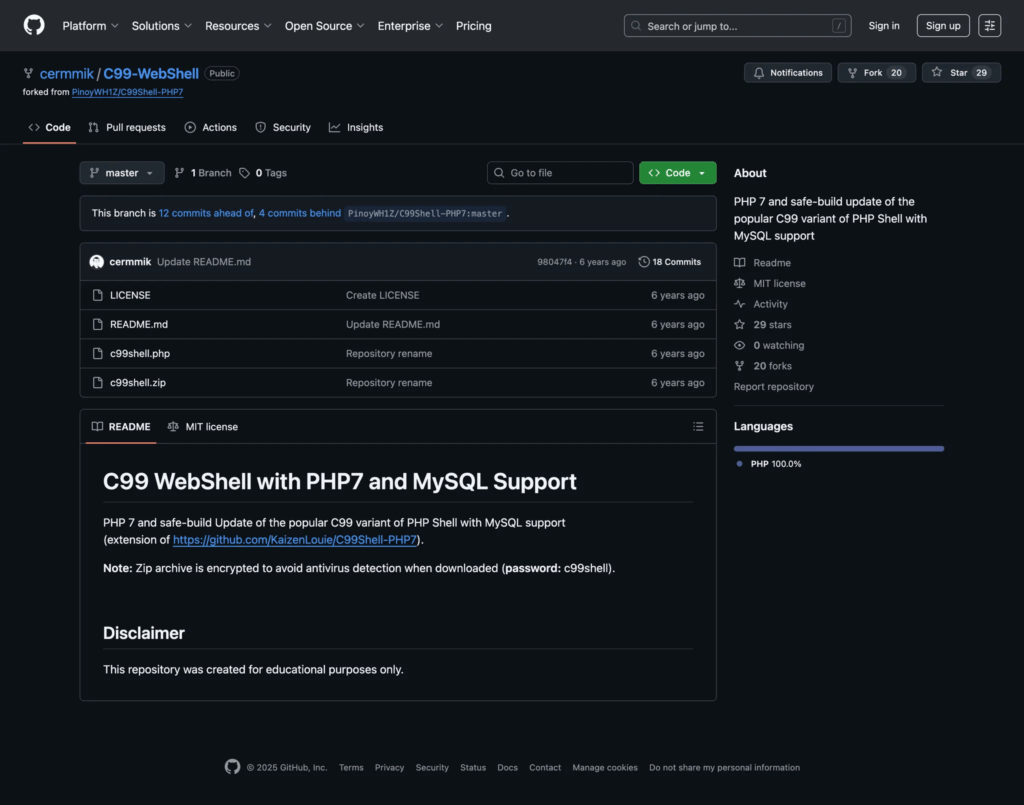

- c99 ويب شل: واجهة PHP غنية بالميزات مع أدوات لإدارة الملفات وتنفيذ الأوامر وقواعد البيانات

- تشاينا تشوبر ويب شيل قشرة ويب صغيرة ولكنها قوية غالبًا ما تستخدم للمثابرة الخفية

- R57 و ملفات WSO الخبيثة (Web Shells) قشور الويب القديمة ولكنها لا تزال نشطة مع ميزات الملفات والأوامر الأساسية

- واجهة B374K ويب شل: وحدة تحكم ويب PHP لعرض العمليات وتنفيذ الأوامر

دعنا نلقي نظرة على بعض هذه الـ "web shells" أثناء عملها.

دراسات حالة: حوادث واقعية لواجهات الويب الخبيثة (ويب شيل)

قبل أن نفكك مكوناتها، دعنا نلقي نظرة على بعض الأمثلة الواقعية للأضرار التي يمكن أن تحدثها قشور الويب. لقد مثلت 35% من حوادث الهجمات السيبرانية في الربع الرابع من عام 2024، مما يجعلها نصًا خبيثًا رئيسيًا يجب الانتباه إليه.

- أبريل 2025: وفقاً ل هاكر نيوز, ، خطأ حرج يسمح للمهاجمين بتحميل قذائف الويب JSP، ثم استخدام أدوات مثل Brute Ratel لتصعيد وسرقة البيانات. وجدت عمليات المسح مئات الخوادم المعرضة للخطر على الإنترنت.

- يوليو 2023: سايزا أفاد أن جهات تهديد استغلت ثغرة Citrix NetScaler/ADC (CVE-2023-3519) لإسقاط قشور الويب (غالباً JSP)، والحصول على تنفيذ أوامر عن بعد والاستمرارية، والتحرك جانبياً.

- يونيو ٢٠٢٢: ماتري ATT&CK تم توثيق كيفية نشر قشرة ويب أثناء الهجوم على شبكة الكهرباء الأوكرانية، والذي نفذه فريق تهديد له علاقات روسية.

باختصار، يمكن لقذائف الويب تحويل أي تطبيق به ثغرات بسرعة إلى خادم ويب مخترق، مع عواقب وخيمة.

C99: تحليل شل الويب

C99 هو مثال كلاسيكي لـ PHP webshell يجمع الكثير من الإمكانيات في سكربت واحد، بما في ذلك:

- مدير الملفات

- رفع/تنزيل

- تنفيذ الأوامر

- مساعدو قاعدة البيانات

- خيار الحذف الذاتي

يوضح C99 بوضوح تدفق المهاجم الكامل: يقوم الخصم بإسقاط ملف PHP صغير عبر تحميل ضعيف أو RCE، ثم يستخدم نفس هذا البرنامج النصي لتصفح جذر الويب، وتشغيل أوامر نظام التشغيل،, اسحب بيانات الاعتماد وأدوات أخرى متقدمة.

دعنا نفصل ما يمكن أن تبدو عليه قشرة الويب C99 بتفصيل أكبر.

الشكل 2: معلومات حول كود C99 webshell على GitHub. (المصدر: GitHub)

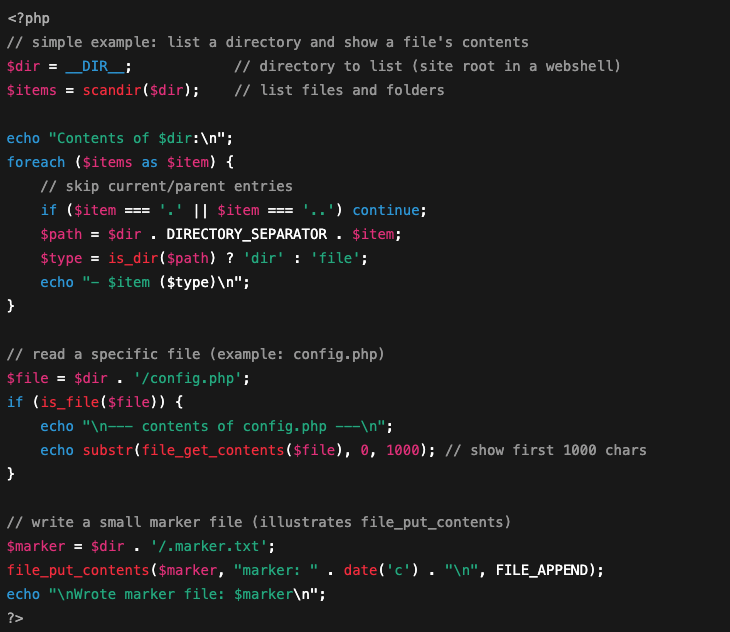

1. التنقل في نظام الملفات

- ماذا يفعل؟ يتيح التنقل في نظام الملفات للمهاجم قوائم بالمجلدات وفتح الملفات وقراءة محتوياتها. قد يستخدمون وظائف مثل

scandir()أوopendirلرؤية ما هو موجود على الخادم،,file_get_contents()لقراءة الملفات، وfile_put_contents()لإسقاط أو تحديث الملفات. - لماذا يهم: هذه هي الطريقة التي يمكن بها للمتسللين العثور على ملفات التكوين، ومفاتيح واجهة برمجة التطبيقات، والنسخ الاحتياطي، والبيانات الحساسة الأخرى، وأين يقومون بتجهيز حمولات إضافية.

- ما الذي يجب الانتباه إليه: ملفات PHP تضرب مسارًا واحدًا بشكل متكرر وتعيد قوائم الدلائل. تحقق أيضًا من الملفات الجديدة أو التي تم تعديلها مؤخرًا في جذر الويب (الطوابع الزمنية الغريبة)، والقراءات المفاجئة لملفات التكوين أو عمليات تنزيل كبيرة تبدأ من خادم الويب.

القطعة أدناه هي مثال مبسط لتوضيح السلوك، على الرغم من أن التطبيقات الدقيقة وأسماء الوظائف تختلف حسب المتغير.

شكل 3: مثال للتنقل في نظام الملفات بلغة برمجة PHP.

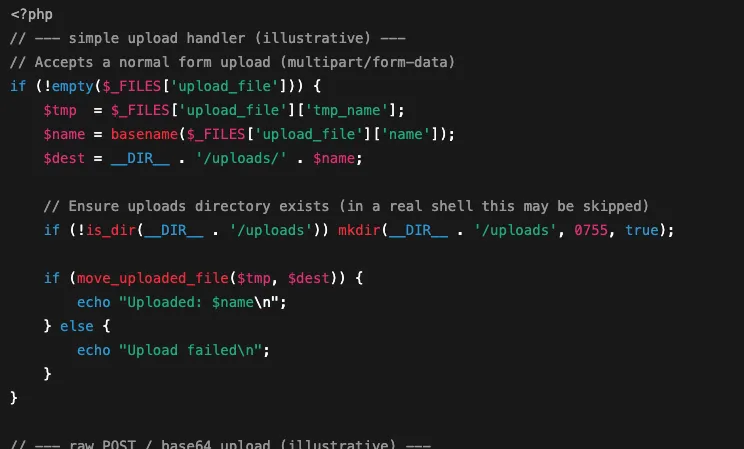

2. تحميل/تنزيل الملفات

- ماذا يفعل؟ غالبًا ما تتضمن قذائف نمط C99 نموذج تحميل ملفات للسماح للمهاجم بإسقاط أدوات إضافية (برامج ضارة، ماسحات ضوئية، أو حمولات كبيرة) على الخادم. كما أنها تسمح للمهاجمين بتنزيل الملفات من الخادم. آليات التحميل الشائعة هي

move_uploaded_file()(تحميلات الملفات القياسية للمتصفح)، والمعالجات التي تقبل أجسام POST الأولية، أو حقول POST التي تحمل ملفات مشفرة بـ Base64. - لماذا يهم: يستخدم المهاجم التحميلات للتخطيط لمزيد من برمجيات خبيثة أو استبدال ملفات التطبيق. تسمح التنزيلات لهم بسحب ملفات التكوين أو تفريغ قواعد البيانات من بيئتك، كل ذلك من خلال عملية خادم الويب.

- ما الذي يجب الانتباه إليه: راقب طلبات POST الكبيرة أو غير العادية إلى نفس نقطة النهاية في PHP (خاصة تلك التي تحتوي على سلاسل base64 طويلة) متبوعة بملفات جديدة أو ذات أسماء غريبة تظهر في مجلدات يمكن الوصول إليها عبر الويب أو ارتفاعات في حركة المرور الصادرة.

3. تنفيذ الأوامر/ الوصول عن بعد

- ماذا يفعل؟ تمنح C99 المهاجم طرفية ويب صغيرة. يمكنهم إرسال أمر عبر واجهة المستخدم على الويب أو طلب POST والحصول على إخراج الأمر مرة أخرى في المتصفح.

- لماذا يهم: هكذا يقوم المهاجمون بإنشاء قذائف عكسية، وتشغيل نصوص برمجية لتصعيد الامتيازات، أو إطلاق أدوات أخرى من خادم الويب.

- ما الذي يجب الانتباه إليه: مراقبة العمليات التي تقوم بإنشاء أوامر shell أو اتصالات صادرة غير متوقعة فورًا بعد الطلبات إلى نقطة نهاية PHP واحدة.

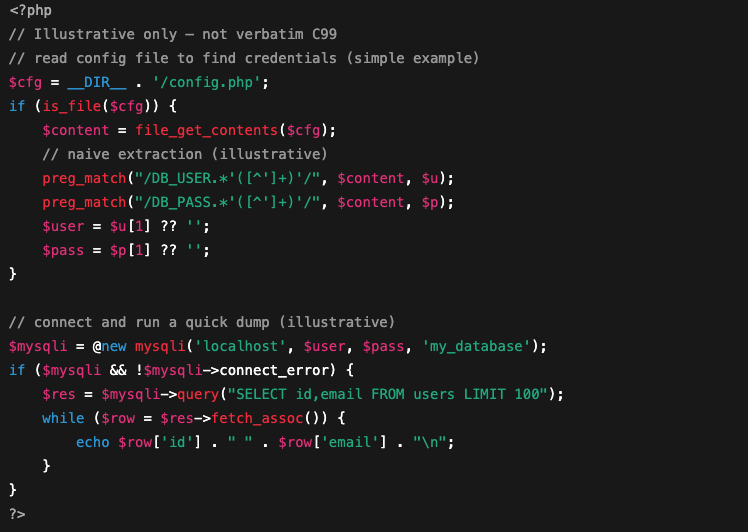

4. اتصالات قاعدة البيانات واستخلاص البيانات

- ماذا يفعل؟ غالبًا ما تتضمن الأصداف بأسلوب C99 أدوات سريعة لقراءة ملفات التكوين (حيث تخزن التطبيقات بيانات اعتماد قاعدة البيانات) وتشغيل استعلامات SQL باستخدام تلك البيانات. يتيح ذلك للمهاجم تفريغ جداول المستخدمين، وسرقة مفاتيح واجهة برمجة التطبيقات (API)، أو كتابة سجلات جديدة للمساعدة في الاستمرار.

- لماذا يهم: مع الوصول إلى قاعدة البيانات، يمكن للمهاجم تسريب بيانات العملاء، أو الاستيلاء على الحسابات، أو استخدم نفس بيانات الاعتماد للوصول إلى خدمات أخرى، مضاعفًا من تأثير الاختراق.

- ما الذي يجب الانتباه إليه: انتبه لقراءات ملفات التكوين غير المتوقعة بالإضافة إلى اتصالات / استعلامات قاعدة البيانات غير العادية الصادرة من عملية خادم الويب.

5. التشويش ومكافحة الأدلة الجنائية

تخفي بعض متغيرات C99 أحيانًا السلاسل النصية أو المنطق باستخدام base64_decode(), gzinflate() أو تقييم ملفات تغليف، وقد تقوم بضغط الأجزاء أو تقسيمها لتجنب استخدام الهجمات البسيطة للكشف عبر التوقيع. قد تقوم أيضاً بحذف نفسها بعد الاستخدام. هذه الحيل تجعل الماسحات الضوئية التي تعتمد على التوقيع والمراجعات اليدوية السريعة تفوت الزرع.

كيف يقوم المهاجمون بتوصيل قذائف الويب

الآن بعد أن رأينا آلية عمل نظام تشغيل الويب شيل، دعنا نستكشف كيف يقوم المخترقون بإدخالها إلى نظام مخترق في المقام الأول.

- استغلال تنفيذ تعليمات برمجية عن بعد (RCE) في تطبيق عام: يقوم المهاجم بتشغيل تعليمات برمجية على خادمك

- نقاط تحميل الملفات غير الآمنة أو الأذونات غير الصحيحة التي تسمح للمهاجمين بإسقاط الملفات

- سلاسل تضمين الملفات عن بعد (RFI) أو تضمين الملفات المحلية (LFI) التي تسمح للمهاجم بإجبار الخادم على كتابة أو تنفيذ ملف عن بعد

- ملحقات أو سمات تم اختراقها، أو بيانات اعتماد مسؤول مسروقة، أو التصيد الاحتيالي مما يتيح الوصول إلى لوحات المسؤول (وهو أمر شائع في ووردبريس)

قائمة تدقيق: كيفية اكتشاف قشرة الويب

إليك قائمة مرجعية واضحة يمكنك استخدامها أثناء عمليات البحث أو الفرز. كل عنصر يمثل مكانًا للبحث، وما يعنيه عادةً.

- ملفات PHP جديدة أو ذات أسماء غريبة في مجلدات الويب: تحقق من الملفات التي لم تكن موجودة من قبل، أو التي لها أسماء غريبة (سلاسل نصية عشوائية)، أو طوابع زمنية لا تتطابق مع آخر عملية نشر لك.

- اتصالات صادرة غير متوقعة من خادم الويب: يمكن أن تكون الاتصالات المتكررة والدورية بعناوين IP غير المعروفة بمثابة إشارة إلى القيادة والتحكم.

- خادم الويب يقوم بإنشاء عمليات جديدة أو تشغيل أوامر shell: إذا انشطرت عملية الويب لديك فجأة

ش,باش, ، أو الثنائيات غير المتوقعة الأخرى، تعامل معها كأولوية قصوى. - تغييرات في ملفات أساسية لنظام إدارة المحتوى، أو الإضافات، أو حسابات إدارية غير معروفة: ابحث عن ملفات النواة المعدلة، أو مستخدمي إدارة جدد، أو ملفات المكونات الإضافية التي لا تتطابق مع تجزئات البائع.

- طلبات POST غريبة ذات أجسام طويلة أو بيانات تشبه base64: غالبًا ما تشير طلبات POST الكبيرة أو المتكررة إلى نفس نقطة نهاية PHP (خاصة مع السلاسل المشفرة الطويلة) إلى عمليات تحميل أو عمليات كتابة عن بعد.

يمكنك أيضًا الاستفادة من أدوات المراقبة.

على سبيل المثال، يمكنك استخدام مراقبة سلامة الملفات لاكتشاف ملفات دليل الويب الجديدة أو المتغيرة، وجدار حماية تطبيقات الويب (WAF) وسجلات خادم الويب لطلبات POST الغريبة، وتنبيهات EDR عندما تنشئ عملية الويب عمليات shell أو تكتب ملفات ثنائية، وقواعد بيانات كشف التسلل (IDS) أو مراقبة الشبكة للكشف عن الإشارات أو حركة الخروج غير المتوقعة. من خلال دمج هذه البيانات، ستتمكن من اكتشاف البرامج الخبيثة بشكل أسرع.

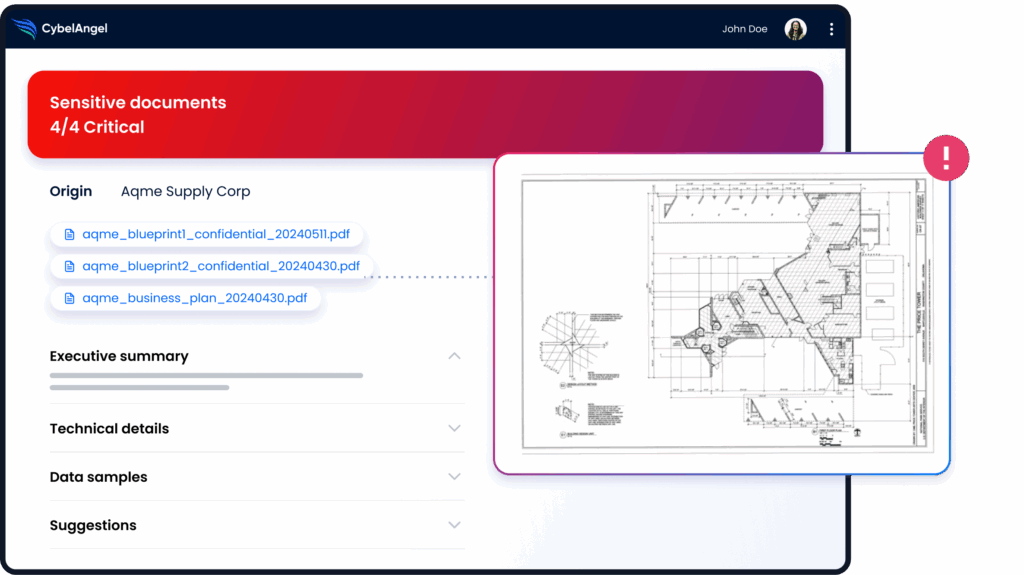

يمكن لـ CybelAngel استكمال هذه العملية. يمكنها إدارة أصولك العامة والمواجهة للإنترنت (التي غالبًا ما تحتوي على البيانات الأكثر حساسية) وتنبيهك إلى أي مشكلات قبل أن تتحول إلى خرق كامل.

7 تدابير استراتيجية للأمن السيبراني لمديري أمن المعلومات

إليك بعض الإصلاحات التي يجب على مديري أمن المعلومات (CISOs) يجب إعطاء الأولوية للبقاء في طليعة قذائف الويب.

- تطبيق التصحيحات على التطبيقات والمكونات الإضافية المواجهة للجمهور: طبق إصلاحات البائع بسرعة وأتمتة التحديثات حيثما كان ذلك آمنًا.

- نقاط نهاية التحميل الخاصة بهاردن: التحقق من أنواع الملفات، وتجريد البيانات الوصفية، ورفض الملفات التنفيذية، وتخزين التحميلات خارج جذر الويب.

- اضبط جدار حماية التطبيقات لديك للتعامل مع طلبات POST المشبوهة: حظر أو تحدي طلبات POST الكبيرة/المشفرة، والبصمات المعروفة لقواقع الويب.

- قم بإجراء فحوصات سلامة الملفات على دليل الويب: قم بتجزئة المحتوى بانتظام وتنبيه عند وجود ملفات PHP جديدة أو معدلة.

- تأمين خروج البيانات من خوادم الويب: السماح بقائمة الوجهات الصادرة وحظر المنافذ الصادرة غير المتوقعة.

- تحسين ممارسات إدارة بيانات الاعتماد دوّر الأسرار، وفرض المصادقة متعددة العوامل على لوحات المسؤولين، والتنبيه عند إنشاء حسابات جديدة/متميزة.

- استخدم معلومات التهديدات الخارجية لتحديد أولويات المعالجة قم بتعيين التطبيقات المكشوفة، وركز الإصلاحات على الأصول عالية المخاطر أولاً، مع أدوات مثل CybelAngel لأتمتة العملية.

أسئلة شائعة

صدفة الويب (web shell) هي سكربت صغير يضعه المهاجم على موقع ويب. بمجرد وجودها، يمكنك التحكم في الخادم من المتصفح (تنفيذ الأوامر، قراءة الملفات، تحميل الأدوات أو سحب البيانات) عبر طلبات الويب العادية.

متصفح الملفات (قائمة وقراءة الملفات).

قدرة التحميل / التنزيل

تشغيل أوامر النظام (طرفية ويب مصغرة)

أدوات استعلام SQL بسيطة لقواعد البيانات

واجهة ويب أو باب خلفي محمي بكلمة مرور

خيارات التعتيم أو الحذف الذاتي لإخفاء الآثار

يستخدمون نقاط الضعف مثل ثغرة تنفيذ تعليمات برمجية عن بعد، أو نموذج تحميل ملف غير آمن، أو سلسلة استغلال الثغرات RFI/LFI، أو إضافة/بيانات اعتماد مخترقة. غالبًا ما يكتشف الماسح الضوئي الثغرة، ثم يقوم مشغل بتحميل القشرة واختبار الوصول.

ملفات PHP جديدة أو ذات أسماء غريبة في مجلدات الويب

رسائل POST طويلة أو غير عادية (أجسام كبيرة أو بيانات base64)

اتصالات صادرة متكررة من خادم الويب (إعادة إرسال إشارات / C2)

خادم الويب ينشئ عمليات أو أوامر shell غير متوقعة

ملفات CMS الأساسية المعدلة أو حسابات المسؤول غير المعروفة

تصحيح تطبيقات الويب والإضافات، وتقييد تحميل الملفات وتخزينها خارج جذر الويب، وضبط جدار حماية تطبيقات الويب الخاص بك، وتشغيل فحوصات سلامة الملفات وضوابط الخروج، وفرض ممارسات قوية للمصادقة (المصادقة متعددة العوامل، وتدوير الأسرار). استخدم أدوات رسم خرائط الأصول الخارجية مثل CybelAngel لتحديد أولويات التطبيقات المكشوفة الأكثر أهمية.

يمنح المهاجمين وصولاً طويل الأمد دون الحاجة إلى استغلالات جديدة. من نص برمجي صغير واحد، يمكنهم سرقة البيانات، وتثبيت المزيد برمجيات خبيثة, ، وتتحرك عبر شبكتك. وغالبًا ما يكون من الصعب اكتشافها حتى يحدث ضرر حقيقي.

إنهاء

الصدفات البرمجية (Web shells) ليست معقدة. وهذا بالضبط ما يجعلها خطيرة. بضع مئات من أسطر PHP، يتم تحميلها عبر ثغرة واحدة لم يتم إصلاحها، يمكن أن تمنح المهاجم وصولاً مستمراً إلى بيئتك لأسابيع أو أشهر، بعد فترة طويلة من إصلاح الخلل الأصلي.

تؤكد بيانات Mandiant لعام 2026 على النمط: تظل الثغرات هي المتجه الأول للوصول المبدئي, ، وتُعد خوادم تطبيقات الويب المواجهة للإنترنت هي الهدف الأول. تُشكّل "قشور الويب" (Web shells) الجسر بين الاختراق الأولي وكل ما يليه — الحركة الجانبية، سرقة بيانات الاعتماد، نشر برامج الفدية.

المنظمات التي تكتشف قذائف الويب مبكرًا تشترك في قدرة واحدة: رؤية مستمرة لسطح هجومها الخارجي. إنها تعرف التطبيقات التي تواجه الإنترنت قيد التشغيل، والتطبيقات التي لم يتم تصحيحها، وتتلقى تنبيهات عند ظهور ملفات غير متوقعة على خوادم الويب. تقوم إدارة سطح الهجوم من CybelAngel برسم خرائط لأصولك التي تواجه الإنترنت بشكل مستمر، مع تحديد التطبيقات المكشوفة والضعيفة قبل أن يتمكن المهاجمون من زرع موطئ قدم.